إتقان تصور سلسلة توريد البرمجيات: تعزيز الأمن وتعزيز الكفاءة

جدول المحتويات

تعمق في تصورات سلسلة توريد البرامج ورسم الخرائط الأساسية في هذا الدليل الشامل. اكتشف كيف تعمل هذه الاستراتيجيات الحاسمة على تعزيز الأمان والكفاءة التشغيلية في تطوير البرمجيات. تعرف على أحدث الأدوات والممارسات في تخطيط سلسلة التوريد وDevSecOps وإدارة البرامج مفتوحة المصدر للحصول على دورة حياة قوية ومبسطة للبرامج.

الشروع في رحلة التصور: ماذا ولماذا

تخيل أنك تتنقل في متاهة معقدة بها عدد لا يحصى من المسارات والأبواب المخفية والفخاخ غير المتوقعة. هذا السيناريو ليس مجرد حلم لعشاق الألغاز؛ إنها حقيقة يومية لفرق تطوير البرمجيات التي تدير سلاسل التوريد المعقدة. في عالم تطوير البرمجيات، المتاهة هي سلسلة توريد البرامج الخاصة بك، والمخاطر عالية بشكل لا يصدق - بدءًا من الخروقات الأمنية إلى عدم الكفاءة التشغيلية.

ولكن ماذا لو كان لديك خريطة وعرض خريطة لهذه المتاهة؟ إن رسم خرائط سلسلة توريد البرامج الخاصة بك وتصورها لا يقتصر فقط على رسم الخطوط والنقاط؛ يتعلق الأمر بالكشف عن الروابط المخفية، وكشف المخاطر المحتملة، واكتشاف المسارات الأكثر كفاءة لمشاريعك.

في الفقرات التالية، سنتعمق في الدور الحيوي المتمثل في رسم خرائط وتصور سلسلة توريد البرامج الخاصة بك. من خلال رؤى قادة الصناعة والأمثلة الواقعية، تعرف على كيفية تعزيز هذه الممارسات للأمان وتبسيط الكفاءة، مما يضمن أن تكون رحلة تطوير البرامج الخاصة بك آمنة وناجحة. دعنا نبدأ رحلة لتحويل الطريقة التي ترى بها وتدير سلسلة توريد البرامج الخاصة بك، وتحويل التعقيد إلى وضوح والتحديات إلى فرص.

إزالة الغموض عن المتاهة: الدور الحاسم للتصور

المعهد الوطني لل Standardيسلط تقرير المعهد الوطني للمعايير والتكنولوجيا (NIST) الضوء على جانب بالغ الأهمية للأمن السيبراني الحديث - وهو مفهوم واضح وجلي. خريطة تفصيلية لسلسلة توريد البرامج الخاصة بك. إنها ليست مجرد دقة فنية؛ إنه حجر الزاوية في إستراتيجيتك الدفاعية. يفرض التعقيد والغموض الذي تتسم به سلاسل توريد البرامج (SSC) تحديات أمنية كبيرة، لا سيما في جوانب المخزون والاكتشاف.

التنقل في الضباب: الكشف عن التحديات في الرؤية

تصور التنقل عبر المناظر الطبيعية المليئة بالضباب. هذا هو ما يعالج Software Supply Chain Security (SSCS) يبدو الأمر كما لو أن الرؤية تتلاشى في الخلفية، وتحجبها التعقيدات المتزايدة باستمرار SDLC النظم البيئية. وفقًا لـ مسح وفقًا لمؤسسة Cloud Native Computing Foundation، يشير معظم خبراء التكنولوجيا إلى أنهم يواجهون تعقيدًا غير مسبوق في مجال تكنولوجيا المعلومات، مما يخلق قدرًا كبيرًا من ضجيج البيانات.

هذا التعقيد يجعل من الصعب تتبع المكونات التي لا تعد ولا تحصى المشاركة في مشروع برمجي، مما يؤدي إلى صعوبات في تحديد مشكلات التكوين والأذونات ونقاط الضعف الأمنية المحتملة. تحتاج المؤسسات إلى رؤية واضحة لسلسلة توريد البرامج بأكملها لتأمين تطبيقاتها بشكل فعال.

تواجه المنظمات التعقيدات والعقبات التالية عند محاولتها حماية نفسها CI/CD أمن:

- صعوبة الجرد الدقيق: إن الجرد الدقيق لجميع المكونات في سلسلة توريد البرامج يشبه العثور على الإبر في كومة قش. كما ذكرت مؤسسة Linux، فإن سلسلة التوريد الخاصة بالتطبيقات البرمجية المتوسطة معقدة للغاية لدرجة أن معظم المؤسسات تحتاج إلى فهم أوضح للعناصر المختلفة التي تشكل النظم البيئية لبرامجها. تمثل هذه الفجوة في المعرفة عائقًا كبيرًا أمام تأمين سلسلة التوريد بشكل فعال.

- تحديات اكتشاف التهديدات: يعد اكتشاف نقاط الضعف داخل سلسلة توريد البرامج أمرًا شاقًا. ومع ظهور التهديدات الجديدة يومياً، فإن مواكبة الخروقات الأمنية المحتملة تتطلب اليقظة والقدرات التكنولوجية المتقدمة. إن طبيعة هذه التهديدات المتطورة باستمرار تعني أن الطرق التقليدية للكشف عن الثغرات الأمنية تحتاج في كثير من الأحيان إلى التحسين.

- التنقل بين مكونات المصدر المفتوح والجهات الخارجية: إن الاستخدام المكثف للمكونات مفتوحة المصدر والجهات الخارجية في تطوير البرامج الحديثة يقدم طبقة أخرى من التعقيد. وفي حين أن هذه المكونات تعمل على تسريع عملية التطوير وتوفر وظائف واسعة النطاق، إلا أنها تقدم أيضًا مخاطر غير معروفة. 2020"Open Source Security ويسلط تقرير تحليل المخاطر الضوء على أن 75% من قواعد التعليمات البرمجية تحتوي على ثغرات أمنية مفتوحة المصدر، مما يؤكد الحاجة إلى اتخاذ تدابير أمنية صارمة. نحو الأرضloginإن المراقبة المستمرة لهذه التبعيات بحثًا عن المخاطر الجديدة أمر بالغ الأهمية وساحق.

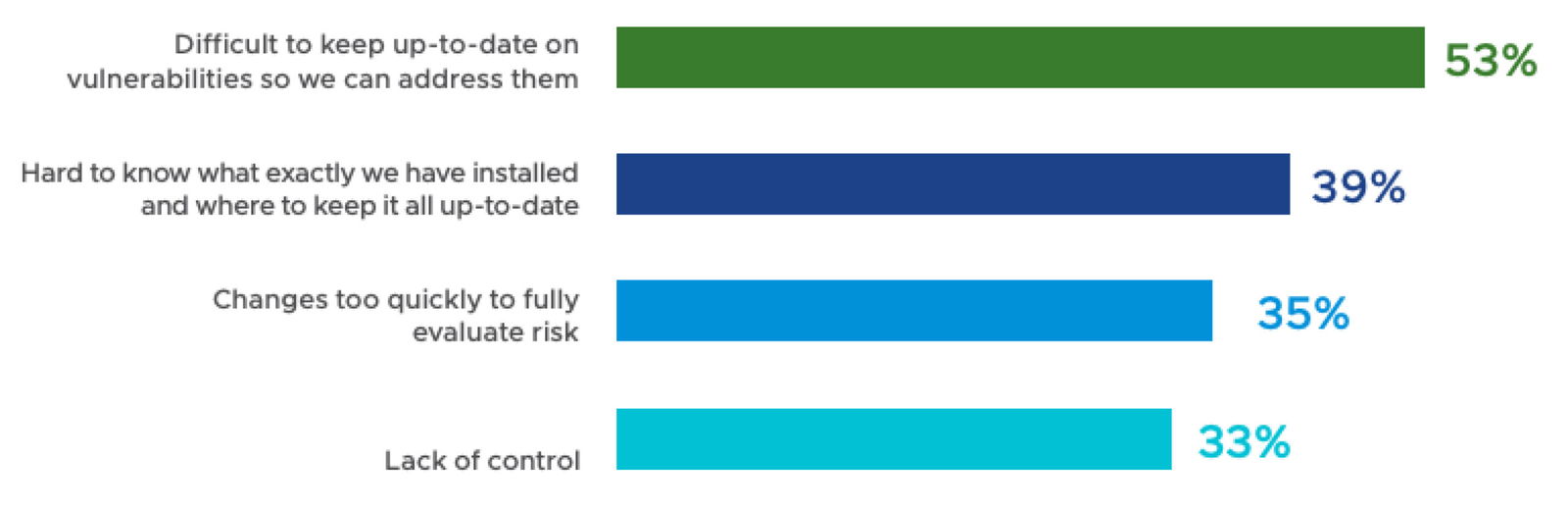

مخاوف بشأن المخاطر الأمنية للبرمجيات مفتوحة المصدر المنتشرة

إلقاء الضوء على الزوايا المظلمة: الأمن من خلال الرؤية

ومما يزيد من صعوبة الرؤية عدم قدرة فرق DevSecOps على تحديد أولويات الإجراءات. تسلط أحدث التقارير الضوء على أن العديد من المهندسين يشعرون بالإرهاق بسبب الحجم الهائل للبيانات وعدد نقاط الضعف المحتملة في أنظمتهم. غالبًا ما يؤدي هذا الحمل الزائد إلى شلل العمل، حيث لا تستطيع الفرق التمييز بين نقاط الضعف الحرجة والأقل أهمية والتي تتطلب اهتمامًا فوريًا. إن عدم تحديد الأولويات لا يعيق جهود الإصلاح في الوقت المناسب فحسب، بل يستنزف أيضًا الموارد ويعوق الاستجابة الشاملة لفرق تكنولوجيا المعلومات.

وهذان التحديان ــ الافتقار إلى الرؤية وصعوبة تحديد الأولويات ــ مترابطان وكثيرا ما يغذي كل منهما الآخر. إن الرؤية المحدودة عبر مجموعة التكنولوجيا تجعل من الصعب فهم عناصر سلسلة توريد البرامج المعرضة للخطر. وفي الوقت نفسه، فإن عدم القدرة على تحديد أولويات الإجراءات يمكن أن ينجم عن هذا النقص في الوضوح ويساهم فيه.

إنهم يشكلون معًا عائقًا كبيرًا أمام الكفاية software supply chain security، مما يؤكد الحاجة إلى حلول للتغلب على الضوضاء وتقديم رؤى واضحة وقابلة للتنفيذ.

تمهيد المسار: تبسيط العمليات برؤية واضحة

تجاوز عالم الأمان، وستجد أن تصور سلسلة التوريد الخاصة بك يفعل أكثر من مجرد الحماية - فهو يشبه تشغيل الضوء في غرفة مظلمة، والكشف عن المسارات الأسرع والأكثر كفاءة خلال عملياتك. فهو يمنح الفرق رؤية شاملة للنظام البيئي للتطوير، مما يمكنهم من تحديد الأصول الزائدة عن الحاجة والعناصر التي لا يمكن صيانتها. يعد هذا الوضوح مفيدًا بشكل خاص في المشاريع واسعة النطاق حيث تتشابك الوحدات والمكونات المتعددة.

رؤى استراتيجية: أدوات وتقنيات لتحسين الرؤية

تخيل أن لديك رؤية بالأشعة السينية لسلسلة توريد البرامج الخاصة بك. إنها أكثر من مجرد رؤية القطع؛ يتعلق الأمر بإدراك الروابط الخفية والمعقدة، وتحويلها إلى فسيفساء من الفهم والعمل. بعض الاستراتيجيات والمنهجيات المحددة، إلى جانب دور الأدوات الآلية، التي يمكن أن تحسن بشكل كبير الرؤية في سلاسل توريد البرمجيات هي:

تنفيذ أدوات رسم خرائط الأصول الشاملة

للبدء، فكّر في تطبيق أدوات تُقدّم عرضًا مُفصّلًا لكل مُكوّن ضمن سلسلة التوريد. ويشمل ذلك رسم خرائط لاعتماديات الجهات الخارجية، والمكتبات مفتوحة المصدر، وكل ما يتعلق بها. CI/CD pipeline خطوة.

يمكن دمج هذه الأدوات بسلاسة في التكامل المستمر/النشر المستمر (CI/CD) pipelineمما يتيح التتبع المستمر وإدارة مكونات البرامج أثناء انتقالها عبر مراحل التطوير والنشر المختلفة.

ونتيجة لذلك، تصبح العمليات أكثر بساطة، ويتم تعزيز الكفاءة حيث يمكن للفرق التأكد من أن المكونات الآمنة والمحدثة فقط هي جزء من المنتج النهائي.

دور إدارة المخزون الآلي

في الإعدادات التقليدية، يعد الاحتفاظ بمخزون محدث لجميع مكونات البرامج، بما في ذلك تبعيات الطرف الثالث والمكتبات مفتوحة المصدر، مهمة تستغرق وقتًا طويلاً وعرضة للأخطاء.

تعتبر أنظمة إدارة المخزون الآلية محورية في هذا السعي لتحقيق الرؤية. لقد تم تصميمها لفهرسة وتتبع كل مكون بدقة داخل سلسلة توريد البرامج. تخيل نظامًا يقوم تلقائيًا بتحديث وتسجيل كل تبعية جديدة أو تغيير في أصول البرنامج - وهذا ما تقدمه أنظمة إدارة المخزون الآلية.

تعمل الأتمتة على تقليل الجهد اليدوي المطلوب لتتبع المخزون وتحديثه بشكل كبير، مما يضمن عدم مرور أي مكون دون أن يلاحظه أحد. تعتبر هذه العملية حاسمة في تحديد نقاط الضعف المحتملة التي قد يتم تجاهلها في التدقيق اليدوي.

التصور و Dashboard أدوات للوضوح والتواصل

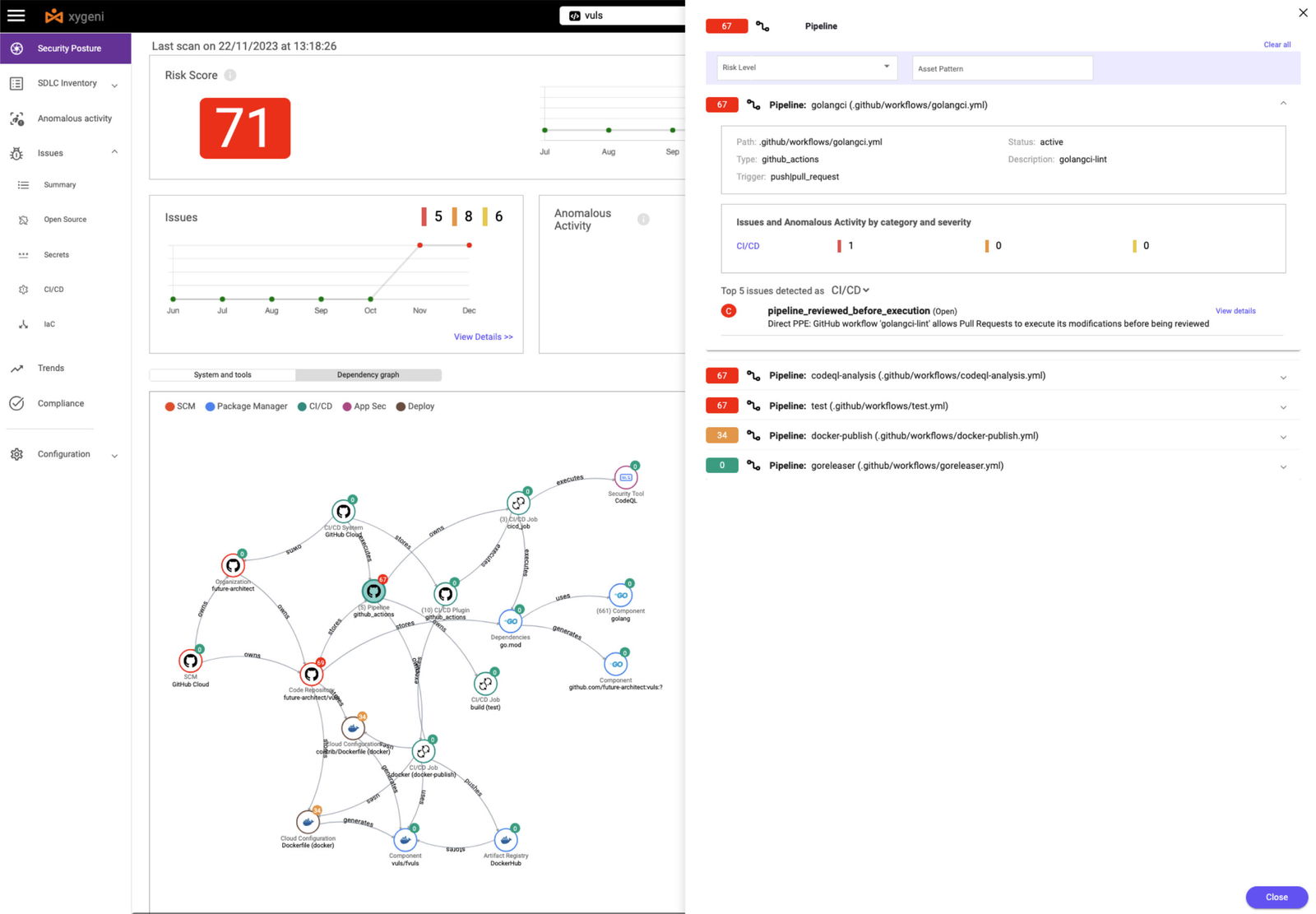

التصور لا يتعلق فقط بالرؤية؛ يتعلق الأمر بالفهم. توفر أدوات مثل Xygeni تصورًا تفاعليًا لسلسلة التوريد بأكملها، مما يمكّن المؤسسات من رؤية الصورة الكاملة لعملية تطوير البرامج الخاصة بها.

SDLC المخزون dashboardيقوم بتحويل الشبكة المعقدة لسلسلة توريد البرامج إلى تمثيل رسومي واضح يعزز الفهم ويعزز التواصل بين أعضاء الفريق، مما يتيح اتباع نهج تعاوني لإدارة سلسلة توريد البرامج.

تعمل الواجهة المركزية لمراقبة الحالة الصحية والأمنية لكل مكون على تبسيط العمليات من خلال تحديد التكرار بسرعة والعناصر القديمة والتي لم تتم صيانتها والتي قد تعيق الكفاءة أو تشكل مخاطر أمنية.

تقنيات تحديد الأولويات في DevSecOps

إن القدرة على تحديد أولويات الإجراءات بشكل فعال، وخاصة في معالجة نقاط الضعف الحرجة، هي مهارة تفصل بين الفرق الاستباقية والفرق التفاعلية. لا يقتصر تحديد الأولويات في هذا السياق على تحديد المهام في القائمة فحسب؛ يتعلق الأمر بتحديد الإجراءات بشكل استراتيجي والتي ستؤثر بشكل كبير على أمان وكفاءة عملية تطوير البرمجيات. بعض التقنيات والأطر التي يمكن أن تساعد فرق DevSecOps هي:

تحديد أولويات نقاط الضعف على أساس المخاطر

النهج الأساسي في DevSecOps هو تحديد أولويات الثغرات الأمنية على أساس المخاطر. يتضمن هذا النهج تقييم كل ثغرة بناءً على تأثيرها المحتمل واحتمال استغلالها. يمكن لأدوات مثل تلك التي تقدمها Xygeni أتمتة هذا التقييم، باستخدام خوارزميات متقدمة لتحليل نقاط الضعف في سياق البيئة المحددة للمؤسسة.

تضمن هذه الطريقة معالجة نقاط الضعف التي تمثل أكبر خطر على التطبيق والمؤسسة أولاً، وتخصيص الموارد بشكل أكثر فعالية وتقليل نافذة الفرصة للاستغلال.

تنفيذ CVSS والأطر الأخرى

يقدم نظام تسجيل نقاط الضعف المشتركة (CVSS) standardإطار عمل مُصمم لتقييم خطورة الثغرات الأمنية. باعتماد هذا الإطار، تكتسب فرق DevSecOps فهمًا مشتركًا لخطورة التهديدات والثغرات الأمنية المختلفة. ويمكن تعزيز هذا النهج بشكل كبير من خلال استخدام أطر عمل إضافية، مثل نظام تقييم التنبؤ بالثغرات الأمنية (EPSS). يتنبأ نظام EPSS باحتمالية استغلال الثغرات الأمنية، مما يوفر بُعدًا استشرافيًا لإدارة الثغرات الأمنية.

يسهل تكامل Xygeni مع CVSS، المعزز برؤى EPSS، اتباع نهج أكثر ديناميكية وتنبؤيًا لتحديد أولويات الثغرات الأمنية. يتيح هذا المزيج إجراء تقييم موضوعي يأخذ في الاعتبار مدى خطورة نقاط الضعف وقابلية استغلالها، مما يضمن أن تحديد الأولويات يرتكز على المخاطر المحتملة الحالية والمستقبلية.

اعتماد نهج Shift-Left وأفضل الممارسات الأخرى

يؤكد نهج "التحول إلى اليسار" في تطوير البرمجيات على دمج الأمان في وقت مبكر من SDLCيضمن هذا النهج أن تكون اختبارات وفحوصات الأمان جزءًا لا يتجزأ من عملية التطوير. ومن خلال إعطاء الأولوية للأمان منذ البداية، يمكن للفرق منع العديد من الثغرات الأمنية من الوصول إلى المنتج النهائي، مما يُخفف العبء بشكل كبير على المراحل اللاحقة من إدارة الثغرات الأمنية.

يؤدي نهج التحول إلى اليسار بطبيعة الحال إلى مجموعة من أفضل الممارسات التي لا تكمل الطبيعة الاستباقية لمنهجية التحول إلى اليسار فحسب، بل تعزز أيضًا الوضع الأمني العام طوال دورة حياة تطوير البرمجيات بأكملها:

- التعاونية ديcisصنع الأيونات: تشجيع التعاون بين فرق التطوير والعمليات والأمن لضمان رؤية شاملة لنقاط الضعف وتأثيرها.

- التعلم المستمر والتكيف: البقاء على اطلاع بأحدث اتجاهات الأمان وتكييف استراتيجيات تحديد الأولويات وفقًا لذلك.

قيمة إمكانية الملاحظة المحسنة في إدارة سلسلة توريد البرمجيات

إن مخزون سلسلة توريد البرمجيات وقابليتها للملاحظة ليسا ترفًا بل ضرورة في عالم تطوير البرمجيات اليوم. فهو يمكّن المؤسسات من حماية نفسها من التهديدات السيبرانية المتطورة، وتبسيط العمليات، وتعزيز التعاون عبر مختلف الإدارات. يجلب إطار المراقبة الشامل هذا قيمة للمؤسسات من عدة وجهات نظر:

تعزيز الوضع الأمني من البداية إلى التنفيذ

أولاً وقبل كل شيء، تُعزز إمكانية المراقبة الشاملة مع Xygeni أمان التطبيقات بشكل أساسي طوال دورة حياة البرنامج. فهي تُحلل إشارات الأمان في جميع مراحل تطوير البرنامج ونشره، مما يُحسّن بشكل كبير إدارة الثغرات الأمنية وتطبيق ضوابط الأمان. يُمكّن هذا النهج الاستباقي المؤسسات من تحديد ثغرات التغطية الأمنية ومعالجتها، وأتمتة... SDLC أمن guardrails، والحماية من تهديدات سلسلة توريد البرامج الناشئة، وبالتالي تقليل مخاطر التطبيقات بشكل ملحوظ.

تحقيق الحد السريع من المخاطر وتحسين التآزر بين الإدارات

تحسين الرؤية والتغطية الأمنية عبر التطبيقات، pipelines، والفرق التي تقدمها أدوات مثل Xygeni تؤدي إلى تقليل المخاطر بسرعة. الأمن الآلي guardrails تصغير نافذة التعرض. علاوة على ذلك، يعمل التمثيل الرسومي المحسن والمشاهدات الشاملة على تقليل الاحتكاك بين الأقسام. يعمل التواصل والفهم الأفضل عبر فرق التطوير والعمليات والأمن على تسهيل بيئة عمل أكثر تعاونًا وتماسكًا.

التحسين التشغيلي وكفاءة التكلفة

علاوة على ذلك، يؤدي اعتماد إمكانية المراقبة الكاملة إلى تحسين العمليات التجارية وزيادة كفاءة التكلفة. توفر الأتمتة للمؤسسات انخفاضًا كبيرًا في الوقت والموارد التي يتم إنفاقها على اكتشاف المهام وتحديد أولوياتها، حيث تشير التقارير إلى انخفاض بنسبة تزيد عن 65% في الوقت الذي يتم قضاؤه في هذه المهام وزيادة إنتاجية فرق الأمان بنسبة 40%. تعمل هذه الكفاءات على تقليل تكاليف التشغيل وتحرير موارد قيمة لمبادرات استراتيجية أخرى.

واستشرافا للمستقبل

من المرجح أن يصبح دمج الذكاء الاصطناعي والتعلم الآلي في أدوات إدارة سلسلة توريد البرامج أكثر انتشارًا عندما نتطلع إلى المستقبل. تعد هذه التقنيات برؤى أكبر، وتحليلات تنبؤية، وقدرات أتمتة، مما يعزز القدرة على إدارة النظم البيئية المعقدة للبرمجيات.

دور زيجيني

منصات مثل Xygeni هي في طليعة هذا التطور، حيث تقدم الأدوات والحلول التي تعالج التحديات الحالية وتتكيف مع الاتجاهات المستقبلية. لا يمكن إنكار دورهم في تحويل كيفية تعامل المؤسسات مع إدارة سلسلة توريد البرامج - بدءًا من تعزيز الأمان والامتثال وحتى تعزيز الكفاءة التشغيلية وسرعة الحركة.

انخرط في سلسلة توريد البرامج الخاصة بك كما لم يحدث من قبل

هل أنت مستعد لتغيير الطريقة التي تدير بها سلسلة توريد البرامج لديك؟ لقد حان الوقت لتجاوز تحديات الرؤية والتعقيد. احتضن قوة أدوات رسم الخرائط والتصور لتأمين النظام البيئي لبرامجك، وتبسيط عملياتك، والبقاء في المقدمة في عالم رقمي سريع التطور.

🔍 اكتشاف وتنفيذ: استكشف الأدوات والاستراتيجيات التي تمت مناقشتها في هذا الدليل. أي منها يتناسب مع احتياجاتك الحالية؟ ابدأ صغيرًا إذا كنت بحاجة لذلك، لكن ابدأ الآن. كل خطوة نحو تصور أفضل هي خطوة نحو تعزيز الأمان والكفاءة.

؟؟؟؟ مشاركة رؤيتك: هل كانت لديك تجارب في تصور سلسلة توريد البرامج؟ ما الذي نجح وما الذي لم ينجح؟ قصصك يمكن أن تنير الآخرين في المجتمع. قم بالتعليق أدناه أو اتصل بنا؛ دعونا نبدأ المحادثة التي تهم.

🚀 ابق متقدمًا: عالم تطوير البرمجيات يتغير باستمرار. لا تتخلف عن الركب. اشترك في النشرة الإخبارية لدينا للحصول على أحدث الرؤى والاتجاهات وتحديثات إدارة سلسلة توريد البرامج. ابق على اطلاع، وابق آمنًا، وابق فعالاً.

رحلتك نحو عملية تطوير برمجيات أكثر وضوحًا وأمانًا وفعالية تبدأ اليوم. خذ الخطوة الأولى. دعونا نرسم مسارًا للنجاح معًا.

شاهد عرض الفيديو الخاص بنا