في النهاية، يُعدّ المصدر المفتوح فكرةً جيدةً دائمًا، فهو طريقتنا في البناء والتعاون والابتكار، أليس كذلك؟ من أطر العمل إلى أدوات التكامل المستمر، يُشغّل المصدر المفتوح البرامج التي نُقدّمها يوميًا. ولكن عندما يتعلق الأمر بالأمن، هل يُعدّ المصدر المفتوح دائمًا الخيار الأمثل؟ لنأخذ فحص الثغرات الأمنية على سبيل المثال. باستخدام برنامج فحص الثغرات مفتوح المصدر تستخدم في الأمن السيبراني يبدو وكأنه الخيار الواضحإنه مجاني ومرن ويتكامل بسهولة مع نظامك. pipeline. النداء واضح ولكن هل يكفي هذا لتأمين سير عمل DevOps الخاص بك حقًا؟ من النهاية إلى النهاية؟

دعنا نقسمها.

تحليل الكود الثابت باستخدام أدوات مفتوحة المصدر: هل هو كافٍ؟

على سبيل المثال: قاطع طريق (أوبن ستاك)

Bandit هو برنامج خفيف الوزن مفتوح المصدر لفحص الثغرات الأمنية، يركز على أكواد بايثون. يساعد على اكتشاف مشاكل الأمان الشائعة، مثل كلمات المرور المُبرمجة مسبقًا، واستدعاءات الدوال غير الآمنة، وعمليات الاستيراد الخطرة. مع سهولة استخدامه، تجدر الإشارة إلى بعض القيود:

- إنه يدعم Python فقط، مما يحد من الاستخدام الأوسع.

- إنه يقوم بإجراء عمليات فحص سطرًا بسطر، وليس تحليل التلوث العميق أو تحليل تدفق البيانات.

- فهو يفتقر إلى التوجيه فيما يتعلق بالأولويات، أو التصفية، أو العلاج.

باختصار، في حين أن Bandit مفيد كأداة بداية، فإن الفرق التي تعمل على توسيع نطاق DevSecOps الخاصة بها pipelineسوف يصطدم بسرعة بقيوده.

مسح التبعيات: التنبيهات بدون سياق

على سبيل المثال: فحص التبعية OWASP

تعتمد العديد من فرق التطوير على هذه الأداة لفحص مكتبات الجهات الخارجية بحثًا عن ثغرات أمنية شائعة. ومع ذلك، فإن هذا الماسح للثغرات البرمجية مفتوح المصدر يُدخل عدة قيود رئيسية:

- الاعتماد على موجزات الثغرات الأمنية المتأخرة مثل NVD.

- لا يوجد فرق بين مسارات الكود القابلة للاستغلال وغير المستخدمة.

- الناتج المسطح الذي يفتقر إلى الأولوية أو المساعدة في العلاج.

ونتيجة لذلك، فإن العديد من الفرق التي تستخدم ماسح الثغرات الأمنية هذا ينتهي بها الأمر إلى التعرض لقدر هائل من التنبيهات التي لا تعكس المخاطر الحقيقية.

كشف الأسرار: رد الفعل بدلاً من الوقائي

على سبيل المثال: جيتليكس

يقوم Gitleaks بفحص مستودعات Git بحثًا عن أسرار مُبرمجة مسبقًا. إنه مُستخدم على نطاق واسع وسريع، ولكنه لا يزال تفاعليًا:

- إنه ينبه فقط بعد أن تكون الأسرار موجودة بالفعل commitتيد.

- إن الإيجابيات الكاذبة تجعل إدارة التنبيهات صعبة.

- لا يراقب وقت التشغيل أو pipeline أسرار.

على الرغم من كونه ماسحًا للثغرات الأمنية مفتوح المصدر وموثوقًا به، إلا أنه لا يستطيع توفير التغطية الاستباقية التي تتطلبها بيئات DevOps الحديثة.

SBOM الإنشاء: قوائم بلا استراتيجية

مثال: Syft (مرساة)

تستخدم فرق الأمان أدوات مثل Syft لإنشاء قائمة مواد البرامج (SBOMس) وتتبّع مكونات الجهات الخارجية. غالبًا ما تعتمد سير العمل المُنظّمة على هذه الأدوات لتلبية متطلبات الامتثال. ومع ذلك، لا تزال هذه الأدوات مصحوبة بعدة قيود رئيسية.

على سبيل المثال، SBOMالبيانات ثابتة ولا تعكس التغييرات أثناء النشر. بالإضافة إلى ذلك، فهي لا تشير إلى المكونات التي تُشكل خطرًا فعليًا أو مدى شدة التعرض. علاوة على ذلك، غالبًا ما تكون هذه الأدوات منفصلة عن الأنظمة الحديثة. CI/CD العمليات، مما يجعلها أقل فعالية في بيئات DevOps الديناميكية.

ونتيجة لذلك، حتى أداة فحص الثغرات في البرامج مفتوحة المصدر التي تحظى بتقدير كبير قد تفشل عندما يتعلق الأمر بمساعدة الفرق في تحديد أولويات التهديدات، أو التصرف بسرعة، أو إظهار الامتثال المستمر.

برامج فحص الثغرات مفتوحة المصدر المستخدمة في الأمن السيبراني: ما تغطيه وما تغفله

في جميع أنحاء الصناعة، تعتمد الفرق على هذه الماسحات الضوئية لدعم CI/CDواستراتيجيات التحول إلى اليسار والكشف المبكر عن نقاط الضعف. نموذجي ماسح ثغرات البرامج مفتوحة المصدر المستخدم في الأمن السيبراني يتعامل مع مهام مثل:

- تحليل الكود المصدر للأنماط غير الآمنة.

- التحقق من التبعيات بحثًا عن CVEs المعروفة.

- البحث عن الأسرار المكشوفة في التحكم بالإصدارات.

- توليد SBOMس للترخيص والمخزون.

ومع ذلك، عند استخدامها بشكل منعزل، تُخلّف هذه الأدوات ثغرات. غالبًا ما تفتقر إلى التكامل، والمراقبة الآنية، وتحديد الأولويات، أو التوافق مع مخاطر الأعمال. في المقابل، تُوفّر المنصات الموحدة حمايةً أغنى وأكثر قابليةً للتنفيذ.

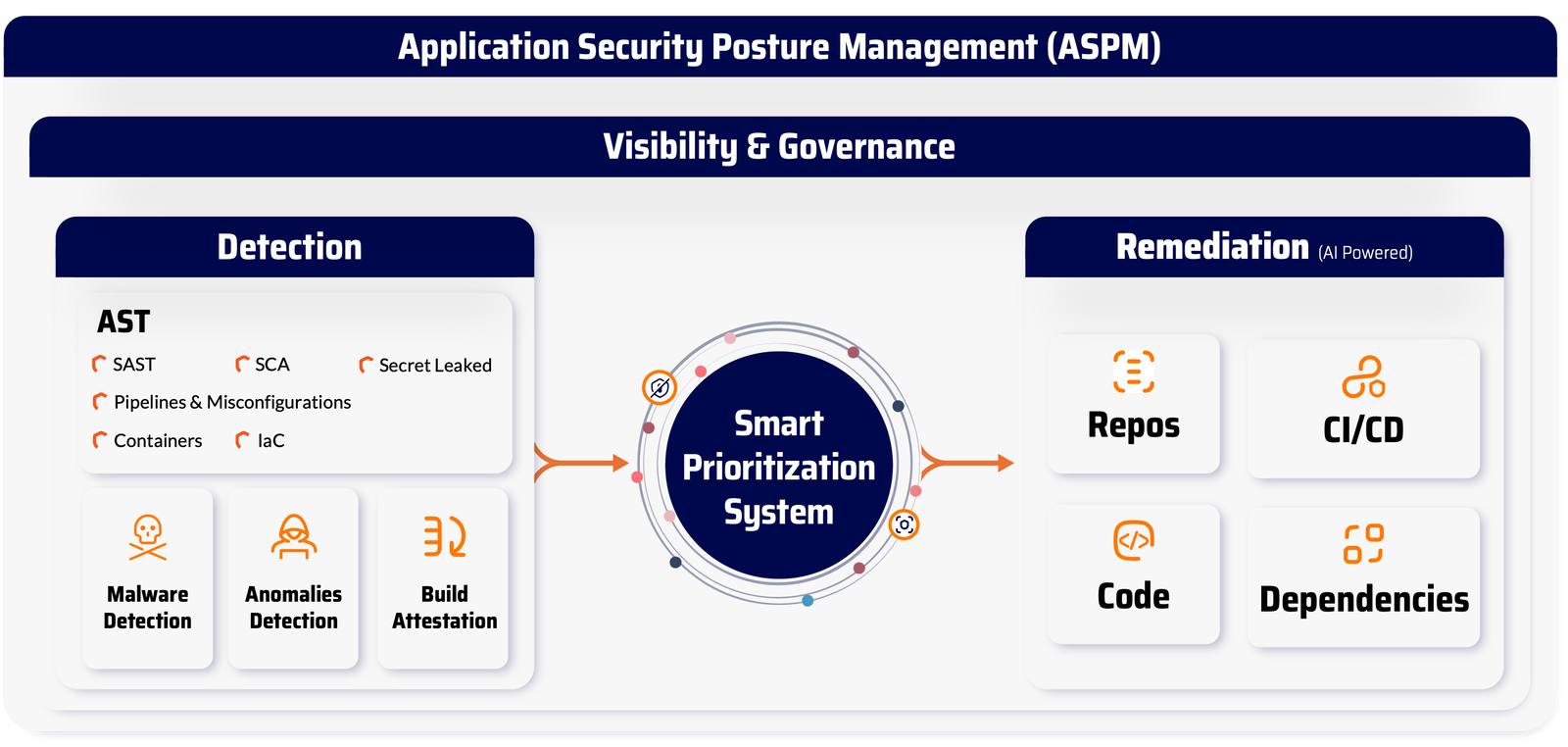

لماذا يُعد Xygeni البديل الأكثر ذكاءً لأي ماسح ثغرات مفتوح المصدر

بدلاً من إدارة خمس أدوات منفصلة، ماذا لو كان بإمكانك تعزيز وضعك الأمني باستخدام منصة واحدة متكاملة؟

زيجيني يستبدل هذا النظام المجزأ لأدوات المصدر المفتوح بحل موحد سهل الاستخدام للمطورين. على عكس استخدام أجهزة مسح متعددة للبحث عن الكود والتبعيات والأسرار، SBOMيوفر لك Xygeni كل ما تحتاجه في مكان واحد.

على سبيل المثال، تحصل على:

- SAST:تحليل كود ثابت عميق مع نسبة 0% من الإيجابيات الخاطئة في الثغرات الحرجة (تم التحقق من صحة معيار OWASP)

- SCA:فحص التبعيات المتقدم مع تحليل إمكانية الوصول، وتسجيل نقاط EPSS، والكشف عن البرامج الضارة

- كشف الأسرار: Pre-commit المسح الضوئي باستخدام التحقق الذكي لمنع تسرب البيانات الحساسة

- SBOM الإدارة:مباشر، يتم التحديث تلقائيًا SBOMغني ببيانات التعرض للمخاطر والامتثال في الوقت الفعلي

- CI/CD الاندماج :المسح المستمر للكود، pull requestsو pipelineدون تعطيل تدفق المطور

- مقاييس قابلية الاستغلال:تحديد الأولويات بناءً على قابلية الاستغلال في العالم الحقيقي بدلاً من مجرد تصنيفات الخطورة

- الإصلاح الآلي:إصلاح المشكلات بشكل أسرع باستخدام الإرشادات العملية والتوجيه الذكي للمشكلات

- إدارة الترخيص:الحفاظ على الامتثال لرخص المصدر المفتوح عبر سلسلة توريد البرامج الخاصة بك

ونتيجة لذلك، توفر Xygeni قيمة أكبر بكثير من أي ماسح ثغرات مفتوح المصدر نموذجي، كل ذلك مع تقليل الوقت والتكلفة اللازمة لإدارة الأدوات المجزأة.

الأفكار النهائية: هل برامج فحص الثغرات مفتوحة المصدر المستخدمة في الأمن السيبراني كافية؟

باختصار، توفر برامج فحص الثغرات مفتوحة المصدر المستخدمة في الأمن السيبراني حماية أساسية مهمة. ومع ذلك، غالبًا ما تفتقر هذه الأدوات إلى تحديد الأولويات والتكامل والتغطية الشاملة لدورة حياة تطوير البرمجيات الحديثة.

وبالتالي، إذا كنت بحاجة إلى أمان دقيق وآلي وقابل للتنفيذ من التعليمات البرمجية حتى النشر، فإن Xygeni هو الخيار الأكثر ذكاءً.

حجز التجريبي المجاني واكتشف كيف يمكن تحقيق الأمان من خلال التصميم مع Xygeni.