مع تزايد سرعة تطوير البرمجيات واعتمادها بشكل أكبر على المصدر المفتوح، أصبحت إدارة التعرض من خلال برنامج إدارة المخاطر التابع لجهات خارجية أصبحت الآن أولوية. ومع ذلك، فإن حماية قاعدة بياناتك تتطلب تجاوز عمليات التدقيق الأساسية. منصة إدارة مخاطر الطرف الثالث يجب أن تذهب عميقا في داخلك pipelines، وتبعياتك، وأصول وقت التشغيل. لذلك، تعمل الفرق على استبدال برنامج إدارة مخاطر البائعين الخارجيين بأدوات تعمل بسرعة المطور. في هذا السياق، برنامج إدارة مخاطر الطرف الثالث والموردين يجب أن يساعدك في اكتشاف البرامج الضارة والحزم القديمة وتعارضات التراخيص والتكوين غير الآمن، تلقائيًا وبشكل مستمر.

المقدمة: لم تعد مخاطر الطرف الثالث تقتصر على البائعين فقط

تركز معظم أدوات إدارة مخاطر البائعين على المشتريات، وليس pipelineيخبرونك بمن باع البرنامج، وليس بما يعمل فعليًا داخل تطبيقك. في الوقت نفسه، يواصل المطورون استيراد مكونات خارجية وإعادة استخدامها ونشرها يوميًا.

أنت تسحب التبعيات من السجلات العامة، وتعتمد على حزم تفتقر إلى صيانات، وتنشر صور Docker لم يفحصها أحد من قبل. لا تراجع فرق الشؤون القانونية والامتثال هذه الجهات الخارجية، بل يدمجها المطورون مباشرةً في بيئة الإنتاج.

لذا، أنت بحاجة إلى استراتيجية جديدة. لإدارة مخاطر الجهات الخارجية في DevOps، عليك مسح الكود الفعلي، وتتبع سلوك المكونات، وتطبيق سياسات الثقة على كامل حزمة البرامج لديك. تكمن المخاطر في مستودعك، وليس في عقد البائع.

2. لماذا لا تستطيع برامج إدارة مخاطر البائعين الخارجيين رؤية محتوى الكود الخاص بك

تقليديًا، كانت مخاطر الطرف الثالث تعني مخاطر الموردين. كنتَ تُرسل استبيانًا، وتتحقق من الشهادات، وربما تُجري تدقيقًا سريعًا، ثم تُكمل العمل. لكن البرامج لم تعد تعمل بهذه الطريقة.

اليوم، تقوم قاعدة التعليمات البرمجية الخاصة بك بسحب الحزم من الآلية الوقائية الوطنية, PyPI, مخضرم, دوكر هاب، وأكثر. هؤلاء ليسوا بائعين تتعاقد معهم، بل مساهمون لا تعرفهم. بعضهم يُحافظ على تبعيات بالغة الأهمية، والبعض الآخر لم يُحدّث برمجياته منذ سنوات. وفي بعض الأحيان، يُحمّل أحدهم برمجيات خبيثة مُتنكرة في صورة وحدة مفيدة.

نتيجةً لذلك، يُمثل هؤلاء "الموردون غير المرئيين" مجالًا هجوميًا متزايدًا. يمكنهم تقديم:

- نقاط الضعف الحرجة

- التراخيص غير المتوافقة أو المحفوفة بالمخاطر (GPL، AGPL، SSPL…)

- الحزم المهجورة بدون تحديثات مستقبلية

- التبعيات المصابة بأحصنة طروادة أو الحمولات المشوشة

وعليه، فإن الاعتماد فقط على برامج إدارة المخاطر التقليدية من جهات خارجية لن يحميك من التهديدات الموجودة بالفعل داخل جهازك. pipelineإذا كانت استراتيجية المخاطر الخاصة بطرف ثالث لا تتضمن المسح على مستوى المكونات، فأنت تترك منطقة عمياء مفتوحة على مصراعيها.

علاوة على ذلك، أطر الامتثال مثل DORA وNIS2، يتوقعون منك الآن إدارة أكواد الجهات الخارجية بنفس طريقة إدارة خدماتها. يشمل ذلك إدارة التراخيص، ومصدر البرامج، والتخفيف النشط من الثغرات الأمنية.

ما هي القدرات التي تتمتع بها منصة إدارة المخاطر التابعة لأطراف ثالثة والتي لها أهمية فعلية؟

إذا كانت أداة إدارة المخاطر الخارجية الخاصة بك تقتصر على تتبع البائعين فقط، فهي تغفل المشكلة الحقيقية. يستورد المطورون الآن المزيد من الأكواد غير المُدقّقة أكثر من أي وقت مضى، من الحزم والحاويات والبرامج النصية، CI/CD لذلك، غالبًا ما يحتوي البرنامج الذي ترسله على مئات من عناصر الجهات الخارجية التي لم تقم بإنشائها أو مراجعتها أو التحقق منها.

لإدارة هذه المخاطر بشكل صحيح، يجب أن تلبي برامج إدارة المخاطر الحديثة الخاصة بأطراف ثالثة متطلبات جديدة standard ويجب أن يعمل على المستوى الذي توجد فيه المخاطر الفعلية: في قاعدة التعليمات البرمجية الخاصة بك و pipelines.

على وجه التحديد، إليك ما يجب أن يقدمه الحل الصحيح:

SBOMوالرؤية في منصة إدارة المخاطر التابعة لجهة خارجية

لا يمكنك تأمين ما لا تراه. يجب أن تُحدد منصتك جميع مكونات الجهات الخارجية، بما في ذلك التبعيات الانتقالية وحزم مستوى النظام. نظام كامل ومُحدّث باستمرار قائمة مواد البرنامج (SBOM) لم يعد هذا الأمر اختياريًا، بل أصبح مطلوبًا بموجب أطر عمل مثل DORA، وNIS2، والأمر التنفيذي 14028.

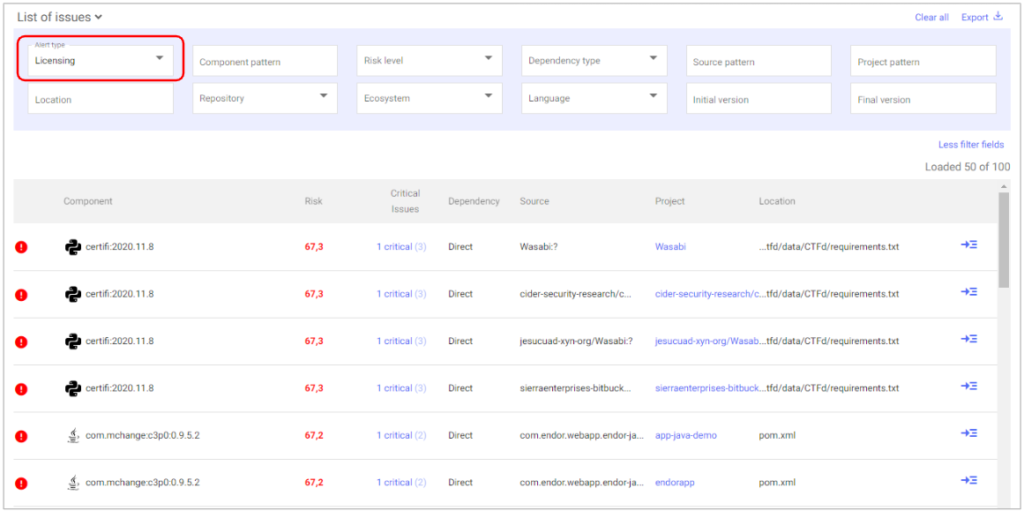

اكتشاف مخاطر الترخيص والحوكمة

قد تؤدي انتهاكات الترخيص إلى دعاوى قضائية أو تجبرك على جعل مجموعتك البرمجية مفتوحة المصدر. يجب أن تكون أدواتك الكشف عن التراخيص عالية المخاطر (مثل AGPL أو SSPL)، وفرض سياسات مخصصة، والتقاط أنواع التراخيص غير المعروفة أو المتضاربة قبل وصولها إلى الإنتاج.

تنبيهات الصيانة والتقادم

المكتبات القديمة غالبًا ما تكون عرضة للاختراق، وغير مُرقعة، وغير مُصانة. يجب أن تُنبهك منصتك عندما لا يتم تحديث أحد المكونات لسنوات، أو عندما يختفي مُشرفها. هذا يُساعد على منع تحوّل الديون الفنية إلى ديون أمنية.

الكشف عن البرامج الضارة وتهديدات سلسلة التوريد في الوقت الفعلي

لا تنتظر الحزم الخبيثة مراجعات التدقيق، بل صُممت لتتغلغل في النظام وتُفعّل بهدوء. لذلك، يجب أن تتضمن منصة إدارة المخاطر لديك فحصًا آنيًا للكشف عن أحصنة طروادة، والثغرات الأمنية، والتلاعب بقواعد البيانات، والبرامج النصية المشبوهة، قبل أن تصل إلى بيئتك.

إمكانية الوصول وتحديد الأولويات المضمنة

إغراق المطورين بـ 500 ثغرة أمنية غير قابلة للاستغلال لا يُحسّن الأمان، بل يُسبب فوضى، ويُؤخر اتخاذ الإجراءات، ويُضيّع الوقت. لذلك، يجب أن تتخطى المنصة الفعّالة حدودها. يجب أن تُظهر ما يُمكن الوصول إليه واستغلاله فعليًا في تطبيقك. بالإضافة إلى ذلك، يجب أن تُعطي الأولوية للمشكلات بناءً على تأثيرها على الأعمال، وتُقلّل من إرهاق التنبيهات دون إخفاء المخاطر الحقيقية.

كيف يعمل Xygeni كبرنامج لإدارة مخاطر الجهات الخارجية والموردين للمطورين

أدوات البائعين التقليدية لا تحمي برنامجك من التهديدات الحقيقية. بدلًا من ذلك، ستحتاج إلى منصة إدارة مخاطر خارجية تفحص شفرتك البرمجية، وتفحص تبعياتك، وتحظر ما هو خطير قبل دمجه أو نشره.

إليك الطريقة زيجيني يوفر حماية حقيقية من خلال نهج يضع المطور أولاً:

4.1 بناء SBOMs مع إمكانية رؤية التبعية الكاملة

يجب أن يوفر كل برنامج إدارة مخاطر قوي من جهة خارجية جردًا كاملاً وفوريًا لتبعياتك. يُنشئ Xygeni تلقائيًا SBOMs بتنسيقي SPDX وCycloneDX.

- تحصل على رؤية كاملة للتبعيات المباشرة والمتعدية وغير المعلنة

- SBOMيتم تحديثه مع كل عملية بناء أو فحص، مما يضمن الامتثال المستمر

- قم بتصديرها أو تضمينها في الشهادات لإثبات الثقة في سلسلة التوريد الخاصة بك

ونتيجة لذلك، يمكنك التخلص من النقاط العمياء وتقليل تكاليف التدقيق.

4.2 اكتشاف مخاطر الصيانة في برامج إدارة مخاطر الجهات الخارجية والموردين

على الرغم من أن العديد من الأدوات تُدرج نقاط الضعف، إلا أن القليل منها يُظهر لك المكونات القديمة أو التي لم تعد بحاجة إلى صيانة. Xygeni يفعل ذلك.

إنه يشير إلى:

- المكتبات بدون تحديثات منذ أكثر من عام

- المشاريع التي لا يوجد بها صيانون نشطون

- المكونات غير المرقعة ذات المخاطر المعروفة

هذه مخاطر صامتة. بدون وضوح الرؤية، تبقى قائمة. مع ذلك، تُسلّط Xygeni الضوء عليها مُبكرًا ليتمكن فريقك من التحرّك قبل أن تُصبح عبئًا.

4.3 فرض الامتثال للترخيص تلقائيًا

أحد الأجزاء المهمة في أي برنامج لإدارة المخاطر للجهات الخارجية والموردين هو رؤية مخاطر الترخيص.

زيجيني يقوم بتحليل ترخيص كل حزمة ويعرض التنبيهات عندما:

- يتضمن أحد المكونات تراخيص من نوع Copyleft أو AGPL

- لديك مصطلحات متضاربة أو غير معروفة

- التبعية تنتهك سياسة OSS الداخلية الخاصة بك

ستظهر لك تنبيهات مُعلَّمة برمز 🚫. عند النقر عليها، ستظهر لك تفاصيل الترخيص، ومستوى التأثير، والإجراء المُقترح. بهذه الطريقة، ستمنع انتهاكات الترخيص قبل أن تصل إلى حدّ القانون.

4.4 اكتشاف البرامج الضارة وحظرها في الوقت الفعلي

Standard تفتقد برامج إدارة مخاطر البائعين الخارجيين هذه النقطة تمامًا: البرامج الضارة داخل التبعيات الخاصة بك.

يقوم Xygeni بفحص البرامج الضارة المعروفة باستخدام معلومات التهديدات من GitHub وOSV وNVD. بالإضافة إلى ذلك، يُجري عمليات فحص سلوكية لاكتشاف البرمجيات الخبيثة متعددة الأشكال والهجمات الفورية قبل أن ينتشر.

يتم تمييز الحزم الضارة برمز ☣️. لذا، يمكنك مراجعة بيانات التعريف الكاملة، ومعرفة مصدرها، وعزل المكون فورًا. هذا المستوى من الحماية ضروري للأنظمة الحديثة. pipelines.

4.5 حدد أولويات ما يؤثر فعليًا على تطبيقك

ليست كل الثغرات الأمنية متساوية. باستخدام الأدوات التقليدية، تُضيّع وقتك في إصلاح ثغرات أمنية شائعة لا تؤثر على شفرتك.

تعطي منصة إدارة المخاطر الخارجية الخاصة بـ Xygeni الأولوية للمخاطر الحقيقية باستخدام:

- تحليل إمكانية الوصول: يتحقق مما إذا كان يتم استخدام الكود المعرض للخطر بالفعل

- تسجيل نقاط EPSS: يتنبأ باحتمالية الاستغلال في العالم الحقيقي

يعمل هذا المزيج على تصفية الضوضاء ويضمن قيام فريقك بإصلاح ما يهم حقًا - بسرعة.

4.6 معالجة المخاطر تلقائيًا من خلال طلبات العلاقات العامة الخاصة بك

معظم برامج إدارة المخاطر الخارجية تترك لك مهمة الإصلاح. لكن Xygeni يتخطى ذلك.

عندما يكتشف مشكلة، فإنه يساعدك على إصلاحها تلقائيًا:

- تصليح ذاتي يقترح أفضل إصدار آمن

- يفتح pull request مع السياق وسجل التغييرات

- يمكنك تطبيق العديد من الإصلاحات بكميات كبيرة

يؤدي هذا إلى توفير ساعات من العمل اليدوي ويزيل التخمين من عملية التصحيح.

بفضل هذه الإمكانيات، يصبح Xygeni برنامجًا فعالًا لإدارة مخاطر الجهات الخارجية والموردين، ليس فقط للمطورين، بل أيضًا للامتثال. ستمنع البرامج الضارة وانتهاكات التراخيص وانحراف التبعيات قبل أن تُسبب أضرارًا.

برنامج إدارة مخاطر البائعين الخارجيين مقابل عناصر التحكم على مستوى الكود

| منطقة الميزة / المخاطر | برنامج إدارة مخاطر البائعين القديم | منصة إدارة مخاطر الطرف الثالث Xygeni |

|---|---|---|

| تتبع البيانات القانونية والمشتريات | نعم | ✅ نعم (عبر SBOM + بيانات تعريف الترخيص) |

| تحليل تبعيات الكود | ❌ لا | ✅ نعم (في الوقت الحقيقي SCA مع SBOM توليد) |

| يكتشف الحزم المهجورة أو غير المحفوظة | ❌ لا | ✅ نعم (عبر البيانات الوصفية + تحليل الصيانة) |

| يحدد التراخيص الخطرة أو التي تحمل حقوق ملكية فكرية | ⚠️ جزئي (مراجعة يدوية) | ✅ نعم (الكشف التلقائي عن مخاطر الترخيص) |

| يحظر البرامج الضارة المعروفة وغير المعروفة | ❌ لا | ✅ نعم (عبر الإنذار المبكر + مسح السلوك) |

| إعطاء الأولوية للثغرات القابلة للاستغلال | ❌ لا | ✅ نعم (إمكانية الوصول + تسجيل نقاط EPSS) |

| إنشاء الإصلاح تلقائيًا pull requests | ❌ لا | ✅ نعم (الإصلاح التلقائي + العلاقات العامة المجمعة) |

| يتكامل مع CI/CD pipelines | ❌ لا | ✅ نعم (الدمج المسبق، النشر المسبق، بوابات التصديق) |

| يلبي متطلبات الجهات الخارجية DORA / NIS2 | ⚠️ محدودة | ✅ نعم (الرمز والترخيص وتغطية المنشأ) |

5. استخدام برامج إدارة المخاطر من جهات خارجية للامتثال لمعايير DORA وNIS2

الأمن لا يقتصر فقط على حماية بياناتك pipelineيتعلق الأمر أيضًا بإثبات نجاحك. مع رفع اللوائح الجديدة معايير الجودة، تحتاج الشركات إلى منصة إدارة مخاطر خارجية تساعدها على الالتزام بالمتطلبات دون عرقلة التسليم.

دعونا نلقي نظرة على كيفية قيام Xygeni بجعل هذا ممكنًا.

DORA وNIS2: من البائعين الخارجيين إلى المصدر المفتوح

استخدم قانون المرونة التشغيلية الرقمية (DORA) و مبادئ السلوك توجيه NIS2 كلاهما يطالبان بمراقبة أكثر صرامة من قِبل جهات خارجية. ومع ذلك، لا يقتصر الأمر على البائعين فقط. تشمل هذه القوانين صراحةً مكونات البرامج التي تستخدمها في حزمة برمجياتك، وخاصةً البرمجيات مفتوحة المصدر.

وعليه، يجب أن يكون برنامج إدارة المخاطر التابع لجهة خارجية الخاص بك:

- مراقبة مكونات OSS في الوقت الحقيقي

- اكتشاف التهديدات المعروفة وغير المعروفة (بما في ذلك البرامج الضارة)

- فرض الامتثال للترخيص

- تتبع مصدر البرنامج وسلامته

- الحفاظ على تحديث SBOM لكل إصدار

يقوم Xygeni بكل هذا جاهزًا للاستخدام، ويدمجه في نظامك الحالي CI/CD وأدوات التحكم في الإصدارات. لا توجد خطوات إضافية.

الأمر التنفيذي رقم 14028 و SBOM متطلبات الدراسة

في الولايات المتحدة، أمر رقم 14028 يجعل SBOMمتطلب قانوني لموفري البرامج الفيدراليين. ولكن حتى خارج الحكومة، يجب على البائعين الآن إظهار الشفافية الكاملة بشأن محتويات برامجهم.

يساعدك Xygeni على البقاء في المقدمة:

- يتم توليده تلقائيًا SBOMs لكل بناء في SPDX أو CycloneDX

- يوقع ويخزن هذه SBOMs إلى جانب بناء القطع الأثرية

- يتضمن بيانات تعريف الترخيص والثغرات الأمنية

- إنه يدعم كل من السجل العام وتخزين القطع الأثرية الخاصة

بفضل هذا المستوى من إمكانية التتبع، يمكنك اجتياز عمليات التدقيق، والرد على استفسارات العملاء، والحفاظ على الشفافية الكاملة للبرنامج على نطاق واسع.

التصديق المستمر وإنفاذ السياسات

Xygeni ليس مجرد ماسح ضوئي، بل يُرسّخ الثقة تلقائيًا باستخدام:

- وقعت الشهادات الكاملة

- بوابات السياسة في الوقت الفعلي استنادًا إلى نتائج المسح

- مركزية dashboards للمراجعة والتدقيق والامتثال

يساعد هذا فريقك على إثبات أن جميع مخاطر الطرف الثالث، سواء كانت قائمة على البائعين أو قائمة على التعليمات البرمجية، تم تحديدها والتحقق منها والتحكم فيها.

الامتثال للمطور أولاً

بخلاف برامج إدارة مخاطر البائعين الخارجيين التقليدية، لا يتطلب Xygeni سير عمل جديدة. يواصل المطورون العمل كالمعتاد بينما تتولى المنصة مسؤولية التراخيص والبرامج الضارة. SBOM التحقق من الصحة خلف الكواليس.

يضمن هذا التوازن بين الأتمتة والرؤية ما يلي:

- المطورون لا يبطئون

- فرق الأمن تبقى في السيطرة

- يحصل المدققون على إمكانية التتبع الكامل

وفي نهاية المطاف، تظل مؤسستك متوافقة مع القوانين دون أي احتكاك.

6. لماذا يجب أن تبدأ تغطية منصة إدارة مخاطر الطرف الثالث بالرمز

لم تعد مخاطر الجهات الخارجية مجرد مشكلة شراء، بل أصبحت مشكلة برمجية يواجهها المطورون يوميًا. يأتي خطرك من التبعيات غير الموثوقة، والمكتبات القديمة، والحزم الضارة، وانتهاكات التراخيص المخفية في حزمك البرمجية.

على الرغم من أن العديد من الفرق لا تزال تعتمد على الأدوات التقليدية، برنامج إدارة مخاطر البائعين الخارجيين القديم لم يُصمَّم للتعامل مع هذا المستوى من التعقيد. فهو يُركِّز على البائعين، لا على الكود. ونتيجةً لذلك، يُخلِّف نقاط ضعفٍ يُمكن للمُهاجمين استغلالها. في DevOps الحديث، تحتاج إلى أكثر من قوائم مرجعية. أنت بحاجة إلى منصة إدارة مخاطر الطرف الثالث الذي يقوم فعليًا بمسح ما تبنيه ويؤمن ما ترسله.

وهذا بالضبط ما يقدمه Xygeni. يتجاوز التحليل السطحي ويمنح فريقك حماية حقيقية. من اكتشاف البرامج الضارة و SBOM الأتمتة لتتبع التراخيص وتحديد الأولويات بناءً على إمكانية الوصول، فهي تساعدك على:

- التحكم في ما يدخل سلسلة توريد البرامج الخاصة بك قبل وصوله إلى الإنتاج

- التوافق مع الأطر مثل DORA وNIS2 وEO 14028 بسهولة

- إصلاح المشكلات تلقائيًا باستخدام pull request إصلاحات في السياق

- إثبات الثقة في كل عملية بناء ومستودع و pipeline سير العمل هذا باستمرار