هل تعلم أن أكثر من ذلك 560,000 ألف تهديد جديد بالبرمجيات الخبيثة هل تظهر يوميًا؟ مع تزايد تعقيد الهجمات الإلكترونية، يُعد فهم ماهية البرمجيات الخبيثة وكيفية تسللها إلى الأنظمة أمرًا بالغ الأهمية، إذ يمكن لهذه التهديدات استغلال ثغرات البرامج، مما يؤدي إلى اختراق البيانات، وخسائر مالية، وانقطاعات كبيرة. وقد أثبتت أنواع مختلفة من البرمجيات الخبيثة، مثل مخططات التصيد الاحتيالي، وأحصنة طروادة، واستغلال سلاسل التوريد، قدرتها على التدمير.

على سبيل المثال، شنومكس هجوم دفتر الأستاذ تم اختراق أداة connect-kit البرمجية الخاصة بالشركة، مما سمح للمهاجمين بسرقة أكثر من 600,000 ألف دولار من خلال استهداف محافظ الأجهزة.

ما هو الكود الضار وأهميته

ما هو الكود الخبيث؟

البرمجيات الخبيثة هي برامج أو نصوص برمجية مصممة لإلحاق الضرر بالأنظمة أو سرقة البيانات. وعلى عكس البرامج الشرعية، غالبًا ما تختبئ هذه البرمجيات في تطبيقات موثوقة، مما يجعل اكتشافها صعبًا. ومن الأمثلة على ذلك الفيروسات وبرامج الفدية وبرامج التجسس. وتُعد أدوات الكشف المتقدمة ضرورية لتحديدها ومنعها.

يمكن لهجمات التعليمات البرمجية الخبيثة استغلال كل من البرامج المملوكة والمفتوحة المصدر، مما يعرض المعلومات الحساسة للخطر. تشمل الأنواع الشائعة من التعليمات البرمجية الخبيثة الفيروسات والديدان وبرامج الفدية وأحصنة طروادة وبرامج التجسس. غالبًا ما تدخل هذه التهديدات إلى الأنظمة من خلال رسائل البريد الإلكتروني الاحتيالية أو تحديثات البرامج المزيفة أو التعليمات البرمجية المخترقة من هجمات سلسلة التوريد.

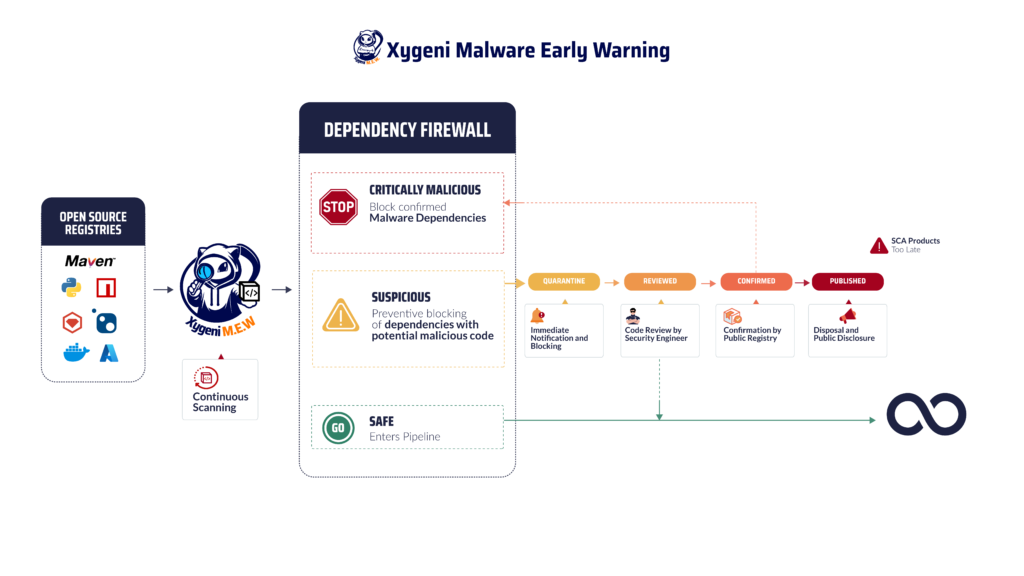

تعتبر أدوات الكشف، مثل Early Warning Malware Detection من Xygeni، محورية في تحديد هذه التهديدات وحظرها قبل أن تعرض الأنظمة للخطر.

أنواع الأكواد الخبيثة التي قد تعرض أنظمتك للخطر

الآن بعد أن قمنا بتعريف الكود الضار، دعنا نستكشف الأنواع المختلفة التي تهدد أنظمتك كل يوم.

أنواع التعليمات البرمجية الخبيثة

- الباب الخلفي: يتيح للمهاجمين تخطي المصادقة للوصول إلى الأنظمة أو سرقة البيانات أو السيطرة عليها.

- أحصنة طروادة: برنامج يبدو آمنًا لكنه يخفي كودًا ضارًا لمهاجمة نظامك.

- الفدية: يقوم بقفل ملفاتك ويطلب منك المال لفتحها، مما يؤدي إلى تعطيل العمليات.

- برامج التجسس: يراقب نشاطك سراً ويسرق معلوماتك الخاصة مثل كلمات المرور.

- هجمات التصيد: تخدعك رسائل البريد الإلكتروني المزيفة لمشاركة تفاصيلك الشخصية أو تنزيل ملفات ضارة.

- كيلوغرز: يسجل ما تكتبه لسرقة كلمات المرور والمعلومات الحساسة.

- سارق: سرقة البيانات المخزنة، بما في ذلك كلمات المرور والملفات الهامة.

- دودة: ينتشر عبر الشبكات، مما يؤدي إلى إبطاء الأنظمة واستهلاك الموارد.

- عامل منجم: يستخدم طاقة جهاز الكمبيوتر الخاص بك لتعدين العملة المشفرة، مما يتسبب في ضعف الأداء.

كيفية الدفاع ضد الأكواد الضارة

تشجع البرمجيات مفتوحة المصدر التعاون والابتكار، ولكنها تخلق أيضًا فرصًا للمهاجمين لحقن التعليمات البرمجية الخبيثة. وبمجرد دخولها، يمكن أن تنتشر هذه التعليمات البرمجية من خلال هجمات سلسلة التوريد، أو سرقة البيانات، أو التحكم في الأنظمة، أو اختراق الشبكات بأكملها.

على سبيل المثال، قد يضيف المهاجمون برامج ضارة إلى مكتبة مفتوحة المصدر شائعة. ومن الأمثلة الجديرة بالذكر هجوم Polyfill.io، حيث تمكن أحد الجهات الخبيثة من السيطرة على خدمة Polyfill وحقن البرامج الضارة في قاعدة التعليمات البرمجية الخاصة بها. وقد أدى هذا إلى اختراق أكثر من 100,000 موقع ويب على مستوى العالم، وإعادة توجيه مستخدمي الأجهزة المحمولة إلى مواقع ويب احتيالية. وعندما قام المطورون بدمج المكتبة المخترقة دون علمهم، فقد عرضوا تطبيقاتهم ومستخدميهم لمخاطر جسيمة.

لمكافحة هذه التهديدات، يتعين على المؤسسات تنفيذ المراقبة المستمرة وإجراء عمليات تدقيق التعليمات البرمجية واستخدام أدوات الكشف عن البرامج الضارة المتقدمة. ويتعين على المطورين والمستخدمين على حد سواء أن يظلوا يقظين لحماية أنظمتهم من التهديدات الخفية.

استراتيجيات مثبتة للدفاع ضد التعليمات البرمجية الضارة

لا تقتصر هجمات البرمجيات الخبيثة على تعريض الأنظمة للخطر فحسب، بل قد تؤدي أيضًا إلى خسائر مالية فادحة. تُكلّف الهجمات الإلكترونية الشركات ما متوسطه 4.45 مليون دولار لكل خرقوفقًا لتقرير IBM لعام ٢٠٢٣ حول تكلفة خرق البيانات. يُبرز هذا أهمية الدفاعات الاستباقية لتجنب التكاليف الباهظة للتقاعس. لحماية أنظمتك بفعالية، ينبغي على المؤسسات اعتماد الاستراتيجيات التالية:

- ممارسات الترميز الآمن: استعمل أدوات التحليل الساكنة لتحديد نقاط الضعف أثناء التطوير.

- تقييمات الضعف: إجراء اختبارات اختراق منتظمة لاكتشاف نقاط الضعف.

- إدارة التصحيح: أتمتة التحديثات لضمان تطبيق تصحيحات البرامج في الوقت المناسب.

- القائمة البيضاء للتطبيق: تقييد التنفيذ على التطبيقات المعتمدة مسبقًا، وحظر البرامج غير المصرح بها.

- دمج الأمن في SDLC: تضمين تدابير الأمان طوال دورة حياة تطوير البرمجيات.

- مراجعة الكود والتحليل الثنائي: قم بمراجعة التعليمات البرمجية والملفات الثنائية بانتظام للكشف عن السلوكيات المشبوهة أو البرامج النصية الضارة.

كن متقدمًا بخطوة واحدة: الكشف المبكر عن البرامج الضارة من خلال Xygeni

يشكل الكود الخبيث تهديدًا متزايدًا، لا سيما في الأنظمة البيئية مفتوحة المصدر. أداة الكشف المبكر عن البرمجيات الخبيثة من Xygeni تقدم حلاً متطورًا لمكافحة هذه المخاطر. لا تقوم هذه الأداة بفحص حزم المصدر المفتوح بحثًا عن التهديدات فحسب، بل توفر أيضًا تدابير استباقية لضمان عدم تعرض دورة حياة تطوير البرامج الضارة للخطر.

كيف تحمي أداة الكشف المبكر عن البرامج الضارة مؤسستك

- الكشف عن التهديدات في الوقت الحقيقي:تراقب Xygeni باستمرار السجلات العامة بحثًا عن أي علامات على وجود برامج ضارة. يشمل ذلك البحث عن الأنماط المشبوهة أو السلوكيات الضارة في الحزم مفتوحة المصدر الجديدة والحالية. من خلال العمل الفوري، تحدد Xygeni التهديدات وتعزلها قبل أن تتسلل إلى جهازك. CI/CD pipeline.

- العزل التلقائي:عند اكتشاف كود ضار، يقوم Xygeni تلقائيًا بحجر التهديد، مما يضمن عدم قدرته على التأثير على أنظمتك أو انتشاره عبر سلسلة التوريد. تتضمن هذه العملية دمج الأمان guardrails لمنع الحزم الخطرة، مما يقلل من أعمال الإصلاح لاحقًا.

- إدارة الثغرات الأمنية الشاملة:بالإضافة إلى الثغرات الأمنية المعروفة، تعمل أداة Xygeni على معالجة التهديدات التي لا يمكن اكتشافها، والبرامج الضارة متعددة الأشكال، والثغرات الأمنية غير المسجلة. وهذا الموقف الاستباقي حيوي في التعامل مع التكتيكات المتطورة للمهاجمين.

- الإشعارات التفصيلية:عند تحديد التهديد، تقوم الأداة بإخطار فريقك على الفور عبر البريد الإلكتروني أو منصات المراسلة أو الويبhooksوهذا يضمن الاستجابة السريعة والحد الأدنى من التوقف لمشاريعك.

- الامتثال التنظيمي وإعداد التقارير:Xygeni يتوافق مع standardيشبه NIS2 وDORA، مما يضمن امتثال ممارسات تطوير برامجك للمعايير. ميزات مثل قائمة مواد البرنامج (SBOM) توفر الأجيال الجديدة الشفافية وتدعم المرونة التشغيلية.

الحماية من أنواع الأكواد الخبيثة

تم تصميم أداة Xygeni للدفاع ضد مجموعة متنوعة من أنواع البرمجيات الخبيثة، بما في ذلك:

- الأبواب الخلفية وأحصنة طروادة:يكتشف نقاط الوصول غير المصرح بها والتهديدات المقنعة التي تعرض الأنظمة للخطر.

- الفدية:يمنع الكود الذي يقوم بتشفير ملفاتك أو يطلب فدية.

- برامج التجسس ومسجلات الضغطات:يمنع جمع بيانات المستخدم الحساسة أو ضغطات مفاتيح النظام.

- Cryptocurrency عمال المناجم:يقوم بتحديد وإيقاف الكود الذي يستنزف الموارد والذي يُستخدم في التعدين غير المصرح به للعملات المشفرة.

من خلال دمج هذه القدرات، تضمن أداة الكشف المبكر عن البرامج الضارة أن يظل برنامجك قادرًا على مواجهة التهديدات الناشئة.

هل تريد أن تذهب أعمق؟

إذا كنت لا تزال تفكر في ماهية هذا أو تريد فهم أنواع التعليمات البرمجية الضارة التي تهدد جهازك بشكل أفضل CI/CD pipeline وكيفية الوقاية منها، تحقق من تدوينة عن الحماية وتعلم كيفية اكتشاف المخاطر الخفية في وقت مبكر.

تتطور التهديدات السيبرانية يوميًا، ألا ينبغي أن تتطور دفاعاتك أيضًا؟ إن فهم ماهية البرمجيات الخبيثة والتعرف على أنواعها المختلفة التي تستهدف بنيتك التحتية ليس سوى نقطة البداية. ينبع الأمن الحقيقي من الدفاع الاستباقي. بتزويد مؤسستك بأدوات متطورة للكشف عن البرامج الضارة، يمكنك تحديد التهديدات الخفية وحظرها قبل أن تتسلل إلى أنظمتك. الأمن التفاعلي لا يكفي، فالاستباق هو الاستراتيجية الحقيقية الوحيدة.

لا تنتظر الهجوم: قم بحماية أنظمتك الآن!

يشكل ارتفاع هجمات التعليمات البرمجية الخبيثة تهديدًا خطيرًا للمؤسسات في جميع أنحاء العالم. بدءًا من هجمات التصيد الاحتيالي إلى استغلال سلسلة التوريد، يستخدم مجرمو الإنترنت أساليب متطورة بشكل متزايد لسرقة المعلومات الحساسة. إن معرفة ماهية التعليمات البرمجية الخبيثة وفهم أنواع التعليمات البرمجية الخبيثة أمر أساسي للدفاع عن البنية الأساسية الخاصة بك.

كل ثانية لها أهميتها في مكافحتها. احمِ أنظمتك الآن باستخدام أداة Xygeni المتطورة للكشف عن البرامج الضارة. اتّصل بنا اليوم أو احصل على التجريب المجاني والبقاء على اطلاع على التهديدات الإلكترونية!