Git ist ein leistungsstarkes Tool. Dennoch lernen viele Entwickler nur gerade genug, um zurechtzukommen. Das mag zunächst gut erscheinen. Sobald jedoch Geheimnisse ans Licht kommen, sich Merge-Konflikte häufen oder jemand direkt auf main, können Dinge schnell schiefgehen. Daher ist es wichtig, über die Grundlagen hinauszugehen und einen sicheren, schnellen und konsistenten Workflow zu implementieren. Diese FAQ beantwortet die häufigsten Fragen von Entwicklern zu Git. Dabei werden wichtige Bewährte Methoden für Git, erklärt die wichtigsten Konzepte hinter Git Fast-Versionskontrolleund bietet praktische Ratschläge zu Git-Sicherheit. Jeder Abschnitt ist so gestaltet, dass Sie nicht mehr raten müssen und mit dem Versand von Codes voller Zuversicht beginnen können.

Was ist Git?

Warum die Git Fast-Versionskontrolle intelligente Standardwerte benötigt

Git ist ein verteiltes Versionskontrollsystem. In der Praxis ermöglicht es Ihnen, Änderungen in Ihrer Codebasis zu verfolgen, mit Teamkollegen zusammenzuarbeiten und bei Problemen ein Rollback durchzuführen. Im Gegensatz zu zentralisierten Systemen arbeitet Git lokal. Sie können Befehle wie git commit or git branch auch ohne Internetzugang.

Auf den ersten Blick mag Git wie ein Werkzeug erscheinen, das nur zur Verlaufsverfolgung dient. Es ist jedoch für moderne Entwicklungsabläufe unerlässlich. Git ermöglicht Git Fast-Versionskontrolle, wodurch Teams schnell iterieren und gleichzeitig die Rückverfolgbarkeit gewährleisten können. Darüber hinaus unterstützt Git die Automatisierung, CI/CD pipelines und DevOps-Best Practices in nahezu jedem Softwareprojekt.

Allerdings ist Git nicht nur ein Produktivitätstool. Es ist auch ein SicherheitsgrenzeWenn zum Beispiel jemand versehentlich rennt git add . , commits ein .env Datei, Geheimnisse wie API-Token können in ein Remote-Repository übertragen werden. Angreifer durchsuchen öffentliche Repositories häufig nach offengelegten Anmeldeinformationen und vertraulichen Konfigurationsdateien.

Um bei der Verwendung von Git sicher zu bleiben, beachten Sie die folgenden wichtigen Punkte:

- Verwenden

.gitignoreDatei, um vertrauliche oder lokale Dateien auszuschließen. - 2FA für alle Git-Konten erforderlich (insbesondere auf Plattformen wie GitHub oder GitLab).

- Nie commit Geheimnisse oder Anmeldeinformationen, scannen Sie sie pre-commit wenn möglich.

Für erweiterten Schutz bieten sich Tools wie Xygeni Scannen Sie Ihre Repositories kontinuierlich. Sie erfassen fest codierte Geheimnisse, erkennen anfälligen Code, bevor er zusammengeführt wird, und blockieren sogar unsichere Workflows in Ihrem CI/CD pipeline, und das alles, ohne Sie zu behindern.

Wem gehört Git?

Git gehört keinem einzelnen Unternehmen. Es ist ein Open-Source-Projekt, das von einer Community von Mitwirkenden gepflegt wird. Die Entwicklung wird über das Git-Mailingliste und gehostet am Git-scm.com €XNUMX. Git wurde ursprünglich 2005 von Linus Torvalds entwickelt und sollte ein schnelles, verteiltes Versionskontrollsystem sein, dem Entwickler vertrauen können, insbesondere für die Verwaltung des Linux-Kernels.

Obwohl niemand Besitzt Git im traditionellen Sinne: Mehrere Organisationen unterstützen die Weiterentwicklung, darunter GitHub, GitLab und Bitbucket. Sie bauen ihre eigenen Plattformen auf Git auf und leisten gleichzeitig Beiträge zum Kern.

Wofür steht Git?

Technisch, Git steht für nichts. Es ist kein Akronym. Laut Linus Torvalds, dem Erfinder von Git im Jahr 2005, wurde der Name teilweise als britischer Slang gewählt – „git“ kann eine dumme oder unangenehme Person bedeuten – und teilweise, weil er kurz und einprägsam war und es noch keinen Unix-Befehl gab.

In seinen eigenen Worten: „Ich bin ein egoistischer Bastard und benenne alle meine Projekte nach mir selbst. Erst ‚Linux‘, jetzt ‚Git‘.“ Linus Torvalds

Abgesehen von seinem lustigen Ursprung wurde Git zu einem der wichtigsten Werkzeuge in der Softwareentwicklung. Es unterstützt alles von Open-Source-Projekten bis hin zu enterprise CI/CD pipelines. Mit Git gewinnen Teams schnelle Versionskontrolle, dezentrale Zusammenarbeit und die Möglichkeit, Änderungen vorab zu verfolgen und rückgängig zu machencisely.

Mit der rasanten Verbreitung von Git sind jedoch auch die Risiken gestiegen. Malware, Geheimnisse und Schwachstellen in der Lieferkette können unbemerkt in Ihre Repositories gelangen. Deshalb sollten Sie Ihr Git-Setup mit Tools wie Xygeni, die analysiert commits, scannt Abhängigkeiten und setzt Richtlinien durch, ist entscheidend für moderne DevSecOps zum Arbeitsablauf

Wie verwendet man Git?

Git Best Practices für die sichere und effektive Nutzung von Git

Um Git effektiv zu nutzen, muss man sich nicht nur ein paar Befehle merken. Es geht darum, Bewährte Methoden für Git, verstehen, wie Ihre Änderungen durch Zweige und Remotes fließen, und häufige Fehler vermeiden, die zu Fehlern oder sogar Sicherheitsrisiken führen können.

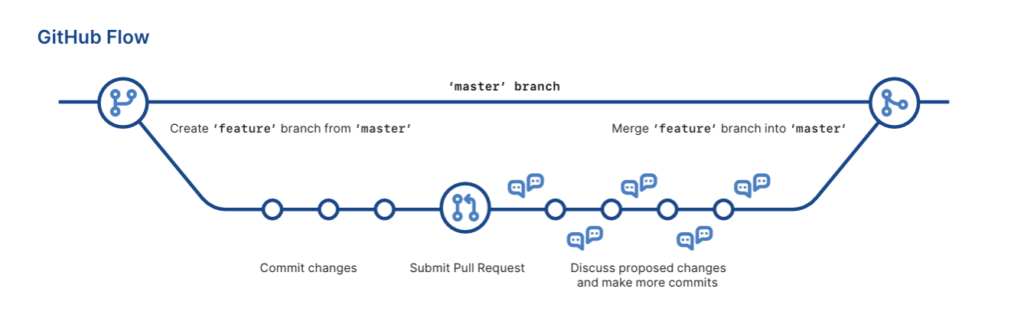

Der grundlegende Git-Workflow

Für den Einstieg umfasst der grundlegende Git-Workflow normalerweise:

1. Klonen eines Repo:

git clone https://github.com/your-org/your-repo.git 2. Erstellen eines Feature-Zweiges:

git checkout -b feature/cool-new-thing 3. Änderungen vornehmen und commitsicher arbeiten:

git add .

git commit -m "Add new feature safely and cleanly"

4. Pushen zur Fernbedienung:

git push origin feature/cool-new-thing

5. Öffnen eines pull request (PR), um Ihre Änderungen in den Hauptzweig zu integrieren.

Wenden Sie Git-Sicherheit bei jedem Schritt an

Obwohl diese Schritte standardViele Entwickler führen unwissentlich Risiken ein. Beispielsweise commitversehentliches Verraten eines Geheimnisses oder das Weitergeben von nicht überprüftem Code, der die Produktion unterbricht.

Daher sind hier einige sicherheitsorientierte Verbesserungen, die sofort angewendet werden können:

- Vermeiden

git add .es sei denn, Sie sind sicher, was Sie committing. Verwendengit statuszuerst und fügen Sie Dateien selektiv hinzu mitgit add <file>. - Schreiben Sie aussagekräftig commit Nachrichten. Sie verbessern die Rückverfolgbarkeit und helfen Prüfern, Anomalien zu erkennen.

- Scannen Sie Ihre commits vor dem Drücken. Verwenden Sie Tools wie Xygenis Git Guardrails um Geheimnisse, Malware und Fehlkonfigurationen vor der Zusammenführung abzufangen.

- Erzwingen Sie PR-Überprüfungen vor dem Zusammenführen. Dies ist eine der einfachsten Möglichkeiten, das Eindringen von riskantem Code in Ihren Hauptzweig zu verhindern.

Wichtig ist, dass Xygeni direkt in Ihren Git-Workflow integriert ist. Es scannt jeden commit und PR, um Ihre Sicherheitsrichtlinien durchzusetzen, ohne Sie zu verlangsamen. Dies hält Ihr Repo sicher und bewahrt gleichzeitig Git Fast-Versionskontrolle, schnell, aber sicher.

Was ist ein Git-Repository?

Im Kern a Git-Repository ist ein versioniertes Verzeichnis Ihres Projekts, das jede Änderung im Laufe der Zeit verfolgt. Es enthält Ihren gesamten Quellcode, Zweige, Tags und commit Geschichte und möglicherweise viel mehr, als Sie erwarten.

Warum ist das wichtig für Git-Sicherheit?

Denn ein Git-Repository ist nicht nur die Historie Ihres Codes. Es kann auch Folgendes enthalten:

- Sensible Konfigurationsdateien Google Trends, Amazons Bestseller

.envorconfig.yml - Fest codierte Geheimnisse versehentlich während der Entwicklung hinzugefügt

- Malware oder Typosquatting-Abhängigkeiten eingeführt über

package.json,requirements.txtoder andere Manifeste

Daher ist es wichtig zu verstehen, was in Ihrem Repo steckt. Es geht nicht nur darum, den Code sauber zu halten, sondern auch darum, Ihr gesamtes pipeline.

Ejemplo:

Ein häufiger Fehler besteht darin, einen lokalen .env Datei mit Geheimnissen:

git add .env

git commit -m "add environment config"

git push

Selbst wenn das Repo privat ist, können diese Geheimnisse über Forks oder Integrationen von Drittanbietern durchsickern.

Um es zu umgehen:

echo ".env" >> .gitignore

- Einrichten pre-commit hooks oder CI-Scanner wie Xygeni um Geheimnisse zu erkennen, bevor sie Ihre Fernbedienung erreichen.

- Bereinigen Sie Ihren Verlauf mit

git filter-repoorBFGwenn bereits etwas Sensibles committed.

Wenn Sie Code pushen, scannt Xygeni die commit und Ihre Abhängigkeitsdateien (wie package.json or requirements.txt) auf durchgesickerte Geheimnisse, Malware und bekannte Exploits, und zwar bevor es das PR-Stadium erreicht.

Dies stellt sicher, dass Ihr Bewährte Methoden für Git und die Sicherheitshygiene werden auch bei wachsendem Projekt aufrechterhalten. Darüber hinaus unterstützt Xygeni das Scannen über GitHub, GitLab, Bitbucket und andere wichtige Plattformen.

Wenn Sie Ihr Git-Repository nicht nur als Codespeicher, sondern auch als Sicherheitsgrenze behandeln, können Teams letztendlich schneller vorankommen, ohne kritische Lücken zu hinterlassen.

Was ist Quellcodeverwaltung?

Quellcodeverwaltung, auch bekannt als Versionskontrolleist die Praxis, Änderungen an Ihrer Codebasis zu verfolgen und zu verwalten. Tools wie Git ermöglichen dies, indem sie aufzeichnen, wer was, wann und warum geändert hat. Aber es geht nicht nur um Zusammenarbeit. In der heutigen DevOps-Welt pipelines, Quellcodeverwaltung ist auch Ihre erster Sicherheitskontrollpunkt.

Noch wichtiger ist, dass Entwickler auf Git Fast-Versionskontrolle sich schnell bewegen, verzweigen, committing und Einfädeln ohne Verzögerungen. Wenn jedoch die Sicherheit vernachlässigt wird, kann diese Geschwindigkeit nach hinten losgehen.

Gängige Git-Sicherheitsrisiken in der Quellcodeverwaltung

Angreifer zielen zunehmend auf Quellcodeverwaltungssysteme wie GitHub, GitLab und Bitbucket ab. Ein einziges durchgesickertes Token oder ein falsch konfigurierter Workflow kann Zugriff auf Ihre gesamte Software-Lieferkette ermöglichen. Daher Git-Sicherheit ist nicht länger optional, sondern unerlässlich.

Hier sind einige der häufigsten Risiken:

- Gestohlene GitHub-Token Wird zum Klonen oder Manipulieren privater Repositories verwendet

- Ungeschützte Hauptäste die direkte riskante commits

- Böswillige Mitwirkende einreichen pull requests mit versteckten Nutzlasten

- Workflows mit Schreibberechtigung ausgenutzt, um Malware einzuschleusen

So wenden Sie bewährte Git-Methoden in der Quellcodeverwaltung an

So halten Sie die Quellcodeverwaltung sicher, ohne Ihre Arbeit zu verlangsamen:

- Arbeiten jederzeit weiterbearbeiten können. Jede Präsentation und jeder KI-Avatar, den Sie von Grund auf neu erstellen oder hochladen, Zwei-Faktor-Authentifizierung (2FA) über alle Entwicklerkonten hinweg

- Streng festlegen Branch-Schutzregeln und erfordern PR-Überprüfungen

- Audits Workflow-Berechtigungen, Vermeiden Sie unnötigen Schreibzugriff

- Führen Sie Scans durch für Schwachstellen, Geheimnisse und Fehlkonfigurationen vor dem Zusammenschluss

Warum Xygeni verwenden?

Xygeni stärkt die Fähigkeiten von Git durch die Einbindung von:

- CI/CD guardrails

- Erkennung von Workflow-Fehlkonfigurationen

- Geheimes Scannen vor dem Zusammenführen

- Durchsetzung von Richtlinien für PRs und Zusammenführungen

Dadurch können Sie Git Fast-Versionskontrolle ohne Einbußen bei Transparenz oder Sicherheit. Entwickler arbeiten genauso schnell, aber jetzt wird jede Änderung durch automatisierte Prüfungen abgesichert.

Wenn die Quellcodeverwaltung gehärtet ist, schützt sie Ihre gesamte pipeline, von commit bereitstellen.

Wie ziehe ich von Git?

Das git pull Der Befehl ist wahrscheinlich eine der am häufigsten verwendeten und am wenigsten verstandenen Git-Operationen. Er holt Änderungen aus einem Remote-Repository und führt sie in Ihren aktuellen Branch ein. Einfach genug, oder? Hinter dieser Einfachheit verbirgt sich jedoch eine potenzielle Quelle für Fehler, fehlerhafte Builds und sogar Sicherheitsprobleme.

So führen Sie es aus:

git pull origin main

Dieser Befehl holt die neuesten Änderungen aus dem main Zweig Ihres Remote-Zweigs (normalerweise GitHub, GitLab usw.) und versucht, sie mit Ihrem lokalen Code zusammenzuführen.

So ziehen Sie aus Git, ohne die Sicherheit oder Geschwindigkeit von Git zu beeinträchtigen

Aus Sicherheitsgründen kann das blinde Abrufen von Code riskant sein. Böswillige Akteure können schädlichen Code, Typo-Squatting-Abhängigkeiten oder vergiftete commits in öffentliche Repos. In gemeinsamen Projekten können selbst wohlmeinende Teammitglieder versehentlich unsichere Änderungen vornehmen. Hier Bewährte Methoden für Git kritisch werden.

Wenn Ihr Team häufig zieht, unterstützt es außerdem Git schnelle Versionskontrolle, Entwickler bleiben synchron, reduzieren Zusammenführungskonflikte und können schneller ausliefern. Wenn Sie jedoch unsicheren Code verwenden, wird die Geschwindigkeit zu Ihrem Feind.

Praxisbeispiele

So verwenden Sie git pull sicher und effizient:

- Bewertung pull request Unterschiede vor dem Zusammenführen oder Pullen, insbesondere von externen Mitwirkenden

- Bevorzugen

git fetch+git mergefür mehr Kontrolle über das, was Sie integrieren - Führen Sie Tests lokal aus, bevor Sie die abgerufenen Änderungen nach oben übertragen

- Verwenden Sie signierte commits und validieren Sie die Urheberschaft, wenn Sie an sensiblen Projekten arbeiten

- Überwachen Sie Ihre Lieferkette. Pakete, die über Automatisierung abgerufen werden (z. B. Post-Install-Skripte), können gefährlich sein

Wie Xygeni hilft

Xygeni fügt hinzu guardrails die Ihren Code scannen bevor es erreicht die Produktion. Zum Beispiel:

- Erkennt automatisch Malware, Geheimnisse und anfälliger Code bei Remote-Änderungen

- Flaggen beliebig Manipulationen oder Unstimmigkeiten in Ihrem Repository-Verlauf

- Gilt Richtlinienprüfungen on pull requests und Zusammenführungen, wodurch die Einführung von unsicherem Code verhindert wird

- Überwacht kontinuierlich Ihre CI/CD Workflows, um sicherzustellen, dass Angreifer Pull-basierte Logik nicht ausnutzen können

Mit Xygeni können Sie sicher umarmen Git Fast-Versionskontrolle, Pullen, Zusammenführen und Bereitstellen mit der Gewissheit, dass jede Änderung die Sicherheitsprüfungen bestanden hat.

So erreichen Commit zu Git?

Committing in Git ist mehr als nur tippen git commit -m "fix stuff" und weitermachen. Wenn Sie wollen Git Fast-Versionskontrolle das mit Ihrem Team skaliert und zukünftige Kopfschmerzen vermeidet, commits müssen klar, aussagekräftig und sicher sein.

So erreichen Commit Sicheres Git mithilfe der Git Best Practices

So erstellen Sie ein commitführen Sie normalerweise Folgendes aus:

git add <file>

git commit -m "Describe what you changed"

Das git add stage teilt Git mit, welche Änderungen berücksichtigt werden sollen. Die git commit Befehl speichert diese Änderungen in Ihrem Projektverlauf. Einfach, oder? Nach Bewährte Methoden für Git bedeutet, weiter zu gehen:

- Schreiben Sie beschreibende commit Nachrichten.

- Commit logisch gruppierte Änderungen.

- Vermeiden Sie große, aufgeblähte commits, die nicht verwandte Dateien betreffen.

Gut commits machen die Versionskontrolle schneller, sauberer und einfacher zu debuggen.

Git Fast Version Control beginnt mit Good Commit Hygiene

Hier ist wo Git-Sicherheit kommt ins Spiel. Eine unvorsichtige commit kann versehentlich leak secrets, Sicherheitslücken einführen oder schädliche Pakete einschleusen. Vorher committing:

- Überprüfen Sie noch einmal, ob

.envDateien, fest codierte Token oder offengelegte Anmeldeinformationen. - Validieren Sie Ihre Abhängigkeiten. Sind sie sicher, verifiziert und aktuell?

- Schließen Sie unnötige Dateien aus mit

.gitignore(wie Protokolle, Build-Artefakte oder Anmeldeinformationen).

TIPP: Integrieren commit Scannen Sie Ihren Workflow mit einem Tool wie Xygeni. Es prüft auf Geheimnisse, typo-squatted Pakete und Fehlkonfigurationen, bevor der Code Ihren Hauptzweig erreicht – und das alles, ohne Ihren Workflow zu unterbrechen.

Is git clone Gleich einem Pull Request?

Nicht einmal annähernd. Obwohl beide Aktionen Remote-Repositorys betreffen, dienen sie völlig unterschiedlichen Zwecken:

git cloneist ein Befehl, der verwendet wird, um Kopieren Sie ein gesamtes Remote-Repository auf Ihren lokalen Computer. Normalerweise ist es das Erste, was Sie tun, wenn Sie mit der Arbeit an einem neuen Projekt beginnen.

git clone https://github.com/your-team/project.git

A pull request (PR) ist eine Mechanismus der Zusammenarbeit Wird typischerweise auf Plattformen wie GitHub oder GitLab verwendet. Sobald Sie Änderungen in Ihrem lokalen oder geforkten Repo vorgenommen haben, öffnen Sie einen PR, um die Zusammenführung dieser Änderungen in einen gemeinsamen Zweig anzufordern (wie main).

Denk es dir so:

git clone= „Lass mich eine Kopie holen, damit ich mit dem Programmieren anfangen kann.“- Pull Request = „Hier ist, was ich geändert habe. Bitte überprüfen und genehmigen Sie es, bevor wir zusammenführen.“

Auswirkungen auf die Git-Sicherheit beim Klonen von Repositories

Wenn Sie nur Repos klonen, ohne den Inhalt zu überprüfen, importieren Sie möglicherweise:

- Schädliche Skripte

- Falsch konfigurierte Workflows

- Vergiftete Abhängigkeiten

Ebenso pull requests kann ein Vektor sein für eingeschleuste Schwachstellen wenn nicht richtig gescannt.

Deshalb geht es bei schneller Versionskontrolle nicht nur um Geschwindigkeit, sondern auch um sicherecisIonenherstellung. Werkzeuge wie Xygeni:

- Analysieren Sie PRs auf Geheimnisse, anfälligen Code und Fehlkonfigurationen

- Erzwingen Sie Richtlinienprüfungen vor Zusammenführungen

- Warnmeldung bei unsicheren Beiträgen, auch in geklonten Forks

Bottom line: Mit Klonen beginnt man; PRs tragen dazu bei. Die Sicherung beider ist Teil der Git-Best Practices, die jedes DevOps-Team befolgen sollte.

Wie klont man ein Git-Repository in Visual Studio Code?

Das Klonen eines Git-Repositorys mag einfach erscheinen, aber hier schleichen sich oft Sicherheitsprobleme ein. Wenn Sie sich darum kümmern Git Fast-Versionskontrolle und saubere Arbeitsabläufe, der Klonschritt verdient mehr Aufmerksamkeit als nur das Klicken auf „Klonen“.

Bewährte Methoden für Git beim Klonen von Repositories in Visual Studio Code

So geht's sicher:

- Kopieren Sie die Repository-URL von GitHub, GitLab oder Bitbucket. Stellen Sie sicher, dass es aus einer vertrauenswürdigen Quelle stammt, denn selbst interne Repos können riskant sein.

- Öffnen Sie Visual Studio Code.

- Gehen Sie zur Quellensteuerungsfeld (Symbol in der linken Seitenleiste) oder drücken Sie

Ctrl+Shift+G. - Klicken Sie auf „Repository klonen“, fügen Sie die URL ein und drücken Sie die Eingabetaste.

- Wählen Sie einen lokalen Ordner zum Speichern des Repo.

- VS Code fordert Sie auf, den geklonten Ordner zu öffnen. Klicken Sie auf "Öffnen".

- Bevor Sie mit der Arbeit beginnen, scannen Sie das Repo auf Anzeichen von Problemen, wie etwa offengelegte Geheimnisse, Typo-Squatting-Abhängigkeiten oder skizzenhafte

.gitVerlauf. Selbst legitim aussehende Projekte können riskante Skripte oder Fehlkonfigurationen enthalten.

Teams, die in dieser Phase automatisierte Scanner verwenden, erkennen Probleme frühzeitig und bleiben auf dem Laufenden Bewährte Methoden für GitEs ist ein kleiner Schritt, der später Stunden sparen kann.

Indem Sie diese Gewohnheit in Ihren Arbeitsablauf integrieren, verbessern Sie sowohl Ihre Projekthygiene als auch Ihre Sicherheitslage, ohne dabei langsamer zu werden. Das ist es, was moderne Git-Sicherheit Sollte aussehen, wie.

Wie überprüfe ich den aktuellen Zweig in Git?

Zu wissen, auf welchem Zweig man sich befindet, sollte selbstverständlich sein, insbesondere wenn man mit mehreren Features, Hotfixes oder Release-Linien jongliert. Fehler passieren schnell, wenn man vom falschen Zweig pusht oder pullt. Für Teams, die sich auf Git Fast-Versionskontrolle, Klarheit schlägt Chaos.

So überprüfen Sie Ihren aktuellen Zweig:

Führen Sie in Ihrem Terminal Folgendes aus:

git branch

Der aktuelle Zweig wird mit einem Sternchen (*), so was:

* main

dev

feature/login-fix

Alternativ verwenden Sie:

git status

Es zeigt etwa Folgendes:

On branch main

Your branch is Bis zu date with 'origin/main'.Vermeiden Sie Git-Sicherheitsfehler durch die Überprüfung von Zweigen

Branch-Fehler sind nicht nur ärgerlich, sie stellen auch ein Sicherheitsrisiko dar. Versehentliches Mergen oder commitDurch das Anbinden an den falschen Zweig können Überprüfungen umgangen oder ungescannter Code in die Produktion eingeschleust werden. Dies unterbricht den Bewährte Methoden für Git und öffnet die Tür für riskante Änderungen.

Teams, die klare Verzweigungsstrategien durchsetzen und das Scannen in pull requests kann die meisten Probleme stoppen, bevor sie eskalieren. Sichere Entwicklung bedeutet nicht langsame Entwicklung, sondern von Anfang an einen intelligenteren und sichereren Git-Workflow.

Ist Git sicher?

Best Practices für die Git-Sicherheit, die jedes Team kennen sollte

Git ist an sich nur ein Versionskontrollsystem und schützt Ihren Code nicht auf magische Weise. Es ist schnell, flexibel und leistungsstark und daher bei Entwicklern beliebt. Diese Leistung bringt jedoch auch Verantwortung mit sich.

Während Git Funktionen wie signierte commits und Branch-Schutzfunktionen hindert Sie nicht daran, einen geheimen Schlüssel zu pushen, den Zugriff falsch zu konfigurieren oder eine anfällige Abhängigkeit einzubinden. Also, ist Git sicher? Die kurze Antwort: es kann sein, wenn Sie es richtig verwenden.

Machen Sie Git in der Praxis sicher

Um Ihren Git-Workflow tatsächlich zu sichern, befolgen Sie diese Bewährte Methoden für Git:

- Richten Sie Branch-Schutzregeln ein und fordern Sie pull request Bewertungen.

- Nie commit Geheimnisse oder Token. Verwenden Sie

.gitignoreund scannen Sie Ihre commits. - Überprüfen Sie regelmäßig Ihren Repository-Zugriff und erteilen Sie nicht jedem Administratorrechte.

- Unterschreiben Sie Ihre commits mit GPG für Integrität.

- Führen Sie pre-commit hooks oder CI-Scans, um riskante Änderungen zu erkennen, bevor sie eintreten.

Sicherheit in Git ist kein Schalter, den man umlegt, sondern eine Gewohnheit. Wenn Sie Git als Teil Ihrer Angriffsfläche betrachten, nicht nur als Werkzeug, beginnen Sie mit dem Aufbau echter Git-Sicherheit in jeden Schritt. Und das Beste daran? Diese Gewohnheiten bremsen Sie nicht aus. Im Gegenteil, sie machen Ihr Team schneller und selbstbewusster und liefern Git Fast-Versionskontrolle ohne das Wesentliche zu riskieren.

Git Best Practices für eine sichere und schnelle Versionskontrolle

Um eine gesunde und sichere Codebasis zu erhalten, benötigt Ihr Git-Workflow mehr als nur praktische Abkürzungen. Diese Bewährte Methoden für Git sind darauf ausgelegt, die Zusammenarbeit im Team zu verbessern, Git-Sicherheit, und Unterstützung Git Fast-Versionskontrolle ohne Sie auszubremsen.

Verwenden Sie Clear und Atomic Commits

. Der commit sollte eine logische Änderung widerspiegeln. Dies vereinfacht Codeüberprüfungen, Rollbacks und die Änderungsverfolgung. Vermeiden Sie commitgroße Mengen nicht zusammenhängender Updates.

Nie Commit Secrets

Überprüfen Sie immer, ob .env Dateien, Zugriffstoken oder Anmeldeinformationen vor dem Pushen. Verwenden Sie .gitignore um vertrauliche Dateien auszuschließen und automatisierte Scan-Tools anzuwenden, um offengelegte Geheimnisse frühzeitig zu erkennen.

Erzwingen von Branch-Schutzregeln

Schützen Sie Hauptzweige, indem Sie pull requests, Genehmigungen und Statusprüfungen. Dadurch wird sichergestellt, dass ungeprüfter oder riskanter Code nie in die Produktion gelangt.

Überprüfen Sie Abhängigkeiten und suchen Sie nach Schwachstellen

Fixieren Sie Ihre Abhängigkeiten und vermeiden Sie nicht vertrauenswürdige Pakete. Verwenden Sie automatisierte Tools, um Ihr Repository vor der Zusammenführung auf anfällige oder schädliche Bibliotheken zu scannen.

Schild Commits

Aktivieren Sie GPG commit Signieren, um die Identität der Mitwirkenden zu überprüfen. Dieser Schritt fügt eine zusätzliche Ebene hinzu Git-Sicherheit und verhindert Manipulationen commit Geschichten.

Zugriff und Berechtigungen überwachen

Überprüfen Sie, wer Zugriff auf Ihre Repositories hat und welche Kontrollmöglichkeiten diese Personen haben. Beschränken Sie den Schreibzugriff nach Möglichkeit und entfernen Sie inaktive Mitarbeiter regelmäßig.

Automatisieren Sie Pre-Merge-Scans und Richtlinienprüfungen

Arbeiten jederzeit weiterbearbeiten können. Jede Präsentation und jeder KI-Avatar, den Sie von Grund auf neu erstellen oder hochladen, CI/CD Werkzeuge zur Validierung aller pull request auf Geheimnisse, Fehlkonfigurationen und riskante Muster. Die Automatisierung dieser Prüfungen ist entscheidend für die Aufrechterhaltung Git Fast-Versionskontrolle auf einer Skala.

Bereinigen und neu aufbauen

Vor dem Drücken, Squash Fix commits oder bereinigen Sie Änderungen. Dadurch bleibt Ihr Verlauf lesbar und die Zusammenarbeit wird vereinfacht.

Wie Xygeni zur Durchsetzung der Git-Sicherheit beiträgt

Sicherheit muss Sie nicht ausbremsen, insbesondere nicht bei Git. Xygeni integriert unsichtbaren Schutz in Ihren Workflow, sodass Sie commit, verzweigen und zusammenführen, ohne sich Gedanken darüber machen zu müssen, was durchrutschen könnte.

Fängt Geheimnisse auf, bevor sie sich verbreiten

Zufällig commit a .env Datei? Das passiert. Xygeni kennzeichnet Geheimnisse wie API-Token oder Cloud-Anmeldeinformationen in Echtzeit, egal ob sie sich in einem frischen commit, eine verborgene Konfiguration oder eine Docker-Ebene. Sie werden benachrichtigt, bevor sie in die Produktion gelangen, mit optionalem Workflow für automatischen Widerruf und Behebung.

Blockiert riskante Abhängigkeiten bei Commit Zeit

Sie sollten kein Reverse Engineering durchführen müssen package.json nachdem ein Build fehlgeschlagen ist. Xygeni scannt Ihre Abhängigkeiten im commit und kennzeichnet mit Malware verseuchte Pakete, Typosquats oder veraltete Bibliotheken und teilt Ihnen mit, welche davon tatsächlich ausnutzbar und nicht nur anfällig sind.

Markiert gefährliche CI-Konfigurationen automatisch

CI/CD Hier werden kleine Fehlkonfigurationen zu großen Problemen. Egal, ob Sie .github/workflows oder Aktualisieren eines Jenkins-Jobs, Xygeni Bewertungen Ihre pipeline Konfigurationen auf riskante Muster wie permissive Token, unsichere Skripte oder Shell-Injection und stoppt unsicheren Code, bevor er ausgeführt wird.

Benachrichtigt Sie über verdächtige Repo-Aktivitäten

Xygeni überwacht Ihre SCM Aktivität kontinuierlich. Es markiert Force Pushes zu geschützten Zweigen, entfernte Zugriffskontrollen oder ungewöhnliche commit Muster und zeigt Ihnen dann genau, was sich geändert hat, wer es geändert hat und wann.

Gilt Smart Guardrails zu PRs und Merges

Sie definieren, was akzeptabel ist, Xygeni setzt es durch. Ob es um das Blockieren von PRs mit Geheimnissen, das Scheitern von Builds mit ausnutzbaren Abhängigkeiten oder die Anwendung von Sicherheitsrichtlinien im gesamten Repo geht, Xygeni wendet diese an. guardrails konsequent und stillschweigend über alle Teams hinweg.

Mit Xygeni müssen Sie nicht Sicherheitsregeln auswendig lernen, sie sind standardmäßig in Ihren Git-Workflow eingebettet.

Kein Kontextwechsel. Keine Unterbrechungen. Einfach schnell, sicher commits, die versandbereit sind. Möchten Sie sehen, wie das in Ihrem eigenen Workflow aussieht? Probieren Sie Xygeni in Ihrem Git-Repo aus, keine Kreditkarte erforderlich.