Schadcode ist eine der heimlichsten und schädlichsten Bedrohungen, mit denen Softwareteams heute konfrontiert sind. Es macht nicht immer einen lauten Auftritt – manchmal schleicht es sich leise in Ihre pipeline durch eine Open-Source-Abhängigkeit oder einen falsch konfigurierten CI-Job. Also, Wie kann Schadcode Schaden anrichten?und Welches der folgenden Anzeichen kann auf einen Angriff mit Schadcode hinweisen? Wichtiger, Wie kann Schadcode Schaden anrichten bevor es jemals in Produktion geht?

Dieser Leitfaden führt Sie durch reale Fälle, Warnsignale und intelligente Schadensbegrenzungstaktiken, die Sie noch heute umsetzen können.

Wie kann Schadcode Schaden anrichten? Ein tiefer Einblick mit Beispielen aus der Praxis

Das Verständnis, wie Schadcode Schaden anrichten kann, ist der Schlüssel zum Aufbau einer sicheren Software-Lieferkette. In der heutigen CI/CD Ökosysteme, Schadcode kann:

1. Exfiltration von Geheimnissen – Wie Schadcode Anmeldeinformationen preisgibt

Was ist loss: Angreifer stehlen vertrauliche Daten – wie API-Schlüssel, Token oder Passwörter – die in Code, Konfigurationsdateien oder Build-Umgebungen gespeichert sind.

Warum es gefährlich ist: Es öffnet die Tür für die Übernahme der Cloud, den Datenbankzugriff und die Gefährdung der Lieferkette.

Realer Fall: JarkaStealer Malware in PyPI-Paketen hat Geheimnisse über gefälschte Entwicklertools exfiltriert.

Mit anderen Worten: Diese Art von Angriff nutzt Vertrauen und Bequemlichkeit aus, um Zugangsdaten abzugreifen, bevor irgendjemand merkt, was passiert ist.

2. Einschleusen von Backdoors oder Rootkits

Was ist loss: Der Code enthält dauerhafte, versteckte Einstiegspunkte, die Angreifer später nutzen können – selbst wenn Sie denken, dass die Bedrohung vorüber ist.

Warum es gefährlich ist: Es umgeht Firewalls und ermöglicht langfristigen Zugriff.

Realer Fall: Der XZ Utils-Hintertür In Linux-Systemen eingebettete SSH-Zugriffe ermöglichten Angreifern den Zugriff ohne Anmeldeinformationen.

Darüber hinaus unterstreicht dieser Vorfall, wie Social Engineering und Insider-Bedrohungen selbst die besten Code-Überprüfungsprozesse umgehen können.

3. Stille Logikänderungen – Wie kann Schadcode Ihre App stören?

Was ist loss: Ein weiteres Beispiel dafür, wie Schadcode Schaden anrichten kann, sind subtile Änderungen an der Geschäftslogik – das Überspringen von Validierungen oder die Schwächung von Sicherheitsprüfungen.

Warum es gefährlich ist: Diese Änderungen sind für Entwickler oft unsichtbar, haben in der Produktion jedoch katastrophale Folgen.

Realer Fall: UAParser.js auf NPM wurde entführt, um Krypto-Miner zu installieren und so die Art und Weise zu ändern, wie Code im Hintergrund ausgeführt wurde.

Dies hat zur Folge, dass selbst kleine Änderungen der Logik in vertrauenswürdigen Bibliotheken zu großen Sicherheitslücken führen können.

4. Ausnutzung des Vertrauens in Open-Source-Pakete

Was ist loss: So kann Schadcode Schaden anrichten auf einer Skala. Böswillige Akteure veröffentlichen gefälschte oder entführte Pakete, die echt aussehen – und Entwickler installieren sie unwissentlich.

Warum es gefährlich ist: Diese Angriffe breiten sich schnell aus und betreffen Tausende von Apps.

Realer Fall: Über 280 bösartige NPM-Pakete wurden in einer Typosquatting-Kampagne verwendet, die den Verkehr durch Intelligente Verträge von Ethereum.

Dies zeigt, wie dringend ein Echtzeit-Scan der Registrierung und Paket-Reputationssysteme erforderlich sind.

5. Löschen oder Beschädigen von Daten

Was ist loss: Dateien werden gelöscht, Protokolle gelöscht und Datenbanken zerstört, um Spuren zu verwischen oder Chaos zu verursachen.

Warum es gefährlich ist: Das ist pure Zerstörung – kein Lösegeld, keine Nachricht – nur Ausfallzeiten und Datenverlust.

Realer Fall: HermeticWiper-Malware Systeme in der Ukraine mithilfe eines gefälschten Software-Updaters gelöscht.

Um es deutlich zu machen: Destruktive Angriffe sind nicht nur theoretisch – sie sind Teil der modernen Cyberkriegsführung.

6. Deaktivieren wichtiger Dienste (Denial-of-Service)

Was ist loss: Code verbraucht Ressourcen oder bringt Systeme zum Absturz, indem er Logikbomben, Rekursionsschleifen oder fehlerhafte Eingaben verwendet.

Warum es gefährlich ist: Es legt Dienste während der Spitzenzeiten lahm – oder verbirgt einen tieferen Angriff.

Realer Fall: Log4Shell Zu den Exploits gehörten DoS-Varianten, die Java-Apps sofort zum Absturz brachten.

Aus diesem Grund ist die Implementierung von Leistungsschaltern und Laufzeitüberwachung in heutigen Architekturen unerlässlich.

TL;DR – Wie kann Schadcode Schaden anrichten?

- Exfiltrieren Sie vertrauliche Daten – Diebstahl von Passwörtern, Token und Anmeldeinformationen aus Code oder Umgebungen

- Systemverhalten ändern – Ändern Sie die App-Logik im Hintergrund, umgehen Sie die Authentifizierung oder deaktivieren Sie Sicherheitskontrollen

- Hijack-Build pipelines – Schadsoftware in Artefakte einschleusen oder CI/CD und Materialstammdaten

- Hintertüren starten – Behalten Sie den heimlichen Zugriff auch nach der Erkennung bei

- Verfügbarkeit zerstören – Auslösen von Abstürzen oder Denial-of-Service in der Produktion

Welches der folgenden Anzeichen kann auf einen Angriff mit Schadcode hinweisen?

Nachdem Sie nun wissen, wie Schadcode Schaden anrichten kann, erfahren Sie hier, welche der folgenden Punkte auf einen Schadcodeangriff in Ihrer Umgebung hinweisen können:

1. Plötzliche oder verdächtige Dateiänderungen

- Änderungen an CODEOWNERS, .env oder Shell-Skripten

- Änderungen commitvon neuen oder nicht vertrauenswürdigen Benutzern

- Testdateien verhalten sich plötzlich anders

2. Unerwartete Paket- oder Abhängigkeitsänderungen

- Transitive oder neu hinzugefügte Abhängigkeiten ohne Diskussion

- Ungerade Versionssprünge in package.json oder pom.xml

- Pakete ohne Sterne oder Dokumentation

Zur Veranschaulichung: Angreifer veröffentlichen oft mehrere gefälschte Bibliotheken und warten, bis Tippfehler oder die automatische Vervollständigung den Rest erledigen.

3. Commit oder beitragende Anomalien

- Unbekannte Mitwirkende drängen auf kritische Änderungen

- Kraftgeschoben commits Löschen der Geschichte

- CI/CD zu ungewöhnlichen Zeiten oder von unbekannten IPs ausgeführt

Darüber hinaus sind diese besonders riskant in OSS-Projekten, wo jeder eine Fork erstellen, ändern und einreichen kann. pull request.

4. CI/CD Bauen Pipeline Rote Flaggen

- Neue Build-Schritte ohne PR-Beschreibung eingefügt

- Anmeldeinformationen werden als Klartext in Protokollen übergeben

- Unerwartete Testfehler

Andererseits können diese in der frühen Entwicklungsphase normal sein – aber nur, wenn sie ordnungsgemäß überprüft und dokumentiert werden.

5. Weitergabe von Geheimnissen oder Anmeldeinformationen

- Der Git-Verlauf zeigt Schlüssel oder Token

- Geheimnisse erscheinen in Debug-Protokollen oder Test-Dumps

Bevor Sie live gehen, stellen Sie sicher, dass das Scannen von Geheimnissen Teil jeder commit und PR-Workflow.

TL;DR – Was kann auf einen Angriff mit Schadcode hinweisen?

- Unerwartete Änderungen in Schlüsseldateien -

CODEOWNERS,Dockerfileden.envDateien, die plötzlich geändert wurden - Ungewöhnlich CI/CD pipeline Aktivität – Neue oder geänderte Build-Schritte, Skripte oder Jobverhalten

- Unbekannt commit Autoren – Neue Mitwirkende, die Änderungen mit hohen Privilegien oder ungeprüfte Änderungen vorantreiben

- Verdächtige Open-Source-Pakete – Kürzlich veröffentlichte oder schlecht gepflegte Abhängigkeiten im Einsatz

- Offenlegung von Geheimnissen in der Versionskontrolle – API-Schlüssel, Token oder Anmeldeinformationen commitversehentlich

- Anomaler Repository-Zugriff – Unregelmäßig logins, Rollenänderungen oder Mitwirkendenanomalien

Stoppen Sie den Schaden: So verhindern Sie Schadcode in Ihrer Software-Lieferkette

Die gute Nachricht? Sie sind in diesem Kampf nicht allein.

Xygeni bietet Ihrem Team die einheitlichen Tools, die es braucht, um Bedrohungen durch Schadcode zu erkennen, zu stoppen und zu beheben – bevor diese die Produktion erreichen. Angesichts zunehmender Komplexität und Ausmaß der Angriffe reichen einzelne Sicherheitstools nicht mehr aus. Sie benötigen integrierten Schutz, der in jede Phase des Softwareentwicklungszyklus integriert ist.

Hier kommt Xygeni ins Spiel – entwickelt, um Ihren Code zu sichern, pipelineund Open-Source-Komponenten von einer einzigen Plattform.

So hilft Ihnen Xygeni, die Nase vorn zu behalten:

- Anomalieerkennung in Echtzeit

Erkennen Sie verdächtige Dateiänderungen, das Verhalten von Mitwirkenden und pipeline driften, sobald sie passieren. - Secrets Security

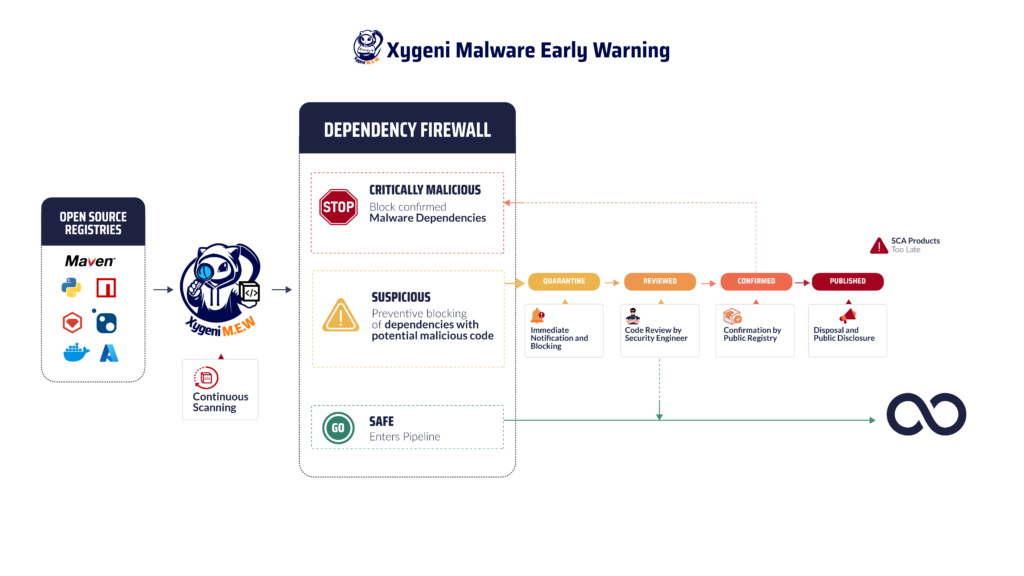

Verhindern Sie automatisch, dass Geheimnisse in Ihre Repositorien gelangen, noch bevor ein commit ist abgeschlossen. - Frühwarnung vor Malware

Scannen Sie öffentliche Register in Echtzeit und blockieren Sie schädliche Pakete mit verhaltensbasierter Erkennung. - Erkennung von Codemanipulationen

Erhalten Sie Einblick in nicht autorisierte Änderungen an kritischen Dateien mit commitKontext und Alarmierung auf Ebene. - Integrität und Bescheinigung erstellen

Stellen Sie sicher, dass jedes Artefakt authentisch, manipulationssicher und rückverfolgbar ist – von der Quelle bis zur Produktion. - Plattformweite Priorisierung

Verwenden Sie Ausnutzbarkeitsmetriken wie EPSS, Erreichbarkeit und Geschäftskontext, um das Rauschen herauszufiltern und sich auf das Wesentliche zu konzentrieren.

Wichtige Erkenntnisse

Im Gegensatz zu isolierten Punktlösungen Xygeni konsolidiert den Schutz Ihrer SDLC in einer leistungsstarken, entwicklerfreundlichen Plattform. Dadurch erhält Ihr Team Echtzeit-Einblicke, kontextbezogene Risikopriorisierung und automatisierte Arbeitsabläufe – und das alles ohne Einbußen bei Geschwindigkeit oder Effizienz.

Wie kann bösartiger Code also Schaden anrichten? Indem er Ihre pipeline, Ihr Vertrauen in Open Source und die Geschwindigkeit von DevOps selbst. Welches der folgenden Anzeichen kann auf einen Angriff mit Schadcode hinweisen? Jedes der oben aufgeführten Warnsignale.

Sie benötigen zum Schutz vor diesen Risiken nicht mehrere Tools – Sie benötigen eine intelligente, einheitliche Plattform.

Testen Sie Xygeni noch heute kostenlos und schützen Sie Ihre Software-Lieferkette von innen heraus. Starten Sie Ihre kostenlose Testversion →