Npm-Malware heute entwickelt sich ständig weiter, wobei Angreifer veröffentlichen Schadcode, bösartige npm-Pakete und Schädliche PyPI-Pakete Entwickelt für Entwicklungs-Workflows CI/CD pipelinesund Open-Source-Ökosysteme. Übersicht über bösartigen Code ist der laufende Forschungsbericht von Xygeni, der echte Schadsoftwarepakete verfolgt und verifiziert. npm, PyPI, VS-Code und OpenVSXeinschließlich bestätigter Hintertüren, Datendiebstahlprogramme, Payloads zur Exfiltration von Anmeldeinformationen und automatisierter Malware-Kampagnen mit mehreren Versionen.

Unser Forschungsteam aktualisiert diese Seite regelmäßig mit validierte Ergebnisse, Kompromissindikatoren (IOCs), Verhaltensmuster und technische AnalyseInfolgedessen haben Entwickler AppSec-Teamsund Sicherheitsingenieure können immer einen Schritt voraus sein npm-Malware heute und die zunehmende Aktivität bösartiger Softwarepakete, die moderne Software-Lieferketten beeinträchtigt.

NPM Malware Today: Wöchentliche Zusammenfassung 24.–29. April 2026

Forscher bestätigten 97 Schadpakete in allen öffentlichen Registern während dieses Zeitraums.

Beobachtungen im Datensatz

- Die meisten bestätigten Pakete wurden veröffentlicht in npm

- Weitere betroffene Fälle PyPI, OpenVSX und Komponieren

- Wiederholte bösartige Veröffentlichung innerhalb derselben Paketfamilien und verwandten Namen

- Hohe oder atypische Versionsmuster wie z.B. 99.x, 99.9.x und 1.0.x

- Starker Einsatz von Zahlung und Kasse, enterpriseStil, interne Webanwendung, Analytik, UI-Grundlagen, Entwicklerwerkzeug, Wolkenmotiv und komponentenbezogen Benennungsmuster

- Mehrere koordinierte Versionsveröffentlichungen, die legitimen Paketaktualisierungen ähneln sollen.

Monatlicher Malware-Bericht: Bestätigte schädliche npm-Pakete im April 2026

Willkommen zur neuesten Ausgabe des Xygeni Malicious Code Digest (Monatliche Ausgabe). in April 2026, bestätigte unser Forschungsteam mehr als 250 schädliche Pakete, vor allem über npm, mit zusätzlichen Fällen, die PyPI, VS Code, OpenVSX und Composer.

Im April ging es nicht nur um das Volumen. Neben Automatisierungsgetriebene Veröffentlichungswellen, aggressive Versionsinflation-Kampagnen, Paketfamilien-Clustering und Identitätsdiebstahl mit internen ToolsWir haben einige der auffälligsten Muster des Monats bei koordinierten, bösartigen Veröffentlichungen beobachtet:

Gefälschte interne Tools, KI-bezogene Pakete, Zahlungs- und Checkout-Module, Analyseclients, Frontend-Komponenten, Entwickler-Utilities, Kubernetes- und Cloud-Tools, VS Code- und OpenVSX-Erweiterungen sowie vertrauenswürdige, markenähnliche Paketnamen, die sich nahtlos in die reale Softwareentwicklung einfügen sollen. pipelines.

Dies waren keine einfachen Fälle von Typosquatting. Im weiteren Sinne April Datensatz, den wir beobachtet haben Missbrauchsmuster von Zugangsdaten, Manipulation der Lieferkette, wiederholte Namensraum-Wiederverwendung und koordinierte bösartige Veröffentlichung Entwickelt, um sich nahtlos in reale Entwicklerumgebungen und die Softwareauslieferung einzufügen pipelines.

Im gesamten Datensatz beobachteten wir weiterhin Folgendes: Skriptgesteuerte Mehrversionsveröffentlichung, aufgeblähte Versionsschemata, Zahlungs- und enterprise-Themenbezogene Namensgebung, Paketnamen mit Bezug zu KI und Agenten, SDK- und Frontend-Komponenten-Impersonierung, Nachahmung interner Werkzeugeund klassische Taktiken wie Abhängigkeitsverwirrung , Datenexfiltration.

Dieser Bericht ist Teil unserer laufenden Studie. Übersicht über bösartigen Code, wo wir neue Bedrohungen validieren und bereitstellen umsetzbare Intelligenz um DevSecOps-Teams Bleiben Sie einen Schritt voraus Risiken in der Software-Lieferkette.

| Ökosystem | Verpackung | Datum |

|---|---|---|

| npm | pa-markiert:99.1.10 | 27. April 2026 |

| Abonnieren | moonbit-locale-compat:0.2.3 | 27. April 2026 |

| npm | @alfa.life.mapp/app.web:99.0.13 | 27. April 2026 |

| npm | @sbt_gitverse/analytics-client:99.0.1 | 27. April 2026 |

| npm | @frengki0707/google-cloud-clone:1.33.1 | 27. April 2026 |

| npm | @alfa.life.mapp/app.web:99.0.14 | 27. April 2026 |

| npm | @tochka-ui/foundation:99.0.2 | 27. April 2026 |

| OpenVSX | arcane-spark/ubel:0.1.0 | 28. April 2026 |

| npm | @2011-08-19/n:99.9.9 | 28. April 2026 |

| npm | @frengki0707/google-cloud-clone:1.38.0 | 27. April 2026 |

So erkennen wir Schadcode in npm-Malware und PyPI-Malware

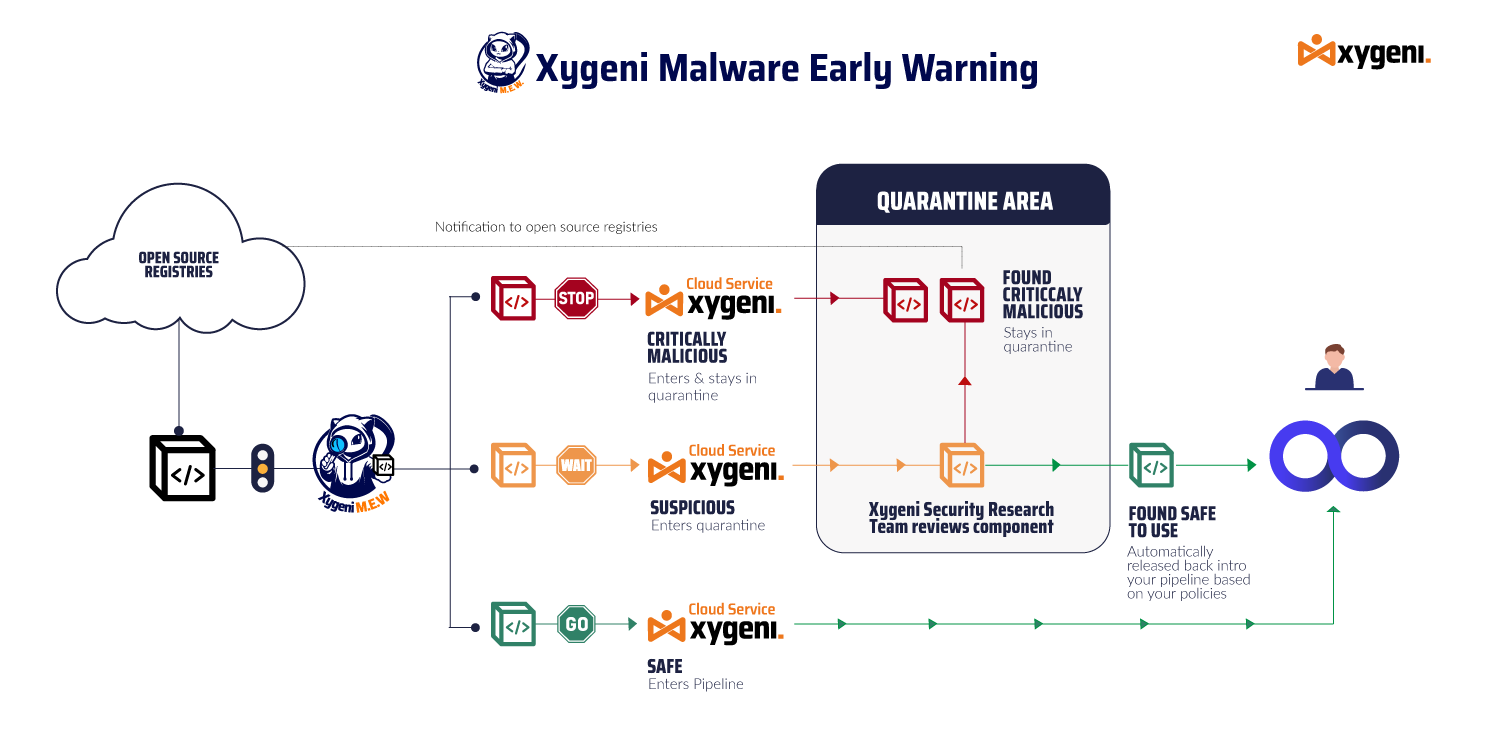

Xygeni nutzt mehrschichtige Techniken, um Schadcode zu stoppen, bevor er sich ausbreitet. Zunächst erkennt die statische Codeanalyse Verschleierungsmuster, versteckte Payloads und Skriptmissbrauch. Darüber hinaus installieren verhaltensbasierte Sandboxing-Analysen hooks, Laufzeitbefehle und Persistenztricks. Darüber hinaus identifiziert die Erkennung durch maschinelles Lernen Zero-Day-NPM-Malware und PYPI-Malware-Varianten, die von Signaturscannern übersehen wurden. Schließlich überwacht das Frühwarnsystem öffentliche Repositories in Echtzeit, validiert Ergebnisse und alarmiert DevOps-Teams sofort.

Diese Kombination stellt sicher, dass Entwickler schnelle, umsetzbare Informationen erhalten, die direkt in CI/CD zum Arbeitsablauf

Warum Entwickler sich vor schädlichen npm-Paketen in Acht nehmen sollten

Moderne Bedrohungen warten selten auf die Laufzeit. Beispielsweise werden bösartige npm-Pakete oft während der Installation ausgeführt, während bösartige pypi-Pakete Token-Exfiltration oder Hintertüren verbergen. Angreifer:

- Machen Sie private GitHub-Repos zu öffentlichen, um sie zu replizieren.

- Exfiltrieren Sie Anmeldeinformationen und Geheimnisse mithilfe verschlüsselter Nutzdaten.

- Verwenden Sie verschleierte JavaScript-Loader, um Ransomware oder Botnets einzusetzen.

Tatsächlich stieg die Zahl bösartiger Open-Source-Pakete innerhalb eines Jahres um 156 %. Teams, die sich lediglich auf verzögerte Feeds oder einfache Scanner verlassen, geraten daher ins Hintertreffen.

Was dieser Malware-Bericht in npm und PyPI verfolgt

Dieser Digest ist der zentrale Knotenpunkt für:

- Bestätigte bösartige npm-Pakete

- Bestätigte schädliche pypi-Pakete

- Verhaltensbasierte Erkennung von Schadcode

- Im Register bestätigte Vorfälle

- Wöchentliche und monatliche Malware-Berichtszusammenfassungen

- Historisches Änderungsprotokoll aller NPM-Malware- und PyPI-Malware-Funde

Mit anderen Worten: Es bietet einen einzigen Bezugspunkt. Das Forschungsteam von Xygeni aktualisiert diese Seite wöchentlich mit Links zu vollständigen technischen Analysen und GitHub IOCs.

So schützen Sie sich vor schädlichen npm-Paketen und PyPI-Malware

Aufgrund dieses wachsenden Risikos benötigen Unternehmen mehr als nur einfache Abhängigkeitsprüfungen. Eine wirksame Abwehr gegen schädliche NPM- und PYPI-Pakete erfordert sowohl präventive Kontrollen als auch die Durchsetzung von Laufzeitrichtlinien:

Erzwingen Sie Lockfile-Only-Installationen gegen bösartige npm-Pakete

Arbeiten jederzeit weiterbearbeiten können. Jede Präsentation und jeder KI-Avatar, den Sie von Grund auf neu erstellen oder hochladen, npm ci or pip install --require-hashes in CI/CD.

Dadurch wird sichergestellt, dass der in den Sperrdateien definierte Abhängigkeitsbaum exakt verwendet wird. Angreifer können daher keine modifizierten oder mit Typosquatting versehenen Versionen bösartiger npm-Pakete einschleusen.

Vorinstallationsscan auf npm-Malware und PyPI-Malware

Integrieren Sie die Early Warning Engine von Xygeni, um NPM-Malware und PyPi-Malware zu scannen, bevor Pakete Ihre Umgebung erreichen.

Darüber hinaus erkennen Sie verdächtige postinstall Skripte, verschleierte Loader oder fest codierte C2-URLs.

Guardrails um Builds mit Schadcode zu blockieren

Stelle den guardrails Builds werden automatisch fehlgeschlagen, wenn bestätigte schädliche NPM-Pakete oder schädliche PyPI-Pakete erkannt werden.

Brechen Sie beispielsweise Builds von Paketen mit unveröffentlichten Betreuern, Verschleierungsmustern oder IOC-Übereinstimmungen. Folglich bleibt bösartiger Code nie unbemerkt.

Generieren und Validieren SBOMs Gegen bösartige npm-Pakete und PyPI-Malware

Erschaffung SBOMs (CycloneDX, SPDX) für jeden Build.

Vergleichen Sie anschließend mit bekannten schädlichen NPM-Paketen und PyPi-Malware-Feeds, um sowohl direkte als auch transitive Abhängigkeiten zu verfolgen.

Schutz von Anmeldeinformationen und Token vor npm-Malware und PyPI-Malware

Viele bösartige npm-Pakete versuchen zu lesen .npmrc, .pypircoder Umgebungsvariablen.

Führen Sie Builds daher in gehärteten Containern aus, in denen nur minimale Geheimnisse offengelegt werden. Verwenden Sie außerdem Geheimnismanager anstelle von Umgebungsvariablen, um den Missbrauch von Schadcode zu verhindern.

Überwachen Sie Registrierungs- und Betreueränderungen in bösartigen npm-Paketen

Angreifer kapern oft aufgegebene Projekte.

Achten Sie insbesondere auf plötzliche Betreuerwechsel, ungewöhnliche Versionssprünge oder übermäßige Veröffentlichungen in NPM-Malware- und PYPI-Schadpaketen.

Entwicklerschulung zum Erkennen von Schadcode in npm und PyPI

Bringen Sie den Teams bei, Warnsignale zu erkennen, wie etwa:

- Paketnamen mit Tippfehlern (

reqeuststattrequest). - Ungewöhnlich

installorprepareSkripte. - Kürzlich erstellte Pakete mit verdächtig hohen Versionsnummern.

Dieses Bewusstsein hilft vor allem dabei, Schadcode frühzeitig zu erkennen.

Laufzeitanomalieerkennung für bösartige npm-Pakete und PyPI-Malware

Auch wenn Malware statische Prüfungen umgeht, ist die Laufzeiterkennung in CI/CD kann fangen:

- Unerwartete Netzwerkverbindungen.

- Dateisystemänderungen außerhalb der erwarteten Verzeichnisse.

- Persistenzversuche über Jobs hinweg.

Schließlich wird dadurch sichergestellt, dass Bedrohungen durch NPM- und PyPi-Malware auch nach der Installation gestoppt werden.

Durch die Kombination dieser Kontrollen verhindern Teams, dass bösartige npm-Pakete und pypi-Pakete jemals die Produktion erreichen. pipelines.

Testen Sie die Malware-Erkennungstools von Xygeni

Xygeni bietet:

- Echtzeiterkennung von Schadcode, einschließlich Backdoors, Spyware und Ransomware.

- Im Gegensatz zu einfachen Scannern, Analyse über npm, PyPI, Maven, NuGet, RubyGems und mehr.

- Automatische Build-Blockierung, wenn der Malware-Bericht ein Risiko erkennt.

- Einblicke in die Ausnutzbarkeit, Überprüfung der Reputation des Betreuers und Anomalieerkennung.

Informiert bleiben

Unser Team aktualisiert diese Seite wöchentlich. So erhalten Sie Benachrichtigungen und detaillierte Berichte:

- Abonnieren Sie unseren Newsletter

- Folgen Sie uns @XygeniSicherheit Auf Linkedin

- Setzen Sie ein Lesezeichen auf diese Seite, um die neuesten npm-Malware , pypi-Malware Bedrohungen