Open Source ist schließlich immer eine gute Idee, denn so entwickeln, arbeiten wir zusammen und entwickeln Innovationen, nicht wahr? Von Frameworks bis hin zu CI-Tools – Open Source ist die Grundlage für die Software, die wir täglich entwickeln. Aber ist Open Source in Sachen Sicherheit immer die beste Option? Nehmen wir zum Beispiel Schwachstellen-Scans. Mit einem Open-Source-Software zur Schwachstellenprüfung in der Cybersicherheit verwendet scheint die naheliegende Wahl zu sein. Es ist kostenlos, flexibel und lässt sich problemlos in Ihr pipelineDer Appell ist klar Aber reicht das aus, um Ihre DevOps-Workflows wirklich zu sichern? Ende zu Ende?

Lassen Sie es uns aufschlüsseln.

Statische Codeanalyse mit Open-Source-Tools: Reicht das aus?

Ejemplo: Räuber (OpenStack)

Bandit ist ein leichtgewichtiger Open-Source-Software-Schwachstellenscanner mit Fokus auf Python-Code. Er hilft, gängige Sicherheitsprobleme wie fest codierte Passwörter, unsichere Funktionsaufrufe und riskante Importe zu erkennen. Obwohl er einfach zu bedienen ist, sind einige Einschränkungen zu beachten:

- Es unterstützt nur Python, was eine breitere Akzeptanz einschränkt.

- Es führt zeilenweise Prüfungen durch, jedoch keine tiefgreifende Taint- oder Datenflussanalyse.

- Es fehlen Anleitungen zur Priorisierung, Filterung oder Behebung.

Kurz gesagt: Bandit ist zwar als Einstiegstool nützlich, aber Teams, die ihre DevSecOps skalieren, pipelines wird schnell an seine Grenzen stoßen.

Abhängigkeitsscan: Warnungen ohne Kontext

Ejemplo: OWASP-Abhängigkeits-Check

Viele Entwicklungsteams nutzen dieses Tool, um ihre Drittanbieterbibliotheken auf bekannte CVEs zu scannen. Dieser Open-Source-Software-Schwachstellenscanner weist jedoch einige wichtige Einschränkungen auf:

- Abhängigkeit von verzögerten Schwachstellen-Feeds wie NVD.

- Keine Unterscheidung zwischen ausnutzbaren und ungenutzten Codepfaden.

- Flache Ausgabe ohne Priorisierung oder Hilfe zur Behebung.

Dies hat zur Folge, dass viele Teams, die diesen Schwachstellenscanner verwenden, mit Warnungen überhäuft werden, die kein tatsächliches Risiko widerspiegeln.

Geheimniserkennung: Reaktiv statt präventiv

Ejemplo: Gitleaks

Gitleaks durchsucht Git-Repositories nach fest kodierten Geheimnissen. Es ist weit verbreitet und schnell, aber dennoch reaktiv:

- Es wird nur dann gewarnt, wenn Geheimnisse bereits committed.

- Falschmeldungen erschweren die Alarmverwaltung.

- Es überwacht nicht die Laufzeit oder pipeline Geheimnisse.

Obwohl es sich um einen vertrauenswürdigen Open Source-Schwachstellenscanner handelt, kann er nicht die proaktive Abdeckung bieten, die moderne DevOps-Umgebungen erfordern.

SBOM Erstellung: Listen ohne Strategie

Beispiel: Syft (Anker)

Sicherheitsteams verwenden Tools wie Syft, um Software-Stücklisten zu erstellen (SBOMs) und verfolgen Drittanbieterkomponenten. Regulierte Arbeitsabläufe sind oft auf diese Tools angewiesen, um Compliance-Anforderungen zu erfüllen. Sie weisen jedoch immer noch einige wichtige Einschränkungen auf.

Zum Beispiel SBOMs sind statisch und spiegeln keine Änderungen während der Bereitstellung wider. Darüber hinaus geben sie keinen Aufschluss darüber, welche Komponenten tatsächlich ein Risiko darstellen oder wie schwerwiegend die Gefährdung sein kann. Darüber hinaus sind diese Tools oft von modernen CI/CD Prozesse, was sie in dynamischen DevOps-Umgebungen weniger effektiv macht.

Daher kann es sein, dass selbst ein angesehener Schwachstellenscanner für Open-Source-Software nicht ausreicht, um Teams bei der Priorisierung von Bedrohungen, dem schnellen Handeln oder dem Nachweis kontinuierlicher Compliance zu unterstützen.

Open-Source-Schwachstellenscanner-Software für die Cybersicherheit: Was sie abdeckt und was sie übersieht

Überall in der Branche verlassen sich Teams auf diese Scanner zur Unterstützung CI/CD, Shift-Left-Strategien und frühzeitige Schwachstellenerkennung. Ein typisches Open-Source-Software-Schwachstellenscanner für die Cybersicherheit erledigt Aufgaben wie:

- Analysieren des Quellcodes auf unsichere Muster.

- Abhängigkeiten auf bekannte CVEs prüfen.

- Suchen nach offengelegten Geheimnissen in der Versionskontrolle.

- Erzeugen von SBOMs für Lizenzierung und Inventarisierung.

Isoliert eingesetzt, weisen diese Tools jedoch Lücken auf. Oft fehlt es ihnen an Integration, Echtzeitüberwachung, Priorisierung oder Ausrichtung auf Geschäftsrisiken. Einheitliche Plattformen bieten dagegen einen umfassenderen und effektiveren Schutz.

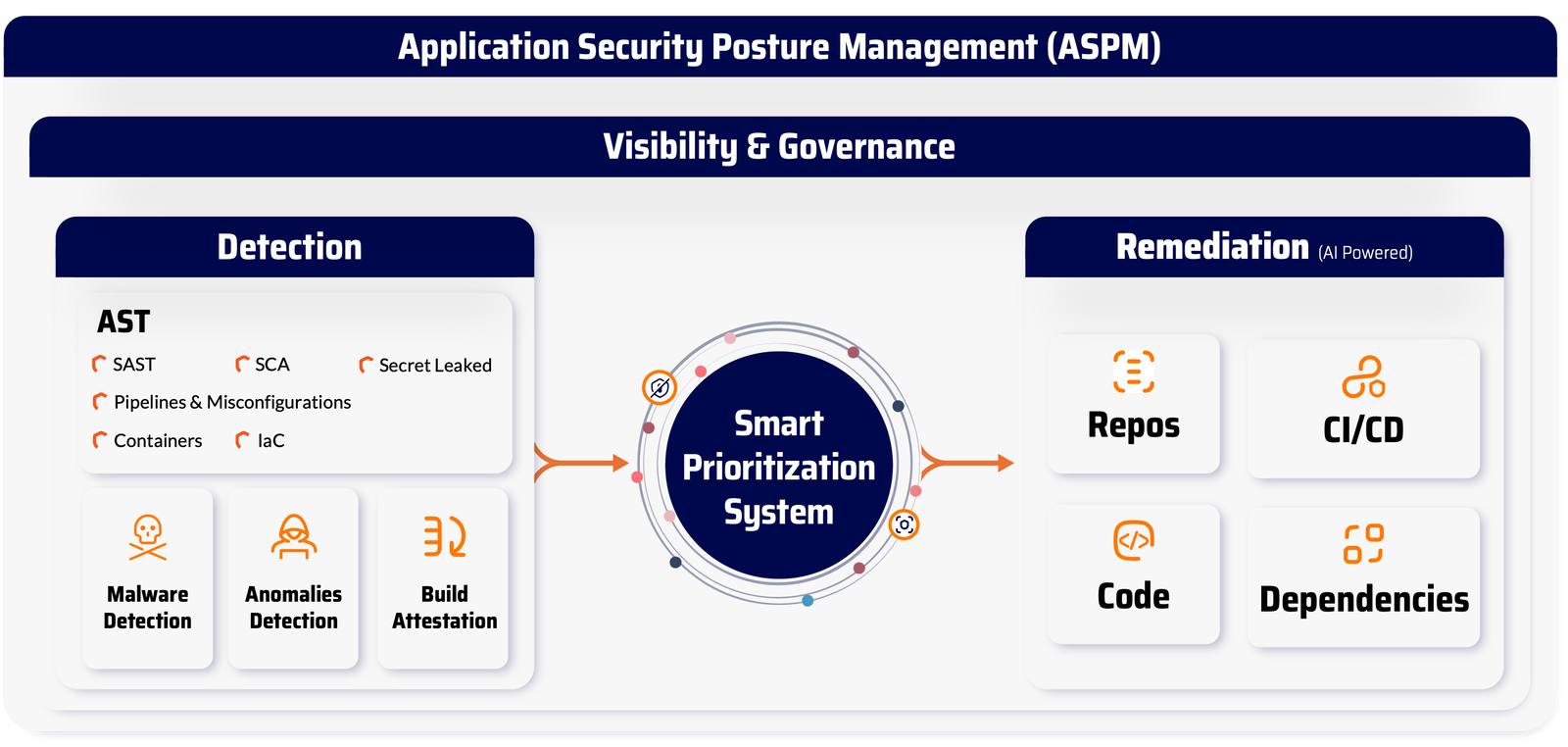

Warum Xygeni die intelligentere Alternative zu jedem Open Source-Schwachstellenscanner ist

Was wäre, wenn Sie Ihre Sicherheitslage mithilfe einer einzigen, integrierten Plattform stärken könnten, anstatt fünf separate Tools zu verwalten?

Xygeni ersetzt den fragmentierten Flickenteppich an Open-Source-Tools durch eine einheitliche, entwicklerfreundliche Lösung. Im Gegensatz zum Jonglieren mit mehreren Scannern für Code, Abhängigkeiten, Geheimnisse und SBOMs, Xygeni bietet alles, was Sie brauchen, an einem Ort.

Sie erhalten beispielsweise:

- SAST: Tiefgehende statische Codeanalyse mit 0 % Fehlalarmen bei kritischen Schwachstellen (OWASP-Benchmark-validiert)

- SCA: Erweitertes Abhängigkeits-Scanning mit Erreichbarkeitsanalyse, EPSS-Scoring und Malware-Erkennung

- Erkennung von Geheimnissen: Pre-commit Scannen mit intelligenter Validierung, um den Verlust sensibler Daten zu verhindern

- SBOM Verwaltung: Live, automatisch aktualisiert SBOMs angereichert mit Echtzeit-Risikodaten und Compliance-Daten

- CI/CD Integration: Kontinuierliches Scannen des Codes, pull requests und pipelines ohne den Entwicklerfluss zu unterbrechen

- Ausnutzbarkeitsmetriken: Priorisieren Sie auf Grundlage der tatsächlichen Ausnutzbarkeit statt nur anhand von Schweregradbewertungen

- Automatisierte Behebung: Beheben Sie Probleme schneller mithilfe umsetzbarer Anleitungen und intelligenter Problemweiterleitung

- Lizenzverwaltung: Sorgen Sie für die Einhaltung von Open-Source-Lizenzen in Ihrer gesamten Software-Lieferkette

Dadurch bietet Xygeni einen deutlich höheren Nutzen als jeder typische Open Source-Schwachstellenscanner und reduziert gleichzeitig den Zeit- und Kostenaufwand für die Verwaltung fragmentierter Tools.

Abschließende Gedanken: Reicht der Einsatz von Open-Source-Schwachstellenscanner-Software in der Cybersicherheit aus?

Zusammenfassend lässt sich sagen, dass Open-Source-Schwachstellenscanner im Bereich der Cybersicherheit einen wichtigen Basisschutz bieten. Allerdings mangelt es diesen Tools oft an Priorisierung, Integration und einer vollständigen Abdeckung des modernen Softwareentwicklungszyklus.

Wenn Sie also präzise, automatisierte und umsetzbare Sicherheit vom Code bis zur Bereitstellung benötigen, ist Xygeni die intelligentere Option.

Ein kostenlose Demo und entdecken Sie, wie mit Xygeni Sicherheit durch Design möglich wird.