Der sich schnell entwickelnde Bereich der Cybersicherheit hat Was ist Software Composition Analysis (SCA) ein entscheidender technischer Begriff. SCA ist unerlässlich, da es zur Aufrechterhaltung der Sicherheit, Lizenzkonformität und Integrität von Softwareanwendungen beiträgt. Es automatisiert die Erkennung und Behebung von Open-Source-Komponenten mit bekannten Schwachstellen. Doch wie sind Tools zur Software Composition Analysis entstanden und warum sind sie unverzichtbar geworden?

Die Ursprünge der Software Composition Analysis

Was ist Software Composition Analysis und warum wurde sie entwickelt?

Was ist Software Composition Analysis und wie ist sie entstanden? SCA entstand aus der Notwendigkeit, den zunehmenden Einsatz von Open-Source-Software (OSS) und die Verbreitung von Drittanbieterbibliotheken in der modernen Anwendungsentwicklung zu bewältigen. Um Entwicklungszyklen zu beschleunigen und Kosten zu senken, griffen Unternehmen verstärkt auf diese wiederverwendbaren Komponenten zurück.

Allerdings brachte dieser Wandel auch neue Probleme mit sich, etwa den Umgang mit Sicherheitslücken und Lizenzierungsproblemen im Zusammenhang mit Open Source.

Entwickler mussten zuvor ein manuelles Inventar dieser Komponenten führen SCA wurde institutionalisiert. Dies war ein fehleranfälliger und zeitaufwändiger Prozess. Der Wunsch nach einem systematischeren Ansatz führte zur Entwicklung von Tools und Methoden, die die Risiken dieser Komponenten automatisch scannen, identifizieren und bewerten konnten. Heute ist dieser Ansatz als Software Composition Analysis bekannt.

Software Composition Analysis: Die offizielle Definition

Es gibt einige Definitionen aus maßgeblichen Quellen. Alle diese Quellen erkennen den Wert von Analyse der Softwarezusammensetzung in der heutigen Welt der Cybersicherheit.

Die Linux-Stiftung in ihrer Leitfaden zur Bewertung öffnen SCA Zubehör, beschreibt SCA as „Ein entscheidender Bestandteil moderner Softwareentwicklungspraktiken, der darauf abzielt, Open-Source-Komponenten innerhalb einer Codebasis zu identifizieren, ihre Sicherheitslücken zu bewerten und die Einhaltung der Lizenzverpflichtungen sicherzustellen.“ Diese Definition unterstreicht die umfassende Rolle, SCA spielt bei der Bewältigung von Sicherheits- und Rechtsrisiken in der Softwareentwicklung eine Rolle.

OWASP (Offenes Webanwendungssicherheitsprojekt), eine gemeinnützige Organisation, die sich der Verbesserung der Softwaresicherheit widmet, beschreibt SCA als ein der Prozess der Identifizierung potenzieller Risikobereiche, die durch die Verwendung von Software- und Hardwarekomponenten von Drittanbietern und Open Source entstehen.“

NIST (Nationales Institut für Standards und Technologie)betont in seinen Sicherheitsrichtlinien auch die Bedeutung von SCA bei der Identifizierung und Bewältigung der Risiken, die mit der Verwendung von Drittanbieter- und Open-Source-Komponenten in Softwareanwendungen verbunden sind. Die Richtlinien des NIST werden häufig branchenübergreifend als Maßstab für Cybersicherheitspraktiken verwendet.

Definition der Softwarezusammensetzungsanalyse in praktischen Begriffen

Nachdem wir nun besprochen haben, wie Analyse der Softwarezusammensetzung entstanden ist und wie Branchenführer es definieren, lassen Sie es uns in einfachere Begriffe aufschlüsseln und wirklich verstehen, was Software Composition Analysis ist.

Die Software Composition Analysis ist eine Sicherheitspraxis, die Unternehmen dabei hilft, Risiken im Zusammenhang mit Open-Source- und Drittanbieter-Softwarekomponenten zu identifizieren, zu bewerten und zu mindern.. Es automatisiert den Prozess des Scannens nach Schwachstellen, der Überprüfung auf Lizenzierungsprobleme und der Sicherung der Software-Lieferkette.

Im Gegensatz zu herkömmlichen Sicherheitsmaßnahmen, die sich auf Schwachstellen in benutzerdefiniertem Code konzentrieren, betrachtet die Software Composition Analysis mehr als nur intern entwickelte Software. Sie stellt sicher, dass jede in einer Anwendung verwendete externe Abhängigkeit sicher, rechtskonform und frei von bekannten Bedrohungen ist.

Da Unternehmen weiterhin auf Open-Source-Software setzen, ist die Software Composition Analysis (SCA) zu einem grundlegenden Bestandteil moderner DevSecOps-Strategien geworden. Sie ermöglicht Entwicklern und Sicherheitsteams die Wartung sicherer Anwendungen, ohne den Entwicklungsprozess zu verlangsamen.

Durch die Integration von Software Composition Analysis-Tools in CI/CD pipelines können Teams Sicherheitsprüfungen automatisieren, Schwachstellen frühzeitig erkennen und Überraschungen in letzter Minute vor der Bereitstellung vermeiden. In einer Zeit zunehmender Angriffe auf die Lieferkette ist eine robuste Strategie zur Software Composition Analysis nicht länger optional – sie ist unerlässlich.

Die Vorteile von Analyse der Softwarezusammensetzung

Schwachstellen erkennen und beheben: Analyse der Softwarezusammensetzung Tools überprüfen Codebasen kontinuierlich auf bekannte Schwachstellen. Sie liefern wichtige Erkenntnisse, die es Ingenieuren ermöglichen, Probleme zu beheben, bevor sie ausgenutzt werden können.

Sorgt für die Einhaltung der Lizenzbestimmungen: Analyse der Softwarezusammensetzung überwacht die Verwaltung von Lizenzen für Komponenten von Drittanbietern. Dies hilft, rechtliche Risiken zu vermeiden und stellt sicher, dass die Nutzungsbedingungen der einzelnen Komponenten eingehalten werden.

Verbesserte Sicherheit: Bei Integration in die SDLC, SCA kann Ihre Angriffsfläche verringern. Außerdem werden dadurch anspruchsvollere Angriffsziele für Angreifer geschaffen.

Warum SCA ist für die Cybersicherheit von entscheidender Bedeutung

Die Analyse der Softwarezusammensetzung ist heute wichtiger denn je. Angriffe auf die Software-Lieferkette haben sich weiterentwickelt, sodass Schwachstellen von Drittanbietern genauso gefährlich sind wie direkte Code-Exploits.

Angreifer zielen zunehmend auf weit verbreitete Open-Source-Komponenten ab. Diese Abhängigkeiten stellen oft eine Schwachstelle dar und bieten einen einfachen Einstiegspunkt in eine ansonsten sichere Anwendung.

Ohne SCAUnternehmen setzen ihre Software stillen, aber schwerwiegenden Sicherheitsrisiken aus. Die Sicherung von Drittanbieter-Abhängigkeiten ist nicht länger optional – sie ist unerlässlich.

SCA in der AppSec-Landschaft

Software Composition Analysis (SCA) ist für die Anwendungssicherheit von entscheidender Bedeutung. Es stärkt bestehende Sicherheitstestverfahren, indem es Risiken in Komponenten von Drittanbietern berücksichtigt.

Statische Anwendungssicherheitstests (SAST) identifiziert Schwachstellen in benutzerdefiniertem Code. Externe Abhängigkeiten werden jedoch nicht analysiert. SCA füllt diese Lücke, indem es Open-Source- und Drittanbieterbibliotheken scannt und bekannte und versteckte Schwachstellen erkennt.

In unserem Blogbeitrag beispielsweise "SCA vs SAST: Wichtige Unterschiede in der Anwendungssicherheit" Wir erklären, wie diese Methoden zusammenarbeiten. SCA konzentriert sich auf externen Code, wie Open-Source-Abhängigkeiten, während SAST untersucht intern entwickelten Code. Sie können auch einen Blick auf unsere SafeDev Talk-Ausgabe werfen auf SCA or SAST – Wie ergänzen sie sich für mehr Sicherheit?

Zusammen, SCA , SAST Erstellen Sie eine umfassende Sicherheitsstrategie. SAST hilft, von Entwicklern verursachte Probleme zu vermeiden, während SCA sichert Anwendungen vor externen Bedrohungen.

Funktionsweise von Tools zur Softwarekompositionsanalyse

Um sichere Software zu entwickeln, müssen Teams verstehen, was Software Composition Analysis (SCA) ist und wie es funktioniert. Moderne Anwendungen basieren auf Open-Source- und Drittanbieterkomponenten. Daher ist es wichtig, Schwachstellen zu finden, Risiken zu managen und die Einhaltung von Vorschriften sicherzustellen.

Tools zur Software Composition Analysis automatisieren diesen Prozess, indem sie Teams dabei unterstützen, Sicherheitsbedrohungen in ihren Softwareabhängigkeiten zu erkennen, zu bewerten und zu beheben. Sehen wir uns ihre Funktionsweise genauer an.

1. Komponenten entdecken

Der erste Schritt der Software Composition Analysis besteht darin, alle Softwareabhängigkeiten zu ermitteln. Moderne Anwendungen nutzen viele Open-Source-Bibliotheken, und einige bringen verschachtelte Abhängigkeiten mit sich, die Entwickler nicht immer im Blick behalten.

SCA Tools scannen Repositories, Paketmanager und Build-Dateien, um alle direkten und transitiven (indirekten) Abhängigkeiten zu erkennen. Nach dem Scan erstellen sie eine Software-Stückliste (SBOM) – eine detaillierte Liste der Komponenten, Versionen und Quellen.

Dank dieser Transparenz wissen die Teams genau, was sich in ihrer Codebasis befindet, bevor sie diese auf Sicherheitsrisiken prüfen.

2. Schwachstellen erkennen

Sobald das Software Composition Analysis-Tool Abhängigkeiten zugeordnet hat, besteht der nächste Schritt darin, Sicherheitsrisiken zu finden. SCA Tools prüfen Komponenten anhand bekannter Schwachstellendatenbanken, beispielsweise:

- Nationale Sicherheitslücken-Datenbank (NVD) – Eine weit verbreitete Regierungsdatenbank.

- Common Vulnerabilities and Exposures (CVE) – Eine globale Liste bekannter Sicherheitslücken.

- GitHub-Sicherheitshinweise – Berichte von Sicherheitsforschern und Paketbetreuern.

- Andere Sicherheitsquellen – Einige Tools enthalten auch private Bedrohungsinformationen.

Durch die Zuordnung von Komponentenversionen zu bekannten Schwachstellen, SCA Tools warnen Teams frühzeitig, damit sie Sicherheitsprobleme beheben können, bevor sie Software veröffentlichen.

3. Sicherstellung der Lizenzkonformität

Für viele Open-Source-Komponenten gelten rechtliche Anforderungen. Einige erlauben die kostenlose Nutzung, während andere die Änderung, Weiterverbreitung oder kommerzielle Nutzung einschränken.

Tools zur Software Composition Analysis überprüfen die Lizenz jeder Komponente und kennzeichnen Probleme, beispielsweise:

- Inkompatible Lizenzbedingungen – Einige Lizenzen (z. B. GPL) erfordern, dass proprietäre Software Open Source wird.

- Zuordnungsanforderungen – Für einige Lizenzen ist eine entsprechende Quellenangabe in der Dokumentation erforderlich.

- Verbotene Nutzung – Bestimmte Lizenzen blockieren kommerzielle oder enterprise um weitere Anwendungsbeispiele zu finden.

Durch die frühzeitige Überprüfung der Lizenzkonformität vermeiden Teams rechtliche Risiken und Konflikte mit Unternehmensrichtlinien.

4. Priorisierung von Risiken

Nicht jedes Sicherheitsproblem erfordert sofortige Aufmerksamkeit. Manche Schwachstellen sind kritisch, andere stellen ein geringeres Risiko dar. SCA Tools bewerten Sicherheitsbedrohungen anhand von:

- Schweregrade (CVSS, EPSS) – Misst, wie gefährlich eine Schwachstelle ist.

- Ausnutzbarkeit – Zeigt, ob Angreifer das Problem bei realen Angriffen ausnutzen.

- Auswirkungen auf das Geschäft – Überprüft, ob die Sicherheitslücke kritische Softwarefunktionen betrifft.

Einige erweiterte Tools zur Software Composition Analysis nutzen auch eine Erreichbarkeitsanalyse, die ermittelt, ob der anfällige Code tatsächlich in der Anwendung ausgeführt wird. Dies reduziert Fehlalarme und hilft Teams, sich auf echte Bedrohungen zu konzentrieren.

5. Kontinuierliche Überwachung

Täglich tauchen neue Schwachstellen auf. Ein Paket, das gestern noch sicher war, kann morgen zum Sicherheitsrisiko werden. Einmalige Scans reichen nicht aus, um die Sicherheit der Software zu gewährleisten.

Software Composition Analysis Tools überwachen Abhängigkeiten kontinuierlich durch die Integration in CI/CD pipelines und Entwicklungs-Workflows. Sie:

- Erkennen Sie neue Schwachstellen in vorhandenen Komponenten.

- Senden Sie Echtzeitwarnungen, wenn neue Sicherheitsbedrohungen auftreten.

- Automatisieren Sie Sicherheitsüberprüfungen während des gesamten Entwicklungsprozesses.

Durch die ständige Überwachung der Abhängigkeiten beheben die Teams Schwachstellen, sobald sie auftreten, anstatt auf regelmäßige Überprüfungen zu warten.

6. Beheben von Schwachstellen mit Anleitungen zur Behebung

Das Auffinden von Sicherheitsproblemen ist nur die halbe Arbeit – die Teams benötigen auch einen klaren Plan zu deren Behebung. SCA Tools helfen Entwicklern, Probleme schnell zu lösen, indem sie Folgendes vorschlagen:

- Sicherere Versionen von Abhängigkeiten – Upgrade auf eine gepatchte Version.

- Alternative Bibliotheken – Austausch nicht gewarteter oder riskanter Komponenten.

- Sicherheits-Patches – Anwenden verfügbarer Fixes, wenn Upgrades nicht möglich sind.

Einige fortgeschrittene Software Composition Analysis Tools automatisieren die Korrektur sogar durch die Erstellung pull requests mit Korrekturen, wodurch die manuelle Arbeit reduziert und das Patchen beschleunigt wird.

Xygenis Advanced SCA Lösung

Während die traditionelle Software Composition Analysis (SCA) Tools konzentrieren sich auf die grundlegende Erkennung von Schwachstellen, Xygeni verfolgt einen fortschrittlicheren Ansatz. Er integriert Echtzeit-Bedrohungsinformationen, automatisierte Fehlerbehebung und Erreichbarkeitsanalyse, um die Genauigkeit zu verbessern, Fehlalarme zu reduzieren und die allgemeine Sicherheitslage zu verbessern.

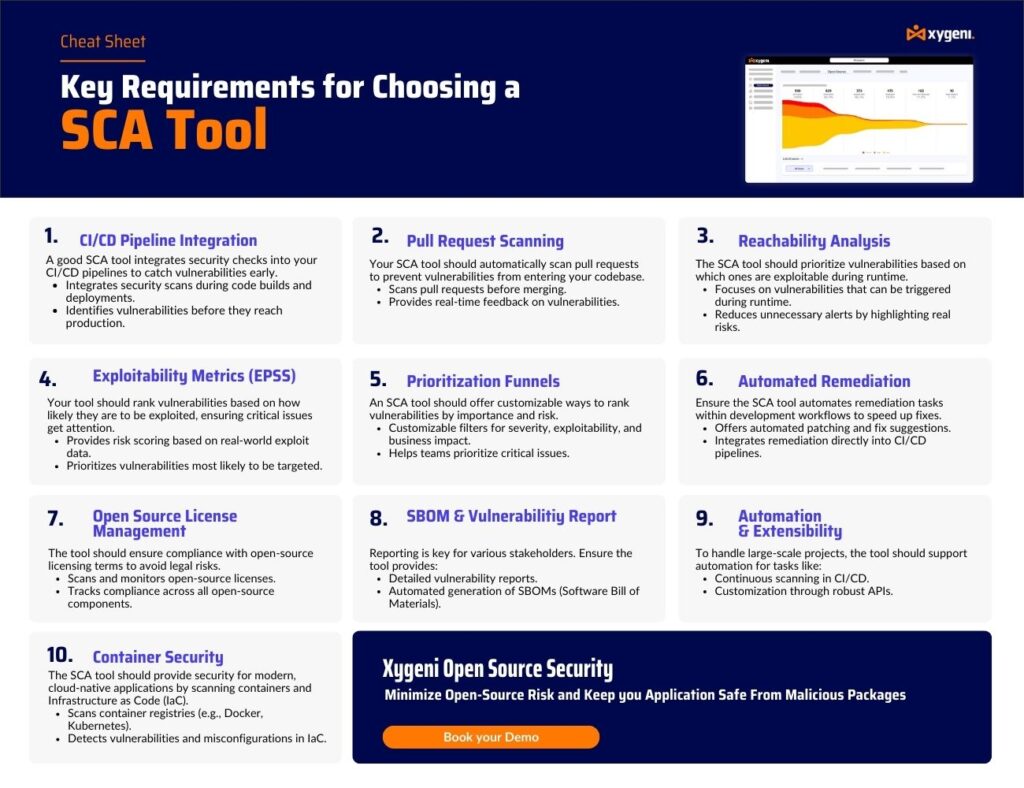

Warum Xygeni's wählen SCA?

- Echtzeit-Bedrohungsinformationen – Erkennt Schwachstellen sofort, anstatt sich auf regelmäßige Scans zu verlassen.

- Erreichbarkeitsanalyse – Bestimmt, ob eine Schwachstelle tatsächlich bei der Ausführung ausgenutzt wird, und reduziert so Fehlalarme.

- Automatisierte Behebung – Erzeugt pull requests mit Patches zur sofortigen Fehlerbehebung.

- CI/CD Pipeline Integration – Integriert Sicherheitsüberprüfungen nahtlos in DevOps-Workflows, ohne die Entwicklung zu unterbrechen.

- Lizenzrisikomanagement – Analysiert und erzwingt die Einhaltung der Open-Source-Lizenzanforderungen.

- Frühzeitige Erkennung von Malware – Blockiert schädliche Open-Source-Pakete vor ihrer Installation und verhindert so Supply-Chain-Angriffe.

Wie Xygeni jeden verbessert SCA Praktikum

- Bessere Komponentenerkennung – Führt Echtzeit-Scans in mehreren öffentlichen Registern durch, um vollständige Transparenz der Softwareabhängigkeiten zu gewährleisten.

- Präzisere Schwachstellenerkennung – Vergleicht Schwachstellen mehrerer Datenbanken, um Sicherheitslücken zu schließen.

- Intelligentere Risikopriorisierung – Verwendet Ausnutzbarkeitsmetriken, um Sicherheitsteams dabei zu helfen, sich auf Schwachstellen zu konzentrieren, die eine echte Bedrohung darstellen.

- Stärkere Compliance-Kontrollen – Automatisiert Lizenzprüfungen und stellt die Einhaltung von Unternehmensrichtlinien und gesetzlichen Vorschriften sicher standards.

- Proaktive Behebung – Bietet automatisierte Vorschläge und generiert Patches pull requests um die Behebung von Schwachstellen zu beschleunigen.

Mit der verbesserten Software Composition Analysis von Xygeni erhalten Unternehmen eine kontinuierliche Sicherheitsüberwachung,cisRisikomanagement und effiziente Abhilfe-Workflows. Dadurch wird sichergestellt, dass Open-Source-Abhängigkeiten sicher, konform und für eine schnelle Entwicklung optimiert bleiben.

Stärkung der Sicherheit durch Software Composition Analysis

Moderne Softwareentwicklung ist mehr denn je auf Open-Source-Komponenten angewiesen. Diese Komponenten beschleunigen zwar die Entwicklung und senken die Kosten, bringen aber auch Sicherheitslücken und Compliance-Risiken mit sich, wenn sie nicht richtig verwaltet werden.

Software Composition Analysis (SCA) bietet eine proaktive Lösung, indem es Teams hilft:

- Identifizieren Sie alle Softwarekomponenten und Abhängigkeiten, um vollständige Transparenz zu gewährleisten.

- Erkennen Sie Schwachstellen frühzeitig mithilfe von Bedrohungsinformationen in Echtzeit.

- Stellen Sie die Einhaltung der Open-Source-Lizenzanforderungen sicher.

- Priorisieren Sie die kritischsten Bedrohungen, anstatt Zeit mit Fehlalarmen zu verschwenden.

- Überwachen Sie Abhängigkeiten kontinuierlich, um neue Sicherheitsrisiken zu erkennen, sobald diese auftreten.

- Beheben Sie Sicherheitsprobleme effizient durch geführte Behebung oder automatisierte Korrekturen.

Durch die Integration SCA in Entwicklungsabläufe können Unternehmen Bedrohungen einen Schritt voraus sein, die Einhaltung von Vorschriften gewährleisten und ihre Software sichern, ohne die Entwicklung zu verlangsamen.

Auf der Suche nach einem fortgeschrittenen SCA Lösung? Fordern Sie noch heute eine kostenlose Testversion an und erfahren Sie, wie Xygeni Ihnen beim Schutz Ihrer Software helfen kann.

Häufig gestellte Fragen (FAQs)

1. Welche Anwendungen benötigen eine SCA Scan?

Jede Software, die Open-Source- oder Drittanbieterkomponenten verwendet, sollte eine SCA Scan. Dies umfasst:

- Web- und mobile Anwendungen – Viele moderne Frameworks wie React, Django und Spring Boot basieren auf Open-Source-Bibliotheken.

- Enterprise Software- und SaaS-Plattformen – Diese Anwendungen integrieren häufig externe Abhängigkeiten, um die Funktionalität zu erweitern.

- CI/CD pipelines in DevOps-Workflows – Umgebungen mit kontinuierlicher Integration führen häufig neue Abhängigkeiten ein, die Sicherheitsüberprüfungen erfordern.

- Cloud-native und containerisierte Anwendungen – Microservices-Architekturen basieren auf Open-Source-Komponenten, wodurch SCA kritisch.

- APIs, Backend-Dienste und IoT-Geräte – Diese Systeme verwenden Pakete von Drittanbietern, die auf Schwachstellen überwacht werden müssen.

Da sich Open-Source-Bibliotheken ständig weiterentwickeln, wird durch regelmäßiges Scannen sichergestellt, dass Sicherheitsrisiken und Compliance-Probleme behoben werden, bevor sie zu einem Problem werden.

2. Was ist SCA Scannen?

SCA Scannen automatisiert Sicherheitsprüfungen für Open-Source-Abhängigkeiten. Es spielt eine wichtige Rolle bei der Softwaresicherung, indem es die folgenden Aufgaben ausführt:

- Identifizieren aller Softwarekomponenten um volle Sichtbarkeit zu gewährleisten.

- Erkennen bekannter Schwachstellen durch Abgleichen von Komponenten mit Sicherheitsdatenbanken.

- Überprüfung der Lizenzkonformität um Gesetzes- und Richtlinienverstöße zu verhindern.

- Priorisierung von Sicherheitsrisiken basierend auf Schweregrad, Ausnutzbarkeit und geschäftlichen Auswirkungen.

- Bereitstellen von Abhilfemaßnahmen oder sogar die Automatisierung von Korrekturen, um das Patchen zu beschleunigen.

Durch die Integration SCA Scannen in CI/CD Durch die Integration von Workflows können Unternehmen Sicherheitsrisiken frühzeitig erkennen und beheben, bevor diese die Produktion beeinträchtigen.

3. Wie wird Software Composition Analysis (SCA) in DevOps verwendet?

In einer DevOps-Umgebung müssen Geschwindigkeit und Sicherheit Hand in Hand gehen. SCA integriert sich direkt in CI/CD pipelines, wodurch Teams Folgendes können:

- Automatisieren Sie Sicherheitsüberprüfungen bevor Sie neuen Code bereitstellen.

- Verhindern anfälliger Abhängigkeiten in die Codebasis eingeführt werden.

- Stellen Sie die Einhaltung der Open-Source-Lizenz sicher ohne manuelles Tracking.

- Bereitstellung von Abhilfevorschlägen in Echtzeit damit Entwickler schnell Korrekturen anwenden können.

Durch Einbetten SCA Schon zu Beginn des DevOps-Prozesses können Teams die Sicherheit nach links verschieben und Risiken erkennen, bevor diese die Produktion erreichen.

4. Wie oft sollte ich einen SCA Scan?

Da täglich neue Schwachstellen auftreten, reicht ein einmaliger Scan nicht aus. Der beste Ansatz ist eine kontinuierliche Überwachung, bei der SCA Scans werden automatisch innerhalb CI/CD Workflows. Dadurch wird sichergestellt, dass Teams sofort benachrichtigt werden, wenn neue Schwachstellen bestehende Abhängigkeiten beeinträchtigen, was eine schnelle Behebung ermöglicht.

5. Können SCA Tools beheben Schwachstellen automatisch?

Ja, einige fortgeschrittene SCA Tools automatisieren die Sanierung durch die Generierung pull requests die Abhängigkeiten aktualisieren oder Sicherheitspatches anwenden. Dies reduziert den manuellen Aufwand und ermöglicht es Entwicklern, Schwachstellen schneller zu beheben, ohne Arbeitsabläufe zu unterbrechen.