Git es una herramienta poderosa. Aun así, muchos desarrolladores solo aprenden lo suficiente para sobrevivir. Al principio, eso podría parecer normal. Sin embargo, una vez que se filtran los secretos, los conflictos de fusión se acumulan o alguien envía directamente a... mainLas cosas pueden salir mal rápidamente. Por lo tanto, es esencial ir más allá de lo básico y adoptar un flujo de trabajo seguro, rápido y consistente. Estas preguntas frecuentes responden a las preguntas más comunes que los desarrolladores hacen sobre Git. A lo largo del camino, se destacan aspectos esenciales. mejores prácticas de git, explica los conceptos clave detrás control de versiones rápido de Git, y ofrece consejos prácticos sobre seguridad de gitCada sección está diseñada para ayudarte a dejar de adivinar y comenzar a enviar código con confianza.

¿Qué es Git?

Por qué el control de versiones rápido de Git necesita valores predeterminados inteligentes

Git Es un sistema de control de versiones distribuido. En la práctica, te permite rastrear cambios en tu código base, colaborar con compañeros de equipo y revertirlos cuando algo falla. A diferencia de los sistemas centralizados, Git funciona localmente; puedes ejecutar comandos como git commit or git branch Incluso sin acceso a Internet.

A primera vista, Git podría parecer una herramienta solo para rastrear el historial. Sin embargo, es esencial para los flujos de trabajo de desarrollo modernos. Git potencia... control de versiones rápido de Git, lo que permite a los equipos iterar rápidamente manteniendo la trazabilidad. Además, Git sustenta la automatización. CI/CD pipelines y las mejores prácticas de DevOps en casi todos los proyectos de software.

Dicho esto, Git no es solo una herramienta de productividad. También es una límite de seguridad. Por ejemplo, si alguien corre accidentalmente git add . y commits una .env presentarSecretos como tokens de API podrían enviarse a un repositorio remoto. Los atacantes suelen escanear repositorios públicos en busca de credenciales expuestas y archivos de configuración confidenciales.

Para mantenerse seguro al usar Git, recuerde estos aspectos esenciales:

- Usar un

.gitignorearchivo para excluir archivos sensibles o locales. - Exigir 2FA para todas las cuentas de Git (especialmente en plataformas como GitHub o GitLab).

- Nunca commit Secretos o credenciales, escanéalos pre-commit cuando sea posible.

Para una protección avanzada, herramientas como xygeni Analizan sus repositorios continuamente. Detectan secretos codificados, código vulnerable antes de que se fusione e incluso bloquean flujos de trabajo inseguros en su... CI/CD pipeline, todo sin interponerse en tu camino.

¿Quién es el propietario de Git?

Git no es propiedad de una sola empresa. Es un proyecto de código abierto mantenido por una comunidad de colaboradores, cuyo desarrollo se coordina a través de... Lista de correo de Git y alojado en git-scm.comCreado originalmente por Linus Torvalds en 2005, Git fue diseñado para ser un sistema de control de versiones rápido y distribuido en el que los desarrolladores pudieran confiar, especialmente para administrar el kernel de Linux.

Aunque nadie Posee Git en su sentido tradicional: varias organizaciones, como GitHub, GitLab y Bitbucket, apoyan su desarrollo continuo. Construyen sus propias plataformas sobre Git y contribuyen al núcleo.

¿Qué significa Git?

Técnicamente, Git No significa nada. No es un acrónimo. Según Linus Torvalds, creador de Git en 2005, el nombre se eligió en parte por ser un término de la jerga británica («git» puede significar una persona tonta o desagradable), y en parte porque era corto, fácil de recordar y no existía como comando de Unix.

En sus propias palabras: Soy un egocéntrico, y nombro a todos mis proyectos con mi nombre. Primero 'Linux', ahora 'Git'. Linus Torvalds

Dejando a un lado su origen curioso, Git se convirtió en una de las herramientas más esenciales para el desarrollo de software. Impulsa todo, desde proyectos de código abierto hasta... enterprise CI/CD pipelines. Con Git, los equipos ganan control de versiones rápido, colaboración descentralizada y la capacidad de rastrear y revertir cambios previoscisely

Sin embargo, a medida que la adopción de Git se ha disparado, también lo han hecho los riesgos. Malware, Secretos y vulnerabilidades de la cadena de suministro pueden entrar en tus repositorios sin que te des cuenta. Por eso, es importante proteger tu configuración de Git con herramientas como xygeni, que analiza commits, escanea dependencias y aplica políticas, es fundamental para las infraestructuras modernas. DevSecOps flujos de trabajo.

¿Cómo utilizar Git?

Mejores prácticas de Git para usarlo de forma segura y eficaz

Usar Git eficazmente implica más que simplemente memorizar algunos comandos. Implica seguir mejores prácticas de git, comprender cómo fluyen sus cambios a través de ramas y controles remotos, y evitar errores comunes que pueden generar errores o incluso riesgos de seguridad.

El flujo de trabajo básico de Git

Para comenzar, el flujo de trabajo básico de Git normalmente incluye:

1. Clonación de un repositorio:

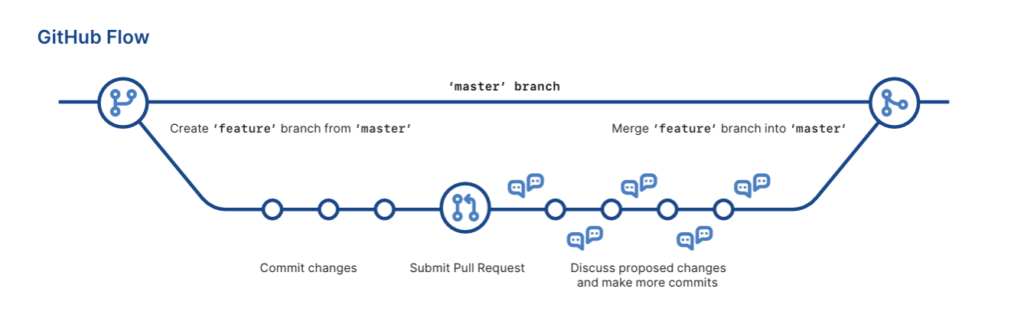

git clone https://github.com/your-org/your-repo.git 2. Creación de una rama de características:

git checkout -b feature/cool-new-thing 3. Realizar cambios y commitTing con seguridad:

git add .

git commit -m "Add new feature safely and cleanly"

4. Empujar a remoto:

git push origin feature/cool-new-thing

5. Apertura de una pull request (PR) para fusionar sus cambios en la rama principal.

Aplique la seguridad de Git en cada paso

Aunque estos pasos son standardMuchos desarrolladores introducen riesgos sin saberlo. Por ejemplo, commitLanzar un secreto accidentalmente o enviar código no revisado que interrumpe la producción.

Por lo tanto, a continuación se presentan algunas mejoras centradas en la seguridad que se pueden aplicar de inmediato:

- Evitando

git add .a menos que estés seguro de lo que estás haciendo committintineo. Usogit statusPrimero y agregue archivos selectivamente congit add <file>. - Escribe con sentido commit mensajes. Mejoran la trazabilidad y ayudan a los revisores a detectar anomalías.

- Escanea tu commits antes de empujar. Utilice herramientas como Git de Xygeni Guardrails para detectar secretos, malware y configuraciones incorrectas antes de la fusión.

- Se deben realizar revisiones de relaciones públicas antes de la fusión. Es una de las formas más sencillas de evitar que código riesgoso entre en tu rama principal.

Es importante destacar que Xygeni se integra directamente en su flujo de trabajo de Git. Escanea cada commit y relaciones públicas para aplicar sus políticas de seguridad sin ralentizarlo. Esto mantiene su repositorio seguro y preserva control de versiones rápido de Git, rápido, pero seguro.

¿Qué es un repositorio Git?

En su esencia, un Repositorio de Git Es un directorio versionado de tu proyecto que rastrea cada cambio a lo largo del tiempo. Incluye todo tu código fuente, ramas, etiquetas y commit Historia, y potencialmente mucho más de lo que esperas.

Entonces, ¿por qué es esto importante? seguridad de git?

Porque un repositorio de Git no es solo un historial de tu código. También puede contener:

- Archivos de configuración sensibles como

.envorconfig.yml - Secretos codificados añadido accidentalmente durante el desarrollo

- Malware o dependencias typosquatted Introducido a través de

package.json,requirements.txt, u otros manifiestos

Por lo tanto, comprender qué reside en su repositorio es fundamental. No se trata solo de mantener el código limpio, sino de proteger todo su... pipeline.

Ejemplo:

Un error común es empujar un local .env archivo con Secretos:

git add .env

git commit -m "add environment config"

git push

Incluso si el repositorio es privado, esos secretos pueden filtrarse a través de bifurcaciones o integraciones de terceros.

Para evitar esto:

echo ".env" >> .gitignore

- Configurar flujos de trabajo de pre-commit hooks o escáneres CI como xygeni para detectar Secretos antes de que lleguen a tu control remoto.

- Limpia tu historial con

git filter-repoorBFGSi algo sensible ya ha sido committed

Cuando introduces código, Xygeni escanea el commit y sus archivos de dependencia (como package.json or requirements.txt) por filtraciones de Secretos, malware y exploits conocidos, todo antes de que llegue a la etapa de relaciones públicas.

Esto asegura que su mejores prácticas de git y la higiene de la seguridad se mantienen, incluso a medida que el proyecto crece. Además, Xygeni admite el escaneo en GitHub, GitLab, Bitbucket y otras plataformas importantes.

En última instancia, tratar el repositorio de Git como un límite de seguridad, no solo como un almacén de código, ayuda a los equipos a avanzar más rápido sin dejar brechas críticas.

¿Qué es el control de código fuente?

Fuente de control, también conocida como control de versionesEs la práctica de rastrear y gestionar los cambios en el código fuente. Herramientas como Git lo hacen posible al registrar quién cambió qué, cuándo y por qué. Pero no se trata solo de colaboración. En el DevOps actual... pipelines, el control de origen también es tuyo primer puesto de control de seguridad.

Lo que es más importante, los desarrolladores confían en control de versiones rápido de Git moverse rápidamente, ramificándose, committing y la fusión sin retrasos. Sin embargo, cuando se descuida la seguridad, esa velocidad puede ser contraproducente.

Riesgos comunes de seguridad de Git en el control de código fuente

Los atacantes atacan cada vez más sistemas de control de código fuente como GitHub, GitLab y Bitbucket. Un solo token filtrado o un flujo de trabajo mal configurado puede dar acceso a toda la cadena de suministro de software. Por lo tanto, seguridad de git Ya no es opcional, es esencial.

A continuación se enumeran algunos de los riesgos más comunes:

- Tokens de GitHub robados Se utiliza para clonar o manipular repositorios privados.

- Ramas principales desprotegidas que permiten riesgos directos commits

- Colaboradores maliciosos sumisión pull requests con cargas útiles ocultas

- Flujos de trabajo con permisos de escritura explotado para inyectar malware

Cómo aplicar las mejores prácticas de Git en el control de código fuente

Para mantener el control de origen seguro sin ralentizar su trabajo:

- Usa autenticación de dos factores (2FA) en todas las cuentas de desarrollo

- Establecer estricto reglas de protección de sucursales y requieren revisiones de relaciones públicas

- Auditoría permisos de flujo de trabajo, evitar dar acceso de escritura innecesario

- Ejecutar escaneos para Vulnerabilidades, secretos y configuraciones incorrectas Antes de fusionarse

¿Por qué utilizar Xygeni?

Xygeni fortalece las capacidades de Git al incorporar:

- CI/CD guardrails

- Detección de configuración incorrecta del flujo de trabajo

- Escaneo secreto previo a la fusión

- Aplicación de políticas sobre relaciones públicas y fusiones

Como resultado, puedes mantener control de versiones rápido de Git Sin sacrificar visibilidad ni seguridad. Los desarrolladores trabajan con la misma rapidez, pero ahora cada cambio está protegido mediante comprobaciones automatizadas.

Cuando se refuerza el control de código fuente, se protege toda su información. pipeline, de commit desplegar.

¿Cómo extraer desde Git?

El git pull El comando es probablemente una de las operaciones de Git más utilizadas y menos comprendidas. Obtiene cambios de un repositorio remoto y los integra en la rama actual. ¿Simple, verdad? Sin embargo, tras esa simplicidad se esconde una posible fuente de errores, compilaciones defectuosas e incluso problemas de seguridad.

Para ejecutarlo:

git pull origin main

Este comando captura los últimos cambios de main rama de su control remoto (generalmente GitHub, GitLab, etc.) e intenta fusionarlos con su código local.

Cómo extraer desde Git sin comprometer la seguridad ni la velocidad de Git

Desde el punto de vista de la seguridad, extraer código a ciegas puede ser arriesgado. Los actores maliciosos pueden infiltrar código dañino, dependencias manipuladas por errores tipográficos o archivos envenenados. commiten repositorios públicos. En proyectos compartidos, incluso compañeros de equipo bien intencionados podrían implementar cambios inseguros por error. Aquí es donde mejores prácticas de git volverse crítico.

Además, cuando tu equipo tira con frecuencia, te apoya. control de versiones rápido de git, Ayudando a los desarrolladores a mantenerse sincronizados, reducir los conflictos de fusión y agilizar los envíos. Pero si estás extrayendo código inseguro, la velocidad se convierte en tu enemigo.

BUENAS PRÁCTICAS

Para utilizar git pull de forma segura y eficiente:

- Revisar pull request diferencias Antes de fusionar o extraer, especialmente de colaboradores externos.

- Utilice

git fetch+git mergepara tener más control sobre lo que estás integrando - Ejecute pruebas localmente antes de enviar los cambios extraídos hacia arriba

- Utilice firmado commits y validar la autoría si estás trabajando en proyectos sensibles

- Monitoree su cadena de suministro, los paquetes extraídos a través de la automatización (por ejemplo, scripts posteriores a la instalación) pueden ser peligrosos

Cómo ayuda Xygeni

Xygeni añade guardrails que escanean tu código antes Llega a producción. Por ejemplo:

- Detecta automáticamente Malware, Secretos y código vulnerable en cambios remotos

- Banderas cualquiera manipulación o inconsistencias en el historial de su repositorio

- Aplica controles de políticas on pull requests y se fusiona, bloqueando la introducción de código inseguro

- Monitorea continuamente tu CI/CD flujos de trabajo para garantizar que los atacantes no puedan explotar la lógica basada en extracción

Con Xygeni, puedes abrazar con seguridad control de versiones rápido de GitExtrayendo, fusionando e implementando con la confianza de que cada cambio ha pasado los controles de seguridad.

Cómo Commit ¿A Git?

CommitUsar Git es más que simplemente escribir git commit -m "fix stuff" y seguir adelante. Si quieres control de versiones rápido de Git que escala con su equipo y evita futuros dolores de cabeza, su commitLos mensajes deben ser claros, significativos y seguros.

Cómo Commit Usar Git de forma segura usando las mejores prácticas de Git

Para crear un commit, normalmente ejecutas:

git add <file>

git commit -m "Describe what you changed"

El git add La etapa le dice a Git qué cambios incluir. git commit El comando captura esos cambios en el historial del proyecto. ¿Sencillo, verdad? Sin embargo, siguiendo mejores prácticas de git significa ir más allá:

- Escribe descriptivo commit mensajes.

- Commit cambios agrupados lógicamente.

- Evite los alimentos grandes e hinchados. commits que tocan archivos no relacionados.

Bueno commitHacemos que el control de versiones sea más rápido, más limpio y más fácil de depurar.

El control rápido de versiones de Git comienza con una buena Commit Higiene

Aquí es donde seguridad de git entra en juego. Un descuido commit puede accidentalmente leak Secretel sistema operativo, introducir vulnerabilidades o instalar paquetes maliciosos. Antes committintineo:

- Vuelva a verificar si

.envarchivos, tokens codificados o credenciales expuestas. - Valida tus dependencias, ¿son seguras, verificadas y actualizadas?

- Excluir archivos innecesarios usando

.gitignore(como registros, artefactos de compilación o credenciales).

Consejo: Integrar trabajo de commit Escanear tu flujo de trabajo con una herramienta como Xygeni. Revisa si hay Secretos, paquetes con errores tipográficos y configuraciones incorrectas antes de que el código llegue a la rama principal, sin interrumpir el flujo.

Is git clone Igual a una Pull Request?

Ni de cerca. Si bien ambas acciones involucran repositorios remotos, tienen propósitos completamente diferentes:

git clonees un comando usado para Copiar un repositorio remoto completo a su máquina localGeneralmente es lo primero que uno hace cuando empieza a trabajar en un nuevo proyecto.

git clone https://github.com/your-team/project.git

A pull request (PR) es un mecanismo de colaboración Se usa típicamente en plataformas como GitHub o GitLab. Una vez que haya realizado cambios en su repositorio local o bifurcado, abra una solicitud de modificación (PR) para solicitar la fusión de esos cambios en una rama compartida (como main).

Piénsalo de esta manera:

git clone= “Déjame tomar una copia para poder empezar a codificar”.- Pull Request = "Esto es lo que cambié. Por favor, revíselo y apruébelo antes de fusionarlo".

Implicaciones de seguridad de Git al clonar repositorios

Si simplemente estás clonando repositorios sin verificar lo que hay dentro, es posible que estés importando:

- Secuencias de comandos maliciosas

- Flujos de trabajo mal configurados

- Dependencias envenenadas

Asimismo, pull requests puede ser un vector para vulnerabilidades inyectadas si no se escanea correctamente.

Por eso, el control de versiones rápido no solo implica velocidad, también significa un control seguro.cisfabricación de iones. Herramientas como xygeni:

- Analizar solicitudes de recuperación (PR) en busca de secretos, código vulnerable y configuraciones incorrectas

- Aplicar comprobaciones de políticas antes de las fusiones

- Alerta sobre contribuciones inseguras, incluso en bifurcaciones clonadas

En pocas palabras: La clonación es el punto de partida; las solicitudes de incorporación de cambios (PR) son la forma de contribuir. Asegurar ambos es parte de las mejores prácticas de Git que todo equipo de DevOps debería seguir.

¿Cómo clonar un repositorio Git en Visual Studio Code?

Clonar un repositorio Git puede parecer simple, pero a menudo es donde se cuelan silenciosamente los problemas de seguridad. Si te preocupa control de versiones rápido de Git y flujos de trabajo limpios, el paso de clonación merece más atención que simplemente hacer clic en "Clonar".

Prácticas recomendadas de Git al clonar repositorios en Visual Studio Code

Aquí te explicamos cómo hacerlo de forma segura:

- Copiar la URL del repositorio Desde GitHub, GitLab o Bitbucket. Asegúrate de que provenga de una fuente confiable; sí, incluso los repositorios internos pueden ser riesgosos.

- Abra el código de Visual Studio.

- Vaya a la Panel de control de origen (icono en la barra lateral izquierda) o presione

Ctrl+Shift+G. - Haga clic en “Repositorio de clones”, pegue la URL y presione Enter.

- Elija una carpeta local para almacenar el repositorio.

- VS Code te pedirá que abras la carpeta clonada. Haz clic. “Open”.

- Antes de empezar a trabajar, escanee el repositorio en busca de señales de problemas, como secretos expuestos, dependencias ocupadas por errores tipográficos o archivos incompletos.

.gitHistorial. Incluso proyectos aparentemente legítimos podrían incluir scripts arriesgados o configuraciones incorrectas.

Los equipos que utilizan escáneres automatizados en esta etapa detectan los problemas de forma temprana y se mantienen alineados mejores prácticas de gitEs un pequeño paso que puede ahorrarnos horas más tarde.

Al incorporar este hábito a su flujo de trabajo, mejora tanto la higiene de su proyecto como su seguridad, todo ello sin disminuir la velocidad. Eso es lo que la tecnología moderna... seguridad de git debería verse así.

¿Cómo comprobar la rama actual en Git?

Saber en qué rama te encuentras debería ser algo natural, especialmente al gestionar múltiples funciones, correcciones o líneas de lanzamiento. Los errores ocurren rápidamente si se empuja o se tira de la rama equivocada. Para equipos centrados en control de versiones rápido de GitLa claridad vence al caos.

Para comprobar su sucursal actual:

En tu terminal, ejecuta:

git branch

La rama actual se resaltará con un asterisco (*), Me gusta esto:

* main

dev

feature/login-fix

Alternativamente, use:

git status

Muestra algo como:

On branch main

Your branch is hasta date with 'origin/main'.Evite errores de seguridad de Git verificando las ramas

Los errores de bifurcación son más que molestos: representan un riesgo de seguridad. Fusionar o... commitIr a la rama incorrecta puede omitir revisiones o inyectar código no escaneado en producción. Esto interrumpe el flujo de... mejores prácticas de git y abre la puerta a que se produzcan cambios riesgosos.

Equipos que implementan estrategias de ramificación claras e integran el escaneo en pull requests Puede detener la mayoría de los problemas antes de que se agraven. Un desarrollo seguro no significa un desarrollo lento, sino que implica hacer que tu flujo de trabajo en Git sea más inteligente y seguro desde el principio.

¿Es Git seguro?

Prácticas recomendadas de seguridad de Git que todo equipo debería conocer

Git, por sí solo, es solo un sistema de control de versiones; no protege tu código mágicamente. Es rápido, flexible y potente, lo que lo convierte en uno de los favoritos de los desarrolladores. Sin embargo, esa potencia conlleva responsabilidad.

Si bien Git admite funciones como firmadas commits y protecciones de ramas, no le impedirá presionar una clave secreta, configurar incorrectamente el acceso o incorporar una dependencia vulnerable. Por lo tanto, ¿Es Git seguro? La respuesta corta: Puede ser, si lo usas correctamente.

Haga que Git sea seguro en la práctica

Para asegurar realmente su flujo de trabajo de Git, siga estos pasos mejores prácticas de git:

- Establecer reglas de protección de sucursales y requerir pull request opiniones.

- Nunca commit Secretos o fichas. Uso

.gitignorey escanea tu commits. - Revise periódicamente el acceso a su repositorio; no le otorgue derechos de administrador a todos.

- Firma tu commits con GPG para integridad.

- Ejecutar pre-commit hooks o escaneos CI para detectar cambios riesgosos antes de que ocurran.

La seguridad en Git no es algo que se activa, es un hábito. Cuando tratas a Git como parte de tu superficie de ataque, no solo como una herramienta, empiezas a construir... seguridad de git en cada paso. ¿Y lo mejor? Estos hábitos no te frenan. De hecho, hacen que tu equipo sea más rápido y tenga más confianza, entregando... control de versiones rápido de Git Sin arriesgar lo que importa.

Prácticas recomendadas de Git para un control de versiones seguro y rápido

Para mantener una base de código segura y saludable, su flujo de trabajo de Git necesita más que simples atajos prácticos. Estos mejores prácticas de git Están diseñados para mejorar la colaboración en equipo y reforzar seguridad de git, y apoyo control de versiones rápido de Git Sin ralentizarte.

Utilice Clear y Atomic Commits

Cada commit Debe reflejar un cambio lógico. Esto simplifica las revisiones de código, las reversiones y el seguimiento de cambios. Evite committing grandes fragmentos de actualizaciones no relacionadas.

Nunca Commit Secretos

Siempre busque .env archivos, tokens de acceso o credenciales antes de enviar. Usar .gitignore para excluir archivos confidenciales y aplicar herramientas de escaneo automatizadas para detectar de manera temprana los secretos expuestos.

Hacer cumplir las reglas de protección de sucursales

Proteger las ramas principales al requerir pull requestsAprobaciones y verificaciones de estado. Esto garantiza que el código sin revisar o con riesgo nunca llegue a producción.

Revisar dependencias y buscar vulnerabilidades

Fije sus dependencias y evite paquetes no confiables. Use herramientas automatizadas para escanear su repositorio en busca de bibliotecas vulnerables o maliciosas antes de fusionarlas.

Firme Commits

Habilitar GPG commit Firma para verificar la identidad de los contribuyentes. Este paso añade una capa adicional de seguridad de git y evita la manipulación commit historias.

Monitorear el acceso y los permisos

Revisa quién tiene acceso a tus repositorios y qué nivel de control tiene. Limita el acceso de escritura siempre que sea posible y elimina a los colaboradores inactivos con regularidad.

Automatizar los análisis previos a la fusión y las comprobaciones de políticas

Usa CI/CD herramientas para validar cada pull request para secretos, configuraciones incorrectas y patrones de riesgo. Automatizar estas comprobaciones es fundamental para mantener control de versiones rápido de Git a escala.

Limpiar y rebase

Antes de empujar, aplastar bien commits o cambios de limpieza. Esto mantiene el historial legible y reduce el ruido durante la colaboración.

Cómo Xygeni ayuda a reforzar la seguridad de Git

La seguridad no tiene por qué ralentizarte, especialmente en Git. Xygeni incorpora protección invisible en tu flujo de trabajo para que puedas commit, ramificarse y fusionarse sin preocuparse por lo que pueda pasar.

Atrapa secretos antes de que se propaguen

Accidentalmente commit a .env ¿Archivo? Sucede. Xygeni identifica a Secretos como tokens API o credenciales en la nube en tiempo real, ya sea que estén en una nueva commit, una configuración oculta o una capa de Docker. Recibe alertas antes de que lleguen a producción, con opciones de revocación automática y flujo de trabajo de remediación.

Bloquea dependencias riesgosas en Commit Hora

No debería ser necesario realizar ingeniería inversa package.json después de que falla una compilación. Xygeni escanea tus dependencias during commit y marca paquetes plagados de malware, errores tipográficos o bibliotecas obsoletas, y le dice cuáles son realmente explotables, no solo vulnerables.

Marca automáticamente configuraciones CI peligrosas

CI/CD Es donde las pequeñas fallas de configuración se convierten en grandes incidentes. Ya sea que estés ajustando .github/workflows o actualizar un trabajo de Jenkins, Xygeni revisa tu pipeline Configuraciones para patrones riesgosos, como tokens permisivos, scripts inseguros o inyección de shell, y detiene el código inseguro antes de que se ejecute.

Le notifica sobre actividad de repositorio sospechosa

Xygeni monitorea tu SCM actividad continua. Señala los empujes forzados a ramas protegidas, los controles de acceso eliminados o los inusuales. commit patrones, luego le muestra exactamente qué cambió, quién lo cambió y cuándo.

Aplica inteligentemente Guardrails sobre relaciones públicas y fusiones

Tú defines lo que es aceptable y Xygeni lo aplica. Ya sea bloqueando solicitudes de registro con Secretos, fallando compilaciones con dependencias explotables o aplicando políticas de seguridad a todo el repositorio, Xygeni las aplica. guardrails De manera consistente y silenciosa en todos los equipos.

Con Xygeni, no necesitas memorizar las reglas de seguridadEstán integrados en su flujo de trabajo de Git de forma predeterminada.

Sin cambios de contexto. Sin interrupciones. Rápido y seguro. commits listos para enviar. ¿Quieres ver cómo se ve esto en tu propio flujo de trabajo? Prueba Xygeni en tu repositorio Git, no necesitas tarjeta de crédito.