Para los equipos que crean software seguro, comprender La diferencia entre pruebas de penetración y escaneo de vulnerabilidades. La diferencia entre un análisis de vulnerabilidades y una prueba de penetración es más que una simple cuestión técnica. Se trata de elegir el método adecuado en el momento oportuno para proteger sus aplicaciones e infraestructura. Si bien estos términos suelen usarse indistintamente, tienen propósitos diferentes. El análisis de vulnerabilidades automatiza la detección de fallas conocidas en el código, la infraestructura y las configuraciones. Las pruebas de penetración, por otro lado, simulan ataques reales para revelar cómo se podrían explotar esas fallas.

Debido a esta distinción, saber cuándo usar cada técnica ayuda a los equipos a priorizar los riesgos, fortalecer la cadena de suministro de software y cumplir con regulaciones como DORA y NIS2.

Esta guía recorre ambas prácticas, destaca sus diferencias y muestra cómo combinarlas puede agudizar su estrategia de DevSecOps.

¿Qué es el análisis de vulnerabilidades?

Escaneo de vulnerabilidades, también llamado un análisis de vulnerabilidad, Es un proceso automatizado que verifica su software, sistemas e infraestructura para detectar problemas de seguridad conocidos. Compara sus configuraciones y dependencias con bases de datos de fallas documentadas, como Las vulnerabilidades y exposiciones comunes Lista de CVE (evidencias de vulnerabilidades peligrosas).

Características clave del análisis de vulnerabilidades

- Detección Automatizada:Los análisis se ejecutan según reglas predefinidas para marcar configuraciones incorrectas, paquetes obsoletos y bibliotecas vulnerables.

- Velocidad y escala: Ideal para controles frecuentes en entornos grandes o integrados en CI/CD pipelines.

- Contexto limitadoLos escáneres identifican problemas, pero no evalúan si son explotables en su entorno real.

Tomemos el caso de un equipo de DevOps que agrega un análisis de composición de software (SCA) herramienta para su CI pipelineCada vez que alguien abre un pull requestLa herramienta busca dependencias obsoletas o peligrosas. Identifica CVE conocidos, pero no puede confirmar si esas fallas son alcanzables o explotables durante la ejecución.

El análisis de vulnerabilidades ofrece a los equipos una visibilidad temprana de los riesgos conocidos. Sin embargo, puede generar fatiga de alertas si se utiliza solo. Para solucionarlo, las soluciones modernas, como las de Xygeni, priorizan las vulnerabilidades según su explotabilidad y accesibilidad, lo que ayuda a los equipos a centrarse en lo realmente importante.

¿Qué es la prueba de penetración?

Pruebas de penetración, a menudo referido como un prueba de penetraciónEs un ciberataque manual simulado que revela cómo se pueden explotar las vulnerabilidades en situaciones reales. A diferencia del análisis automatizado, imita el comportamiento del atacante para vulnerar sistemas, escalar privilegios y acceder a datos confidenciales.

Tipos de pruebas de penetración

- Caja negra:El evaluador no tiene conocimiento previo del sistema, por lo que simula un atacante externo.

- Caja blanca:El evaluador tiene acceso completo al código, la arquitectura y la infraestructura, lo que resulta ideal para un análisis detallado.

- Caja gris:El probador tiene conocimiento parcial (comúnmente usado en seguridad) SDLC entornos para equilibrar realismo y eficiencia.

Características clave de la prueba de penetración

- Exploración manual:Los profesionales de seguridad (o equipos rojos) simulan rutas de ataque reales, encadenando vulnerabilidades y eludiendo controles.

- Profundidad táctica:Va más allá de los problemas individuales para evaluar cómo los atacantes podrían cambiar y explotar su entorno.

- Impulsado por el cumplimiento:Requerido por muchos sistemas de seguridad standards, incluidos PCI-DSS, DORA y NIS2.

Antes de lanzar una nueva plataforma de servicios financieros, una empresa realiza una prueba de penetración de caja gris. El equipo de seguridad intenta realizar ataques de abuso de API, escalada de privilegios e inyección de datos para comprobar si las defensas de la aplicación resisten amenazas reales.

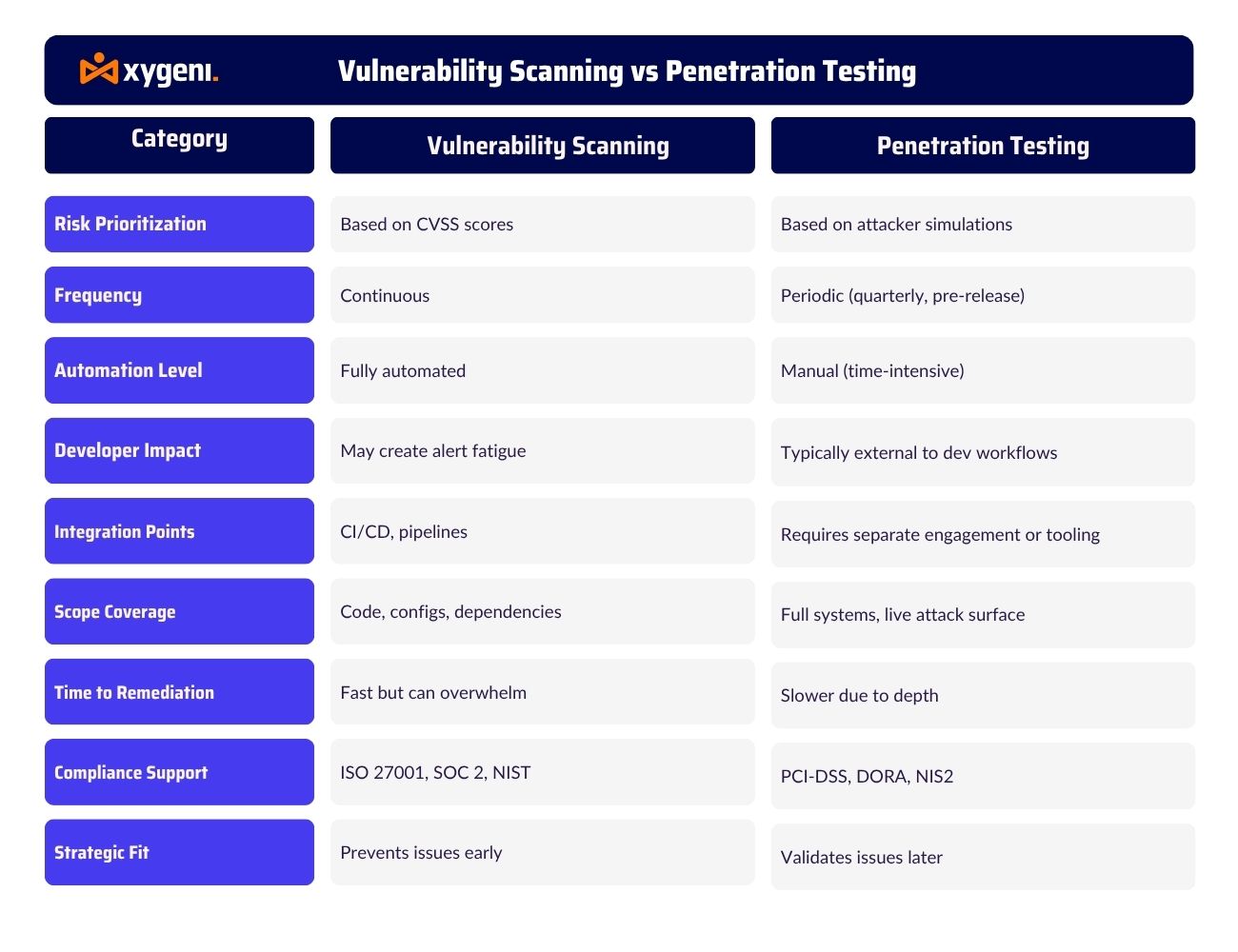

Escaneo de vulnerabilidades vs. pruebas de penetración

Si bien ambas prácticas tienen como objetivo fortalecer su postura de seguridad, análisis de vulnerabilidades frente a pruebas de penetración Cumplen propósitos muy diferentes. Comprender cómo y cuándo usar cada uno es clave para crear flujos de trabajo seguros por defecto en entornos DevOps modernos.

Diferencias clave entre el análisis de vulnerabilidades y las pruebas de penetración: un vistazo

- Automatizado vs. Simulado

El análisis de vulnerabilidades se ejecuta automáticamente, generalmente durante las compilaciones o durante la noche. pipelines—para identificar fallas conocidas. Sin embargo, las pruebas de penetración son manuales y simulan cómo un atacante explotaría esas fallas en condiciones reales. - Continuo vs. Periódico

Puede ejecutar análisis de vulnerabilidades en cada uno commit or pull request usando CI/CD Integraciones como las de Xygeni. Por el contrario, las pruebas de penetración suelen programarse antes de lanzamientos importantes, cambios de arquitectura o hitos de cumplimiento. - La profundidad importa

Un escáner podría detectar un paquete vulnerable, pero no puede determinar si ese código es accesible. Una prueba de penetración es más profunda: muestra si un atacante puede realmente explotar el problema para obtener acceso, escalar privilegios o exfiltrar datos. - Desplazamiento a la izquierda vs. Simulación del mundo real

El análisis de vulnerabilidades refuerza la seguridad descentralizada al permitir a los desarrolladores detectar problemas de forma temprana. Las pruebas de penetración ofrecen una verificación de la realidad más adelante en el ciclo de vida, validando la resistencia de sus defensas ante la presión.

En resumen, los escáneres le brindan velocidad y amplitud; las pruebas de penetración le brindan profundidad y precisión.cisión. Juntos, ofrecen una imagen completa de la seguridad de su aplicación.

Cuándo utilizar pruebas de penetración frente a escaneo de vulnerabilidades en la práctica

Conocer Cuándo utilizar el escaneo de vulnerabilidades frente a las pruebas de penetración es esencial para gestionar el riesgo sin ralentizar el desarrollo. Aunque un análisis de vulnerabilidades y una prueba de penetración Ambos ayudan a proteger su software y cumplen funciones muy diferentes.

- Escaneo de vulnerabilidades Proporciona información rápida y automatizada sobre problemas conocidos en su base de código, infraestructura y dependencias.

- Pruebas de penetración Ofrece una simulación profunda y del mundo real de cómo esos problemas podrían ser encadenados y explotados por un atacante.

Debido a que operan en diferentes niveles de profundidad y frecuencia, elegir entre una escaneo de vulnerabilidad vs prueba de penetración No se trata de cuál es mejor, sino de cuándo utilizar cada uno en el ciclo de vida del software.

Mantenimiento regular: utilice el análisis de vulnerabilidades para una higiene de seguridad continua

En entornos DevOps, trate escaneo de vulnerabilidades como un control de higiene. Ejecútalo con frecuencia, automatízalo e intégralo directamente en tu CI/CD Flujos de trabajo. Este enfoque mantiene su código base limpio y compatible sin ralentizar a los desarrolladores.

Mejor utilizado para:

- pipelines de CI / CD:Escanear cada pull request, compilación e implementación para detectar problemas de forma temprana.

- controles programadosEjecútelo diariamente o semanalmente para detectar paquetes obsoletos, configuraciones inseguras o secretos expuestos.

- Auditorías de cumplimiento:Genere automáticamente pruebas para ISO 27001, SOC 2, NIST y otros marcos.

Por qué es importanteEl análisis de vulnerabilidades detecta fallas conocidas antes de que lleguen a producción. Sin embargo, para evitar la fatiga por alertas, los equipos necesitan priorizar. Por eso, plataformas como Xygeni mejoran cada... análisis de vulnerabilidades con puntuación de explotabilidad (por ejemplo, EPS), análisis de accesibilidad y contexto, para que los ingenieros solucionen lo que importa primero.

Hitos críticos: utilice pruebas de penetración para una validación profunda y el riesgo en el mundo real

Cuando el riesgo es mayor, como justo antes de un lanzamiento o después de una revisión de infraestructura, pruebas de penetración es la elección correcta. A diferencia del escaneo, un prueba de penetración Simula activamente cómo los atacantes podrían explotar vulnerabilidades para vulnerar su sistema.

Mejor utilizado para:

- Pruebas previas al lanzamiento:Descubra los riesgos en nuevas aplicaciones, API o servicios en la nube antes de que entren en funcionamiento.

- Evaluaciones posteriores a la migración:Valide la seguridad después de migrar a microservicios, contenedores o un nuevo entorno de nube.

- Ciclos de auditoría:Cumplir con mandatos como PCI-DSS, DORA o NIS2, o prepararse para el ejercicio del equipo rojocispor ejemplo.

- Validación de incidentes:Confirmar que las correcciones se mantengan después de una infracción o una alerta crítica.

Por qué es importante:Los análisis le muestran qué está roto; las pruebas de penetración muestran cómo los atacantes pueden entrar. Si está decidiendo entre un escaneo de vulnerabilidad vs prueba de penetraciónConsidere esto: el escaneo detecta problemas, pero las pruebas demuestran su impacto. Ambos son críticos, solo que en momentos diferentes.

Por qué las pruebas de penetración y el análisis de vulnerabilidades son fundamentales para DevSecOps moderno

Moderno DevSecOps Los equipos no solo necesitan detectar problemas, sino comprender cuáles son importantes, cómo podrían explotarse y cuándo actuar. Por eso, comprender la diferencia entre pruebas de penetración y análisis de vulnerabilidades es más que solo terminología: se trata de cómo construir entornos resilientes y seguros. pipelines.

Como hemos visto:

- A análisis de vulnerabilidades Ofrece velocidad, amplitud y automatización: perfecto para la higiene y el cumplimiento rutinarios.

- A prueba de penetración Proporciona profundidad, contexto y simulación del mundo real, ideal para cambios de alto riesgo o eventos de validación.

Juntos forman un equilibrio. Defensa en profundidad estrategia. Al definir claramente cuándo utilizar análisis de vulnerabilidades frente a pruebas de penetraciónLos equipos de DevSecOps reducen el ruido, priorizan de manera efectiva y protegen tanto la velocidad como la estabilidad.

La perspectiva del NIST: combinar ambos para una cobertura integral

Las Instituto Nacional de Standards y Tecnología (NIST) describe claramente cómo ambas prácticas respaldan operaciones de seguridad sólidas.

- Exploración de Vulnerabilidades:NIST define esto como una técnica proactiva para identificar hosts, atributos del sistema y vulnerabilidades conocidas, un paso esencial en la detección temprana.

- Pruebas de penetraciónSegún el NIST, este método desafía activamente las defensas del sistema para simular rutas de explotación reales. Prueba cómo los atacantes podrían moverse lateralmente a través de los sistemas y burlar las protecciones existentes.

Publicación especial del NIST 800-115 refuerza la importancia de ejecutar ambos: un escaneo de vulnerabilidad vs prueba de penetración No es una cuestión de "o esto o lo otro"cisión. En cambio, la combinación garantiza la detección temprana validación de etapa tardía.

La visión de ENISA: Integrar las pruebas en las operaciones basadas en amenazas

Las Agencia de la Unión Europea para la Ciberseguridad (ENISA) También recomienda usar ambos escaneo de vulnerabilidades y pruebas de penetraciónSegún su guía oficial de implementación:

- Las organizaciones deben programar estas actividades periódicamente y después de cambios importantes.

- Para la detección y mitigación de amenazas internas, ENISA recomienda integrar ambas en sus flujos de trabajo de búsqueda de amenazas.

En resumen: utilice ambos para mantenerse a la vanguardia

Si su equipo solo realiza una escaneo de vulnerabilidad vs prueba de penetraciónPasarás por alto puntos ciegos críticos. Los escáneres te ayudan a actuar con rapidez y a detectar problemas conocidos de forma temprana. Las pruebas de penetración te permiten explorar a fondo, validando si esos problemas podrían explotarse en la práctica.

???? ️ En resumen:Cuando se usan juntos, pruebas de penetración versus escaneo de vulnerabilidades No es un debate, es un plan. Reduce el ruido, aumenta la claridad y asegura su pipeline Del código a la nube.

Cómo Xygeni potencia el análisis de vulnerabilidades (y complementa las pruebas de penetración)

El escaneo de vulnerabilidades es poderosopero solo cuando es precise, contextual y perfectamente integrado en su pipelineAhí es donde Xygeni destaca.

En lugar de saturar a los equipos con ruido, Xygeni se centra en lo que es explotable, accesible y relevante para su código. Como resultado, sus desarrolladores pueden priorizar más rápido, solucionar problemas de forma más inteligente y reducir la deuda de seguridad sin afectar la velocidad.

Por qué Xygeni es diferente

- Escaneo consciente de la explotabilidad

Xygeni enriquece cada análisis de vulnerabilidades con puntuación EPSS, análisis de accesibilidad y contexto empresarial, para que no pierda tiempo en lo que en realidad no es peligroso. - Flujo de trabajo centrado en el desarrollador

Ejecutar escaneos directamente en CI/CD o tu IDE. Obtén retroalimentación en tiempo real donde los desarrolladores ya trabajan. - Personalizado Guardrails

Bloquee automáticamente problemas críticos según sus políticas, sin agregar fricción. - Información práctica, no alertas

Xygeni correlaciona vulnerabilidades con código fuente, configuraciones e infraestructura para revelar riesgos significativos, no solo listas de CVE.

Cree un DevSecOps resiliente con Xygeni

Cuando combinas pruebas de penetración versus escaneo de vulnerabilidades Estratégicamente, desbloqueas un potente modelo de seguridad de doble capa. Xygeni te ayuda a controlar la primera capa, aportando inteligencia y automatización a tu estrategia de escaneo, para que puedas combinarla con pruebas de penetración específicas donde más importan.

¿Listo para verlo en acción? Solicitar una demostración or Pruébalo gratisDescubra cómo Xygeni le ayuda a proteger toda su información. SDLC, de commit ¡A la nube!