Bienvenue dans la dernière édition du Résumé du code malveillant Xygeni (Édition mensuelle)Une fois de plus, notre équipe de sécurité a analysé les données télémétriques réelles des paquets sur les registres publics afin d'identifier ce que les scanners traditionnels négligent souvent : le code malveillant conçu pour se fondre dans les flux de travail des développeurs de confiance.

Au cours des dernières semaines, nous avons confirmé plus de 230 paquets malveillants, principalement sur npm, avec quelques cas occasionnels sur PyPI. Cependant, ce mois-ci n'a pas été uniquement marqué par le volume.

Notre équipe de recherche a mené deux enquêtes approfondies sur des menaces à fort impact :

Une découverte récente campagne de vol d'informations basée sur npm capable de voler des identifiants et de détourner des sessions dans les environnements de développement.

A fork malveillant ciblant la chaîne d'approvisionnement de la bibliothèque WhatsApp de Baileys, abusant de la confiance accordée à un composant populaire de l'écosystème pour infiltrer les arbres de dépendance.

Il ne s'agissait pas de simples tentatives de typosquatting. Les deux cas impliquaient des techniques d'usurpation d'identité et de manipulation de la chaîne d'approvisionnement visant à impacter de véritables entreprises. CI/CD pipelineet environnements de production.

Au-delà de ces enquêtes, les récentes vagues d'attaques ont continué de révéler des publications automatisées, une inflation agressive des versions et des usurpations d'identité d'outils internes, en plus de tactiques classiques telles que le typosquatting, la confusion des dépendances et l'exfiltration de données. L'objectif demeure inchangé : contourner les mécanismes de confiance et compromettre discrètement les systèmes des développeurs avant d'être détecté.

Cette mise à jour mensuelle fait partie de notre rapport continu sur les logiciels malveillants, dans lequel nous publions des résultats validés, confirmons les menaces émergentes et fournissons des renseignements exploitables pour aider les équipes DevSecOps à garder une longueur d'avance sur les risques liés à la chaîne d'approvisionnement.

Pour un contexte complet sur chaque package malveillant analysé ce mois-ci, consultez le rapport complet sur les codes malveillants.

Semaine 4 : plus de 30 packages découverts

| Écosystème | Forfait | Date |

|---|---|---|

| NPM | uxproject11:1.0.0 | 23 fév 2026 |

| NPM | opencraw:2026.2.15 | 20 fév 2026 |

| NPM | react-dropzone-truffle:100.21.9 | 23 fév 2026 |

| NPM | drikssy-sdk-test:1.0.8 | 23 fév 2026 |

| NPM | @powpegtest/powpeg:10.2.0 | 23 fév 2026 |

| NPM | eslint-validator:1.0.2 | 23 fév 2026 |

| NPM | selfbot-lofy:1.2.5 | 23 fév 2026 |

| NPM | ng-vzbootstrap:1.0.1 | 23 fév 2026 |

| NPM | ng-vzbootstrap:1.0.2 | 23 fév 2026 |

| NPM | vds-monarch:1.0.4 | 23 fév 2026 |

Semaine 3 : plus de 20 packages découverts

| Écosystème | Forfait | Date |

|---|---|---|

| NPM | ether-lint:5.9.0 | 13 fév 2026 |

| NPM | libjs-cqs:90.9.0 | 13 fév 2026 |

| NPM | collabs-marchands:99.9.12 | 13 fév 2026 |

| NPM | Moi, moche et méchant : 3.0.0 | 13 fév 2026 |

| NPM | envoy1:1.0.9 | 13 fév 2026 |

| NPM | ecosystem_ui:11.0.0 | 13 fév 2026 |

| NPM | envoy1:1.0.10 | 13 fév 2026 |

| NPM | @depro0x/despicable-me:6.0.0 | 13 fév 2026 |

| openvsx | felix2cn/anti-tools:1.10.141 | 15 fév 2026 |

| openvsx | felix2cn/anti-tools:1.10.142 | 15 fév 2026 |

Semaine 2 : plus de 130 packages découverts

| Écosystème | Forfait | Date |

|---|---|---|

| NPM | mysqldbstool:1.0.4 | 09 fév 2026 |

| NPM | @acqui-calm-library/acqui-hero-carousel-section:999.99.999 | 09 fév 2026 |

| NPM | ringcentral-google-drive-notification-add-in:2.2.2 | 09 fév 2026 |

| NPM | date-fns-2:1.0.0 | 09 fév 2026 |

| NPM | redux-saga-task-cancel-rce:1.0.0 | 09 fév 2026 |

| NPM | teeseest:1.6.2 | 09 fév 2026 |

| NPM | Journalisation interne Embaby : 9.9.10 | 09 fév 2026 |

| NPM | @xcxcxxx/gsap3:99.10.90 | 09 fév 2026 |

| NPM | bdf-server-clone:1.0.0 | 09 fév 2026 |

| NPM | react-native-kraken-oauth:1.0.1 | 09 fév 2026 |

Semaine 1 : plus de 50 packages découverts

| Écosystème | Forfait | Date |

|---|---|---|

| NPM | monkey-tags:99.9.2 | 05 fév 2026 |

| NPM | mingw-trial:1.0.0 | 05 fév 2026 |

| NPM | syf-api-legacy:1.0.0 | 06 fév 2026 |

| NPM | google-audit-tool:1.0.0 | Le 30 janvier 2026 |

| NPM | idv-script:1.0.1 | 04 fév 2026 |

| NPM | idv-script:1.0.3 | 04 fév 2026 |

| NPM | idv-script:1.0.4 | 04 fév 2026 |

| NPM | @anthropic-field/cli:0.3.1 | 03 fév 2026 |

| NPM | @anthropic-field/cli:0.3.0 | 03 fév 2026 |

| NPM | @anthropic-field/cli:0.2.1 | 03 fév 2026 |

Sécurisez vos dépendances Open Source contre les vulnérabilités et les codes malveillants

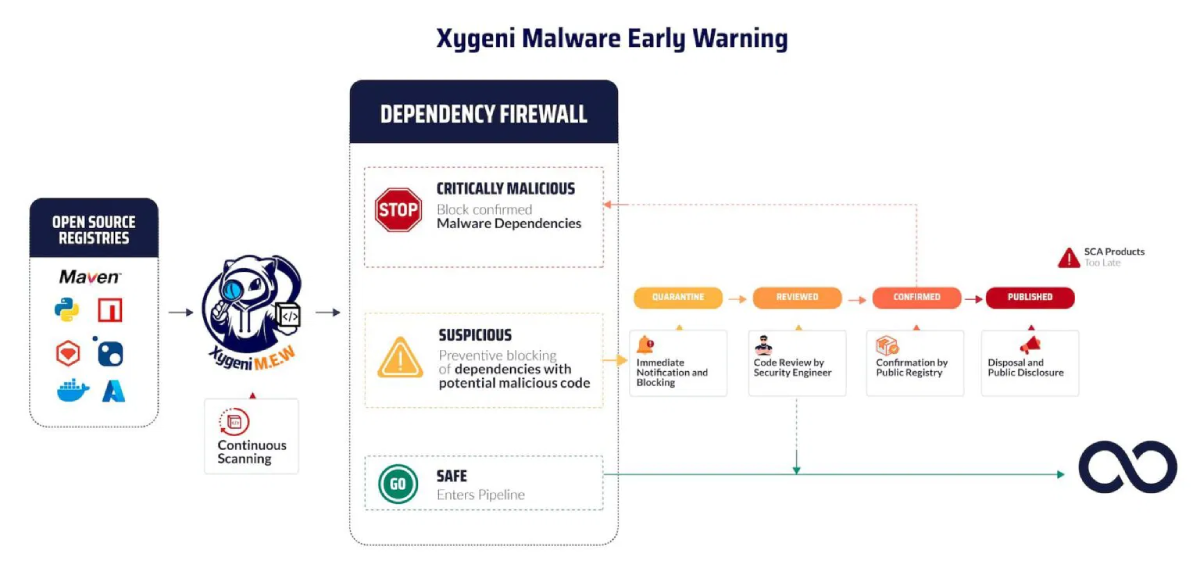

Les logiciels malveillants ne sont plus seulement un risque théorique, ils se cachent déjà dans des packages publics. Détection précoce des logiciels malveillants par Xygeni, vous pouvez réduire votre exposition en détectant les menaces dès qu'ils sont publiés, avant qu'ils n'atteignent votre pipeline.

Notre moteur d'analyse et de priorisation en temps réel surveille en continu les registres publics comme npm et PyPI. Les paquets malveillants sont bloqués, signalés et classés en fonction de leur impact, vous permettant ainsi de savoir précisément ce qui doit être corrigé et quand. Qu'il s'agisse de typosquatting, de confusion de dépendances ou de vol d'identifiants, nous aidons votre équipe à garder une longueur d'avance.

Si vous souhaitez une visibilité complète des résultats hebdomadaires et mensuels, consultez la section complète Résumé des codes malveillants.

Restez en sécurité. Restez rapide. Gardez le contrôle avec Xygeni.