Bienvenue dans la dernière édition du Résumé du code malveillant Xygeni (Édition mensuelle)Une fois de plus, notre équipe de sécurité a analysé les données télémétriques réelles des paquets sur les registres publics afin d'identifier ce que les scanners traditionnels négligent souvent : du code malveillant conçu pour s'intégrer aux flux de travail de développeurs de confiance.

Au cours des dernières semaines, nous avons confirmé plus de 270 paquets malveillants, principalement à travers NPM, avec des cas supplémentaires affectant PyPI, VS Code et OpenVSXCependant, ce mois-ci ne s'est pas limité au volume.

Notre équipe de recherche a mené analyse approfondie des menaces à fort impact, comprenant:

L'attaque de la chaîne d'approvisionnement de LiteLLM, où des outils de sécurité compromis ont été utilisés pour introduire une porte dérobée dans l'infrastructure d'IA et diffuser du code malveillant via une chaîne de dépendances largement considérée comme fiable :

Des vagues de logiciels malveillants récurrentes construites autour faux outillage interne, forfaits sur le thème de l'IA, usurpation d'identité du SDK, composants frontend, services publics du constructeur et des versions répétées éclatent sous les mêmes familles de paquets.

Ce n'étaient pas des choses simples tentatives de typosquattingIls impliquaient abus de justificatif, manipulation de la chaîne d'approvisionnement, abus répétés d'espace de noms et modèles de publication malveillants conçu pour avoir un impact réel CI/CD pipelines et environnements de production.

Au-delà de ces enquêtes, des vagues récentes ont continué à montrer publication automatisée, version agressive inflation, modèles d'usurpation d'identité d'outils internes et regroupement de paquets selon des noms apparentés, ainsi que des tactiques classiques telles que le typosquattage, dépendance confusion et exfiltration de donnéesL’objectif reste inchangé : contourner les mécanismes de confiance et compromettre discrètement les systèmes de développement avant toute détection.

Cette mise à jour mensuelle fait partie de notre programme continu. rapport de malware, où nous publions résultats validés, confirmez menaces émergentes, et fournissent intelligence exploitable pour aider Équipes DevSecOps garder une longueur d'avance risque de chaîne d'approvisionnement.

Pour un contexte complet sur chaque package malveillant analysé ce mois-ci, consultez le rapport complet. Résumé des codes malveillants.

Semaine 3 : plus de 220 packages découverts

| Écosystème | Forfait | Date |

|---|---|---|

| pypi | paracode:1.1.2 | 27 mar 2026 |

| NPM | @ctfsolve9z/coral-wraith:9999.0.2 | 25 mar 2026 |

| NPM | corail-wraith:9999.0.2 | 25 mar 2026 |

| NPM | spectre-de-guerre:9999.0.0 | 25 mar 2026 |

| NPM | stormbreaker-shade:9999.0.3 | 25 mar 2026 |

| NPM | corail-wraith:9999.0.8 | 25 mar 2026 |

| NPM | moteur fantôme : 99.0.0 | 25 mar 2026 |

| NPM | ecto-phantom:99.0.0 | 25 mar 2026 |

| NPM | moteur ecto : 99.0.0 | 25 mar 2026 |

| NPM | module Corsair : 99.0.0 | 25 mar 2026 |

Semaine 2 : plus de 11 packages découverts

| Écosystème | Forfait | Date |

|---|---|---|

| NPM | Spectral Corsair Navigator:99.99.100 | 16 mar 2026 |

| NPM | spectral-corsair-my-backdoor:99.99.101 | 16 mar 2026 |

| NPM | lint-builder:1.0.0 | 20 mar 2026 |

| NPM | testpoc01:1.0.0 | 16 mar 2026 |

| NPM | ember-power-calendar-utils:99.9.91 | 17 mar 2026 |

| NPM | devlino:1.0.4 | 16 mar 2026 |

| NPM | devlino:1.0.6 | 16 mar 2026 |

| NPM | devlino:1.0.8 | 16 mar 2026 |

| NPM | graphql-request-dom:1.0.7 | 16 mar 2026 |

| NPM | devlino:1.0.10 | 16 mar 2026 |

| NPM | @wealth-common/font:99.0.3 | 16 mar 2026 |

Semaine 1 : plus de 40 packages découverts

| Écosystème | Forfait | Date |

|---|---|---|

| NPM | paquet coquin : 1.0.2 | 02 mar 2026 |

| NPM | piyush_test_vadapav:1.0.1 | 01 mar 2026 |

| NPM | replay-ci:1.0.0 | 02 mar 2026 |

| NPM | replay-ci:1.0.1 | 02 mar 2026 |

| NPM | ng-vzbootstrap:1.0.3 | 03 mar 2026 |

| NPM | paquet coquin : 1.0.6 | 02 mar 2026 |

| NPM | pdfjs-dist-v5:100.21.1 | 03 mar 2026 |

| NPM | pino-sdk:9.9.0 | 04 mar 2026 |

| NPM | aio-security-test-template-erk1ny:1.0.0 | 04 mar 2026 |

| NPM | pino-sdk-v2:9.9.0 | 04 mar 2026 |

Sécurisez vos dépendances Open Source contre les vulnérabilités et les codes malveillants

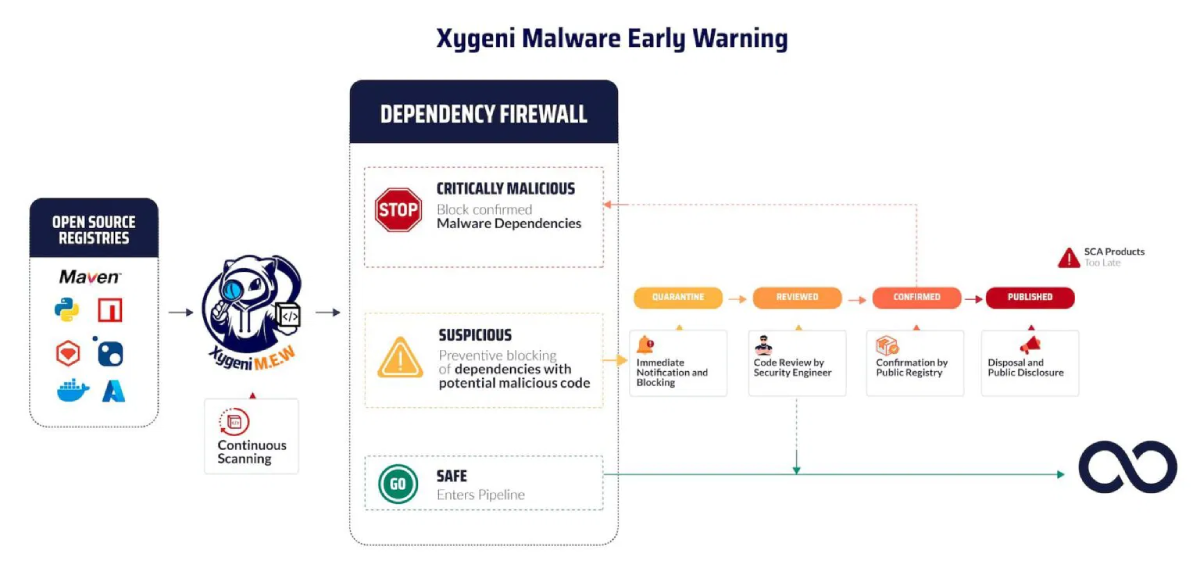

Les logiciels malveillants ne sont plus seulement un risque théorique, ils se cachent déjà dans des packages publics. Détection précoce des logiciels malveillants par Xygeni, vous pouvez réduire votre exposition en détectant les menaces dès qu'ils sont publiés, avant qu'ils n'atteignent votre pipeline.

Notre moteur d'analyse et de priorisation en temps réel surveille en continu les registres publics comme npm et PyPI. Les paquets malveillants sont bloqués, signalés et classés en fonction de leur impact, vous permettant ainsi de savoir précisément ce qui doit être corrigé et quand. Qu'il s'agisse de typosquatting, de confusion de dépendances ou de vol d'identifiants, nous aidons votre équipe à garder une longueur d'avance.

Si vous souhaitez une visibilité complète des résultats hebdomadaires et mensuels, consultez la section complète Résumé des codes malveillants.

Restez en sécurité. Restez rapide. Gardez le contrôle avec Xygeni.