Le saviez-vous 560,000 XNUMX nouvelles menaces de logiciels malveillants Des cyberattaques apparaissent-elles chaque jour ? Face à la sophistication croissante des cyberattaques, il est crucial de comprendre ce qu'est un code malveillant et comment il peut infiltrer les systèmes. Ces menaces peuvent exploiter les vulnérabilités logicielles et entraîner des violations de données, des pertes financières et des perturbations majeures. Différents types de codes malveillants, tels que les tentatives d'hameçonnage, les chevaux de Troie et les exploits de la chaîne d'approvisionnement, ont démontré leur potentiel destructeur.

Par exemple, le 2023 Attaque de grand livre L'outil de connexion logicielle de l'entreprise a été compromis, permettant aux attaquants de voler plus de 600,000 XNUMX $ en ciblant les portefeuilles matériels.

Qu'est-ce qu'un code malveillant et pourquoi est-ce important ?

Qu'est-ce qu'un code malveillant ?

Un code malveillant est un logiciel ou un script conçu pour endommager les systèmes ou voler des données. Contrairement aux logiciels légitimes, il se cache souvent dans des applications fiables, ce qui le rend difficile à détecter. On peut citer les virus, les rançongiciels et les logiciels espions. Des outils de détection avancés sont essentiels pour l'identifier et le prévenir.

Les attaques de codes malveillants peuvent exploiter des logiciels propriétaires ou open source, mettant ainsi en danger des informations sensibles. Les types de codes malveillants les plus courants sont les virus, les vers, les ransomwares, les chevaux de Troie et les logiciels espions. Ces menaces pénètrent souvent dans les systèmes par le biais d'e-mails de phishing, de fausses mises à jour de logiciels ou de codes compromis issus d'attaques de la chaîne d'approvisionnement.

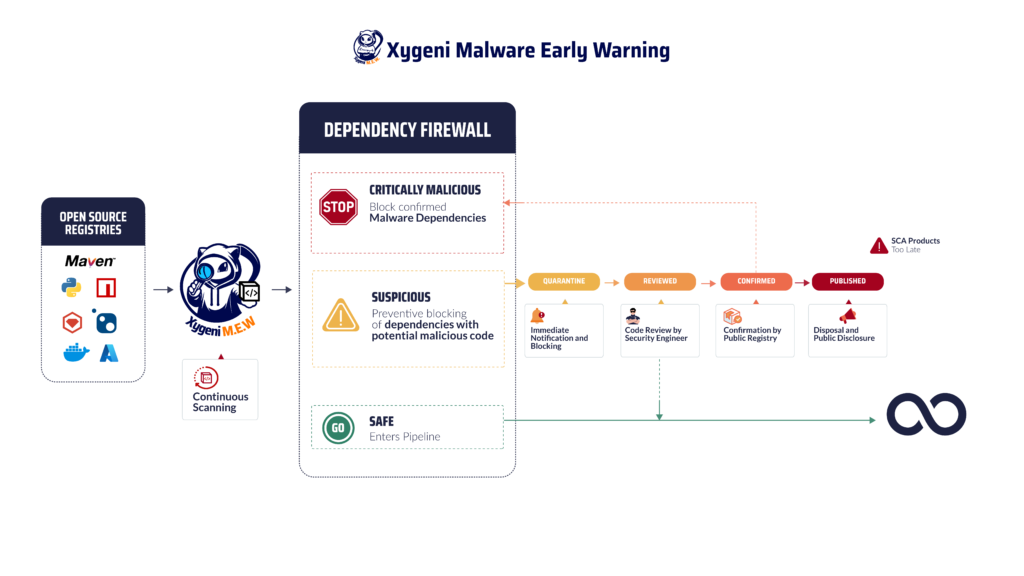

Les outils de détection, comme Early Warning Malware Detection de Xygeni, sont essentiels pour identifier et bloquer ces menaces avant qu'elles ne compromettent les systèmes.

Types de codes malveillants pouvant compromettre vos systèmes

Maintenant que nous avons défini le code malveillant, explorons les différents types qui menacent vos systèmes chaque jour.

Types de codes malveillants

- porte arrière: Permet aux attaquants d'ignorer l'authentification pour accéder aux systèmes, voler des données ou prendre le contrôle.

- Chevaux de Troie: Un logiciel qui semble sûr mais qui cache un code nuisible pour attaquer votre système.

- Ransomware: Verrouille vos fichiers et exige de l'argent pour les déverrouiller, perturbant ainsi les opérations.

- Spyware: Surveille secrètement votre activité et vole des informations privées comme des mots de passe.

- Attaques d'hameçonnage: Les faux e-mails vous incitent à partager des informations personnelles ou à télécharger des fichiers nuisibles.

- Keyloggers: Enregistre ce que vous tapez pour voler des mots de passe et des informations sensibles.

- Voleur : Vole les données stockées, y compris les mots de passe et les fichiers importants.

- Ver de terre: Il se propage sur les réseaux, ralentissant les systèmes et utilisant des ressources.

- Mineur: Utilise la puissance de votre ordinateur pour extraire de la crypto-monnaie, ce qui entraîne de mauvaises performances.

Comment se défendre contre le code malveillant

Les logiciels open source encouragent la collaboration et l'innovation, mais ils créent également des opportunités pour les pirates informatiques d'injecter du code malveillant. Une fois à l'intérieur, ce code peut se propager via des attaques de chaîne d'approvisionnement, voler des données, contrôler des systèmes ou compromettre des réseaux entiers.

Par exemple, les attaquants peuvent ajouter des logiciels malveillants à une bibliothèque open source populaire. Un cas notable est celui de Attaque de Polyfill.io, où un acteur malveillant a pris le contrôle du service Polyfill et a injecté un logiciel malveillant dans sa base de code. Cela a compromis plus de 100,000 XNUMX sites Web dans le monde, redirigeant les utilisateurs mobiles vers des sites Web frauduleux. Lorsque les développeurs ont intégré sans le savoir la bibliothèque compromise, ils ont exposé leurs applications et leurs utilisateurs à de graves risques.

Pour lutter contre ces menaces, les entreprises doivent mettre en œuvre une surveillance continue, effectuer des audits de code et utiliser des outils avancés de détection des programmes malveillants. Les développeurs et les utilisateurs doivent rester vigilants pour protéger leurs systèmes contre les menaces cachées.

Stratégies éprouvées pour se défendre contre le code malveillant

Les attaques de codes malveillants compromettent non seulement les systèmes, mais peuvent également entraîner des pertes financières importantes. Les cyberattaques coûtent en moyenne aux entreprises 4.45 million de dollars par violation, selon le rapport IBM 2023 sur le coût d'une violation de données. Ce rapport souligne l'importance d'une défense proactive pour éviter les coûts élevés de l'inaction. Pour protéger efficacement vos systèmes, les organisations doivent adopter les stratégies suivantes :

- Pratiques de codage sécurisées : Utilisez le outils d'analyse statique pour identifier les vulnérabilités lors du développement.

- Évaluations de vulnérabilité : Effectuez régulièrement des tests de pénétration pour découvrir les faiblesses.

- Gestion des correctifs: Automatisez les mises à jour pour garantir l’application rapide des correctifs logiciels.

- Liste blanche des applications : Limitez l'exécution aux applications pré-approuvées, en bloquant les programmes non autorisés.

- Intégrer la sécurité dans le SDLC: Intégrer des mesures de sécurité tout au long du cycle de vie du développement logiciel.

- Revue de code et analyse binaire : Examinez régulièrement le code et les binaires pour détecter les comportements suspects ou les scripts malveillants.

Gardez une longueur d'avance : détection précoce des logiciels malveillants de Xygeni

Le code malveillant constitue une menace croissante, en particulier dans les écosystèmes open source. Outil de détection précoce des logiciels malveillants de Xygeni propose une solution de pointe pour lutter contre ces risques. Cet outil analyse non seulement les packages open source à la recherche de menaces, mais fournit également des mesures proactives pour garantir que les scripts malveillants ne compromettent jamais le cycle de vie de développement de votre logiciel.

Comment l'outil de détection précoce des logiciels malveillants protège votre organisation

- Détection des menaces en temps réelXygeni surveille en permanence les registres publics à la recherche de tout signe de malware. Cela inclut la recherche de schémas suspects ou de comportements malveillants dans les packages open source, nouveaux et existants. En agissant en temps réel, Xygeni identifie et isole les menaces avant qu'elles ne s'infiltrent dans votre système. CI/CD pipeline.

- Quarantaine automatique:Lorsqu'un code malveillant est détecté, Xygeni met automatiquement la menace en quarantaine, garantissant qu'elle ne peut pas affecter vos systèmes ni se propager dans la chaîne d'approvisionnement. Ce processus comprend l'intégration de la sécurité guardrails pour bloquer les paquets à risque, réduisant ainsi le travail de correction ultérieur.

- Gestion complète des vulnérabilités:Au-delà des vulnérabilités connues, l'outil de Xygeni s'attaque aux menaces zero-day, aux malwares polymorphes sophistiqués et aux vulnérabilités non enregistrées. Cette attitude proactive est essentielle pour faire face aux tactiques évolutives des attaquants.

- Notifications détaillées:Lorsqu'une menace est identifiée, l'outil avertit immédiatement votre équipe par e-mail, plateformes de messagerie ou WebhooksCela garantit une réponse rapide et un temps d’arrêt minimal pour vos projets.

- Conformité réglementaire et rapports: Xygeni s'aligne avec standards comme NIS2 et DORA, garantissant la conformité de vos pratiques de développement logiciel. Des fonctionnalités telles que la nomenclature logicielle (SBOM) génération assure la transparence et soutient la résilience opérationnelle.

Protection contre les types de codes malveillants

L'outil de Xygeni est conçu pour se défendre contre un variété de types de logiciels malveillants, comprenant:

- Portes dérobées et chevaux de Troie:Détecte les points d’accès non autorisés et les menaces déguisées qui compromettent les systèmes.

- Ransomware:Bloque le code qui crypte vos fichiers ou exige le paiement de rançons.

- Logiciels espions et enregistreurs de frappe: Empêche la collecte de données utilisateur sensibles ou de frappes de touches système.

- Mineurs de crypto-monnaie:Identifie et arrête le code qui consomme des ressources et qui est utilisé pour l'extraction de crypto-monnaies non autorisée.

En intégrant ces fonctionnalités, l’outil de détection précoce des logiciels malveillants garantit que votre logiciel reste résilient face aux menaces émergentes.

Voulez-vous aller plus loin ?

Si vous vous demandez encore ce que c'est ou si vous souhaitez mieux comprendre les types de codes malveillants qui menacent votre CI/CD pipeline et comment les prévenir, consultez notre article de blog sur la protection et apprenez à repérer rapidement les risques cachés.

Les cybermenaces évoluent quotidiennement. Vos défenses ne devraient-elles pas évoluer aussi ? Comprendre ce qu'est un code malveillant et reconnaître les différents types de codes malveillants ciblant votre infrastructure n'est qu'un point de départ. Une véritable sécurité repose sur une défense proactive. En dotant votre organisation d'outils avancés de détection des logiciels malveillants, vous pouvez identifier et bloquer les menaces cachées avant qu'elles n'infiltrent vos systèmes. Une sécurité réactive ne suffit pas : garder une longueur d'avance est la seule véritable stratégie.

N'attendez pas une attaque : protégez vos systèmes maintenant !

L'augmentation des attaques par codes malveillants constitue une menace sérieuse pour les entreprises du monde entier. Des attaques de phishing aux exploits de la chaîne d'approvisionnement, les cybercriminels utilisent des méthodes de plus en plus sophistiquées pour voler des informations sensibles. Il est essentiel de savoir ce qu'est un code malveillant et de comprendre les types de codes malveillants pour défendre votre infrastructure.

Chaque seconde compte dans la lutte contre les malwares. Protégez vos systèmes dès maintenant grâce à l'outil de détection de malwares de pointe de Xygeni. Contactez-nous ou obtenez un Test Gratuit et gardez une longueur d’avance sur les cybermenaces !