Toutes les semainesNos systèmes de détection de logiciels malveillants analysent des milliers de packages nouveaux et mis à jour sur des registres publics comme npm et PyPI.

Cette semaine a été particulièrement active.

Nous avons confirmé 45 XNUMX packages malveillants, principalement à travers NPM, avec un cas supplémentaire dans PyPIPlusieurs sont apparus en groupes coordonnés, avec des versions malveillantes répétées publiées sous les mêmes noms ou au sein de familles de paquets étroitement liées. Beaucoup imitaient outils de développement, widgets de conformité, utilitaires d'audit de sécurité, plugins Strapi, packages liés à LangGraph, Programmes d'installation sur le thème de Codev, assistants sans serveuret d'autres composants couramment utilisés dans les flux de travail de développement modernes.

Il ne s'agissait pas d'anomalies isolées. Ce qui a particulièrement retenu l'attention cette semaine, c'est la publication répétée de paquets appartenant aux mêmes familles, la réutilisation de modèles de nommage et la manière dont les paquets malveillants étaient dissimulés pour ressembler à des dépendances légitimes au sein de distributions logicielles réelles. pipelines.

Cet aperçu hebdomadaire fait partie de notre programme en cours Résumé des codes malveillants, où nous validons les nouvelles menaces et fournissons des renseignements exploitables pour aider Équipes DevSecOps protéger leur pipelineavant que des dommages ne surviennent.

Décomposons ce que nous avons trouvé cette semaine et pourquoi c'est important.

| Écosystème | Forfait | Date |

|---|---|---|

| NPM | strapi-plugin-finseven:3.6.8 | 08 avril 2026 |

| NPM | romi-bot:0.1.6 | 03 avril 2026 |

| NPM | romi-bot:0.1.5 | 03 avril 2026 |

| NPM | une-traductions:99.0.0 | 03 avril 2026 |

| NPM | okx-data:9999.1.0 | 03 avril 2026 |

| NPM | okxglobal:9999.1.0 | 03 avril 2026 |

| NPM | serverless-env-helpers:1.0.1 | 03 avril 2026 |

| NPM | serverless-env-helpers:1.0.5 | 03 avril 2026 |

| NPM | serverless-env-helpers:1.0.6 | 03 avril 2026 |

| NPM | coviu-client:9.9.9 | 04 avril 2026 |

| NPM | hot-validation-sdk:99.9.9 | 04 avril 2026 |

| NPM | audit de sécurité Nerite : 1.0.4 | 05 avril 2026 |

| NPM | audit de sécurité Nerite : 1.0.3 | 05 avril 2026 |

| NPM | strapi-plugin-api:3.6.10 | 08 avril 2026 |

| NPM | client de relais de santé : 1.0.3 | 05 avril 2026 |

| pypi | testing-figueroa:0.1.0 | 05 avril 2026 |

| NPM | client de relais de santé : 1.0.4 | 05 avril 2026 |

| NPM | @hermit46/depguard-test-malicious:1.0.0 | 05 avril 2026 |

| NPM | react-emits:1.0.5 | 05 avril 2026 |

| NPM | admin0911:1.0.14 | 05 avril 2026 |

| NPM | admin0911:1.0.15 | 05 avril 2026 |

| NPM | @warnthyfriends/compliance-widgets:1.0.2 | 06 avril 2026 |

| NPM | @warnthyfriends/compliance-widgets:1.0.3 | 06 avril 2026 |

| NPM | @warnthyfriends/compliance-widgets:1.0.6 | 06 avril 2026 |

| NPM | @warnthyfriends/compliance-widgets:1.0.7 | 06 avril 2026 |

| NPM | @warnthyfriends/compliance-widgets:1.0.8 | 06 avril 2026 |

| NPM | admin0911:1.0.23 | 07 avril 2026 |

| NPM | admin0911:1.0.47 | 07 avril 2026 |

| NPM | admin0911:1.0.59 | 07 avril 2026 |

| NPM | @langgraphjs/toolkit:0.2.5 | 07 avril 2026 |

| NPM | @langgraphjs/toolkit:0.2.2 | 07 avril 2026 |

| NPM | @langgraphjs/toolkit:0.2.8 | 07 avril 2026 |

| NPM | @langgraphjs/toolkit:0.2.9 | 07 avril 2026 |

| NPM | programme d'installation de codev : 1.0.1 | 07 avril 2026 |

| NPM | programme d'installation de codev : 1.0.3 | 07 avril 2026 |

| NPM | codev-install:1.0.0 | 07 avril 2026 |

| NPM | @langgraphjs/toolkit:1.2.9 | 07 avril 2026 |

| NPM | session de partage de paquets privés z:1.9.8 | 07 avril 2026 |

| NPM | @fairwords/loopback-connector-es:1.4.4 | 08 avril 2026 |

| NPM | @sie-ppr-web-checkout/app:3.999.0 | 09 avril 2026 |

| NPM | @codev-team/codev-installer:1.0.1 | 09 avril 2026 |

| NPM | codev-demo:1.0.0 | 09 avril 2026 |

| NPM | codev-demo-1:1.0.0 | 09 avril 2026 |

| NPM | @minij/cli:0.0.2 | 09 avril 2026 |

| NPM | black-moon-js:1.0.0 | 09 avril 2026 |

Sécurisez vos dépendances Open Source contre les vulnérabilités et les codes malveillants

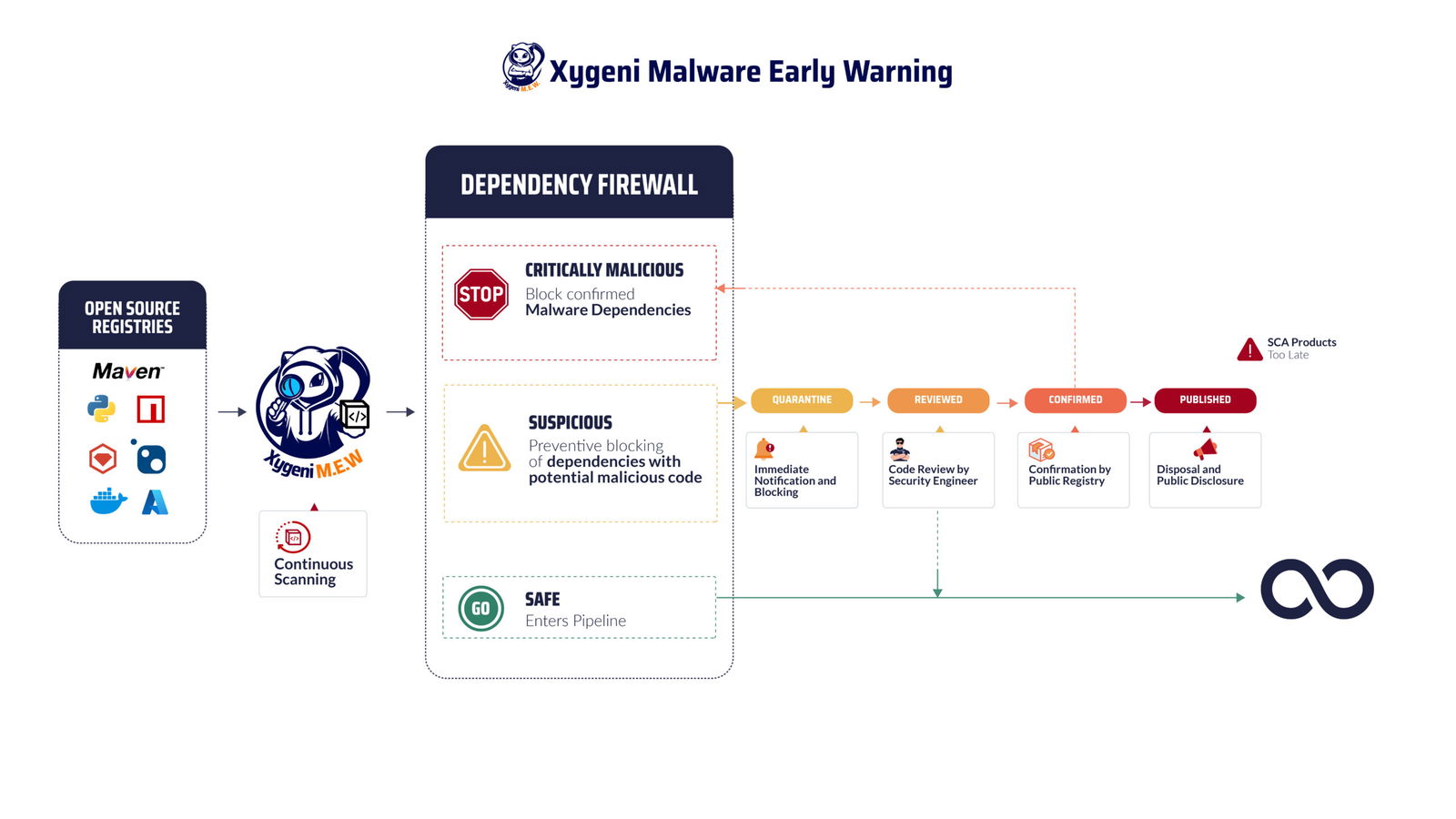

Minimisez les risques et protégez vos applications contre les packages malveillants avec Détection précoce des logiciels malveillants Xygeni. Priorisez et corrigez les vulnérabilités les plus importantes. Notre solution complète offre une surveillance en temps réel de vos dépendances pour détecter et atténuer les menaces avant qu'elles n'impactent votre logiciel.

La gestion des composants open source dans le paysage actuel du développement logiciel est cruciale en raison de l'augmentation des vulnérabilités et des menaces de codes malveillants. Xygéni Open Source Security La solution analyse et bloque les packages nuisibles dès leur publication, minimisant ainsi considérablement le risque d'infiltration de logiciels malveillants et de vulnérabilités dans vos systèmes. Notre surveillance complète couvre plusieurs registres publics, garantissant que toutes les dépendances sont examinées en termes de sécurité et d'intégrité. Xygeni améliore la capacité de votre équipe à maintenir des projets logiciels sécurisés et fiables en hiérarchisant de manière contextuelle les problèmes critiques et en facilitant des processus de remédiation rationalisés.

Xygeni utilise des techniques multicouches pour bloquer le code malveillant avant sa propagation. Tout d'abord, l'analyse statique du code détecte les schémas d'obfuscation, les charges utiles cachées et les abus de scripts. De plus, l'analyse comportementale des installations par sandboxing hooks, commandes d'exécution et astuces de persistance. De plus, la détection par apprentissage automatique identifie les malwares npm zero-day et les variantes de malwares pypi non détectées par les scanners de signatures. Enfin, le système d'alerte précoce surveille les dépôts publics en temps réel, valide les résultats et alerte immédiatement les équipes DevOps.

Par conséquent, cette combinaison garantit que les développeurs reçoivent des renseignements rapides et exploitables intégrés directement dans CI/CD workflows.

Pourquoi les développeurs devraient se soucier des packages npm malveillants

Les menaces modernes attendent rarement leur exécution. Par exemple, les packages npm malveillants s'exécutent souvent lors de l'installation, tandis que les packages pypi malveillants dissimulent une exfiltration de jetons ou des portes dérobées. Attaquants :

- Basculez les dépôts GitHub privés vers le public pour les répliquer.

- Exfiltrez les informations d'identification et les secrets à l'aide de charges utiles codées.

- Utilisez des chargeurs JavaScript obscurcis pour déployer des ransomwares ou des botnets.

En réalité, les paquets open source malveillants ont augmenté de 156 % en un an. Par conséquent, les équipes qui s'appuient uniquement sur des flux différés ou des scanners basiques sont à la traîne.

Ce que ce rapport sur les logiciels malveillants suit dans npm et PyPI

Ce condensé est la plaque tournante centrale pour :

- Paquets npm malveillants confirmés

- Paquets malveillants pypi confirmés

- Détections de codes malveillants basées sur le comportement

- Incidents confirmés par le registre

- Résumés hebdomadaires et mensuels des rapports sur les logiciels malveillants

- Historique des modifications de toutes les découvertes concernant les logiciels malveillants npm et pypi

En d'autres termes, il fournit un point de référence unique. L'équipe de recherche de Xygeni met à jour cette page chaque semaine avec des liens vers des analyses techniques complètes et des indicateurs de compromis GitHub.

Comment se protéger contre les packages npm malveillants et les logiciels malveillants PyPI

En raison de ce risque croissant, les organisations ont besoin de défenses solides :

- Appliquer les installations avec fichier de verrouillage uniquement (

npm ci) dans CI/CD. - De plus, les dépendances d'analyse sont préinstallées avec le moteur d'alerte précoce de Xygeni.

- De plus, le bloc s'appuie sur des signaux de code malveillants en utilisant Guardrails.

- « Générer » SBOMs pour tracer les dépendances indirectes et appliquer des politiques.

- Surtout, formez les développeurs à détecter le typosquatting, l’obfuscation et les scripts d’installation suspects.

Essayez les outils de détection de logiciels malveillants de Xygeni

Xygeni offre :

- Détection en temps réel des codes malveillants, y compris les portes dérobées, les logiciels espions et les ransomwares.

- Contrairement aux scanners de base, l'analyse à travers npm, PyPI, Maven, NuGet, rubiset plus encore.

- Blocage automatique de la construction lorsque le rapport de logiciel malveillant identifie un risque.

- Informations sur l'exploitabilité, vérifications de la réputation du mainteneur et détection des anomalies.