1. Introduzione al malware open source

Cos'è il malware open source?

Malware open source è un codice dannoso nascosto nei pacchetti software open source (OSS), progettato per infiltrarsi nelle applicazioni e nell'infrastruttura. Si diffonde rapidamente perché l'OSS si basa sulla collaborazione e sulla fiducia della comunità. Questa stessa fiducia può essere abusata, soprattutto quando i controlli di sicurezza sono deboli. Ecco perché protezione da malware open source non è più opzionale: è essenziale. Un affidabile scanner di malware open source aiuta a rilevare in anticipo le minacce nascoste, mantenendo il tuo CI/CD pipelines, IaC modelli e sistemi di produzione sicuri.

Dati recenti lo confermano. Nel 2024, i ricercatori di Sonatype hanno scoperto oltre 778,000 pacchetti OSS dannosi, un enorme aumento del 156% rispetto all'anno precedente. Nel frattempo, il "Goblin astrologo" La campagna ha utilizzato migliaia di falsi account GitHub per far apparire malware come progetti open source legittimi. E in uno dei casi più allarmanti, Backdoor di XZ Utilis ha mostrato come anche gli strumenti Linux più diffusi possano essere trasformati in armi per garantire agli aggressori l'accesso remoto.

Oltre ai rischi della catena di fornitura, gli aggressori ora prendono di mira i costruttori pipelinee configurazioni infrastrutturali. Incorporano comandi dannosi in CI/CD e IaC, in attesa di dirottare i tuoi sistemi nel momento in cui esegui l'implementazione.

Ecco perché i moderni team di AppSec devono spostarsi a sinistra, automatizzare il rilevamento delle minacce e monitorare costantemente tutto. L'unico modo per rimanere al passo con i tempi è con una protezione a spettro completo che copra l'intero ecosistema open source.

Maggiori informazioni sul problema nel nostro post dettagliato sul blog su Open Source Pacchetti dannosi.

L'importanza e la crescita della protezione da malware OSS e Open Source

Il software open source è davvero diventato la pietra angolare dello sviluppo software moderno, cambiando il modo in cui la tecnologia progetta e campisce ogni settore immaginabile. Di conseguenza, questa crescita e adozione esponenziale creano naturalmente spazio per solide misure di sicurezza contro le nuove minacce emergenti. A tal fine, consideriamo alcuni aspetti chiave della sua importanza e crescita:

Maggiore adozione:

- Più di tre quarti delle organizzazioni hanno aumentato l’uso di software open source nell’ultimo anno.

- La popolarità degli strumenti DevOps, delle tecnologie dei dati e degli strumenti AI/ML è ha contribuito a questa crescita.

Diverse tecnologie:

- L’adozione dell’OSS non si concentra più su tecnologie specifiche come linguaggi di programmazione o sistemi operativi Linux.

- Le organizzazioni ora utilizzano database open source, tecnologie di dati, sistemi operativi, repository Git, framework AI/ML e CI/CD utensili.

Richiesta di competenze:

- Le competenze open source sono molto richieste.

- La carenza di talenti rimane un ostacolo a una più ampia adozione dell’OSS.

sfide:

- Sebbene la crescita dell’OSS sia positiva, le sfide persistono.

- I problemi includono configurazione, installazione, interoperabilità e aggiornamenti.

- Anche le organizzazioni devono affrontare delle limitazioni nelle competenze interne per test, integrazione e supporto.

2. L'attrattiva del malware open source per i criminali informatici

Il software open source (OSS) è un'arma a doppio taglio. Mentre stimola l'innovazione e la collaborazione, la sua natura aperta attrae anche i criminali informatici (provate a implementare uno scanner di malware open source). Ecco perché l'OSS è particolarmente attraente per loro:

Facilità di accesso e distribuzione

- Apri Accessibilità: Il codice sorgente di OSS è disponibile pubblicamente, il che rende facile per i criminali informatici ispezionarlo, modificarlo e riutilizzarlo per attività dannose. In particolare, ciò ha dato loro l’opportunità di aggiungere malware nei progetti di uso comune senza troppi problemi.

- Ampia distribuzione: InoltreUna volta inserito in un progetto OSS, il codice dannoso può ottenere una distribuzione molto ampia in brevissimo tempo grazie alla popolarità dei repository di pacchetti come npm, PyPI e Maven Central. Di conseguenza, questa ampia distribuzione amplifica il potenziale impatto del malware.

Sfruttamento della fiducia

- Ecosistema basato sulla fiducia: L'ecosistema OSS opera su un elevato grado di fiducia. I contributori e i manutentori spesso lavorano in modo collaborativo, con controlli di sicurezza meno rigorosi rispetto al software proprietario. I criminali informatici sfruttare questa fiducia contribuendo con codice dannoso o compromettendo gli account dei manutentori per iniettare malware.

- Attacchi alla catena di approvvigionamento: In tale contesto, gran parte delle applicazioni e dei servizi a valle lo faranno perciò essere colpiti da attacchi contro la catena di fornitura, che si basano tutti su quella componente OSS. Ad esempio, l'incidente event-stream ha utilizzato notoriamente questa tecnica, in cui un popolare pacchetto npm è stato compromesso per il furto di criptovaluta.

Barriere a bassa entrata

- Verifica minima: Inoltre, pochissimi repository di pacchetti verificano i propri contributori. Di conseguenza, gli autori delle minacce caricano facilmente pacchetti dannosi la barriera all’ingresso è bassa e utilizza e-mail usa e getta e altre credenziali false per sferrare attacchi diffusi.

- Strumenti di automazione: Allo stesso modo, i criminali informatici utilizzano strumenti automatizzati per creare un gran numero di pacchetti dannosi e distribuirli, riducendo ulteriormente lo sforzo necessario per eseguire un attacco. Di conseguenza, possono creare molte varianti di malware per evitare di essere scoperti.

Elevato potenziale di impatto

- Uso diffuso: Detto questo, molti progetti OSS fungono da componenti di base di un gran numero di applicazioni e servizi critici. Perciò, un compromesso in un sistema operativo così ampiamente adottato potrebbe provocare un effetto a catena o a cascata, con un impatto su molte organizzazioni e utenti in tutto il mondo.

- Rilevamento ritardato: Inoltre, il codice dannoso all'interno di un OSS potrebbe non essere rilevato per molto tempo, particolarmente se è offuscato o attivato in condizioni specifiche. conseguentemente, questo ritardo concede agli aggressori il tempo di sfruttare le vulnerabilità prima del rilevamento e dell'applicazione delle patch.

3. Tipi comuni di malware open source

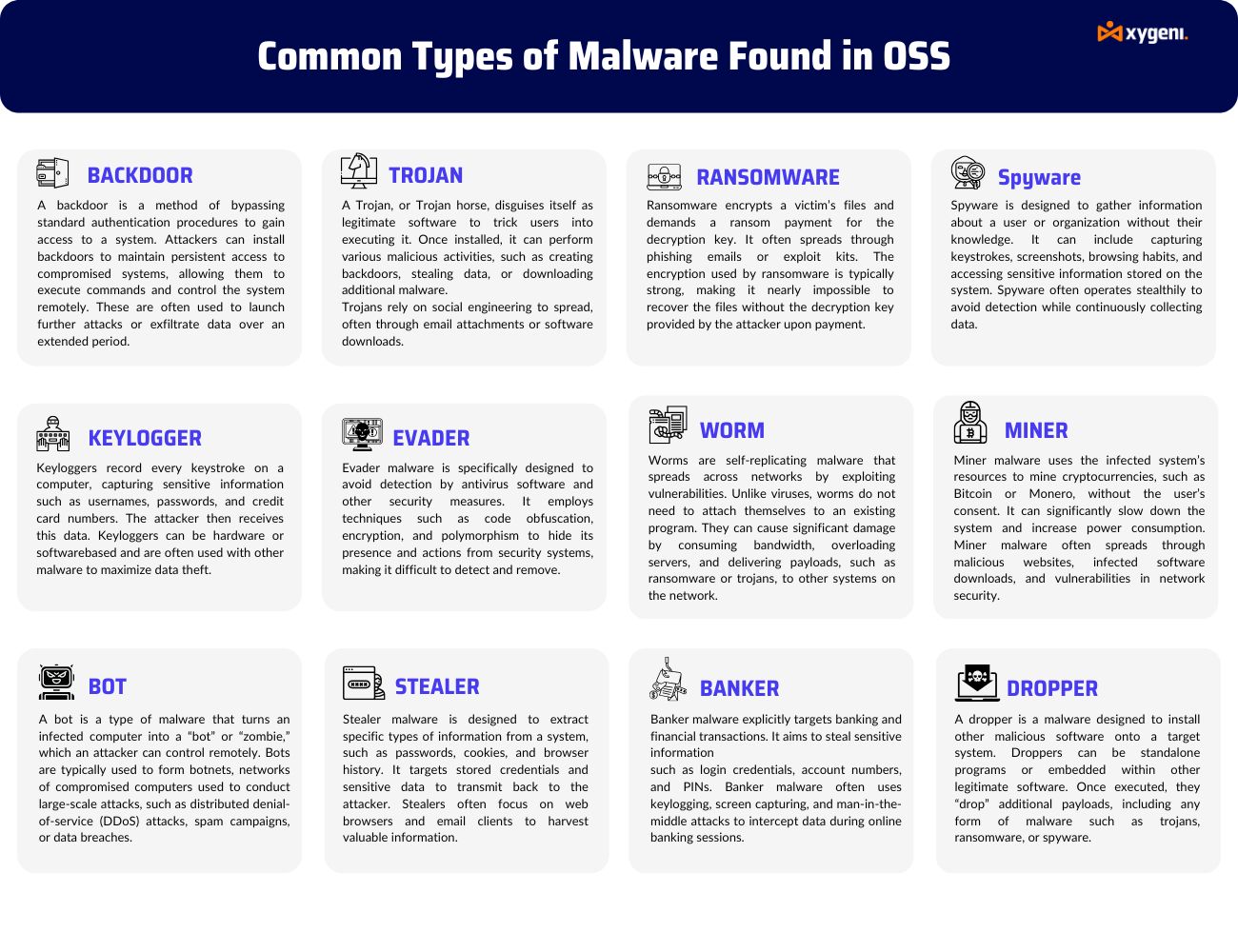

Il malware open source può assumere varie forme, ciascuna con caratteristiche e impatti unici. Come vedi, la protezione dal malware open source è un must. Ecco una panoramica dei tipi più comuni:

Panoramica delle categorie di malware

porta sul retro:

Si tratta di una classe di malware che consente l'accesso remoto a un dispositivo senza essere rilevato e ignora l'autenticazione regolare. Gli aggressori possono assumere il controllo da remoto del dispositivo infetto tramite backdoor.

Contagocce:

I dropper installano malware nel sistema. Spesso fungono da carico utile iniziale o di prima fase e distribuiscono malware più sofisticati e avanzati.

Evasore:

Malware sviluppato per aggirare il software di sicurezza, il che può comportare offuscamento, polimorfismo e crittografia.

Malware generico:

Un'ampia categoria che comprenderà una serie di forme di software dannoso come virus, worm e trojan.

Phishing:

Le varie tecniche per ingannare gli utenti al fine di ottenere da loro informazioni sensibili. Nella maggior parte dei casi, tali e-mail o siti Web sono fraudolenti.

spyware:

Il software di spionaggio può raccogliere informazioni su una persona o un'organizzazione a sua insaputa e inviarle a un'altra entità.

Banca:

Una serie di trojan impostati appositamente per rubare dati bancari, come login credenziali e numeri di conto.

Trojan:

Un tipo di malware che inganna l'utente finale riguardo alle sue intenzioni. Nella maggior parte dei casi viene mascherato da software autentico.

Keylogger:

Software che mantiene un registro delle sequenze di tasti effettuate da un utente. Di solito viene utilizzato per rubare password e altre informazioni sensibili.

Ladro:

Il malware è progettato per rubare dati sensibili, come password, informazioni personali e dati relativi alla finanza.

Bot:

Un'applicazione software che automatizza determinate attività su Internet. La maggior parte delle botnet lo utilizza per vari attacchi, inclusi DDoS.

ransomware:

Una classe di malware che crittografa i dati di un utente e quindi richiede un riscatto in cambio della chiave di decrittazione.

Verme:

Un tipo di malware che si auto-replica in diversi modi su una rete. Di solito ha intenzioni distruttive. Miner: malware che dirotta le risorse di sistema per estrarre criptovaluta senza il consenso degli utenti.

Questi tipi di malware open source illustrano i diversi metodi e i gravi impatti delle attività dannose all'interno di OSS. Per uno sguardo approfondito agli incidenti malware significativi, esplora i nostri casi di studio dettagliati su Nuove minacce in arrivo: malware nei pacchetti open source.

4. Rischi e impatti del malware open source

Rischi per la sicurezza per le organizzazioni

Il malware open source presenta sfide significative per la sicurezza delle organizzazioni, tra cui:

- Accesso non autorizzato e furto di dati: In particolare, gli autori malintenzionati sfruttano le vulnerabilità dei componenti open source per ottenere l'accesso non autorizzato ai sistemi. Una volta dentro, possono rubare dati sensibili, compromettere gli account utente e interrompere le operazioni.

- Compromesso del sistema: Inoltre, il malware open source può compromettere il sistema quale consente agli aggressori di assumere il controllo di infrastrutture, server o endpoint critici. Di conseguenza, ciò compromette l'integrità, la disponibilità e la riservatezza dei dati.

Danni finanziari e di reputazione

- Impatto finanziario: Infatti, le implicazioni finanziarie del malware open source sono enormi. Per esempio, solo nel 2020 il costo di la criminalità informatica ha raggiunto quasi 1 trilione di dollari per l'economia globale, con un incremento del 50% rispetto a quanto registrato nel 2018. Inoltre, è ancora più sorprendente che la richiesta media di risarcimento per le assicurazioni informatiche sia salita fino a un massimo di 359,000 dollari nel 2020, rispetto ai 145,000 dollari del 2019.

- Danno reputazionale: Inoltre, le organizzazioni cadute preda del malware OSS devono affrontare danni alla reputazione. Di conseguenza, la perdita di fiducia dei clienti e la conseguente pubblicità negativa potrebbero avere un effetto duraturo sulla loro immagine pubblica.

Conformità alle normative

- DORA e Regolamenti NIST2: Sia il quadro di ricerca e valutazione DevOps che la direttiva sulle reti e sui sistemi informativi includono solide pratiche di sicurezza; il mancato rispetto comporterà sanzioni legali, oltre a ulteriori danni reputazionali.

In sintesi, la gestione open source security La prevenzione dei rischi con uno scanner malware open source affidabile è fondamentale. Pertanto, le organizzazioni devono dare priorità alle misure di sicurezza. Inoltre, dovrebbero rimanere informate sulle minacce emergenti. A tal fine, l'adozione delle migliori pratiche di protezione da malware open source contribuisce a salvaguardare la catena di fornitura del software. Ad esempio, puoi leggere il nostro blog su Comprendere il panorama della sicurezza del software open source.

5. Strategie di rilevamento e protezione da malware open source

Migliori pratiche per identificare il malware open source

I software moderni hanno bisogno di più di semplici scansioni. Hanno bisogno di visibilità, rilevamento intelligente e risposta rapida. Xygeni'S La protezione antimalware open source offre tutte e tre le cose. Proteggiamo il tuo codice, CI/CD flussi di lavoro e IaC file con un approccio di difesa automatizzato e completo.

Blocca i comandi dannosi in CI/CD e IaC

Gli aggressori spesso nascondono i comandi in CI/CD pipelines e IaC script. Questi comandi, come curl or wget—sono difficili da individuare. Lo scanner malware open source di Xygeni rileva e blocca l'esecuzione non autorizzata prima che si verifichino danni.

Tiene traccia anche di comportamenti insoliti, come salti di privilegio o improvvise attività di rete.

I file Terraform, Kubernetes e Helm vengono analizzati alla ricerca di segreti, configurazioni errate e malware incorporati.

Ecco come proteggiamo la supply chain del tuo software, dalla fonte alla produzione.

Scansione continua e controllo del rischio di dipendenza

Lo scanner malware open source di Xygeni analizza i pacchetti utilizzando fonti attendibili come NVD e avvisi dei fornitori. Questa scansione in tempo reale individua vulnerabilità e codice dannoso prima del rilascio.

I nostri strumenti di gestione delle dipendenze mappano tutte le librerie open source, comprese quelle transitive.

Catturiamo rischi come typosquatting e confusione sulle dipendenze e suggerire soluzioni semplici.

È possibile bloccare le versioni, utilizzare pacchetti attendibili o bloccare gli script pericolosi.

Queste funzionalità supportano una solida protezione contro i malware open source in ogni fase dello sviluppo.

Priorità più intelligente con ASPM

Troppi avvisi possono rallentare il tuo team. Xygeni utilizza ASPM per concentrarci solo sui rischi più pericolosi. Individuiamo risorse, tracciamo le dipendenze e verifichiamo se le vulnerabilità sono sfruttabili.

analisi di raggiungibilità Mostra percorsi di attacco reali e minacce ad alta priorità. Questo metodo mirato è fondamentale per un'efficace protezione da malware open source.

Rilevamento delle minacce e avvisi in tempo reale

Lo scanner anti-malware open source di Xygeni monitora registri pubblici come npm, PyPI e Maven 24 ore su 7, XNUMX giorni su XNUMX.

Esegue la scansione del comportamento per catturare il malware prima che infetti il tuo pipeline.

- Avvisi istantanei: Ricevi notifiche via email, webhookso strumenti di chat.

- Quarantena automatica: I pacchi sospetti vengono isolati immediatamente.

- Valutazione degli esperti:Il nostro team verifica e conferma le minacce.

- Divulgazione aperta: Condividiamo minacce verificate per impedire il riutilizzo.

Lo scanner antimalware open source di Xygeni ti offre controllo, velocità e visibilità, così puoi programmare con sicurezza.

6. Tendenze future nel malware open source

Minacce emergenti e analisi predittiva

Con la continua evoluzione del malware open source, i suoi metodi di attacco diventano sempre più sofisticati. Di conseguenza, l'analisi predittiva, sfruttando l'apprendimento automatico e l'intelligenza artificiale, anticipa le minacce emergenti identificando modelli indicativi di potenziali malware. Questo approccio proattivo migliora la protezione dal malware open source preparando le difese contro attacchi futuri.

Innovazioni nelle tecnologie di rilevamento e prevenzione

Per restare al passo con i malware più sofisticati, è essenziale progredire costantemente nelle tecnologie di rilevamento e prevenzione. Pertanto, le innovazioni nel rilevamento basato sul comportamento, nelle piattaforme avanzate di threat intelligence e nell'analisi della sicurezza basata sull'intelligenza artificiale sono fondamentali. In risposta, Xygeni integra tecnologie all'avanguardia per garantire che le organizzazioni possano rilevare e neutralizzare rapidamente le minacce in tempo reale attraverso risposte automatizzate.

Come stare al passo con i tempi

Le organizzazioni dovrebbero considerare le seguenti strategie per rimanere resilienti alle minacce emergenti:

Resta informato: Aggiornare regolarmente le proprie conoscenze sulle tendenze in materia di sicurezza e sulle minacce informatiche attraverso forum di settore, webinar e corsi di formazione.

Abbraccia le tecnologie innovative: Sfrutta strumenti e pratiche all'avanguardia nei sistemi di rilevamento delle minacce e di risposta automatizzata basati sull'intelligenza artificiale. Xygeni offre soluzioni per proteggerti dalle minacce più recenti.

Migliorare la collaborazione: Promuovere la cooperazione all'interno dell'organizzazione e con i partner esterni. La condivisione di informazioni sulle minacce e delle migliori pratiche rafforza le difese collettive.

Conclusione: rafforzare la sicurezza con la protezione antimalware open source

Il malware open source presenta rischi significativi negli ambienti di sviluppo moderni. Tuttavia, con la giusta consapevolezza, gli strumenti e i processi adeguati, questi rischi sono gestibili. Lo scanner malware open source di Xygeni aiuta a identificare e bloccare i pacchetti dannosi prima che raggiungano gli ambienti di produzione.

Integrando la protezione antimalware open source nei flussi di lavoro, da CI/CD pipelines all'infrastruttura come codice (IaC) configurazioni: le organizzazioni possono ridurre l'esposizione e rilevare le minacce in anticipo.

Mantenere una cultura che privilegia la sicurezza

La sicurezza dovrebbe essere un aspetto fondamentale dello sviluppo, non un ripensamento. I team che utilizzano l'open source necessitano di un monitoraggio continuo e di strumenti efficaci per identificare le vulnerabilità prima che degenerino. Uno scanner malware open source come Xygeni supporta questo sforzo con automazione, contesto e visibilità.

In attesa

A lungo termine, con la crescente interconnessione degli ecosistemi software, le minacce continueranno a evolversi. Pertanto, rimanere aggiornati con strategie di protezione da malware open source e utilizzare strumenti pratici aiuta i team a rimanere al passo con i tempi senza interrompere lo sviluppo.

Scanner antimalware open source Xygeni

Sicurezza in tempo reale per le dipendenze open source

Identifica tutto dipendenze associate dirette e transitive e beneficiare di rilevamento, blocco e notifica di malware in tempo reale con avvisi tempestivi e verifica da parte di esperti.

- Analisi del malware basata sul comportamento per componenti open source

- Validazione dei metadati e della provenienza per verificare l'autenticità del pacco

- Avvisi in tempo reale su attività sospette o modelli dannosi

- CI/CD integrazione per una protezione precoce e automatizzata

- Proteggi ogni dipendenza, perché non tutte le minacce sono vulnerabilità note