Gestire le vulnerabilità nelle applicazioni moderne è difficile. Con innumerevoli dipendenze open source e Infrastructure as Code (IaC), i team di sicurezza vengono bombardati di avvisi. Il problema? La maggior parte degli strumenti non ti dice se una vulnerabilità è effettivamente sfruttabile, il che porta a stanchezza da avvisi, perdite di tempo e infiniti arretrati di ripristino. Ecco dove l'analisi di raggiungibilità cambia le regole del gioco—aiuta Team DevOps concentrati sulle cose che contano davvero. Quando le combini con priorità alla vulnerabilità, ottieni una correzione più rapida e accurata perché i falsi positivi vengono filtrati. E non è tutto: un buon analizzatore di raggiungibilità ti mostra quali vulnerabilità sono effettivamente raggiungibili, così il tuo team può dare la priorità ai rischi reali e rimanere allineato con gli obiettivi aziendali.

In questa guida spiegheremo nel dettaglio come funziona l'analisi di raggiungibilità, perché è fondamentale stabilire le priorità delle vulnerabilità e come l'analizzatore di raggiungibilità di Xygeni può aiutare a ridurre il rumore e a concentrarsi sui rischi che contano davvero.

Come gli analizzatori di raggiungibilità aiutano a ridurre i falsi positivi

Classici Analisi della composizione del software (SCA) utensili rilevare le vulnerabilità eseguendo la scansione dell'albero delle dipendenze del progetto e confrontandolo con database come il database nazionale delle vulnerabilità (NVD)Sembra fantastico, finché non ti rendi conto che manca qualcosa di importante. Questi strumenti non verificano se le vulnerabilità segnalate sono raggiungibili nella tua app. Senza quel contesto, ti ritrovi con tonnellate di avvisi, ma senza sapere quali siano rischi reali.

Ecco la domanda chiave a cui risponde l'analisi di raggiungibilità:

Il codice vulnerabile è raggiungibile durante l'esecuzione dell'applicazione?

Se la risposta è no, potete stare tranquilli: non è un problema immediato. Ma se la risposta è sì, si tratta di una vulnerabilità raggiungibile che richiede un intervento immediato. Questo è ciò che rende l'analisi di raggiungibilità così efficace: fa chiarezza, aiutando il vostro team a concentrarsi su ciò che conta.

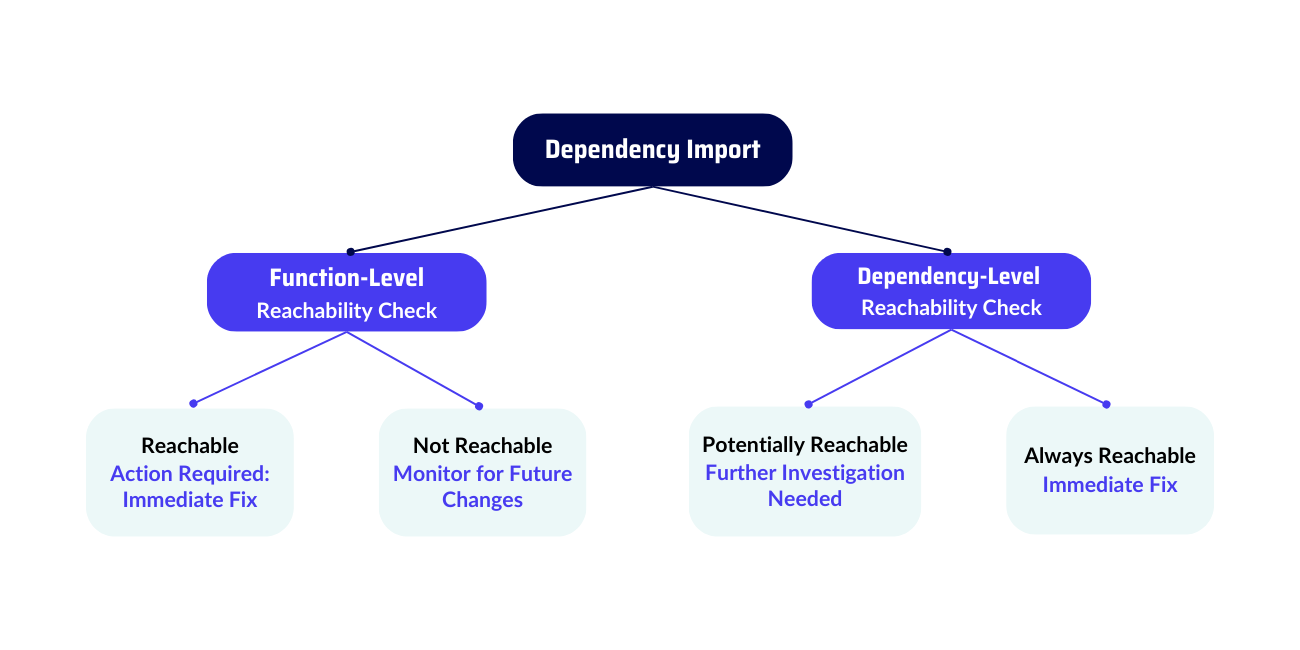

Tipi di analisi di raggiungibilità spiegati

Non tutte le analisi di raggiungibilità sono uguali. A seconda della profondità dell'analisi, possono fornire diversi livelli di accuratezza e approfondimento. Sapere con quale tipo di analisi si ha a che fare è fondamentale per prendere decisioni intelligenti.cisioni e restare aggiornati sui rischi reali.

1. Raggiungibilità a livello di codice: individuazione delle vulnerabilità a livello di codice

La raggiungibilità a livello di codice è il tipo di analisi più dettagliato e accurato. Controlla il grafico delle chiamate della tua applicazione per determinare se una specifica funzione vulnerabile è invocata direttamente o indirettamente. Questo metodo è estremamente precise, aiutando il tuo team a evitare inutili rumori di fondo concentrandosi su percorsi di esecuzione reali.

Come funziona:

- Migliori scansioni degli strumenti l'intero codice di base e identifica se l'applicazione richiama un metodo vulnerabile all'interno di una dipendenza.

- Se il metodo appare in una qualsiasi catena di chiamate, viene contrassegnato come raggiungibile e richiede attenzione immediata.

Esempio:

- Vulnerabilità: CVE-2014-6071 in jQuery influisce sul testo() metodo quando utilizzato con dopo().

- Analisi di raggiungibilità a livello di codice: Se la tua app non utilizza dopo() con testo(), la vulnerabilità non è raggiungibile e puoi tranquillamente deprioritizzarla. Tuttavia, se testo() presente nel grafico delle chiamate, diventa un rischio critico che richiede una soluzione rapida.

2. Raggiungibilità a livello di dipendenza

Raggiungibilità a livello di dipendenza adotta un approccio più ampio. Invece di analizzare le singole funzioni, controlla se la tua applicazione utilizza la dipendenza stessa. Sebbene questo metodo sia meno precisrispetto all'analisi a livello di codice, è utile per comprendere i potenziali rischi derivanti dai componenti vulnerabili.

Come funziona:

- Lo strumento segnala un dipendenza come potenzialmente raggiungibile se importato nel codice, anche se la funzione vulnerabile non viene chiamata.

Esempio:

- Biblioteca: Il tuo progetto utilizza una libreria di registrazione con una vulnerabilità nota.

- Analisi: Se si utilizza solo la registrazione di base e non la funzionalità avanzata in cui esiste la vulnerabilità, il rischio è molto più basso. Tuttavia, è una buona idea monitorare questa dipendenza.

3. Sempre raggiungibile vs. Non raggiungibile

Sempre raggiungibile

A la vulnerabilità è contrassegnata come sempre raggiungibile se risiede in una parte critica della dipendenza che viene eseguita ogni volta che si avvia l'applicazione. Si tratta di problemi ad alta priorità che devono essere risolti immediatamente.

Esempio:

Una vulnerabilità in un metodo di inizializzazione che viene eseguito a ogni avvio dell'applicazione è sempre raggiungibile e rappresenta un rischio intrinseco.

Non raggiungibile

D'altro canto, una vulnerabilità non è raggiungibile se non c'è una chiamata diretta o indiretta alla funzione vulnerabile. Sebbene non sia un problema immediato, dovresti tenerlo d'occhio. Future modifiche al codice potrebbero introdurre un percorso al codice vulnerabile.

Esempio:

Una vulnerabilità in un endpoint API raramente utilizzato potrebbe sembrare irrilevante se la tua app non lo richiama. Tuttavia, l'aggiunta di una nuova funzionalità potrebbe non intenzionalmente creare un percorso verso quella funzione vulnerabile.

Perché questi tipi di raggiungibilità sono importanti

- Raggiungibilità a livello di codice garantisce accuratezza rilevando le vulnerabilità direttamente invocate dalla tua app.

- Raggiungibilità a livello di dipendenza garantisce un livello di protezione più ampio monitorando le librerie importate.

- Sempre raggiungibile Le vulnerabilità devono essere risolte immediatamente, mentre le vulnerabilità Non raggiungibili possono ridurre gli avvisi non necessari e aiutare a concentrare gli sforzi di correzione.

Combinando questi approcci è possibile ridurre l'affaticamento da avvisi, concentrarsi sui rischi reali e mantenere un atteggiamento di sicurezza proattivo.

Perché l'analisi di raggiungibilità trasforma la definizione delle priorità delle vulnerabilità

1. Priorità migliorata

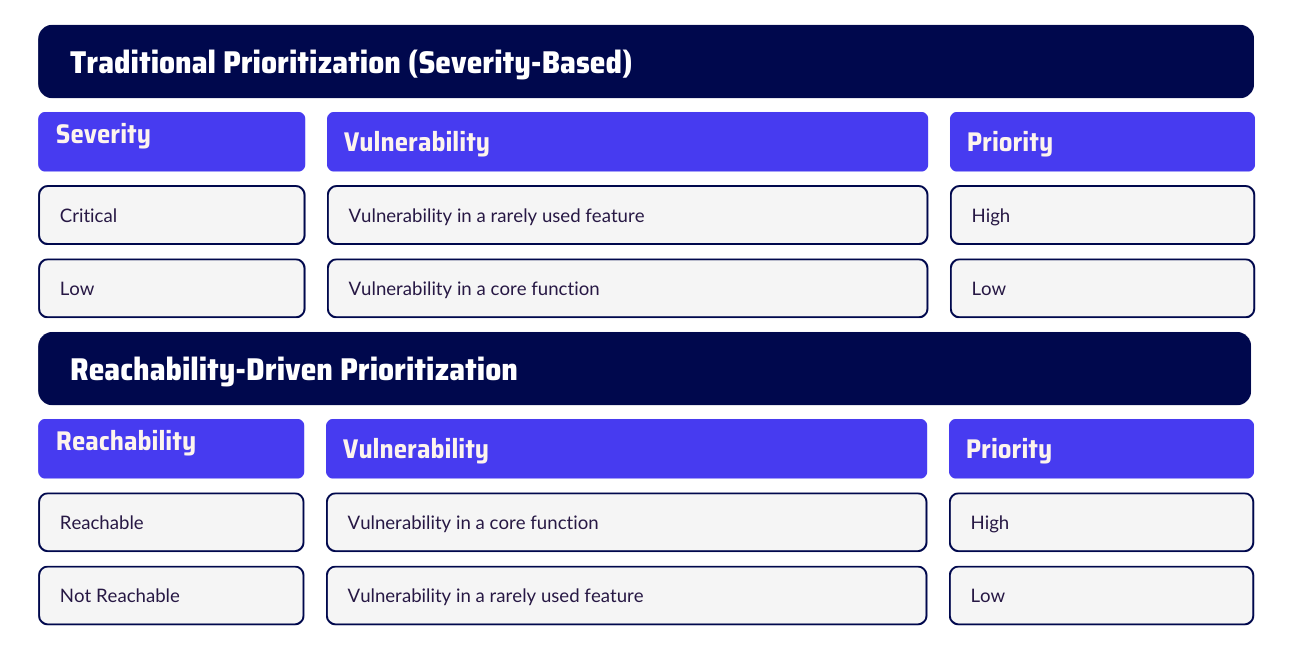

Dare priorità alle vulnerabilità in base alla raggiungibilità è più accurato che basarsi solo sulla gravità. Una vulnerabilità raggiungibile di bassa gravità potrebbe essere molto più rischiosa di una vulnerabilità critica che non è raggiungibile.

Esempio:

- Una vulnerabilità critica in una funzionalità raramente utilizzata potrebbe non richiedere una correzione immediata.

- Nel frattempo, una vulnerabilità di bassa gravità in una funzione utilizzata di frequente potrebbe rappresentare un rischio molto più elevato.

2. Riduce i falsi positivi

Individuando quali vulnerabilità possono essere raggiunte e quali no, l'analisi di raggiungibilità elimina gli avvisi non necessari e aiuta il team a concentrarsi sui rischi reali.

3. Ottimizza il tempo di sviluppo

Meno tempo dedicato alla ricerca di vulnerabilità fantasma significa più tempo dedicato alla risoluzione di problemi reali. Ciò mantiene gli sviluppatori produttivi e riduce le frustrazioni legate alla sicurezza.

4. Si allinea con gli obiettivi aziendali

Non tutte le vulnerabilità sono ugualmente importanti. L'analisi di raggiungibilità consente alle organizzazioni di concentrarsi sui rischi più importanti per l'azienda, assicurandosi di proteggere i servizi chiave e i dati sensibili.

5. Si adatta alle modifiche del codice

Le vulnerabilità che non sono raggiungibili oggi potrebbero diventarlo man mano che il tuo codice si evolve. L'analisi continua della raggiungibilità fornisce una visione in tempo reale dei rischi in evoluzione, consentendoti di agire prima che una minaccia diventi sfruttabile.

Raggiungibilità in tempo reale per una più intelligente definizione delle priorità delle vulnerabilità

I metodi tradizionali di definizione delle priorità si basano principalmente sulla severità, che non è sempre l'approccio migliore. La definizione delle priorità basata sulla raggiungibilità aggiunge un contesto reale alla tua strategia di sicurezza:

Quando si tratta di vulnerabilità , priorità basata sulla raggiungibilità offre un lontano più realistico e accurato valutazione del rischio rispetto ai metodi tradizionali. A differenza dei modelli basati sulla gravità, che trattano ogni vulnerabilità critica come urgente, la priorità basata sulla raggiungibilità si concentra su effettivi sfruttabilitàQuesto approccio garantisce che i team di sicurezza affrontino prima i rischi reali, senza perdere tempo su vulnerabilità che potrebbero non avere mai effetto sull'applicazione.

Di conseguenza, concentrandosi sulle vulnerabilità raggiungibili, il tuo team può più veloce decisioni e salta nessuna correzione necessariaLa differenza principale è la classificazione delle vulnerabilità in base al modo in cui vengono effettivamente utilizzate, non solo in base alla loro gravità.

Impatto reale dell'analisi di raggiungibilità

Le organizzazioni che adottano l'analisi di raggiungibilità spesso sperimentano miglioramenti notevoli sia in termini di efficienza che di attenzione alla sicurezza. Ecco cosa ottengono molti team:

- Riduzione del 70% dei falsi positivi, che riduce significativamente gli avvisi non importanti e consente ai team di sicurezza di concentrarsi sui rischi reali.

- Tempi di bonifica più rapidi del 30%, consentendo agli sviluppatori di concentrarsi sulle vulnerabilità sfruttabili anziché setacciare il rumore.

- Maggiore coinvolgimento degli sviluppatori, creando una cultura della sicurezza più solida e favorendo una migliore collaborazione tra i team di sicurezza e sviluppo.

In definitiva, l'analisi di raggiungibilità migliora la precisione e accresce la fiducia degli sviluppatori negli strumenti di sicurezza, assicurando che i team rimangano coinvolti e allineati con le strategie di sicurezza a lungo termine.

Conclusione: l'analisi di raggiungibilità trasforma SCA

L'analisi di raggiungibilità trasforma l'analisi della composizione del software (SCA) da uno strumento reattivo che elenca semplicemente le vulnerabilità in un strategia di gestione proattiva della sicurezzaConcentrandosi sulle vulnerabilità sfruttabili, le organizzazioni possono ridurre il rumore, risparmiare tempo e migliorare significativamente la propria posizione di sicurezza.

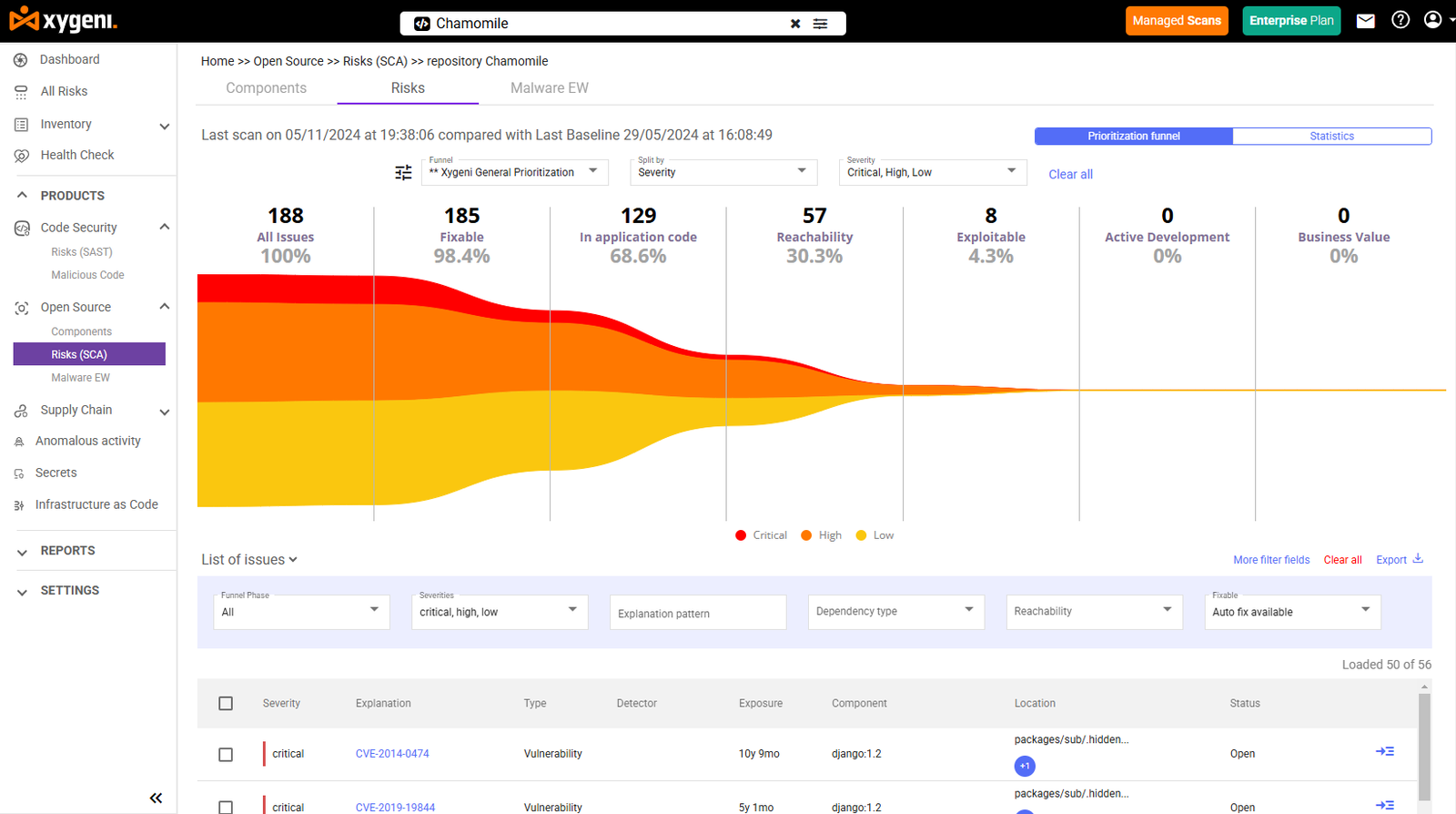

Analizzatore di raggiungibilità di Xygeni: definizione delle priorità accurata e in tempo reale

Al centro dell'approccio di Xygeni c'è il suo analizzatore di raggiungibilità, che utilizza controlli dettagliati a livello di codice e approfondimenti in tempo reale. A differenza dei tradizionali SCA Grazie a strumenti che segnalano ogni possibile vulnerabilità, Xygeni si concentra solo su quelle realmente importanti. Lo fa verificando la raggiungibilità, l'exploitabilità e il contesto aziendale, aiutando i team di sicurezza a concentrarsi su ciò che è più importante.

Di conseguenza, combinando l'analisi di raggiungibilità in tempo reale con la focalizzazione intelligente, Xygeni riduce i falsi positivi fino al 70%. Questo aiuta i team a concentrarsi sui rischi reali e a risolvere i problemi più rapidamente.

Come funziona l'analisi di raggiungibilità di Xygeni

Xygeni non si limita a identificare le vulnerabilità nei componenti di terze parti, ma approfondisce ulteriormente analizzando come questi componenti vengono utilizzati all'interno dell'applicazione. Questo consente di distinguere tra vulnerabilità semplicemente presenti e vulnerabilità attivamente sfruttabili.

Caratteristiche principali dell'analizzatore di raggiungibilità di Xygeni:

- Tracciamento grafico delle chiamate: Esegue la scansione dei grafici delle chiamate dirette e indirette attraverso dipendenze sia dirette che indirette, garantendo che le vulnerabilità siano tracciate accuratamente nell'intero albero delle dipendenze.

- Monitoraggio continuo: Aggiornamenti in tempo reale man mano che il codice si evolve, segnalando immediatamente le nuove vulnerabilità raggiungibili.

- CI/CD Integrazione:: Identifica e assegna la priorità alle vulnerabilità in fase di compilazione, assicurandosi che vengano affrontate tempestivamente e non raggiungano mai la produzione.

Gestione delle vulnerabilità contestuale e prioritaria

Non tutti vulnerabilità comportano lo stesso rischio. Xygeni's Application Security Posture Management (ASPM) Garantisce che le vulnerabilità siano classificate in base al contesto aziendale e alla loro sfruttabilità, non solo alla gravità. Questo aiuta i team a concentrarsi sui rischi che hanno un impatto diretto sui servizi critici o sui dati sensibili.

Fattori di priorità contestuali di Xygeni:

- Sfruttabilità: Dare priorità alle vulnerabilità con exploit noti o attacchi attivi.

- Impatto sul business: Concentrarsi sulle vulnerabilità che potrebbero interrompere le operazioni essenziali o esporre dati sensibili.

- raggiungibilità: Affronta le vulnerabilità solo se vengono invocate in fase di esecuzione all'interno dell'esecuzione del codice in-app. Se una vulnerabilità esiste ma non viene mai utilizzata dall'applicazione, non rappresenta un rischio immediato. Ciò garantisce che gli sforzi di correzione si concentrino solo sulle minacce reali che interessano la produzione.

Monitoraggio continuo e CI/CD Integrazione:

Analizzatore di raggiungibilità di Xygeni fa più di standard SCA strumenti controllando costantemente i registri pubblici per malware e vulnerabilità. Il suo Early Warning System individua il codice dannoso nei pacchetti open source non appena vengono pubblicati. Le vulnerabilità raggiungibili vengono gestite immediatamente, riducendo i tempi di esposizione e mantenendo la tua applicazione al sicuro.

Mapping delle dipendenze e raggiungibilità visiva

Xygeni va oltre il rilevamento delle dipendenze di base, offrendo ai team una visione chiara di come interagiscono i diversi componenti e se introducono rischi per la sicurezza. Invece di segnalare ciecamente ogni dipendenza importata, Xygeni verifica se l'applicazione la utilizza attivamente, chiamandola direttamente nel codice sorgente o tramite un altro pacchetto.

Esempio:

Un team di sviluppo aggiunge una libreria di terze parti al loro progetto.

- Se nessuna parte dell'applicazione richiama alcuna funzione da quella libreria, nemmeno tramite un'altra dipendenza, allora non vi è alcun rischio per la sicurezza.

- Gli strumenti di sicurezza tradizionali continuerebbero a segnalare le vulnerabilità in quella libreria, sprecando tempo in correzioni non necessarie. Xygeni, tuttavia, riconosce che le dipendenze inutilizzate non sono minacce reali.

Come Xygeni valuta la raggiungibilità a diversi livelli

1. Raggiungibilità a livello di codice: individuazione dei rischi reali

A livello di codice, Xygeni verifica se la tua applicazione richiama effettivamente una funzione vulnerabile, direttamente o tramite un'altra libreria. Se nessuna parte del tuo codice la richiama, la vulnerabilità non è raggiungibile e non necessita di attenzione immediata.

Esempio:

Un team di sviluppo utilizza una libreria popolare che contiene una funzione vulnerabile.

- Se l'applicazione non richiama mai questa funzione, la vulnerabilità rimane inattiva e quindi non richiede alcuna correzione.

- Tuttavia, se la funzione viene utilizzata attivamente, si tratta di un rischio reale che deve essere risolto rapidamente.

Concentrandosi sui percorsi di esecuzione reali, Xygeni filtra i falsi positivi, consentendo ai team di sicurezza di concentrarsi solo sulle minacce rilevanti.

2. Raggiungibilità a livello di dipendenza: guardare oltre le importazioni

ponte SCA gli strumenti presumono che se esiste una dipendenza in un progetto, allora le sue vulnerabilità sono un rischio, ma non è sempre vero. Xygeni scava più a fondo analizzando se l'applicazione usa effettivamente la dipendenza, nel suo codice sorgente o tramite un altro pacchetto.

Esempio:

Un team di sviluppo aggiunge una libreria di terze parti, ma nessuna parte dell'applicazione la utilizza e nemmeno un'altra dipendenza la richiama.

- Anche se la libreria contiene delle vulnerabilità, queste non possono essere sfruttate perché non c'è nulla nell'applicazione che le attivi.

- A differenza del tradizionale SCA Grazie agli strumenti che contrassegnano ogni pacchetto importato, Xygeni sa che le dipendenze inutilizzate non introducono rischi reali.

Inoltre, alcune dipendenze esistono solo negli ambienti di test e non arrivano mai in produzione. Anche se contengono funzioni vulnerabili, non possono essere sfruttate poiché l'applicazione non le esegue mai in un ambiente live.

Separando le dipendenze utilizzate da quelle inutilizzate, Xygeni elimina i falsi positivi, aiutando i team di sicurezza a concentrarsi sui rischi reali anziché cercare soluzioni non necessarie.

3. Sempre raggiungibile vs. Non raggiungibile: dare priorità a ciò che conta

Sempre raggiungibile

Una vulnerabilità è sempre raggiungibile se esiste in una parte critica di una dipendenza che viene eseguita automaticamente ogni volta che l'applicazione si avvia. Queste vulnerabilità devono essere risolte immediatamente.

Esempio: Una funzione vulnerabile all'interno del processo di inizializzazione di un'applicazione viene eseguita ogni volta che l'app si avvia. Poiché questa funzione viene sempre eseguita, la vulnerabilità necessita di attenzione immediata.

Non raggiungibile

Una vulnerabilità non è raggiungibile se non c'è un percorso di esecuzione che vi conduce. Tuttavia, i team di sicurezza dovrebbero monitorarla, poiché future modifiche al codice potrebbero renderla sfruttabile.

Esempio: Una vulnerabilità in un endpoint API potrebbe non sembrare un rischio oggi. Ma se una nuova funzionalità inizia a chiamare quell'endpoint, la vulnerabilità potrebbe diventare un vero problema.

Perché questi tipi di raggiungibilità sono importanti

- La raggiungibilità a livello di codice garantisce precisione rilevando le vulnerabilità direttamente invocate dalla tua app.

- La raggiungibilità a livello di dipendenza garantisce un livello di protezione più ampio monitorando le librerie importate.

- Le vulnerabilità sempre raggiungibili devono essere risolte immediatamente, mentre le vulnerabilità non raggiungibili possono ridurre gli avvisi non necessari e aiutare a concentrare gli sforzi di correzione.

Combinando questi approcci è possibile ridurre l'affaticamento da avvisi, concentrarsi sui rischi reali e mantenere un atteggiamento di sicurezza proattivo.

Perché l'analisi di raggiungibilità è fondamentale per SCA e priorità alla sicurezza

I team di sviluppo moderni si affidano molto all'analisi della composizione del software (SCA) per gestire la sicurezza delle dipendenze open source. Tuttavia, il numero elevato di vulnerabilità nei componenti di terze parti può rapidamente sopraffare i team di sicurezza. Questo flusso di avvisi porta a stanchezza da avvisi, spreco di risorse e arretrati di ripristino. È qui che l'analisi di raggiungibilità cambia le carte in tavola: aiuta le organizzazioni a concentrarsi solo sulle vulnerabilità che contano davvero.

Il problema con il tradizionale SCA

Classici SCA strumenti analizzano il grafico delle dipendenze del tuo progetto e lo confrontano con database pubblici come il National Vulnerability Database (NVD). Sebbene ciò offra un'ampia copertura, non risponde a una domanda cruciale:

Questa vulnerabilità è effettivamente sfruttabile nella tua applicazione?

Senza questo contesto, i team di sicurezza finiscono con:

- Migliaia di avvisi che potrebbero non rappresentare una minaccia reale.

- Elevati tassi di falsi positivi, che inducono gli sviluppatori a ignorare gli avvisi.

- Enormi ritardi nelle bonifiche, spreco di tempo e risorse.

Perché l'analisi di raggiungibilità è un punto di svolta

L'analisi di raggiungibilità aggiunge il contesto mancante verificando se una funzione vulnerabile è effettivamente invocata nella tua app. Questa intuizione aiuta i team a tagliare i falsi positivi e a dare priorità ai rischi che contano davvero.

Principali vantaggi dell'analisi di raggiungibilità

1. Priorità migliorata

Dare priorità alle vulnerabilità in base alla raggiungibilità è più accurato che basarsi solo sulla gravità. Una vulnerabilità raggiungibile di bassa gravità potrebbe essere molto più rischiosa di una vulnerabilità critica che non è raggiungibile.

Esempio:

- Una vulnerabilità critica in una funzionalità raramente utilizzata potrebbe non richiedere una correzione immediata.

- Nel frattempo, una vulnerabilità di bassa gravità in una funzione utilizzata di frequente potrebbe rappresentare un rischio molto più elevato.

2. Riduce i falsi positivi

Distinguendo tra vulnerabilità raggiungibili e non raggiungibili, l'analisi di raggiungibilità elimina gli avvisi non necessari e aiuta il team a concentrarsi sulle minacce reali.

3. Ottimizza il tempo di sviluppo

Meno tempo dedicato alla ricerca di vulnerabilità fantasma significa più tempo dedicato alla risoluzione di problemi reali. Ciò mantiene gli sviluppatori produttivi e riduce le frustrazioni legate alla sicurezza.

4. Si allinea con gli obiettivi aziendali

Non tutte le vulnerabilità sono ugualmente importanti. L'analisi di raggiungibilità consente alle organizzazioni di concentrarsi sui rischi più importanti per l'azienda, assicurando la protezione dei servizi chiave e dei dati sensibili.

5. Si adatta alle modifiche del codice

Le vulnerabilità che non sono raggiungibili oggi potrebbero diventarlo man mano che il tuo codice si evolve. L'analisi continua della raggiungibilità fornisce una visione in tempo reale dei rischi in evoluzione, consentendoti di agire prima che una minaccia diventi sfruttabile.

Come l'analisi di raggiungibilità migliora la definizione delle priorità di sicurezza

I metodi tradizionali di definizione delle priorità si basano principalmente sulla severità, che non è sempre l'approccio migliore. La definizione delle priorità basata sulla raggiungibilità aggiunge un contesto reale alla tua strategia di sicurezza:

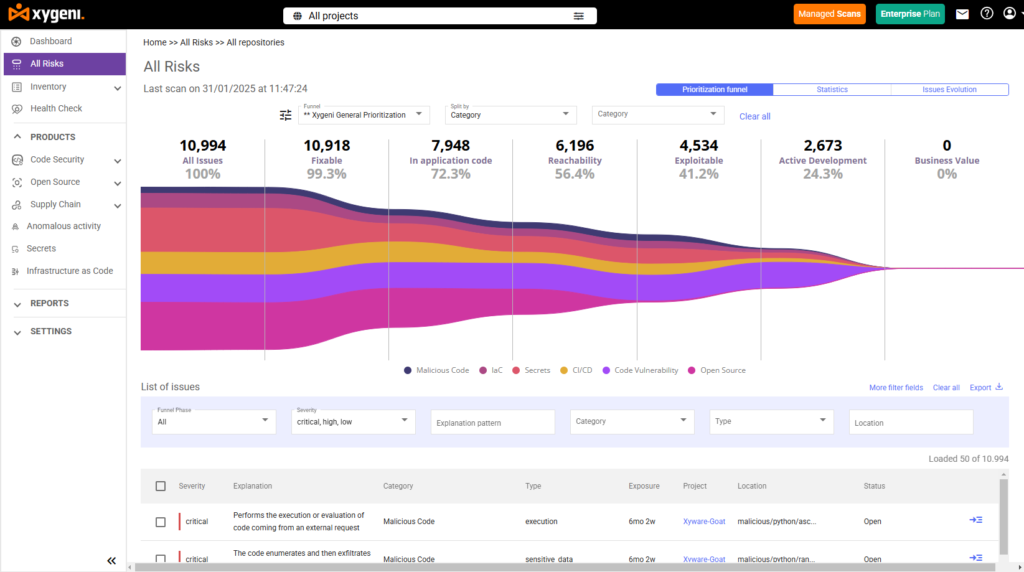

Gestire migliaia di vulnerabilità senza la giusta attenzione può sopraffare qualsiasi team. Xygeni's analizzatore di raggiungibilità e Funnel di definizione delle priorità semplificare il processo ordinando grandi set di dati e concentrandosi su ciò che conta di più. I team possono approfondire raggiungibilità, impatto aziendale e sfruttabilità personalizzando i criteri in base alle loro specifiche esigenze.

In pochi passaggi, il tuo team può trasformare migliaia di avvisi in un breve elenco pratico di vulnerabilità critiche.

Come Fintonic ha ridotto i falsi positivi e accelerato la bonifica

Quello di Xygeni Funnel di definizione delle priorità offrire filtri predefiniti per SCA, SAST, IaC Security, CI/CD Sicurezza e gestione dei segretiQuesti filtri aiutano i team a identificare rapidamente le vulnerabilità ad alto rischio riducendo al minimo le distrazioni.

Come funziona (esempio reale):

- Set di dati iniziale: 8,450 problemi identificati attraverso più scansioni (SCA, CI/CD, IaC, Segreti).

- Fase 1: Applica il Filtro di raggiungibilità → Ridotto a 1,200 vulnerabilità raggiungibili.

- Fase 2: Aggiungi il Filtro impatto aziendale → Ulteriormente ridotto a 329 vulnerabilità su cui è possibile intervenire.

Caso d'uso Fintonic:

Fintonic, una piattaforma leader di servizi finanziari, ha dovuto affrontare sfide simili. I tradizionali SCA strumenti hanno inondato il loro team di sicurezza con migliaia di avvisi, la maggior parte dei quali non erano pertinenti. Ciò ha portato a stanchezza da allerta, tempi di ripristino lenti, e esaurimento dello sviluppatore.

Integrando Xygeni analizzatore di raggiungibilità e usando Funnel di definizione delle prioritàFintonic ha ridotto i falsi positivi del 70% e tagliato i tempi di definizione delle priorità del 90%. Di conseguenza, il team di sicurezza ha potuto concentrarsi sui rischi reali, lavorare in modo più efficace e creare una maggiore fiducia nei processi di sicurezza.

Perché l'analisi di raggiungibilità di Xygeni è una svolta

Riduzione del rumore

Gli strumenti di sicurezza tradizionali generano avvisi travolgenti, la maggior parte dei quali sono irrilevanti. Xygeni's analizzatore di raggiungibilità filtra le vulnerabilità che non sono sfruttabili, riducendo l'affaticamento da avviso e aiutando il tuo team a concentrarsi su minacce reali.

Precisione migliorata

La combinazione di analisi di raggiungibilità a livello di codice con il contesto del mondo reale, Xygeni riduce i falsi positivi fino al 70%. Ciò aiuta il tuo team a muoversi più velocemente, eliminando ore di triage manuale e consentendo una correzione più rapida.

Monitoraggio continuo e adattabilità

Man mano che la tua applicazione si evolve, vulnerabilità precedentemente irraggiungibili potrebbero diventare sfruttabili. Xygeni's monitoraggio continuo Mantieni il tuo team al passo con i nuovi rischi aggiornando il grafico delle chiamate in tempo reale e segnalando le minacce man mano che emergono.

Integrazione con la suite di sicurezza completa di Xygeni

L'analizzatore di raggiungibilità di Xygeni si integra perfettamente nel tuo intero stack di sicurezza, fornendo una protezione completa su più domini:

- SCA: Monitoraggio continuo delle dipendenze open source.

- CI/CD Sicurezza : Rilevamento delle vulnerabilità in tempo reale in ogni fase di build.

- SAST: Dare priorità alle vulnerabilità nel codice proprietario.

- IaC Security: Rilevare e correggere le configurazioni errate prima della distribuzione.

Pronti a provare in azione il Reachability Analyzer di Xygeni?

Se sei pronto a fare chiarezza e a concentrarti sui rischi reali, l'analizzatore di raggiungibilità di Xygeni è qui per aiutarti:

- Richiedi una demo personalizzata per scoprire come Xygeni si adatta al tuo flusso di lavoro.

- Leggi il nostro Guida ai funnel di definizione delle priorità per suggerimenti pratici su come gestire in modo più intelligente le vulnerabilità.

- Avvia una valutazione gratuita della vulnerabilità e scopri come l'analisi di raggiungibilità può aumentare l'efficienza del tuo team.