Het is belangrijker dan ooit om applicaties veilig te houden. In 2024, meer dan 54,000 nieuwe CVE's werden gepubliceerd, een recordaantal. Deze piek laat zien hoe snel het aanvalsoppervlak groeit, vooral omdat moderne apps steeds meer vertrouwen op open-sourcecode en pakketten van derden. Daarom sca vs sast Debat is niet alleen technisch, maar ook strategisch. In plaats van de ene boven de andere te verkiezen, gebruiken beveiligingsbewuste teams beide. SAST ontdekt vroegtijdig fouten en fouten in uw eigen code. SCA spoort problemen in afhankelijkheden op voordat ze in productie terechtkomen. Verschillende tools, verschillende lagen, maar samen dichten ze echte hiaten.

In deze gids leggen we de verschillen uit tussen sast en schurft, hoe ze naast elkaar werken en hoe Xygeni verenigt ze in één enkel platform, speciaal ontwikkeld voor DevSecOps.

Wat is SAST?

Statische applicatiebeveiligingstests (SAST) is alsof je een vroegtijdig waarschuwingssysteem hebt voor je eigen code. Door broncode, bytecode en binaire bestanden te scannen, SAST identificeert kwetsbaarheden lang voordat ze een probleem worden. Het markeert bijvoorbeeld problemen zoals SQL-injectie of cross-site scripting (XSS) terwijl de code nog in ontwikkeling is.

Belangrijkste voordelen van SAST:

- Vroegtijdige opsporing: Vindt kwetsbaarheden in een vroeg stadium, waardoor u later tijd en geld bespaart bij het oplossen ervan.

- Uitgebreide dekking: Controleert alle aangepaste code grondig en zorgt ervoor dat er niets over het hoofd wordt gezien.

- Realtime feedback: Begeleidt ontwikkelaars tijdens het schrijven en zorgt voor een betere codekwaliteit.

- Verbetering van de codekwaliteit: Verbetert de beveiliging en het onderhoud.

MODERN SAST Tools ontwikkelen zich razendsnel. Om effectief te blijven, moeten ze niet alleen problemen zoals SQLi of XSS detecteren, maar ook prioriteit geven aan wat daadwerkelijk exploiteerbaar is en ontwikkelaars realtime begeleiding bieden. Dit is waar tools zoals Xygeni zich onderscheiden, maar we zullen dit hieronder in detail bespreken.

Wat is SCA?

Ondertussen Software Samenstelling Analyse (SCA) draait om het beheren van risico's in third-party en open-source afhankelijkheden. Met moderne applicaties die zwaar leunen op open-source componenten—vaak wel 90%—SCA wordt cruciaal voor het bijhouden van kwetsbaarheden en licentieproblemen.

Belangrijkste voordelen van SCA:

- Afhankelijkheidsbeheer: Houdt uw softwarestuklijst bij (SBOM) actueel.

- Kwetsbaarheidsdetectie: Markeert problemen met behulp van databases zoals NVD or OpenSSF.

- Naleving van licenties: Helpt te voldoen aan de licentievereisten voor open source.

- Proactieve waarschuwingen: Vindt verouderde componenten om verborgen risico's te vermijden.

Door kwetsbaarheden in externe afhankelijkheden te verhelpen, SAST en SCA werken goed samen om sterke applicatiebeveiliging te bieden. Ook de vergelijking van SCA vs SAST laat zien hoe deze tools elkaar ondersteunen en op effectieve wijze verschillende aspecten van de uitdagingen op het gebied van applicatiebeveiliging aanpakken.

SAST vs SCA: Belangrijkste verschillen in applicatiebeveiliging

| Aspect | SAST | SCA |

|---|---|---|

| Primaire focus | Eigendomsbroncode | Open-source en afhankelijkheden van derden |

| Timing | Het beste toepasbaar tijdens de ontwikkelingsfase | Continue monitoring vóór en na de implementatie |

| Kwetsbaarheidstypen | Detecteert coderingsfouten (bijvoorbeeld SQL-injectie, XSS) | Identificeert bekende kwetsbaarheden in externe bibliotheken en pakketten |

| strekking | Analyseert intern geschreven maatwerkcode | Scant alle directe en transitieve afhankelijkheden in de codebase |

| Beste gebruiksgeval | Beveiliging van bedrijfseigen applicaties | Risicobeheer in open-source- en softwarecomponenten van derden |

| Impact op ontwikkeling | Verbetert veilige coderingspraktijken door middel van realtime feedback | Zorgt voor naleving en beperkt risico's van niet-geverifieerde externe bronnen |

Zoals deze vergelijking laat zien, SAST en SCA dienen verschillend maar werken goed samen. Door ze samen te gebruiken, voorkom je dat er gaten in je beveiligingsstrategie ontstaan.

Waarom jij Gebruik Beiden SAST en SCA

In plaats van te kiezen tussen SCA vs SAST, gebruik beide om een gelaagde verdediging te creëren. Dit is waarom:

- Uitgebreide bescherming: SAST omvat aangepaste code, terwijl SCA beveiligt afhankelijkheden van derden.

- Verminderd aanvalsoppervlakSamen elimineren ze zwakke plekken in uw applicaties.

- Efficiëntie:Gestroomlijnde workflows helpen kwetsbaarheden sneller op te lossen.

Voor een diepere duik in het bouwen van veilige applicaties, verken deze gedetailleerde OWASP-handleiding voor veilige coderingspraktijken, een waardevolle bron voor DevSecOps-professionals. Bekijk ook onze SafeDev Talk-aflevering op SCA vs SAST - Hoe vullen ze elkaar aan voor een sterkere beveiliging?

Waarom SAST en SCA Materie in 2025: moderne applicatiebeveiliging heeft context nodig

Beveiligingsteams zijn tegenwoordig niet alleen bezig met het oplossen van bugs. Ze beschermen kritieke pipelines, het beheren van risico's rondom open-sourceafhankelijkheden en het voldoen aan de toenemende regelgeving.

In het vroege 2025, Meer dan 80% van de codebases bevat bekende open-source kwetsbaarheden, volgens rapporten uit de industrie. En met AI-ondersteunde codering zal naar verwachting 30-50% van de nieuwe code uitmaken In sommige organisaties wordt het steeds moeilijker om bij te houden wat veilig is en wat niet.

Ondertussen regelgeving zoals NIS2, DORA en nieuwe SEC-regels maken traceerbaarheid van beveiliging tot een must, en niet slechts een extraatje.

Voeg opvallende aanvallen op de toeleveringsketen toe, zoals xz Hulpmiddelen or ctxen het is duidelijk: de oude manier van AppSec uitvoeren is niet voldoende.

Dat is waarom sca en sast zijn niet optioneel. Gecombineerd geven ze teams inzicht in zowel bedrijfseigen als externe risico's. De sleutel is nu om ze te combineren tot een workflow die ontwikkelaars daadwerkelijk gebruiken.

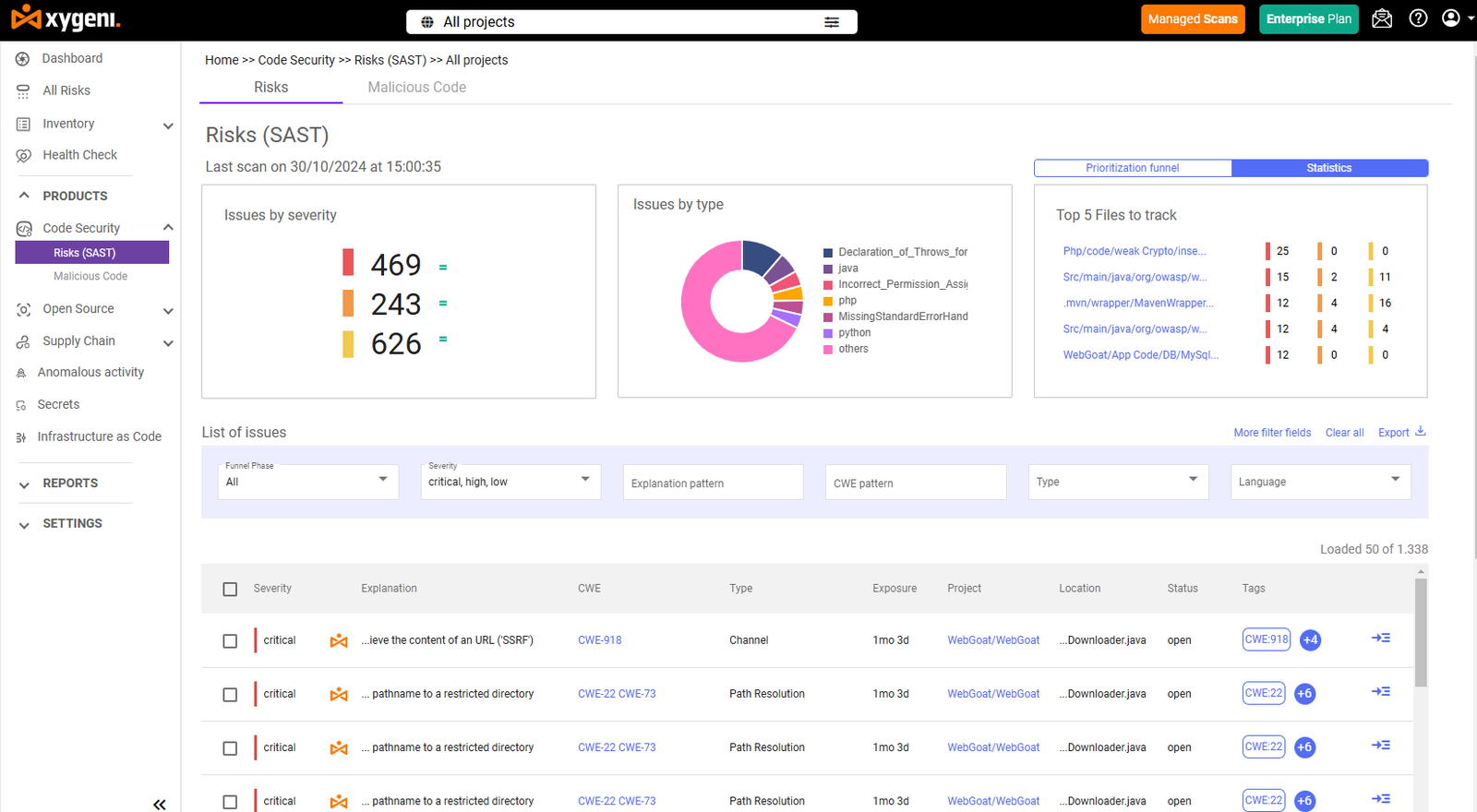

Xygeni: De Eengemaakte SAST en SCA Het resultaat

Beveiligingsteams worstelen vaak met de keuze tussen SAST vs SCA, maar de realiteit is dat beide essentieel zijn. SAST vs SCA is geen competitie, maar een partnerschap. Terwijl SAST analyseert gepatenteerde code op beveiligingslekken, SCA scant open-source- en externe componenten op bekende kwetsbaarheden.

Xygeni combineert SAST en SCA in één uniform platform, ontworpen om te passen in DevSecOps-workflows. Deze aanpak zorgt voor beveiliging gedurende het gehele ontwikkelingsproces, van het analyseren van aangepaste code tot het beheren van open-sourcerisico's.

Proactieve SAST: Het beveiligen van propriëtaire code vanaf het begin

Statische applicatiebeveiligingstesten van Xygeni (SAST) analyseert uw bedrijfscode vanaf het moment dat deze is geschreven, waarbij de broncode, bytecode en binaire bestanden worden gescand op kritieke beveiligingslekken.

Belangrijke gedetecteerde bedreigingen zijn:

- SQL-injectie, cross-site scripting (XSS) en opdrachtinjectie

- Geheugenbeheerfouten zoals bufferoverlopen

- Onveilige authenticatielogica en blootstelling van gegevens

- Verduisterde of schadelijke code zoals ransomware, spyware of backdoors

Maar wat Xygeni anders maakt, is niet alleen detectie, maar ook prioritering.

Benchmark-bewezen nauwkeurigheid

Xygeni-SAST werd getest met behulp van de officiële OWASP-benchmark, waar het volgende werd bereikt:

- 100% echt positief percentage in alle belangrijke categorieën zoals SQLi en XSS

- A laag 16.7% vals-positief percentage, waarmee het tools als CodeQL, Semgrep en SonarQube overtreft

- Perfecte scores op cruciale gebieden zoals zwakke encryptie en onveilige cookiedetectie

Deze resultaten laten zien dat Xygeni echte bedreigingen onderschept en ervoor zorgt dat uw team geen tijd verspilt aan ruis.

AutoFix en CI/CD Integratie

Om de oplossing te versnellen, gebruikt Xygeni's AI-aangedreven Automatische reparatie:

- Stelt veilige codewijzigingen in realtime voor

- Genereert automatisch pull requests met contextbewuste patches

- Loopt direct in je CI/CD workflows zonder releases te blokkeren

Dit betekent dat uw team kwetsbaarheden vroegtijdig verhelpt, voordat ze in productie gaan, zonder de ontwikkeling te vertragen.

Ontwikkelaarsvriendelijk ontwerp

- Installatie van een CLI met één regel

- Vol SCM integratie (GitHub, GitLab, Azure DevOps, Bitbucket, Jenkins)

- Uitvoer in JSON, SARIF, CSV, Markdown

- Ondersteuning voor aangepaste regels in YAML

- Inline PR-annotaties en guardrails

Met Xygeni, SAST wordt een naadloos onderdeel van uw beveiligde ontwikkelingscyclus, van detectie tot herstel, zonder enige frictie.

Intelligent SCA: Het beveiligen van open-source afhankelijkheden

Moderne applicaties vertrouwen meer dan ooit op open source, maar dat brengt risico's met zich mee. Recente studies tonen aan dat 74% van de codebases bevat open-sourcecomponenten met een hoog risicoEn dat 91% van deze componenten loopt minimaal 10 versies achter. Zonder voldoende inzicht en controle kan het zijn dat u kwetsbaarheden direct naar productie stuurt.

Xygeni's softwarecompositieanalyse (SCA) gaat veel verder dan het vermelden van CVE's. Het biedt een realtime, intelligente beschermingslaag in uw ecosysteem van derden.

Geavanceerde detectie die verder gaat dan CVE's

Xygeni scant alle afhankelijkheden, zowel direct als transitief, en markeert:

- Bekende kwetsbaarheden met behulp van NVD, OSV, GitHub Advisory en andere

- Verouderde pakketten met ontbrekende patches

- Afwijkend of kwaadaardig gedrag in pakket installatie scripts

- typosquatting, afhankelijkheid verwarringen ongedekte interne pakketten

- Verdachte patronen gekoppeld aan spyware, ransomware en achterdeurtjes

Bereikbaarheid en exploiteerbaarheid: focus op wat ertoe doet

In plaats van u te overspoelen met waarschuwingen, gebruikt Xygeni Bereikbaarheidsanalyse om te laten zien welke kwetsbaarheden er daadwerkelijk zijn gebruikt in uw aanvraag:

- Houdt uitvoeringspaden en oproepgrafieken bij

- Geeft prioriteit aan kwetsbaarheden op basis van EPSS (Exploit-voorspellingsscoresysteem)

- Vermindert het aantal foutpositieve resultaten tot wel 70%

- Maakt onderscheid tussen bereikbare en ongebruikte codepaden

Hierdoor kan uw team zich alleen concentreren op exploiteerbare risico's, waardoor tijd wordt bespaard en lawaai wordt verminderd.

Auto-remediatie in CI/CD

Het herstellen van kwetsbare afhankelijkheden hoeft niet handmatig te gebeuren. Xygeni automatiseert dit proces met:

- Suggesties voor directe oplossingen direct in uw workflow

- Bulk AutoFix: meerdere afhankelijkheidsupgrades in één actie toepassen

- Automatisch gegenereerd pull requests met veilige patchversies

- Vol CI/CD integratie voor continue bescherming

Geen gezoek meer door logs of het wisselen van patchversies, maar snel en gericht herstel waar het nodig is.

Vroege malwaredetectie voor OSS

Xygeni scant voortdurend openbare registers (zoals NPM, PyPI, Maven) om het volgende te detecteren:

- Met malware geïnfecteerde pakketten

- Zero-day-bedreigingen

- Verdachte installatiescripts

- Gedrag gekoppeld aan spyware of backdoors

Als er iets gemarkeerd is, Xygeni quarantaine De dreiging, waarschuwt uw team en helpt zelfs het register te informeren om verdere verspreiding te voorkomen. U bent beschermd voordat schadelijke pakketten uw computer bereiken. pipelines.

Volledige transparantie en naleving van SBOM

Moet je bewijzen wat er in je code staat? Xygeni genereert automatisch SBOMs in formaten zoals SPDX en CycloonDXen integreert Rapporten over kwetsbaarheidsopenbaarmaking (VDR) voor volledige traceerbaarheid.

- Voldoet aan de eisen van EO 14028, NIST SP 800-204D, DORA en FDA

- Houdt licentierisico's bij in alle componenten

- Werkt via CLI of WebUI, volledig geïntegreerd in uw CI pipelines

Zo voldoet u aan de wettelijke vereisten en blijft uw toeleveringsketen veilig en controleerbaar.

SAST vs SCA: Geavanceerde beveiligingsfuncties die Xygeni onderscheiden

Bij het vergelijken sca vs sastHet gaat niet alleen om wat ze detecteren, maar ook om hoe slim ze het doen. Xygeni transformeert traditionele AppSec-tools in een uniform, intelligent systeem dat ruis elimineert en herstel versnelt.

Hier is hoe Xygeni's SAST en SCA samenwerken om een echte impact op de veiligheid te leveren:

Exploiteerbaarheid en bereikbaarheid: geef prioriteit aan wat echt is

De meeste beveiligingstools overspoelen teams met irrelevante waarschuwingen. Xygeni lost dit op met ingebouwde analyse van de exploiteerbaarheid en bereikbaarheidstracering:

- SAST bevindingen worden gefilterd door datastroomanalyse om alleen exploiteerbare fouten te markeren

- SCA Kwetsbaarheden worden gerangschikt op basis van de vraag of de kwetsbare code daadwerkelijk wordt gebruikt

- In combinatie met de EPSS-score ziet uw team eerst wat belangrijk is, en niets anders

Hierdoor wordt alertheidsmoeheid aanzienlijk verminderd en wordt het geluid doorbroken.

AutoFix: Zelfschrijvende oplossingen

Xygeni versnelt de beveiliging door handmatige oplossingen te elimineren:

- AI-aangedreven AutoFix genereert pull requests zowel SAST en SCA problemen

- Patches zijn afgestemd op de beste werkwijzen en zijn afgestemd op het werkelijke probleem

- Bulk AutoFix past meerdere oplossingen toe in één enkele stroom

- Alle wijzigingen zijn CI/CD-klaar en door de ontwikkelaar goedgekeurd

Het verhelpen van kwetsbaarheden wordt zo een naadloos onderdeel van het ontwikkelproces, en vormt geen belemmering.

Vroege malwaredetectie in afhankelijkheden

Nu het aantal kwaadaardige open-sourcepakketten met ruim 300% op jaarbasis stijgt, malwaredetectie is nu een must in SCA gereedschap.

Xygeni scant openbare registers in realtime (NPM, PyPI, Maven) om het volgende te detecteren:

- Typosquatting, afhankelijkheidsverwarring en verdachte scripts

- Backdoors, spyware en ransomware in pakketten

- Zero-day-bedreigingen voordat ze uw bedrijf treffen pipeline

Als er een bedreiging wordt gevonden, wordt deze snel geblokkeerd, in quarantaine geplaatst en getraceerd.

Naleving, SBOM, en VDR's: Ingebouwd

Xygeni automatiseert belangrijke governance-taken bij elke build:

- genereert SBOMs in SPDX- en CycloneDX-formaten

- Voldoet aan de richtlijnen van NIST SP 800-204D, DORA, EO 14028 en FDA

- Inclusief Rapporten inzake openbaarmaking van kwetsbaarheden (VDR's) om risico's in de loop van de tijd te volgen

- Integreert in uw CLI of web-UI, geen extra tools nodig

Compliance is niet langer een bijzaak. Het is continu, transparant en klaar voor audits.

Eén platform, één stroom

In tegenstelling tot gefragmenteerde tools biedt Xygeni:

- Geünificeerde resultaten voor SAST en SCA in een dashboard

- CI/CD guardrails en beleid dat shift-left-beveiliging afdwingt

- Realtime waarschuwingen met contextuele herstelbegeleiding

- Volledige traceerbaarheid van kwetsbare commit om op te lossen

Of u nu uw bedrijfscode of uw OSS-toeleveringsketen beveiligt, Xygeni dekt het allemaal, met minder frictie, minder waarschuwingen en snellere resultaten.

Beveiliging is niet alleen tooling. Het is governance.

Applicatiebeveiliging gaat niet alleen over het detecteren van kwetsbaarheden. Het gaat er ook om te weten wie de risico's draagt, wie ze oplost en hoe die acties aansluiten bij uw interne beveiligingsbeleid.

Naarmate uw organisatie groeit, zichtbaarheid alleen is niet voldoendeJe hebt traceerbaarheid nodig. Dat betekent:

- Wie heeft de kwetsbare afhankelijkheid toegevoegd?

- Wie is verantwoordelijk voor de oplossing?

- Zijn de herstelmaatregelen afgestemd op uw beveiligingsbeleid?

Dit is waar de juiste tooling en governance samenkomen. Wanneer je integreert SAST en SCA tools Als ze op de juiste manier in uw workflows worden geïntegreerd, vinden ze niet alleen problemen. In plaats daarvan helpen ze bij het handhaven van veiligheidsregels, wijs verantwoordelijkheden toe en versnel oplossingen met duidelijke, geautomatiseerde stromen.

Bovendien vormt governance op grote schaal de verbindende schakel tussen detectie en herstel. Zonder governance verzamelt u slechts meldingen. Met governance onderneemt u daadwerkelijk actie.

Dat is waarom Xygeni biedt op beleid gebaseerde guardrails, aangepaste teamtoewijzingen en volledige traceerbaarheid doorheen uw beveiligde softwareontwikkelingscyclusU kunt zien wie een risico heeft geïntroduceerd, wie de eigenaar is van de oplossing en of de wijziging voldoet aan uw governancemodel.

Kortom, beveiliging stopt niet bij detectie. Het wordt pas effectief wanneer uw systeem het voor de juiste persoon mogelijk maakt om snel te handelen.

Bent u klaar om uw ontwikkelingsworkflow te beveiligen met de juiste tools?

Ontdek onze door experts samengestelde lijsten om de beste oplossingen voor uw team te vinden:

- Top 10 Software Compositie Analyse (SCA) Hulpmiddelen voor DevSecOps-teams

Ontdek de beste tools om open-sourcecomponenten te beheren en uw softwaretoeleveringsketen te beschermen. - Top SAST Hulpmiddelen voor DevSecOps-teams

Vergelijk de belangrijkste statische codeanalysetools om kwetsbaarheden vroeg in de ontwikkeling te detecteren.

Veelgestelde vragen over SCA vs SAST

Wat is het belangrijkste verschil tussen? SCA vs SAST?

SAST onderzoekt gepatenteerde code op beveiligingslekken, terwijl SCA richt zich op componenten van derden en open-sourcecomponenten om kwetsbaarheden en licentierisico's te identificeren

Kan SAST en SCA samen gebruikt worden?

Ja, met SAST en SCA biedt samen volledige beveiliging door zowel bedrijfseigen als externe code te dekken, waardoor het algehele risico tot een minimum wordt beperkt.

Welke soorten kwetsbaarheden zijn er? SAST detecteren?

SAST vindt codeproblemen, zoals SQL-injectie, bufferoverlopen en cross-site scripting (XSS), voordat de toepassing wordt geïmplementeerd.

Waarom is SCA belangrijk voor open-sourcebeveiliging?

SCA helpt teams bij het beheren van risico's in afhankelijkheden van derden, zoals oude bibliotheken, bekende beveiligingsproblemen en licentieproblemen.

Wat is beter: SAST or SCA?

Beide methoden zijn op zichzelf niet effectief. SAST en SCA samenwerken om uitgebreide beveiliging te bieden voor zowel aangepaste als externe code

Wat is Xygeni en hoe integreert het SAST en SCA?

Xygeni verenigt SAST en SCA op één platform, waardoor kwetsbaarheidsbeheer sneller, slimmer en efficiënter wordt gedurende de gehele ontwikkelingscyclus.