De snel evoluerende cybersecurity-ruimte heeft voor een enorme verandering gezorgd Wat is softwarecompositieanalyse (SCA) een cruciale technische term. SCA is van vitaal belang omdat het helpt de beveiliging, licentienaleving en de integriteit van softwaretoepassingen te handhaven. Het automatiseert de detectie en herstel van open-sourcecomponenten met bekende kwetsbaarheden. Maar hoe zijn Software Composition Analysis-tools ontstaan en waarom zijn ze onmisbaar geworden?

De oorsprong van softwarecompositieanalyse

Wat is softwarecompositieanalyse en waarom is het ontwikkeld?

Wat is Software Composition Analysis en hoe is het ontstaan? SCA ontstond uit de behoefte om het toegenomen gebruik van open-source software (OSS) en de prevalentie van third-party bibliotheken in moderne applicatieontwikkeling te beheren. Omdat bedrijven ontwikkelingscycli wilden versnellen en kosten wilden verlagen, gingen ze sneller over op deze herbruikbare componenten.

Deze verschuiving bracht echter nieuwe problemen met zich mee, zoals het omgaan met beveiligingsproblemen en licentieproblemen met betrekking tot open source.

Ontwikkelaars moesten een handmatige inventaris van deze componenten bijhouden voordat SCA werd geïnstitutionaliseerd. Dit was een foutgevoelig en tijdrovend proces. De wens voor een meer systematische aanpak leidde tot de ontwikkeling van tools en methodologieën die automatisch de risico's van deze componenten konden scannen, identificeren en beoordelen. Tegenwoordig staat deze aanpak bekend als Software Composition Analysis.

Softwarecompositieanalyse: de officiële definitie

Er zijn een paar definities uit gezaghebbende bronnen. Al deze bronnen erkennen de waarde van Software Samenstelling Analyse in de hedendaagse cybersecuritywereld.

De Linux Foundation in de Open gids voor het evalueren SCA Tools, beschrijft SCA as “een cruciaal onderdeel van moderne softwareontwikkelingspraktijken, gericht op het identificeren van open-sourcecomponenten binnen een codebase, het beoordelen van hun beveiligingskwetsbaarheden en het garanderen van naleving van licentieverplichtingen.” Deze definitie benadrukt de alomvattende rol die SCA speelt een rol bij het beheersen van zowel veiligheids- als juridische risico's bij softwareontwikkeling.

OWASP (Beveiligingsproject voor webapplicaties openen), een non-profitorganisatie die zich toelegt op het verbeteren van de softwarebeveiliging, beschrijft SCA een het proces van het identificeren van potentiële risicogebieden als gevolg van het gebruik van software- en hardwarecomponenten van derden en open source.”

NIST (Nationaal Instituut voor Standards en technologie)benadrukt in zijn veiligheidsrichtlijnen ook het belang van SCA bij het identificeren en beheren van de risico's die gepaard gaan met het gebruik van third-party en open-source componenten binnen softwaretoepassingen. De richtlijnen van NIST worden vaak gebruikt als benchmark voor cybersecuritypraktijken in verschillende sectoren.

Softwarecompositieanalyse in praktische termen definiëren

Nu we hebben besproken hoe Software Samenstelling Analyse is ontstaan en hoe leiders in de industrie het definiëren. Laten we het in eenvoudigere termen uitleggen en echt begrijpen wat softwarecompositieanalyse is.

Software Composition Analysis is een beveiligingspraktijk die organisaties helpt risico's met betrekking tot open-source- en softwarecomponenten van derden te identificeren, beoordelen en beperken.. Het automatiseert het proces van het scannen op kwetsbaarheden, controleren op licentieproblemen en beveiligen van de softwaretoeleveringsketen.

In tegenstelling tot traditionele beveiligingsmaatregelen die zich richten op kwetsbaarheden in aangepaste code, kijkt Software Composition Analysis verder dan intern ontwikkelde software. Het zorgt ervoor dat elke externe afhankelijkheid die in een applicatie wordt gebruikt, veilig is, voldoet aan de wettelijke eisen en vrij is van bekende bedreigingen.

Nu organisaties steeds meer vertrouwen op open-source software, is Software Composition Analysis een fundamenteel onderdeel geworden van moderne DevSecOps-strategieën. Het stelt ontwikkelaars en beveiligingsteams in staat om veilige applicaties te onderhouden zonder het ontwikkelingsproces te vertragen.

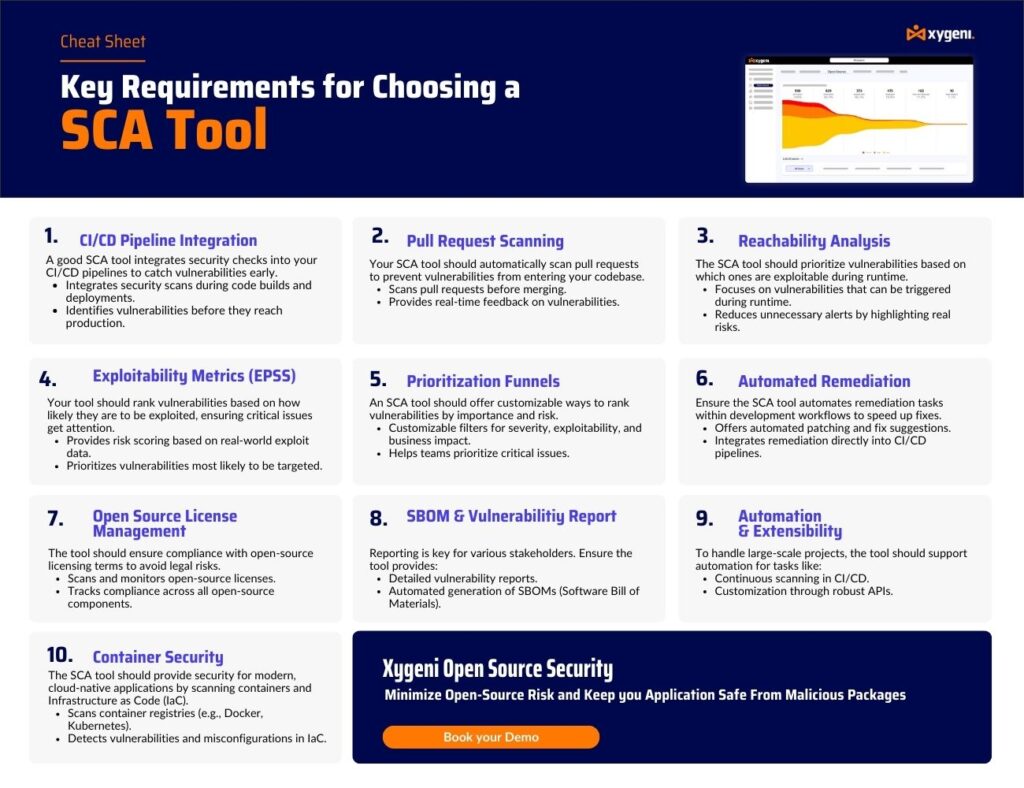

Door het integreren van Software Composition Analysis-tools in CI/CD pipelineTeams kunnen beveiligingscontroles automatiseren, kwetsbaarheden vroegtijdig detecteren en last-minute verrassingen vóór de implementatie voorkomen. In een tijdperk waarin aanvallen op de toeleveringsketen toenemen, is een robuuste Software Composition Analysis-strategie niet langer optioneel, maar essentieel.

De voordelen van Software Samenstelling Analyse

Detecteer en los zwakke punten op: Software Samenstelling Analyse tools screenen codebases voortdurend op bekende kwetsbaarheden. Ze bieden belangrijke inzichten waarmee ingenieurs problemen kunnen aanpakken voordat ze kunnen worden uitgebuit.

Handhaaft de naleving van licenties: Software Samenstelling Analyse houdt toezicht op het beheer van licenties voor componenten van derden. Dit helpt juridische gevaren te voorkomen en zorgt ervoor dat de gebruiksvoorwaarden van elk onderdeel worden nageleefd.

Geavanceerde beveiligingshouding: Wanneer geïntegreerd in de SDLC, SCA kan helpen uw aanvalsoppervlak te verkleinen. Het creëert ook meer uitdagende blootstellingsdoelen voor tegenstanders.

Waarom SCA is essentieel in cyberbeveiliging

Tegenwoordig is softwarecompositieanalyse belangrijker dan ooit. Aanvallen op de softwaretoeleveringsketen zijn geëvolueerd, waardoor kwetsbaarheden van derden net zo gevaarlijk zijn als directe code-exploits.

Aanvallers richten zich steeds vaker op veelgebruikte open-sourcecomponenten. Deze afhankelijkheden vormen vaak een zwakke schakel en bieden een gemakkelijke toegang tot een overigens veilige applicatie.

zonder SCAOrganisaties stellen hun software bloot aan stille maar ernstige beveiligingsrisico's. Het beveiligen van afhankelijkheden van derden is niet langer optioneel, maar essentieel.

SCA in het AppSec-landschap

Analyse van softwaresamenstelling (SCA) is essentieel voor applicatiebeveiliging. Het versterkt bestaande beveiligingstestpraktijken door risico's in componenten van derden aan te pakken.

Statische applicatiebeveiligingstesten (SAST) identificeert kwetsbaarheden in op maat geschreven code. Het analyseert echter geen externe afhankelijkheden. SCA vult deze leemte op door open-source- en externe bibliotheken te scannen en bekende en verborgen kwetsbaarheden te detecteren.

In ons blogbericht bijvoorbeeld, "SCA vs SAST: Belangrijkste verschillen in applicatiebeveiliging' We leggen uit hoe deze methoden samenwerken. SCA richt zich op externe code, zoals open-source afhankelijkheden, terwijl SAST onderzoekt intern ontwikkelde code. U kunt ook onze SafeDev Talk-editie bekijken op SCA or SAST – Hoe vullen ze elkaar aan voor een sterkere beveiliging?

Samen, SCA en SAST een uitgebreide beveiligingsstrategie opstellen. SAST helpt problemen te voorkomen die door ontwikkelaars zijn geïntroduceerd, terwijl SCA beveiligt applicaties tegen externe bedreigingen.

Hoe analysetools voor softwaresamenstelling werken

Om veilige software te bouwen, moeten teams begrijpen wat Software Composition Analysis (SCA) is en hoe het werkt. Moderne applicaties zijn afhankelijk van open-source- en externe componenten, waardoor het essentieel is om kwetsbaarheden te vinden, risico's te beheren en compliance te garanderen.

Tools voor softwarecompositieanalyse automatiseren dit proces door teams te helpen beveiligingsrisico's in hun softwareafhankelijkheden te detecteren, beoordelen en verhelpen. Laten we eens kijken hoe ze werken.

1. Componenten ontdekken

De eerste stap in softwarecompositieanalyse is het vinden van alle softwareafhankelijkheden. Moderne applicaties gebruiken veel open-sourcebibliotheken, en sommige bevatten geneste afhankelijkheden die ontwikkelaars niet altijd bijhouden.

SCA Tools scannen repositories, pakketbeheerders en buildbestanden om alle directe en transitieve (indirecte) afhankelijkheden te detecteren. Na het scannen maken ze een software-stuklijst (SBOM)—een gedetailleerde lijst van componenten, versies en bronnen.

Dankzij deze zichtbaarheid weten teams precies wat er in hun codebase staat, voordat ze controleren op beveiligingsrisico's.

2. Kwetsbaarheden detecteren

Nadat de Software Composition Analysis-tool de afhankelijkheden in kaart heeft gebracht, is de volgende stap het opsporen van beveiligingsrisico's. SCA Hulpmiddelen controleren componenten aan de hand van bekende kwetsbaarheidsdatabases, zoals:

- Nationale Kwetsbaarheid Database (NVD) – Een veelgebruikte overheidsdatabase.

- Veelvoorkomende beveiligingslekken en blootstellingen (CVE) – Een wereldwijde lijst met bekende beveiligingslekken.

- GitHub-beveiligingsadviezen – Rapporten van beveiligingsonderzoekers en pakketbeheerders.

- Andere beveiligingsbronnen – Sommige tools bevatten ook privé-dreigingsinformatie.

Door componentversies te koppelen aan bekende kwetsbaarheden, SCA Hulpmiddelen waarschuwen teams in een vroeg stadium, zodat ze beveiligingsproblemen kunnen oplossen voordat de software wordt vrijgegeven.

3. Zorgen voor naleving van de licentievoorwaarden

Veel open-sourcecomponenten hebben wettelijke vereisten. Sommige staan gratis gebruik toe, terwijl andere modificatie, herdistributie of commercieel gebruik beperken.

Software Composition Analysis-tools controleren de licentie van elk onderdeel en signaleren problemen, zoals:

- Onverenigbare licentievoorwaarden – Sommige licenties (bijv. GPL) vereisen dat propriëtaire software open source wordt.

- Toeschrijvingsvereisten – Voor sommige licenties is een correcte vermelding in de documentatie vereist.

- Verboden gebruik – Bepaalde licenties blokkeren commerciële of enterprise toepassingen.

Door de naleving van licenties vroegtijdig te controleren, vermijden teams juridische risico's en conflicten met het bedrijfsbeleid.

4. Prioriteren van risico's

Niet elk beveiligingsprobleem vereist onmiddellijke aandacht. Sommige kwetsbaarheden zijn kritiek, terwijl andere minder risicovol zijn. SCA Hulpmiddelen rangschikken beveiligingsbedreigingen op basis van:

- Ernstscores (CVSS, EPSS) – Meet hoe gevaarlijk een kwetsbaarheid is.

- Exploitatie – Geeft aan of aanvallers het probleem gebruiken in echte aanvallen.

- Zakelijke impact – Controleert of de kwetsbaarheid kritieke softwarefuncties beïnvloedt.

Sommige geavanceerde Software Composition Analysis-tools maken ook gebruik van bereikbaarheidsanalyse, waarmee wordt bepaald of de kwetsbare code daadwerkelijk in de applicatie wordt uitgevoerd. Dit vermindert foutpositieve resultaten en helpt teams zich te concentreren op echte bedreigingen.

5. Continu toezicht

Er verschijnen elke dag nieuwe kwetsbaarheden. Een pakket dat gisteren veilig was, kan morgen een beveiligingsrisico vormen. Eenmalige scans zijn niet voldoende om software veilig te houden.

Softwarecompositieanalysetools controleren voortdurend afhankelijkheden door integratie in CI/CD pipelines en ontwikkelingsworkflows. Ze:

- Ontdek nieuwe kwetsbaarheden in bestaande componenten.

- Stuur realtime waarschuwingen wanneer er nieuwe beveiligingsbedreigingen ontstaan.

- Automatiseer beveiligingscontroles tijdens het hele ontwikkelingsproces.

Door afhankelijkheden continu te bewaken, kunnen teams kwetsbaarheden verhelpen zodra deze zich voordoen, in plaats van te wachten op periodieke beoordelingen.

6. Kwetsbaarheden oplossen met herstelrichtlijnen

Het opsporen van beveiligingsproblemen is slechts het halve werk: teams hebben ook een duidelijk plan nodig om de problemen op te lossen. SCA Hulpmiddelen helpen ontwikkelaars om problemen snel op te lossen door het volgende voor te stellen:

- Veiligere versies van afhankelijkheden – Upgraden naar een gepatchte versie.

- Alternatieve bibliotheken – Het vervangen van niet-onderhouden of risicovolle componenten.

- Beveiligingspatches – Beschikbare oplossingen toepassen wanneer upgrades niet mogelijk zijn.

Sommige geavanceerde softwarecompositieanalysetools automatiseren zelfs het herstel door pull requests met oplossingen, waardoor er minder handmatig werk nodig is en het patchen sneller gaat.

Xygeni's Geavanceerd SCA Het resultaat

Terwijl traditionele softwarecompositieanalyse (SCA) tools richten zich op basisdetectie van kwetsbaarheden, Xygeni hanteert een geavanceerdere aanpak. Het integreert realtime bedreigingsinformatie, geautomatiseerde oplossingen en bereikbaarheidsanalyse om de nauwkeurigheid te verbeteren, foutpositieve resultaten te verminderen en de algehele beveiliging te verbeteren.

Waarom kiezen voor Xygeni's SCA?

- Realtime informatie over dreigingen – Detecteert direct kwetsbaarheden in plaats van dat u afhankelijk bent van periodieke scans.

- Bereikbaarheidsanalyse – Bepaalt of een kwetsbaarheid daadwerkelijk wordt gebruikt bij de uitvoering, waardoor valse alarmen worden verminderd.

- Geautomatiseerde sanering – Genereert pull requests met patches voor directe oplossingen.

- CI/CD Pipeline Integratie – Integreert beveiligingscontroles naadloos in DevOps-workflows zonder de ontwikkeling te verstoren.

- Licentierisicobeheer – Analyseert en handhaaft naleving van open-sourcelicentievereisten.

- Vroegtijdige detectie van malware – Blokkeert schadelijke open-sourcepakketten voordat ze worden geïnstalleerd, waardoor aanvallen op de toeleveringsketen worden voorkomen.

Hoe Xygeni elk aspect verbetert SCA Stadium

- Betere componentdetectie – Voert realtime scans uit op meerdere openbare registers om volledig inzicht te bieden in softwareafhankelijkheden.

- Nauwkeurigere detectie van kwetsbaarheden – Kruisverwijzingen naar kwetsbaarheden uit meerdere databases om beveiligingslekken te dichten.

- Slimmere risicoprioritering – Maakt gebruik van exploiteerbaarheidsstatistieken om beveiligingsteams te helpen zich te richten op kwetsbaarheden die een echte bedreiging vormen.

- Sterkere nalevingscontroles – Automatiseert licentiecontroles, waardoor naleving van het bedrijfsbeleid en de regelgeving wordt gewaarborgd standards.

- Proactief herstel – Biedt geautomatiseerde suggesties en genereert patching pull requests om het oplossen van kwetsbaarheden te versnellen.

Met de verbeterde Software Composition Analysis van Xygeni krijgen organisaties continu beveiligingsmonitoring, voorafcise-risicomanagement en efficiënte herstelworkflows. Dit zorgt ervoor dat open-sourceafhankelijkheden veilig, compliant en geoptimaliseerd blijven voor ontwikkelsnelheid.

Versterking van de beveiliging met softwarecompositieanalyse

Moderne softwareontwikkeling vertrouwt meer dan ooit op open-sourcecomponenten. Hoewel deze componenten de ontwikkeling versnellen en kosten verlagen, introduceren ze ook beveiligingskwetsbaarheden en compliancerisico's als ze niet goed worden beheerd.

Analyse van softwaresamenstelling (SCA) biedt een proactieve oplossing door teams te helpen:

- Identificeer alle softwarecomponenten en afhankelijkheden om volledige zichtbaarheid te garanderen.

- Detecteer kwetsbaarheden vroegtijdig met behulp van realtime bedreigingsinformatie.

- Zorg ervoor dat u voldoet aan de vereisten voor opensourcelicenties.

- Geef prioriteit aan de meest kritieke bedreigingen in plaats van tijd te verspillen aan fout-positieve resultaten.

- Houd afhankelijkheden voortdurend in de gaten om nieuwe beveiligingsrisico's te signaleren zodra deze zich voordoen.

- Los beveiligingsproblemen efficiënt op met begeleide oplossingen of automatische oplossingen.

Door de integratie SCA Door integratie van gegevens in ontwikkelingsworkflows kunnen organisaties bedreigingen voorblijven, naleving van wet- en regelgeving handhaven en hun software beveiligen zonder de ontwikkeling te vertragen.

Op zoek naar een gevorderde SCA oplossing? Vraag vandaag nog een gratis proefperiode aan om te zien hoe Xygeni u kan helpen uw software te beveiligen.

Veelgestelde vragen (FAQ's)

1. Welke applicaties hebben een SCA scannen?

Elke software die open-source- of derdepartijcomponenten gebruikt, moet een SCA scannen. Dit omvat:

- Web- en mobiele toepassingen – Veel moderne frameworks, zoals React, Django en Spring Boot, vertrouwen op open-sourcebibliotheken.

- Enterprise software- en SaaS-platformen – Deze applicaties integreren vaak externe afhankelijkheden om de functionaliteit uit te breiden.

- CI/CD pipelines in DevOps-workflows – Continue integratieomgevingen introduceren vaak nieuwe afhankelijkheden waarvoor beveiligingscontroles nodig zijn.

- Cloud-native en containertoepassingen – Microservices-architecturen zijn afhankelijk van open-sourcecomponenten, waardoor SCA kritisch.

- API's, backendservices en IoT-apparaten – Deze systemen maken gebruik van pakketten van derden, die op kwetsbaarheden moeten worden gecontroleerd.

Omdat opensourcebibliotheken voortdurend evolueren, zorgt het regelmatig scannen ervoor dat beveiligingsrisico's en nalevingsproblemen worden aangepakt voordat ze een probleem worden.

2. Wat is SCA scannen?

SCA Scannen automatiseert beveiligingscontroles voor open-source-afhankelijkheden. Het speelt een cruciale rol bij het beveiligen van software door de volgende taken uit te voeren:

- Identificatie van alle softwarecomponenten om volledige zichtbaarheid te garanderen.

- Bekende kwetsbaarheden detecteren door componenten te vergelijken met beveiligingsdatabases.

- Controleren op naleving van de licentie om wettelijke en beleidsmatige overtredingen te voorkomen.

- Prioriteren van veiligheidsrisico's op basis van ernst, exploiteerbaarheid en impact op de bedrijfsvoering.

- Het bieden van herstelmaatregelen of zelfs het automatiseren van oplossingen om het patchen te versnellen.

Door de integratie SCA scannen in CI/CD Met workflows kunnen organisaties beveiligingsrisico's vroegtijdig detecteren en verhelpen, voordat ze de productie beïnvloeden.

3. Hoe is softwarecompositieanalyse (SCA) gebruikt in DevOps?

In een DevOps-omgeving moeten snelheid en veiligheid hand in hand gaan. SCA integreert direct in CI/CD pipelines, waardoor teams:

- Automatiseer beveiligingscontroles voordat u nieuwe code implementeert.

- Voorkom kwetsbare afhankelijkheden in de codebase worden geïntroduceerd.

- Zorg voor naleving van open-sourcelicenties zonder handmatige tracking.

- Geef realtime suggesties voor herstel zodat ontwikkelaars snel oplossingen kunnen toepassen.

Door in te bedden SCA Vroeg in het DevOps-proces kunnen teams de beveiliging naar links verschuiven, zodat risico's worden opgemerkt voordat ze de productie bereiken.

4. Hoe vaak moet ik een SCA scannen?

Omdat er dagelijks nieuwe kwetsbaarheden verschijnen, is één scan niet voldoende. De beste aanpak is continue monitoring, waarbij SCA scans worden automatisch uitgevoerd binnen CI/CD workflows. Dit zorgt ervoor dat teams direct meldingen ontvangen wanneer nieuwe kwetsbaarheden bestaande afhankelijkheden beïnvloeden, waardoor snelle oplossingen mogelijk zijn.

5. Kan SCA tools automatisch kwetsbaarheden oplossen?

Ja, sommige geavanceerde SCA hulpmiddelen automatiseren sanering door het genereren van pull requests die afhankelijkheden bijwerken of beveiligingspatches toepassen. Dit vermindert de handmatige inspanning, waardoor ontwikkelaars kwetsbaarheden sneller kunnen verhelpen zonder de workflows te verstoren.