O que é Crackhash e por que os desenvolvedores devem se importar?

O Crackhash é um utilitário de linha de comando frequentemente explorado por invasores para quebrar senhas de hashes vazados. Ele suporta diversos algoritmos de hash (MD5, SHA-1, SHA-256, bcrypt, etc.) e funciona perfeitamente com listas de palavras populares como rockyou.txt. Sua simplicidade e recursos de automação o tornam especialmente atraente para adversários que realizam ataques rápidos de credenciais usando técnicas bem estabelecidas de quebra de hashes.

Este artigo se concentra na prevenção. Se você é um desenvolvedor ou faz parte de uma equipe de DevSecOps, sua função é garantir que ferramentas como o Crackhash nunca sejam usadas contra seus sistemas. Um hash vazado em um Git commit, log de CI ou Dockerfile é tudo o que um invasor precisa para tentar quebrar uma senha. O Crackhash pode transformar isso em uma violação em minutos usando técnicas comuns de quebra de hash.

Cenário de exemplo: Um desenvolvedor commitum hash SHA-1 para um repositório Git. Ele é descoberto, quebrado usando uma ferramenta automatizada, e a senha recuperada é usada para acesso não autorizado.

Do vazamento à violação: como acontece a quebra de senhas

Ataques baseados em hash não exigem agentes sofisticados, apenas um segredo vazado e nenhuma defesa em vigor. Esses ataques dependem de métodos bem documentados de quebra de senhas e são surpreendentemente eficazes quando práticas básicas de segurança são ignoradas. Veja como uma violação no mundo real pode se desenrolar:

Etapa 1: O vazamento

Um desenvolvedor acidentalmente commituma senha com hash bcrypt para um log de CI. O log é armazenado sem mascaramento ou controles de acesso.

Etapa 2: Detecção por um invasor

Invasores que monitoram repositórios públicos ou artefatos de CI procuram strings de alta entropia ou formatos de hash conhecidos. O hash bcrypt é identificado e extraído.

Etapa 3: Tentativa de cracking

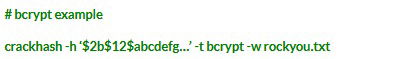

Usando o Crackhash com uma lista de palavras conhecida, o invasor inicia uma operação de quebra de senha. Como a senha original era fraca, ela foi quebrada em minutos usando standard técnicas de quebra de hash.

Para mais opções de sintaxe, consulte o Crakshash documentação.

Etapa 4: Exploração

O invasor reutiliza as credenciais hackeadas para se autenticar em um registro do Docker. Lá, ele baixa uma imagem interna sensível, injeta um minerador de criptomoedas e o redistribui, comprometendo a cadeia de suprimentos.

Lição principal: Não importa o tipo de hash, bcrypt, SHA-1 ou MD5, se houver vazamento e a senha subjacente for fraca, o Crackhash pode transformar esse vazamento em uma violação completa por meio de técnicas bem praticadas de quebra de senha.

Pontos de exposição secretos do mundo real que os desenvolvedores ignoram

Credenciais codificadas em repositórios de código

Exemplo:

// credentials.js

const passwordHash = "5f4dcc3b5aa765d61d8327deb882cf99"; // MD5("password")

Prevenção:

Use o Git hooks e ferramentas de detecção secreta como Xygeni.

Aplicar verificações de segurança em pull request pipelines usando regras de política.

Segredos vazados CI/CD Logs

Exemplo:

# GitHub Actions

jobs:

build:

steps:

- run: echo "DEPLOY_KEY=$DEPLOY_KEY"

Prevenção:

Uso::adicionar-máscara:: no GitHub Actions para mascarar segredos.

Redirecione saídas confidenciais para proteger artefatos.

Armazenamento inseguro em arquivos de configuração ou Dockerfiles

Exemplo:

# docker-compose.yml

services:

db:

environment:

- DB_PASSWORD_HASH=5baa61e4c9b93f3f0682250b6cf8331b7ee68fd8

Prevenção:

Uso .env arquivos excluídos do Git.

Injete segredos por meio de segredos do Docker ou variáveis de ambiente de tempo de execução de um cofre.

Vazamentos na cadeia de suprimentos por meio de dependências de terceiros

Exemplo:

# .env accidentally published with an npm package

SECRET_HASH=5f4dcc3b5aa765d61d8327deb882cf99

Prevenção:

Valide artefatos publicados usando verificações de segurança integradas ao CI.

Use o Xygeni para monitorar dependências transitivas em busca de arquivos vazados e segredos.

Cada um desses pontos de exposição representa um vetor de risco direto. As práticas de DevSecOps devem começar com a detecção e a prevenção no nível do desenvolvedor para evitar a exposição à quebra de senhas.

O papel do Xygeni: impedir vazamentos de segredos antes que invasores cheguem ao Crackhash

Xygeni Fornece proteção automática, em tempo real e contextual contra vazamentos de hashes e segredos durante todo o ciclo de vida do desenvolvimento de software. Ele verifica continuamente o código, arquivos .env, Dockerfiles, CI/CD logs e pacotes publicados para detectar exposições de credenciais precocemente.

Quando um hash é identificado, o Xygeni gera alertas detalhados que incluem o arquivo afetado e o número da linha, o tipo e o valor do hash, o associado commit ou artefato, e uma pontuação de gravidade. Esses insights são usados para bloquear compilações, mesclagens e lançamentos automaticamente. Durante CI/CD Em execução, ele mascara segredos ao vivo e pode disparar alertas instantaneamente por meio de integrações com Slack, Jira ou SIEM. O Xygeni também rastreia exposições em repositórios e equipes por meio de um sistema centralizado. dashboard, permitindo que as organizações identifiquem padrões e reduzam as superfícies de ataque de forma proativa.

Ao combinar précisCom detecção de íons e respostas automatizadas e fáceis de usar para desenvolvedores, o Xygeni impede ameaças de quebra de hash antes que elas se agravem. Embora detectar vazamentos seja vital, o setor está cada vez mais migrando para métodos de autenticação mais seguros, como chaves de acesso Eliminar completamente a vulnerabilidade das senhas. Seu foco em impedir tentativas de quebra de senhas a torna uma camada de defesa essencial para qualquer desenvolvimento moderno. pipeline.

Conclusão: Invasores se aproveitam de erros simples. Não os deixe!

Os desenvolvedores são donos da superfície de ataque: código, configurações e pipelines. Cada hash vazado é um comprometimento potencial esperando para ser explorado pelo Crackhash.

Lista de verificação para evitar quebra de senha e exposição de hash:

- Detecte segredos precocemente com ferramentas automatizadas como o Xygeni

- Use defensivo CI/CD práticas (mascaramento, redação, armazenamento seguro)

- Educar as equipes de desenvolvimento sobre padrões de risco (hashes codificados, logs inseguros)

Para impedir ataques de quebra de senhas, é preciso negar a eles a matéria-prima: hashes e segredos. Defesas eficazes exigem a compreensão das técnicas de quebra de hashes e a eliminação das exposições que as alimentam.