Imagine um arranha-céu, cada andar construído por equipes diferentes. Uma viga defeituosa instalada por uma única equipe pode colocar toda a estrutura em risco. Essa é a realidade que as organizações enfrentam com cadeias de suprimentos de software no cenário digital de hoje.

À medida que as empresas dependem cada vez mais de redes intrincadas de fornecedores e componentes de código aberto, o risco de agentes maliciosos explorarem vulnerabilidades cresceu exponencialmente. O aumento alarmante de ataques à cadeia de suprimentos de software, como as infames violações SolarWinds e Kaseya, destaca a necessidade crítica de medidas de segurança robustas para proteger as empresas e seus clientes de consequências catastróficas.

Esses ataques podem ter efeitos devastadores, impactando tudo, desde a eficiência operacional até a confiança do cliente. Apenas um punhado de lançamentos comprometidos pode causar estragos em uma organização. Como resultado, software supply chain security deixou de ser uma reflexão tardia para se tornar uma necessidade absoluta para manter a resiliência e um ciberespaço saudável em qualquer ambiente digital. enterprise.

Não deixe que sua organização seja vítima do próximo grande ataque à cadeia de suprimentos. Fortaleça-se com o conhecimento e as habilidades para fortalecer sua cadeia de suprimentos de software inscrevendo-se em nossa tecnologia de ponta Non-GMO Software Supply Chain Security Curso de Especialista. Com aprendizagem em ritmo próprio, acesso ao laboratório baseado em navegador e suporte do instrutor 24 horas por dia, 7 dias por semana, via Mattermost, você obterá a experiência necessária para proteger sua empresa e clientes de possíveissasters. Tome uma atitude agora e torne-se um líder em software supply chain security – o futuro da sua organização depende disso.

Dê uma espiadinha no curso 'CSSE':

Por que ocorrem ataques à cadeia de suprimentos de software?

Os ataques à cadeia de suprimentos de software aumentaram em importância ao longo dos anos, colocando em risco organizações em todo o mundo. Esses são ataques às partes mais inseguras do desenvolvimento e distribuição de software pipeline, direcionados a sistemas mal protegidos em um sentido muito amplo. Esta é a razão pela qual eles acontecem:

- Maior área de superfície de ataque: Os programas de software contemporâneos utilizam muitos componentes de terceiros, aumentando o número de pontos de entrada para criminosos cibernéticos mal-intencionados.

- Difícil de detectar: Os ataques à cadeia de suprimentos geralmente usam fontes confiáveis, o que os torna mais difíceis de identificar do que o malware tradicional.

- Alto impacto: Um invasor pode explorar uma única parte para comprometer milhares de usuários finais, tornando esses ataques altamente atraentes entre criminosos cibernéticos.

- Práticas de segurança precárias: Muitas empresas não têm medidas de segurança rigorosas para verificar e monitorar software de terceiros.

- Sofisticação dos agentes de ameaças: Ameaças persistentes avançadas (APT) e hackers de estados-nação estão investindo pesadamente em técnicas de ataque à cadeia de suprimentos.

- Automação de desenvolvimento de software (por exemploCI/CD pipelines): Infelizmente, automatizar a entrega de software com uma integração/implantação contínua (CI/CD) pipeline introduz vulnerabilidades se não for devidamente protegido.

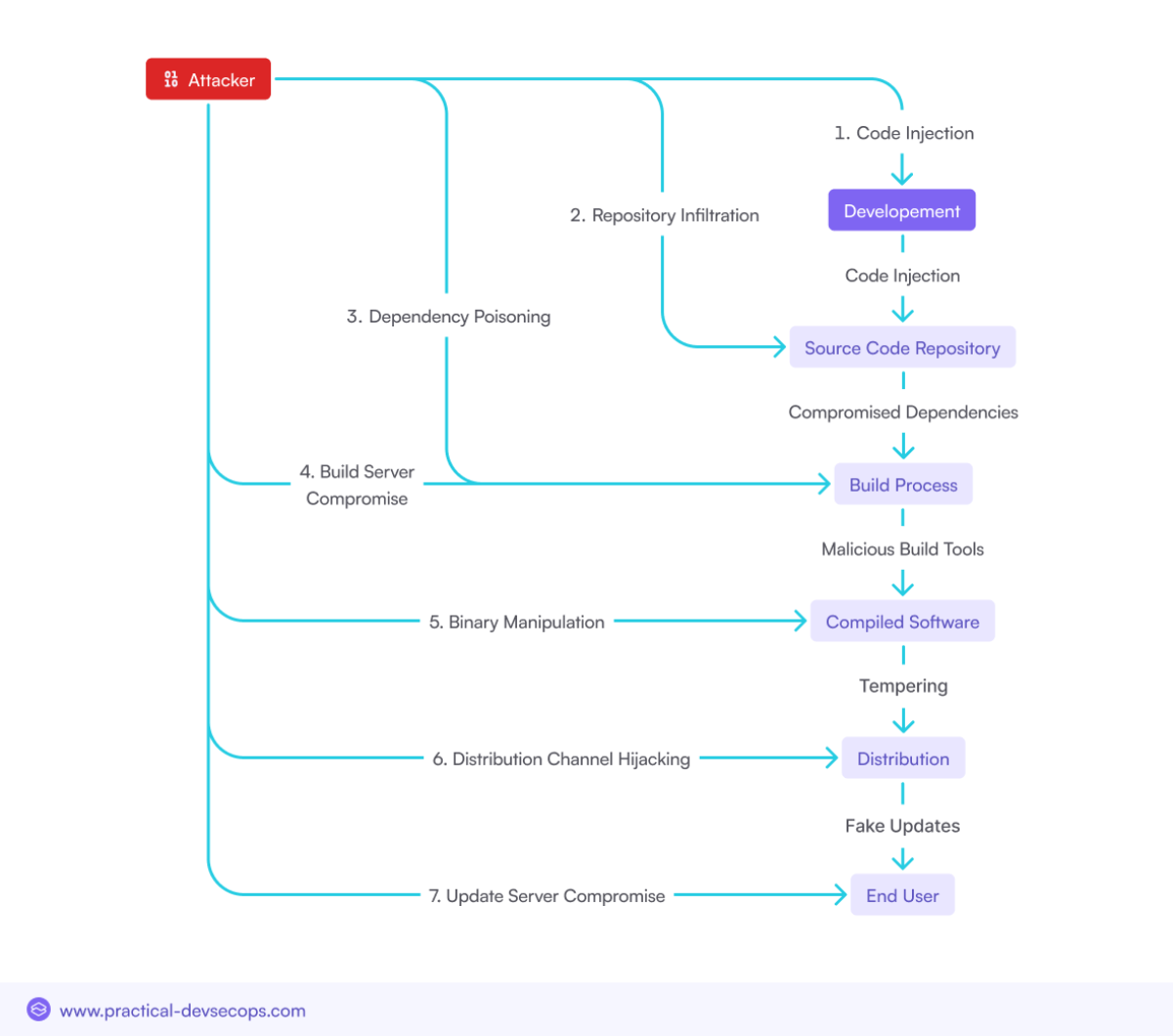

Diferentes tipos de ataques à cadeia de suprimentos de software

Injeção de código malicioso

Os invasores se infiltram no processo de desenvolvimento de software para injetar código malicioso no produto final. Esse código pode ser projetado para roubar dados, permitir acesso não autorizado ou criar backdoors para exploração futura.

Dependências Comprometidas

Muitos projetos de software dependem de bibliotecas e pacotes de terceiros. Os invasores comprometem essas dependências introduzindo atualizações maliciosas, que então se propagam pela cadeia de suprimentos até os usuários finais.

Sequestro da cadeia de suprimentos

Isso envolve assumir o controle de canais legítimos de distribuição de software, como servidores de atualização ou repositórios de pacotes, para distribuir software malicioso ou atualizações aos usuários.

Proteja suas cadeias de suprimentos de software agora! Baixe nosso guia essencial de e-book.

Ataques de alto perfil mais recentes à cadeia de suprimentos de software

Principais ataques à cadeia de suprimentos de software (2020-2024)

Nos últimos anos, testemunhamos vários ataques significativos à cadeia de suprimentos de software, cada um destacando as vulnerabilidades em nosso ecossistema digital interconectado:

Ataque à cadeia de suprimentos 3CX

O aplicativo de desktop 3CX, utilizado por milhares de empresas ao redor do mundo, foi violado pelo que é descrito como um ataque avançado à cadeia de suprimentos.

Minha vez: Esse hack foi resultado de invasores incorporando seu código malicioso em uma atualização de software real que estava sendo distribuída como parte oficial do processo de desenvolvimento.

Impacto: O ataque comprometeu dezenas de milhares de indivíduos ao permitir acesso não autorizado a dados sensíveis, incluindo comunicações de voz. A violação revelou um processo de desenvolvimento de software falho e preocupações com relação a dependências de software de terceiros.

Ataque SolarWinds

O processo de Ataque SolarWinds comprometeu a cadeia de suprimentos de software da Orion. Os invasores se infiltraram na rede da SolarWinds em setembro de 2019 e, em março de 2020, injetaram código malicioso nas atualizações da Orion. Essas atualizações comprometidas foram distribuídas para mais de 18,000 clientes, permitindo que os invasores espionassem os sistemas de TI de várias organizações.

Minha vez: Esta violação expõe vulnerabilidades críticas na segurança da cadeia de suprimentos, demonstrando como fornecedores terceirizados podem se tornar gateways para espionagem cibernética generalizada. Ela ressalta a necessidade urgente de as organizações reavaliarem suas medidas de segurança, particularmente em relação a software e serviços de fornecedores externos.

Impacto: O ataque causou danos financeiros significativos, com as organizações afetadas perdendo uma média de 11% da receita anual (até 14% nos EUA). Ele também catalisou práticas aprimoradas de compartilhamento de informações e segurança cibernética nos setores público e privado, levando a uma reavaliação dos protocolos de segurança da cadeia de suprimentos.

Ataque do carregador Bash do Codecov

Em 2024, um ataque à cadeia de suprimentos realizado com sucesso resultou na modificação do Bash Uploader fornecido por uma ferramenta popular para carregar cobertura de código para o Codecov. Este é o script que muitos desenvolvedores usaram para enviar relatórios de cobertura para o Codecov, e esta versão alterada era capaz de transmitir variáveis de ambiente — como tokens ou chaves.

Minha vez: Muitos projetos ficaram abertos para que seus segredos fossem expostos, possivelmente impactando milhares de pessoas. Este ataque destacou que as melhores práticas de segurança devem ser seguidas para ambientes de desenvolvimento e quão perigoso é depender de scripts prontos para uso.

Impacto: O ataque levou a uma rotação secreta generalizada, à erosão da confiança em ferramentas de terceiros e ao aumento do escrutínio de CI/CD pipelines, e atraiu a atenção regulatória. Isso estimulou mudanças em todo o setor no design de ferramentas de cobertura de código, causou perdas financeiras e acelerou a adoção de medidas de segurança avançadas, como SBOM e verificação de integridade.

Ataque à cadeia de suprimentos do Kaseya VSA

Os criminosos aproveitaram as táticas usadas no ataque Kaseya VSA de 2021 e atacaram o software de monitoramento e gerenciamento remoto mais uma vez, desta vez em 2024. Eles usaram uma vulnerabilidade de dia zero para distribuir seu ransomware por meio do mecanismo de atualização do software.

Minha vez: Este ataque levou a exposições significativas de ransomware em centenas de outras empresas e pequenas e médias empresas. enterprises (PMEs). Após uma investigação, descobriu-se que causou graves interrupções operacionais e danos financeiros, ressaltando ainda mais o risco representado por ataques à cadeia de suprimentos contra infraestruturas essenciais.

Impacto: O ataque Kaseya VSA de 2021 causou infecções generalizadas de ransomware, afetando principalmente PMEs. Resultou em perdas financeiras substanciais, violações de dados e interrupções prolongadas de serviço. O incidente levou a regulamentações mais rígidas sobre provedores de serviços gerenciados, acelerou a adoção de arquiteturas de confiança zero e destacou a necessidade crítica de uma conta de despesas robusta software supply chain security medidas.

Envenenamento de pacotes PyPI e NPM

Uma série de ataques de envenenamento de pacotes afetou o Python Package Index (PyPI) e também o Node. Hackers publicaram pacotes que pareciam ser genuínos, mas incluíam malware subjacente. A ideia era que esses pacotes seriam baixados por desenvolvedores e adulterariam seus projetos.

Minha vez: Este ataque explora a confiança em ecossistemas de código aberto, revelando uma fraqueza crítica na cadeia de fornecimento de software. Ele demonstra a necessidade de verificação aprimorada em repositórios de pacotes e verificações de segurança automatizadas em desenvolvimento pipelines. O incidente desafia o atual modelo de código aberto e sugere a necessidade de melhor supervisão ou medidas de segurança orientadas pela comunidade.

Impacto: Os ataques afetaram milhares de desenvolvedores e potencialmente expuseram centenas a milhares de seus aplicativos a comprometimento. Este incidente enfatizou que ecossistemas de segurança de software de código aberto exigem boa fé e vigilância de segurança.

Táticas, técnicas e procedimentos (TTPs) usados

As características típicas desses ataques, geralmente com táticas, técnicas e procedimentos comuns (TTPs), incluem:

- Ameaças persistentes avançadas (APTs): Os invasores APT geralmente operam abaixo do radar por um longo período para atingir seus objetivos. Eles permitem que os invasores explorem vulnerabilidades antes que elas sejam corrigidas, o que pode impedir que medidas de segurança tradicionais identifiquem os ataques.

- Phishing e Engenharia Social: Os invasores geralmente utilizam phishing como meio inicial de entrada, seja por meio de coleta de credenciais ou iniciação de código malicioso por meio de endpoint.

Tendências emergentes em ataques à cadeia de suprimentos de software

Aumento do uso de software de código aberto Implicações de segurança

A adoção generalizada de software de código aberto traz benefícios e riscos. Embora os componentes de código aberto possam acelerar o desenvolvimento e reduzir custos, eles também introduzem vulnerabilidades se não forem gerenciados adequadamente. O uso crescente desses componentes expandiu a superfície de ataque, tornando mais fácil para os invasores introduzirem código malicioso em bibliotecas e estruturas amplamente utilizadas.

Aumento de ataques de ransomware na cadeia de suprimentos

Os ataques de ransomware evoluíram para atingir cadeias de suprimentos de software, onde os invasores comprometem o processo de entrega de software para espalhar ransomware para várias organizações simultaneamente. Essa tendência é particularmente preocupante, dados os efeitos em cascata que podem resultar de um único ataque bem-sucedido.

Segmentação de construção de software e CI/CD Pipelines

O processo de construção de software e Integração Contínua/Implantação Contínua (CI/CD) pipelines estão se tornando alvos principais para os invasores. Ao comprometer esses pipelines, os invasores podem introduzir código malicioso que é automaticamente integrado aos produtos de software, que são então distribuídos aos usuários finais.

Exploração de vulnerabilidades e configurações incorretas de software

Os invasores continuam a explorar vulnerabilidades e configurações incorretas em componentes de software. Isso inclui explorar vulnerabilidades conhecidas em bibliotecas de código aberto ou configurações incorretas em ambientes de nuvem, o que pode fornecer uma base para ataques mais profundos dentro da cadeia de suprimentos.

Desafios de segurança do software de código aberto

Benefícios e riscos do uso de software de código aberto

As vantagens da segurança de software de código aberto são muitas, mostrando flexibilidade, criatividade e até mesmo controle de custos. Os riscos, no entanto, são substanciais:

- Falta de apoio formal: Muitos projetos de código aberto não incluem nenhuma forma ou nível de suporte formal, deixando as organizações desprotegidas caso surjam problemas de segurança.

- Mais exposição aberta: Observação principal: Devido à publicidade desses projetos, se houver uma vulnerabilidade, ela não será visível apenas para todos, mas também para os invasores.

- Dependente de mantenedores terceirizados: A segurança depende muito do olhar atento e do apoio de outras pessoas dentro da comunidade de código aberto, ou daqueles mantenedores individuais que nem sempre priorizam a segurança.

Pacotes maliciosos em repositórios de código aberto

É uma tendência perigosa: o aumento de pacotes maliciosos em repositórios como PyPI, NPM e RubyGems. Os invasores estão carregando o que parecem ser pacotes válidos, com código malicioso incorporado que pode então ser puxado para projetos de software.

Estratégias para Segurança de Software de Código Aberto na Cadeia de Suprimentos

Para mitigar esses riscos, as organizações devem:

Executar SCA: SCA ferramentas pode ajudar você a trabalhar na identificação de componentes e gerenciamento de código aberto, permitindo que sua organização confie apenas em dependências verificadas e seguras, reduzindo assim os riscos.

Implementar processos de verificação rigorosos: As organizações devem avaliar os componentes antes de incluí-los em seus sistemas para examinar o código e identificar quaisquer vulnerabilidades já conhecidas.

Envolvimento da comunidade: A comunidade de código aberto pode ajudar as organizações a permanecerem cientes dos anúncios de segurança, bem como contribuir para a melhoria do software do qual dependem.

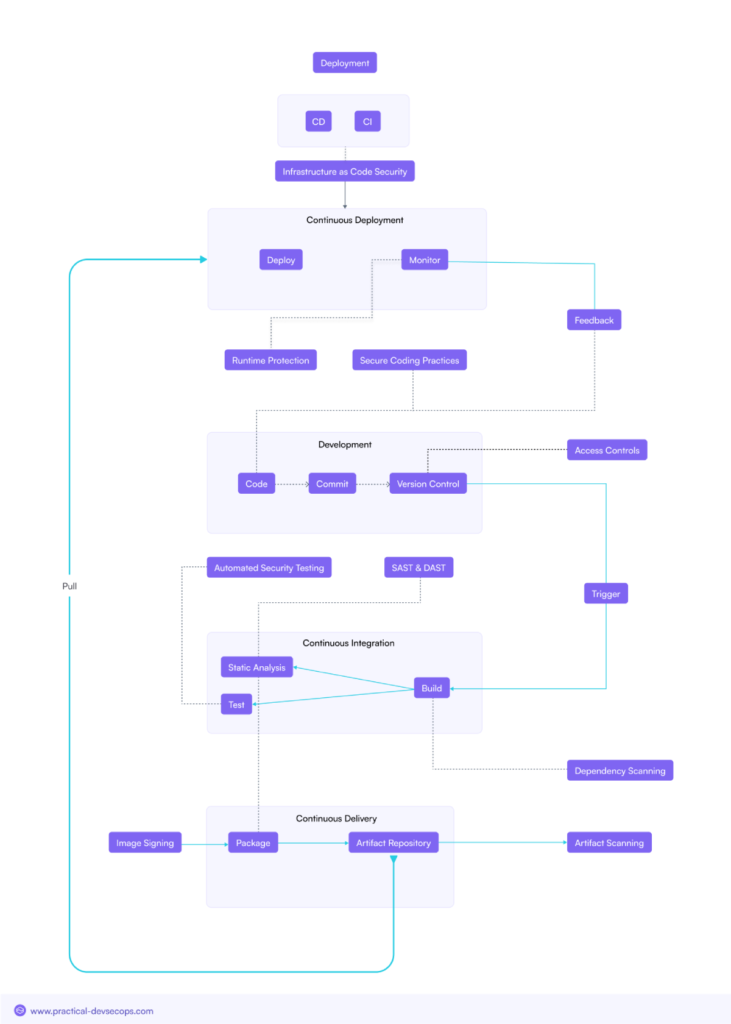

CI/CD Pipeline Security em Cadeias de Suprimentos de Software

Importância da Segurança CI/CD Pipelines

CI/CD pipelines são parte integrante do desenvolvimento de software moderno, permitindo a entrega rápida de alterações de código. No entanto, seu papel crítico também os torna um alvo principal para invasores. Proteger esses pipelines é essencial para evitar a introdução de vulnerabilidades nos produtos de software que eles geram.

Vetores de ataque comuns segmentados CI/CD Pipelines

- Servidores de compilação comprometidos: Os invasores têm como alvo servidores de compilação, injetando código malicioso durante o processo de compilação.

- Injeção de código malicioso: Código injetado em qualquer estágio do CI/CD pipeline pode se propagar para a produção, afetando os usuários finais.

- Sequestro da cadeia de suprimentos: Os atacantes ganham o controle dos canais de distribuição dentro do CI/CD pipeline, permitindo que eles entreguem software comprometido aos clientes.

Melhores práticas para proteção CI/CD Pipelines

Na proteção CI/CD pipelines, as organizações devem seguir as melhores práticas que incluem:

Assinatura de código: A assinatura digital de todo o código verifica sua origem e integridade.

Ambientes de construção seguros: Isole os ambientes de construção para evitar acesso não autorizado e limitar o escopo de introdução de código malicioso.

Assinatura e verificação de artefatos: Assine e verifique todos os artefatos de compilação para que apenas software legítimo e inalterado seja implantado.

Estratégias para mitigar riscos na cadeia de suprimentos de software

Cuidado integral Software Supply Chain Security Programa

Para B2B enterprises, foco na defesa contra as últimas ameaças à cadeia de suprimentos de software. Este programa deve abranger todos os aspectos do desenvolvimento, aquisição e distribuição de software, com foco em monitoramento e melhoria contínuos.

Avaliações de Risco e Priorização

Conduzir avaliações de risco completas é essencial para identificar e priorizar os componentes de software mais críticos. Ao entender onde estão os maiores riscos, as organizações podem alocar recursos de forma mais eficaz e mitigar ameaças potenciais antes que elas sejam exploradas.

Práticas de desenvolvimento de software seguro

- Ciclo de vida de desenvolvimento seguro (SDLC): Implementando segurança em todas as fases do ciclo de vida do aplicativo.

- Codificação segura: mantendo o código seguro e certificando-se de que ele foi escrito com a segurança em mente. Todo código novo deve ser testado para descobrir se há alguma vulnerabilidade, seja quando produzido ou antes da implantação.

Processos de Gestão de Riscos da Cadeia de Suprimentos

A gestão eficaz dos riscos da cadeia de suprimentos envolve:

- Avaliações de risco do fornecedor: Avaliar as práticas de segurança de fornecedores e vendedores para garantir que atendam aos padrões organizacionais standards.

- Monitoramento de terceiros: Monitoramento contínuo de componentes de terceiros em busca de vulnerabilidades e ameaças potenciais.

Análise de composição de software (SCA) Ferramentas

SCA ferramentas são inestimáveis para identificar e gerenciar componentes de código aberto dentro da cadeia de suprimentos de software. Essas ferramentas podem detectar dependências desatualizadas ou vulneráveis, ajudando a mitigar o risco de exploração.

Entrega e implantação segura de software

Se dermos um passo adiante, fica claro que quando o desenvolvimento é importante para a segurança, entregar e implantar o software com segurança se torna a principal prioridade.

Assinatura de código: Permite a verificação da fonte do código antes da implantação.

Verificação de artefato: Certifique-se de que os artefatos gerados durante a compilação estejam livres de danos e conforme o esperado antes da implantação.

As atualizações seguras abordam as vulnerabilidades nos ecossistemas que elas expõem e fornecem um caminho de atualização para acompanhar as ameaças emergentes, fornecendo um mecanismo seguro para atualização, para que outros PCs também não consigam enganá-lo.

Planos de resposta e recuperação de incidentes

Por fim, as organizações devem estar preparadas para responder e se recuperar de ataques à cadeia de suprimentos de software. Isso inclui estabelecer planos de resposta a incidentes que descrevam as etapas a serem seguidas em caso de ataque, bem como planos de recuperação para restaurar as operações normais o mais rápido possível.

Regulamentações e indústria relevantes Standards

Uma série de regulamentações e indústrias standards foram desenvolvidos para orientar organizações na proteção de suas cadeias de suprimentos de software. Elas incluem:

- NISTSP 800-161: Orienta o gerenciamento de riscos da cadeia de suprimentos em sistemas de informação federais.

- ISO/IEC 20243: O Provedor de Tecnologia Confiável e Aberto Standard, que aborda a segurança na cadeia de suprimentos de TIC.

- CMMC (Certificação do Modelo de Maturidade em Segurança Cibernética): Um quadro que standardsimplifica as práticas de segurança cibernética em toda a base industrial de defesa.

Conclusão

Agora mais do que nunca, a questão da software supply chain security é incrivelmente importante em um mundo cada vez mais digital. Dado que as cadeias de suprimentos de software agora enfrentam complexidade crescente, os riscos também aumentaram. As organizações podem permanecer protegidas e salvaguardar seus clientes dos resultados devastadores dos ataques à cadeia de suprimentos ao entender como essas ameaças operam, juntamente com estratégias de segurança adequadas.

As organizações devem rever sua postura de segurança em intervalos regulares e adotar uma postura proativa na mitigação de riscos, desde a proteção CI/CD pipelines para gerenciar componentes de código aberto e cumprir com regulamentações da indústria. Isso permitirá que eles forjem uma cadeia mais confiável e resistam às ameaças cada vez mais sofisticadas da era digital.

Pronto para proteger sua cadeia de suprimentos de software contra ameaças crescentes? Junte-se a milhares de profissionais de segurança que aprimoraram suas habilidades de segurança com Certificações práticas DevSecOps. Inscreva-se hoje e melhore suas habilidades de segurança.