À medida que o desenvolvimento de software se torna mais rápido e mais dependente do código aberto, o gerenciamento da exposição por meio software de gerenciamento de risco de terceiros agora é uma prioridade. No entanto, proteger sua base de código significa ir além das auditorias básicas. Uma solução moderna plataforma de gerenciamento de risco de terceiros deve ir fundo em seu pipelines, suas dependências e seus ativos de tempo de execução. Portanto, as equipes estão substituindo software de gerenciamento de risco de terceiros com ferramentas que funcionam na velocidade do desenvolvedor. Nesse contexto, software de gerenciamento de risco de terceiros e fornecedores deve ajudá-lo a detectar malware, pacotes desatualizados, conflitos de licença e configurações inseguras, de forma automática e contínua.

Introdução: O risco de terceiros não diz mais respeito apenas aos fornecedores

A maioria das ferramentas de risco do fornecedor concentra-se na aquisição, não pipelines. Eles informam quem vendeu o software, não o que realmente roda no seu aplicativo. Enquanto isso, os desenvolvedores continuam importando, reutilizando e implantando componentes de terceiros todos os dias.

Você extrai dependências de registros públicos, depende de pacotes sem mantenedores e implanta imagens do Docker que ninguém jamais escaneou. As equipes jurídicas e de conformidade não revisam esses terceiros. Os desenvolvedores os integram diretamente à produção.

Então, você precisa de uma nova estratégia. Para gerenciar riscos de terceiros em DevOps, você precisa escanear código real, rastrear o comportamento dos componentes e aplicar políticas de confiança em toda a sua pilha. O risco reside no seu repositório, não em um contrato com o fornecedor.

2. Por que o software de gerenciamento de risco de terceiros não consegue ver o que está no seu código

Tradicionalmente, risco de terceiros significava risco do fornecedor. Você enviava um questionário, verificava as certificações, talvez fizesse uma auditoria rápida e seguisse em frente. No entanto, softwares não funcionam mais assim.

Hoje, sua base de código extrai pacotes de npm, PyPI, Maven, Hub do Docker, e muito mais. Esses não são fornecedores que você contrata, são colaboradores que você não conhece. Alguns deles mantêm dependências críticas, outros não atualizam seu código há anos. E, ocasionalmente, alguém carrega malware disfarçado de módulo útil.

Como resultado, esses “fornecedores invisíveis” representam uma superfície de ataque crescente. Eles podem introduzir:

- Vulnerabilidades críticas

- Licenças incompatíveis ou arriscadas (GPL, AGPL, SSPL…)

- Pacotes abandonados sem atualizações futuras

- Dependências trojanizadas ou payloads ofuscados

Consequentemente, confiar apenas no software de gerenciamento de risco de terceiros tradicional não o protegerá de ameaças que já estão presentes em seu sistema. pipeline. Se sua estratégia de risco de terceiros não incluir a varredura em nível de componente, você estará deixando um ponto cego totalmente aberto.

Além disso, estruturas de conformidade Como DORA e NIS2, agora você precisa gerenciar código de terceiros da mesma forma que gerencia serviços de terceiros. Isso inclui governança de licenças, procedência de software e mitigação ativa de vulnerabilidades.

Quais recursos da plataforma de gerenciamento de riscos de terceiros realmente importam

Se a sua ferramenta de gerenciamento de riscos de terceiros monitora apenas fornecedores, ela está ignorando o verdadeiro problema. Os desenvolvedores agora importam mais código não verificado do que nunca, de pacotes, contêineres, scripts e CI/CD plugins. Portanto, o software que você envia frequentemente contém centenas de elementos de terceiros que você não criou, revisou ou verificou.

Para gerir este risco adequadamente, o software moderno de gestão de risco de terceiros deve atender a um novo standard e, precisa funcionar no nível onde os riscos reais residem: na sua base de código e pipelines.

Especificamente, aqui está o que a solução certa deve oferecer:

SBOMs e Visibilidade em uma Plataforma de Gestão de Riscos de Terceiros

Não é possível proteger o que não se pode ver. Sua plataforma deve identificar todos os componentes de terceiros, incluindo dependências transitivas e pacotes de nível de sistema. Uma solução completa e continuamente atualizada Lista de materiais do software (SBOM) não é mais opcional, é exigido por estruturas como DORA, NIS2 e Ordem Executiva 14028.

Detecção e governança de riscos de licença

Violações de licença podem gerar ações judiciais ou forçá-lo a tornar todo o seu stack de código aberto. Suas ferramentas devem detectar licenças de alto risco (como AGPL ou SSPL), aplicar políticas personalizadas e detectar tipos de licença desconhecidos ou conflitantes antes que cheguem à produção.

Alertas de manutenção e obsolescência

Bibliotecas desatualizadas costumam ser vulneráveis, sem patches e sem manutenção. Sua plataforma precisa alertá-lo quando um componente não é atualizado há anos ou quando seu mantenedor desaparece. Isso ajuda a evitar que a dívida técnica se transforme em dívida de segurança.

Detecção de malware em tempo real e ameaças à cadeia de suprimentos

Pacotes maliciosos não esperam por revisões de auditoria. Eles são projetados para se camuflar e ativar silenciosamente. É por isso que sua plataforma de gerenciamento de riscos deve incluir varredura em tempo real em busca de trojans, backdoors, typosquatting e scripts suspeitos, antes que qualquer um deles atinja seu ambiente.

Acessibilidade e priorização integradas

Inundar os desenvolvedores com 500 vulnerabilidades inexploráveis não melhora a segurança. Em vez disso, cria ruído, atrasa ações e desperdiça tempo. Portanto, uma plataforma útil deve ir além. Ela deve mostrar o que é realmente acessível e explorável em seu aplicativo. Além disso, deve priorizar os problemas com base no impacto nos negócios e reduzir a fadiga de alertas sem ocultar os riscos reais.

Como o Xygeni atua como software de gerenciamento de riscos de terceiros e fornecedores para desenvolvedores

Ferramentas tradicionais de fornecedores não protegem seu software contra ameaças do mundo real. Em vez disso, você precisa de uma plataforma de gerenciamento de riscos de terceiros que examine seu código, verifique suas dependências e bloqueie o que é perigoso antes que seja mesclado ou implantado.

Veja como Xygeni oferece proteção real por meio de uma abordagem que prioriza o desenvolvedor:

4.1 Construir SBOMs com Visibilidade Total de Dependências

Todo software de gerenciamento de riscos de terceiros confiável deve fornecer um inventário completo e em tempo real de suas dependências. O Xygeni gera automaticamente SBOMs nos formatos SPDX e CycloneDX.

- Você obtém visibilidade total das dependências diretas, transitivas e não declaradas

- SBOMs atualização com cada compilação ou varredura, garantindo conformidade contínua

- Exporte-os ou incorpore-os em atestados para provar a confiança em sua cadeia de suprimentos

Como resultado, você elimina pontos cegos e reduz a sobrecarga de auditoria.

4.2 Detectar riscos de manutenção em software de gerenciamento de riscos de terceiros e fornecedores

Embora muitas ferramentas listem vulnerabilidades, poucas mostram quais componentes estão desatualizados ou não são mais mantidos. O Xygeni faz isso.

Ele sinaliza:

- Bibliotecas sem atualizações há mais de um ano

- Projetos sem mantenedores ativos

- Componentes não corrigidos com riscos conhecidos

Esses são riscos silenciosos. Sem visibilidade, eles persistem. No entanto, a Xygeni os destaca antecipadamente para que sua equipe possa agir antes que se tornem um risco.

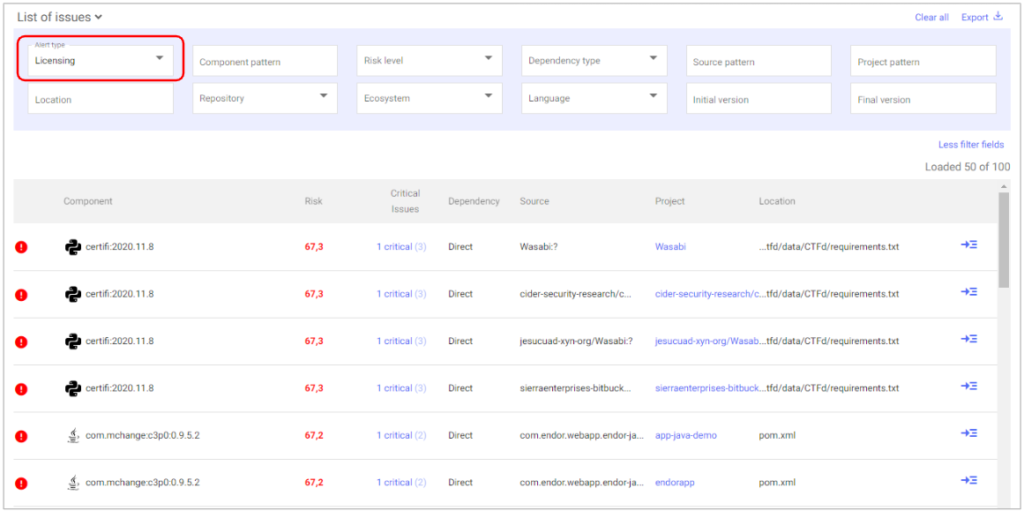

4.3 Aplicar conformidade de licença automaticamente

Uma parte crítica de qualquer software de gerenciamento de risco de terceiros e fornecedores é visibilidade do risco de licença.

Xygeni analisa a licença de cada pacote e mostra alertas quando:

- Um componente inclui licenças do tipo Copyleft ou AGPL

- Você tem termos conflitantes ou desconhecidos

- Uma dependência viola sua política interna do OSS

Você verá alertas marcados com um ícone 🚫. Ao clicar, você verá a licença exata, o nível de impacto e a ação sugerida. Dessa forma, você evita violações de licença antes que elas cheguem a um processo judicial.

4.4 Detectar e bloquear malware em tempo real

Standard O software de gerenciamento de risco de terceiros ignora isso completamente: malware dentro de suas dependências.

O Xygeni verifica malware conhecido usando informações sobre ameaças do GitHub, OSV e NVD. Além disso, ele executa verificações comportamentais para detectar malware de dia zero e polimórfico antes de se espalhar.

Pacotes maliciosos são sinalizados com um ícone ☣️. Assim, você pode revisar todos os metadados, ver a origem e colocar o componente em quarentena instantaneamente. Esse nível de proteção é essencial para sistemas modernos. pipelines.

4.5 Priorize o que realmente afeta sua aplicação

Nem todas as vulnerabilidades são iguais. Com ferramentas tradicionais, você perde tempo corrigindo CVEs que não afetam seu código.

A plataforma de gerenciamento de riscos de terceiros da Xygeni prioriza riscos reais usando:

- Análise de Acessibilidade: verifica se o código vulnerável é realmente usado

- Pontuação EPSS: prevê a probabilidade de exploração no mundo real

Essa combinação filtra o ruído e garante que sua equipe corrija o que realmente importa — rapidamente.

4.6 Corrija riscos automaticamente a partir de seus PRs

A maioria dos softwares de gerenciamento de riscos de terceiros deixa a correção por sua conta. Mas a Xygeni vai além.

Quando detecta um problema, ele ajuda você a corrigi-lo automaticamente:

- Correção automática sugere a melhor versão segura

- Ele abre um pull request com contexto e changelog

- Você pode aplicar várias correções em massa

Isso economiza horas de trabalho manual e elimina a necessidade de suposições na aplicação de patches.

Juntos, esses recursos transformam o Xygeni em um verdadeiro software de gerenciamento de riscos de terceiros e fornecedores para desenvolvedores, não apenas para conformidade. Você evitará malware, violações de licença e desvios de dependência antes que eles causem danos.

Software de gerenciamento de risco de terceiros vs. controles em nível de código

| Característica/Área de Risco | Software de risco de fornecedores legados | Plataforma de Gestão de Riscos de Terceiros Xygeni |

|---|---|---|

| Rastreia dados legais e de aquisição | ✅ Sim | ✅ Sim (via SBOM + metadados da licença) |

| Analisa dependências de código | ❌ Não | ✅ Sim (tempo real SCA com as SBOM geração) |

| Detecta pacotes abandonados ou sem manutenção | ❌ Não | ✅ Sim (via metadados + análise de manutenção) |

| Identifica licenças arriscadas ou Copyleft | ⚠️ Parcial (revisão manual) | ✅ Sim (detecção automatizada de risco de licença) |

| Bloqueia malware conhecido e desconhecido | ❌ Não | ✅ Sim (via Alerta Precoce + varredura de comportamento) |

| Prioriza vulnerabilidades exploráveis | ❌ Não | ✅ Sim (Acessibilidade + pontuação EPSS) |

| Gera correção automaticamente pull requests | ❌ Não | ✅ Sim (AutoFix + PRs em massa) |

| Integra-se em CI/CD pipelines | ❌ Não | ✅ Sim (pré-mesclagem, pré-implantação, portas de atestado) |

| Atende aos requisitos de terceiros DORA / NIS2 | ⚠️ Limitado | ✅ Sim (cobertura de código, licença e procedência) |

5. Usando software de gerenciamento de risco de terceiros para permanecer em conformidade com DORA e NIS2

A segurança não se trata apenas de proteger o seu pipelines, também se trata de provar que você está fazendo isso. À medida que novas regulamentações elevam os padrões, as empresas precisam de uma plataforma de gerenciamento de riscos de terceiros que ajude a cumprir a conformidade sem bloquear a entrega.

Vamos analisar como a Xygeni torna isso possível.

DORA e NIS2: de fornecedores terceirizados a código aberto

O processo de Lei de Resiliência Operacional Digital (DORA) e Diretiva NIS2 Ambas pressionam por uma supervisão mais rigorosa de terceiros. No entanto, elas não se limitam aos fornecedores. Essas leis incluem explicitamente os componentes de software que você usa em seu conjunto de software, especialmente os de código aberto.

Assim, seu software de gerenciamento de risco de terceiros deve:

- Monitore componentes OSS em tempo real

- Detecte ameaças conhecidas e desconhecidas (incluindo malware)

- Aplicar a conformidade da licença

- Rastrear procedência e integridade do software

- Manter uma atualização SBOM por lançamento

O Xygeni faz tudo isso imediatamente, integrando-o ao seu sistema existente CI/CD e ferramentas de controle de versão. Sem etapas extras.

Ordem Executiva 14028 e SBOM Requisitos

Nos E.U.A, EO 14028 faz SBOMUma exigência legal para provedores federais de software. Mas, mesmo fora do governo, os fornecedores agora precisam demonstrar total transparência sobre o que está em suas versões.

A Xygeni ajuda você a ficar à frente:

- Ele gera automaticamente SBOMs para cada construção em SPDX ou CycloneDX

- Ele assina e armazena estes SBOMs ao lado de artefatos de construção

- Inclui metadados de licença e vulnerabilidade

- Ele suporta tanto o registro público quanto o armazenamento privado de artefatos

Com esse nível de rastreabilidade, você pode passar por auditorias, responder a perguntas de clientes e manter total transparência do software em escala.

Atestado Contínuo e Aplicação de Políticas

O Xygeni não é apenas um scanner. Ele reforça a confiança automaticamente usando:

- Assinado atestados in-toto

- Portões de políticas em tempo real com base nos resultados da verificação

- Centralizado dashboards para auditoria e revisão de conformidade

Isso ajuda sua equipe a demonstrar que todos os riscos de terceiros, sejam eles baseados em fornecedores ou em código, são identificados, verificados e controlados.

Conformidade com o desenvolvedor em primeiro lugar

Ao contrário dos softwares de gerenciamento de risco de terceiros, o Xygeni não requer novos fluxos de trabalho. Os desenvolvedores continuam trabalhando normalmente enquanto a plataforma lida com licenciamento, malware e SBOM validação nos bastidores.

Este equilíbrio entre automação e visibilidade garante que:

- Os desenvolvedores não diminuem o ritmo

- As equipes de segurança mantêm o controle

- Os auditores obtêm rastreabilidade total

E, por fim, sua organização permanece em conformidade sem atritos.

6. Por que a cobertura da plataforma de gerenciamento de riscos de terceiros deve começar com o código

O risco de terceiros não é mais apenas um problema de aquisição. Em vez disso, é um problema de software que os desenvolvedores enfrentam todos os dias. Sua exposição vem de dependências não confiáveis, bibliotecas desatualizadas, pacotes maliciosos e violações de licença ocultas em sua pilha.

Embora muitas equipes ainda dependam de ferramentas tradicionais, software de gerenciamento de risco de terceiros legado nunca foi projetado para lidar com esse nível de complexidade. Ele se concentra em fornecedores, não em código. Como resultado, deixa pontos cegos que os invasores podem explorar. No DevOps moderno, você precisa de mais do que listas de verificação. Você precisa de um plataforma de gerenciamento de risco de terceiros que realmente escaneia o que você constrói e protege o que você envia.

É exatamente isso que a Xygeni oferece. Ele vai além da análise superficial e oferece proteção real à sua equipe. Desde a detecção de malware e SBOM automação para rastreamento de licenças e priorização baseada em acessibilidade, ajuda você a:

- Controle o que entra na sua cadeia de suprimentos de software antes que chegue à produção

- Cumpra estruturas como DORA, NIS2 e EO 14028 sem esforço

- Resolva problemas automaticamente com pull request correções no contexto

- Prove a confiança em cada construção, repositório e pipeline consistentemente