Você sabia que acabou 560,000 novas ameaças de malware surgem todos os dias? À medida que os ataques cibernéticos se tornam mais sofisticados, entender o que é código malicioso e como ele pode se infiltrar em sistemas é crucial, pois essas ameaças podem explorar vulnerabilidades de software, levando a violações de dados, perdas financeiras e grandes interrupções. Vários tipos de código malicioso, como esquemas de phishing, trojans e exploits na cadeia de suprimentos, demonstraram seu potencial prejudicial.

Por exemplo, o 2023 Ataque de livro-razão comprometeu a ferramenta de conexão de software da empresa, permitindo que invasores roubassem mais de US$ 600,000 mirando carteiras de hardware.

O que é código malicioso e por que ele é importante

O que é código malicioso?

Código malicioso é um software ou script projetado para danificar sistemas ou roubar dados. Ao contrário de softwares legítimos, ele frequentemente se esconde em aplicativos confiáveis, dificultando sua detecção. Exemplos incluem vírus, ransomware e spyware. Ferramentas avançadas de detecção são essenciais para identificá-lo e preveni-lo.

Ataques de código malicioso podem explorar software proprietário e de código aberto, colocando informações confidenciais em risco. Tipos comuns de código malicioso incluem vírus, worms, ransomware, trojans e spyware. Essas ameaças geralmente entram nos sistemas por meio de e-mails de phishing, atualizações falsas de software ou código comprometido de ataques à cadeia de suprimentos.

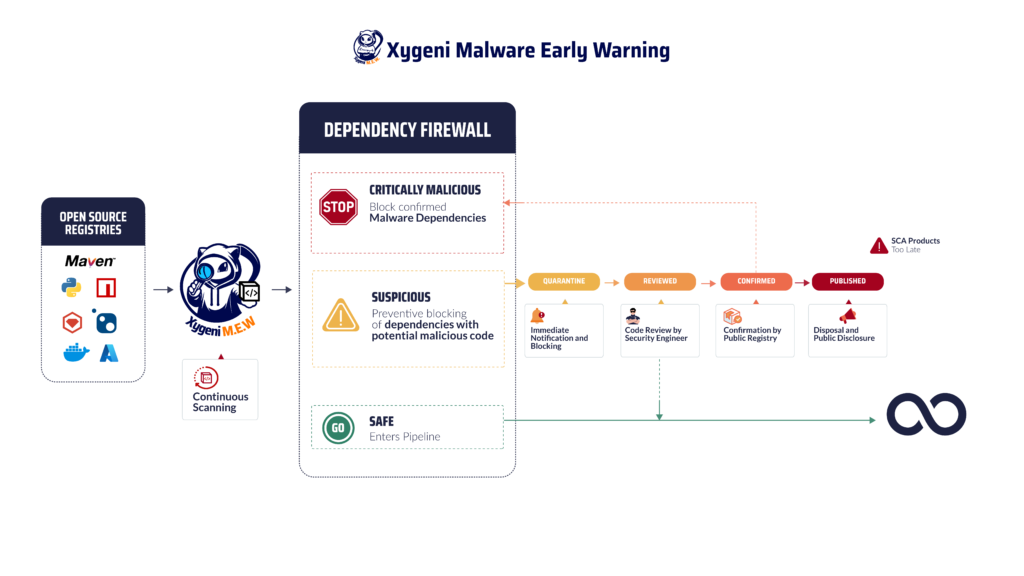

Ferramentas de detecção, como o Early Warning Malware Detection da Xygeni, são essenciais para identificar e bloquear essas ameaças antes que elas comprometam os sistemas.

Tipos de código malicioso que podem comprometer seus sistemas

Agora que definimos o código malicioso, vamos explorar os diferentes tipos que ameaçam seus sistemas todos os dias.

Tipos de código malicioso

- porta dos fundos: Permite que invasores ignorem a autenticação para acessar sistemas, roubar dados ou assumir o controle.

- Cavalos de Tróia: Software que parece seguro, mas esconde código prejudicial para atacar seu sistema.

- Ransomware: Bloqueia seus arquivos e exige dinheiro para desbloqueá-los, interrompendo as operações.

- Spyware: Monitora secretamente suas atividades e rouba informações privadas, como senhas.

- Ataques de Phishing: E-mails falsos induzem você a compartilhar dados pessoais ou baixar arquivos prejudiciais.

- Keyloggers: Registra o que você digita para roubar senhas e informações confidenciais.

- Ladrão: Rouba dados armazenados, incluindo senhas e arquivos importantes.

- Minhoca: Espalha-se pelas redes, deixando os sistemas lentos e consumindo recursos.

- Mineiro: Usa a energia do seu computador para minerar criptomoedas, causando baixo desempenho.

Como se defender contra código malicioso

O software de código aberto (OSS) incentiva a colaboração e a inovação, mas também cria oportunidades para invasores injetarem código malicioso. Uma vez dentro, esse código pode se espalhar por meio de ataques à cadeia de suprimentos, roubando dados, controlando sistemas ou comprometendo redes inteiras.

Por exemplo, os invasores podem adicionar malware a uma biblioteca popular de código aberto. Um caso notável é o Ataque Polyfill.io, onde um ator malicioso obteve controle do serviço Polyfill e injetou malware em sua base de código. Isso comprometeu mais de 100,000 sites globalmente, redirecionando usuários móveis para sites fraudulentos. Quando os desenvolvedores integraram inadvertidamente a biblioteca comprometida, eles expuseram seus aplicativos e usuários a sérios riscos.

Para combater essas ameaças, as organizações devem implementar monitoramento contínuo, conduzir auditorias de código e usar ferramentas avançadas de detecção de malware. Desenvolvedores e usuários devem permanecer vigilantes para proteger seus sistemas de ameaças ocultas.

Estratégias comprovadas para se defender contra códigos maliciosos

Ataques de código malicioso não só comprometem sistemas, como também podem levar a perdas financeiras significativas. Os ataques cibernéticos custam às empresas, em média, $ 4.45 milhão por violação, de acordo com o Relatório de Custo de uma Violação de Dados de 2023 da IBM. Isso destaca a importância de defesas proativas para evitar os altos custos da inação. Para proteger seus sistemas com eficácia, as organizações devem adotar estas estratégias:

- Práticas de codificação segura: Uso ferramentas de análise estática para identificar vulnerabilidades durante o desenvolvimento.

- Avaliações de vulnerabilidade: Realize testes de penetração regulares para descobrir fraquezas.

- Gerenciamento de patches: Automatize atualizações para garantir a aplicação oportuna de patches de software.

- Lista de permissões de aplicativos: Restrinja a execução a aplicativos pré-aprovados, bloqueando programas não autorizados.

- Integrar a Segurança na SDLC: Incorpore medidas de segurança em todo o ciclo de vida de desenvolvimento de software.

- Revisão de código e análise binária: Revise regularmente o código e os binários para detectar comportamentos suspeitos ou scripts maliciosos.

Fique um passo à frente: detecção de malware de alerta precoce da Xygeni

Código malicioso é uma ameaça crescente, especialmente em ecossistemas de código aberto. Ferramenta de detecção de malware de alerta precoce da Xygeni oferece uma solução de última geração para combater esses riscos. Esta ferramenta não apenas verifica pacotes de código aberto em busca de ameaças, mas também fornece medidas proativas para garantir que scripts maliciosos nunca comprometam seu ciclo de vida de desenvolvimento de software.

Como a ferramenta de detecção de malware de alerta precoce protege sua organização

- Detecção de ameaças em tempo real: O Xygeni monitora continuamente os registros públicos em busca de quaisquer sinais de malware. Isso inclui a varredura de padrões suspeitos ou comportamentos maliciosos em pacotes de código aberto novos e existentes. Ao agir em tempo real, o Xygeni identifica e isola ameaças antes que elas se infiltrem em seu CI/CD pipeline.

- Quarentena automática: Quando um código malicioso é detectado, o Xygeni coloca a ameaça em quarentena automaticamente, garantindo que ela não possa afetar seus sistemas ou se propagar pela cadeia de suprimentos. Este processo inclui a integração de segurança guardrails para bloquear pacotes arriscados, reduzindo o trabalho de correção posterior.

- Gerenciamento abrangente de vulnerabilidades: Além das vulnerabilidades conhecidas, a ferramenta da Xygeni aborda ameaças de dia zero, malware polimórfico sofisticado e vulnerabilidades não registradas. Essa postura proativa é vital para lidar com as táticas em evolução dos invasores.

- Notificações detalhadas:Quando uma ameaça é identificada, a ferramenta notifica imediatamente sua equipe por e-mail, plataformas de mensagens ou webhooks. Isso garante uma resposta rápida e tempo de inatividade mínimo para seus projetos.

- Conformidade Regulatória e Relatórios: Xygeni se alinha com standardé como NIS2 e DORA, garantindo que suas práticas de desenvolvimento de software permaneçam em conformidade. Recursos como Software Bill of Materials (SBOM) geração proporciona transparência e suporta resiliência operacional.

Proteção contra os tipos de código malicioso

A ferramenta da Xygeni foi projetada para defender contra um variedade de tipos de malware, incluindo:

- Backdoors e Trojans: Detecta pontos de acesso não autorizados e ameaças disfarçadas que comprometem os sistemas.

- Ransomware: Bloqueia código que criptografa seus arquivos ou exige pagamento de resgate.

- Spyware e Keyloggers: Impede a coleta de dados confidenciais do usuário ou de pressionamentos de teclas do sistema.

- Mineradores de criptomoeda: Identifica e interrompe código que drena recursos e é usado para mineração de criptomoedas não autorizada.

Ao integrar esses recursos, a Early Warning Malware Detection Tool garante que seu software permaneça resiliente contra ameaças emergentes.

Quer se aprofundar mais?

Se você ainda está pensando sobre o que é ou quer entender melhor os tipos de código malicioso que ameaçam seu CI/CD pipeline e como preveni-los, confira nosso postagem de blog sobre proteção e aprenda a identificar riscos ocultos precocemente.

As ameaças cibernéticas evoluem diariamente. Suas defesas não deveriam evoluir também? Entender o que é código malicioso e reconhecer os vários tipos de código malicioso que atacam sua infraestrutura é apenas o ponto de partida. A verdadeira segurança vem da defesa proativa. Ao equipar sua organização com ferramentas avançadas de detecção de malware, você pode identificar e bloquear ameaças ocultas antes que elas se infiltrem em seus sistemas. Segurança reativa não é suficiente; estar um passo à frente é a única estratégia real.

Não espere por um ataque: proteja seus sistemas agora!

O aumento de ataques de código malicioso é uma séria ameaça para organizações no mundo todo. De ataques de phishing a explorações da cadeia de suprimentos, os criminosos cibernéticos estão usando métodos cada vez mais sofisticados para roubar informações confidenciais. Saber o que é código malicioso e entender os tipos de código malicioso é essencial para defender sua infraestrutura.

Cada segundo conta na luta contra ele. Proteja seus sistemas agora mesmo com a ferramenta de detecção de malware de última geração da Xygeni. Entre em contato conosco hoje ou pegue um Demo grátis e fique à frente das ameaças cibernéticas!