Se você está construindo ou mantendo uma entrega moderna pipelines, você provavelmente já se perguntou: que segurança standards para CI/CD pipelines realmente importam? Com a pressão regulatória aumentando e os ataques à cadeia de suprimentos de software se tornando mais frequentes, selecionar as proteções certas pode parecer navegar em um campo minado. No entanto, CI/CD pipeline security Não se trata apenas de preencher caixas, mas sim de entregar software mais rápido e confiável sem expor sua empresa a riscos desnecessários. É por isso que implementar CI/CD pipeline security melhores práticas são essenciais, não opcionais.

Neste post, detalhamos os mais relevantes standards, destacam as melhores práticas do mundo real e mostram como o Xygeni ajuda a aplicá-las — automaticamente e sem atrasar sua equipe.

Que segurança Standards para CI/CD PipelineVocê deveria saber?

A entrega de software moderno depende de processos rápidos e automatizados pipelines — mas a velocidade por si só não o manterá seguro. É por isso que entender o que é segurança standards para CI/CD pipelineA aplicação de s não é apenas útil, é fundamental. Abaixo, detalhamos as estruturas mais relevantes e explicamos o que elas significam para sua equipe, sua postura de conformidade e sua exposição a riscos.

NIST SP 800-204D: Um modelo DevSecOps para CI/CD Pipeline Security

O que é isso: UMA Governo dos EUA standard que descreve como integrar a segurança ao DevOps, com foco especial em CI/CD pipelines.

Por que é importante:Ele abrange controles críticos como:

- Governança de identidade e acesso para pipeline componentes

- Assinatura de código, rastreamento de artefatos e política como código

- Proteções de tempo de execução para evitar adulteração durante compilações

CI/CD pipeline security impacto: Permite que as equipes criem dados rastreáveis e auditáveis pipelines que se alinham com o governo federal e enterpriseexpectativas de segurança de nível.

Se você não estiver alinhado:

- Você pode ser reprovado em avaliações de fornecedores ou de conformidade.

- Você aumenta o risco de envenenamento pipeline execução (EPI).

- Falta-lhe a visibilidade necessária para responder rapidamente a incidentes.

OWASP CI/CD Folha de dicas: centrado no desenvolvedor CI/CD Pipeline Security Melhores Práticas

O que é isso: Uma lista de verificação prática do OWASP Fundação, repleta de dicas práticas de segurança para DevOps e pipeline equipes.

Por que é importante: Oferece orientação tática para:

- Segredos seguros em código e ambientes

- Bloqueie os corredores e restrinja ferramentas de terceiros inseguras

- Valide cada etapa de construção e dependência

CI/CD pipeline security impacto: Capacita os desenvolvedores a reduzir proativamente as superfícies de ataque, sem adicionar atrito ao fluxo de trabalho.

Se você não estiver alinhado:

- Segredos podem vazar no código-fonte ou nos logs.

- Corredores compartilhados podem introduzir vulnerabilidades não rastreadas.

- Você corre o risco de ataques à cadeia de suprimentos por meio de ferramentas ou dependências não verificadas.

SO/IEC 27001: Global CI/CD Pipeline Security Governança

O que é isso: Um global standard que promove práticas de segurança consistentes e mensuráveis em todas as operações de entrega de software.

Por que é importante: Impulsiona requisitos como:

- Funções claras, controle de mudanças seguro e fluxos de trabalho documentados

- Registro de auditoria de pipeline Ações

- Revisão e prontidão para incidentes

CI/CD pipeline security impacto:Faz seu pipeline enterprise-pronto—tanto para clientes quanto para auditores.

Se você não estiver alinhado:

- Você pode perder contratos que exigem certificação ISO.

- Seu processo pode não atender ao escrutínio legal ou regulatório.

- Violações podem não ser documentadas ou mitigadas.

PCI DSS: Pagamento Pipeline execução

O que é isso: Uma conformidade obrigatória standard pela pipelines que criam ou implantam aplicativos que manipulam dados do titular do cartão.

Por que é importante: Impõe:

- Controles de acesso rigorosos em todos os ambientes

- Armazenamento seguro de dados confidenciais

- Rastreamento de alterações de commit implantar

CI/CD pipeline security impacto: Garante que os fluxos de trabalho financeiros sejam totalmente rastreáveis e defensáveis.

Se você não estiver alinhado:

- Você enfrenta multas, penalidades legais ou perda de privilégios de processamento.

- Os clientes podem perder a confiança nos seus fluxos de trabalho de pagamento.

- A falha de conformidade pode interromper a produção ou atrasar lançamentos.

SLSA (Níveis da Cadeia de Suprimentos para Artefatos de Software): Aplicação da Proveniência

O que é isso: Um modelo de maturidade e standard desenvolvido pelo Google e OpenSSF para proteger as cadeias de fornecimento de software.

Por que é importante: Exige:

- Metadados assinados e atestados in-toto para compilações

- Sistemas de construção isolados para evitar adulteração

- Prova da origem e reprodutibilidade do artefato

CI/CD pipeline security impacto: Cria confiança no seu software garantindo que cada artefato seja verificado e auditável.

Se você não estiver alinhado:

- Você fica mais exposto a compilações adulteradas e ataques de dependência.

- Você pode ser excluído de ecossistemas de parceiros ou fornecedores que exigem SLSA.

- As equipes de segurança terão dificuldade para confirmar o que realmente foi enviado.

Desde Standards para Ação: CI/CD Pipeline Security Melhores práticas que você deve aplicar

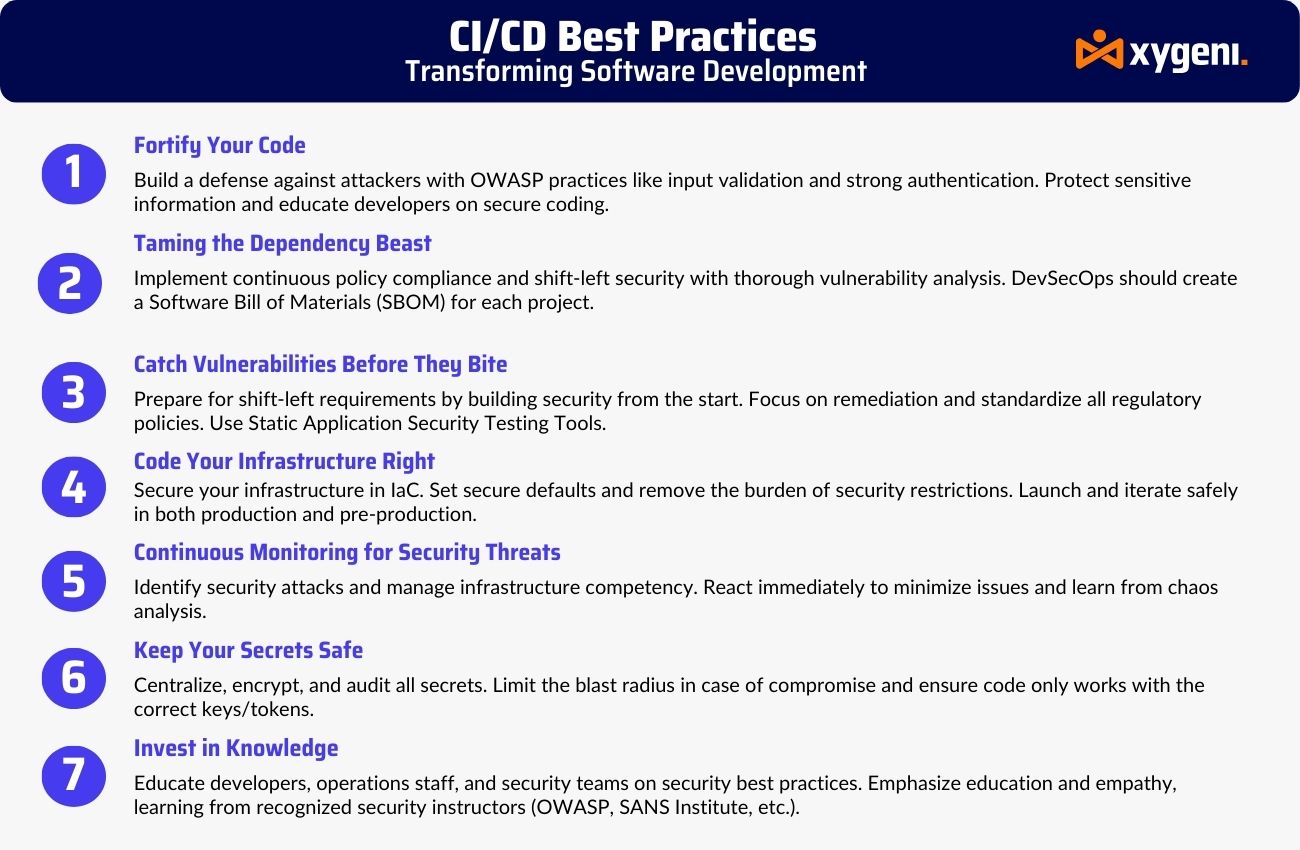

Entendendo o que é segurança standards para CI/CD pipelineA aplicação é o primeiro passo, mas atendê-los exige execução diária. Embora estruturas como NIST, OWASP e SLSA definam o o que, é a sua implementação que garante o como. Em outras palavras, a conformidade só funciona quando as melhores práticas são incorporadas diretamente aos seus fluxos de trabalho.

É por isso que o seguinte CI/CD pipeline security As melhores práticas concentram-se em ações reais e testadas em campo que ajudam você não apenas a se alinhar com essas standards—mas também crie resiliência em cada estágio do seu ciclo de vida de entrega de software.

Entendendo o que é segurança standards para CI/CD pipelines aplicar é apenas o começo. Na verdade, aplicá-los nas operações do dia a dia é o que torna o seu pipeline verdadeiramente seguro. Embora o NIST, o OWASP e o SLSA definam o que precisa ser feito, é a sua implementação que define o como. Em outras palavras, a conformidade não significa nada a menos que você incorpore as melhores práticas diretamente aos seus fluxos de trabalho de entrega.

Portanto, o seguinte CI/CD pipeline security As melhores práticas não são apenas teóricas — elas são baseadas em táticas testadas em campo que reforçam cada camada do seu ciclo de vida de entrega de software.

Inventário e Visibilidade

Em primeiro lugar, mapeie todo o seu CI/CD Ecossistema. Identifique sistemas conectados, credenciais, executores e ferramentas de terceiros. Como resultado, você pode expor integrações ocultas, dependências tóxicas e configurações incorretas antes que elas acionem incidentes.

Privilégio Mínimo e Higiene de Papel

Em segundo lugar, aplique um controle de acesso baseado em funções (RBAC) rigoroso. Remova permissões desnecessárias, alterne credenciais com frequência e prefira tokens de curta duração. Consequentemente, isso reduz o risco de movimentação lateral caso um invasor consiga acesso.

Segredos e Higiene de Configuração

Além disso, evite armazenar segredos em variáveis de ambiente ou código. Use cofres de segredos dedicados e integre ferramentas de varredura que detectem vazamentos precocemente. Para isso, Xygeni Secrets Security fornece execução em tempo real e pre-commit digitalização para detectar riscos antes que eles cheguem à produção.

Guardrails e aplicação de tempo de execução

Além disso, defina proteções de ramificação, exija revisões de código e restrinja edições de tarefas em repositórios confidenciais. Ao mesmo tempo, implemente a imposição de tempo de execução para impedir comportamentos perigosos, como shells reversos ou tentativas de escalonamento de privilégios.

Dependências e Proveniência Seguras

Por exemplo, fixe todas as versões de dependência, verifique vulnerabilidades e verifique seu SBOMs. Com este propósito em mente, SAL de Xygeni (acrônimo para Software Attestation Layer for Trust) assina cada artefato, fornecendo prova criptográfica de origem e integridade de construção.

Monitore o que importa

Por fim, vá além do registro básico. Implemente o monitoramento comportamental que sinaliza violações de políticas e CI/CD anomalias em tempo real. Com isso em mente, suas ferramentas devem fornecer insights práticos — não apenas alertas sonoros.

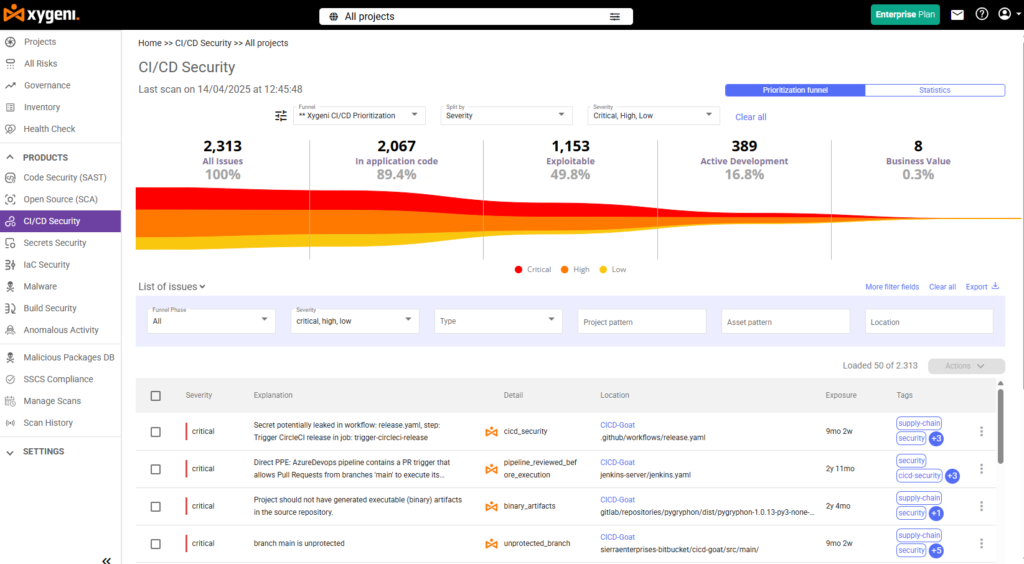

Como a Xygeni protege seus dados CI/CD Pipeline De ponta a ponta

EQUIPAMENTOS CI/CD pipelineOs sistemas se movem rapidamente — e as ameaças de hoje também. É por isso que Xygeni CI/CD Total não apenas verifica seus fluxos de trabalho. Em vez disso, ele oferece proteção de espectro completo que se alinha com os recursos mais essenciais CI/CD pipeline security standards, incluindo NISTSP800-204D, OWASP CI/CD 10 topo e SLSA.

Ao incorporar a segurança diretamente ao seu ciclo de vida de DevOps, a Xygeni ajuda as equipes a mudar de direção, aplicar políticas e permanecer em conformidade, tudo isso sem prejudicar a velocidade do desenvolvimento.

Inventário completo de CI/CD Ativos

Para começar, o Xygeni mapeia todo o seu CI/CD ambiente. De tarefas e executores a tokens e integrações de terceiros, ele oferece visibilidade completa. Consequentemente, você pode detectar riscos ocultos, configurações incorretas e conexões não autorizadas antes que causem danos reais.

Segredos e Proteção de Credenciais

Em seguida, o Xygeni verifica ativamente seus repositórios e pipelines para segredos codificados, tokens vazados ou credenciais desatualizadas. Se algo for exposto, ele alerta você e aplica suas políticas de segurança instantaneamente. Dessa forma, os segredos permanecem protegidos e os invasores ficam de fora.

Varredura com reconhecimento de contexto e detecção de malware

Ao contrário dos scanners tradicionais, o Xygeni combina SAST, SCA, IaC análise e Detecção de EPI em um mecanismo unificado. Como resultado, ele descobre ameaças reais — como shells injetados ou scripts maliciosos — e filtra o ruído usando pontuação de explorabilidade e contexto de acessibilidade.

Aplicação de políticas e proteção de tempo de execução

Além disso, o Xygeni aplica suas regras de segurança no momento da compilação. Scripts inseguros, tarefas suspeitas ou ações não autorizadas de terceiros são bloqueados antes de serem executados. Isso garante uma defesa proativa contra ataques envenenados. pipeline execução e alterações não autorizadas.

Proveniência de Artefato Seguro (compatível com SLSA)

Além disso, a Xygeni's SALT (Camada de Atestado de Software para Confiança) assina cada artefato e o vincula à sua origem usando atestados in-toto. Isso significa que cada construção é verificável, à prova de violação e totalmente compatível com SLSA Nível 2+ .

Rastreabilidade pronta para auditoria

Por fim, o Xygeni rastreia tudo: cada trabalho, cada políticacisíon e alerta—com précisíon. Se você está se preparando para um DORA, ISO / IEC 27001, ou NIS2 auditoria, ela fornece os insights e registros necessários para demonstrar conformidade com confiança.

Como a Xygeni reforça a segurança Standards para CI/CD Pipelines

Embora muitas ferramentas possam escanear seu código, poucas ajudam você a se manter verdadeiramente em conformidade com as estruturas que importam. O Xygeni vai além da detecção — ele operacionaliza o mais importante CI/CD pipeline security standards diretamente em seus fluxos de trabalho. Se você está alinhando com NISTSP800-204D, endurecendo contra o OWASP CI/CD 10 topo, ou provando SLSA Nível 2+ conformidade, a Xygeni faz o trabalho pesado para você.

Mapeado para NIST SP 800-204D

Em primeiro lugar, a orientação do NIST para DevSecOps seguro pipelines enfatiza a integridade da configuração, testes automatizados e rastreabilidade completa. A Xygeni apoia isso de várias maneiras importantes:

- Ele aplica continuamente configurações seguras e detecta erros de configuração à medida que ocorrem.

- Ele integra a digitalização para SAST, SCA e IaC diretamente em seu CI/CD pipelines.

- Ele registra todos pipeline alterações e violações, tornando as auditorias para estruturas DORA ou ISO simples.

Como resultado, seu pipelineOs s não apenas parecem seguros, eles são rastreáveis, auditáveis e defensáveis por design.

Abrange OWASP CI/CD 10 topo

OWASP identifica os mais comuns e perigosos CI/CD pipeline riscos — muitos dos quais decorrem de segredos mal utilizados, funções privilegiadas ou execução de código malicioso. Felizmente, a Xygeni enfrenta essas ameaças de frente:

- Ele verifica ativamente credenciais codificadas e vazamentos secretos antes que cheguem aos seus repositórios.

- Ele aplica políticas de controle de acesso, garantindo uma separação clara de funções e pipeline higiene de papel.

- Ele bloqueia cargas injetadas, shells reversos e comandos envenenados em tempo real, antes que eles possam ser executados.

Resumindo, o Xygeni não apenas avisa sobre os riscos do OWASP, como também os desativa automaticamente.

Suporta conformidade com SLSA imediatamente

Finalmente, o SLSA (Supply Chain Levels for Software Artifacts) define o padrão para construção segura pipelines. Xygeni ajuda você a atingir o SLSA Nível 2+ com seu integrado SALT (Camada de Atestado de Software para Confiança) módulo:

- Ele assina cada artefato e o vincula ao processo de construção específico usando atestados in-toto.

- Ele comprova a integridade do software com verificação criptográfica, garantindo que nada foi adulterado.

- Ajuda a satisfazer as demandas de clientes, fornecedores ou reguladores por entrega de software segura e rastreável.

Para esse fim, sua equipe ganha total confiança em sua cadeia de suprimentos de software, ao mesmo tempo em que mantém sua pipeline seguro, rastreável e totalmente compatível com a indústria standards.

Conclusão: proteja seu Pipelines por Alinhamento com CI/CD Total Standards

Para proteger a entrega rápida de hoje pipelines, você deve primeiro entender que segurança standards para CI/CD pipelines realmente exigem. Estruturas como NISTSP800-204D, OWASP CI/CD 10 topo e SLSA não oferecem apenas teoria — eles fornecem projetos práticos para a criação de fluxos de trabalho seguros, compatíveis e de alto desempenho.

No entanto, simplesmente conhecer o standards não é suficiente. Você precisa implementar controles que funcionem na velocidade do DevOps. Isso significa incorporar CI/CD pipeline security melhores práticas em cada estágio - desde commit para implantar — e garantir que sua equipe possa aplicá-las sem desacelerar.

É exatamente aí que a Xygeni entra. Ao combinar detecção automatizada, aplicação de políticas e proteção em tempo real, a Xygeni torna a conformidade contínua. Seja para verificar vulnerabilidades, bloquear trabalhos inseguros ou gerar logs de auditoria para ISO, DORA ou NIS2, a Xygeni ajuda você a atingir seus objetivos. CI/CD pipeline security metas com confiança.

Pronto para assumir o controle da segurança de entrega do seu software? Agenda uma Demonstração e veja como a Xygeni simplifica a conformidade sem comprometer a velocidade.