SSDLC: Ключ к безопасной разработке программного обеспечения #

Если вы создаете приложения, вы, вероятно, слышали о SSDLC, но что такое SSDLC, и как это соотносится с традиционными методами, такими как SDLCВ ходе дебатов SDLC против SSDLCКлючевое отличие заключается в том, как безопасность обеспечивается на протяжении всего цикла разработки. SDLC часто относится к безопасности как к последнему шагу или, что еще хуже, как к чему-то второстепенному, SSDLC (Жизненный цикл безопасной разработки программного обеспечения) интегрирует безопасность с самого начала. Этот проактивный подход обеспечивает раннее устранение уязвимостей, снижая риски и затраты, а также создавая программное обеспечение, которое не только функционально, но и безопасно изначально. В этом глоссарии мы подробно рассмотрим, как SSDLC работает, почему это важно в условиях современных угроз и как ваша команда может эффективно это реализовать.

Определение:

Что такое SSDLC? #

Жизненный цикл разработки безопасного программного обеспечения (SSDLC) — это фреймворк, который систематически интегрирует методы обеспечения безопасности на каждом этапе процесса разработки. В отличие от SDLC, где безопасность часто решается поздно — во время тестирования или развертывания — SSDLC «запекает» безопасность с самого начала. Безопасный цикл разработки программного обеспечения не связан с добавлением дополнительной сложности; он связан с упреждающим подходом. Выявляя и устраняя уязвимости на ранних стадиях, SSDLC снижает риски, минимизирует затраты на исправления на поздних этапах и обеспечивает соответствие таким нормам, как GDPR, HIPAA и PCI DSS. С SSDLCразработчики могут поставлять программное обеспечение, которое не только работает без сбоев, но и противостоит современным киберугрозам.

SDLC против SSDLC: Почему SSDLC это более разумный выбор #

Разница между SDLC против SSDLC это больше, чем просто когда команды решают вопросы безопасности, это то, как они build security в процесс. Традиционные методы фокусируются на создании функционального программного обеспечения в первую очередь, а безопасность добавляется позже, во время тестирования или развертывания. Этот реактивный подход оставляет уязвимости в программном обеспечении, которые команды должны исправить позже, часто с большими затратами или серьезными рисками.

Напротив, более проактивный подход гарантирует, что безопасность является частью каждой фазы, начиная с планирования. Команды выявляют и устраняют риски на ранних этапах, делая безопасность неотъемлемой частью рабочего процесса, а не второстепенной мыслью. Это не только снижает затраты и предотвращает задержки, но и помогает разработчикам поставлять надежное и готовое к современным вызовам программное обеспечение.

Ключевые отличия SDLC против SSDLC

| Аспект | SDLC Жизненный цикл разработки программного обеспечения | SSDLC Безопасный жизненный цикл разработки программного обеспечения |

| Безопасность | Реактивный: Безопасность решается после создания функциональности. Проблемы часто обнаруживаются во время тестирования или после развертывания. | Проактивность: безопасность встроена в каждый этап, что снижает вероятность утечки уязвимостей. |

| Сроки проведения мероприятий | Обеспечение безопасности часто откладывается до этапов тестирования или развертывания. | Мероприятия по обеспечению безопасности, такие как оценка рисков и безопасное кодирование, интегрированы с самого начала. |

| Затраты | Устранение уязвимостей на поздних этапах цикла может оказаться дорогостоящим и трудоемким. | Раннее обнаружение экономит ресурсы, позволяя избежать дорогостоящих доработок и задержек. |

| Риск уязвимости | Более высокий риск того, что проблемы останутся незамеченными до поздних стадий производства. | Снижение риска, поскольку уязвимости выявляются и устраняются в ходе разработки. |

| Основные мероприятия | Основное внимание уделяется предоставлению функционального программного обеспечения с дополнительными функциями безопасности. | Ключевыми приоритетами являются безопасное проектирование, моделирование угроз, безопасное кодирование и непрерывное тестирование. |

Вкратце: sdlc против сsdlc: SDLC создает программное обеспечение, которое работает. SSDLC создает программное обеспечение, которое работает и защищает пользователей, данные и ваш бизнес. С SSDLCвы не просто разрабатываете программное обеспечение — вы развиваете доверие и устойчивость с первого дня.

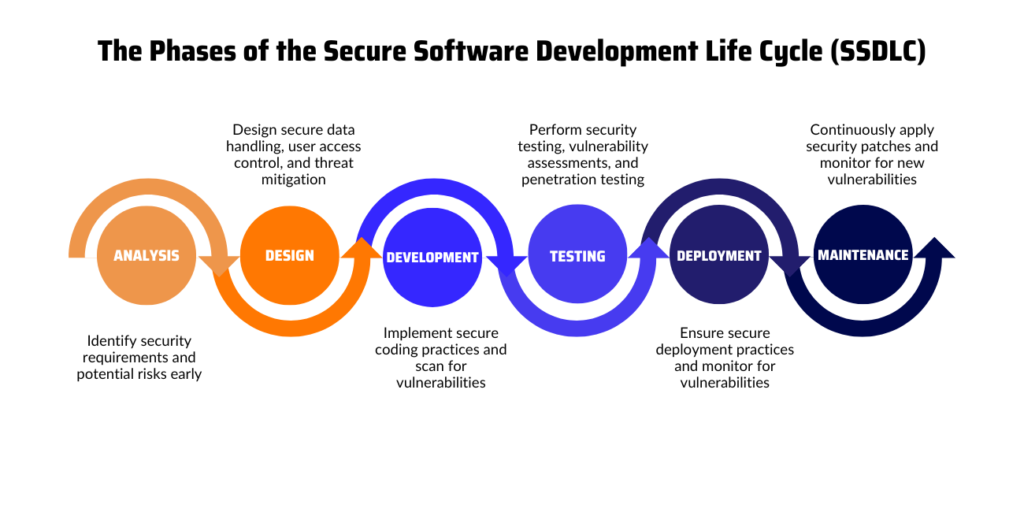

Фазы жизненного цикла разработки безопасного программного обеспечения: шаг за шагом #

Хотите знать, что такое SSDLC на практике? Вот как безопасность интегрируется в каждый этап процесса разработки:

Планирование и анализ требований

- Заранее определите как функциональные требования, так и требования безопасности.

- Проводите оценку рисков для раннего выявления потенциальных угроз.

Дизайн

- Сосредоточьтесь на создании безопасной архитектуры.

- Используйте моделирование угроз для прогнозирования и устранения уязвимостей до начала кодирования.

Разработка

- Пишите безопасный код, следуя лучшим практикам.

- Используйте такие инструменты, как статическое тестирование безопасности приложений (SAST) для выявления уязвимостей во время написания кода.

Тестирование

- Тестируйте функциональность и безопасность одновременно.

- Проводите динамическое тестирование безопасности приложений (DAST), тесты на проникновение и проверки кода, чтобы выявить все слабые места перед развертыванием.

развертывание

- Применяйте безопасные конфигурации.

- Перед запуском программного обеспечения установите системы мониторинга и создайте план реагирования на инциденты.

Обслуживание

Проводите регулярные оценки уязвимостей и применяйте исправления для поддержания высокого уровня безопасности.

Включите непрерывный мониторинг после развертывания.

Хотите глубже погрузиться в эти фазы? Ознакомьтесь с этим подробным постом в блоге на Фазы жизненного цикла разработки программного обеспечения для получения более подробной информации и передового опыта.

Ключевые выводы: что такое SSDLC? #

- Что такое SSDLC? SSDLC (Жизненный цикл разработки безопасного программного обеспечения) интегрирует методы безопасности в каждый этап SDLC процесс — планирование, проектирование, разработка, тестирование, развертывание и обслуживание — для обеспечения безопасности программного обеспечения от начала до конца.

- Почему СSDLC имеет значение: В отличие от традиционных SDLC, SSDLC внедряет меры безопасности на ранних этапах, снижая уязвимости, риски несоответствия требованиям и долгосрочные затраты.

- Основные преимущества SSDLC: Более раннее обнаружение уязвимостей, сокращение затрат на исправление, повышение доверия клиентов и согласованность с standardтакие как GDPR, HIPAA и PCI DSS.

Почему разработчикам следует перейти на SSDLC #

Переход от SDLC к SSDLC Может показаться, что это большой шаг, но преимущества того стоят. Вот почему разработчики любят Secure Software Development Life Cycle:

Создает более безопасное программное обеспечение: С SSDLC, ваше программное обеспечение готово противостоять современным угрозам.

Экономит время и деньги: Раннее выявление проблем означает меньше дорогостоящих исправлений в будущем.

Упрощает безопасность: Интеграция безопасности в рабочий процесс снижает уровень стресса и необходимость исправления ошибок в последнюю минуту.

Внедрение SSDLC можно ли предотвратить уязвимости до развертывания? #

Да, действительно. Внедрение SSDLC является одним из наиболее эффективных способов предотвращения уязвимостей перед развертыванием. Интегрируя методы обеспечения безопасности в каждый этап процесса разработки, от планирования и проектирования до кодирования и тестирования, SSDLC сдвигает безопасность влево. Это означает, что потенциальные угрозы и уязвимости выявляются на ранних этапах с помощью таких мероприятий, как моделирование угроз, обзоры безопасной архитектуры и статический анализ кода. Такие инструменты, как SAST и ДАСТ используются не как нечто второстепенное, а как встроенные меры безопасности на протяжении всего процесса SDLC.Проверка безопасности с помощью SSDLC непрерывны и автоматизированы. Таким образом, вероятность обнаружения критических проблем в последнюю минуту снижается. Это не только снижает стоимость и сложность исправления ошибок, но и помогает гарантировать, что уязвимости никогда не попадут в производство.

Каковы наиболее часто используемые SSDLC инструменты? #

Для поддержки безопасного жизненного цикла разработки программного обеспечения (SSDLC), команды полагаются на ряд инструментов, разработанных для выявления, управления и снижения риска на каждом этапе разработки. Каждая категория играет определенную роль — от написания безопасного кода до проверки того, что ваше приложение выдерживает реальные угрозы.

Вот наиболее широко используемые типы SSDLC инструменты:

- Статическое тестирование безопасности приложений (SAST): Эти инструменты анализируют исходный код на ранних этапах разработки, чтобы выявлять ошибки, небезопасные функции и недостатки кодирования до того, как они попадут в производство.

- Динамическое тестирование безопасности приложений (DAST): Инструменты DAST имитируют атаки на работающие приложения, чтобы выявить уязвимости во время выполнения, такие как ошибки внедрения или нарушенная аутентификация.

- Анализ состава программного обеспечения (SCA): SCA инструменты сканируют на наличие уязвимых зависимостей с открытым исходным кодом и выявляют проблемы лицензирования, помогая вам избегать рисков в цепочке поставок.

- Раскрытие секретов: Инструменты в этой категории сканируют код, pipelines и репозитории для перехвата жестко запрограммированных учетных данных, ключей API и других конфиденциальных секретов до того, как они будут раскрыты.

- Инфраструктура как код (IaC) Сканеры: Они гарантируют, что ваши облачные конфигурации и настройки контейнеров с самого начала будут соответствовать принципам безопасности по умолчанию.

- CI/CD Интеграция безопасности: Такие платформы, как Xygeni, встраиваются в ваш pipelines для автоматизации обнаружения уязвимостей, обеспечения соблюдения guardrails, и обеспечить соответствие при перемещении кода из commit развернуть.

Объединив эти SSDLC инструменты, вы создаете многоуровневую защиту, которая выявляет риски на ранних этапах, автоматизирует безопасные практики и поддерживает постоянное соответствие. Для получения более подробной информации ознакомьтесь с этим руководством на Наиболее часто используемые SDLC Инструменты.

Как Xygeni упрощает SSDLC #

Переход на безопасный цикл разработки программного обеспечения не означает полную перестройку вашего рабочего процесса. Xygeni предоставляет инструменты, которые делают принятие SSDLC бесшовный:

- Application Security Posture Management (ASPM): Получайте информацию о рисках в режиме реального времени, определяйте приоритеты уязвимостей и эффективно устраняйте их.

- Open Source Security: Постоянно отслеживайте зависимости на предмет уязвимостей и блокируйте вредоносные пакеты до того, как они попадут в вашу кодовую базу.

- Секреты безопасности: Предотвращайте утечки конфиденциальной информации, такой как ключи API или учетные данные, во время разработки.

С Xygeni вы можете интегрировать SSDLC практики в ваш процесс, не замедляя работу команды.

Почему разработчикам следует перейти на SSDLC #

Переход от SDLC к SSDLC Может показаться, что это большой шаг, но преимущества того стоят. Вот почему разработчики любят Secure Software Development Life Cycle:

- Это экономит время и деньги: Раннее выявление проблем означает меньше дорогостоящих исправлений в будущем.

- Это упрощает безопасность: Интеграция безопасности в рабочий процесс снижает уровень стресса и необходимость исправления ошибок в последнюю минуту.

- Он создает более безопасное программное обеспечение: С SSDLC, ваше программное обеспечение готово противостоять современным угрозам.

Начните бесплатно прямо сейчас #

Сделайте следующий шаг сегодня! Xygeni упрощает SSDLC интеграция, что делает его эффективным и удобным для разработчиков. Начните сейчас, и позвольте нам помочь вам плавно перейти от SDLC к SSDLC создавая безопасное и надежное программное обеспечение с нуля.

Начните бесплатно прямо сейчас!

Часто задаваемые вопросы #

Потому что это помогает организациям создавать программное обеспечение, которое не только функционально, но и безопасно. Интегрируя безопасность в каждый этап процесса разработки, SSDLC снижает риск уязвимостей, обеспечивает соответствие таким нормам, как GDPR и HIPAA, и минимизирует дорогостоящие исправления на поздних этапах. Он также защищает репутацию вашей организации, предотвращая нарушения безопасности, которые могут нанести вред клиентам и бизнес-операциям.

Внедрение SSDLC требует сотрудничества между всеми заинтересованными сторонами. Разработчики берут на себя инициативу, интегрируя безопасные методы кодирования. Специалисты по безопасности направляют процесс, управляя тестированием и устранением угроз. Менеджеры проектов отдают приоритет безопасности на протяжении всего жизненного цикла разработки, в то время как владельцы бизнеса обеспечивают соответствие целей безопасности целям бизнеса. Вместе эти роли работают в унисон, чтобы обеспечить успешное внедрение SSDLC.

Хотя обе компании стремятся создавать безопасное программное обеспечение, DevSecOps и SSDLC использовать немного разные подходы.

SSDLC (Жизненный цикл разработки безопасного программного обеспечения) фокусируется на интеграции безопасности на каждом этапе традиционного жизненного цикла разработки — от планирования и проектирования до кодирования, тестирования и развертывания.

DevSecOps — более широкая практика, которая объединяет разработку, безопасность и операции. Она делает акцент на автоматизации, непрерывной интеграции и циклах обратной связи в реальном времени по всей цепочке инструментов DevOps.

Короче говоря, С.SDLC добавляет безопасность на этапах разработки, в то время как DevSecOps встраивает безопасность во весь процесс CI/CD рабочий процесс.

Реализация SSDLC помогает командам выявлять уязвимости безопасности на ранних этапах — до того, как они попадут в производство. Делая это, организации:

– Сокращение затрат и усилий на исправление ошибок

– Избегайте распространенных уязвимостей, таких как инъекции или неправильные конфигурации.

– Обеспечить соблюдение безопасности standardи политики

– Построение доверия с пользователями и заинтересованными сторонами

В конечном итоге, С.SDLC сделайте безопасное кодирование частью вашей культуры, а не просто проверкой в последнюю минуту перед выпуском.