В современной разработке программного обеспечения 95% уязвимостей в программном обеспечении с открытым исходным кодом возникают из-за транзитивных зависимостей. Эти косвенные связи создают скрытые риски, которые часто остаются незамеченными. Но что такое транзитивная зависимость в программном обеспечении? Это косвенная связь, унаследованная через другие пакеты, которая потенциально подвергает ваше приложение уязвимостям безопасности. Эти невидимые компоненты могут стать слабыми местами, делая ваше программное обеспечение более уязвимым для кибератак. Понимание и обеспечение безопасности этого аспекта вашего программного обеспечения критически важно для поддержания стабильной и защищённой среды.

Определения:

Что такое транзитивная зависимость? #

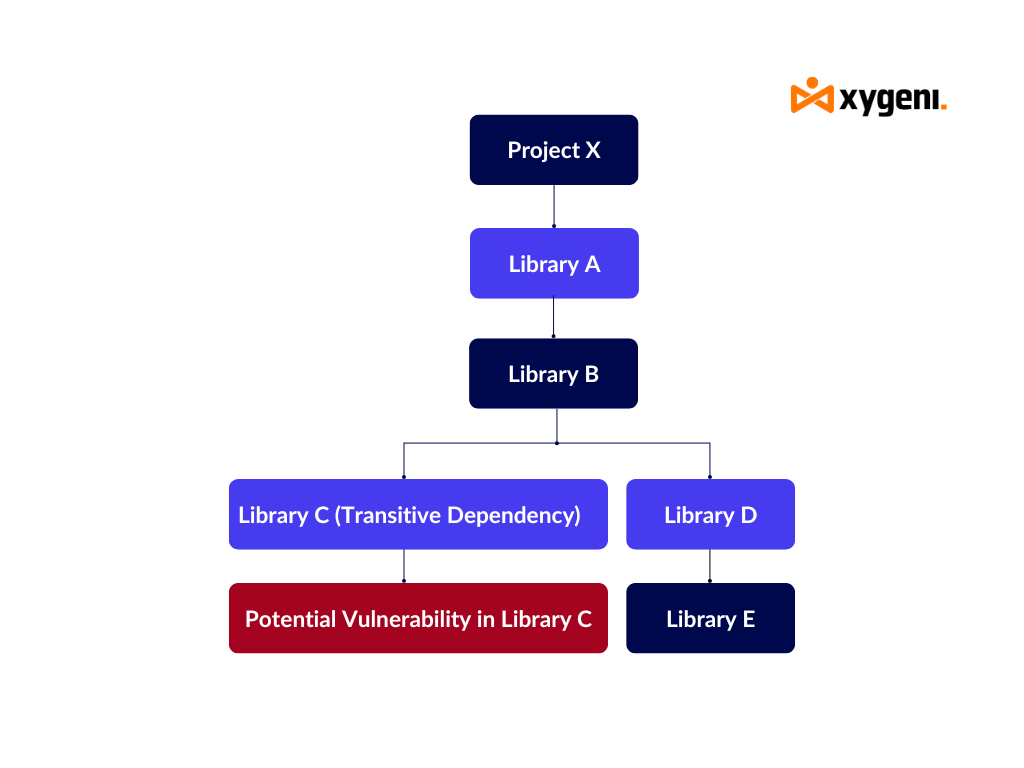

Это косвенная зависимость, которую ваш проект наследует от другого пакета. Например, если ваш проект использует библиотеку A, а библиотека A зависит от библиотеки B, библиотека B становится транзитивной зависимостью. Эти невидимые зависимости могут накапливаться, поскольку каждая библиотека или модуль добавляет свой собственный набор зависимостей, что затрудняет мониторинг и защиту вашего программного обеспечения.

Как работают транзитивные зависимости #

Давайте посмотрим на простой пример:

- Project X зависит от Библиотека А для базовых функций, таких как ведение журнала.

- Библиотека А само зависит от Библиотека Б для дополнительных полезных функций.

- Библиотека Б использования Библиотека С для анализа конфигурации.

В этом сценарии:

- Библиотека С является транзитивным зависимым программным обеспечением Project X через Библиотека А и Библиотека Б.

- If Библиотека С содержит уязвимость, она может потенциально повлиять на весь проект, даже если Project XРазработчики могут даже не знать об этом Библиотека Ссуществование.

- Давайте расширим это:

- If Библиотека С устарел или плохо поддерживается, он может содержать уязвимости, которые были исправлены в новых версиях. Однако, поскольку он зарыт в Библиотека Аи зависимостей библиотеки B, это может быть упущено из виду во время аудита безопасности.

- Хуже того, злоумышленники могут использовать этот «скрытый» путь, нацеливаясь на уязвимости в широко используемых транзитивных зависимостях, которые не контролируются разработчиком напрямую.

Эти цепочки косвенных связей становятся длиннее и сложнее в более крупных программных проектах, увеличивая потенциальную поверхность атаки и затрудняя надзор за безопасностью. Злоумышленники могут использовать эти скрытые пути, нацеливаясь на уязвимости в часто используемых, но менее заметных компонентах.

Почему транзитивные зависимости имеют значение #

- Скрытые уязвимости:

Транзитивные зависимости создают невидимые уязвимости, поскольку они не контролируются и не изучаются разработчиками напрямую. Эти риски часто остаются без внимания, что делает их основными целями для кибератак. - Повышенная сложность и риск:

Управление косвенными программными соединениями добавляет уровни сложности. Каждый дополнительный уровень увеличивает риск попадания устаревшего или небезопасного кода в ваш проект. Например, вы можете исправить уязвимость в библиотеке A, но если библиотека C останется открытой, ваш проект все еще будет под угрозой. - Соответствие нормативам:

Нормативные рамки, такие как НИСТ SBOM требуют от организаций поддерживать видимость всех компонентов программного обеспечения, включая транзитивные зависимости. Неспособность отслеживать их может привести к сбоям в соблюдении требований. Всесторонний мониторинг имеет решающее значение для выполнения этих требований standards.

Как управлять транзитивными зависимостями #

- Определите транзитивные зависимости:

Используйте такие инструменты, как анализ состава программного обеспечения Xygeni (SCA) для отображения всего дерева зависимостей, включая как прямые, так и транзитивные зависимости. Эта прозрачность обеспечивает четкое представление пакетов, на которые опирается ваш проект, снижая риски. - Устранение уязвимостей:

После выявления уязвимостей платформа Xygeni предлагает руководство по исправлению или обновлению уязвимых пакетов в ваших транзитивных зависимостях. Проактивное исправление гарантирует, что эти скрытые проблемы не перерастут в серьезные угрозы безопасности. - Удалите ненужные зависимости:

Анализируя ваш компонентный график, Xygeni помогает выявить и удалить избыточные или ненужные транзитивные зависимости. Это уменьшает поверхность атаки и упрощает обновления безопасности.

Обеспечение транзитивных зависимостей с помощью Xygeni #

Мониторинг в реальном времени и обнаружение вредоносных программ: #

Ксигени Open Source Security (OSS) платформа постоянно сканирует как прямые, так и транзитивные зависимости на предмет уязвимостей. Она обнаруживает вредоносные пакеты в публичных реестрах, таких как NPM, Maven и PyPI, помещая затронутые пакеты в карантин до того, как они скомпрометируют вашу систему. Оповещения Xygeni оповещают вашу команду безопасности в режиме реального времени.

Приоритезация уязвимостей с учетом контекста: #

Не все уязвимости одинаково критичны. Ксигени Application Security Posture Management (ASPM) Приоритизирует уязвимости на основе таких факторов, как эксплуатируемость, достижимость и потенциальное влияние на бизнес. Это гарантирует, что ваша команда сосредоточится на самых опасных уязвимостях в первую очередь.

Полное отображение зависимостей: #

Карта зависимостей Xygeni обеспечивает всестороннее визуальное представление того, как взаимодействуют все ваши компоненты. Это подробное отображение информирует decisions об исправлении, обновлении или удалении ненужных зависимостей.

Защита на уровне кода: #

Ксигени Code Security Решение сканирует ваше приложение на наличие вредоносного кода, гарантируя, что даже код, введенный через транзитивные зависимости, не содержит угроз. Оно обнаруживает такие угрозы, как бэкдоры и программы-вымогатели, до того, как они попадут в производство, дополняя ваши существующие инструменты статического анализа (SAST).

Защитите свой проект с помощью Xygeni #

Итак, теперь вы знаете, что такое транзитивная зависимость. Благодаря мониторингу в реальном времени, проактивному обнаружению угроз и комплексным инструментам безопасности Xygeni вы можете защитить каждый уровень своего программного обеспечения. Свяжитесь с нами сегодня, чтобы заказать демонстрацию и защитить свою цепочку поставок!

Закажите демонстрацию сегодня чтобы узнать, как Xygeni может изменить ваш подход к безопасности программного обеспечения.

Часто задаваемые вопросы #

Частичная зависимость возникает, когда непервичный атрибут функционально зависит от части составного первичного ключа, а не от всего ключа, что приводит к избыточности.

Используйте такие инструменты, как Xygeni Open Source Security платформа для обнаружения и устранения уязвимостей в программных пакетах, на которые опирается ваш проект. Эти инструменты предоставляют автоматизированные рекомендации по исправлению или обновлению затронутых компонентов до того, как они перерастут в риски безопасности.

Проанализируйте дерево зависимостей, чтобы увидеть, какой пакет его вводит. Обновите или реорганизуйте свой код, чтобы устранить его, не нарушая функциональность. Платформа Xygeni помогает визуализировать и управлять этими отношениями.

Используйте команду Maven mvn dependency:tree для проверки транзитивных зависимостей. Эта команда отображает полную иерархию зависимостей вашего проекта. Xygeni интегрируется с Maven для предоставления более глубокого понимания безопасности.

Для безопасного обновления транзитивных зависимостей можно начать с использования инструментов для составления карты дерева зависимостей. Это позволит определить, какой пакет нуждается в обновлении. Совет: всегда создавайте резервную копию кода перед внесением изменений. Попробуйте standard Сначала обновите команды. Если это не решит проблему, переопределите или закрепите конкретную версию в файлах конфигурации. При необходимости вы можете установить зависимость напрямую. В конечном счёте, вам остаётся только запустить тесты, чтобы убедиться, что всё работает нормально, задокументировать изменения и отслеживать новые уязвимости.