إن أمان مكوناتك مفتوحة المصدر لا يقل أهمية عن شيفرتك المصدرية. لهذا السبب، تُجرى نقاشات حول تحليل تركيب البرمجيات (SCA) وقائمة مواد البرنامج (SBOM) تكتسب زخمًا بين فرق DevOps وAppSec. على الرغم من ذكرهما معًا في كثير من الأحيان، سكا ضد sbom المقارنة لا تعني اختيار أحدهما على الآخر، بل إنهما يخدمان أغراضًا مختلفة، ولكنهما متكاملان. software supply chain security.

يوضح هذا المنشور الفرق بين sbom مقابل سكايوضح كيفية عملهما معًا، ويساعدك على تحديد كيفية تطبيقهما بفعالية. ستشاهد أيضًا كيف تُبسط أدوات مثل Xygeni الامتثال والأتمتة من خلال يعتمد على sca sbom توليد.

على وجه التحديد، SCA يساعدك:

- اكتشاف نقاط الضعف في التبعيات

- تحديد التراخيص الخطرة

- تقييم إمكانية الاستغلال وإمكانية الوصول

- أتمتة عملية الإصلاح باستخدام خيارات التصحيح الأكثر أمانًا

بالإضافة إلى ذلك، مادة صلبة SCA تتكامل الأداة مباشرة مع DevOps الخاص بك pipelineعلى سبيل المثال، يمكنه المسح pull requests، اركض إلى الداخل CI/CD الوظائف، وتنبيه المطورين قبل وصول الكود المعرض للخطر إلى مرحلة الإنتاج. ونتيجة لذلك، سكا و sbom تساعد الممارسات المشتركة في منع تهديدات سلسلة التوريد منذ البداية.

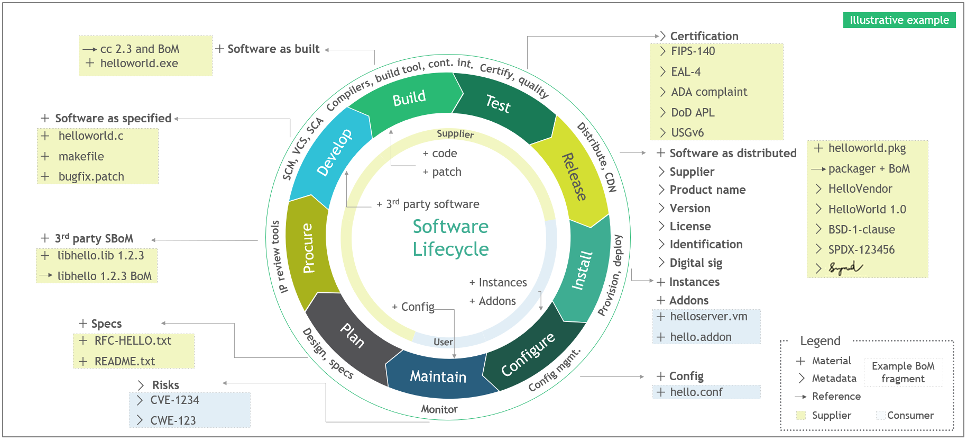

وهو يشمل عادة ما يلي:

- أسماء الحزمة والإصدارات

- التراخيص والموردين

- علاقات التبعية

- التجزئات والمعرفات

على الرغم من أن SBOM لا يُصلح الثغرات الأمنية بمفرده، بل يلعب دورًا حاسمًا في توثيق البرامج التي تستخدمها. لذلك، في القطاعات التي تعتمد بشكل كبير على الامتثال، مثل الرعاية الصحية، أو المالية، أو الحكومة، SBOMأصبحت هذه الأمور إلزامية بسرعة.

SBOM vs SCA:شرح الفروقات الرئيسية

للوهلة الأولى، سكا ضد sbom قد تبدو متشابهة. ومع ذلك، فإنهما يحلان مشاكل مختلفة تمامًا. دعونا نوضح ذلك:

| الميزات | SCA الأدوات | SBOMs |

|---|---|---|

| الهدف | ✓ البحث عن مخاطر المصادر المفتوحة وإصلاحها | ✓ توثيق ما بداخل برنامجك |

| أتمتة | ✓ نعم، في الوقت الحقيقي ومستمر | ✕ غالبًا ما تكون ثابتة؛ قد تتطلب تحديثات يدوية |

| التغطية الأمنية | ✓ الثغرات الأمنية، وقابلية الاستغلال، ومخاطر الترخيص | ✕ المخزون فقط (لا يوجد تقييم للمخاطر) |

| حالة استخدام DevOps | ✓ بوابات أمنية، مسح العلاقات العامة، أمن التحول إلى اليسار | ✓ عمليات تدقيق الامتثال وضمان البائعين |

| الملاءمة التنظيمية | ✓ منتجات ينصح بها | ✓ مطلوب غالبًا (EO 14028، NIST، DoD، FDA) |

لماذا SCA و SBOM العمل بشكل أفضل معًا

بدلاً من الاختيار بينهما، فإن النهج الأكثر ذكاءً هو استخدام سكا و sbom جنبًا إلى جنب. إليك السبب:

SBOMs بحاجة إلى تحديثات في الوقت الحقيقي

توليد SBOM مرة واحدة لا تكفي. على سبيل المثال، إذا كان فريقك يضيف أو يُحدّث الحزم أسبوعيًا، فإن SBOM قد تصبح قديمة الطراز بسرعة. هذا هو المكان SCA الخطوات التي يقوم بها تلقائيًا تراقب تبعياتك وتحتفظ بها SBOM تيار.

SCA على أساس SBOMهل هم الجدد Standard

الأدوات الحديثة مثل Xygeni تجمع سكا و sbom. SBOM تم إنشاؤه وتحديثه من الحقيقي SCA المسح الضوئي. هذا يوفر الوقت ويضمن أن يعكس مخزونك الكود الفعلي المستخدم.

المطورون يحتاجون إلى أكثر من مجرد قائمة

بينما SBOM يعطيك "ماذا" فقط SCA يخبرك "ماذا في ذلك؟" على سبيل المثال، قد يتضمن تطبيقان نفس المكتبة المعرضة للخطر، ولكن تطبيقًا واحدًا فقط يستخدم الكود الخطير. SCA ويضيف سياق إمكانية الوصول.

في نهاية المطاف، من خلال الجمع بين هيئة السلع التموينية sbom من خلال القدرات، يمكنك الحصول على رؤى أعمق، وإيجابيات خاطئة أقل، ونتائج أمنية أقوى.

فوائد الجمع SCA و SBOM في DevOps

عند مقارنة SBOM vs SCAمن المهم أن نفهم أن فعالية كل منهما أكبر عند العمل معًا. من خلال تبني استراتيجية DevOps التي تشمل كليهما، سكا و sbom، سيتمكن فريقك من الحصول على فوائد كبيرة تتجاوز مجرد الرؤية السطحية.

على سبيل المثال، يمكنك الحصول على:

- دقة أكبر في جرد البرمجيات وتتبع التبعيات

- الامتثال التلقائي مع الأطر التنظيمية مثل NIST وEO 14028

- تحديد الأولويات على أساس المخاطر استخدام تسجيل قابلية الاستغلال وسياق إمكانية الوصول

- عدد أقل من النتائج الإيجابية الكاذبةبفضل الكشف المدرك لوقت التشغيل

- جاهز للتدقيق SBOM صادرات، متوفرة بدون أي جهد يدوي إضافي

علاوة على ذلك، فإن القوة المشتركة لـ سكا ضد sbom في سير العمل الحديثة، تُمكّن الفرق من العمل بشكل أسرع دون فقدان السيطرة. لأن SCA يكتشف التغييرات بشكل مستمر و SBOMمن خلال توثيقها للامتثال، يمكنك تقليل النقاط العمياء وتبسيط عملية المعالجة.

ونتيجة لذلك، تتعاون فرق الأمان والتطوير لديك بشكل أفضل مع الحفاظ على التوافق مع أهداف العمل والأهداف التنظيمية.

SBOM الامتثال في الولايات المتحدة وأوروبا: ما تحتاج إلى معرفته

اليوم، SBOMلم تعد هذه الأشياء اختيارية. إنها المتطلبات التنظيمية للعديد من المنظمات في كل من الولايات المتحدة وأوروبا. وفقًا لـ الأمر التنفيذي 14028يجب على جميع المتعاقدين الفيدراليين في الولايات المتحدة تقديم تقرير كامل ودقيق SBOM مع منتجاتهم البرمجية.

بالإضافة إلى ذلك، فإن الهيئات التنظيمية مثل إدارة الغذاء والدواء ووزارة الدفاع ملزمة SBOM الاستخدام في الرعاية الصحية والدفاع والبنية التحتية الحيوية. في أوروبا، يتزايد الضغط أيضًا:

- استخدم قانون المرونة الإلكترونية للاتحاد الأوروبي يتطلب SBOMs لجميع البرامج ذات العناصر الرقمية

- NIS2 تعزيز قواعد الأمن السيبراني لمقدمي البنية التحتية الحيوية

- DORA تعزيز المرونة التشغيلية في القطاع المالي

- بي سي آي دي إس إس 4.0 يتضمن ممارسات التطوير الآمنة والاستعداد للاستجابة

استنادًا إلى إطار عمل تطوير البرمجيات الآمنة التابع للمعهد الوطني للمعايير والتكنولوجيا وهذه المتطلبات العالمية، يتعين على المؤسسات:

- حافظ على تحديثه SBOMs لكل إصدار

- تضمين بيانات تفصيلية عن التبعيات مثل الإصدارات والتراخيص

- مشاركة SBOMمع الشركاء والهيئات التنظيمية والعملاء

- استعمل SBOMلدعم تتبع الثغرات الأمنية ومعالجتها

ومع ذلك، SBOMلن يخبرك وحده ما هو قابل للاستغلال. لذلك من الضروري دمجها مع SCA القدرات. اعتماد SCAومقرها SBOM إستراتيجية ويضمن التحديثات المستمرة، ورؤى إمكانية الوصول، والرؤية الكاملة لدورة الحياة.

من خلال الجمع بين SCA و SBOM في منصة واحدة، يظل فريقك متقدمًا في الامتثال أثناء تقديم برامج آمنة دون تأخير.

كيف تقوم شركة Xygeni Bridges SCA و SBOM

يجمع Xygeni بين الأفضل سكا ضد sbom في منصة واحدة متكاملة، تُركّز على المطورين. والأهم من ذلك، أنها تُوفّر أتمتةً حقيقية، وتراعي سياق المخاطر، ودعمًا تنظيميًا. كل ذلك دون إجبار الفرق على تغيير سير عملها.

مستمر SBOM الجيل عبر SCA

بدلاً من إنشاء قوائم ثابتة، يقوم Xygeni تلقائيًا بإنشاء وتحديث SBOMs باستخدام الوقت الحقيقي SCA المحرك. على وجه الخصوص، كل بناء أو pull request يؤدي إلى إعداد جرد دقيق وخرائط المخاطر.

تنسيقات البيانات الوصفية والامتثال الكاملة

SBOMتتضمن الإصدارات والتراخيص والموردين والتجزئات، وحتى التبعيات المتعدية. يمكنك تصديرها بتنسيق CycloneDX أو SPDX، مما يضمن جاهزيتك للتدقيق دائمًا.

تكامل سير العمل DevOps-Native

نظرًا لأن الأمان لا ينبغي أن يبطئك، فإن Xygeni يتكامل مع نظامك الحالي CI/CD قم بالإعداد سواء كنت تستخدم GitHub Actions، أو GitLab، أو Bitbucket، أو Jenkins.

رؤى حول المعالجة القائمة على المخاطر

زيجيني SCA يتجاوز مجرد الكشف. ستحصل على رؤى عملية مثل نتائج EPSS، ومسارات الوصول، و مخاطر المعالجة ميزة للمساعدة في اختيار الترقيات الآمنة وغير القابلة للكسر.

مخرجات قابلة للمشاركة وموثوقة

يمكنك مشاركة بياناتك بشكل آمن SBOMمع أصحاب المصلحة الخارجيين، أو المدققين، أو الموردين. والأهم من ذلك، أنك تتحكم في وقت وكيفية توزيعها.

كل هذا يجعل Xygeni المنصة المثالية للفرق التي تسعى إلى تبسيط الامتثال وتحسين نضج DevSecOps من خلال جلب سكا ضد sbom معًا تحت سقف واحد.

أفكار أخيرة: SCA vs SBOM هو خيار خاطئ

للختام:

- SCA و SBOM ليست استراتيجيات متنافسة، بل هي استراتيجيات متكاملة.

- SCA يساعدك على فهم وإصلاح ما هو محفوف بالمخاطر.

- SBOM يمنحك رؤية كاملة لما يحتويه برنامجك.

- معًا، يعملون على إنشاء نهج أقوى وأكثر ذكاءً software supply chain security.

مع استمرار تطور مخاطر البرمجيات، يضمن تبني أساليب حديثة ومؤتمتة بقاء وضعك الأمني استباقيًا وجاهزًا للتدقيق. سواء كنت شركة ناشئة سريعة النمو أو شركة خاضعة للتنظيم enterpriseإن استخدام كلا المنظورين يمنحك الصورة الكاملة، والثقة في التحرك بسرعة دون تفويت التهديدات الحرجة.

مع Xygeni، لن تضطر للاختيار بين الرؤية والتنفيذ. ستحصل على كليهما، مدمجين بسلاسة في سير عملك الحالي.