إذا كنت تقوم ببناء أو صيانة توصيل حديثة pipelineس، ربما تساءلت: ما هو الأمن standardق لل CI/CD pipelineهل يهم فعلا؟ مع تزايد الضغوط التنظيمية وتزايد وتيرة هجمات سلاسل توريد البرمجيات، قد يبدو اختيار الضمانات المناسبة أشبه بخوض غمار حقل ألغام. ومع ذلك، CI/CD pipeline security لا يقتصر الأمر على وضع الشروط فحسب، بل يتعلق أيضًا بتقديم برامج أسرع وأكثر موثوقية دون تعريض عملك لمخاطر غير ضرورية. لهذا السبب، يُعد تطبيق CI/CD pipeline security أفضل الممارسات ضرورية، وليست اختيارية.

في هذه التدوينة، نقوم بتقسيم أكثر الأمور ذات الصلة standardقم بتسليط الضوء على أفضل الممارسات في العالم الحقيقي، وأظهر كيف يساعد Xygeni في فرضها تلقائيًا ودون إبطاء فريقك.

ما هو الأمن Standardق لل CI/CD Pipelineماذا يجب أن تعرف؟

يعتمد تسليم البرامج الحديثة على السرعة والأتمتة pipelineلكن السرعة وحدها لا تضمن لك الأمان. لذلك، من المهم فهم ما يعنيه الأمان standardق لل CI/CD pipelineتطبيق s ليس مفيدًا فحسب، بل بالغ الأهمية. فيما يلي، نُفصّل الأطر الأكثر أهمية ونشرح معناها لفريقك، ووضعك الامتثالي، ومدى تعرضك للمخاطر.

NIST SP 800- 204D: مخطط DevSecOps لـ CI/CD Pipeline Security

ما هو عليهفي ممارسة اللياقة البدنية: الحكومة الأميركية standard الذي يوضح كيفية دمج الأمان في DevOps، مع التركيز بشكل خاص على CI/CD pipelines.

لماذا يهم:يغطي عناصر التحكم الحرجة مثل:

- حوكمة الهوية والوصول إلى pipeline مكونات

- توقيع الكود، وتتبع القطع الأثرية، والسياسة ككود

- حماية وقت التشغيل لمنع التلاعب أثناء عمليات البناء

CI/CD pipeline security تأثير:يمكّن الفرق من إنشاء بيانات قابلة للتتبع والتدقيق pipelineالتي تتوافق مع القوانين الفيدرالية و enterprise- توقعات الأمن على مستوى.

إذا لم تكن متوافقا:

- قد تفشل في تقييم البائعين أو الامتثال.

- تزيد من خطر التسمم pipeline التنفيذ (معدات الوقاية الشخصية).

- أنت تفتقر إلى الرؤية اللازمة للاستجابة السريعة للحوادث.

OWASP CI/CD ورقة الغش: التركيز على المطور CI/CD Pipeline Security أفضل الممارسات

ما هو عليه:قائمة تحقق عملية من OWASP مؤسسة مليئة بنصائح أمنية قابلة للتنفيذ لـ DevOps و pipeline فرق.

لماذا يهم:يقدم إرشادات تكتيكية لـ:

- تأمين الأسرار في الكود والبيئات

- إغلاق المتسابقين وتقييد أدوات الطرف الثالث غير الآمنة

- التحقق من صحة كل خطوة بناء والتبعيات

CI/CD pipeline security تأثير:يتيح للمطورين إمكانية تقليل أسطح الهجوم بشكل استباقي - دون إضافة احتكاك إلى سير العمل.

إذا لم تكن متوافقا:

- قد تتسرب الأسرار إلى الكود المصدر أو السجلات.

- قد يؤدي تشغيل العناصر المشتركة إلى إدخال نقاط ضعف غير قابلة للتتبع.

- أنت تخاطر بالتعرض لهجمات سلسلة التوريد من خلال أدوات أو تبعيات غير موثوقة.

SO/IEC 27001: عالمي CI/CD Pipeline Security الحكم

ما هو عليه: عالمي standard التي تعمل على تعزيز ممارسات الأمان المتسقة والقابلة للقياس عبر عمليات تسليم البرامج.

لماذا يهم:متطلبات القيادة مثل:

- أدوار واضحة، ومراقبة التغيير بشكل آمن، وسير العمل الموثقة

- تسجيل التدقيق pipeline الإجراءات

- مراجعة الحوادث والاستعداد لها

CI/CD pipeline security تأثير:يجعلك pipeline enterprise-جاهز - لكل من العملاء والمراجعين.

إذا لم تكن متوافقا:

- قد تخسر العقود التي تتطلب شهادة ISO.

- قد تفشل عمليتك في تلبية التدقيق القانوني أو التنظيمي.

- قد تظل الانتهاكات غير موثقة أو غير مخففة.

PCI DSS: الدفع Pipeline تطبيق

ما هو عليه:الامتثال الإلزامي standard لـ pipelineالشركات التي تقوم ببناء أو نشر التطبيقات التي تتعامل مع بيانات حامل البطاقة.

لماذا يهم:ينفذ:

- ضوابط وصول صارمة عبر البيئات

- التخزين الآمن للبيانات الحساسة

- تغيير التتبع من commit لنشر

CI/CD pipeline security تأثير:يضمن أن تكون سير العمل المالية قابلة للتتبع والدفاع عنها بالكامل.

إذا لم تكن متوافقا:

- ستواجه غرامات أو عقوبات قانونية أو فقدان امتيازات المعالجة.

- قد يفقد العملاء الثقة في سير عمل الدفع الخاص بك.

- قد يؤدي عدم الامتثال إلى توقف الإنتاج أو تأخير الإصدارات.

SLSA (مستويات سلسلة التوريد لمنتجات البرمجيات): إنفاذ المنشأ

ما هو عليه: نموذج النضج و standard تم تطويره بواسطة Google و OpenSSF لتأمين سلاسل توريد البرمجيات.

لماذا يهم:يطالب بـ:

- البيانات الوصفية الموقعة و الشهادات الكاملة للبناءات

- أنظمة بناء معزولة لمنع العبث

- إثبات أصل القطعة الأثرية وإمكانية إعادة إنتاجها

CI/CD pipeline security تأثير:يبني الثقة في برنامجك من خلال التأكد من التحقق من كل قطعة أثرية وإمكانية تدقيقها.

إذا لم تكن متوافقا:

- أنت أكثر عرضة لعمليات التلاعب بالإصدارات وهجمات التبعية.

- قد يتم استبعادك من أنظمة الشركاء أو البائعين التي تتطلب SLSA.

- ستواجه فرق الأمن صعوبة في التأكد من ما تم شحنه بالفعل.

من Standardس إلى العمل: CI/CD Pipeline Security أفضل الممارسات التي يجب عليك تطبيقها

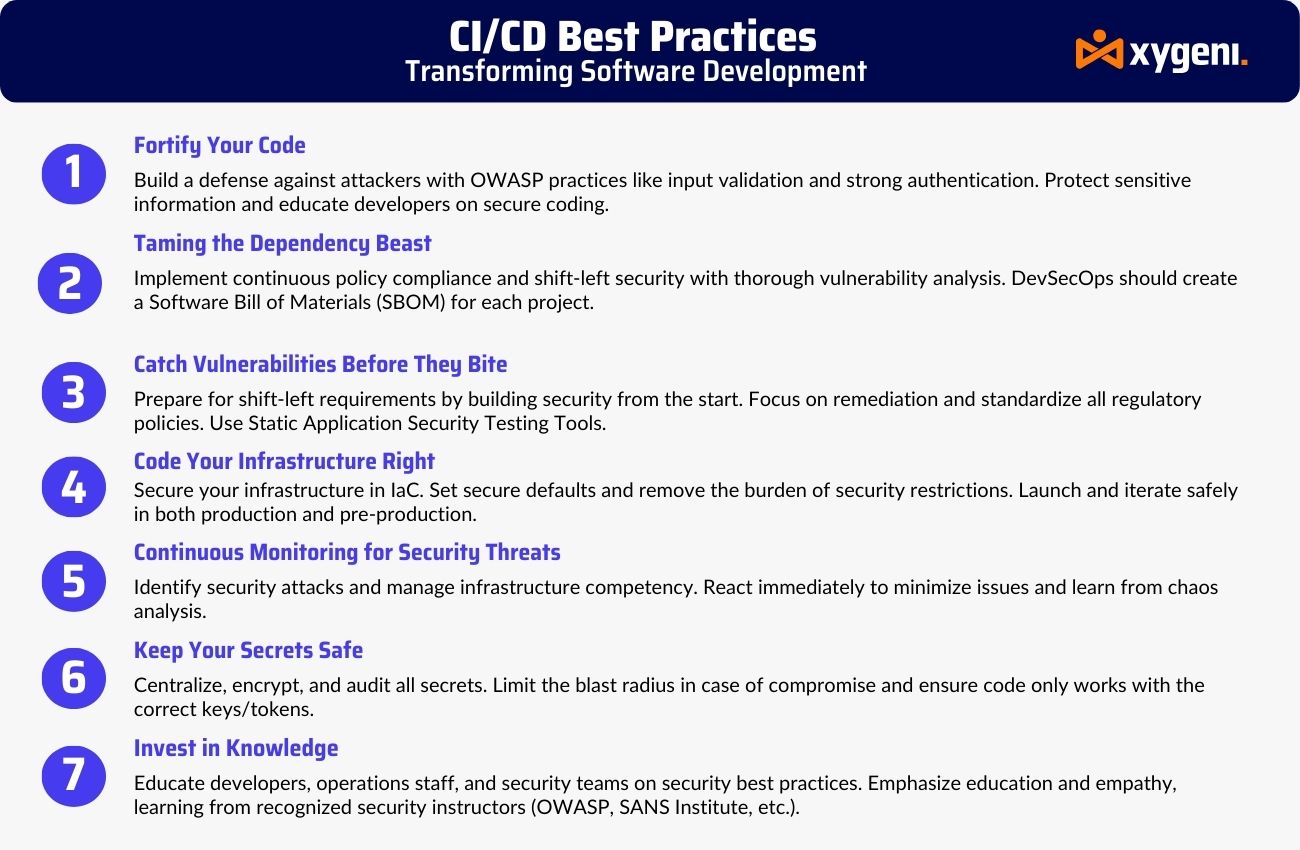

فهم ما هو الأمن standardق لل CI/CD pipelineتطبيقها هو الخطوة الأولى، لكن تحقيقها يتطلب تنفيذًا يوميًا. في حين تُعرّف أطر عمل مثل NIST وOWASP وSLSA ماذا، إن تنفيذك هو الذي يضمن لك ذلك كيفبمعنى آخر، لا ينجح الامتثال إلا عندما يتم تضمين أفضل الممارسات بشكل مباشر في سير العمل لديك.

ولهذا السبب ما يلي CI/CD pipeline security تركز أفضل الممارسات على الإجراءات الواقعية التي تم اختبارها ميدانيًا والتي تساعدك ليس فقط على التوافق مع هذه standardولكن عليك أيضًا بناء المرونة في كل مرحلة من مراحل دورة حياة تسليم البرامج الخاصة بك.

فهم ما هو الأمن standardق لل CI/CD pipelineتطبيقها ليس سوى البداية. في الواقع، تطبيقها في العمليات اليومية هو ما يجعل... pipeline آمنٌ حقًا. بينما تُحدد NIST وOWASP وSLSA ما يجب فعله، فإن تطبيقك هو ما يُحدد كيفية القيام بذلك. بمعنى آخر، لا معنى للامتثال إلا إذا أدمجتَ أفضل الممارسات مباشرةً في سير عمل التسليم.

لذلك ، ما يلي CI/CD pipeline security أفضل الممارسات ليست مجرد أمور نظرية، بل إنها تعتمد على تكتيكات تم اختبارها ميدانيًا والتي تعمل على تعزيز كل طبقة من دورة حياة تسليم البرامج الخاصة بك.

المخزون والرؤية

أولاً، قم برسم خريطة كاملة CI/CD النظام البيئي. حدد الأنظمة المتصلة، وبيانات الاعتماد، والمشغلات، وأدوات الجهات الخارجية. نتيجةً لذلك، يمكنك كشف التكاملات الوهمية، والتبعيات الضارة، والتكوينات الخاطئة قبل أن تُسبب الحوادث.

أقل امتياز ودور النظافة

ثانيًا، فرض نظام صارم للتحكم في الوصول القائم على الأدوار (RBAC). أزل الأذونات غير الضرورية، وقم بتغيير بيانات الاعتماد بشكل متكرر، وفضّل استخدام الرموز قصيرة الأجل. هذا يُقلل من خطر التحرك الجانبي في حال دخول أي مُهاجم.

أسرار ونظافة التكوين

بالإضافة إلى ذلك، تجنب تخزين الأسرار في متغيرات البيئة أو الشيفرة البرمجية. استخدم خزائن سرية مخصصة، ودمج أدوات فحص للكشف المبكر عن التسريبات. لتحقيق ذلك، Xygeni Secrets Security يوفر التنفيذ في الوقت الحقيقي و pre-commit المسح الضوئي للكشف عن المخاطر قبل وصولها إلى الإنتاج.

Guardrails وتنفيذ وقت التشغيل

علاوةً على ذلك، حدّد حماية الفروع، واطلب مراجعة الكود، وقيّد تعديلات الوظائف في المستودعات الحساسة. وفي الوقت نفسه، انشر إجراءات التنفيذ وقت التشغيل لمنع السلوكيات الخطيرة، مثل عمليات التغليف العكسية أو محاولات تصعيد الامتيازات.

التبعيات الآمنة والمصدر

على سبيل المثال، قم بتثبيت جميع إصدارات التبعية، وابحث عن الثغرات الأمنية، وتحقق من SBOMمع وضع هذا الغرض في الاعتبار، ملح زيجيني تقوم وحدة (اختصار لطبقة إثبات البرمجيات للثقة) بتوقيع كل قطعة أثرية، مما يوفر لك دليلاً تشفيريًا على الأصل وسلامة البناء.

راقب ما يهم

أخيرًا، تجاوز التسجيل الأساسي. طبّق مراقبة سلوكية تُشير إلى انتهاكات السياسات و CI/CD مع وضع ذلك في الاعتبار، يجب أن تُقدم أدواتك رؤى عملية، وليس مجرد تنبيهات.

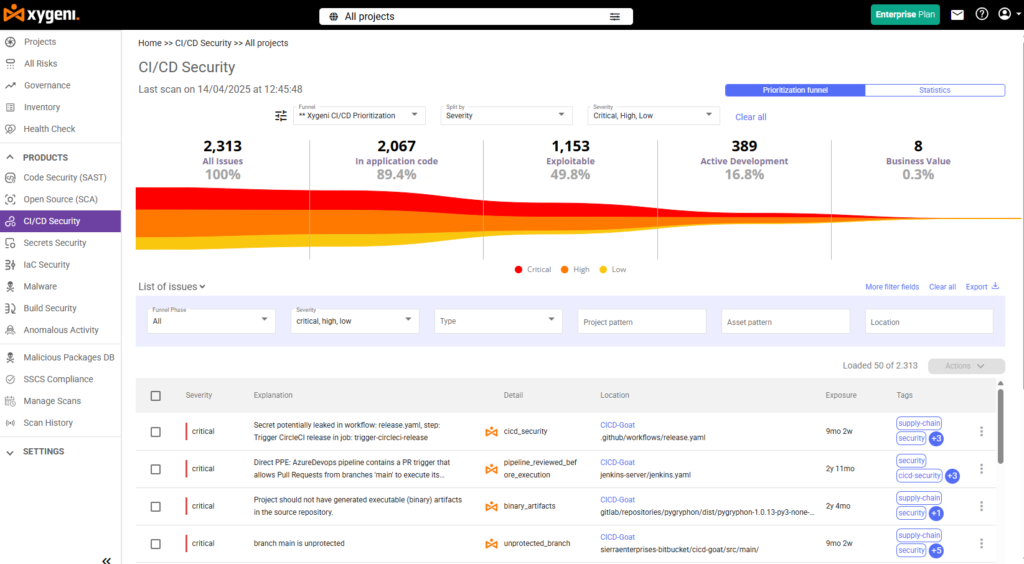

كيف تقوم Xygeni بتأمين جهازك CI/CD Pipeline من النهاية الى النهاية

بلمسة عصرية CI/CD pipelineتتحرك الكائنات بسرعة، وكذلك تفعل تهديدات اليوم. لهذا السبب زيجيني CI/CD الأمن والحماية لا يفحص سير عملك فحسب، بل يوفر حماية شاملة تتوافق مع أهم CI/CD pipeline security standardق، بما في ذلك نيست SP 800-204D, OWASP CI/CD أعلى 10و SLSA.

من خلال تضمين الأمان مباشرةً في دورة حياة DevOps الخاصة بك، تساعد Xygeni الفرق على التحول إلى اليسار، وتطبيق السياسات، والبقاء متوافقين - كل ذلك دون تعطيل سرعة التطوير.

المخزون الكامل لـ CI/CD ممتلكات

للبدء، يقوم Xygeni برسم خريطة كاملة لـ CI/CD بيئة العمل. من الوظائف والمشغلات إلى الرموز وعمليات التكامل مع جهات خارجية، يمنحك رؤية شاملة. وبالتالي، يمكنك اكتشاف المخاطر الخفية، وأخطاء التكوين، والاتصالات غير المصرح بها قبل أن تُسبب ضررًا حقيقيًا.

الأسرار وحماية بيانات الاعتماد

بعد ذلك، يقوم Xygeni بفحص مستودعاتك بشكل نشط و pipelineللأسرار المُرمَّزة، أو الرموز المُسرَّبة، أو بيانات الاعتماد القديمة. في حال انكشاف أمر ما، يُنبِّهك النظام ويُطبِّق سياسات الأمان الخاصة بك فورًا. بهذه الطريقة، تبقى الأسرار محمية، ويبقى المُهاجمون بعيدًا.

الفحص الواعي بالسياق واكتشاف البرامج الضارة

على عكس الماسحات الضوئية التقليدية، يجمع Xygeni بين SAST, SCA, IaC تحليلو كشف معدات الوقاية الشخصية في محرك موحد. ونتيجةً لذلك، يكشف عن التهديدات الحقيقية - مثل الأصداف المحقونة أو البرامج النصية الضارة - ويصفّي التشويش باستخدام تقييم قابلية الاستغلال وسياق إمكانية الوصول.

إنفاذ السياسات وحماية وقت التشغيل

علاوة على ذلك، يُطبّق Xygeni قواعد الأمان لديك أثناء عملية البناء. يتم حظر البرامج النصية غير الآمنة، أو المهام المشبوهة، أو إجراءات الجهات الخارجية غير المصرح بها قبل تشغيلها. هذا يضمن حماية استباقية ضد التهديدات. pipeline التنفيذ والتغييرات غير المصرح بها.

مصدر القطع الأثرية الآمن (متوافق مع SLSA)

بالإضافة إلى ذلك، Xygeni's SALT (طبقة إثبات الثقة البرمجية) يوقع كل قطعة أثرية ويربطها بأصلها باستخدام الشهادات الكاملةهذا يعني أن كل بناء يمكن التحقق منه، ومضاد للتلاعب، ومتوافق تمامًا مع SLSA المستوى 2+ المتطلبات.

إمكانية التتبع الجاهزة للتدقيق

أخيرًا، يتتبع Xygeni كل شيء - كل وظيفة، وسياسة التخطيط، وcisأيون، وتنبيه - مع ما قبلcisأيون. سواء كنت تستعد لـ DORA, ISO / IEC 27001 أو NIS2 التدقيق، فهو يوفر لك الرؤى والسجلات التي تحتاجها لإثبات الامتثال بثقة.

كيف يعزز Xygeni الأمان Standardس ل CI/CD Pipelines

في حين أن العديد من الأدوات يمكنها فحص شفرتك البرمجية، إلا أن القليل منها يساعدك على الالتزام الكامل بالأطر المهمة. يتجاوز Xygeni مجرد الكشف، فهو ينفذ الأكثر أهمية CI/CD pipeline security standards مباشرةً في سير عملك. سواءً كنتَ تتماشى مع نيست SP 800-204D، تصلب ضد OWASP CI/CD أعلى 10، أو إثبات SLSA المستوى 2+ الامتثال، Xygeni يقوم بالعمل الشاق نيابة عنك.

مُطابق لمعيار NIST SP 800-204D

أولاً، إرشادات المعهد الوطني للمعايير والتكنولوجيا (NIST) بشأن DevSecOps الآمنة pipelineيُركّز s على سلامة التكوين، والاختبار الآلي، والتتبع الكامل. يدعم Xygeni هذا بعدة طرق رئيسية:

- وينفذ بشكل مستمر تكوينات آمنة ويكتشف التكوينات الخاطئة أثناء حدوثها.

- إنه يدمج المسح الضوئي لـ SAST, SCAو IaC مباشرة في الخاص بك CI/CD pipelines.

- يسجل كل شيء pipeline التغيير والانتهاك، مما يجعل عمليات التدقيق الخاصة بإطارات DORA أو ISO مباشرة.

نتيجة لذلك ، الخاص بك pipelineلا تبدو الأنظمة آمنة فحسب، بل إنها قابلة للتتبع والتدقيق والدفاع عن نفسها من حيث التصميم.

يغطي OWASP CI/CD أعلى 10

يحدد OWASP أكثر أنواع البرامج الضارة شيوعًا وخطورة CI/CD pipeline المخاطر - التي ينبع الكثير منها من إساءة استخدام الأسرار، أو الأدوار ذات الامتيازات المفرطة، أو تنفيذ برمجيات خبيثة. لحسن الحظ، تعالج Xygeni هذه التهديدات بشكل مباشر:

- إنه يقوم بالبحث بشكل نشط عن بيانات الاعتماد المبرمجة والتسريبات السرية قبل وصولها إلى مستودعاتك.

- ينفذ سياسات التحكم في الوصول، مما يضمن الفصل الواضح بين الواجبات و pipeline دور النظافة.

- يقوم بحظر الحمولات المحقونة، والأصداف العكسية، والأوامر المسمومة في الوقت الحقيقي، قبل أن تتمكن من التشغيل.

باختصار، لا يقوم Xygeni بتحذيرك من مخاطر OWASP فحسب، بل يقوم أيضًا بإيقافها تلقائيًا.

يدعم الامتثال لمعايير SLSA فورًا

أخيرًا، تضع SLSA (مستويات سلسلة التوريد لمنتجات البرمجيات) معيارًا للبناء الآمن pipelineيساعدك Xygeni على تلبية متطلبات SLSA المستوى 2+ بفضل ميزاته المدمجة SALT (طبقة إثبات الثقة البرمجية) وحدة:

- يقوم بتوقيع كل قطعة أثرية ويربطها بعملية البناء المحددة باستخدام الشهادات الكاملة.

- ويثبت سلامة البرنامج من خلال التحقق التشفيري - مما يضمن عدم العبث بأي شيء.

- يساعد في تلبية متطلبات العملاء والبائعين والجهات التنظيمية لتسليم البرامج بشكل آمن وقابل للتتبع.

ولتحقيق هذه الغاية، يكتسب فريقك الثقة الكاملة في سلسلة توريد البرامج الخاصة بك - مع الحفاظ على pipeline آمنة وقابلة للتتبع ومتوافقة تمامًا مع معايير الصناعة standards.

الاستنتاج: تأمين الخاص بك Pipelines بواسطة المحاذاة مع CI/CD الأمن والحماية Standards

لحماية تسليم اليوم سريع الحركة pipelineس، يجب عليك أن تفهم أولاً ما هو الأمن standardق لل CI/CD pipelines تتطلب فعليًا. أطر عمل مثل نيست SP 800-204D, OWASP CI/CD أعلى 10و SLSA لا تقدم هذه الإرشادات مجرد نظرية فحسب، بل إنها توفر مخططات قابلة للتنفيذ لبناء تدفقات عمل آمنة ومتوافقة وعالية الأداء.

ومع ذلك، فإن مجرد معرفة standardلا يكفي. عليك تطبيق عناصر تحكم تعمل بسرعة DevOps. هذا يعني تضمين CI/CD pipeline security أفضل الممارسات في كل مرحلة—من commit لنشرها - والتأكد من أن فريقك قادر على تنفيذها دون إبطاء.

هنا يأتي دور Xygeni. من خلال الجمع بين الكشف الآلي، وتطبيق السياسات، والحماية الفورية، يجعل Xygeni الامتثال مستمرًا. سواء كنت تبحث عن الثغرات الأمنية، أو تحظر المهام غير الآمنة، أو تُنشئ سجلات تدقيق لـ ISO أو DORA أو NIS2، فإن Xygeni يساعدك على تلبية احتياجاتك. CI/CD pipeline security أهداف بثقة.

هل أنت مستعد للسيطرة على أمان تسليم البرامج الخاص بك؟ كتاب التجريبي وشاهد كيف يعمل Xygeni على تبسيط عملية الامتثال دون المساس بالسرعة.