Wie Xygeni das OWASP unterstützt SAMM – Software Assurance Reifegradmodell

1. Einleitung

Das OWASP SAMM – Software Assurance Reifegradmodell bietet einen strukturierten Rahmen für die Bewertung und Verbesserung der Softwaresicherheitsreife. Es unterstützt Unternehmen bei der Implementierung von Best Practices in allen Softwareentwicklungslebenszyklus (SDLC) und gleichzeitig die Sicherheitsbemühungen mit den Geschäftszielen in Einklang zu bringen.

Xygeni beschleunigt Einführung von OWASP SAMM durch die Integration von: Application Security Posture Management (ASPM), Software Composition Analysis (SCA), CI/CD Sicherheit, Infrastructure as Code (IaC) Security, Statische Anwendungssicherheitstests (SAST), Build Security, Geheimnismanagement und Anomaly DetectionDiese Fähigkeiten arbeiten zusammen, um Bedrohungserkennung in Echtzeit, automatische Richtliniendurchsetzung und risikobasierte Priorisierung. Dadurch können Organisationen kontinuierliche Sicherheit bei Softwareentwicklung, -bereitstellung und -betrieb.

Darüber hinaus wird in diesem Dokument erläutert, wie Xygeni unterstützt Organisationen beim Erreichen der OWASP SAMM-ReifeEs deckt wichtige Aspekte ab wie Automatisierung von Sicherheitskontrollen, Sicherstellung der Compliance und Minimierung von Risiken im gesamten SDLC.

2. OWASP SAMM Übersicht

2.1 Die fünf Geschäftsfunktionen des Software Assurance Maturity Model

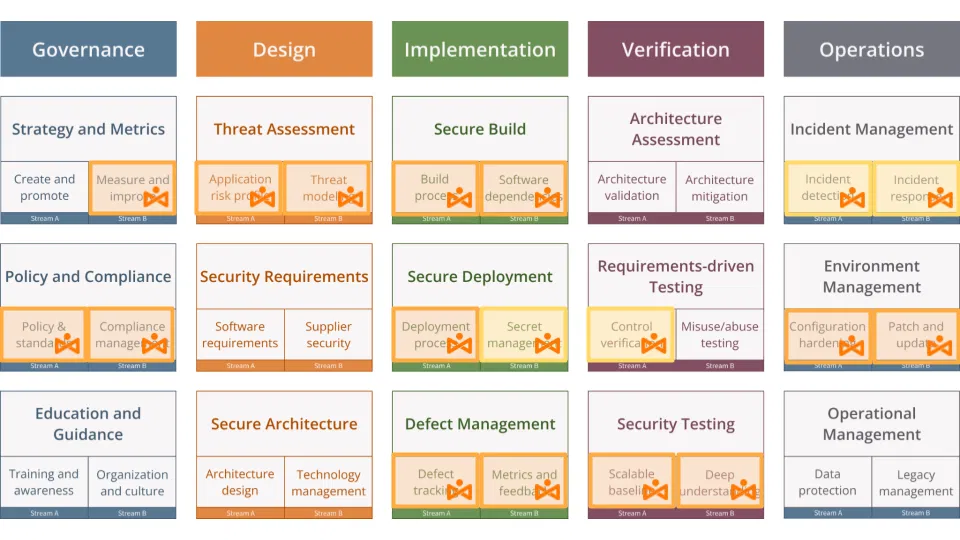

Das OWASP SAMM gliedert sich in fünf Geschäftsfunktionen, die jeweils einen kritischen Aspekt der Softwaresicherheit darstellen. Daher dienen diese Funktionen als Säulen für Organisationen, ihre Sicherheitspraktiken im gesamten Softwareentwicklungslebenszyklus (SDLC).

Governance

Governance etabliert Sicherheitsstrategien, Richtlinien, Compliance-Frameworks und Bildungsinitiativen um einen strukturierten und messbaren Ansatz zur Softwaresicherheit zu gewährleisten. Darüber hinaus, es enthält:

- Strategie & Kennzahlen: Definieren von Sicherheitszielen, Messen der Wirksamkeit und Abstimmen der Bemühungen auf die Geschäftsziele.

- Einhaltung von Richtlinien: Sicherstellen der Einhaltung interner Sicherheitsrichtlinien und externer gesetzlicher Anforderungen.

- Bildung & Beratung: Sensibilisierung für Sicherheitsthemen und strukturierte Schulungen für alle Teams.

Technologie

Die Designfunktion konzentriert sich auf: Bedrohungsidentifizierung, sichere Architektur und Definition von Sicherheitsanforderungen früh in der SDLC, die, wie bereits erwähnt, stimmt mit dem überein OWASP Software Assurance ReifegradmodellSchwerpunkt auf proaktiven Sicherheitsmaßnahmen. Speziell, es enthält:

- Bedrohungsanalyse: Bewerten der mit Anwendungen und ihren Umgebungen verbundenen Sicherheitsrisiken.

- Sicherheitsanforderungen: Definieren von Sicherheitserwartungen für Software und Drittanbieter.

- Sichere Architektur: Etablierung widerstandsfähiger Softwarearchitekturen und sicherer Verfahren zum Technologiemanagement.

Umsetzung

Die Implementierung stellt sicher, dass Sicherheitskontrollen in die Build-, Bereitstellungs- und FehlermanagementprozesseDiese Funktion betont insbesondere Automatisierung und sichere Softwarekomposition um Sicherheitsrisiken zu reduzieren. Dazu gehören:

- Sicherer Aufbau: Durchsetzung von Sicherheitskontrollen in CI/CD pipelines, Verwalten von Abhängigkeiten und Verhindern von unsicheren Code-Releases.

- Sichere Bereitstellung: Schutz der Anwendungsintegrität während der Bereitstellung und Sicherstellung der Einhaltung bewährter Verfahren zur Geheimverwaltung.

- Fehlermanagement: Sicherheitsmängel systematisch identifizieren, verfolgen und beheben.

Verification

Durch die Verifizierung wird bestätigt, dass Sicherheitskontrollen werden korrekt implementiert und effektiv. Wie in OWASP SAMM dargestellt, umfasst diese Funktion Sicherheitstestmethoden, darunter:

- Anforderungsorientiertes Testen: sicherstellen, dass Sicherheitskontrollen erfüllen die angegebenen Sicherheitsanforderungen.

- Sicherheitstests: Durchführen automatisierter und manueller Sicherheitsbewertungen zur Erkennung von Schwachstellen.

Einkauf & Prozesse

Die Betriebsfunktion sorgt dafür, kontinuierliches Monitoring, Incident Response und operatives Sicherheitsmanagement um die Sicherheit der Software während ihres gesamten Lebenszyklus aufrechtzuerhalten. Um zu klären, es enthält:

- Incident Management: Erkennen, Reagieren auf und Eindämmen von Sicherheitsvorfällen.

- Umweltmanagement: Sichern Sie Cloud- und Infrastrukturkonfigurationen, um das Angriffsrisiko zu minimieren.

- Operationelles Risikomanagement: Etablierung einer kontinuierlichen Überwachung und Risikopriorisierung für proaktive Sicherheit.

2.2 Die Reifegrade von SAMM verstehen

OWASP SAMM definiert Reifegrade (0-3) für jede Sicherheitspraxis, sodass Organisationen ihre Sicherheitslage schrittweise verbessern können. Die Ebenen reichen von Ad-hoc- oder nichtexistente Praktiken (Stufe 0) bis vollständig optimierte und kontinuierlich verbesserte Sicherheitsmaßnahmen (Stufe 3).

Durch die Ausrichtung an den Geschäftsfunktionen und Reifegraden von OWASP SAMM können Unternehmen ihre aktuelle Sicherheitslage messen. Darüber hinaus, Sie können klare Verbesserungspläne und implementieren Strukturierte Sicherheitsverbesserungen um ihre Software-Assurance-Bemühungen zu verstärken.

3. Xygenis Ausrichtung

Xygeni richtet sich an OWASP Software Assurance Maturity Model fünf Geschäftsfunktionen durch Automatisierung der Sicherheitsdurchsetzung, Ermöglichung datengetriebene Risikopriorisierungund Stärkung Vorfallmanagement und Governance.

- Governance: ASPM anzukurbeln Risikotransparenz, Richtliniendurchsetzung und Compliance Management, sicherstellen, dassOrganisationen messen und setzen Sicherheitsrichtlinien durch in Übereinstimmung mit OWASP SAMM-Grundsätze zur Sicherheits-Governance.

- Technologie : Dynamische Bedrohungsbewertung und Risikopriorisierung Konzentrieren Sie Ihre Behebungsbemühungen auf Schwachstellen basierend auf Ausnutzbarkeit, Erreichbarkeit und Auswirkungen auf das Geschäft, die direkt unterstützt OWASP Software Assurance Reifegradmodell proaktiver Risikomanagementansatz.

- Implementierung:

- SCA, CI/CD Sicherheit und SAST Sicherheit in Software-Builds und -Bereitstellungen integrieren, sicherstellen, dass Früherkennung von Schwachstellen.

- Build Security unterstützt Softwarebescheinigungen zur Integritätsüberprüfung.

- Erkennung von Geheimnissen schützt Anmeldeinformationen über CI/CD pipelines und Infrastrukturkonfigurationen.

- Überprüfung:

- Sicherheitstore erzwingen Go/No-Go decisIonen, sicherstellen, dassSicherheitskonformität vor der Bereitstellung.

- CI/CD Sicherheit erfordert eine Härtung der Infrastruktur, Wodurch Fehlkonfigurationen und Konfigurationsdrift.

- ASPM Inventar sorgt für die konsequente Anwendung von Sicherheitstools in pipelines.

- Operationen: Anomalieerkennung und Schutz vor Codemanipulation die Echtzeit-Überwachung von Vorfällen, sicherstellen, dassschnelle Reaktion auf Sicherheitsbedrohungen und unberechtigte Änderungen, In Übereinstimmung mit Die operativen Sicherheitsprinzipien von OWASP SAMM.

Das folgende Diagramm hebt die Sicherheitspraktiken hervor, die Xygeni unterstützen kann.

Die folgenden Abschnitte geben einen detaillierten Überblick darüber, wie Xygeni unterstützt jede Geschäftsfunktion des OWASP Software Assurance Maturity Model, helfende Organisationen Verbessern Sie ihre Sicherheitsreife und pflegen Sie sichere Softwareentwicklungspraktiken.

3.1 Unternehmensführung

Xygeni stärkt Sicherheitsgovernance durch Einblick in Risikotrends, Automatisierung der Richtliniendurchsetzung und Verankerung des Sicherheitsbewusstseins in Entwicklungsabläufe. Gemäß den Prinzipien von OWASP SAMM stellt Xygeni sicher, dass Organisationen verfolgen, durchsetzen und kontinuierlich verbessern sind Sicherheitshaltung - durch Konsolidierung, Strategie und Kennzahlen, Richtlinien und Compliance und Fachwissen , Beratung.

Strategie & Kennzahlen

Das Verstehen von Sicherheitstrends und die Messung der Effektivität von Abhilfemaßnahmen sind entscheidend für Abstimmung der Sicherheitsbemühungen mit den Geschäftszielen. Darüber hinaus, Im Einklang mit OWASP SAMM, Xygenis Application Security Posture Management (ASPM) stellt ein Zentralisierte Ansicht der Sicherheitsrisiken, die es Organisationen ermöglichen, Schwachstellentrends, bewerten die Wirksamkeit von Abhilfemaßnahmen und messen Sicherheitsverbesserungen im Zeitverlauf.

Zudem zeigt, Xygeni analysiert die Belichtungsfenster, um zu bestimmen, wie lange Schwachstellen offen bleiben, bevor sie behoben werden. Dadurch können Sicherheitsteams Reaktionszeiten optimieren, Strategien zur Risikominderung verbessern und SLAs für Sicherheitsfixes durchsetzen, indem sie Verzögerungen bei der Behebung identifizieren.

Außerdem, Sicherheit dashboards bieten Echtzeit-KPIsund bietet vollständige Transparenz in Leistung des Sicherheitsprogramms und die Führung in die Lage zu versetzen, datengetriebene EntwicklungcisIonen um die Sicherheitslage zu verbessern.

Einhaltung von Richtlinien

Automatisierte Compliance in Entwicklung, Aufbau und Einsatz pipelines ist für die Governance von wesentlicher Bedeutung. Um dies zu erreichen, automatisiert die Richtliniendurchsetzungund Sicherheitsrahmen wie NIST, CIS und OpenSSF in SDLC Prozesse.

Sicherheitsrichtlinien sind direkt durchgesetzt innerhalb CI/CD pipelines, verhindernd nicht konforme Builds und Bereitstellungen vom Fortschreiten abhalten. Folglich bietet die Compliance-Verfolgung Echtzeit-Einblick in die Richtlinieneinhaltung, sodass Unternehmen Lücken erkennen und beheben können, bevor sie zu Risiken werden. Durch die Anwendung risikobasierte Durchsetzung, Xygeni priorisiert schwerwiegende Verstöße während gleichzeitig der Lärm durch weniger riskante politische Abweichungen reduziert wird, sicherstellen, dass Sicherheitsteams konzentrieren sich auf das, was wirklich wichtig ist.

Bildung & Beratung

Der Aufbau einer Kultur der Sicherheit erfordert, dass Sicherheitseinblicke zugänglich und umsetzbar innerhalb von Entwicklungsabläufen. Aus diesem Grund bietet Xygeni Sicherheitshinweise in Echtzeitund unterstützt Teams bei der Einführung Best Practices gemäß OWASP SAMM, ohne die Produktivität zu beeinträchtigen.

Kontextbezogene Sanierungsempfehlungen gewährleisten Entwickler verstehen und beheben Schwachstellen effizient, wodurch der Hin- und Her zwischen Sicherheits- und Entwicklungsteams reduziert wird. Gleichzeitig, Um Insiderrisiken vorzubeugen und die Verantwortung für die Sicherheit durchzusetzen, verfolgt die Rollen der Mitwirkenden und erzwingt den Zugriff mit den geringsten Privilegien, sicherstellen, dass dass vertrauliche Vorgänge auf autorisierte Benutzer beschränkt sind.

Die wichtigsten Erkenntnisse der Governance

- Volle Risikotransparenz mit Echtzeit-Sicherheit dashboards und Belichtungsverfolgung.

- Automatisierte Compliance-Durchsetzung . CI/CD um Richtlinienverstöße zu verhindern.

- Integriertes Sicherheitsbewusstsein durch kontextbezogene Korrektur und Kontrollen mit geringsten Privilegien.

3.2 Design-

Xygeni verbessert Bedrohungsanalyse durch Aktivieren Strukturierte Risikobewertung, automatisierte Priorisierung und kontinuierliche Überwachung. Insbesondere in Übereinstimmung mit dem OWASP Software Assurance Maturity Model nutzt Xygeni ASPMPriorisierungs-Trichter von Erreichbarkeitsanalyse, , Bewertung der Ausnutzbarkeit Organisationen zu helfen Sicherheitsrisiken systematisch identifizieren, bewerten und managen. Als Ergebnis decisionen bleiben datengesteuert und auf Geschäftsziele ausgerichtet.

Strukturierte Risikoidentifizierung und -transparenz

Zunächst beginnt die praktische Bedrohungsbewertung mit dem Verständnis der Risikolandschaft. Im Rahmen von OWASP SAMM, Xygeni bietet Einblicke in Schwachstellen in Echtzeit zur Klassifizierung von Risiken auf der Grundlage ihrer Schwere, Ausnutzbarkeit und Auswirkungen. Darüber hinaus können Sicherheitsteams die Risikobelastung verfolgen und überwachen durch automatisierte Sicherheit dashboards, sicherstellen, dass dass die Führung klare Einblicke hat in potenzielle Bedrohungen entlang der Software-Lieferkette.

Auf diese Weise schaffen Organisationen eine Zentralisierte Ansicht der Sicherheitsrisikenkönnen Organisationen messen, Wirksamkeit von Sicherheitsprogrammen und sicherzustellen, dass die Sanierungsbemühungen Beheben Sie Schwachstellen mit hoher PrioritätDieser strukturierte Ansatz ermöglicht es den Teams, Gehen Sie über das Ad-hoc-Risikomanagement hinaus und übernehmen Sie einen systematischen, skalierbaren Bedrohungsbewertungsprozess.

Automatisierte Priorisierung und Erreichbarkeitsanalyse

Mit der Weiterentwicklung von Sicherheitsprogrammen müssen Unternehmen a standardRisikomanagementrahmen Priorisierung realer Bedrohungen gegenüber theoretischen Schwachstellen. Befolgen der OWASP SAMM-Richtlinien, Xygeni automatisiert diesen Prozess durch die Implementierung anpassbarer Priorisierungs-Trichter, die Schwachstellen filtern basierend auf Geschäftsauswirkungen, Compliance-Relevanz und Nutzbarkeit.

Zudem hat auch Frau Erreichbarkeitsanalyse sorgt dafür, dass Schwachstellen Priorisierung basierend darauf, ob sie in der spezifischen Umgebung der Organisation tatsächlich genutzt werden könnenAnstatt alle Sicherheitsprobleme gleich zu behandeln, konzentriert sich auf die Behebung von Schwachstellen, die das größte reale Risiko darstellen, wodurch die Alarmmüdigkeit verringert und gezielte Sicherheitsinterventionen.

Zusätzlich Bewertung der Ausnutzbarkeit verbessert die Risikobewertung, indem es bewertet, wie wahrscheinlich es ist, dass eine Schwachstelle bei realen Angriffen ausgenutzt wird. Sicherheitsteams können Ressourcen effizienter zuweisen und kritische Risiken angehen bevor Angreifer sie ausnutzen können.

Kontinuierliche Optimierung und adaptives Risikomanagement

Ein starkes Strategie zur Bedrohungseinschätzung entwickelt sich zusammen mit der Risikolandschaft der Organisation. Wie im OWASP Software Assurance Maturity Model beschrieben, ermöglicht Xygeni kontinuierliche Verfeinerung von Priorisierungstrichtern, sodass Sicherheitsteams ihre Risikoposition an neue Bedrohungen anzupassen.

Zudem zeigt, Historische Sicherheitsmetriken und Sanierungstrends werden genutzt, um Feinabstimmung der Strategien zur Risikominderungund die Rendite der Wertpapierinvestitionen messbare Verbesserungen. Im Laufe der Zeit, richtliniengesteuerte Durchsetzung richtet SicherheitsdecisIonen mit Geschäftsrisikotoleranz während die Sicherheitskontrollen bestehen bleiben proaktiv statt reaktiv.

Wichtige Erkenntnisse zum Design

- Intelligente Risikopriorisierung konzentriert sich auf Schwachstellen mit realen Auswirkungen.

- Kontinuierliche Bedrohungsbewertung integriert Ausnutzbarkeit, Erreichbarkeit und geschäftliche Auswirkungen.

- Automatisierte Risikobewertung und Anleitung zur Behebung Rationalisierung der SicherheitcisIonenerzeugung.

3.3 Umsetzung

3.3.1 Sicherer Build

Xygeni stärkt die Sicherheit Praktiken aufbauen durch Integration Automatisierte Sicherheitskontrollen , Abhängigkeitsmanagement und durch die Integration der Integritätsvalidierung direkt in CI/CD pipelines.

In Übereinstimmung mit OWASP SAMM stellt Xygeni sicher, dass jeder Build einem wiederholbaren, richtliniengesteuerten und überprüfbaren Sicherheitsprozess durch die Software Composition Analysis folgt (SCA), Statische Anwendungssicherheitstests (SAST), Geheimnismanagement und Build Security.

Zusätzlich CI/CD Bei der Sicherheitsvalidierung werden grundlegende Sicherheitstools konsequent in allen pipeline, wodurch das Risiko reduziert wird.

Konsistenz und Wiederholbarkeit im Build-Prozess

Ein sicherer Build-Prozess erfordert standardisierung, Automatisierung und kontinuierliche Validierung. Wie bereits erwähnt, Das OWASP Software Assurance Maturity Model unterstreicht die Bedeutung von standardisiert build security. Dementsprechend erzwingt Xygeni standardisierte Build-Richtlinien durch CI/CD Sicherheitsvalidierung, wodurch jeder Build zur Anwendung gezwungen wird erforderliche Sicherheitstools wie SAST, SCAund das Scannen von Geheimnissen Bevor es weitergeht.

Darüber hinaus etabliert Xygeni build attestations um die Integrität der Software zu überprüfen, die Herkunft der Software zu validieren und zu verhindern, dass manipulierte oder nicht verifizierte Artefakte durch die pipeline. Aus diesem Grund erreichen Unternehmen Konsistenz und Wiederholbarkeit, reduzieren menschliche Fehler und verbessern die allgemeine Softwarequalität.

Automatisierung der Sicherheitskontrollen im Build Pipeline

Sicherheitsautomatisierung ist unerlässlich für die Erkennung und Behebung Risiken frühzeitig in der Entwicklung. Nach den OWASP SAMM-Prinzipien integriert Xygeni SAST um Schwachstellen im Code vor der Bereitstellung zu erkennen, um Sicherheitsprobleme so früh wie möglich anzugehen. Darüber hinaus Das Scannen von Geheimnissen verhindert die versehentliche Offenlegung von Anmeldeinformationen durch kontinuierliche Analyse von Quellcode, Konfigurationsdateien und Build-Protokollen.

Außerdem sind CI/CD Die Sicherheitsvalidierung stellt sicher, dass Build-Umgebungen und Tools folgen den Best Practices für Sicherheit. Beispielsweise erzwingt Xygeni Richtlinien für geringste Berechtigungen und verhindert unnötigen Zugriff. Folglich werden Sicherheitsengpässe beseitigt und gleichzeitig eine hohe Entwicklungsgeschwindigkeit durch automatisierte Sicherheitsüberprüfungen innerhalb der pipeline.

Verhindern, dass Sicherheitsmängel die Produktion erreichen

Unverifizierte oder unsichere Artefakte dürfen niemals in die Produktion gelangen. In Übereinstimmung mit OWASP SAMM erzwingt Xygeni Sicherheitsschleusen das automatisch Fehlgeschlagene Builds mit kritischen Schwachstellen, offengelegten Geheimnissen oder Compliance-VerstößenDurch die Integration von Sicherheit direkt in CI/CD, nur sichere und konforme Artefakte Fahren Sie mit der Bereitstellung fort.

Darüber hinaus integriert Xygeni die Malware-Erkennung in den Build-Prozess, um die Build-Integrität weiter zu schützen. Dadurch werden unbefugte Änderungen, Angriffe auf die Lieferkette oder verdächtige Aktivitäten innerhalb des Build-Prozesses erkannt. CI/CD Arbeitsabläufe. Dadurch minimieren Unternehmen Risiken, indem sie verhindern, dass Sicherheitsmängel in die Produktion gelangen, bevor sie zu realen Bedrohungen eskalieren.

Verwalten von Softwareabhängigkeiten mit Sicherheitskontrollen

Moderne Anwendungen basieren in hohem Maße auf Abhängigkeiten von Drittanbietern und Open Source, Was Abhängigkeitssicherheit ein kritischer Aspekt sicherer BuildsXygeni ermöglicht Automatisiertes Risikomanagement in der Software-Lieferkette, indem jede Abhängigkeit kontinuierlich verfolgt, validiert und überwacht wird.

Um zu zeigen, Software-Stückliste (SBOMs) bieten Organisationen Vollständige Transparenz der Softwarekomponentenund unterstützt Sicherheitsteams Identifizieren Sie veraltete Abhängigkeiten, Lizenzverletzungen und potenzielle Risiken. Echtzeitüberwachung erkennt Schadpakete, nicht autorisierte Änderungen und Schwachstellen, wodurch die Anfälligkeit für Angriffe auf die Lieferkette verringert wird.

Automatisieren der Abhängigkeitssicherheitsüberprüfung

Nicht alle Schwachstellen erfordern eine sofortige Behebung., Xygenis SCA mit Erreichbarkeitsanalyse stellt sicher, dass Sicherheitsteams Prioritäten setzen nur die Schwachstellen, die eine echte Bedrohung für die Anwendung darstellenAnstatt Teams mit Warnmeldungen zu überfordern, automatisiert die Risikobewertung,so ermöglichen smarter decisIonenerzeugung.

Aufrecht erhalten strenge Sicherheitshygiene, Gemäß den OWASP SAMM-Richtlinien erzwingt Xygeni Automatisierte Sicherheitsrichtlinien zur Abwicklung, Integrierung, Speicherung und Markieren und blockieren Sie riskante Abhängigkeiten während des Build-Prozesses, wodurch die Einführung unsicherer Komponenten verhindert wird.

Sicherheitsschleusen und Behebung von Abhängigkeiten

Zu Vermeidung von Lieferkettenrisiken, Xygeni implementiert Sicherheitsschleusen, die Builds mit nicht genehmigten Abhängigkeiten oder Schwachstellen mit hohem Risiko blockierenAutomatisierte Abhilfe-Workflows optimieren Abhängigkeitsaktualisierungen, und bewerben Sicherheitsfixes ohne Unterbrechung der Entwicklung.

Durch die Analyse von Abhängigkeiten auf Hintertüren, versteckte Malware oder verdächtiges Verhalten wendet Xygeni Zero-Trust-Sicherheitsprinzipien auf Code von Drittanbietern an. Dadurch wird die Wahrscheinlichkeit einer Gefährdung der Lieferkette erheblich reduziert.

Wichtige Erkenntnisse zum sicheren Aufbau

- Standardisierte Sicherheitsdurchsetzung stellt sicher, dass alle Builds richtliniengesteuerten Sicherheitsprüfungen folgen.

- Build-Bestätigung und Abhängigkeitsüberprüfung Verhinderung von Manipulationen oder anfälligen Artefakten.

- Scannen von Geheimnissen und Erkennen von Malware Schutz der Integrität der Software-Lieferkette.

3.3.2 Sichere Bereitstellung

Ausgerichtet an OWASP SAMM, Xygeni sorgt dafür sichere, richtliniengesteuerte Bereitstellungen durch Automatisierung Sicherheitsüberprüfung, Compliance-Kontrollen und Erkennung nicht autorisierter Änderungen. Durch Integration CI/CD Sicherheit, Infrastruktur als Code (IaC) Sicherheit und Anomalieerkennung, Xygeni verhindert Fehlkonfigurationen, nicht autorisierte Änderungen und Offenlegung von Anmeldeinformationen, sicherstellen, dass zur Abwicklung, Integrierung, Speicherung und nur geprüfte und sichere Anwendungen gelangen in die Produktion.

Automatisierung der Bereitstellungssicherheit und Durchsetzung der Compliance

Ein sicherer Bereitstellungsprozess erfordert Kontinuierliche Sicherheitsvalidierung in jeder Phase CI/CD. Gemäß den Richtlinien des OWASP Software Assurance Maturity Model integriert Xygeni Sicherheitsüberprüfungsmechanismen . pipelines, sicherstellen, dass dass alle Einsätze Befolgen Sie Sicherheitsrichtlinien und bewährte Methoden der Branche.

Bereitstellungskonfigurationen sind automatisch validiert gegen vordefinierte Sicherheitsrichtlinien, wodurch Fehlkonfigurationen verhindert werden, die zu Sicherheitslücken führen könnten. Gemäß den OWASP SAMM-Empfehlungen CI/CD Bei der Sicherheitsvalidierung werden konsequent wesentliche Sicherheitsprüfungen durchgeführt –SAST, SCA, Scannen von Geheimnissen und Durchsetzung von Compliance – in allen Bereitstellungsphasen, wodurch Sicherheitslücken vermieden werden.

Xygeni validiert IaC Vorlagen und Bereitstellungsskripte zum Schutz von Cloud-Umgebungen und Infrastrukturkonfigurationen, sicherstellen, dass dass die gesamte Infrastruktur sicher bereitgestellt wird und den organisationsweite Sicherheits-Baselines. Sicherheitsschleusen bieten automatisierte Durchsetzung, Blockieren von Bereitstellungen mit Hochriskante Schwachstellen, Richtlinienverstöße oder Fehlkonfigurationen, sicherstellen, dass das nur Sichere Artefakte gelangen in die Produktion.

Überprüfen der Bereitstellungsintegrität und Erkennen nicht autorisierter Änderungen

Das OWASP Software Assurance Maturity Model betont die Bedeutung der Bereitstellungsintegrität, Xygeni implementiert Bereitstellungsnachweise, um sicherzustellen, dass nur vertrauenswürdige und unverfälschte Software in die Produktion gelangt. Diese Nachweise bestätigen die Herkunft und Integrität von Softwareartefakten, Verhinderung der Einführung von nicht verifizierte Komponenten oder kompromittierter Code in Live-Umgebungen.

Xygeni überwacht kontinuierlich Bereitstellungsprozesse, um unbefugte Änderungen zu erkennen und identifiziert anomale Veränderungen in pipeline Konfigurationen, Infrastruktureinstellungen und BereitstellungsworkflowsDiese proaktive Anomalieerkennung reduziert das Risiko von Insider-Bedrohungen, Fehlkonfigurationen und Angriffen auf die Lieferkette, wodurch verhindert wird, dass unbefugte Änderungen die Produktionsumgebung beeinträchtigen.

CI/CD Arbeitsabläufe werden kontinuierlich verfolgt für Abweichungen von Sicherheitsrichtlinien, sicherstellen, dass zur Abwicklung, Integrierung, Speicherung und jede Bereitstellung erfolgt nach autorisierten und sicheren Prozessen. Wenn Abweichungen festgestellt werden, weist Xygeni auf das Problem hin und liefert detaillierte Sicherheitseinblicke und automatisierte Empfehlungen zur Risikominderung um die Konformität wiederherzustellen.

Verhindern der Offenlegung von Geheimnissen bei der Bereitstellung Pipelines

Vertrauliche Anmeldeinformationen wie API-Schlüssel, Zugriffstoken und Verschlüsselungsgeheimnisse müssen während der gesamten Bereitstellung geschützt bleiben. Das OWASP Software Assurance Maturity Model empfiehlt eine sichere Verwaltung von Geheimnissen, und Xygeni verbessert die Sicherheit von Geheimnissen durch die Erkennung und Eindämmung Lecks bei Anmeldeinformationen in Bereitstellungsumgebungen bevor sie ausgenutzt werden können.

Xygeni-Scans Dateien, pipelines, Konfigurationsskripte und Umgebungsvariablen für eingebettete Geheimnisse und verhindert so die unbeabsichtigte Offenlegung SCM, CI/CD Arbeitsabläufe und Infrastrukturkonfigurationen. SCM Verlaufsprüfungen ermöglichen es Sicherheitsteams, zuvor commitgeheime Geheimnisse, die zugänglich bleiben, sicherstellen, dass Sie verarbeiten ältere Anmeldeinformationen angemessen.

Xygeni validiert erkannte Geheimnisse, um die Sanierungsbemühungen zu priorisieren, und unterscheidet zwischen aktive und inaktive Anmeldeinformationen. Sicherheitsteams können echte Risiken schnell eindämmen, indem sie sich auf gültige, ausnutzbare Geheimnisse konzentrieren, anstatt falschen Positivbefunden nachzujagen.

Sollten Sie jetzt aufgefordert werden, ein gültiges Geheimnis wird aufgedeckt, Xygeni ermöglicht automatisierte Sanierung durch:

- Sicherheit playbooks Widerruf auslösen, Rotation oder benutzerdefiniert Schadensbegrenzungsmaßnahmen, um kompromittierte Anmeldeinformationen zu neutralisieren.

- Systeme blockieren Bereitstellungen Enthält offengelegte Geheimnisse und verhindert die Freigabe kompromittierter Anwendungen für die Produktion

- Bereitstellung detaillierter Prüfprotokolle der erkannten Geheimnisse und der Abhilfemaßnahmen, sicherstellen, dass Einhaltung Sicherheitsrichtlinien und gesetzliche Anforderungen.

Wichtige Erkenntnisse zur sicheren Bereitstellung

- Automatisierte Sicherheitsüberprüfung gewährleistet konforme Bereitstellungen in CI/CD.

- Infrastruktur als Code (IaC) Scannen verhindert Fehlkonfigurationen vor der Produktion.

- Echtzeit-Erkennung von Anomalien kennzeichnet nicht autorisierte Änderungen und Sicherheitsabweichungen.

3.3.3 Mängelmanagement

Ausgerichtet auf das OWASP Software Assurance Maturity Model (OWASP SAMM), Xygeni verbessert Mängelmanagement by Automatisierung der Verfolgung von Sicherheitsproblemen, Priorisierung von Schwachstellen auf der Grundlage des tatsächlichen Risikos und Integration von Abhilfe-Workflows. Durch Hebelwirkung Application Security Posture Management (ASPM), Priorisierungs-Trichter und CI/CD Sicherheitkönnen Organisationen Sicherheitsmängel identifizieren, kategorisieren und beheben effizient. Dadurch verringern sie die Anfälligkeit für ausnutzbare Risiken und Compliance-Verstöße.

Verfolgung und Verwaltung von Sicherheitsmängeln

Zweifellos kann eine fragmentierte Sicht auf Sicherheitsfragen dazu führen, übersehene Schwachstellen, inkonsistente Behebung und ineffektives Risikomanagement. Um dieses Problem zu lösen, bietet Xygeni eine zentrale Ansicht von Sicherheitsmängeln, Konsolidierung der Erkenntnisse aus SAST, SCA, IaC security und CI/CD Sicherheitsscans in ein eine einheitliche Schnittstelle für das Risikomanagement.

Außerdem von Korrelieren von Sicherheitsproblemen über mehrere Quellen hinweg, Xygeni sorgt dafür, dass Sicherheitsteams gewinnen Vollständige Transparenz bei Anwendungsrisikenvermeiden doppelte Warnungen oder das Übersehen kritischer MängelMängel sind Kategorisiert nach geschäftlicher Auswirkung, Ausnutzbarkeit und technischer Schwere, sodass Organisationen Priorisieren Sie sinnvolle Korrekturen und gleichzeitig die Reduzierung der Alarmmüdigkeit.

Darüber hinaus erleichtert Xygeni das Problemlebenszyklusmanagement, um die Behebungsbemühungen zu optimieren. Es ermöglicht Teams, Mängel zu verfolgen, zuzuweisen und zu beheben innen oder über externe Ticketsysteme wie Jira , Messaging-Plattformen wie Slack. Dies stellt sicher Sicherheitsprobleme werden im Rahmen bestehender Entwicklungsabläufe angemessen gehandhabt, wodurch die Koordination zwischen Sicherheits- und Entwicklungsteams verbessert wird.

Automatisierte Priorisierung und risikobasierte Fehlerbehandlung

Ohne strukturierte Priorisierung werden Sicherheitsteams mit einer überwältigenden Anzahl von Warnmeldungen konfrontiert, die keine unmittelbare Bedrohung darstellen. Das OWASP Software Assurance Maturity Model (OWASP SAMM) empfiehlt ein risikobasiertes Schwachstellenmanagement. Xygeni geht darauf ein, indem es Priorisierungs-Trichter, sodass Organisationen Filtern Sie Sicherheitsmängel auf der Grundlage realer Risikofaktoren wie Erreichbarkeit, Ausnutzbarkeit und geschäftliche Auswirkungen.

Um Effizienz zu gewährleisten, priorisiert Xygeni Schwachstellen, die in Produktionsumgebungen aktiv ausgenutzt werden können. Auf diese Weise konzentrieren sich Sicherheitsteams auf die kritischsten Bedrohungen und stufen Probleme mit minimalem oder keinem realen Risiko herab. Darüber hinaus Automatisierte Richtliniendurchsetzung versichert dass Bereitstellungen sind blockiert if ungelöste kritische Defekte werden erkannt, wodurch verhindert wird, dass hochriskante Schwachstellen in die Produktion gelangen.

Rationalisierung der Behebung und kontinuierlichen Verbesserung

Die effiziente Behebung von Sicherheitsmängeln erfordert nahtlose Integration in Entwickler-Workflows , Automatisierung zur Reduzierung des manuellen Aufwands. Als Teil der Prinzipien der kontinuierlichen Sicherheitsverbesserung von OWASP SAMMXygeni beschleunigt Behebung von Sicherheitsmängeln durch die direkte Einbettung umsetzbarer Sicherheitsrichtlinien in CI/CD pipelines. So, Entwickler erhalten kontextbezogene Korrekturempfehlungen, ohne dass ihre Arbeitsabläufe unterbrochen werden müssen.

Um sich wiederholende manuelle Aufgaben zu eliminieren, bietet Xygeni automatisiert Abhilfemaßnahmenauslösen Playbook-basierte Fixes für häufige Schwachstellen. Dadurch wird der Zeit- und Arbeitsaufwand für die Behebung von Sicherheitsproblemen verringert, und die Teams können Fokus auf komplexe Bedrohungen mit hoher Auswirkung.

Zusammenfassend lässt sich sagen, dass Xygeni die Effizienz der Sanierung überwacht und Behebungszeit und allgemeine Trends zur Risikoreduzierung. Dies ermöglicht es Organisationen, kontinuierlich ihre Sicherheitslage zu verfeinern, Prozessengpässe zu identifizieren und Reaktionszeiten zu verbessern, sicherstellen, dass dass Sicherheitsmängel proaktiv statt reaktiv gemanagt.

Wichtige Erkenntnisse zum Fehlermanagement

- Zentralisiertes Tracking von Sicherheitsproblemen beseitigt die Fragmentierung im Schwachstellenmanagement.

- Priorisierungs-Trichter Stellen Sie sicher, dass sich die Teams auf ausnutzbare Risiken mit großer Auswirkung konzentrieren.

- Automatisierte Abhilfe-Workflows Beheben Sie Sicherheitsmängel schneller.

3.4 Überprüfung

Xygeni stärkt Verifizierungsprozesse durch die Einbettung Anforderungsorientiertes Testen , Sicherheitstests in Entwicklungs-Workflows. Durch die Automatisierung der Sicherheitsdurchsetzung in CI/CD, indem Schwachstellen nach Risiko priorisiert werden und in jeder Phase eine Sicherheitsvalidierung integriert wird, stellt Xygeni sicher, dass Sicherheit ein integraler Bestandteil der Softwarebereitstellung wird und nicht nur ein Kontrollpunkt in letzter Minute ist.

Anforderungsorientiertes Testen

Da Sicherheitstests definiert und systematisch angewendet über alle Entwicklungsstadien hinweg. OWASP SAMM legt Wert auf strukturierte Sicherheitsvalidierung, , Xygeni stellt sicher, dass die Sicherheitsanforderungen automatisch durchgesetzt durch die Integration von Kontrollen in CI/CD pipelines.

Daher wird jeder Build durch statische Anwendungssicherheitstests validiert (SAST) für Code-Schwachstellen, Software-Zusammensetzungsanalyse (SCA) für Abhängigkeitsrisiken, das Scannen von Geheimnissen, um die Offenlegung von Anmeldeinformationen zu verhindern, und Infrastructure-as-Code (IaC) Sicherheitsüberprüfungen zur Konfigurationsvalidierung.

Darüber hinaus fungieren Sicherheitsschleusen als Durchsetzungsmechanismen, die Builds automatisch blockieren, wenn Sicherheitstests fehlen oder vordefinierte Richtlinien nicht erfüllen. Xygeni verfolgt die Testabdeckung über alle Anwendungen hinweg, sicherstellen, dass Alle Komponenten werden kontinuierlich hinsichtlich der Sicherheitsanforderungen validiert.

Organisationen identifizieren Lücken und erhalten umgehend automatisierte Empfehlungen, um diese zu schließen. Xygeni sorgt für die konsistente Anwendung von Sicherheitstests, beseitigt Inkonsistenzen und verhindert, dass ungetestete Software in die Produktion gelangt.

Skalierbare Baseline für Sicherheitstests

Zu diesem Zweck müssen automatisierte Sicherheitstests konsistent und skalierbar bleiben, um mit den schnellen Entwicklungszyklen Schritt zu halten.

Automatisierte Sicherheitstests müssen konsistent und skalierbar bleiben, um schnellen Entwicklungszyklen gerecht zu werden. Xygeni orientiert sich an den Richtlinien des OWASP Software Assurance Maturity Model. Es integriert automatisierte Sicherheitsscans in jedem CI/CD Phase. Dieser Ansatz ermöglicht es Teams, Schwachstellen so früh wie möglich zu erkennen.

Darüber hinaus verhindert Xygeni auch Sicherheitsregressionen durch automatische Nachverfolgung behobener Schwachstellen , sicherstellen, dass Sie erscheinen nicht erneut in zukünftigen Versionen. Diese Regressionstests helfen Teams, Sicherheitsverbesserungen im Laufe der Zeit aufrechtzuerhalten. Durch die Einbettung von Sicherheitstests direkt in CI/CD, Xygeni eliminiert manuelle Engpässe und stellt sicher, dass die Sicherheitsvalidierung ohne Unterbrechung der Entwicklung erfolgt.

Tiefes Verständnis und risikobasierte Priorisierung

Nicht alle Schwachstellen stellen das gleiche Risiko dar. OWASP SAMM empfiehlt einen risikobasierten Ansatz zur Sicherheitsvalidierung, , Xygeni stimmt mit dieser Methodik überein, indem sicherstellen, dass dass Komponenten mit hoher Auswirkung genauer unter die Lupe genommen werden. Sicherheitsteams ergänzen Scans mit Business-Impact-Assessments und können sich so auf ausnutzbare, erreichbare Schwachstellen konzentrieren, die für die Anwendung relevant sind.

Da die Priorisierung dynamisch erfolgt, wird sie kontinuierlich verfeinert, wenn sich die Bedrohungen weiterentwickeln. Wenn ein Exploit auftaucht oder eine Schwachstelle kritischer wird, wird ihre Priorität automatisch angepasst, was zu sofortige Neuvalidierung und Sicherheitsdurchsetzung.So, Dieser risikobewusste Ansatz ermöglicht es Sicherheitsteams, Ressourcen dort zuzuweisen, wo sie benötigt werden, und dabei automatisierte Tests mit gezielten manuellen Überprüfungen auszugleichen.

Integrierte Sicherheitstests in Entwicklungs-Workflows

Sicherheitstests müssen nahtlos integriert werden mit Entwickler-Workflows um effektiv zu sein. Dementsprechend stellt Xygeni sicher, dass erkannte Schwachstellen Entwicklern zugewiesen über Integrationen mit Ticketsysteme wie Jira und Messaging-Plattformen wie Slack. Sicherheitsbefunde werden direkt mit Abhilfe-Workflows verknüpft, So können die Teams vor der Bereitstellung darauf reagieren.

Wichtige Erkenntnisse zur Überprüfung

- CI/CD-integrierte Sicherheitstore Erzwingen Sie die Einhaltung der Vorschriften, bevor der Code in die Produktion gelangt.

- Automatisierte und risikogesteuerte Sicherheitstests erkennt Schwachstellen frühzeitig.

- Kontinuierliche Sicherheitsvalidierung verhindert Regressionen und verbessert die Testeffektivität.

3.5-Operationen

Xygeni stärkt Betriebssicherheit durch Aktivieren Echtzeit-Anomalieerkennung, sicheres Infrastrukturmanagement und automatisierte Behebung von Sicherheitslücken. Durch Vorfall- und UmgebungsmanagementXygeni stellt sicher, dass Sicherheitsvorfälle schnell erkannt und eingedämmt werden, während die Anwendungsumgebungen gehärtet und auf dem neuesten Stand gehalten werden.

Incident Management

Sicherheitsvorfälle bleiben oft lange Zeit unentdeckt, sodass Angreifer Schwachstellen ausnutzen und Schaden anrichten können. Xygeni reduziert dieses Risiko erheblich durch die Integration Anomalieerkennung und Schutz vor Codemanipulation, sicherstellen, dass Frühzeitige Erkennung von Sicherheitsbedrohungen und unberechtigten Änderungen.

Erkennung von Vorfällen in Echtzeit

Xygeni verbessert Erkennung von Vorfällen mit Echtzeitüberwachung von Software-Entwicklungsumgebungen. Es analysiert kontinuierlich Aktivitäten über CI/CD pipelines, Quellcode-Repositorys und bereitgestellte Anwendungen.

Das Anomalieerkennungssystem identifiziert unbefugte Zugriffsversuche, ungewöhnliche Dateiänderungen und Abweichungen von normalen Aktivitätsmustern. Dies proaktiven Herangehensweise minimiert die Verweildauer und sorgt dafür, dass Organisationen Erkennen Sie Sicherheitsvorfälle, bevor sie eskalieren.

Erkennung von Codemanipulationen

Um Sicherheitsverletzungen vorzubeugen, ist die Gewährleistung der Anwendungsintegrität von entscheidender Bedeutung. Zusätzlich Die Codemanipulationserkennung von Xygeni überwacht aktiv auf nicht autorisierte Änderungen am Quellcode, an Build-Artefakten und Bereitstellungsskripten.

Wenn ein Angreifer versucht, die Anwendungslogik zu ändern oder bösartige Nutzlasten, Xygeni sofort alarmiert Sicherheitsteams. Dies ermöglicht es Organisationen, Erhalten Sie vollständige Transparenz bei Angriffsversuchen und reagieren Sie, bevor Angreifer die Software kompromittieren..

Automatisierte Reaktion auf Vorfälle

Xygeni rationalisiert Vorfallreaktion - durch Konsolidierung, automatisierte Workflows und Integrationen mit Security Orchestration ToolsSicherheitsteams können nahtlos Verknüpfen Sie erkannte Bedrohungen mit Plattformen zur Reaktion auf Vorfälle, die eine strukturierte Abwicklung gewährleisten durch:

- Automatisierte Eindämmungsmaßnahmen

- Forensische Analyse

- Playbook-gesteuerte Antworten

By Automatisierung der Bedrohungserkennung und -reaktion, Xygeni hilft Organisationen Bedrohungen rasch eindämmen und die Auswirkungen auf den Betrieb zu minimieren.

Wichtige Erkenntnisse zum Betrieb

- Echtzeit-Erkennung von Anomalien minimiert die Verweildauer bei Vorfällen.

- Schutz vor Codemanipulation verhindert unbefugte Änderungen.

- Automatisierte Antwort-Workflows Optimieren Sie die Eindämmung und Behebung von Vorfällen.

Umweltmanagement

Die Sicherung von Betriebsumgebungen erfordert nicht nur konsequente Durchsetzung gehärteter Konfigurationen sondern auch schnelle Behebung von Schwachstellen. Daher sind Xygeni sorgt dafür, dass CI/CD pipelines Setzen Sie Sicherheitsgrundlagen in der gesamten Infrastruktur und in allen Entwicklungsumgebungen durch und verringern Sie so das Risiko von Fehlkonfigurationen und veralteter Software.

Außerdem, Die Konfigurationshärtung erfolgt automatisiert - durch Konsolidierung, CI/CD Sicherheitsvalidierung, um sicherzustellen, dass alle Infrastrukturkomponenten, einschließlich Build-Umgebungen, Cloud-Konfigurationen und Laufzeitabhängigkeiten, den bewährten Sicherheitspraktiken entsprechen. Gleichzeitig Xygeni überwacht kontinuierlich die Infrastruktur als Code (IaC) Vorlagen, Bereitstellungsskripte und Sicherheitsrichtlinien, um Abweichungen von festgelegten Baselines zu erkennen. Folglich kennzeichnet Xygeni alle Fehlkonfigurationen als Sicherheitsmängel und verhindert so, dass unsichere Konfigurationen in die Produktion gelangen.

Außerdem sind Patchen und Aktualisieren durch beschleunigt wird Automatisierte Korrekturfunktionen, wodurch sichergestellt wird, dass Schwachstellen in Anwendungsabhängigkeiten und Infrastrukturkomponenten rechtzeitig behoben werden. Darüber hinaus integriert Xygeni risikobasierte Priorisierung in das Schwachstellenmanagement und stellen sicher, dass kritische Sicherheitspatches und Updates werden zuerst angewendetOrganisationen können Automatisieren Sie Abhilfe-Workflows, verknüpfen Sie Sicherheitsmängel mit Problemverfolgungssystemen und erzwingen Sie die Einhaltung von Patches innerhalb CI/CD pipelines.

Wichtige Erkenntnisse zum Umweltmanagement

- CI/CD-gesteuerte Konfigurationshärtung gewährleistet sichere Infrastruktur-Baselines.

- Automatisiertes Patching und Fehlerbehebung Beheben von Schwachstellen beschleunigen.

- Kontinuierliche Compliance-Überwachung hält Umgebungen sicher und auf dem neuesten Stand.

4. Fazit

Zusammenfassend vereinfacht Xygeni OWASP OWASP Software Assurance Reifegradmodell Implementierung durch Integration Automatisierte Sicherheitsdurchsetzung, risikobasierte Priorisierung und kontinuierliche Überwachung in die Softwareentwicklungslebenszyklus (SDLC). Durch Einbetten Sicherheitskontrollen in Governance, Design, Implementierung, Verifizierung und Betrieb, Organisationen können ihre Sicherheitslage systematisch verbessern ohne die Entwicklungsgeschwindigkeit zu beeinträchtigen.

Durch die Umsetzung OWASP SAMM mit Xygenierreichen Organisationen:

- Kontinuierliche Risikoverfolgung und Compliance-Automatisierung durch Echtzeittransparenz, Richtliniendurchsetzung und Sicherheits-Governance.

- Strategische Risikopriorisierung und Bedrohungsbewertung mit dynamischer Risikobewertung, Ausnutzbarkeitsanalyse und gezielten Abhilfe-Workflows.

- Automatisierte Sicherheitsdurchsetzung über Builds und Bereitstellungen hinweg, um die Sicherheit von Artefakt-Bescheinigungen, Abhängigkeitsvalidierung und CI/CD Sicherheitsintegration.

- Robuste Sicherheitsvalidierung und Echtzeitverifizierung durch Security Gates, automatisierte Sicherheitstests und ASPM-gesteuerte Durchsetzung der Compliance.

- Proaktives Vorfallmanagement und Infrastruktursicherheit, durch Nutzung von Anomalieerkennung in Echtzeit, Schutz vor Codemanipulation und automatisierten Abhilfe-Workflows.

Außerdem, und Automatisierte Risikopriorisierung, sicherheitsorientierte Durchsetzung und integriertes Monitoringermöglicht Xygeni Organisationen, SAMM-Einführung optimieren ermöglichen, die Die Reife der Softwaresicherheit skaliert effizient parallel zum Unternehmenswachstum..

Folglich erreichen Organisationen Sofortige Verbesserungen bei Governance, Sicherheitstests, Compliance-Automatisierung und Risikominimierung, Verringerung der Belastung durch Angriffe auf die Software-Lieferkette, Fehlkonfigurationen und betriebliche Bedrohungen mit Xygeni.

Letztendlich wird die Einführung von OWASP SAMM rationalisiert, messbar und skalierbar, sodass Sicherheits- und Entwicklungsteams Verbessern Sie die Sicherheitsreife, ohne die Innovation zu verlangsamen.

Weitere Informationen

Weitere Einblicke in bewährte Methoden zur Softwaresicherheit und zur OWASP SAMM-Implementierung erhalten Sie in den folgenden Ressourcen: