Da die Softwareentwicklung immer schneller wird und stärker von Open Source abhängig ist, ist die Risikoverwaltung durch Risikomanagementsoftware von Drittanbietern ist jetzt eine Priorität. Der Schutz Ihrer Codebasis bedeutet jedoch, über grundlegende Audits hinauszugehen. Ein modernes Plattform für das Risikomanagement von Drittanbietern muss tief in deine pipelines, Ihre Abhängigkeiten und Ihre Laufzeitressourcen. Daher ersetzen Teams veraltete Risikomanagementsoftware von Drittanbietern mit Tools, die mit Entwicklergeschwindigkeit arbeiten. In diesem Zusammenhang Software für das Risikomanagement von Drittanbietern und Lieferanten muss Ihnen dabei helfen, Malware, veraltete Pakete, Lizenzkonflikte und unsichere Konfigurationen automatisch und kontinuierlich zu erkennen.

Einleitung: Bei Drittparteirisiken geht es nicht mehr nur um Anbieter

Die meisten Tools für Lieferantenrisiken konzentrieren sich auf die Beschaffung, nicht pipelines. Sie sagen Ihnen, wer die Software verkauft hat, aber nicht, was tatsächlich in Ihrer App läuft. In der Zwischenzeit importieren, verwenden und implementieren Entwickler täglich Komponenten von Drittanbietern.

Sie beziehen Abhängigkeiten aus öffentlichen Registern, verlassen sich auf Pakete mit fehlenden Betreuern und stellen Docker-Images bereit, die noch nie jemand gescannt hat. Rechts- und Compliance-Teams überprüfen diese Drittanbieter nicht. Entwickler integrieren sie direkt in die Produktion.

Sie brauchen also eine neue Strategie. Um das Drittanbieterrisiko in DevOps zu managen, müssen Sie echten Code scannen, das Verhalten von Komponenten verfolgen und Vertrauensrichtlinien im gesamten Stack durchsetzen. Das Risiko liegt in Ihrem Repo, nicht in einem Lieferantenvertrag.

2. Warum Risikomanagementsoftware von Drittanbietern nicht sehen kann, was in Ihrem Code steht

Traditionell bedeutete das Drittanbieterrisiko auch das Lieferantenrisiko. Man verschickte einen Fragebogen, prüfte Zertifizierungen, führte vielleicht ein kurzes Audit durch und machte weiter. So funktioniert Software heute jedoch nicht mehr.

Heute bezieht Ihr Code Pakete von npm, PyPI, Maven, Docker-Hubund mehr. Dabei handelt es sich nicht um Anbieter, die Sie beauftragen, sondern um Mitwirkende, die Sie nicht kennen. Einige von ihnen pflegen kritische Abhängigkeiten, andere haben ihren Code seit Jahren nicht aktualisiert. Und gelegentlich lädt jemand Malware hoch, getarnt als nützliches Modul.

Infolgedessen stellen diese „unsichtbaren Lieferanten“ eine wachsende Angriffsfläche dar. Sie können Folgendes einführen:

- Kritische Schwachstellen

- Inkompatible oder riskante Lizenzen (GPL, AGPL, SSPL…)

- Aufgegebene Pakete ohne zukünftige Updates

- Trojanisierte Abhängigkeiten oder verschleierte Nutzlasten

Wenn Sie sich also nur auf herkömmliche Risikomanagementsoftware von Drittanbietern verlassen, werden Sie nicht vor Bedrohungen geschützt, die bereits in Ihrem pipelineWenn Ihre Strategie zum Schutz vor Drittanbieterrisiken kein Scannen auf Komponentenebene umfasst, lassen Sie einen blinden Fleck offen.

Außerdem, Compliance-Rahmenwerke wie DORA und NIS2 erwarten nun, dass Sie Code von Drittanbietern auf die gleiche Weise verwalten wie Dienste von Drittanbietern. Dazu gehören Lizenzverwaltung, Softwareherkunft und aktive Schwachstellenminderung.

Welche Funktionen einer Drittanbieter-Risikomanagementplattform tatsächlich wichtig sind

Wenn Ihr Drittanbieter-Risikomanagement-Tool nur Anbieter verfolgt, verfehlt es das eigentliche Problem. Entwickler importieren heute mehr ungeprüften Code als je zuvor, aus Paketen, Containern, Skripten und CI/CD Daher enthält die von Ihnen ausgelieferte Software oft Hunderte von Elementen von Drittanbietern, die Sie nicht erstellt, geprüft oder verifiziert haben.

Um dieses Risiko richtig zu managen, muss moderne Software für das Risikomanagement von Drittanbietern eine neue standard und, Es muss auf der Ebene funktionieren, wo die tatsächlichen Risiken liegen: in Ihrer Codebasis und pipelines.

Im Einzelnen sollte die richtige Lösung Folgendes bieten:

SBOMs und Sichtbarkeit in einer Drittanbieter-Risikomanagementplattform

Sie können nicht schützen, was Sie nicht sehen können. Ihre Plattform muss alle Komponenten von Drittanbietern identifizieren, einschließlich transitiver Abhängigkeiten und Pakete auf Systemebene. Eine vollständige und kontinuierlich aktualisierte Software-Stückliste (SBOM) ist nicht länger optional, sondern wird durch Frameworks wie DORA, NIS2 und Executive Order 14028 vorgeschrieben.

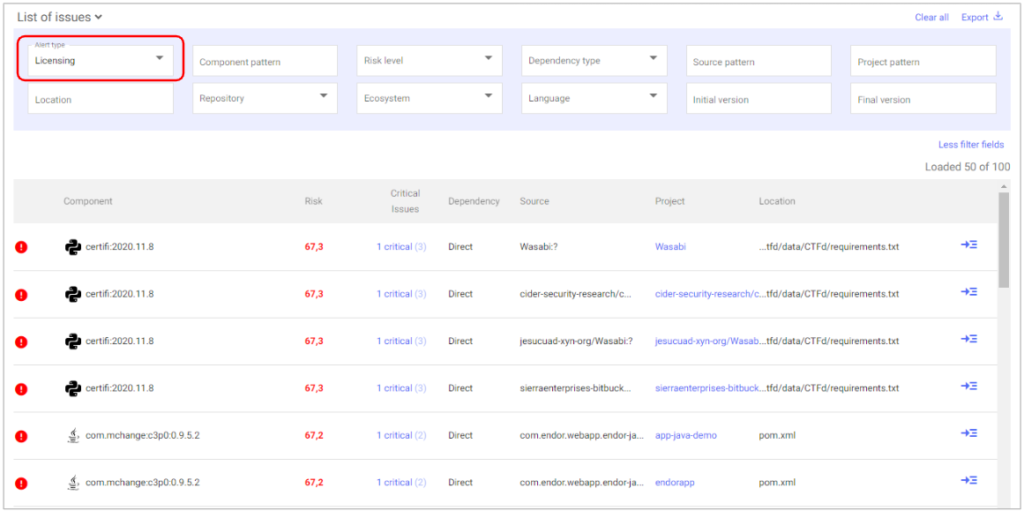

Erkennung und Governance von Lizenzrisiken

Lizenzverletzungen können Klagen auslösen oder Sie dazu zwingen, Ihren gesamten Stack als Open Source zu veröffentlichen. Ihre Tools müssen Hochrisikolizenzen erkennen (wie AGPL oder SSPL), setzen Sie benutzerdefinierte Richtlinien durch und fangen Sie unbekannte oder widersprüchliche Lizenztypen ab, bevor sie in die Produktion gelangen.

Wartungs- und Veralterungswarnungen

Veraltete Bibliotheken sind oft anfällig, ungepatcht und werden nicht gewartet. Ihre Plattform muss Sie darauf hinweisen, wenn eine Komponente seit Jahren nicht aktualisiert wurde oder der Betreuer verschwunden ist. So verhindern Sie, dass aus technischen Schulden Sicherheitsschulden werden.

Echtzeiterkennung von Malware und Bedrohungen in der Lieferkette

Schädliche Pakete warten nicht auf Audits. Sie sind so konzipiert, dass sie sich unbemerkt verstecken und aktivieren. Deshalb muss Ihre Risikomanagementplattform Echtzeit-Scans auf Trojaner, Backdoors, Typosquatting und verdächtige Skripte umfassen, bevor diese Ihre Umgebung erreichen.

Integrierte Erreichbarkeit und Priorisierung

Entwickler mit 500 nicht ausnutzbaren Schwachstellen zu überfluten, verbessert die Sicherheit nicht. Stattdessen verursacht es nur Lärm, verzögert Maßnahmen und verschwendet Zeit. Eine nützliche Plattform muss daher mehr leisten. Sie sollte zeigen, was in Ihrer App tatsächlich erreichbar und ausnutzbar ist. Darüber hinaus muss sie Probleme nach den geschäftlichen Auswirkungen priorisieren und die Alarmmüdigkeit reduzieren, ohne echte Risiken zu verbergen.

Wie Xygeni als Software zur Risikoverwaltung von Drittanbietern und Lieferanten für Entwickler fungiert

Herkömmliche Anbietertools schützen Ihre Software nicht vor realen Bedrohungen. Stattdessen benötigen Sie eine Risikomanagementplattform eines Drittanbieters, die Ihren Code analysiert, Ihre Abhängigkeiten prüft und gefährliche Komponenten blockiert, bevor diese zusammengeführt oder bereitgestellt werden.

Hier ist wie Xygeni bietet echten Schutz durch einen Entwickler-First-Ansatz:

4.1 Bauen SBOMs mit vollständiger Abhängigkeitstransparenz

Jede solide Software für das Risikomanagement von Drittanbietern muss eine vollständige Echtzeitinventur Ihrer Abhängigkeiten bereitstellen. Xygeni generiert automatisch SBOMs sowohl im SPDX- als auch im CycloneDX-Format.

- Sie erhalten volle Transparenz über direkte, transitive und nicht deklarierte Abhängigkeiten

- SBOMs Update mit jedem Build oder Scan, wodurch kontinuierliche Compliance gewährleistet wird

- Exportieren Sie sie oder betten Sie sie in Bescheinigungen ein, um das Vertrauen in Ihre Lieferkette zu beweisen

Dadurch beseitigen Sie blinde Flecken und reduzieren den Audit-Aufwand.

4.2 Erkennen von Wartungsrisiken in der Risikomanagementsoftware von Drittanbietern und Lieferanten

Obwohl viele Tools Schwachstellen auflisten, zeigen nur wenige, welche Komponenten veraltet sind oder nicht mehr gewartet werden. Xygeni tut dies.

Es kennzeichnet:

- Bibliotheken seit über einem Jahr ohne Updates

- Projekte ohne aktive Betreuer

- Ungepatchte Komponenten mit bekannten Risiken

Dies sind stille Risiken. Ohne Transparenz bleiben sie bestehen. Xygeni weist jedoch frühzeitig auf sie hin, sodass Ihr Team handeln kann, bevor sie zu Belastungen werden.

4.3 Automatische Durchsetzung der Lizenzkonformität

Ein kritischer Teil jeder Software für das Risikomanagement von Drittanbietern und Lieferanten ist Transparenz des Lizenzrisikos.

Xygeni analysiert die Lizenz jedes Pakets und zeigt Warnungen an, wenn:

- Eine Komponente enthält Copyleft- oder AGPL-Lizenzen

- Sie haben widersprüchliche oder unbekannte Bedingungen

- Eine Abhängigkeit verstößt gegen Ihre interne OSS-Richtlinie

Sie sehen Warnungen, die mit einem 🚫-Symbol gekennzeichnet sind. Durch Klicken auf diese Schaltfläche werden die genaue Lizenz, die Auswirkungsstufe und die empfohlene Aktion angezeigt. So verhindern Sie Lizenzverletzungen, bevor sie rechtlich relevant werden.

4.4 Malware in Echtzeit erkennen und blockieren

Standard Dies wird bei der Risikomanagementsoftware von Drittanbietern völlig übersehen: Malware in Ihren Abhängigkeiten.

Xygeni sucht nach bekannter Malware und nutzt dazu Bedrohungsdaten von GitHub, OSV und NVD. Zusätzlich führt es Verhaltensscans durch, um Zero-Day- und polymorphe Malware bevor es sich ausbreitet.

Schädliche Pakete werden mit einem ☣️-Symbol gekennzeichnet. So können Sie die vollständigen Metadaten überprüfen, den Ursprung sehen und die Komponente sofort unter Quarantäne stellen. Dieses Schutzniveau ist für moderne pipelines.

4.5 Priorisieren Sie, was Ihre Anwendung tatsächlich betrifft

Nicht alle Schwachstellen sind gleich. Mit herkömmlichen Tools verschwenden Sie Zeit mit der Behebung von CVEs, die Ihren Code nicht betreffen.

Die Drittanbieter-Risikomanagementplattform von Xygeni priorisiert echte Risiken mithilfe von:

- Erreichbarkeitsanalyse: prüft, ob tatsächlich anfälliger Code verwendet wird

- EPSS-Bewertung: prognostiziert die Wahrscheinlichkeit einer Ausnutzung in der realen Welt

Diese Kombination filtert Störungen heraus und stellt sicher, dass Ihr Team schnell das behebt, was wirklich wichtig ist.

4.6 Automatisches Beheben von Risiken aus Ihren PRs

Die meisten Risikomanagement-Softwareprogramme von Drittanbietern überlassen die Behebung der Probleme Ihnen. Xygeni geht jedoch noch weiter.

Wenn ein Problem erkannt wird, hilft es Ihnen, es automatisch zu beheben:

- Automatische Reparatur schlägt die sicherste Version vor

- Es öffnet eine pull request mit Kontext und Änderungsprotokoll

- Sie können mehrere Korrekturen gleichzeitig anwenden

Dies erspart stundenlange manuelle Arbeit und macht das Patchen zu einem Kinderspiel.

Zusammen machen diese Funktionen Xygeni zu einer echten Drittanbieter- und Lieferanten-Risikomanagement-Software für Entwickler, nicht nur für die Einhaltung von Vorschriften. Sie verhindern Malware, Lizenzverletzungen und Abhängigkeitsabweichungen, bevor sie Schaden anrichten.

Risikomanagementsoftware von Drittanbietern vs. Kontrollen auf Codeebene

| Merkmal/Risikobereich | Risikosoftware für ältere Anbieter | Xygeni-Plattform für das Risikomanagement von Drittanbietern |

|---|---|---|

| Verfolgt Rechts- und Beschaffungsdaten | ✅ ja | ✅ Ja (über SBOM + Lizenzmetadaten) |

| Analysiert Code-Abhängigkeiten | ❌ Nein | ✅ Ja (Echtzeit SCA und SBOM Generation) |

| Erkennt aufgegebene oder nicht gewartete Pakete | ❌ Nein | ✅ Ja (über Metadaten + Wartungsanalyse) |

| Identifiziert riskante oder Copyleft-Lizenzen | ⚠️ Teilweise (manuelle Überprüfung) | ✅ Ja (automatische Lizenzrisikoerkennung) |

| Blockiert bekannte und unbekannte Malware | ❌ Nein | ✅ Ja (über Frühwarnung + Verhaltensscan) |

| Priorisiert ausnutzbare Schwachstellen | ❌ Nein | ✅ Ja (Erreichbarkeit + EPSS-Bewertung) |

| Generiert automatisch Korrekturmaßnahmen pull requests | ❌ Nein | ✅ Ja (AutoFix + Massen-PRs) |

| Integriert in CI/CD pipelines | ❌ Nein | ✅ Ja (Pre-Merge, Pre-Deploy, Attestierungs-Gates) |

| Erfüllt die DORA/NIS2-Anforderungen von Drittanbietern | ⚠️ Begrenzt | ✅ Ja (Code-, Lizenz- und Herkunftsabdeckung) |

5. Verwendung von Risikomanagementsoftware von Drittanbietern zur Einhaltung von DORA und NIS2

Sicherheit bedeutet nicht nur den Schutz Ihrer pipelines, es geht auch darum, zu beweisen, dass Sie es tun. Da neue Vorschriften die Messlatte höher legen, benötigen Unternehmen eine Plattform für das Risikomanagement von Drittanbietern, die dabei hilft, die Compliance zu erfüllen, ohne die Umsetzung zu blockieren.

Lassen Sie uns aufschlüsseln, wie Xygeni dies ermöglicht.

DORA und NIS2: Von Drittanbietern zu Open Source

Die Digital Operational Resilienz Gesetz (DORA) und der NIS2-Richtlinie Beide drängen auf eine strengere Aufsicht durch Dritte. Sie machen jedoch nicht bei den Anbietern halt. Diese Gesetze schließen ausdrücklich die Softwarekomponenten ein, die Sie in Ihrem Stack verwenden, insbesondere Open Source.

Dementsprechend muss Ihre Software zum Risikomanagement von Drittanbietern:

- Überwachen Sie OSS-Komponenten in Echtzeit

- Erkennen Sie bekannte und unbekannte Bedrohungen (einschließlich Malware)

- Durchsetzung der Lizenzkonformität

- Verfolgen Sie Herkunft und Softwareintegrität

- Halten Sie eine aktuelle SBOM pro Freigabe

Xygeni erledigt all dies sofort und integriert es in Ihre bestehende CI/CD und Tools zur Versionskontrolle. Keine zusätzlichen Schritte.

Executive Order 14028 und SBOM Voraussetzungen:

In den USA, EO 14028 macht SBOMDies ist eine gesetzliche Anforderung für staatliche Softwareanbieter. Aber auch außerhalb der Regierung müssen Anbieter nun vollständige Transparenz über den Inhalt ihrer Builds zeigen.

Xygeni hilft Ihnen, die Nase vorn zu behalten:

- Es generiert automatisch SBOMs für jeden Build in SPDX oder CycloneDX

- Es signiert und speichert diese SBOMs neben Build-Artefakten

- Es enthält Lizenz- und Schwachstellenmetadaten

- Es unterstützt sowohl öffentliche Register als auch private Artefaktspeicher

Mit diesem Maß an Rückverfolgbarkeit können Sie Audits bestehen, auf Kundenanfragen reagieren und im großen Maßstab vollständige Softwaretransparenz aufrechterhalten.

Kontinuierliche Bescheinigung und Richtliniendurchsetzung

Xygeni ist nicht nur ein Scanner. Es schafft automatisch Vertrauen durch:

- Unterzeichnet Gesamtbescheinigungen

- Echtzeit-Richtlinien-Gates basierend auf Scan-Ergebnissen

- Zentrale dashboards für Audit und Compliance-Prüfung

Auf diese Weise kann Ihr Team nachweisen, dass alle Risiken von Drittanbietern, ob anbieter- oder codebasiert, identifiziert, überprüft und kontrolliert werden.

Entwickler-First-Compliance

Im Gegensatz zu herkömmlicher Software für das Risikomanagement von Drittanbietern erfordert Xygeni keine neuen Arbeitsabläufe. Entwickler arbeiten wie gewohnt weiter, während die Plattform sich um Lizenzierung, Malware und SBOM Validierung hinter den Kulissen.

Dieses Gleichgewicht zwischen Automatisierung und Transparenz stellt sicher, dass:

- Entwickler werden nicht langsamer

- Sicherheitsteams behalten die Kontrolle

- Auditoren erhalten vollständige Rückverfolgbarkeit

Und letztendlich bleibt Ihr Unternehmen reibungslos konform.

6. Warum die Abdeckung von Plattformen für das Risikomanagement von Drittanbietern mit dem Code beginnen muss

Das Risiko durch Drittanbieter ist nicht mehr nur ein Beschaffungsproblem. Vielmehr handelt es sich um ein Softwareproblem, mit dem Entwickler täglich konfrontiert sind. Ihre Gefährdung entsteht durch nicht vertrauenswürdige Abhängigkeiten, veraltete Bibliotheken, schädliche Pakete und Lizenzverletzungen, die tief in Ihrem Stack verborgen sind.

Obwohl viele Teams immer noch auf traditionelle Tools setzen, Legacy-Risikomanagementsoftware von Drittanbietern wurde nie für diese Komplexität entwickelt. Es konzentriert sich auf Anbieter, nicht auf Code. Dadurch entstehen blinde Flecken, die Angreifer ausnutzen können. Moderne DevOps-Systeme benötigen mehr als Checklisten. Sie benötigen eine Plattform für das Risikomanagement von Drittanbietern das tatsächlich scannt, was Sie bauen, und sichert, was Sie versenden.

Genau das bietet Xygeni. Es geht über die oberflächliche Analyse hinaus und bietet Ihrem Team echten Schutz. Von der Malware-Erkennung und SBOM Von der Automatisierung bis zur Lizenzverfolgung und Priorisierung auf Basis der Erreichbarkeit hilft es Ihnen:

- Kontrollieren Sie, was in Ihre Software-Lieferkette gelangt, bevor es die Produktion erreicht

- Erfüllen Sie mühelos Frameworks wie DORA, NIS2 und EO 14028

- Beheben Sie Probleme automatisch mit pull request Korrekturen im Kontext

- Beweisen Sie Vertrauen in jedem Build, Repo und pipeline konsequent