Warum SAST Werkzeuge sind wichtig

Die Wahl des richtigen SAST Werkzeuge sind entscheidend für die Gewährleistung code security in der modernen Softwareentwicklung. Ein SAST Das Tool hilft Entwicklern, Schwachstellen frühzeitig im Entwicklungsprozess – vor der Bereitstellung – zu erkennen, indem es Quellcode, Bytecode oder Binärcode auf Sicherheitslücken analysiert. Mithilfe von statischen Anwendungssicherheitstests (SAST) und statischen Codeanalyse-Tools können Sicherheitsteams Risiken identifizieren, priorisieren und beheben, ohne die Anwendung ausführen zu müssen. Dieser proaktive Ansatz trägt dazu bei, Schwachstellen zu beseitigen, bevor Angreifer sie ausnutzen können, und erhöht so die Sicherheit der Software. Gleichzeitig SAST Die Tools lassen sich nahtlos in DevOps-Workflows integrieren und stellen sicher, dass die Sicherheit von Anfang an in den Entwicklungslebenszyklus integriert ist.

Darüber hinaus werden SAST Scans in DevSecOps pipelines hilft Unternehmen, Sicherheitsrisiken zu reduzieren, Branchenstandards einzuhalten standards wie NIST und OWASPund kostspielige Sicherheitslücken vermeiden. Allerdings bieten nicht alle Tools zur statischen Codeanalyse die gleiche Genauigkeit. Einige generieren beispielsweise übermäßig viele Fehlalarme, was Sicherheitsteams überfordert und wertvolle Zeit verschwendet. Andere wiederum übersehen kritische Schwachstellen und setzen Anwendungen potenziellen Bedrohungen aus. Daher ist die beste SAST Das Tool sollte sich auf reale Bedrohungen konzentrieren, die Behebung automatisieren und ausnutzbare Risiken priorisieren. Darüber hinaus muss es sich mühelos in CI/CD pipelines, ohne die Entwickler auszubremsen.

Die Kosten von IIgnorieren Code Security

Ignorieren code security ist nicht nur ein theoretisches Risiko - es hat Konsequenzen für die reale Welt. in 2025 allein:

- 52,000 Im Jahr 2025 wurden neue CVEs gemeldet.

- 72% der Sicherheitsverletzungen resultieren aus ausnutzbare Software-Schwachstellen.

- Die durchschnittliche Kosten einer Datenverletzung erreicht 4.45 Mio. US$.

Mit statischen Anwendungssicherheitstests (SAST) als Teil eines sicheren Entwicklungslebenszyklus (SDLC) können Teams Schwachstellen frühzeitig beseitigen, Exploits verhindern und die Compliance aufrechterhalten – ohne die Entwicklung zu verlangsamen.

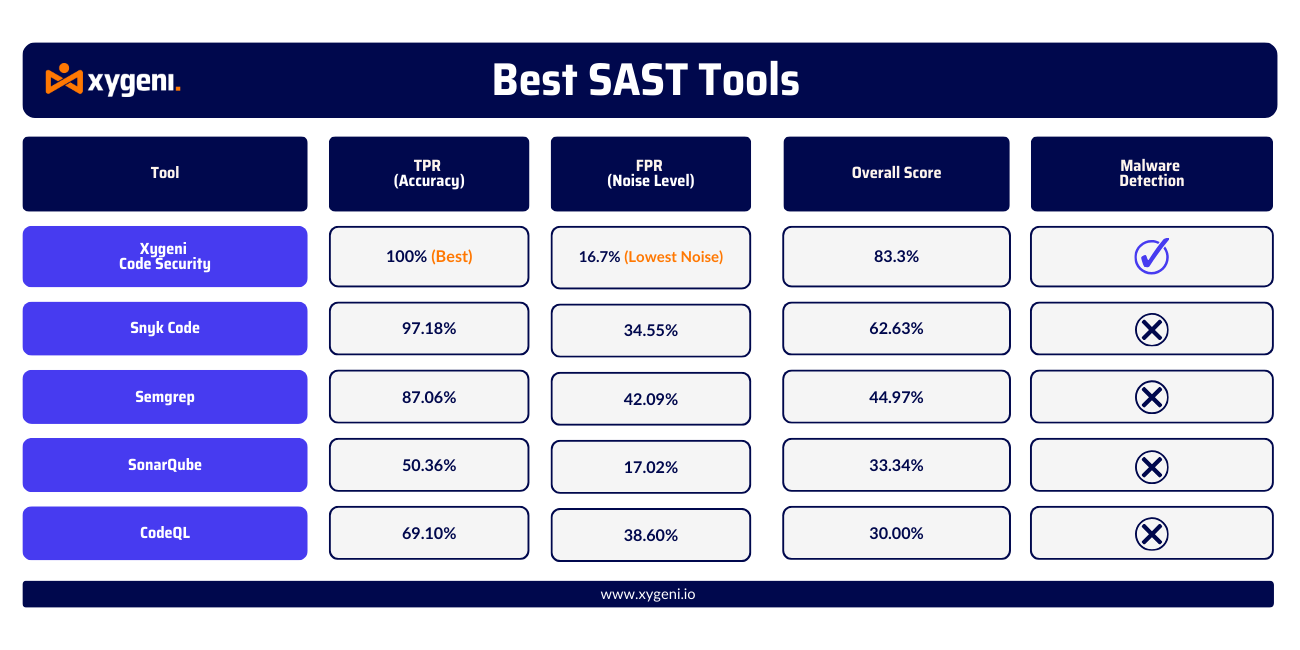

Wichtige Kennzahlen: So schneiden wir im Vergleich ab SAST Zubehör

Das Recht auswählen Statische Anwendungssicherheitstests (SAST) Werkzeug benötigt ein datengetriebener Ansatz. Viele Tools versprechen eine hohe Erkennungsgenauigkeit, aber die OWASP Benchmark Projekt stellt ein standardMethode zur Messung wie gut sie tatsächlich funktionieren bei der Erkennung von Schwachstellen.

Xygeni-SAST übertrifft führende Branchenkonkurrenten wie Snyk, Semgrep und SonarQubeerreichen 100 % Genauigkeit bei der Erkennung von SQL-Injection (CWE #89) und Cross-Site-Scripting (CWE #79). Im Gegensatz zu herkömmlichen Tools bietet Xygeni auch Malware-Erkennung, gewährleisten Sicherheit der Lieferkette durch Identifizierung von Schadcode, der in Abhängigkeiten von Drittanbietern versteckt ist.

Was macht einen starken SAST Werkzeug?

Bei der Auswertung von a Tools zur statischen Codeanalyse, mehrere Faktoren beeinflussen Sicherheitseffektivität, Effizienz und DevSecOps-Integration. Nachfolgend sind sechs kritische Metriken, die eine leistungsstarke, zuverlässige und entwicklerfreundliche SAST Werkzeug vom Rest:

1. True Positive Rate (TPR) – Genauigkeit bei der Erkennung von Schwachstellen

Ein hoch TPR sorgt für eine SAST Tool identifiziert echte Sicherheitslücken präzise ohne kritische Schwachstellen zu übersehen. Ein Tool mit Durch geringe Genauigkeit können gefährliche Probleme unentdeckt bleiben, wodurch Anwendungen anfällig für Exploits werden.

2. False Positive Rate (FPR) – Reduzierung von Rauschen und Alarmmüdigkeit

Zu viel Falschmeldungen überfordern Sicherheitsteams und die Entwicklung verlangsamen. Ein niedriger FPR minimiert unnötige Alarme, um sicherzustellen, dass sich die Entwickler auf die Behebung von echte Sicherheitsrisiken anstatt irrelevante Warnungen durchzusehen.

3. Malware-Erkennung – Stärkung der Lieferkettensicherheit

Moderne Software ist stark abhängig von Open-Source-Komponenten und Abhängigkeiten von Drittanbietern. Einige sind fortgeschritten SAST Tools wie Xygeni, Scannen Sie nach Malware, Trojanern und eingeschleustem Schadcode– eine Fähigkeit, die den meisten herkömmlichen Lösungen fehlt.

4. CI/CD und SCM Integration – Ermöglichung nahtloser DevSecOps

Eine entwicklerfreundliche SAST Tool sollte integrieren direkt in CI/CD pipelines und SCM Plattformen wie GitHub, GitLab, Bitbucket, Azure DevOps und Jenkins. Automatisierte Scans während commits und baut Helfen Sie dabei, Schwachstellen zu erkennen, bevor diese in die Produktion gelangen.

5. Regeltransparenz und -anpassung – Flexibilität für Sicherheitsteams

Sicherheitsteams brauchen klare Transparenz in SAST ErkennungsregelnEinige Werkzeuge verwenden proprietäre Black-Box-Erkennungs-Engines, während andere, wie Xygeni, es ermöglichen Benutzerdefinierte Regelerstellung und vollständige Regeltransparenz für vorcisIdentifizierung von Schwachstellen.

6. Leistung und Scangeschwindigkeit – Tiefe und Effizienz im Gleichgewicht

SAST Scans sollten Entwicklungsabläufe nicht verlangsamen. Die besten Tools Balance zwischen gründlicher Schwachstellenerkennung und Hochgeschwindigkeitsanalyse, So dass schnelles Sicherheitsfeedback ohne Verzögerung der Code-Veröffentlichung.

AutoFix mit KI: Die neueste Innovation in der statischen Codeanalyse

Bis vor kurzem am meisten Statische Codeanalysetools konzentrierten sich auf die Erkennung. Sie scannten den Quellcode, markierten Schwachstellen und überließen die Behebung vollständig den Entwicklern. Da sichere Entwicklung jedoch schnellere Zyklen und weniger Engpässe erfordert, passt dieses Modell nicht mehr zu modernen DevSecOps-Workflows.

Das ist wo KI-gestütztes AutoFix tritt das Bild ein.

Die neueste Welle von SAST Werkzeuge umfasst nun automatisierte Korrekturfunktionen. Diese Systeme erkennen nicht nur Schwachstellen, sondern generieren auch präventivecise, sichere Codevorschläge, manchmal sogar die automatische Anwendung von Korrekturen. Durch die Nutzung statischer Analysen, Codekontext und maschineller Lernmodelle hilft AI AutoFix Entwicklern, Probleme in Echtzeit zu lösen, ohne ihre IDE verlassen oder die CI/CD Durchfluss.

Beste Tools zur statischen Codeanalyse

Das Fortschrittlichste SAST Tool für DevSecOps

Überblick: Xygeni-SAST ist ein modernes, sicherheitsorientiertes statisches Code-Analyse-Tool wurde entwickelt, um Schwachstellen frühzeitig zu beseitigen, ohne die Entwicklung zu verlangsamen. Im Gegensatz zu herkömmlichen Statische Codeanalysetoolskombiniert es hohe Genauigkeit, automatisierte Behebung und Malware-Erkennung und ist damit ein All-in-One-Sicherheitsplattform für DevSecOps-Teams. Durch die Integration von Erreichbarkeitsanalyse und Ausnutzbarkeitsbewertung reduziert Xygeni Fehlalarme und priorisiert echte Bedrohungen, sodass sich Sicherheitsteams auf das Wesentliche konzentrieren können.

Jetzt mit KI-gestütztem AutoFixXygeni bringt die Fehlerbehebung auf die nächste Ebene. Entwickler erhalten sichere, kontextbezogene Code-Korrekturen, sobald Probleme erkannt werden – direkt in ihrer IDE oder CI/CD Workflow. Dies hilft, Engpässe zu beseitigen und die Zeit bis zur Fehlerbehebung zu verkürzen, ohne die Geschwindigkeit der Entwickler zu beeinträchtigen.

Hauptmerkmale

- Hohe Genauigkeit: Erreicht eine True-Positive-Rate von 100 % und stellt sicher, dass alle kritischen Schwachstellen erkannt werden.

- Minimale Falschmeldungen: Sorgt für eine niedrige Falsch-Positiv-Rate von 16.7 % und reduziert so unnötige Warnungen.

- Malware-Erkennung: Identifiziert Schadcode in Open-Source-Komponenten und verbessert so die Sicherheit der Lieferkette.

- AI AutoFix-Korrektur: Schlägt sichere Codekorrekturen vor und wendet sie sofort an, zugeschnitten auf Ihren Stack und Ihre Sprache, mit minimalem Entwickleraufwand.

Warum Xygeni wählen?

- Erstklassige Genauigkeit → Kein anderes Werkzeug bietet 100% TPR bei gleichbleibender niedrigste FPR.

- Proaktiver Lieferkettenschutz → Im Gegensatz zu den Mitbewerbern Xygeni erkennt Malware in Abhängigkeiten bevor sie die Produktion erreichen.

- Integrierte Fehlerbehebung → AutoFix ermöglicht Entwicklern, Probleme innerhalb ihres Arbeitsablaufs schnell und sicher zu lösen.

💲 AnzeigenPreise

- Beginnt bei $ 33 / Monat für die KOMPLETTE ALL-IN-ONE-PLATTFORM– keine zusätzlichen Gebühren für wichtige Sicherheitsfunktionen.

- Enthält: SAST, SCA, CI/CD Sicherheit, Geheimniserkennung, IaC Securityund Container-Scanning– alles in einem Plan!

- Unbegrenzte Repositories, unbegrenzte Mitwirkende– keine Preise pro Sitzplatz, keine Beschränkungen, keine Überraschungen!

Bewertungen:

Die Transparenz unserer Open-Source-Lieferkettenabhängigkeiten und die Echtzeiterkennung von Schwachstellen waren von unschätzbarem Wert.

2. Snyk Sast Werkzeug

Überblick:

Snyk Code ist ein entwicklerfreundliches statisches Code-Analyse-Tool wurde für Geschwindigkeit und Einfachheit entwickelt. Es bietet schnelles Sicherheitsfeedback im Editor und integriert sich nahtlos in gängige CI/CD Systeme. Es wurde zur Unterstützung der Früherkennung entwickelt und ist besonders attraktiv für Teams, die bereits andere Snyk-Produkte verwenden.

Kürzlich stellte Snyk eine KI-gestützte AutoFix-Funktion, das Code-Korrekturen für einige gängige Schwachstellenmuster vorschlagen kann. Dies stellt zwar einen Fortschritt dar, die Genauigkeit und Kontextsensitivität des Systems variieren jedoch je nach Framework und Sprache. Um Änderungen sicher zu validieren und anzuwenden, ist häufig noch eine manuelle Überprüfung erforderlich.

Trotz dieser Verbesserungen ist der Nutzen der Lösung für erweiterte Sicherheits-Workflows weiterhin durch die hohe Anzahl falscher Positivmeldungen und das Fehlen von Funktionen zur Malware-Erkennung begrenzt.

Hauptmerkmale

- 97.18 % Richtig-Positiv-Rate: Erkennt die meisten Schwachstellen bei statischen Scans präzise.

- IDE und CI/CD Integration: Funktioniert in gängigen Entwicklerumgebungen für Echtzeit statische Analyse des Codes.

- KI-gestützte Korrekturen: AutoFix kann Sicherheitskorrekturen vorschlagen, für manche davon sind jedoch vor der Anwendung Anpassungen durch den Entwickler erforderlich.

Nachteile:

- 34.55 % Falsch-Positiv-Rate: Erzeugt eine erhebliche Menge an Lärm, was die Behebung verzögern und kleinere Teams überfordern kann.

- Keine Malware-Erkennung: Erkennt keine eingebetteten Bedrohungen wie Backdoors oder Trojaner in Paketen von Drittanbietern.

- Eingeschränkter Sanierungsumfang: KI-generierte Korrekturen sind hilfreich, aber nicht immer auf den spezifischen Codekontext zugeschnitten.

- Unvollständige Abdeckung: Wesentliche Funktionen wie SCA, Geheimnisse scannen, IaC securityund Containeranalyse sind nicht im Basisplan enthalten.

💲 Pricing:

- Beginnt bei 125 $/Monat (pro min. 5 obligatorische Mitwirkende) nur für SAST– begrenzte Abdeckung.

- Für mehr als 10 Mitwirkende—wechseln zu enterprise Plan.

- Nur 100 Tests enthalten—zusätzliche Tests erfordern kostspielige Add-Ons.

- Nicht enthalten: SCA, CI/CD Sicherheit, Geheimniserkennung, IaC Securityund Container-Scanning – muss separat erworben werden.

Bewertungen:

„Es wäre hilfreich, wenn wir während des Scans eine Empfehlung zu den notwendigen Maßnahmen erhalten würden, die wir nach der Identifizierung der Schwachstellen umsetzen müssen.“

„Bietet klare Informationen und ist leicht verständlich, mit gutem Feedback zu Codepraktiken.“

3. Semgrep Sast Werkzeug

Überblick:

Semgrep ist ein Open-Source-, regelbasiertes statisches Code-Analyse-Tool Entwickelt für Geschwindigkeit, Anpassung und mehrsprachige Unterstützung. Es ermöglicht schnelle Scans ohne Kompilierung und ermöglicht Sicherheitsteams die Definition von Pre-cisDie Regeln sind auf ihre Codebasis zugeschnitten.

Es unterstützt grundlegende Autofixierung durch benutzerdefinierte fix: Regeln mit KI-Vorschlägen über den Semgrep-Assistenten, beide müssen jedoch manuell überprüft und angepasst werden.

Allerdings fehlt es Semgrep an der Erkennung von Malware und an der Bedrohungsanalyse, was seinen Schutz bei der Sicherung von Open-Source-Abhängigkeiten einschränkt.

Hauptmerkmale

- Benutzerdefinierte Sicherheitsregeln: Vorab erstellencisAuf Ihre Codebasis und Risikomodelle zugeschnittene Erkennungsregeln.

- Schnelles Scannen: Die leichtgewichtige Engine läuft schnell und erfordert keine Codekompilierung.

- Regelbasiertes Autofix: Wenden Sie sichere, regeldefinierte Codekorrekturen an über

--autofix, mit KI-gestützten Vorschlägen in einigen Arbeitsabläufen.

Nachteile:

- 87.06 % Richtig-Positiv-Rate: Geringere Erkennungsgenauigkeit als führende Statische Codeanalysetools, insbesondere bei komplexen Schwachstellen.

- 42.09 % Falsch-Positiv-Rate: Erzeugt mehr Lärm und verlängert die Triage-Zeit.

- Keine Malware-Erkennung: Es fehlt die native Erkennung schädlicher Pakete, Hintertüren oder Bedrohungen in der Lieferkette.

- Erfordert manuelle Regelpflege: Um die Genauigkeit zu maximieren, müssen Sicherheitsteams benutzerdefinierte Regeln im Laufe der Zeit pflegen und weiterentwickeln.

💲 Pricing:

- Beginnt bei 100 $/Monat pro Mitwirkendem (Code, Lieferkette und Geheimnisse)—Kostenskala pro Beitragendem.

- Keine Flexibilität—Sie müssen kaufen die gleiche Anzahl an Lizenzen für jedes Produkt (z. B. 10 Lizenzen für Semgrep-Code = 10 für Supply Chain).

Bewertungen:

„Es sollten mehr Informationen zum Erwerb des Systems bereitgestellt werden, die sich an Einsteiger in die Anwendungssicherheit richten, um es benutzerfreundlicher zu gestalten.“

4. SonarQube SAST Werkzeug

Überblick:

SonarQube ist weithin bekannt für die Durchsetzung von Codequalität und Wartbarkeit standards. Obwohl es einige statische Analysen zur Sicherheit enthält, liegt der Schwerpunkt weiterhin auf der Codehygiene. Es erkennt zwar allgemeine Codeprobleme, bietet aber keine umfassenderen Schutzmechanismen wie Malware-Erkennung oder Lieferkettenbedrohungsanalysen.

SonarQube hat kürzlich eingeführt AI CodeFix, ein System, das automatische Fehlerbehebungen für ausgewählte Probleme vorschlägt. Diese Vorschläge können die Entwicklungseffizienz verbessern, konzentrieren sich jedoch meist auf die Wartbarkeit und nicht auf kritische Sicherheitslücken und erfordern vor der Anwendung dennoch eine Validierung durch den Entwickler.

Hauptmerkmale

- Codequalitätsanalyse: Fördert saubere, konsistente Codierungspraktiken.

- CI/CD Integration: Verbindet sich mit Jenkins, GitLab, Azure DevOps und anderen pipelines.

- AI CodeFix-Vorschläge: Empfiehlt automatische Korrekturen für einige Probleme, die hauptsächlich mit Qualität und Stil zusammenhängen.

- Sicherheits-Hotspots: Markiert potenziell riskanten Code, den Entwickler jedoch manuell untersuchen und beheben müssen.

Nachteile:

- 50.36 % Richtig-Positiv-Rate: Erkennt weniger Sicherheitslücken als führende Statische Codeanalysetools.

- Keine Malware-Erkennung: Hintertüren, verschleierter Code oder Risiken in der Lieferkette können nicht identifiziert werden.

- Eingeschränkter Sicherheitsschutz: Eher auf Wartung ausgelegt als auf die vollständige Verwaltung der Sicherheitslage.

💲 Pricing:

- Beginnt bei 65 $/Monat für den Teamplan-aber begrenzt auf SAST einzige.

- Pay-per-LoC-Modell—Preise beginnt bei 100 LoC und erhöht sich um 6 USD pro 10 LoC, mit einer harten Grenze von 1.9 Mio. LoC.

- Keine All-in-One-Sicherheit.

Bewertungen:

„Das Produkt liefert manchmal falsche Berichte.“

„Das Tool bietet zahlreiche Optionen und Beispiele, die uns bei der Behebung der angezeigten Probleme helfen.“

5. CodeQL SAST Werkzeug

Überblick:

CodeQL ist ein abfragebasiertes statisches Code-Analyse-Tool Entwickelt für fortgeschrittene Benutzer, die eine umfassende, anpassbare Schwachstellenerkennung benötigen. Es ermöglicht Sicherheitsteams, eigene Abfragen zu schreiben und das Codeverhalten in mehreren Sprachen zu überprüfen. Diese Flexibilität macht es ideal für Forschung und Auditing, ist jedoch weniger für schnelle DevSecOps-Workflows geeignet.

Im Gegensatz zu modernen SAST Werkzeuge, CodeQL tut keine KI-basierte automatische Korrektur anbieten oder Unterstützung bei der Behebung. Daher müssen Schwachstellen manuell überprüft und behoben werden, was die Behebungsbemühungen der Entwicklerteams verlangsamen kann.

Hauptmerkmale

- Benutzerdefinierte abfragebasierte Erkennung: Finden Sie komplexe Probleme mit der Abfragesprache CodeQL.

- GitHub-Integration: Funktioniert innerhalb von GitHub-Repositorys für automatisierte Analysen.

- Mehrsprachige Unterstützung: Unterstützt Java, JavaScript, C++, Python und mehr.

Nachteile:

- Steile Lernkurve: Erfordert spezielle Kenntnisse zu CodeQL und Sicherheitslogik.

- Keine automatische KI-Korrektur oder -Behebung: Alle Korrekturen müssen manuell durchgeführt werden.

- Keine Malware-Erkennung: Schützt nicht vor Bedrohungen in der Lieferkette oder eingeschleustem Code.

- Nicht DevSecOps-orientiert: Besser geeignet für Audits, nicht für alltägliche Entwickler-Workflows.

💲 Pricing:

- Beginnt bei 70 $/Monat pro Benutzer (49 $/Monat pro aktivem committer für erweiterte Sicherheit + 21 $/Monat für GitHub Enterprise/Azure DevOps).

- Erfordert GitHub Enterprise Cloud oder Azure DevOps – können nicht separat erworben werden.

- Begrenzt auf SAST, Scannen von Geheimnissen und Sicherheit der Lieferkette. Sie hilft nicht nur IaC Security or CI/CD Security.

„GitHub Code Scanning sollte mehr Vorlagen hinzufügen.“

„Die Lösung hilft bei der Identifizierung von Schwachstellen, indem sie versteht, wie Ports mit auf einem System laufenden Anwendungen kommunizieren.“

6. Reparieren

Überblick:

Flicken SAST ist Teil der KI-nativen AppSec-Plattform von Mend.io und bietet statische Analysen mit einem zweiphasigen Ansatz: einen schnellen Scan, der in KI-Codegenerierungs-Engines integriert ist, und einen tieferen Scan im Repository oder CI pipeline Es unterstützt über 25 Sprachen und verknüpft Ergebnisse mit der Richtliniendurchsetzung, Erkenntnissen aus der Software-Lieferkette und dem Risiko von KI-Komponenten. Ideal für Teams, die eine zentrale AppSec-Plattform mit starker Priorisierung und Fehlerbehebung benötigen.

Hauptmerkmale

- CI/CD Integration → Native Unterstützung für alle wichtigen Repos und pipelines.

Einheitliche Risikoansicht → Korrelate SAST, SCA, DAST und KI-Sicherheitserkenntnisse.

Nachteile:

- Keine Malware-Erkennung → Erfordert externe Werkzeuge.

Keine Freemium-Stufe → Maßgeschneidert für mittlere bis große Organisationen.

💲 Pricing:

- Beginnt bei 1,000 $/Jahr pro Entwickler für vollen Plattformzugriff.

- Enthält SAST, SCA, IaC, Geheimnisse und KI Komponentenscannen.

- Keine Mindestbeiträge oder Nutzungsbeschränkungen, und für die Einrichtung sind keine professionellen Dienste erforderlich.

Nur Jahrespläne – keine monatliche Abrechnung.

Fazit

Warum die richtigen Tools zur statischen Codeanalyse wichtig sind für Code Security

Code security ist nicht optional—es ist unerlässlich. In DevOps und DevSecOps Umgebungen muss die Sicherheit mit der gleichen Geschwindigkeit wie die Entwicklung voranschreiten. Deshalb ist die Auswahl der richtigen SAST Tools ist mehr als nur das Ausführen eines SAST Scannen und Überprüfen von Berichten. Es geht darum, Schwachstellen frühzeitig zu erkennen, die wirklich riskanten zu identifizieren und sie effizient zu beheben, ohne die Entwickler mit Fehlalarmen zu überfordern.

Viele statische Anwendungssicherheitstests Werkzeuge haben erhebliche Nachteile. Einige erkennen keine echten Bedrohungenwährend andere Überlasten Sie Teams mit unnötigen Warnmeldungen. Infolgedessen verschwenden Unternehmen Zeit mit der Behebung von Nicht-Problemen, während echte Sicherheitsrisiken im Code verbleiben.

Warum Xygeni-SAST ist die beste Wahl

Xygeni-SAST ist eine nächste Generation statisches Code-Analyse-Tool Entwickelt für DevSecOps-Teams, die Genauigkeit, Automatisierung und vollständigen Codebasisschutz benötigen. Im Gegensatz zu herkömmlichen Statische CodeanalysetoolsXygeni erkennt nicht nur Schwachstellen, sondern identifiziert auch Schadcode, priorisiert echte Bedrohungen und integriert sich nahtlos in CI/CD Arbeitsabläufe ohne Unterbrechung der Entwicklungsgeschwindigkeit.

Jetzt unterstützt von AI AutoFixXygeni ermöglicht Entwicklern, über die bloße Erkennung hinauszugehen – indem sichere, kontextabhängige Code-Korrekturen direkt in ihrer IDE oder CI generiert werden. pipelineSicherheitsprobleme können schneller, reibungsloser und ohne Hin und Her zwischen den Teams gelöst werden.

Xygeni übertrifft herkömmliche SAST Tools in Schlüsselbereichen:

- 100 % True-Positive-Rate (TPR): Keine kritische Schwachstelle bleibt unentdeckt.

- Geringe Anzahl falsch-positiver Ergebnisse (16.7 % FPR): Reduziert Sicherheitslärm und Alarmmüdigkeit.

- Malware- und Lieferkettenerkennung: Identifiziert Hintertüren, Trojaner und verschleierten Code in Open Source- und Drittanbieterkomponenten.

- fließende CI/CD Integration: Native Unterstützung für GitHub, GitLab, Bitbucket, Azure DevOps und Jenkins.

- AI AutoFix-Korrektur: Liefert entwicklerfertige, auf Ihre Sprache und Ihren Stack zugeschnittene Codekorrekturen, die direkt von IDE oder CI angewendet werden.

- Unterstützung benutzerdefinierter Regeln: Vollständige Transparenz und Kontrolle mit anpassbaren Erkennungsregeln.

Xygeni-SAST findet nicht nur Schwachstellen, sondern behebt sie auch intelligent und schützt Ihre gesamte Software-Lieferkette.

Unübertroffene Erkennungsgenauigkeit – 100 % True-Positive-Raten – OWASP-Benchmark-erprobt

Fazit

Wenn es um statische Anwendungssicherheitstests geht (SAST), ist die beste Lösung diejenige, die Entwicklern hilft, Sicherheitsrisiken effizient zu beheben, ohne sie mit unnötigen Warnmeldungen zu überhäufen. Gleichzeitig SAST Das Tool sollte sich nahtlos in Entwicklungsabläufe integrieren, damit Teams Schwachstellen frühzeitig erkennen können, ohne die Produktivität zu beeinträchtigen. Wenn Ihre aktuellen Tools zur statischen Codeanalyse jedoch mehr Störungen als tatsächliche Sicherheitsverbesserungen verursachen, ist es möglicherweise Zeit für ein Upgrade.

Hier kommt Xygeni-SAST fällt auf. Im Gegensatz zu traditionellen SAST Werkzeuge, es bietet vorcise, automatisierte und sicherheitsorientierte Tests, die Teams dabei helfen, echte Bedrohungen zu priorisieren. Darüber hinaus bietet die erweiterte Malware-Erkennung, die intelligente Priorisierung von Schwachstellen und die nahtlose CI/CD Integration machen es zur idealen Wahl für sicherheitsbewusste DevSecOps-Teams.

Wir sind Ihr vertrauenswürdiger Partner SAST Scan, der die Sicherheit tatsächlich erhöht und gleichzeitig die Entwicklungsabläufe reibungslos hält, ist es Zeit, auf einen SAST Tool für die moderne Softwareentwicklung.