Ausfallzeiten durch Distributed-Denial-of-Service-Angriffe (DDoS) stellen eine erhebliche Bedrohung für Unternehmen jeder Größe dar und führen zu Umsatzeinbußen, Reputationsschäden und Störungen wichtiger Dienste. Wenn Sie sich fragen, was ein DDoS-Angriff ist und wie er funktioniert, lautet die Antwort: Diese Angriffe überlasten Zielsysteme mit unrechtmäßigem Datenverkehr und verhindern so, dass legitime Benutzer auf kritische Ressourcen zugreifen können. Um diese wachsende Bedrohung wirksam zu bekämpfen, ist ein klares Verständnis von DDoS-Angriffen unerlässlich.

Definition:

Was ist ein DDoS-Angriff? #

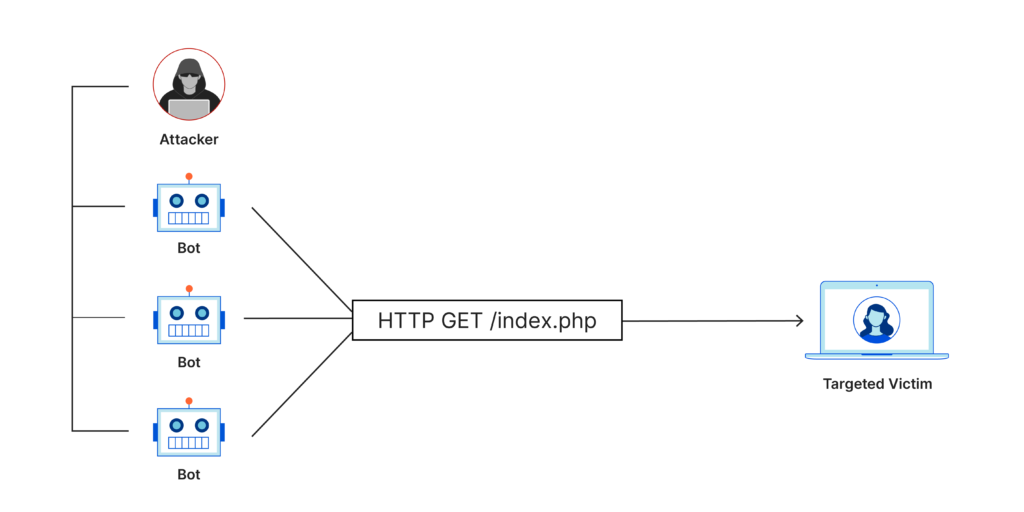

Ein Distributed-Denial-of-Service-Angriff (DDoS) unterbricht die Verfügbarkeit eines Servers, Netzwerks oder Onlinedienstes, indem er diesen mit übermäßigem Datenverkehr aus mehreren Quellen überlastet. Diese bösartige Datenflut, die oft über ein Botnetz orchestriert wird, erschöpft die Ressourcen des Ziels und verhindert, dass legitime Benutzer darauf zugreifen können.

Wie funktionieren DDoS-Angriffe? #

Distributed-Denial-of-Service-Angriffe nutzen das System aus Schwachstellen und Ressourcenbeschränkungen. So funktionieren sie normalerweise:

- Botnet-Bereitstellung: Angreifer erlangen die Kontrolle über zahlreiche Geräte und bilden ein Botnetz.

- Verkehrsüberlastung: Das Botnetz überflutet das Ziel mit Datenverkehr unter Verwendung von Protokollen wie HTTP oder UDP.

- Dienstunterbrechung: Das Ziel wird langsamer oder stürzt ab, was zu Ausfallzeiten führt.

Arten von DDoS-Angriffen #

1. Volumenbasierte Angriffe #

- UDP-Überschwemmungen: Überwältigen Sie das Ziel mit User Datagram Protocol-Paketen.

- DNS-Verstärkung: DNS-Server ausnutzen, um den Angriffsverkehr zu verstärken.

- ICMP-Überschwemmungen: Verwenden Sie Ping-Anfragen, um Ressourcen auszuschöpfen.

2. Protokollangriffe #

- SYN-Überschwemmungen: Nutzen Sie den TCP-Handshake, um den Server zu überlasten.

- Ping des Todes: Senden Sie übergroße Pakete an abstürzende Systeme.

- Smurf-Angriffe: Verwenden Sie gefälschte ICMP-Pakete, um ein Netzwerk zu überfluten.

3. Angriffe auf die Anwendungsschicht #

- HTTP-Floods: Server mit HTTP-Anfragen überlasten.

- Slowloris: Erschöpfen Sie Ressourcen, indem Sie Verbindungen offen halten.

DDoS-Angriffe und ihre sekundären Auswirkungen #

- Ablenkungsmanöver: Angreifer nutzen diese Art von Angriffen häufig, um IT-Teams abzulenken, während sie andere Angriffe wie Ransomware oder Datenschutzverletzungen starten.

- Wirtschaftlicher Verlust: Längere Ausfallzeiten können Unternehmen Kosten verursachen $ 218,000 pro Stunde im Durchschnitt (Ponemon Institute).

- Gefährdete Branchen: Sektoren wie Finanzen, E-Commerce und Gesundheitswesen sind aufgrund ihrer Abhängigkeit von der Betriebszeit häufige Ziele.

So hilft Xygeni, DDoS-Angriffe zu verhindern #

Xygenis Application Security Posture Management (ASPM) bietet erweiterte Funktionen zum Schutz vor Distributed Denial-of-Service:

- Echtzeitüberwachung: Erkennt ungewöhnliche Verkehrsmuster, die auf Distributed-Denial-of-Service-Aktivitäten hinweisen.

- Anomaly Detection: Identifiziert und blockiert unregelmäßiges Verhalten über alle Netzwerkebenen hinweg.

- Dynamische Risikopriorisierung: Hebt die Schwachstellen hervor, die am anfälligsten für DDoS-Ausnutzung sind.

- SSCS für CI/CD Sicherheit: Schützt CI/CD pipelines werden vor der Kompromittierung und Verwendung zum Aufbau von Botnetzen geschützt, wodurch DDoS-Bedrohungen an der Quelle gestoppt werden.

Beste Ausfallzeit durch Distributed Denial-of-Service Minderungsstrategien #

Content Delivery Networks (CDNs): Verteilen Sie den Datenverkehr auf mehrere Server und reduzieren Sie so den Druck auf einzelne Systeme.

Schwarzes Loch: Leitet bösartigen Datenverkehr auf eine Nullroute um, um ihn zu isolieren.

Dolinenbildung: Sendet Angriffsverkehr zur Analyse an eine kontrollierte Umgebung.

Rate Limiting: Begrenzt das Anforderungsvolumen, um Überlastungen zu vermeiden.

Webanwendungs-Firewalls (WAFs): Blockiert Angriffe auf Anwendungsebene.

Häufig gestellte Fragen #

F1. Aus welchen häufigen Motiven greifen Angreifer kleine Unternehmen mit DDoS-Angriffen an?

A: Kleine Unternehmen haben oft schwächere Abwehrmechanismen. Zu den Motiven gehören Lösegeldforderungen (Ransom DDoS), Störungen der Konkurrenz oder ideologische Gründe.

F2. Was sind die besten Methoden, um DDoS-Angriffe abzuschwächen?

A: Eine effektive Abwehr von Distributed-Denial-of-Service-Angriffen erfordert einen mehrschichtigen Ansatz, der mehrere Strategien kombiniert:

- Schlüsseltechniken: Blackholing, Sinkholing, Ratenbegrenzung und Verwendung von Tools wie CDNs und WAFs.

- Umfassende Lösungen: Plattformen wie Xygeni's ASPM bieten proaktiven, integrierten Schutz, zugeschnitten auf enterprise Anforderungen und gewährleistet eine mehrschichtige Verteidigung gegen moderne DDoS-Bedrohungen.

F3. Können DDoS-Angriffe auf bestimmte Anwendungen abzielen?

A: Ja, DDoS-Angriffe auf Anwendungsebene wie HTTP-Floods zielen auf bestimmte Dienste ab, um Ressourcen zu erschöpfen und den Betrieb zu stören.

Schützen Sie Ihr Unternehmen vor DDoS-Bedrohungen #

Xygeni bietet umfassenden Schutz vor Distributed Denial-of-Service-Angriffen mit erweiterten Funktionen wie Echtzeitüberwachung, Anomalieerkennung und CI/CD pipeline security. Sorgen Sie für Geschäftskontinuität und bewahren Sie das Vertrauen Ihrer Kunden.

👉 Buchen Sie jetzt eine Demo um Ihr Unternehmen noch heute abzusichern.