SSDLC: Der Schlüssel zur sicheren Softwareentwicklung #

Wenn Sie Apps erstellen, haben Sie wahrscheinlich schon von S gehört.SDLC, aber was ist SSDLCund wie ist es im Vergleich zu herkömmlichen Methoden wie SDLC? In der Debatte von SDLC gegen SSDLC, liegt der Hauptunterschied darin, wie die Sicherheit während des gesamten Entwicklungslebenszyklus behandelt wird. Während SDLC behandelt Sicherheit oft als letzten Schritt oder schlimmer noch als nachträglichen Einfall, SSDLC (Secure Software Development Life Cycle) integriert Sicherheit von Grund auf. Dieser proaktive Ansatz stellt sicher, dass Schwachstellen frühzeitig behoben werden, wodurch Risiken reduziert, Kosten gespart und Software entwickelt wird, die nicht nur funktional, sondern auch von Grund auf sicher ist. In diesem Glossar erklären wir genau, wie SSDLC funktioniert, warum es in der heutigen Bedrohungslandschaft unverzichtbar ist und wie Ihr Team es effektiv implementieren kann.

Definition:

Was ist sSDLC? #

Der sichere Softwareentwicklungslebenszyklus (SSDLC) ist ein Framework, das Sicherheitspraktiken systematisch in jede Phase des Entwicklungsprozesses integriert. Im Gegensatz zu SDLC, wo die Sicherheit oft erst spät – während des Tests oder der Bereitstellung – angesprochen wird.SDLC Sicherheit wird von Anfang an integriert. Beim sicheren Softwareentwicklungszyklus geht es nicht darum, zusätzliche Komplexität hinzuzufügen, sondern proaktiv zu handeln. Durch die frühzeitige Identifizierung und Behebung von Schwachstellen kann SSDLC reduziert Risiken, minimiert die Kosten für späte Fehlerbehebungen und gewährleistet die Einhaltung von Vorschriften wie DSGVO, HIPAA und PCI DSS. Mit SSDLCkönnen Entwickler Software bereitstellen, die nicht nur reibungslos funktioniert, sondern auch modernen Cyber-Bedrohungen standhält.

SDLC gegen SSDLC: Warum SSDLC ist die intelligentere Wahl #

Die Differenz zwischen SDLC gegen SSDLC Es geht um mehr als nur darum, wann Teams sich mit der Sicherheit befassen – es geht darum, wie sie build security in den Prozess. Traditionelle Methoden konzentrieren sich zunächst auf die Erstellung funktionaler Software und fügen Sicherheit später während des Tests oder der Bereitstellung hinzu. Dieser reaktive Ansatz hinterlässt Schwachstellen in der Software, die die Teams später beheben müssen, oft zu hohen Kosten oder mit ernsthaften Risiken.

Im Gegensatz dazu sorgt ein proaktiverer Ansatz dafür, dass Sicherheit Teil jeder Phase ist, angefangen bei der Planung. Teams identifizieren und adressieren Risiken frühzeitig, sodass Sicherheit ein nahtloser Teil des Arbeitsablaufs und nicht nur ein nachträglicher Einfall ist. Dies reduziert nicht nur die Kosten und verhindert Verzögerungen, sondern hilft Entwicklern auch dabei, Software zu liefern, die robust ist und auf moderne Herausforderungen vorbereitet ist.

Hauptunterschiede: SDLC gegen SSDLC

| Aspekt | SDLC Lebenszyklus der Softwareentwicklung | SSDLC Sicherer Softwareentwicklungslebenszyklus |

| Sicherheitsfokus | Reaktiv: Die Sicherheit wird erst angesprochen, nachdem die Funktionalität erstellt wurde. Probleme treten häufig beim Testen oder nach der Bereitstellung auf. | Proaktiv: Sicherheit ist in jede Phase integriert, wodurch die Wahrscheinlichkeit verringert wird, dass Schwachstellen entdeckt werden. |

| Zeitpunkt der Aktivitäten | Sicherheit wird oft bis zur Test- oder Bereitstellungsphase verzögert. | Sicherheitsaktivitäten wie Risikobewertungen und sichere Kodierung sind von Anfang an integriert. |

| Kosten | Das Beheben von Schwachstellen spät im Zyklus kann teuer und zeitaufwändig sein. | Durch eine frühzeitige Erkennung werden Ressourcen gespart, da kostspielige Nacharbeiten und Verzögerungen vermieden werden. |

| Risiko von Sicherheitslücken | Höheres Risiko, dass Probleme bis ins späte Stadium der Produktion unbemerkt bleiben. | Geringeres Risiko, da Schwachstellen während der Entwicklung identifiziert und behoben werden. |

| Schlüsselaktivitäten | Der Schwerpunkt liegt auf der Bereitstellung funktionaler Software mit Sicherheit als Add-on. | Sicheres Design, Bedrohungsmodellierung, sichere Codierung und kontinuierliche Tests sind die wichtigsten Prioritäten. |

Kurz zusammengefasst: sdlc gegen ssdlc: SDLC entwickelt Software, die funktioniert. SSDLC entwickelt Software, die funktioniert und schützt Benutzer, Daten und Ihr Unternehmen. Mit SSDLC, Sie entwickeln nicht nur Software – Sie entwickeln vom ersten Tag an Vertrauen und Belastbarkeit.

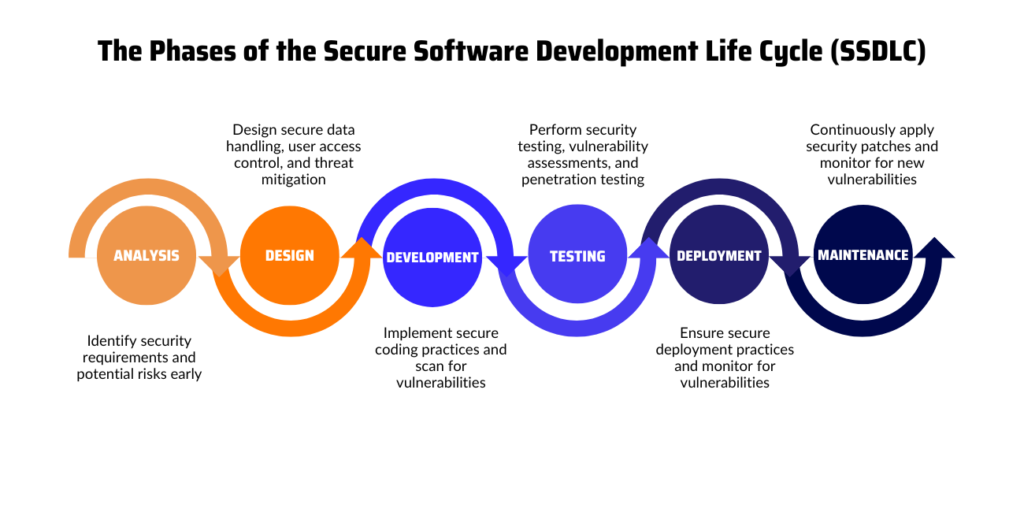

Phasen des sicheren Softwareentwicklungslebenszyklus: Schritt für Schritt #

Wondering Was ist SSDLC in der Praxis? So wird Sicherheit in jede Phase des Entwicklungsprozesses integriert:

Planung & Bedarfsanalyse

- Definieren Sie sowohl Funktions- als auch Sicherheitsanforderungen im Voraus.

- Führen Sie Risikobewertungen durch, um potenzielle Bedrohungen frühzeitig zu erkennen.

Technologie

- Konzentrieren Sie sich auf die Schaffung einer sicheren Architektur.

- Nutzen Sie Bedrohungsmodellierung, um Schwachstellen vorherzusagen und zu beheben, bevor mit der Codierung begonnen wird.

Entwicklungsprojekt

- Schreiben Sie sicheren Code, indem Sie bewährte Methoden befolgen.

- Verwenden Sie Tools wie Static Application Security Testing (SAST), um Schwachstellen beim Schreiben des Codes zu erkennen.

Tests

- Testen Sie Funktionalität und Sicherheit gleichzeitig.

- Führen Sie Dynamic Application Security Testing (DAST), Penetrationstests und Codeüberprüfungen durch, um vor der Bereitstellung eventuelle Schwachstellen zu erkennen.

Einsatz

- Wenden Sie sichere Konfigurationen an.

- Richten Sie Überwachungssysteme ein und erstellen Sie einen Vorfallreaktionsplan, bevor Sie die Software starten.

Wartung

Führen Sie regelmäßig Schwachstellenanalysen durch und wenden Sie Patches an, um eine starke Sicherheitslage aufrechtzuerhalten.

Schließen Sie eine kontinuierliche Überwachung nach der Bereitstellung ein.

Möchten Sie tiefer in diese Phasen eintauchen? Lesen Sie diesen ausführlichen Blogbeitrag über Phasen des Softwareentwicklungslebenszyklus für weitere Einblicke und Best Practices.

Wichtige Erkenntnisse: Was ist SSDLC? #

- Was ist sSDLC? SSDLC (Secure Software Development Life Cycle) integriert Sicherheitspraktiken in jede Phase des SDLC Prozess – Planung, Design, Entwicklung, Test, Bereitstellung und Wartung – um von Anfang bis Ende sichere Software zu gewährleisten.

- Warum SSDLC Angelegenheiten: Im Gegensatz zu traditionell SDLC, SSDLC integriert Sicherheit frühzeitig und reduziert so Schwachstellen, Compliance-Risiken und langfristige Kosten.

- Hauptvorteile von SSDLC: Frühere Erkennung von Schwachstellen, reduzierter Behebungsaufwand, verbessertes Kundenvertrauen und Abstimmung mit standards wie GDPR, HIPAA und PCI DSS.

Warum Entwickler auf S umsteigen solltenSDLC #

Wechsel von SDLC zu SSDLC Das klingt vielleicht nach einem großen Schritt, aber die Vorteile machen ihn lohnenswert. Hier erfahren Sie, warum Entwickler den Secure Software Development Life Cycle (SLP) lieben:

Erstellt sicherere Software: Mit SSDLC, Ihre Software ist bereit, moderne Bedrohungen zu bewältigen.

Spart Zeit und Geld: Durch frühzeitiges Erkennen von Problemen sind später weniger kostspielige Korrekturen erforderlich.

Vereinfacht die Sicherheit: Durch die Integration der Sicherheit in den Arbeitsablauf wird Stress reduziert und es müssen keine Korrekturen in letzter Minute vorgenommen werden.

S umsetzenSDLC können Schwachstellen vor der Bereitstellung verhindert werden? #

Ja, in der Tat. Implementierung von SSDLC ist eine der effektivsten Möglichkeiten, Schwachstellen vor der Bereitstellung zu verhindern. Durch die Integration von Sicherheitspraktiken in jede Phase des Entwicklungsprozesses, von der Planung und dem Design bis hin zur Codierung und dem Testen, SSDLC verschiebt die Sicherheit nach links. Das bedeutet, dass potenzielle Bedrohungen und Schwachstellen durch Aktivitäten wie Bedrohungsmodellierung, Überprüfung der sicheren Architektur und statische Codeanalyse frühzeitig identifiziert werden. Tools wie SAST und DAST werden nicht als nachträglicher Einfall verwendet, sondern als eingebaute Sicherheitsvorkehrungen im gesamten SDLC.Sicherheitsprüfungen mit SSDLC sind kontinuierlich und automatisiert. Dadurch verringert sich die Wahrscheinlichkeit, dass kritische Probleme erst in letzter Minute entdeckt werden. Dies reduziert nicht nur die Kosten und den Aufwand für die Fehlerbehebung, sondern trägt auch dazu bei, dass Schwachstellen gar nicht erst in die Produktion gelangen.

Was sind die am häufigsten verwendeten SSDLC Werkzeuge? #

Zur Unterstützung eines sicheren Softwareentwicklungslebenszyklus (SSDLC) nutzen Teams eine Reihe von Tools, die Risiken in jeder Entwicklungsphase identifizieren, managen und reduzieren. Jede Kategorie spielt eine spezifische Rolle – vom Schreiben sicheren Codes bis hin zur Überprüfung, ob Ihre Anwendung realen Bedrohungen standhält.

Hier sind die am häufigsten verwendeten Arten von SSDLC Werkzeuge:

- Statische Anwendungssicherheitstests (SAST): Diese Tools analysieren den Quellcode frühzeitig in der Entwicklung, um Fehler, unsichere Funktionen und Codierungsfehler zu erkennen, bevor diese in die Produktion gelangen.

- Dynamische Anwendungssicherheitstests (DAST): DAST-Tools simulieren Angriffe auf laufende Anwendungen, um Laufzeitschwachstellen wie Injektionsfehler oder fehlerhafte Authentifizierung aufzudecken.

- Software Composition Analysis (SCA): SCA Tools suchen nach anfälligen Open-Source-Abhängigkeiten und kennzeichnen Lizenzierungsprobleme, sodass Sie Risiken in der Lieferkette vermeiden können.

- Erkennung von Geheimnissen: Tools in dieser Kategorie scannen Code, pipelines und Repos, um fest codierte Anmeldeinformationen, API-Schlüssel und andere vertrauliche Geheimnisse abzufangen, bevor sie offengelegt werden.

- Infrastruktur als Code (IaC) Scanner: Diese stellen sicher, dass Ihre Cloud-Konfigurationen und Container-Setups von Anfang an standardmäßig sicheren Praktiken folgen.

- CI/CD Sicherheitsintegrationen: Plattformen wie Xygeni integrieren sich in Ihre pipelines zur Automatisierung der Schwachstellenerkennung, Durchsetzung guardrailsund stellen Sie die Einhaltung sicher, wenn der Code von commit bereitstellen.

Durch die Kombination dieser SSDLC Mit diesen Tools schaffen Sie eine mehrschichtige Verteidigung, die Risiken frühzeitig erkennt, sichere Verfahren automatisiert und kontinuierliche Compliance unterstützt. Weitere Informationen finden Sie in diesem Leitfaden auf der Am häufigsten verwendet SDLC Zubehör.

Wie Xygeni S vereinfachtSDLC #

Die Umstellung auf einen sicheren Softwareentwicklungszyklus bedeutet nicht, dass Sie Ihren Workflow komplett umstellen müssen. Xygeni bietet Tools, die die Einführung von SSDLC nahtlos:

- Application Security Posture Management (ASPM): Erhalten Sie Echtzeit-Einblicke in Risiken, priorisieren Sie Schwachstellen und beheben Sie diese effizient.

- Open Source Security: Überwachen Sie Abhängigkeiten kontinuierlich auf Schwachstellen und blockieren Sie schädliche Pakete, bevor diese in Ihre Codebasis gelangen.

- Sicherheit von Geheimnissen: Verhindern Sie während der Entwicklung das Auslaufen vertraulicher Informationen wie API-Schlüssel oder Anmeldeinformationen.

Mit Xygeni können Sie S integrierenSDLC Praktiken in Ihren Prozess integrieren, ohne Ihr Team auszubremsen.

Warum Entwickler auf S umsteigen solltenSDLC #

Wechsel von SDLC zu SSDLC Das klingt vielleicht nach einem großen Schritt, aber die Vorteile machen ihn lohnenswert. Hier erfahren Sie, warum Entwickler den Secure Software Development Life Cycle (SLP) lieben:

- Es spart Zeit und Geld: Durch frühzeitiges Erkennen von Problemen sind später weniger kostspielige Korrekturen erforderlich.

- Es vereinfacht die Sicherheit: Durch die Integration der Sicherheit in den Arbeitsablauf wird Stress reduziert und es müssen keine Korrekturen in letzter Minute vorgenommen werden.

- Es erstellt sicherere Software: Mit SSDLC, Ihre Software ist bereit, moderne Bedrohungen zu bewältigen.

Jetzt kostenlos starten #

Machen Sie noch heute den nächsten Schritt! Xygeni vereinfacht SSDLC Integration, wodurch es effizient und entwicklerfreundlich wird. Starten Sie jetzt und lassen Sie uns Ihnen beim nahtlosen Übergang helfen von SDLC zu SSDLC und gleichzeitig von Grund auf sichere und zuverlässige Software zu entwickeln.

Häufig gestellte Fragen #

Weil es Unternehmen hilft, Software zu entwickeln, die nicht nur funktional, sondern auch sicher ist. Durch die Integration von Sicherheit in jede Phase des Entwicklungsprozesses, SSDLC reduziert das Risiko von Schwachstellen, gewährleistet die Einhaltung von Vorschriften wie der DSGVO und HIPAAund minimiert kostspielige Korrekturen im Spätstadium. Darüber hinaus schützt es den Ruf Ihres Unternehmens, indem es Sicherheitsverletzungen verhindert, die Kunden und Geschäftsabläufen schaden könnten.

S umsetzenSDLC erfordert die Zusammenarbeit aller Beteiligten. Entwickler übernehmen die Führung, indem sie sichere Programmierpraktiken integrieren. Sicherheitsexperten steuern den Prozess, indem sie Tests und Bedrohungsabwehr verwalten. Projektmanager priorisieren die Sicherheit während des gesamten Entwicklungszyklus, während Geschäftsinhaber sicherstellen, dass die Sicherheitsziele mit den Geschäftszielen übereinstimmen. Gemeinsam arbeiten diese Rollen zusammen, um die erfolgreiche Implementierung von S sicherzustellen.SDLC.

Während beide darauf abzielen, sichere Software zu entwickeln, DevSecOps und SSDLC verfolgen leicht unterschiedliche Ansätze.

SSDLC (Sicherer Softwareentwicklungslebenszyklus) konzentriert sich auf die Integration von Sicherheit in jeder Phase des traditionellen Entwicklungslebenszyklus – von der Planung und dem Entwurf bis hin zur Codierung, Prüfung und Bereitstellung.

DevSecOps ist eine umfassendere Praxis, die Entwicklung, Sicherheit und Betrieb zusammenführt. Sie legt den Schwerpunkt auf Automatisierung, kontinuierliche Integration und Echtzeit-Feedbackschleifen über die gesamte DevOps-Toolchain hinweg.

Kurz gesagt, SSDLC fügt Sicherheit zu Entwicklungsschritten hinzu, während DevSecOps Sicherheit in die gesamte CI/CD Arbeitsablauf.

Implementierung eines SSDLC hilft Teams, Sicherheitslücken frühzeitig zu erkennen – bevor sie in die Produktion gelangen. Dadurch können Unternehmen:

– Reduzieren Sie die Kosten und den Aufwand für die Behebung von Fehlern

– Vermeiden Sie häufige Schwachstellen wie Injektionen oder Fehlkonfigurationen

– Gewährleistung der Einhaltung der Sicherheitsvorschriften standards und Richtlinien

– Bauen Sie Vertrauen bei Benutzern und Stakeholdern auf

Letztlich, SSDLC macht sicheres Codieren zu einem Teil Ihrer Kultur – und nicht nur zu einer Last-Minute-Prüfung vor der Veröffentlichung.