In der modernen Softwareentwicklung beruhen 95 % der Schwachstellen in Open-Source-Software auf transitiven Abhängigkeiten. Diese indirekten Verbindungen bergen versteckte Risiken, die oft unbemerkt bleiben. Doch was ist eine Software mit transitiver Abhängigkeit? Es handelt sich um eine indirekte Verknüpfung, die über andere Pakete übernommen wird und Ihre Anwendung potenziell Sicherheitslücken aussetzt. Diese unsichtbaren Komponenten können zu Schwachstellen werden und Ihre Software anfälliger für Cyberangriffe machen. Das Verständnis und die Sicherung dieses Aspekts Ihrer Software ist entscheidend für eine stabile und geschützte Umgebung.

Definitionen:

Was ist transitive Abhängigkeit? #

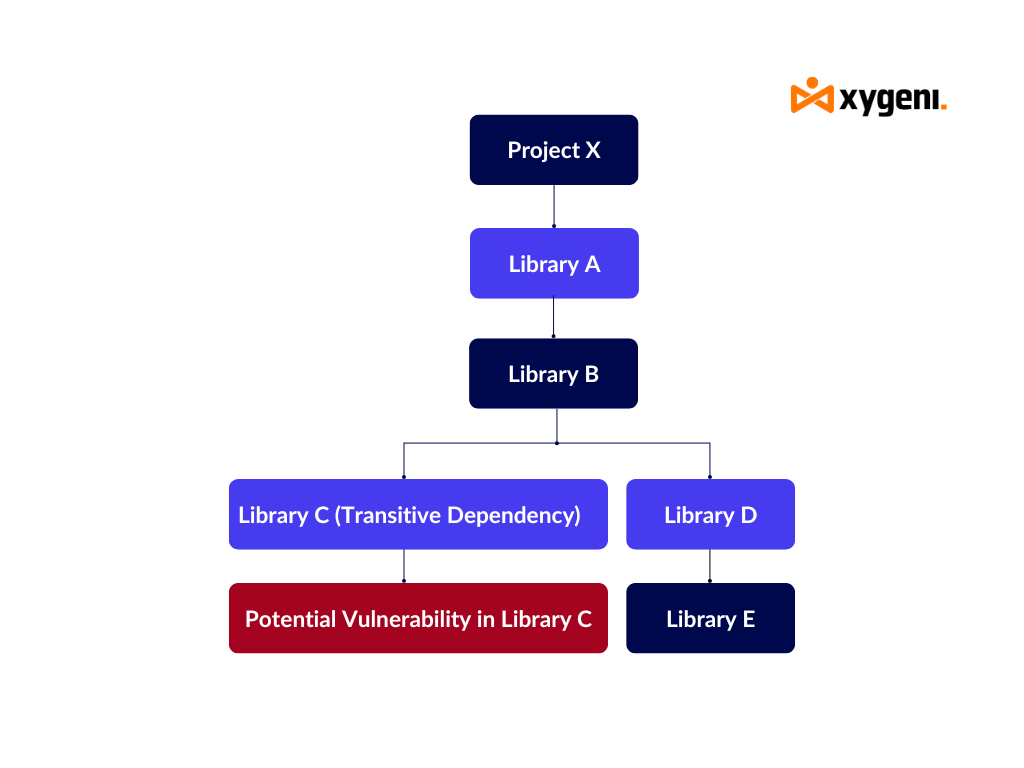

Ist eine indirekte Abhängigkeit, die Ihr Projekt von einem anderen Paket erbt. Wenn Ihr Projekt beispielsweise auf Bibliothek A basiert und Bibliothek A wiederum auf Bibliothek B, wird Bibliothek B zu einer transitiven Abhängigkeit. Diese unsichtbaren Abhängigkeiten können sich anhäufen, da jede Bibliothek oder jedes Modul eigene Abhängigkeiten mit sich bringt. Dies erschwert die Überwachung und Sicherung Ihrer Software.

Funktionsweise transitiver Abhängigkeiten #

Schauen wir uns ein einfaches Beispiel an:

- Project X hängt Bibliothek A für grundlegende Funktionen wie Protokollierung.

- Bibliothek A selbst hängt ab von Bibliothek B für zusätzliche Utility-Funktionen.

- Bibliothek B verwendet Bibliothek C zur Konfigurationsanalyse.

In diesem Szenario:

- Bibliothek C ist eine transitive Abhängigkeitssoftware von Project X - durch Konsolidierung, Bibliothek A und Bibliothek B.

- If Bibliothek C eine Schwachstelle enthält, könnte sie möglicherweise das gesamte Projekt beeinträchtigen, auch wenn Project XDie Entwickler sind sich möglicherweise nicht einmal bewusst, Bibliothek C's Existenz.

- Erweitern wir dies:

- If Bibliothek C veraltet ist oder schlecht gepflegt wird, kann es Schwachstellen aufweisen, die in neueren Versionen behoben wurden. Da es jedoch in Bibliothek Aund die Abhängigkeiten von Bibliothek B können bei Sicherheitsüberprüfungen übersehen werden.

- Schlimmer noch: Angreifer können diesen „versteckten“ Pfad ausnutzen, indem sie Schwachstellen in weit verbreiteten transitiven Abhängigkeiten ausnutzen, die nicht direkt vom Entwickler kontrolliert werden.

Diese Ketten indirekter Verbindungen werden bei größeren Softwareprojekten länger und komplexer, was die potenzielle Angriffsfläche vergrößert und die Sicherheitsüberwachung erschwert. Angreifer können diese versteckten Pfade ausnutzen, indem sie Schwachstellen in häufig verwendeten, aber weniger sichtbaren Komponenten angreifen.

Warum transitive Abhängigkeiten wichtig sind #

- Versteckte Schwachstellen:

Transitive Abhängigkeiten führen zu unsichtbaren Schwachstellen, da sie von den Entwicklern nicht direkt kontrolliert oder überprüft werden. Diese Risiken bleiben oft unkontrolliert und sind daher ein bevorzugtes Ziel für Cyberangriffe. - Erhöhte Komplexität und Risiko:

Die Verwaltung indirekter Softwareverbindungen fügt zusätzliche Komplexitätsebenen hinzu. Jede zusätzliche Ebene erhöht das Risiko, dass veralteter oder unsicherer Code in Ihr Projekt eindringt. Sie können beispielsweise eine Schwachstelle in Bibliothek A schließen, aber wenn Bibliothek C weiterhin gefährdet ist, ist Ihr Projekt weiterhin gefährdet. - Einhaltung Gesetzlicher Vorschriften:

Regulatorische Rahmenbedingungen wie NIST's SBOM Unternehmen müssen alle Softwarekomponenten, einschließlich transitiver Abhängigkeiten, im Blick behalten. Werden diese nicht verfolgt, kann dies zu Compliance-Verstößen führen. Um diese Anforderungen zu erfüllen, ist eine umfassende Überwachung unerlässlich. standards.

So verwalten Sie transitive Abhängigkeiten #

- Transitive Abhängigkeiten identifizieren:

Verwenden Sie Tools wie Xygenis Software Composition Analysis (SCA), um Ihren gesamten Abhängigkeitsbaum abzubilden, einschließlich direkter und transitiver Abhängigkeiten. Diese Transparenz bietet einen klaren Überblick über die Pakete, auf die Ihr Projekt angewiesen ist, und reduziert so Risiken. - Beheben von Schwachstellen:

Nach der Identifizierung der Schwachstellen bietet die Plattform von Xygeni Anleitungen zum Patchen oder Aktualisieren anfälliger Pakete innerhalb Ihrer transitiven Abhängigkeiten. Durch proaktive Behebung wird sichergestellt, dass diese versteckten Probleme nicht zu größeren Sicherheitsbedrohungen eskalieren. - Entfernen Sie unnötige Abhängigkeiten:

Durch die Analyse Ihres Komponentendiagramms hilft Xygeni dabei, redundante oder unnötige transitive Abhängigkeiten zu identifizieren und zu entfernen. Dies reduziert Ihre Angriffsfläche und vereinfacht Sicherheitsupdates.

Sichern transitiver Abhängigkeiten mit Xygeni #

Echtzeitüberwachung und Malware-Erkennung: #

Xygenis Open Source Security (OSS)-Plattform durchsucht sowohl direkte als auch transitive Abhängigkeiten kontinuierlich nach Schwachstellen. Sie erkennt bösartige Pakete in öffentlichen Registern wie NPM, Maven und PyPI und stellt betroffene Pakete unter Quarantäne, bevor sie Ihr System gefährden. Die Warnmeldungen von Xygeni benachrichtigen Ihr Sicherheitsteam in Echtzeit.

Kontextabhängige Priorisierung von Schwachstellen: #

Nicht alle Schwachstellen sind gleich kritisch. Xygenis Application Security Posture Management (ASPM) Priorisiert Schwachstellen anhand von Faktoren wie Ausnutzbarkeit, Erreichbarkeit und potenziellen geschäftlichen Auswirkungen. So stellt Ihr Team sicher, dass es sich zuerst auf die gefährlichsten Schwachstellen konzentriert.

Vollständige Abhängigkeitszuordnung: #

Xygenis Dependency Mapping bietet eine umfassende visuelle Darstellung der Interaktion aller Komponenten. Dieses detaillierte Mapping informiertcisInformationen zum Patchen, Aktualisieren oder Entfernen unnötiger Abhängigkeiten.

Schutz auf Codeebene: #

Xygenis Code Security Die Lösung sucht in Ihrer Anwendung nach Schadcode und stellt sicher, dass selbst Code, der durch transitive Abhängigkeiten eingeführt wird, frei von Bedrohungen ist. Sie erkennt Bedrohungen wie Backdoors und Ransomware, bevor sie in die Produktion gelangen, und ergänzt so Ihre bestehende statische Analysetools (SAST).

Sichern Sie Ihr Projekt mit Xygeni #

Jetzt wissen Sie, was transitive Abhängigkeit ist. Mit Xygenis Echtzeitüberwachung, proaktiver Bedrohungserkennung und umfassenden Sicherheitstools können Sie jede Ebene Ihres Software-Stacks schützen. Kontaktieren Sie uns noch heute, um eine Demo zu buchen und Ihre Lieferkette zu sichern!

Demo vereinbaren um herauszufinden, wie Xygeni Ihren Ansatz zur Softwaresicherheit verändern kann.

Häufig gestellte Fragen #

Teilabhängigkeit tritt auf, wenn ein nicht-primäres Attribut funktional von einem Teil eines zusammengesetzten Primärschlüssels und nicht vom gesamten Schlüssel abhängig ist, was zu Redundanz führt.

Verwenden Sie Tools wie Xygeni Open Source Security Plattform zum Erkennen und Beheben von Schwachstellen in den Softwarepaketen, auf die Ihr Projekt angewiesen ist. Diese Tools bieten automatisierte Anleitungen zum Patchen oder Aktualisieren betroffener Komponenten, bevor diese zu Sicherheitsrisiken werden.

Analysieren Sie Ihren Abhängigkeitsbaum, um zu sehen, welches Paket ihn einführt. Aktualisieren oder überarbeiten Sie Ihren Code, um ihn zu beseitigen, ohne die Funktionalität zu beeinträchtigen. Die Plattform von Xygeni hilft bei der Visualisierung und Verwaltung dieser Beziehungen.

Verwenden Sie den Maven-Befehl mvn dependency:tree um nach transitiven Abhängigkeiten zu suchen. Dieser Befehl zeigt eine vollständige Hierarchie der Abhängigkeiten Ihres Projekts an. Xygeni lässt sich in Maven integrieren, um tiefere Einblicke in die Sicherheit zu bieten.

Um transitive Abhängigkeiten sicher zu aktualisieren, können Sie zunächst Tools verwenden, um Ihren Abhängigkeitsbaum abzubilden. So können Sie feststellen, welches Paket aktualisiert werden muss. Tipp: Sichern Sie Ihren Code immer, bevor Sie Änderungen vornehmen. Versuchen Sie standard Führen Sie zuerst die Update-Befehle aus. Sollte das Problem dadurch nicht behoben werden, überschreiben oder fixieren Sie die jeweilige Version in Ihren Konfigurationsdateien. Bei Bedarf können Sie die Abhängigkeit direkt installieren. Abschließend müssen Sie nur noch Tests durchführen, um sicherzustellen, dass nichts kaputtgeht, die Änderungen dokumentieren und weiterhin auf neue Schwachstellen achten.