Los ataques modernos rara vez ocurren sin previo aviso. Mucho antes de su explotación, los ciberdelincuentes dejan rastros digitales: credenciales filtradas, repositorios clonados, dominios sospechosos o fragmentos de código reutilizados. Por ello, detectar estas pistas a tiempo se ha vuelto esencial. Esa es la idea detrás de [nombre de la herramienta/sistema]. Inteligencia de fuentes abiertas (OSINT) y la razón por la que Marco OSINT y un ecosistema creciente de herramientas de inteligencia de código abierto son de suma importancia en la ciberseguridad actual.

Al aprender a recopilar, correlacionar y automatizar OSINT, DevSecOps equipos y CISLos sistemas operativos pueden detectar riesgos ocultos de forma eficiente. Como resultado, fortalecen su cadena de suministro de software y responden a los incidentes antes de que se agraven.

¿Qué es OSINT? Breve historia y definición

Inteligencia de código abierto (OSINT) Se refiere a la recopilación y el análisis de información pública para identificar posibles amenazas, vulnerabilidades y exposiciones. Originalmente, agencias gubernamentales y militares utilizaron este enfoque en la década de 1980 para la investigación política y de defensa. Con el tiempo, los expertos en ciberseguridad se percataron de que el mismo concepto podía aplicarse a los ecosistemas digitales, lo que permitía la detección temprana de ataques.

Los investigadores de seguridad pronto descubrieron que los datos abiertos, los registros de dominio, los repositorios de código público o los foros clandestinos podían revelar la actividad de los atacantes mucho antes de que se produjera una brecha de seguridad. En la práctica, la OSINT ahora opera en todas las etapas del ciclo de vida de las amenazas, desde el reconocimiento hasta la respuesta.

Hoy en día, la inteligencia de fuentes abiertas (OSINT) se ha convertido en una parte vital de la inteligencia de amenazas moderna y en un aliado de confianza para los desarrolladores que deben proteger su código. pipeliney dependencias continuamente. En otras palabras, OSINT conecta los puntos entre la visibilidad del código y la concienciación sobre las amenazas. Sin embargo, dado que se basa en datos disponibles públicamente, también puede generar ruido, carecer de contexto interno o presentar señales difíciles de priorizar. Como resultado, tanto los desarrolladores como CISLos sistemas operativos necesitan formas automatizadas de filtrar, enriquecer y actuar sobre la información obtenida mediante OSINT con mayor rapidez, convirtiendo los datos abiertos en una defensa eficaz.

OSINT utiliza datos públicos de sitios web, registros de código y plataformas sociales para detectar indicadores de compromiso y prevenir ataques antes de que lleguen a producción.

La evolución de la inteligencia de código abierto en ciberseguridad

Para empezar, comprender cómo evolucionó la OSINT ayuda a explicar por qué ahora es esencial.

- Fase 1 – OSINT temprana (Pre-Internet): Los analistas recopilaban información de periódicos, emisiones de radio y televisión, y registros públicos para interpretar los acontecimientos geopolíticos. En aquel entonces, la recopilación de inteligencia era manual y lenta. Sin embargo, sentó las bases para el análisis estructurado.

- Fase 2 – OSINT en Internet (2000 – 2010): Con las bases de datos WHOIS, los registros DNS y los primeros motores de búsqueda, los investigadores comenzaron a mapear dominios y a rastrear la infraestructura de phishing. Además, la expansión de las comunidades en línea creó nuevos canales para observar directamente el comportamiento de los atacantes. En consecuencia,, OSINT se volvió más rápida, más amplia y más colaborativa.

- Fase 3 – OSINT digital (2010 – actualidad): La inteligencia moderna ahora abarca servicios en la nube, redes sociales y plataformas para desarrolladores como GitHub, npm y Docker Hub. Además, la automatización, el aprendizaje automático y las API permiten la correlación a gran escala. En consecuencia, la OSINT ha pasado de la investigación manual lenta a la monitorización digital continua, una capacidad fundamental para la seguridad de las aplicaciones y la protección de la cadena de suministro de software. En la práctica, esta evolución implica detectar amenazas antes de que lleguen a producción.

Cómo funciona el marco OSINT

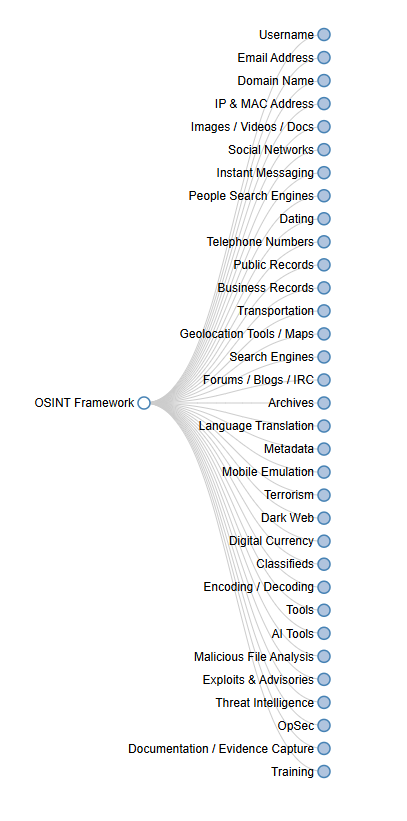

En lenguaje sencillo, las Marco OSINT sirve como un índice estructurado de herramientas y fuentes de datos agrupadas por categorías tales como inteligencia de dominio, redes sociales, vigilancia de la web oscura, y análisis de códigoAl organizar la información de esta manera, los analistas y desarrolladores pueden localizar rápidamente las herramientas de inteligencia de código abierto adecuadas para cada tarea.

Por lo general, los equipos de seguridad siguen un ciclo repetible al aplicar el marco de trabajo:

- Recolectar datos: Recopilar indicadores de repositorios, registros o fuentes abiertas.

- Señales correlacionadas: Vincula dominios, hashes o credenciales filtradas en múltiples fuentes.

- Actua rapido: Priorice la corrección o automatice las alertas directamente a través de CI/CD flujos de trabajo.

En la práctica, el marco OSINT no es una herramienta única, sino un enfoque estructurado que organiza cientos de recursos de inteligencia de fuentes abiertas. En lugar de realizar búsquedas manuales, los equipos de seguridad utilizan este marco para combinar datos de diversas herramientas, como SpiderFoot, Shodan o TheHarvester, y transformar la información dispersa en información práctica.

Por ejemplo, , Un ingeniero de DevSecOps podría automatizar este proceso conectando las API de diferentes fuentes a su CI/CD medio ambiente. En consecuencia, Las posibles fugas o la exposición de activos activarían alertas automáticamente antes de la implementación.

En resumen, el marco OSINT ofrece un modelo para convertir la inteligencia pública en un flujo de trabajo repetible y automatizado, y esto es precisely es donde Xygeni lleva el concepto más allá.

Cómo CISLos sistemas operativos y los desarrolladores utilizan inteligencia de código abierto

Para CISLíderes de sistemas operativos y seguridad

- Supervise la exposición de la marca, las credenciales filtradas y los repositorios clonados.

- Verificar los hallazgos de OSINT con las bases de datos de vulnerabilidades para guiar las prioridades de los parches.

- Correlacionar la inteligencia externa con la telemetría interna para una evaluación de riesgos precisa.

- Informe resultados cuantificables, como exposiciones cerradas o superficies de ataque reducidas, para demostrar el retorno de la inversión.

Para desarrolladores y equipos DevSecOps

- Escanear commits para Secretos y tokens codificados.

- Detecta dependencias maliciosas o con errores tipográficos en npm, PyPI o Maven.

- Reciba alertas cuando los nombres de organizaciones o repositorios aparezcan en fuentes de información sobre amenazas externas.

- Integrar búsquedas OSINT en CI/CD pipelines para visibilidad automatizada.

En definitiva, OSINT proporciona a todas las partes interesadas una visión compartida del panorama de amenazas, desde la dirección. dashboards a terminales de desarrolladores.

Beneficios de la inteligencia de fuentes abiertas para los equipos de seguridad

| Beneficio | Cómo Ayuda |

|---|---|

| Detección temprana | Identifique vulnerabilidades, filtraciones o suplantaciones de identidad antes de que los atacantes las utilicen como armas. |

| Visibilidad | Mapear activos externos más allá de los escáneres tradicionales. |

| La correlación | Enriquecer las alertas con contexto de amenazas externas para priorizar las correcciones. |

| Automatización | Programar búsquedas OSINT o conectar API en pipelines. |

| Colaboración | Comparta información verificada con la comunidad de seguridad en general. |

Clave Principal:

La inteligencia de código abierto añade visibilidad y velocidad, ayudando a los equipos a centrarse en las amenazas reales en lugar del ruido.

Las mejores herramientas de inteligencia de código abierto y cómo Xygeni aplica sus principios

Las herramientas de inteligencia de código abierto ayudan a los equipos de seguridad a transformar los datos públicos en información útil. Por ejemplo, herramientas como Maltego, SpiderFoot y Shodan llevan tiempo ayudando a los analistas a mapear la infraestructura y detectar activos expuestos. Sin embargo, estas soluciones suelen requerir configuración manual y atención continua, lo que no es escalable en los entornos modernos. CI/CD .

- MaltegoPermite el análisis visual de enlaces para mapear las relaciones entre dominios, direcciones IP y organizaciones.

- ArañaPieAutomatiza el escaneo en cientos de fuentes públicas y API.

- lacosechadoraRecopila subdominios, correos electrónicos y banners; ideal para el reconocimiento y el descubrimiento de activos.

- ShodanEscanea Internet en busca de dispositivos expuestos, puertos abiertos y software desactualizado.

- censys: Busca y analiza hosts y certificados conectados a Internet a gran escala.

- GitrobDetecta secretos y tokens filtrados dentro de repositorios Git.

- Trufa de cerdoEncuentra cadenas de alta entropía y credenciales filtradas en los historiales de Git.

En conjunto, estas herramientas ilustran cómo OSINT revela la misma visibilidad externa que los atacantes suelen explotar. Sin embargo, Gestionarlos individualmente puede resultar laborioso para los desarrolladores que se centran en la velocidad y la entrega.

Cómo Xygeni incorpora OSINT a DevSecOps

A diferencia de las herramientas tradicionales de inteligencia de código abierto, Xygeni integra esas mismas técnicas de inteligencia directamente en los flujos de trabajo de desarrollo. En lugar de ejecutar scripts separados o dashboards, Los equipos obtienen perspectivas continuas dentro de sus CI/CD pipelines, repositorios e IDE.

Específicamente:

- xygenis Sistema de alerta temprana Monitoriza los registros abiertos (npm, PyPI, Maven) en busca de paquetes maliciosos o con errores tipográficos, siguiendo el estilo de monitorización de amenazas OSINT.

- Su Detección de secretos El motor identifica tokens y credenciales expuestos en código público, el mismo principio que utilizan Gitrob y TruffleHog, pero de forma totalmente automatizada.

- Anomaly Detection Correlaciona continuamente el comportamiento del repositorio, los cambios en las dependencias y las modificaciones del flujo de trabajo para detectar actividades sospechosas antes de que un ataque se intensifique.

- A través de la Análisis de accesibilidad y explotabilidad, Xygeni prioriza los hallazgos que realmente importan, combinando el contexto OSINT con la visibilidad en tiempo de ejecución.

Además, toda esta información se enriquece con fuentes de datos externas, información CVE y telemetría de registro, creando un ciclo de retroalimentación completo entre la inteligencia abierta y la postura de seguridad interna.

En breve:

Xygeni transforma la OSINT de un modelo de investigación manual a una capa de defensa automatizada, proporcionando inteligencia continua y procesable directamente dentro de DevOps. pipelines.

Integración del marco OSINT en los flujos de trabajo de DevSecOps

La recopilación manual de inteligencia no es escalable. Por lo tanto, se integra la automatización basada en el marco OSINT dentro de pipelines garantiza que la inteligencia de seguridad se actualice automáticamente a medida que cambia el código.

Ejemplo de integración paso a paso:

- Monitorizar repositorios: Ejecutar escaneo secreto hooks y comprobaciones de dependencias en cada commit.

- Resultados correlacionados: Enviar resultados a SIEM, Slack o Jira utilizando datos OSINT contextuales.

- Establecer alertas: Activar respuestas automatizadas cuando los nuevos indicadores coincidan con los activos internos.

- Priorizar las correcciones: Combinar SCA y SAST Resultados con análisis de alcanzabilidad y explotabilidad para una remediación más inteligente.

Además, las integraciones de Xygeni hacen que estos pasos sean fluidos, eliminando la necesidad de correlación manual o externa. dashboards. Como resultado, la inteligencia de código abierto se convierte en parte de cada compilación, fusión y despliegue de forma predeterminada.

Desafíos y consideraciones éticas

Si bien la OSINT es poderosa, siempre debe usarse de manera responsable. Por esta razón, Los equipos deberían:

- Validar fuentes: Verificar la información para evitar falsos positivos.

- Respetar la privacidad: Cumpla con el RGPD, la CCPA y las normas de seguridad internas.

- Evite la recolección excesiva: Recopile únicamente lo necesario para obtener información práctica sobre seguridad.

- Mantener la integridad: Observar y analizar los sistemas sin acceso no autorizado.

Mini caso de éxito: Detección de un token filtrado con principios OSINT

- Semana 1: Un ingeniero de DevOps habilita la integración de Alerta Temprana de Xygeni para monitorear GitHub en busca de referencias a la empresa y posibles filtraciones.

- Semana 2: El sistema detecta automáticamente un repositorio público que expone una clave de AWS utilizada en una prueba. pipeline.

- Semana 3: A través de la CI/CD automatización, el token se revoca, una seguridad pull request lo reemplaza y el incidente queda registrado para su auditoría.

Resultado: El margen de exposición se redujo de 24 horas a menos de 15 minutos. En otras palabras, la visibilidad impulsada por OSINT combinada con la automatización de Xygeni convirtió una posible brecha en un incidente sin importancia.

Como resultado, este ejemplo demuestra cómo aplicar los principios de OSINT dentro de DevOps pipelines proporciona a los equipos la misma información que antes estaba limitada a analistas especializados en inteligencia de amenazas.

OSINT frente a la inteligencia de amenazas tradicional

| Aspecto | OSINT (Inteligencia de Sistemas Operativos Impulsada por la Comunidad) | Feeds tradicionales (impulsados por el proveedor) |

|---|---|---|

| Fuente de datos | Información públicamente disponible | Datos propios o sujetos a suscripción |

| Costo | A menudo gratuito / abierto | Generalmente comercial |

| Frecuencia de actualización | En tiempo real mediante API y la comunidad | Actualizaciones periódicas de los proveedores |

| Personalización | Totalmente adaptable para DevSecOps pipelines | Limitado a la API del proveedor |

| <b></b><b></b> | Amplio: abarca código, infraestructura y datos sociales. | Centrado en malware conocido o fuentes de IOC |

Por lo tanto, OSINT complementa, no reemplaza, la inteligencia de amenazas tradicional al llenar los vacíos de visibilidad y agregar flexibilidad para los equipos de desarrollo.

Conclusión: El futuro de OSINT en la seguridad de aplicaciones

A medida que se amplía la superficie de ataque digital, el contexto se vuelve tan importante como la detección. El marco OSINT y las modernas herramientas de inteligencia de fuentes abiertas proporcionan ese contexto al mostrar cómo se percibe su organización desde la perspectiva de un atacante.

Al combinarse con sistemas de automatización y correlación, OSINT proporciona información en tiempo real que los escáneres tradicionales no pueden ofrecer. Mientras tanto, los modernos sistemas de detección y prevención de intrusiones protegen lo que sucede dentro de su entorno, mientras que OSINT protege todo lo visible fuera de él, desde código público hasta dominios olvidados.

En resumen, la inteligencia de fuentes abiertas transforma la vigilancia pasiva en defensa proactiva.

Sobre el Autor

Escrito por Fátima Said, Gerente de Marketing de Contenidos especializado en Seguridad de Aplicaciones en Seguridad Xygeni.

Fátima crea contenido sobre seguridad de aplicaciones (AppSec) fácil de usar para desarrolladores y basado en investigaciones. ASPMy DevSecOps. Traduce conceptos técnicos complejos en ideas claras y prácticas que conectan la innovación en ciberseguridad con el impacto en el negocio.