SSDLC: La chiave per uno sviluppo software sicuro #

Se stai sviluppando app, probabilmente hai sentito parlare di SSDLC, ma cos'è SSDLCe come si confronta con i metodi tradizionali come SDLC? Nel dibattito di SDLC contro SSDLC, la differenza fondamentale risiede nel modo in cui la sicurezza viene trattata durante tutto il ciclo di sviluppo. Mentre SDLC spesso tratta la sicurezza come un passaggio finale, o peggio, un ripensamento, SSDLC (Secure Software Development Life Cycle) integra la sicurezza fin dalle fondamenta. Questo approccio proattivo garantisce che le vulnerabilità vengano affrontate tempestivamente, riducendo i rischi, risparmiando sui costi e producendo software non solo funzionale, ma anche sicuro fin dalla progettazione. In questo glossario, analizzeremo nel dettaglio come SSDLC funziona, perché è essenziale nel panorama delle minacce odierno e come il tuo team può implementarlo in modo efficace.

Definizione:

Cos'è SSDLC? #

Il ciclo di vita dello sviluppo del software sicuro (SSDLC) è un framework che integra sistematicamente le pratiche di sicurezza in ogni fase del processo di sviluppo. A differenza di SDLC, dove la sicurezza viene spesso affrontata in ritardo, durante i test o la distribuzione, SSDLC "integra" la sicurezza fin dall'inizio. Il Secure Software Development Life Cycle non consiste nell'aggiungere ulteriore complessità; consiste nell'essere proattivi. Identificando e mitigando le vulnerabilità in anticipo, SSDLC riduce i rischi, minimizza i costi delle correzioni in fase avanzata e garantisce la conformità con normative come GDPR, HIPAA e PCI DSS. Con SSDLC, gli sviluppatori possono realizzare software che non solo funzionano in modo impeccabile, ma resistono anche alle moderne minacce informatiche.

SDLC contro SSDLC: Perché SSDLC è la scelta più intelligente #

La differenza tra SDLC contro SSDLC non si tratta solo di quando i team affrontano la sicurezza, ma anche di come build security nel processo. I metodi tradizionali si concentrano sulla creazione di software funzionale prima e aggiungono sicurezza in seguito durante i test o la distribuzione. Questo approccio reattivo lascia vulnerabilità nel software, che i team devono risolvere in seguito, spesso a costi elevati o con gravi rischi.

Al contrario, un approccio più proattivo assicura che la sicurezza faccia parte di ogni fase, a partire dalla pianificazione. I team identificano e affrontano i rischi in anticipo, rendendo la sicurezza una parte integrante del flusso di lavoro anziché un ripensamento. Ciò non solo riduce i costi e previene i ritardi, ma aiuta anche gli sviluppatori a fornire software robusto e preparato per le sfide moderne.

Differenze chiave SDLC contro SSDLC

| Aspetto | SDLC Ciclo di vita dello sviluppo del software | SSDLC Ciclo di vita sicuro dello sviluppo software |

| Focus sulla sicurezza | Reattivo: la sicurezza viene affrontata dopo che la funzionalità è stata creata. I problemi vengono spesso riscontrati durante i test o dopo la distribuzione. | Proattivo: la sicurezza è integrata in ogni fase, riducendo le possibilità che le vulnerabilità passino inosservate. |

| Tempistica delle attività | Spesso la sicurezza viene posticipata fino alle fasi di test o di distribuzione. | Le attività di sicurezza, come la valutazione dei rischi e la codifica sicura, sono integrate fin dall'inizio. |

| Implicazioni sui costi | Correggere le vulnerabilità in una fase avanzata del ciclo può essere costoso e richiedere molto tempo. | La diagnosi precoce consente di risparmiare risorse evitando costosi ritardi e rilavorazioni. |

| Rischio di vulnerabilità | Maggiore rischio che i problemi passino inosservati fino alle fasi avanzate o di produzione. | Rischio ridotto, poiché le vulnerabilità vengono identificate e mitigate durante lo sviluppo. |

| Attività chiave | L'attenzione è rivolta alla fornitura di software funzionale, con la sicurezza come componente aggiuntivo. | Progettazione sicura, modellazione delle minacce, codifica sicura e test continui sono priorità fondamentali. |

In breve: sdlc contro ssdlc: SDLC crea software che funziona. SSDLC crea software che funziona e protegge gli utenti, i dati e la tua attività. Con SSDLCnon stai solo sviluppando un software: stai sviluppando fiducia e resilienza fin dal primo giorno.

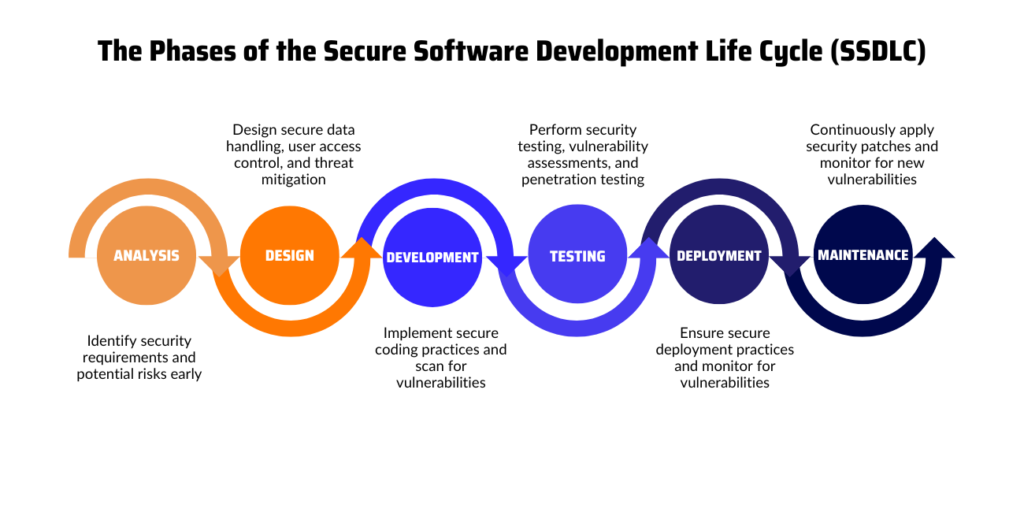

Fasi del ciclo di vita dello sviluppo del software sicuro: passo dopo passo #

Wondering cos'è SSDLC In pratica? Ecco come la sicurezza si integra in ogni fase del processo di sviluppo:

Pianificazione e analisi dei requisiti

- Definire in anticipo i requisiti funzionali e di sicurezza.

- Effettuare valutazioni dei rischi per identificare tempestivamente potenziali minacce.

Design

- Concentratevi sulla creazione di un'architettura sicura.

- Utilizzare la modellazione delle minacce per prevedere e mitigare le vulnerabilità prima di iniziare la codifica.

Mercato

- Scrivi codice sicuro seguendo le best practice.

- Utilizzare strumenti come Static Application Security Testing (SAST) per individuare le vulnerabilità durante la scrittura del codice.

Collaudo

- Testare contemporaneamente funzionalità e sicurezza.

- Eseguire test di sicurezza dinamica delle applicazioni (DAST), test di penetrazione e revisioni del codice per individuare eventuali punti deboli prima della distribuzione.

Distribuzione

- Applicare configurazioni sicure.

- Definire sistemi di monitoraggio e creare un piano di risposta agli incidenti prima di lanciare il software.

Manutenzione

Eseguire valutazioni regolari delle vulnerabilità e applicare patch per mantenere un solido livello di sicurezza.

Includere il monitoraggio continuo dopo la distribuzione.

Vuoi approfondire queste fasi? Dai un'occhiata a questo post dettagliato del blog su Fasi del ciclo di vita dello sviluppo del software per ulteriori approfondimenti e best practice.

Punti chiave: cos'è SSDLC? #

- Cos'è SSDLC? SSDLC (Secure Software Development Life Cycle) integra le pratiche di sicurezza in ogni fase del SDLC processo (pianificazione, progettazione, sviluppo, test, distribuzione e manutenzione) per garantire la sicurezza del software dall'inizio alla fine.

- Perché SSDLC questioni: A differenza del tradizionale SDLC, SSDLC integra la sicurezza in anticipo, riducendo le vulnerabilità, i rischi di conformità e i costi a lungo termine.

- Vantaggi principali di SSDLC: Rilevamento precoce delle vulnerabilità, riduzione degli sforzi di ripristino, maggiore fiducia dei clienti e allineamento con standardcome GDPR, HIPAA e PCI DSS.

Perché gli sviluppatori dovrebbero passare a SSDLC #

Passaggio da SDLC a SSDLC potrebbe sembrare un grande passo, ma i vantaggi ne fanno valere la pena. Ecco perché gli sviluppatori amano Secure Software Development Life Cycle:

Crea software più sicuro: Con SSDLC, il tuo software è pronto a gestire le minacce moderne.

Risparmia tempo e denaro: Individuare i problemi in anticipo significa dover effettuare meno costose riparazioni in seguito.

Semplifica la sicurezza: L'integrazione della sicurezza nel flusso di lavoro riduce lo stress e le soluzioni dell'ultimo minuto.

Implementazione SSDLC può prevenire le vulnerabilità prima della distribuzione? #

Sì, certo. Implementazione di SSDLC è uno dei modi più efficaci per prevenire le vulnerabilità prima dell'implementazione. Integrando le pratiche di sicurezza in ogni fase del processo di sviluppo, dalla pianificazione e progettazione alla codifica e al test, SSDLC sposta la sicurezza a sinistra. Ciò significa che potenziali minacce e vulnerabilità vengono identificate precocemente attraverso attività come la modellazione delle minacce, le revisioni dell'architettura sicura e l'analisi statica del codice. Strumenti come SAST e DAST non vengono utilizzati come un ripensamento, ma come misure di sicurezza integrate in tutto il SDLC.Controlli di sicurezza con SSDLC Sono continui e automatizzati. In questo modo, si riducono le probabilità che problemi critici vengano scoperti all'ultimo minuto. Questo non solo riduce i costi e la complessità della correzione dei bug, ma contribuisce anche a garantire che le vulnerabilità non raggiungano mai la produzione.

Quali sono le S più comunemente utilizzateSDLC utensili? #

Per supportare un ciclo di vita di sviluppo software sicuro (SSDLC), i team si affidano a una gamma di strumenti progettati per identificare, gestire e ridurre i rischi in ogni fase dello sviluppo. Ogni categoria svolge un ruolo specifico, dalla scrittura di codice sicuro alla verifica della resistenza dell'applicazione alle minacce del mondo reale.

Ecco i tipi di S più utilizzatiSDLC Strumenti:

- Test di sicurezza delle applicazioni statiche (SAST):Questi strumenti analizzano il codice sorgente nelle prime fasi dello sviluppo per individuare bug, funzioni non sicure e difetti di codifica prima che raggiungano la produzione.

- Test dinamico della sicurezza delle applicazioni (DAST):Gli strumenti DAST simulano attacchi contro le applicazioni in esecuzione per scoprire vulnerabilità di runtime, come difetti di iniezione o autenticazione non funzionante.

- Analisi della composizione del software (SCA): SCA Gli strumenti analizzano le dipendenze open source vulnerabili e segnalano problemi di licenza, aiutandoti a evitare rischi nella supply chain.

- Rilevamento dei segreti: Gli strumenti in questa categoria scansionano il codice, pipelinee repository per catturare credenziali hardcoded, chiavi API e altri segreti sensibili prima che vengano resi pubblici.

- Infrastruttura come codice (IaC) Scanner: Garantiscono che le configurazioni cloud e le impostazioni dei container seguano pratiche di sicurezza predefinita fin dall'inizio.

- CI/CD Integrazioni di sicurezza: Piattaforme come Xygeni si integrano nel tuo pipelineper automatizzare il rilevamento delle vulnerabilità, applicare guardrailse garantire la conformità man mano che il codice si sposta da commit schierare.

Combinando questi SSDLC strumenti, si crea una difesa a più livelli che individua tempestivamente i rischi, automatizza le pratiche di sicurezza e supporta la conformità continua. Per maggiori dettagli, consulta questa guida su Più comunemente usato SDLC Strumenti.

Come Xygeni semplifica SSDLC #

Passare al Secure Software Development Life Cycle non significa rivedere il flusso di lavoro. Xygeni fornisce strumenti che semplificano l'adozione di SSDLC senza soluzione di continuità:

- Application Security Posture Management (ASPM): Ottieni visibilità in tempo reale sui rischi, dai priorità alle vulnerabilità e risolvile in modo efficiente.

- Open Source Security: Monitora costantemente le dipendenze per individuare eventuali vulnerabilità e blocca i pacchetti dannosi prima che entrino nella tua base di codice.

- Segreti Sicurezza: Previeni la fuga di informazioni sensibili come chiavi API o credenziali durante lo sviluppo.

Con Xygeni puoi integrare SSDLC pratiche nel tuo processo senza rallentare il tuo team.

Perché gli sviluppatori dovrebbero passare a SSDLC #

Passaggio da SDLC a SSDLC potrebbe sembrare un grande passo, ma i vantaggi ne fanno valere la pena. Ecco perché gli sviluppatori amano Secure Software Development Life Cycle:

- Risparmia tempo e denaro: Individuare i problemi in anticipo significa dover effettuare meno costose riparazioni in seguito.

- Semplifica la sicurezza: L'integrazione della sicurezza nel flusso di lavoro riduce lo stress e le soluzioni dell'ultimo minuto.

- Crea software più sicuro: Con SSDLC, il tuo software è pronto a gestire le minacce moderne.

Inizia ora gratuitamente #

Fai il passo successivo oggi! Xygeni semplifica SSDLC integrazione, rendendola efficiente e facile da usare per gli sviluppatori. Inizia ora e lascia che ti aiutiamo a passare senza problemi da SDLC a SSDLC realizzando al contempo software sicuri e affidabili fin dalle fondamenta.

Domande frequenti #

Perché aiuta le organizzazioni a creare software che non siano solo funzionali ma anche sicuri. Integrando la sicurezza in ogni fase del processo di sviluppo, SSDLC riduce il rischio di vulnerabilità, garantisce la conformità a normative come GDPR e HIPAAe riduce al minimo le costose correzioni in fase avanzata. Protegge inoltre la reputazione della tua organizzazione prevenendo violazioni della sicurezza che potrebbero danneggiare i clienti e le operazioni aziendali.

Implementazione SSDLC richiede la collaborazione tra tutti gli stakeholder. Gli sviluppatori assumono la guida integrando pratiche di codifica sicure. I professionisti della sicurezza guidano il processo gestendo i test e la mitigazione delle minacce. I project manager danno priorità alla sicurezza durante tutto il ciclo di sviluppo, mentre i titolari di attività assicurano che gli obiettivi di sicurezza siano allineati con gli obiettivi aziendali. Insieme, questi ruoli lavorano all'unisono per garantire l'implementazione di successo di SSDLC.

Sebbene entrambi mirino a creare software sicuro, DevSecOps e SSDLC adottare approcci leggermente diversi.

SSDLC (Ciclo di vita dello sviluppo software sicuro) si concentra sull'integrazione della sicurezza in ogni fase del tradizionale ciclo di vita dello sviluppo: dalla pianificazione e progettazione alla codifica, ai test e all'implementazione.

DevSecOps È una pratica più ampia che integra sviluppo, sicurezza e operations. Si concentra su automazione, integrazione continua e feedback in tempo reale lungo l'intera catena di strumenti DevOps.

In breve, SSDLC aggiunge sicurezza alle fasi di sviluppo, mentre DevSecOps integra la sicurezza nell'intero CI/CD flusso di lavoro.

Implementazione di un SSDLC Aiuta i team a individuare tempestivamente le falle di sicurezza, prima che raggiungano la produzione. In questo modo, le organizzazioni:

– Ridurre i costi e gli sforzi per correggere i bug

– Evitare vulnerabilità comuni come iniezioni o configurazioni errate

– Garantire la conformità alla sicurezza standarde politiche

– Creare fiducia con gli utenti e le parti interessate

In definitiva, SSDLC rende la codifica sicura parte integrante della tua cultura aziendale, non solo un controllo dell'ultimo minuto prima del rilascio.