Nello sviluppo software moderno, il 95% delle vulnerabilità del software open source deriva da dipendenze transitive. Queste connessioni indirette introducono rischi nascosti che spesso passano inosservati. Ma cos'è un software con dipendenza transitiva? Si tratta di un collegamento indiretto ereditato da altri pacchetti, che espone potenzialmente l'applicazione a vulnerabilità di sicurezza. Questi componenti invisibili possono diventare punti deboli, rendendo il software più vulnerabile agli attacchi informatici. Comprendere e proteggere questo aspetto del software è fondamentale per mantenere un ambiente stabile e protetto.

Definizioni:

Che cosa è la dipendenza transitiva? #

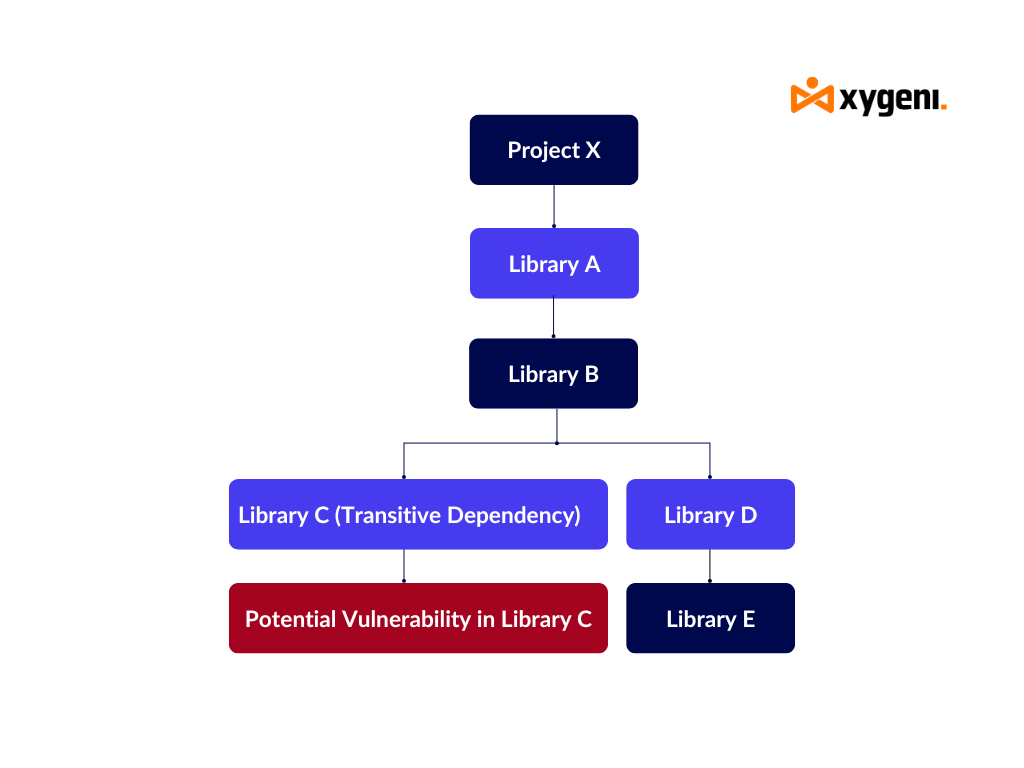

È una dipendenza indiretta che il progetto eredita da un altro pacchetto. Ad esempio, se il progetto si basa sulla libreria A e la libreria A dipende dalla libreria B, la libreria B diventa una dipendenza transitiva. Queste dipendenze invisibili possono accumularsi poiché ogni libreria o modulo porta con sé il proprio set di dipendenze, rendendo il software più difficile da monitorare e proteggere.

Come funzionano le dipendenze transitive #

Vediamo un semplice esempio:

- Project X dipende Biblioteca A per funzionalità di base come la registrazione.

- Biblioteca A stesso dipende da Biblioteca B per funzioni di utilità aggiuntive.

- Biblioteca B usa Biblioteca C per l'analisi della configurazione.

In questo scenario:

- Biblioteca C è un software di dipendenza transitiva di Project X attraverso Biblioteca A e Biblioteca B.

- If Biblioteca C contiene una vulnerabilità, potrebbe potenzialmente avere un impatto sull'intero progetto, anche se Project XGli sviluppatori potrebbero non esserne nemmeno a conoscenza Biblioteca Cl' esistenza.

- Estendiamolo:

- If Biblioteca C è obsoleto o mal gestito, potrebbe nascondere vulnerabilità che sono state corrette in versioni più recenti. Tuttavia, poiché è nascosto all'interno Biblioteca Ae le dipendenze della Libreria B, potrebbero essere trascurate durante i controlli di sicurezza.

- Peggio ancora, gli aggressori possono sfruttare questo percorso "nascosto" prendendo di mira le vulnerabilità nelle dipendenze transitive ampiamente utilizzate che non sono direttamente controllate dallo sviluppatore.

Queste catene di connessioni indirette diventano più lunghe e complesse nei progetti software più grandi, aumentando la potenziale superficie di attacco e rendendo più difficile la supervisione della sicurezza. Gli aggressori possono sfruttare questi percorsi nascosti prendendo di mira le vulnerabilità nei componenti comunemente utilizzati ma meno visibili.

Perché le dipendenze transitive sono importanti #

- Vulnerabilità nascoste:

Le dipendenze transitive introducono vulnerabilità invisibili perché non sono direttamente controllate o analizzate dagli sviluppatori. Questi rischi spesso non vengono controllati, il che li rende obiettivi privilegiati per gli attacchi informatici. - Maggiore complessità e rischio:

La gestione delle connessioni software indirette aggiunge livelli di complessità. Ogni livello aggiuntivo aumenta il rischio che codice obsoleto o non sicuro entri nel tuo progetto. Ad esempio, potresti correggere una vulnerabilità nella Libreria A, ma se la Libreria C rimane esposta, il tuo progetto è ancora a rischio. - Conformità normativa:

Quadri normativi come NIST di SBOM richiedono alle organizzazioni di mantenere la visibilità su tutti i componenti software, incluse le dipendenze transitive. Non riuscire a tracciarli può portare a fallimenti di conformità. Un monitoraggio completo è fondamentale per soddisfare questi standards.

Come gestire le dipendenze transitive #

- Identificare le dipendenze transitive:

Utilizzare strumenti come l'analisi della composizione del software di Xygeni (SCA) per mappare l'intero albero delle dipendenze, incluse le dipendenze dirette e transitive. Questa trasparenza fornisce una visione chiara dei pacchetti su cui si basa il progetto, riducendo i rischi. - Correggi le vulnerabilità:

Dopo aver identificato le vulnerabilità, la piattaforma di Xygeni offre una guida per applicare patch o aggiornare i pacchetti vulnerabili all'interno delle tue dipendenze transitive. La correzione proattiva assicura che questi problemi nascosti non si trasformino in gravi minacce alla sicurezza. - Rimuovi le dipendenze non necessarie:

Analizzando il grafico dei componenti, Xygeni aiuta a identificare e rimuovere dipendenze transitive ridondanti o non necessarie. Ciò riduce la superficie di attacco e semplifica gli aggiornamenti di sicurezza.

Protezione delle dipendenze transitive con Xygeni #

Monitoraggio in tempo reale e rilevamento malware: #

Quello di Xygeni Open Source Security (OSS) esegue costantemente la scansione delle dipendenze dirette e transitive per individuare vulnerabilità. Rileva pacchetti dannosi in registri pubblici come NPM, Maven e PyPI, mettendo in quarantena i pacchetti interessati prima che compromettano il sistema. Gli avvisi di Xygeni informano il team di sicurezza in tempo reale.

Priorità delle vulnerabilità in base al contesto: #

Non tutte le vulnerabilità sono ugualmente critiche. Quello di Xygeni Application Security Posture Management (ASPM) Assegna la priorità alle vulnerabilità in base a fattori come sfruttabilità, raggiungibilità e potenziale impatto sul business. Questo garantisce che il team si concentri prima sulle vulnerabilità più pericolose.

Mappatura completa delle dipendenze: #

La mappatura delle dipendenze di Xygeni fornisce una rappresentazione visiva completa di come interagiscono tutti i tuoi componenti. Questa mappatura dettagliata informa decisinformazioni su come applicare patch, aggiornare o rimuovere dipendenze non necessarie.

Protezione a livello di codice: #

Quello di Xygeni Code Security la soluzione esegue la scansione del codice dannoso all'interno della tua applicazione, assicurando che anche il codice introdotto tramite dipendenze transitive sia privo di minacce. Rileva minacce come backdoor e ransomware prima che entrino in produzione, integrando il tuo strumenti di analisi statica (SAST).

Proteggi il tuo progetto con Xygeni #

Ora sai cos'è la dipendenza transitiva. Con il monitoraggio in tempo reale, il rilevamento proattivo delle minacce e gli strumenti di sicurezza completi di Xygeni, puoi proteggere ogni livello del tuo stack software. Contattaci oggi stesso per prenotare una demo e proteggere la tua supply chain!

Prenota una demo oggi per scoprire come Xygeni può trasformare il tuo approccio alla sicurezza del software.

Domande frequenti #

Dipendenza parziale si verifica quando un attributo non primario dipende funzionalmente da una parte di una chiave primaria composita, anziché dall'intera chiave, determinando ridondanza.

Utilizzare strumenti come quelli di Xygeni Open Source Security piattaforma per rilevare e correggere le vulnerabilità nei pacchetti software su cui si basa il tuo progetto. Questi strumenti forniscono una guida automatizzata su come applicare patch o aggiornare i componenti interessati prima che si trasformino in rischi per la sicurezza.

Analizza il tuo albero delle dipendenze per vedere quale pacchetto lo introduce. Aggiorna o rielabora il tuo codice per eliminarlo senza interrompere la funzionalità. La piattaforma di Xygeni aiuta a visualizzare e gestire queste relazioni.

Usa il comando di Maven mvn dependency:tree per verificare le dipendenze transitive. Questo comando visualizza una gerarchia completa delle dipendenze del tuo progetto. Xygeni si integra con Maven per fornire informazioni di sicurezza più approfondite.

Per aggiornare in modo sicuro le dipendenze transitive, puoi iniziare utilizzando strumenti per mappare l'albero delle dipendenze. In questo modo sarai in grado di identificare quale pacchetto deve essere aggiornato. Suggerimento: esegui sempre un backup del codice prima di apportare modifiche. Prova standard Aggiorna prima i comandi. Se questo non risolve il problema, sovrascrivi o blocca la versione specifica nei file di configurazione. Se necessario, puoi installare la dipendenza direttamente. Infine, devi solo eseguire dei test per assicurarti che nulla si interrompa, documentare la modifica e continuare a monitorare la presenza di nuove vulnerabilità.