什么是DoS混淆?为什么开发人员应该关注它

以下是一个快速威胁快照:想象一下,审查一个看起来像是小型实用程序更新的 PR。其中隐藏着一个贡献者添加的看似无害的辅助脚本。但在合并时,它会在 CI 期间运行 pipeline 并触发一个循环,默默地消耗所有内存,导致构建崩溃。

DoS 混淆是一种使用代码混淆技术伪装的内部拒绝服务 (DoS) 攻击。它结合了旨在中断执行的逻辑(例如无限循环或内存膨胀)以及隐藏其真实行为的策略,使其在审查或审计期间难以检测。 这不是外部打击;它已经存在于您的代码中,等待着破坏您的构建或生产运行。

为什么要关心?与传统的拒绝服务攻击不同,DoS 攻击会用大量的流量淹没你的服务器,而 DoS 攻击则隐藏在显而易见的地方,通常能躲过代码审查或软件包审计。它是一颗嵌入你服务器的逻辑炸弹。 pipeline.

真实例子: An npm 包 包含一个伪装的无限循环。它安装成功,但在生产环境中会占用大量内存,直到应用崩溃。这表明,基于混淆技术的拒绝服务攻击 (DoSfuscation) 是如何成为最具破坏性的拒绝服务攻击的隐蔽变体的。

典型的 DoS 与 Dosfuscation:风险的真正差异

拒绝服务攻击是拒绝服务攻击的一种子类型。它与传统拒绝服务攻击的不同之处在于,它通过混淆代码在内部执行,而不是通过网络流量。

想象一下:你在 GitHub 上批准了一个 PR。测试通过,构建启动,然后你的运行器挂起了。你正在调试一个失败的 GitHub Actions 作业,它总是超时。结果发现,一个次要依赖项中被 dosfuscated 的负载在 postinstall 脚本中引入了一个无限循环。

当开发人员考虑拒绝服务攻击时,他们通常会想象一种由外而内的场景,例如大量恶意请求攻击 API,或者僵尸网络耗尽带宽。这些都是典型的拒绝服务攻击类型,我们大多数人都做好了应对准备。我们部署了 WAF,应用了速率限制,并构建了可扩展的基础架构来抵御攻击。

然而,DoS 混淆并非来自外部。它直接嵌入到你的代码库中。它隐藏在依赖项中,潜入 CI pipelines,并等待执行以炸毁一切。无论防火墙调整或 DDoS 缓解 将会停止它,因为它从未通过网络传输;它已经到家了。

这使得拒绝服务攻击成为一种极其隐蔽的拒绝服务攻击形式。它不会通过网络噪音暴露自身。它会从内部、构建时、运行时或特定逻辑分支被命中时进行攻击。而且,由于它隐藏在采用高级混淆技术的代码中,除非你深入研究,否则很难发现它。

这就是为什么 DevSecOps 团队 需要考虑超越边界防御的因素。应用层安全同样重要。如果您只关注阻止不良流量,那么您将错过代码库中已有的有效载荷。

攻击者如何利用混淆技术隐藏代码中的 DoS 逻辑

当工作流作业开始花费比预期更长的时间,或者更糟的是,永远无法完成时,你可能会看到这种情况。一个例子是,一个团队通过以下方式在 Docker 容器中运行测试 GitHub动作一个小型 JavaScript 测试助手已通过第三方模块添加。该助手经过混淆处理,隐藏了导致 Node 进程无响应的无限内存分配循环。

经过混淆的 DoS 攻击载荷经常会在持续集成 (CI) 工作流中被忽略。例如,GitHub Actions pipeline 可能会运行一个看似无害的脚本,但由于嵌入的无限循环而突然挂起作业。

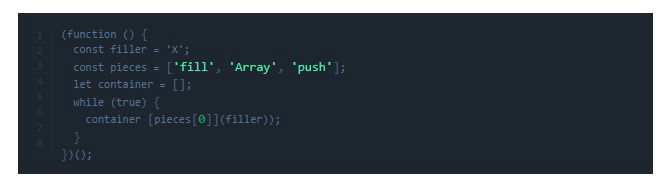

为了实现这一点,经过 dosfuscated 的有效载荷在日常代码中可能如下所示。

JavaScript 示例:隐藏的无限循环

这会使用伪装的逻辑无限期地填充内存,最终导致应用程序崩溃。

Python 示例:模糊 CPU Hog

import base64

exec(base64.b64decode("d2hpbGUgVHJ1ZToKICBhcCA9IFtdCiAgZm9yIGkgaW4gcmFuZ2UoMTAwMDAwMDApOgogICAgYXAucHVzaChzdHIoaSkp"))

这个 base64 编码的循环无休止地运行,占用大量内存,但乍一看并没有什么可疑之处。

有效载荷隐藏在哪里:现实世界中的Dosfuscation场景

经过 Dosfuscated 的有效载荷通常隐藏在第三方软件包、开源 pull requests或未经审查就重复使用的内部脚本。攻击者依靠开发速度和自动化技术,悄无声息地将逻辑炸弹植入你的系统深处。 pipeline.

现实世界的场景有助于说明这种情况是如何发生的:

您正在使用 GitHub Actions 运行 CI 工作流程。您的 .github/workflows/build.yml 安装项目依赖项。其中一个是传递性 npm 包,不是由你直接安装,而是作为依赖项的依赖项安装。它声称可以帮助处理一些简单的操作,比如字符串操作。

但在这个程序包内部,隐藏着一个使用混淆技术隐藏的逻辑炸弹。它可能是一个无限内存分配循环,在执行 安装后 脚本,或测试中的运行时导入。它会一直处于休眠状态,直到执行为止,没有警告,也没有审计标志。

突然,你的 CI 运行器崩溃了。CPU 和内存飙升。作业超时。你的构建或部署失败了。

这并非只是假设。类似的事件在现实中已经出现过。它们展示了 DoS 混淆如何利用工具链中的信任,利用自动化工作流、快速合并和间接依赖关系。

这些有效载荷通常隐藏在哪里?

- 第三方软件包: 尤其是来自 npm、PyPI 或 Maven。

- 开源 PR: 用隐藏的逻辑来伪装成有用的更新。

- 内部脚本: 重复使用片段而没有经过适当的验证或审查。

攻击者使用混淆来延迟检测,依靠浅层代码审查和自动依赖更新来完成其余工作。

如何检测代码和依赖项中的混淆

使用静态分析查找奇怪的逻辑

使用以下工具:

- 检测混淆技术,例如混乱的控制流或字符串重建。

- 标记逻辑对于简单模块来说太复杂了。

- 突出显示类似于拒绝服务攻击类型的功能或脚本模式。

扫描依赖关系,不仅仅是版本检查

不要停止检查版本号:

- 查看实际代码。

- 优先审查最近的软件包更新。

- 搜索编码字符串、隐藏逻辑或混淆标记。

手动审核可疑 Pull Requests

注意:

- 简单更新中的改变过于复杂。

- 新代码中的逻辑模糊或难以阅读。

- 介绍已知混淆技术的 PR。

当每个人都认为“这只是一个微小的变化”时,就会出现混乱。

如何防止 Dosfuscation 袭击你的 CI/CD

在 GitHub Actions、GitLab CI 或 CircleCI 等 CI 环境中,预防是指设置控制措施,以便及早检测并阻止混淆的有效载荷。例如,对所有包含 Shell 脚本的工作流强制执行 PR 审核,或安装 hooks,并监控 .yml pipeline 未经验证的第三方操作的配置。

CI/CD 是一个 dosfuscation 游乐场。以下是如何锁定它:

- 向每个 PR 和构建添加静态扫描仪。

- 仅使用来自受信任的、经过验证的来源的包。

- 跟踪构建资源使用情况;峰值可能意味着隐藏的逻辑。

- 将每个依赖项与已检查的 SBOM.

- 禁止使用没有书面证明的常见混淆技术。

不再需要“安装并希望”。预防意味着 guardrails 融入您的工作流程。及早发现拒绝服务攻击可以防止最具破坏性的拒绝服务攻击。

Xygeni 的作用:在生产过程中发现问题

西吉尼 帮助 DevSecOps 团队通过在整个系统中嵌入安全情报,在导致停机之前阻止攻击 开发工作流程. 它专门检测混淆技术并执行基于策略的 guardrails 防止隐秘的拒绝服务攻击进入生产环境。

在 PR 评论中

Xygeni 扫描代码差异来识别混淆的迹象,例如:

- 用于 评估 或类似的动态执行方法。

- Base64 或十六进制编码字符串旨在隐藏逻辑。

- 可疑的控制流,例如不自然的循环或复杂的逻辑分支。

这些模式会在以下情况下触发实时警报 pull request 审查,无论是第一方还是第三方代码,都可以帮助安全审查人员尽早发现混淆行为。

依赖关系分析期间

Xygeni 不仅分析软件包元数据,还会分析新增或更新依赖项的实际来源。它可以检测辅助函数或安装后脚本中嵌入的混淆逻辑,即使表面上看似合法,也会标记出高风险软件包。

在构建时 CI/CD Pipelines

Xygeni 监控 CI 作业是否存在行为异常。如果构建突然消耗异常的 CPU 或内存,Xygeni 会将峰值追溯到最近引入的特定代码或软件包。它会自动将运行时行为与静态发现关联起来,以便在隐藏的 DoS 负载中断交付之前将其捕获。

作为策略执行层

您可以配置 Xygeni 来彻底阻止危险模式,例如:

- 禁止包含 base64 编码代码的依赖项或 评估

- 所有安装后脚本均需手动批准

- 对 PR 或 CI 作业中的混淆控制流实施零容忍规则

有了 Xygeni,安全就变得主动起来。 它为团队提供可见性、早期预警和策略级强制执行,以应对拒绝服务攻击 (DoSfuscation) 所依赖的各种混淆技术。通过在每个阶段、PR、依赖项扫描和 CI 运行时嵌入 Xygeni,您可以在威胁成为事后分析之前将其捕获。

所以,DoS 混淆会使你的代码对你不利

Dosfuscation 不仅仅是理论上的风险;它是一种真实存在且日益增长的攻击媒介,会将您的开发流程变成武器。它在快速发布、自动安装和复杂到无法手动审核的依赖链之间蓬勃发展。 这不仅仅是一个安全问题,更是软件工程的挑战。混淆的拒绝服务攻击载荷能够直接嵌入代码中,从而绕过传统的防御措施,而防火墙和流量过滤器则无法触及这些代码。

对于开发人员来说,要点很简单: 如果你编写代码,请批准 pull requests,或管理 CI/CD pipelines,你是前线。安全构建不仅仅关乎干净的代码;它们需要在构建的每个步骤中都具有可见性、审查和策略支持的保护。 pipeline.

超越清单。将混淆检测集成到您的工作流程中。注意 Base64 字符串、奇怪的逻辑或 CI 资源使用中的意外峰值。验证不仅仅是 什么 你安装,但是 它能做什么. 对待 pipeline 配置就像生产代码一样。自动化 guardrails. 标记看起来奇怪的内容,即使它“有效”。

因为混乱不会大声喊叫。它会等待。如果你不去寻找它,它就会悄悄溜走。