什么是 Crackhash 以及开发人员为何应该关心它?

Crackhash 是一款命令行实用程序,经常被攻击者利用来从泄露的哈希值中破解密码。它支持多种哈希算法(MD5、SHA-1、SHA-256、bcrypt 等),并能与 rockyou.txt 等常用词表无缝协作。其简洁性和自动化功能使其对那些使用成熟哈希破解技术进行快速凭证攻击的攻击者尤其具有吸引力。

本文重点介绍预防。如果您是开发人员或 DevSecOps 团队的一员,您的工作就是确保像 Crackhash 这样的工具永远不会被用来攻击您的系统。 Git 中泄露的哈希值 commit攻击者只需一个文件、CI 日志或 Dockerfile 即可发起密码破解尝试。Crackhash 可以使用常见的哈希破解技术,在几分钟内完成密码破解。

示例场景: 开发者 commitsa SHA-1 哈希值存储到 Git 仓库。它会被发现,并使用自动化工具进行破解,然后恢复的密码会用于未经授权的访问。

从泄露到泄露:密码破解是如何发生的

基于哈希的攻击不需要经验丰富的攻击者,只需泄露机密信息且无需任何防御措施即可。这些攻击依赖于记录详尽的密码破解方法,并且在忽略基本安全措施的情况下效果惊人。以下是现实世界中数据泄露可能发生的情况:

步骤 1:泄漏

开发人员意外地 commit将经过 bcrypt 哈希处理的密码写入 CI 日志。该日志的存储方式不受屏蔽或访问控制。

步骤2:攻击者检测

监控公共存储库或 CI 构件的攻击者会扫描高熵字符串或已知哈希格式。bcrypt 哈希会被识别并提取。

步骤3:破解尝试

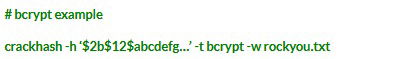

攻击者使用 Crackhash 和已知单词表发起密码破解操作。由于原始密码较弱,因此几分钟内就被破解,破解方法如下: standard 哈希破解技术。

有关更多语法选项,请参阅 C拉克哈什 文件.

第四步:利用

攻击者利用破解的凭证登录 Docker 镜像仓库进行身份验证。之后,他们下载一个敏感的内部镜像,注入挖矿程序并重新部署,最终危及供应链安全。

主要课程: 无论哈希类型是 bcrypt、SHA-1 还是 MD5,如果它泄漏并且底层密码很弱,Crackhash 可以通过熟练的密码破解技术将泄漏转变为完全破解。

开发人员错过的现实世界秘密暴露点

代码库中的硬编码凭证

计费示例:

// credentials.js

const passwordHash = "5f4dcc3b5aa765d61d8327deb882cf99"; // MD5("password")

# GitHub Actions

jobs:

build:

steps:

- run: echo "DEPLOY_KEY=$DEPLOY_KEY"

预防:

绝大部分储备使用::添加掩码:: 在 GitHub Actions 中掩盖秘密。

将敏感输出重定向至安全工件。

配置文件或 Dockerfile 中的不安全存储

计费示例:

# docker-compose.yml

services:

db:

environment:

- DB_PASSWORD_HASH=5baa61e4c9b93f3f0682250b6cf8331b7ee68fd8

预防:

绝大部分储备使用 .ENV 从 Git 中排除的文件。

通过 Docker 机密或来自保险库的运行时环境变量注入机密。

通过第三方依赖导致的供应链泄漏

计费示例:

# .env accidentally published with an npm package

SECRET_HASH=5f4dcc3b5aa765d61d8327deb882cf99

预防:

使用 CI 集成的安全检查来验证已发布的工件。

使用 Xygeni 监控泄露文件和机密的传递依赖关系。

每个暴露点都代表着一个直接的风险向量。DevSecOps 实践必须从开发人员层面的检测和预防开始,以避免密码破解暴露。

Xygeni 的作用:在攻击者入侵 Crackhash 之前阻止机密泄露

西吉尼 在整个软件开发生命周期中提供自动、实时和上下文相关的保护,防止哈希值和机密信息泄露。它会持续扫描代码、.env 文件、Dockerfile、 CI/CD 日志和已发布的包以便尽早发现凭证暴露。

当识别出哈希值时,Xygeni 会生成详细警报,其中包括受影响的文件和行号、哈希值类型和值、相关 commit 或工件,以及严重性评分。这些洞察用于自动阻止构建、合并和发布。在 CI/CD 运行时,它可以实时掩盖机密信息,并可通过 Slack、Jira 或 SIEM 集成立即触发警报。Xygeni 还通过集中式 dashboard使组织能够发现模式并主动减少攻击面。

通过结合预cisXygeni 具备离子检测功能,并能自动响应,方便开发者使用,从而在哈希破解威胁升级之前将其阻止。虽然检测泄露至关重要,但业界正日益转向更安全的身份验证方法,例如 万能钥匙 彻底消除密码的脆弱性。它专注于阻止密码破解尝试,使其成为任何现代开发项目中至关重要的防御层。 pipeline.

结论:攻击者会利用简单的错误。别让他们得逞!

开发人员拥有攻击面:代码、配置和 pipelines. 每个泄露的哈希值都是一个潜在的威胁,等待被 Crackhash 利用。

防止密码破解和哈希泄露的清单:

- 尽早发现秘密 像Xygeni这样的自动化工具

- 使用防御 CI/CD 实践(屏蔽、编辑、安全存储)

- 对开发团队进行风险模式教育(硬编码哈希、不安全日志)

阻止密码破解攻击,首先要阻止其获取原始材料:哈希值和密钥。有效的防御措施需要了解哈希破解技术,并消除助长其攻击的漏洞。