恶意代码 是当今软件团队面临的最隐蔽、最具破坏性的威胁之一。它并不总是会高调出现——有时,它会悄无声息地潜入你的 pipeline 通过开源依赖项或错误配置的 CI 作业。因此, 恶意代码如何造成损害和 以下哪项可能表明存在恶意代码攻击? 更重要的是, 恶意代码如何造成损害 在投入生产之前?

本指南将引导您了解真实案例、警告信号以及您今天可以实施的智能缓解策略。

恶意代码如何造成破坏?深入剖析真实案例

了解恶意代码如何造成损害是构建安全软件供应链的关键。在当今 CI/CD 生态系统中,恶意代码可以:

1. 机密泄露——恶意代码如何导致凭证泄露

会发生什么:攻击者窃取存储在代码、配置文件或构建环境中的敏感数据,如 API 密钥、令牌或密码。

为什么危险:它为云接管、数据库访问和供应链泄露打开了大门。

真实案例: 贾卡·斯蒂勒 PyPI 包中的恶意软件通过虚假的开发工具泄露了机密。

换句话说,这种类型的攻击利用信任和便利来获取访问凭证,然后人们才意识到发生了什么。

2. 注入后门或 Rootkit

会发生什么:代码包含持久的、隐藏的入口点,攻击者可以在以后使用 - 即使您认为威胁已经消失。

为什么危险:它绕过防火墙并允许长期访问。

真实案例: XZ Utils 后门 嵌入在 Linux 系统中,让攻击者无需任何凭证即可进行 SSH 访问。

此外,这一事件强调了社会工程学和内部威胁如何能够绕过最好的代码审查流程。

3. 静默逻辑变化——恶意代码如何破坏您的应用程序?

会发生什么: 恶意代码造成损害的另一个例子是通过对业务逻辑进行细微的改变——跳过验证或削弱安全检查。

为什么危险:这些变化对于开发人员来说通常是不可见的,但在生产中却是灾难性的。

真实案例: NPM 上的 UAParser.js 被劫持以安装加密矿工,从而改变其在后台执行代码的方式。

因此,即使可信库中的小逻辑变化也可能导致重大的安全漏洞。

4. 利用开源软件包信任

会发生什么: 恶意代码如何造成损害 大规模地。 恶意行为者发布看似合法的虚假或被劫持的软件包,而开发人员在不知情的情况下安装它们。

为什么危险:这些攻击规模迅速扩大,影响了数千个应用程序。

真实案例:超过 280 个恶意 NPM 软件包被用于域名抢注活动,通过 以太坊智能合约。

因此,这表明实时注册表扫描和包信誉系统的迫切需求。

5.擦除或损坏数据

会发生什么:文件被删除、日志被擦除、数据库被破坏,以隐藏痕迹或造成混乱。

为什么危险:这是纯粹的破坏——没有赎金,没有信息——只有停机和数据丢失。

真实案例: HermeticWiper 恶意软件 使用假的软件更新程序清除了乌克兰的系统。

需要强调的是,破坏性攻击不仅仅是理论上的——它们是现代网络战的一部分。

6. 禁用关键服务(拒绝服务)

会发生什么:代码使用逻辑炸弹、递归循环或格式错误的输入来消耗资源或导致系统崩溃。

为什么危险:它会在高峰时段中断服务,或者隐藏更深层次的攻击。

真实案例: Log4Shell 漏洞包括导致 Java 应用程序立即崩溃的 DoS 变体。

因此,在当今的架构中实施断路器和运行时监控至关重要。

TL;DR – 恶意代码如何造成损害?

- 泄露敏感数据 – 从代码或环境中窃取密码、令牌和凭证

- 改变系统行为 – 悄悄更改应用程序逻辑、绕过身份验证或禁用安全控制

- 劫持构建 pipelines – 将恶意软件注入工件或 CI/CD 工艺

- 启动后门 – 即使被发现后仍保持隐秘访问

- 破坏可用性 – 在生产环境中触发崩溃或拒绝服务

以下哪项可能表明存在恶意代码攻击?

现在您已经了解了恶意代码如何造成损害,以下哪项可能表明您的环境中存在恶意代码攻击:

1.突然或可疑的文件修改

- 对 CODEOWNERS、.env 或 shell 脚本的更改

- 修改 commit由新用户或不受信任的用户测试

- 突然间,测试文件的行为变得不同

2. 意外的软件包或依赖项更改

- 无需讨论的传递依赖关系或新添加的依赖关系

- package.json 或 pom.xml 中出现奇怪的版本问题

- 没有星号或文档的软件包

为了说明这一点,攻击者经常会发布多个虚假库,然后等待拼写错误或自动完成功能来完成剩下的工作。

3. Commit 或贡献者异常

- 不熟悉的贡献者推动关键变革

- 强制推动 commit抹去历史

- CI/CD 在非正常时间运行或从未知 IP 运行

更重要的是,这些在 OSS 项目中尤其危险,因为任何人都可以分叉、修改和提交 pull request.

4. CI/CD 构建 Pipeline 红旗

- 插入新构建步骤,无 PR 描述

- 凭证以明文形式在日志中传递

- 意外的测试失败

另一方面,这些在早期发展中可能是正常的——但只有经过适当的审查和记录。

5. 机密或凭证泄露

- Git 历史记录显示密钥或令牌

- 秘密出现在调试日志或测试转储中

在上线之前,确保秘密扫描是每个 commit 和 PR 工作流程。

TL;DR – 以下哪项可能表明存在恶意代码攻击?

- 关键文件的意外更改 –

CODEOWNERS,Dockerfile或.env文件突然被修改 - 异常 CI/CD pipeline 活动 – 新的或改变的构建步骤、脚本或作业行为

- 未知 commit 作者 – 新的贡献者推动高权限或未经审查的变更

- 可疑的开源软件包 – 最近发布或正在使用维护不善的依赖项

- 版本控制中的秘密暴露 – API 密钥、令牌或凭证 commit错误地

- 异常存储库访问 - 不规律的 logins、角色变更或贡献者异常

阻止损害:如何防止软件供应链中的恶意代码

好消息是?在这场战斗中,你并不孤单。

西吉尼 为您的团队提供统一的工具,在恶意代码威胁入侵生产环境之前,检测、阻止并恢复这些威胁。随着攻击的复杂性和规模不断扩大,分散的安全工具已无法满足需求。您需要将集成式防护嵌入到软件开发生命周期的每个阶段。

这就是 Xygeni 的作用所在——它旨在保护您的代码, pipeline以及来自单一平台的开源组件。

Xygeni 如何帮助您保持领先地位:

- 实时异常检测

捕捉可疑的文件更改、贡献者行为以及 pipeline 在它们发生的那一刻就漂移。 - 机密安全

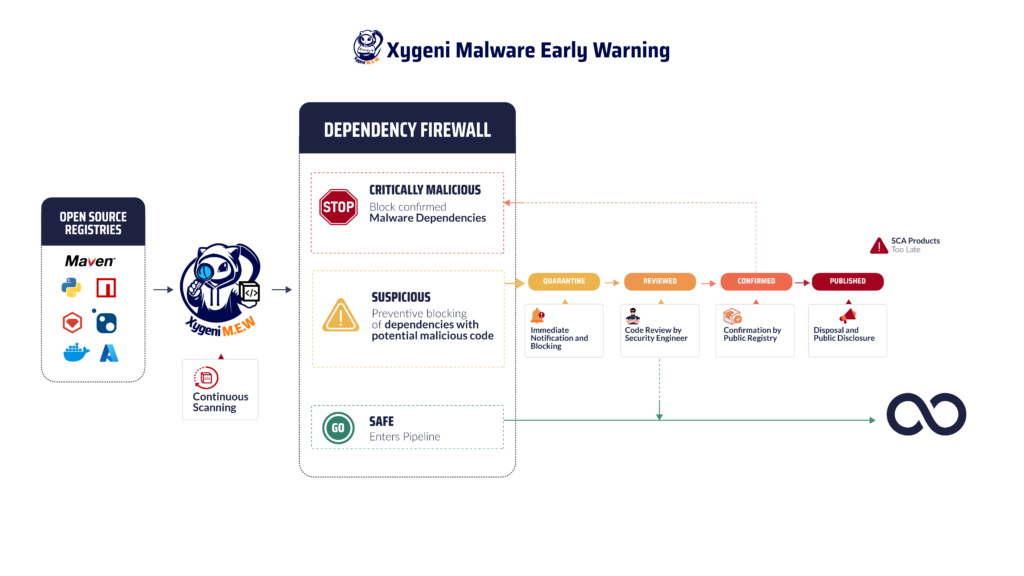

自动阻止机密进入您的存储库,甚至在 commit 完成。 - 恶意软件预警

实时扫描公共注册表并通过基于行为的检测阻止恶意包。 - 代码篡改检测

了解对关键文件的未经授权的更改, commit级上下文和警报。 - 建立诚信与认证

确保每件文物都是真实的、防篡改的、可追溯的——从源头到生产。 - 平台范围的优先级

使用 EPSS、可达性和业务环境等可利用性指标来过滤噪音并专注于真正重要的事情。

关键精华

与孤立的点解决方案不同, Xygeni 整合了您的 SDLC 成为一个功能强大、开发人员友好的平台。 这为您的团队提供了实时洞察、上下文风险优先级排序和自动化工作流程——所有这些都不会牺牲速度或效率。

那么,恶意代码如何造成损害呢?通过利用你的 pipeline、您对开源的信任以及 DevOps 本身的速度。以下哪项可能表明存在恶意代码攻击?上述任何危险信号。

您不需要多种工具来防御这些风险——您需要一个智能、统一的平台。

立即免费试用 Xygeni 并从内到外保护您的软件供应链。 开始免费试用 →