现代软件开发严重依赖开源软件漏洞扫描器解决方案来识别安全风险。然而,许多使用开源漏洞扫描器的组织难以检测到真正的威胁,因为这些工具通常缺乏高级风险评估和优先级排序功能。虽然网络安全中使用的开源漏洞扫描器软件有助于发现已知漏洞,但它并不总是提供可利用性分析、供应链安全洞察或自动补救选项。因此,依赖开源漏洞扫描器的安全团队经常会遇到误报、警报疲劳以及难以区分高风险漏洞和低影响漏洞的问题。

为了有效地管理软件安全,组织需要的不仅仅是传统的开源漏洞扫描程序——它们还需要一个全面的安全解决方案,包括实时检测、可达性分析和智能风险优先级。这正是 Xygeni 漏洞扫描平台所提供的。

开源漏洞扫描软件如何在网络安全中使用

组织使用开源漏洞扫描软件来查找外部依赖项中的安全漏洞。这些工具会扫描库、框架和容器化环境,并根据公开可用的漏洞数据库进行检查,例如:

虽然这些扫描仪有助于找到 过时或易受攻击的依赖项, 他们经常 缺乏实时威胁情报。因此,安全团队使用 漏洞扫描器开源 奋斗 按紧急程度对威胁进行排序, 导致 警觉疲劳 以及 响应时间较慢.

网络安全中使用的开源漏洞扫描软件的不足之处

安全团队依靠网络安全中使用的开源漏洞扫描软件来执行不同的安全任务,但每种软件都有明显的局限性:

- 软件组成分析(SCA): 查找开源依赖项中的漏洞,但不检查该漏洞是否真正可用于攻击。

- 容器安全: 扫描 Docker 镜像和 Kubernetes 设置是否存在错误配置,但不会告知攻击者是否可以利用它们。

- 网络漏洞扫描程序: 发现系统级弱点,但它们不能提供对应用程序依赖关系的足够可见性。

- CI/CD 安全检查: 防止已知漏洞的释放,但它们无法检测供应链攻击或依赖关系中的隐藏风险。

尽管开源漏洞扫描程序有助于发现安全问题,但这些工具通常会生成过多警报,且不会按重要性进行排序。这迫使安全团队手动检查每个问题,从而减慢修复速度并增加错过真正威胁的可能性。

为了改善安全工作流程,组织需要超越基本开源漏洞扫描器的解决方案。他们需要具有可达性分析、可利用性评分和自动优先级的工具,以确保安全团队首先关注最大的风险。

开源漏洞扫描程序的局限性

1. 没有可达性分析

大多数开源软件漏洞扫描程序会发现安全问题,但不会检查受影响的代码是否实际在应用程序中运行。这导致安全团队修复了不构成实际风险的漏洞并浪费了宝贵的时间。

计费示例:

- 扫描仪检测到 高严重程度漏洞 在图书馆里。

- 然而,如果应用程序 永远不会调用易受攻击的函数,有 没有真正的危险.

- 安全团队投入大量时间和精力 修复不影响生产的问题.

如果没有可达性分析,组织就很难确定哪些漏洞真正重要以及应该将精力集中在哪里。

2. 误报过多导致警报疲劳

网络安全中使用的许多开源漏洞扫描软件会发出数百条警报,但无法区分严重漏洞和小问题。这种超负荷会导致警报疲劳,使安全团队更难:

- 专注于 攻击者实际上可以利用的漏洞.

- 避免浪费时间 修复不构成直接威胁的问题.

- 确保这件事 最严重的漏洞将首先得到修复.

缺少什么?更智能的优先级排序,根据实际风险而不是仅根据严重性评分对漏洞进行排序。

3. 缺乏针对供应链攻击的保护

传统的漏洞扫描器开源工具仅检查已知漏洞,但无法检测恶意依赖项或供应链攻击。

他们未能发现的一些最大威胁包括:

- 域名抢注和依赖混淆 – 攻击者上传流行库的虚假版本,诱骗开发人员安装恶意代码。

- 开源存储库中的恶意软件 – 一些软件包含有隐藏的后门, standard 扫描仪无法识别。

- 零日威胁 – 如果软件包在 CVE 发布之前受到威胁,传统扫描器将无法检测到该问题。

计费示例: 一种广泛使用的 NPM 包感染了恶意软件.

- 传统扫描仪 不要举报 因为 尚未分配 CVE.

- Xygeni 的预警系统 显示器 实时开源存储库 并阻止恶意依赖项 在它们蔓延之前.

为了有效管理安全风险,组织需要超越基本开源漏洞扫描器的解决方案。他们需要主动威胁检测、实时监控和更好的优先级划分,以专注于真正重要的威胁。

Xygeni 如何修复开源漏洞扫描的漏洞

1. 使用 SAST

Xygeni 确保每一行 代码没有安全风险 通过检测开源漏洞扫描程序经常遗漏的威胁。这些威胁包括:

- 注射缺陷, XSS、CSRF、缓冲区溢出和内存管理问题。

- 身份验证和授权机制薄弱。

- 错误配置和潜在的信息泄露。

由于传统的开源软件漏洞扫描工具仅扫描已知问题,Xygeni 更进一步。它使用安全技术,在漏洞和恶意软件进入生产环境之前阻止它们。 guardrails 从源头上阻止漏洞。

2.扩展 Open Source Security 除了 CVE 之外,还有 SCA

网络安全中使用的大多数开源漏洞扫描软件仅关注已知的 CVE。然而,Xygeni 采取了更广泛和主动的方法:

- 检测危险包裹 即使没有分配 CVE.

- 识别和修复 牌照风险 这可能会影响合规性。

- 持续跟踪和更新 部署前的新漏洞.

- 表演 可达性分析 依赖关系确保只有真正 在运行时使用 被标记为关键。

3. 开源依赖项的自动修复

网络安全中使用的大多数开源漏洞扫描软件仅检测安全风险,但不提供自动修复。因此,安全团队必须手动检查和修补漏洞,这会减慢补救工作并造成开发瓶颈。

Xygeni 通过提供 自动修复 能力。Xygeni 不仅能标记风险,还能:

- 自动升级 易受攻击的开源依赖项。

- 提示 安全且经过预先测试的替代品 寻找有风险的组件。

- 生成 智能 pull requests,允许开发人员立即应用修复。

通过直接集成到 CI/CD 工作流程,Xygeni 确保安全补丁不会中断开发 pipelines. 这减少了手动工作量、缩短了补救时间,并确保了应用程序的安全,同时又不会减慢创新速度。

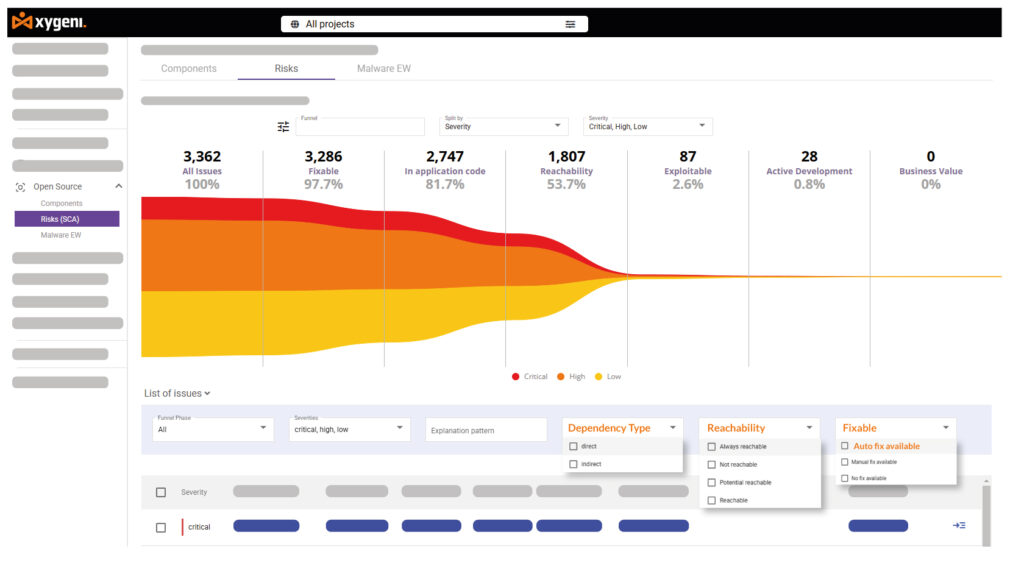

4. 优先级漏斗:消除干扰

传统的漏洞扫描器开源解决方案会向安全团队发送未经过滤的警报,导致其负担过重。但是,Xygeni 通过以下方式使风险优先级排序更快、更准确:

- 将数千条警报过滤为 主要威胁的重点列表.

- 减少 开发人员疲劳度降低高达 90%.

- 加快补救措施 关注那些可以被实际利用的漏洞.

这种情境感知优先级排序可确保安全团队花时间解决真正的风险,而不是追逐误报。

5. 确保整个软件供应链的安全

Xygeni 超越了典型的开源软件漏洞扫描程序,可以在攻击发生之前进行阻止。它:

- 吹氣梢 域名抢注、依赖混淆和受恶意软件感染的库.

- 扫描 恶意依赖 一旦它们出现。

- 集成安全检查 直接进入 CI/CD pipelines 尽早发现威胁。

借助预警系统,Xygeni 可以预防零日威胁并确保组织免受新兴风险的侵害。

结论:仅靠开源扫描仪是不够的

仅依赖开源软件漏洞扫描程序会留下严重的安全漏洞,攻击者可以利用这些漏洞。组织需要更全面的方法:

- SAST 确保每一行自定义代码的安全。

- SCA 检测漏洞 超越 CVE.

- 优先级漏斗 至 首先关注真正的威胁.

Xygeni 提供所有这些功能,确保应用程序在部署之前保持安全、合规且无漏洞。

准备好保护您的应用程序从代码到云端的安全了吗?