استخدم إطار MITER ATT & CK لقد أصبح عالميًا standard لتصنيف آلية عمل المهاجمين. ستجده غالبًا مكتوبًا بطريقتين: هجوم المتري و هجوم ميتريكلاهما يشيران إلى نفس المصدر. أحيانًا يُطلق عليه الناس أيضًا اسم إطار عمل هجوم MITRE أو ال إطار عمل Mitre att&ck.

على الرغم من اعتماده على نطاق واسع من قبل محللي الأمن، لا يزال العديد من المطورين يعتبرونه أمرًا خارج نطاق عملهم اليومي. ومع ذلك، يُعد الإطار مفيدًا أيضًا لـ DevSecOps. إنه يوفر خريطة واضحة للتكتيكات والتقنيات التي يستخدمها المهاجمون، والتي يمكن تطبيقها مباشرة على pipelines، الكود، والتبعيات.

في هذا الدليل، نقدم لك دليلاً عمليًا نظرة عامة على إطار ميتري att&ck من وجهة نظر المطور. نشرح كيفية ربط ATT&CK بالمخاطر الحقيقية مثل حقن التبعيات، وكشف الأسرار، و CI/CD علاوةً على ذلك، نُبيّن كيف تُساعد أدواتٌ مثل Xygeni المُطوّرين على تفسير النتائج في سياق تكتيكات وتقنيات ATT&CK، مما يُسهّل فهمها وتحديد أولوياتها.

ما هو MITRE ATT&CK؟

استخدم ميتري الرسمي إطار عمل ATT&CK هو قاعدة معرفية تُنظّم سلوك المُهاجمين عند محاولتهم اختراق الأنظمة. تخيّل الأمر كخريطة: كل تكتيك يُمثّل هدفًا (مثل الوصول إلى البيانات أو سرقة بيانات الاعتماد)، وكل تقنية تشرح الطريقة التي يستخدمها المُهاجمون لتحقيقه.

على الرغم من أن بعض عمليات البحث تشير إليها باسم ما هو إطار عمل هجوم المايتري؟ أو ببساطة ما هو هجوم الميتريشير كلا المصطلحين إلى نفس المشروع: دليل عملي لسلوك المهاجم يتم صيانته بواسطة MITRE.

باختصار، يساعدك ATT&CK على فهم ليس فقط نقاط الضعف، بل أيضًا كيفية استغلالها في الواقع. بالنسبة للمطورين، يعني هذا الانتقال من التنبيهات المبهمة إلى رؤى عملية مرتبطة بمهاجمين حقيقيين. playbooks.

ماذا تعني كلمة MITRE؟

يفترض الكثيرون أن MITRE اختصار. ولكنه ليس كذلك. MITRE هو اسم المنظمة غير الربحية التي أسست ATT&CK لمساعدة الحكومات. enterpriseومجتمع الأمن. هدفها هو مشاركة معلومات الخصوم بشكل مفتوح، ليتمكن الجميع، من المحللين إلى المطورين، من الدفاع بشكل أفضل.

ملاحظات: شركة MITER تُدير الشركة العديد من مبادرات الأمن، مثل تحديد هوية CVE ودعم NVD. يُعدّ MITRE ATT&CK أحد مشاريعها، ويُركّز على رسم خرائط لتكتيكات وتقنيات الخصوم.

شرح إطار عمل MITRE ATT&CK للمطورين

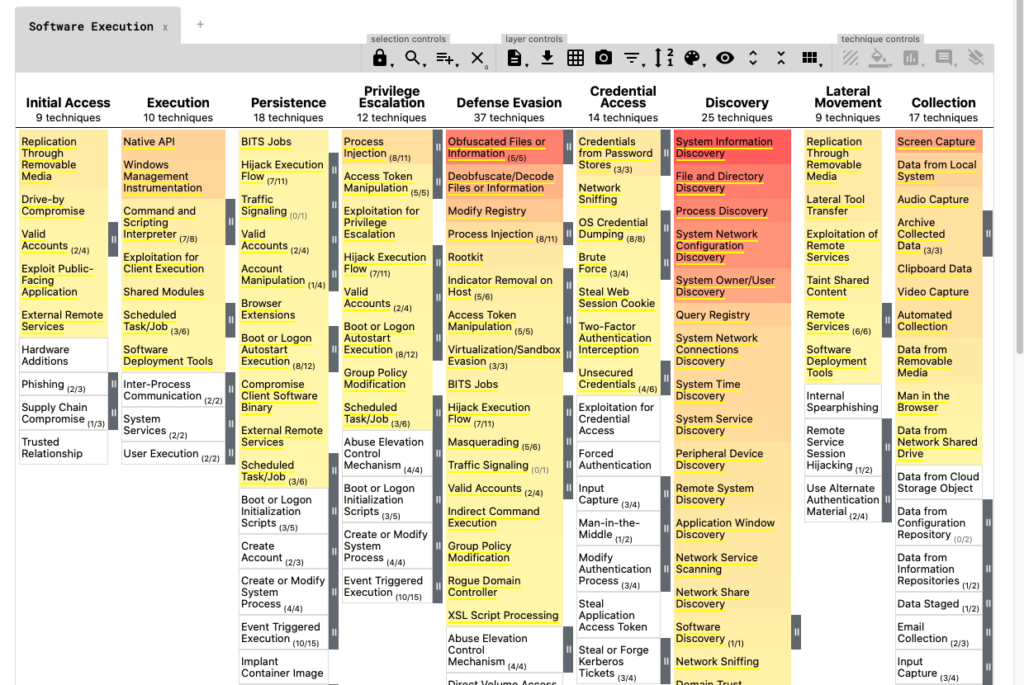

استخدم إطار MITER ATT & CK ليست قاعدة بيانات للأخطاء أو الثغرات الأمنية الشائعة. بل هي مصفوفة سلوك المهاجم:يظهر كل عمود تكتيك (ما يريد المهاجم تحقيقه)، وتحت كل تكتيك توجد تقنيات (كيف يحاولون القيام بذلك).

بالنسبة للمطورين، يمكنك التفكير في ATT&CK باعتبارها قائمة مراجعة أنماط الهجوم الشائعة التي قد تظهر في الكود الخاص بك أو التبعيات أو CI/CD pipelines.

مصفوفة MITRE ATT&CK في الممارسة العملية

فيما يلي بعض التكتيكات والتقنيات الأكثر أهمية بالنسبة لـ DevSecOps:

- الوصول الأولي (T1190): تم تكوينه بشكل خاطئ Terraform يترك البرنامج النصي دلو السحابة مفتوحًا.

- التنفيذ (T1059): A

curl | bashيقوم الأمر الموجود في Dockerfile بتشغيل كود غير مؤكد أثناء البناء. - الوصول إلى بيانات الاعتماد (T1552): An رمز AWS مُبرمجة في

.envيتيح الملف للمهاجمين الوصول المباشر. - الترشيح (T1048): ضار حزمة NPM يرسل البيانات بصمت خارج بيئتك.

- الاستمرارية (T1547): يضمن البرنامج النصي المخفي بعد التثبيت أن يتمكن المهاجم من إعادة الدخول بعد التنظيف.

من خلال ربط هذه المشكلات بمصفوفة ATT&CK، يرى المطورون على الفور كيف يرتبط سوء التكوين البسيط أو الممارسة غير الآمنة بـ سيناريو الهجوم في العالم الحقيقي.

لماذا يُعد MITRE ATT&CK مهمًا في DevSecOps

يعتقد العديد من المطورين أن ATT&CK مخصصة للمحللين فقط، لكن العكس هو الصحيح. عندما ترتبط ثغرة أمنية أو خطأ في التكوين بتكتيك مثل التنفيذ or الوصول إلى بيانات الاعتماد، يصبح من الأسهل:

- فهم وجهة نظر المهاجم.

- حدد أولويات النتائج التي يجب إصلاحها أولاً.

- التواصل مع فرق الأمن بنفس اللغة.

لابيلا ريال Pipeline أمثلة

على سبيل المثال، برنامج نصي ضار بعد التثبيت في حزمة NPM يتم تعيينها إلى التنفيذ و exfiltration.

وبالمثل، أ ملف Terraform تم تكوينه بشكل غير صحيح يؤدي عرض دلو S3 إلى الاتصال مباشرة بـ الوصول الأولي.

A رمز AWS المبرمج في المستودع يمثل بوضوح الوصول إلى بيانات الاعتماد.

أخيرا ، أ بيانات إشارات التبعية المشوشة يتوافق مع القيادة والسيطرة (C2).

بدلاً من مجرد رؤية علامة "الخطورة الحرجة"، يحصل المطورون على قصة واضحة كيف سيستغل المهاجمون هذه المشكلة. هذا يجعل الأمن أقل تعقيدًا وأكثر قابلية للتنفيذ.

سد الفجوة

أخيرًا، قامت ATT&CK ببناء جسر بين المطورين وفرق الأمنيستخدم كلا الجانبين نفس التكتيكات والأساليب لوصف المخاطر. يمكن للمطورين تصفية النتائج التي تتوافق مع الوصول الأولي or exfiltrationفي حين يمكن للمحللين رؤية أي المستودعات و pipelineتُعدّ الشركات الأكثر عرضةً للخطر. يُسهّل هذا السياق المُشترك فرزَ الحالات، ويُقلّل من الضوضاء، ويضمن حلّ المشكلات ذات التأثير الكبير أولاً.

تكتيكات وتقنيات MITRE ATT&CK في DevSecOps

استخدم إطار MITER ATT & CK غالبًا ما يُنظر إليه على أنه نظرية. ومع ذلك, بالنسبة للمطورين، يتم ترجمتها مباشرة إلى الترميز المشترك و pipeline القضايا. يوضح الجدول أدناه كيفية تحديد تقنيات الهجوم والضرب الخريطة تتوافق مع سيناريوهات DevSecOps اليومية.

| تكتيك ATT&CK | معرف التقنية | مثال على DevSecOps |

|---|---|---|

| الوصول الأولي | T1190 | يؤدي تكوين البرنامج النصي Terraform بشكل غير صحيح إلى فتح دلو S3. |

| التنفيذ | T1059 | curl | bash داخل Dockerfile يتم تشغيل الكود غير المُتحقق منه. |

| الوصول إلى بيانات الاعتماد | T1552 | رمز AWS مبرمج في .env ملف. |

| exfiltration | T1048 | التبعية مع إشارات الكود الغامضة خارج البناء. |

| إصرار | T1547 | برنامج نصي ضار بعد التثبيت مخفي في حزمة NPM. |

في الواقع، يُثبت هذا أن إطار عمل هجوم ميتري ليس مجردًا. فهو يعكس نفس المشاكل التي يواجهها المطورون يوميًا في المستودعات و CI/CD pipelines.

تطبيق MITRE ATT&CK في CI/CD Pipelines

في DevSecOps، pipelineغالبًا ما تكون هذه الأكواد بمثابة جسر بين الكود والإنتاج. ومع ذلك، فإنها تُصبح أيضًا مصدر هجوم جديد. مشاكل تحديد المواقع في CI/CD تساعد تكتيكات وتقنيات MITRE ATT&CK المطورين على رؤية المخاطر بطريقة منظمة.

من التنبيهات العامة إلى النتائج المرسومة بواسطة ATT&CK

بدلا من الرسائل الغامضة مثل تم اكتشاف نص غير آمنيمكن وضع علامة على النتائج باستخدام سياق ATT&CK:

- التنفيذ (T1059): A

curl | bashيتيح الأمر الموجود داخل Dockerfile للمهاجمين تشغيل تعليمات برمجية عشوائية. - الوصول إلى بيانات الاعتماد (T1552): An

.envيتيح الملف الذي يحتوي على رموز AWS المضمنة إمكانية الوصول المباشر إلى موارد السحابة. - الترشيح (T1048): يقوم التبعية التي تحتوي على كود منارة غامض بإرسال البيانات بصمت خارج المؤسسة.

- الاستمرارية (T1547): تضمن البرامج النصية الضارة بعد التثبيت أن يتمكن المهاجم من استعادة الوصول حتى بعد التنظيف.

ونتيجة لذلك، لا يرى المطورون فقط "الحرج" مقابل "المتوسط". بل يرون كيف يمكن للمهاجم استغلالهاولماذا هذا مهم في العالم الحقيقي.

لماذا هو مفيد للمطورين

علاوة على ذلك، باستخدام ATT&CK في pipelines يجعل تحديد الأولويات أسهل:

- القضايا المرتبطة بـ الوصول الأولي or الوصول إلى بيانات الاعتماد في كثير من الأحيان يتم منع الدمج.

- المشاكل التي تم وضع علامة عليها تحت exfiltration تتطلب استجابة أسرع، لأنها تخاطر بتسريب البيانات.

- يمكن فرز التقنيات ذات الخطورة المنخفضة لاحقًا دون عرقلة سير العمل.

في الواقع، يُحوّل الربط مع ATT&CK عمليات التحقق الأمني إلى أداة عملية للمطورين. فهو يُقلل من التشويش، ويُوفر سياقًا واضحًا، ويُوازن لغة الأمان مع مهام البرمجة اليومية.

كيف يساعد Xygeni المطورين على استخدام MITRE ATT&CK

زيجيني لا يحل محل إطار عمل MITRE ATT&CK، ولكنه يُسهّل على المطورين ربط النتائج بتكتيكات وتقنيات ATT&CK. تكتشف المنصة المخاطر عبر SAST, SCA, IaC المسح والكشف عن الأسرار والبرمجيات الخبيثة. يمكن بعد ذلك جمع هذه النتائج مفهومة في سياق ATT&CK:

- غير آمن

curl | bashالأمر الموجود داخل Dockerfile يتعلق بـ التنفيذ (T1059). - يتوافق البرنامج النصي المخفي بعد التثبيت داخل حزمة NPM مع الترشيح (T1048).

- الرمز المميز المبرمج في ملف التكوين يناسب الوصول إلى بيانات الاعتماد (T1552).

ما أهمية هذا؟ لأن ATT&CK تُتيح للمطورين طريقةً مُنظّمةً لفهم سلوك المهاجم الحقيقي. فبدلاً من الاكتفاء بتصنيفه على أنه "خطير" أو "متوسط الخطورة"، يُمكن للمطورين رؤية الصورة الأشمل: أي التكتيكات تُمكّنها الثغرة الأمنية ولماذا يُعدّ إصلاحها مُلحّاً.

علاوة على ذلك، تُنشئ ATT&CK لغة مشتركة بين المطورين وفرق الأمن. عندما تُشرح النتائج بأساليب مثل الوصول الأولي or الوصول إلى بيانات الاعتمادويتفهم كلا الجانبين المخاطر بنفس المصطلحات، مما يجعل عملية الفرز أسرع وأقل ذاتية.

تعمل Xygeni على تعزيز هذه العملية من خلال:

- اكتشاف المشكلات في وقت مبكر في المستودعات و pipelines.

- حظر عمليات الدمج غير الآمنة مع guardrails.

- تسليط الضوء على أنواع المخاطر التي يمكن تفسيرها من خلال ATT&CK.

بهذه الطريقة، يمكن للمطورين تجاوز عدد نقاط الضعف وفهم تقنيات المهاجم الحقيقي مخفية في الكود الخاص بهم و pipelines.

قائمة التحقق: جلب MITRE ATT&CK إلى Pipelines

| خطوة | اكشن | لماذا يهم |

|---|---|---|

| 1. نتائج الخريطة | التواصل SAST, SCA, IaC، ونتائج المسح السري لتكتيكات ATT&CK. | يمنح المطورين السياق من خلال إظهار كيفية ربط الثغرات الأمنية بالهجمات الحقيقية. |

| 2. تهيئة Guardrails | يتم دمج الكتل تلقائيًا عند ظهور تقنيات ATT&CK الحرجة. | يمنع الكود القابل للاستغلال من الوصول إلى الإنتاج pipelines. |

| 3. استعمال Dashboards | تتبع تكتيكات وتقنيات ATT&CK التي تظهر عبر المستودعات والفرق. | يساعد في تحديد أولويات الإصلاحات وتحديد فجوات التغطية بسرعة. |

| 4. تدريب المطورين | المشي من خلال أمثلة حقيقية مثل غير آمنة IaC، الأسرار، أو التبعيات. | يجعل ATT&CK ملموسًا ومفيدًا في مهام الترميز اليومية. |

| 5. قم بالمراجعة بانتظام | ضبط guardrails والتخطيط لمواكبة التهديدات الجديدة. | يضمن pipeline تتطور الدفاعات مع تقنيات المهاجم. |

خاتمة

إطار عمل MITRE ATT&CK ليس مجرد مورد للمحللين؛ بل هو أداة عملية يمكن للمطورين استخدامها لتأمين الكود، pipelineمن خلال ربط المخاطر بتكتيكات وتقنيات ATT&CK، تتجاوز فرق التطوير التنبيهات العامة وتكتسب رؤية واضحة كيف يمكن للمهاجمين استغلال برامجهم.

علاوة على ذلك، تُجسّد هذه اللغة المشتركة الفجوة بين الأمان والتطوير. يدرك المطورون لماذا لا يُعدّ الرمز المُبرمج مسبقًا مجرد ممارسة سيئة، بل حالة حقيقية من الوصول إلى بيانات الاعتمادوعلى نحو مماثل، يرى المحللون كيف يمكن للقضايا في IaC أو التبعيات تتناسب مع الوصول الأولي or التنفيذ.

إذا كنت مطورًا، فابدأ بخطوات صغيرة: قارن بين نتيجة أو اثنتين من مستودعك ومصفوفة MITRE ATT&CK. نتيجةً لذلك، ستعرف فورًا ما إذا كنت معرضًا لأساليب مثل الوصول الأولي, التنفيذ أو exfiltration. هذه الممارسهcisإن هذا وحده يجعل المخاطر أكثر واقعية وأسهل في تحديد الأولويات.

مع Xygeni، لن تحتاج إلى اكتشاف ذلك بمفردك. النتائج من SAST, SCA, أسرار, IaCويمكن تفسير فحص البرامج الضارة من خلال أساليب وتكتيكات ATT&CK. لذلك، يمكنك التصفية حسب TTP، وتطبيقها guardrails in CI/CD، وحظر التعليمات البرمجية غير الآمنة قبل وصولها إلى الإنتاج.

👉 احجز عرضًا توضيحيًا لـ Xygeni وشاهد كيف تتصل تكتيكات MITRE ATT&CK بمستودعاتك و pipelineس في دقائق.