إن الحفاظ على أمان التطبيقات أصبح أكثر أهمية من أي وقت مضى. في عام 2024 ، أكثر 54,000 حالة طوارئ أمنية جديدة نُشرت، وهو رقم قياسي. يُظهر هذا الارتفاع سرعة نمو مساحة الهجوم، خاصةً مع اعتماد التطبيقات الحديثة بشكل أكبر على الأكواد مفتوحة المصدر وحزم الجهات الخارجية. لهذا السبب، سكا ضد sast النقاش ليس تقنيًا فحسب، بل استراتيجي أيضًا. بدلًا من تفضيل أحدهما على الآخر، تستخدم الفرق المهتمة بالأمن كلا الخيارين. SAST يكتشف الأخطاء والعيوب في الكود الخاص بك في وقت مبكر. SCA يتتبع المشاكل في التبعيات قبل وصولها إلى الإنتاج. أدوات مختلفة، طبقات مختلفة، ولكن معًا، تُسدّ هذه الثغرات الحقيقية.

في هذا الدليل، نقوم بتقسيم الاختلافات بين sast وسكا، وكيف يعملون جنبًا إلى جنب، وكيف زيجيني يوحدهم في منصة واحدة مصممة خصيصًا لـ DevSecOps.

ما هو SAST?

اختبار أمان التطبيق الثابت (SAST) يشبه وجود نظام إنذار مبكر لشفرتك الخاصة. من خلال مسح شفرة المصدر، والشفرات الثنائية، والملفات الثنائية، SAST يحدد نقاط الضعف قبل أن تصبح مشكلة بوقت طويل. على سبيل المثال، يُشير إلى مشاكل مثل حقن SQL أو البرمجة النصية عبر المواقع (XSS) في حين أن الكود لا يزال قيد التطوير.

الفوائد الرئيسية لل SAST:

- كشف مبكر:يكتشف نقاط الضعف في وقت مبكر، مما يوفر الوقت والمال في إصلاحها لاحقًا.

- تغطية شاملة:يتحقق من جميع التعليمات البرمجية المخصصة بدقة، ويتأكد من عدم تفويت أي شيء.

- ردود الفعل في الوقت الحقيقي:يرشد المطورين أثناء الكتابة، مما يضمن جودة الكود بشكل أفضل.

- تحسين جودة الكود:يعزز الأمان مع تحسين إمكانية الصيانة.

بلمسة عصرية SAST تتطور الأدوات بسرعة. وللحفاظ على فعاليتها، لا يجب عليها فقط اكتشاف مشاكل مثل SQLi أو XSS، بل يجب عليها أيضًا تحديد أولويات ما يمكن استغلاله فعليًا وتقديم إرشادات آنية للمطورين. وهنا تبرز أدوات مثل Xygeni، وسنتناولها بالتفصيل أدناه.

ما هو SCA?

في هذه الأثناء، تحليل تكوين البرمجيات (SCA) يتعلق الأمر بإدارة المخاطر في تبعيات الجهات الخارجية والبرمجيات مفتوحة المصدر. مع اعتماد التطبيقات الحديثة بشكل كبير على مكونات مفتوحة المصدر - غالبًا بنسبة تصل إلى 90% -SCA يصبح أمرًا بالغ الأهمية لتتبع نقاط الضعف وقضايا الترخيص.

الفوائد الرئيسية لل SCA:

- إدارة التبعية:يحتفظ بقائمة مواد البرنامج الخاصة بك (SBOM) محدثة.

- كشف الضعف:أعلام المشكلات باستخدام قواعد البيانات مثل NVD or OpenSSF.

- الامتثال للترخيص: يساعد على الامتثال لمتطلبات ترخيص المصدر المفتوح.

- تنبيهات استباقية: يبحث عن المكونات القديمة لتجنب المخاطر المخفية.

من خلال إصلاح نقاط الضعف في التبعيات الخارجية، SAST و SCA تعمل هذه الأنظمة معًا بشكل جيد لتوفير أمان قوي للتطبيق. كما أن المقارنة بين SCA vs SAST يوضح كيف تدعم هذه الأدوات بعضها البعض، وتعالج أجزاء مختلفة من تحديات أمن التطبيقات بشكل فعال.

SAST vs SCA:الاختلافات الرئيسية في أمان التطبيقات

| البعد | SAST | SCA |

|---|---|---|

| التركيز الأساسي | كود المصدر الخاص | التبعيات مفتوحة المصدر والتابعة لجهات خارجية |

| الوقت | من الأفضل تطبيقه خلال مرحلة التطوير | المراقبة المستمرة قبل وبعد النشر |

| أنواع الثغرات الأمنية | يكتشف عيوب الترميز (على سبيل المثال، حقن SQL، XSS) | تحديد نقاط الضعف المعروفة في المكتبات والحزم الخارجية |

| مجال | يقوم بتحليل الكود المخصص المكتوب داخليًا | يقوم بمسح جميع التبعيات المباشرة والمتعدية في قاعدة التعليمات البرمجية |

| أفضل حالة استخدام | تأمين التطبيقات الملكية | إدارة المخاطر في مكونات البرامج مفتوحة المصدر والجهات الخارجية |

| التأثير على التنمية | تحسين ممارسات الترميز الآمنة من خلال ردود الفعل في الوقت الفعلي | ضمان الامتثال والتخفيف من المخاطر الناجمة عن المصادر الخارجية غير الموثوقة |

كما يظهر في هذه المقارنة، SAST و SCA تختلف في الأداء، لكنها تتكامل بشكل جيد. استخدامها معًا يضمن عدم وجود ثغرات في استراتيجيتك الأمنية.

لماذا أنت حاجة يبلغ قطر كلاً من SAST و SCA

بدلا من الاختيار بين SCA vs SAST، استخدم كليهما لإنشاء دفاع متعدد الطبقات. وإليك السبب:

- حماية شاملة: SAST يغطي الكود المخصص، بينما SCA يؤمن التبعيات الخاصة بالجهات الخارجية.

- تقليل سطح الهجوم:يعملان معًا على القضاء على نقاط الضعف في تطبيقاتك.

- الكفاءة:تساعد عمليات سير العمل المبسطة على حل الثغرات الأمنية بشكل أسرع.

للحصول على نظرة أعمق حول بناء التطبيقات الآمنة، استكشف هذا القسم التفصيلي دليل ممارسات الترميز الآمن لـ OWASP، مورد قيّم لمحترفي DevSecOps. كما يمكنك الاطلاع على حلقة SafeDev Talk على SCA vs SAST - كيف يتكاملان لتحقيق أمن أقوى؟

لماذا SAST و SCA المسألة في عام 2025: احتياجات أمن التطبيقات الحديثة في السياق

فرق الأمن اليوم لا تكتفي بتصحيح الأخطاء، بل تحمي البيانات المهمة pipelineوإدارة المخاطر عبر التبعيات مفتوحة المصدر، والالتزام باللوائح المتزايدة.

في أوائل شنومكس، أكثر من 80% من قواعد البيانات تحتوي على ثغرات أمنية مفتوحة المصدر معروفةوفقًا لتقارير الصناعة. ومع من المتوقع أن يشكل الترميز بمساعدة الذكاء الاصطناعي ما بين 30% إلى 50% من الترميز الجديد في بعض المنظمات، أصبح من الصعب تتبع ما هو آمن وما هو غير آمن.

في هذه الأثناء، اللوائح التنظيمية مثل NIS2 وDORA وقواعد SEC الجديدة إننا نجعل من إمكانية تتبع الأمان أمراً ضرورياً، وليس مجرد أمر لطيف.

أضف هجمات سلسلة التوريد البارزة مثل أدوات xz or CTX، ومن الواضح: الطريقة القديمة للقيام بـ AppSec ليست كافية.

لهذا سكا و sast ليست اختيارية. عند استخدامها معًا، تمنح الفرق رؤية واضحة للمخاطر الخاصة ومخاطر الجهات الخارجية. يكمن السر الآن في دمجها في سير عمل يستخدمه المطورون فعليًا.

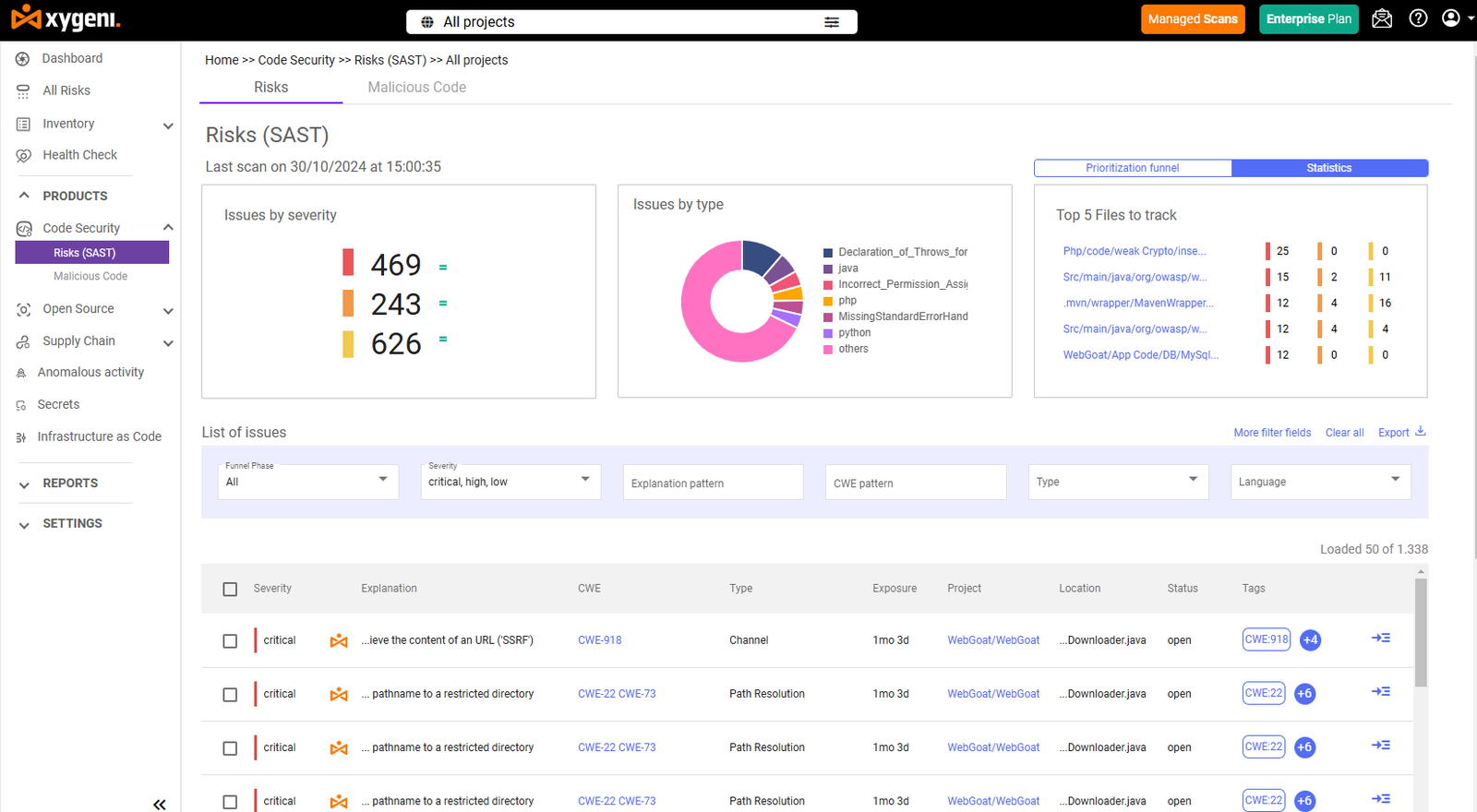

زيجيني: الموحد SAST و SCA الحلول

غالبًا ما تواجه فرق الأمن صعوبة في الاختيار بين SAST vs SCAولكن الحقيقة هي أن كلاهما ضروري. SAST vs SCA ليست منافسة، بل هي شراكة. بينما SAST يقوم بتحليل الكود الخاص بحثًا عن العيوب الأمنية، SCA يقوم بفحص المكونات مفتوحة المصدر والمكونات التابعة لجهات خارجية بحثًا عن الثغرات الأمنية المعروفة.

تجمع Xygeni SAST و SCA في منصة موحدة، مصممة لتتناسب مع سير عمل DevSecOps. يضمن هذا النهج الأمان طوال عملية التطوير، بدءًا من تحليل الكود المخصص ووصولًا إلى إدارة مخاطر المصادر المفتوحة.

استباقية SAST:تأمين الكود الخاص من البداية

اختبار أمان التطبيقات الثابتة من Xygeni (SAST) يقوم بتحليل الكود الخاص بك منذ لحظة كتابته، ومسح الكود المصدري، والرمز الثنائي، والملفات الثنائية بحثًا عن عيوب أمنية حرجة.

تتضمن التهديدات الرئيسية التي تم اكتشافها ما يلي:

- حقن SQL، وبرمجة النصوص عبر المواقع (XSS)، وحقن الأوامر

- أخطاء إدارة الذاكرة مثل تجاوز سعة المخزن المؤقت

- منطق المصادقة غير الآمن وكشف البيانات

- الكود المشفر أو الضار مثل برامج الفدية أو برامج التجسس أو الأبواب الخلفية

ولكن ما يجعل Xygeni مختلفًا ليس مجرد الكشف، بل تحديد الأولويات أيضًا.

دقة مثبتة بالمعايير

زيجيني-SAST تم اختباره باستخدام الرسمي معيار OWASPحيث حققت:

- معدل إيجابي حقيقي بنسبة 100% في جميع الفئات الرئيسية مثل SQLi وXSS

- A معدل إيجابيات كاذبة منخفض بنسبة 16.7%، متفوقة على أدوات مثل CodeQL وSemgrep وSonarQube

- درجات مثالية في مجالات حرجة مثل التشفير الضعيف واكتشاف ملفات تعريف الارتباط غير الآمنة

تظهر هذه النتائج أن Xygeni يكتشف التهديدات الحقيقية، ويتجنب إهدار وقت فريقك في الضوضاء.

الإصلاح التلقائي و CI/CD الاندماج

لتسريع الحل، تم دعم Xygeni بالذكاء الاصطناعي تصليح ذاتي:

- يقترح تغييرات آمنة في الكود في الوقت الحقيقي

- يولد تلقائيا pull requests مع تصحيحات مدركة للسياق

- يعمل مباشرة داخل CI/CD سير العمل دون حظر الإصدارات

وهذا يعني أن فريقك يعمل على إصلاح الثغرات الأمنية مبكرًا، قبل أن تصل إلى الإنتاج، دون إبطاء عملية التطوير.

تصميم صديق للمطورين

- تثبيت CLI بسطر واحد

- طويل SCM التكامل (GitHub، GitLab، Azure DevOps، Bitbucket، Jenkins)

- الإخراج بصيغة JSON و SARIF و CSV و Markdown

- دعم القواعد المخصصة في YAML

- تعليقات العلاقات العامة المضمنة و guardrails

مع Xygeni، SAST يصبح جزءًا سلسًا من دورة تطويرك الآمنة، من الاكتشاف إلى العلاج، دون أي احتكاك.

ذكي SCA:حماية التبعيات مفتوحة المصدر

تعتمد التطبيقات الحديثة على المصادر المفتوحة أكثر من أي وقت مضى، ولكن هذا ينطوي على مخاطر. تُظهر الدراسات الحديثة أن 74% من قواعد البيانات تحتوي على مكونات مفتوحة المصدر عالية المخاطر، والتي 91% من هذه المكونات متأخرة عن الإصدارات السابقة بعشرة إصدارات على الأقل. بدون الرؤية والتحكم المناسبين، قد تضطر إلى إرسال الثغرات الأمنية مباشرة إلى الإنتاج.

تحليل تركيب البرمجيات في Xygeni (SCA) يتجاوز بكثير سرد نقاط الضعف الشائعة. فهو يوفر طبقة حماية ذكية آنية لنظامك البيئي التابع لجهة خارجية.

الكشف المتقدم عن الثغرات الأمنية الشائعة

يقوم Xygeni بمسح جميع التبعيات، المباشرة والمتعدية، والأعلام:

- الثغرات الأمنية المعروفة باستخدام NVD وOSV وGitHub Advisory وغيرها

- الحزم القديمة مع وجود بقع مفقودة

- السلوك الشاذ أو الخبيث في حزمة نصوص التثبيت

- Typosquatting, ارتباك التبعيةو الحزم الداخلية غير المحددة النطاق

- الأنماط المشتبه بها المرتبطة بـ برامج التجسس، وبرامج الفدية، والأبواب الخلفية

إمكانية الوصول والاستغلال: التركيز على ما يهم

بدلاً من إغراقك بالتنبيهات، يستخدم Xygeni تحليل إمكانية الوصول لإظهار نقاط الضعف التي هي في الواقع مستعمل في تطبيقك:

- يتتبع مسارات التنفيذ ورسوم المكالمات

- إعطاء الأولوية للثغرات الأمنية بناءً على إبس (استغلال نظام تسجيل النتائج التنبؤية)

- يقلل من النتائج الإيجابية الكاذبة بنسبة تصل إلى 70%

- التمييز بين مسارات التعليمات البرمجية التي يمكن الوصول إليها وغير المستخدمة

يتيح هذا لفريقك التركيز فقط على المخاطر القابلة للاستغلال، مما يوفر الوقت ويقلل الضوضاء.

الإصلاح التلقائي في CI/CD

ليس بالضرورة أن يكون إصلاح التبعيات الضعيفة يدويًا. يُؤتمت Xygeni هذه العملية باستخدام:

- اقتراحات الإصلاح الفوري مباشرة في سير عملك

- الإصلاح التلقائي بالجملة: تطبيق ترقيات التبعية المتعددة في إجراء واحد

- يستخرج تلقائيا pull requests مع إصدارات التصحيح الآمنة

- طويل CI/CD التكامل من أجل الحماية المستمرة

لا مزيد من البحث بين السجلات أو التلاعب بإصدارات التصحيح، فقط الإصلاح السريع والمستهدف حيث يكون ذلك مهمًا.

الكشف المبكر عن البرامج الضارة لـ OSS

يقوم Xygeni بفحص السجلات العامة بشكل مستمر (مثل NPM وPyPI وMaven) للكشف عن:

- الحزم المصابة بالبرامج الضارة

- تهديدات اليوم صفر

- نصوص التثبيت المشبوهة

- السلوك المرتبط ببرامج التجسس أو الأبواب الخلفية

إذا تم وضع علامة على شيء ما، Xygeni المحاجر يُنبه فريقك، بل ويساعد في إخطار السجل لمنع انتشاره. أنت محمي قبل وصول الحزم الضارة إليك. pipelines.

الشفافية الكاملة والامتثال لـ SBOM

هل تحتاج إلى إثبات محتوى الكود الخاص بك؟ يُنشئ Xygeni تلقائيًا SBOMs في تنسيقات مثل سبدكس و سيكلون DX، ويتكامل تقارير الكشف عن الثغرات الأمنية (VDR) لضمان إمكانية التتبع الكامل.

- يتوافق مع متطلبات EO 14028 وNIST SP 800-204D وDORA وFDA

- يتتبع مخاطر الترخيص عبر جميع المكونات

- يعمل عبر CLI أو WebUI، مدمج بالكامل في CI الخاص بك pipelines

وهذا يضمن لك تلبية التوقعات التنظيمية مع الحفاظ على سلسلة التوريد الخاصة بك آمنة وقابلة للتدقيق.

SAST vs SCA:ميزات الأمان المتقدمة التي تميز Xygeni

عند مقارنة سكا ضد sastلا يتعلق الأمر فقط بما يكتشفونه، بل بذكائهم في تنفيذه. تُحوّل Xygeni أدوات AppSec التقليدية إلى نظام موحد وذكي يُزيل التشويش ويُسرّع عملية الإصلاح.

إليك الطريقة زيجيني SAST و SCA العمل معا لتحقيق تأثير أمني حقيقي:

إمكانية الاستغلال وإمكانية الوصول: إعطاء الأولوية لما هو حقيقي

تُغرق معظم أدوات الأمان الفرق بتنبيهات غير ذات صلة. يُحل Xygeni هذه المشكلة بفضل تحليل قابلية الاستغلال و تتبع إمكانية الوصول:

- SAST يتم تصفية النتائج من خلال تحليل تدفق البيانات للإشارة إلى العيوب القابلة للاستغلال فقط

- SCA يتم تصنيف الثغرات الأمنية بناءً على ما إذا كان يتم استخدام الكود المعرض للخطر بالفعل

- عند الجمع بين تسجيل نقاط EPSS، يرى فريقك ما هو مهم أولاً، ولا شيء آخر

يؤدي هذا إلى تقليل إجهاد التنبيه بشكل كبير ويقطع الضوضاء.

AutoFix: إصلاح يكتب نفسه

تعمل Xygeni على تسريع الأمان من خلال التخلص من الإصلاحات اليدوية:

- AutoFix المدعوم بالذكاء الاصطناعي يولد pull requests على حد سواء SAST و SCA مسائل

- تتماشى التصحيحات مع أفضل الممارسات وتستهدف المشكلة الحقيقية

- الإصلاح التلقائي بالجملة تطبيق إصلاحات متعددة في تدفق واحد

- جميع التغييرات CI/CDجاهز وموافق عليه من قبل المطور

يصبح إصلاح الثغرات الأمنية جزءًا لا يتجزأ من عملية التطوير - وليس عائقًا.

الكشف المبكر عن البرامج الضارة في التبعيات

مع ارتفاع عدد الحزم مفتوحة المصدر الضارة بنسبة تزيد عن 300% على أساس سنوي، أصبح الكشف عن البرامج الضارة أمرًا ضروريًا الآن in SCA الأدوات.

يقوم Xygeni بفحص السجلات العامة في الوقت الفعلي (NPM، PyPI، Maven) للكشف عن:

- التلاعب بالأخطاء الإملائية، والارتباك في التبعيات، والبرامج النصية المشبوهة

- الأبواب الخلفية وبرامج التجسس وبرامج الفدية في الحزم

- تهديدات اليوم صفر قبل أن تصل إليك pipeline

إذا تم العثور على تهديد، فسيتم حظره وحجره وتتبعه بسرعة.

الالتزام، SBOM، و VDRs: مدمجة

تقوم Xygeni بأتمتة مهام الحوكمة الرئيسية مع كل عملية بناء:

- يولد SBOMs بتنسيقات SPDX وCycloneDX

- يتوافق مع إرشادات NIST SP 800-204D وDORA وEO 14028 وFDA

- ويشمل تقارير الكشف عن الثغرات الأمنية (VDRs) لتتبع المخاطر بمرور الوقت

- يتكامل مع واجهة سطر الأوامر (CLI) أو واجهة المستخدم على الويب، ولا يحتاج إلى أدوات إضافية

لم يعد الامتثال أمرًا ثانويًا، بل أصبح مستمرًا وشفافًا وجاهزًا للتدقيق.

منصة واحدة، تدفق واحد

على عكس الأدوات المجزأة، توفر Xygeni ما يلي:

- نتائج موحدة لـ SAST و SCA في واحد dashboard

- CI/CD guardrails والسياسات التي تفرض الأمن من خلال التحول إلى اليسار

- تنبيهات في الوقت الفعلي مع إرشادات الإصلاح السياقية

- إمكانية التتبع الكامل من المعرضين للخطر commit لحل الإصلاح

سواء كنت تقوم بتأمين الكود الخاص بك أو سلسلة توريد OSS الخاصة بك، فإن Xygeni يغطي كل ذلك، مع احتكاك أقل، وتنبيهات أقل، ونتائج أسرع.

الأمن ليس مجرد أدوات، بل هو حوكمة.

لا يقتصر أمان التطبيقات على اكتشاف الثغرات الأمنية فحسب، بل يتعلق أيضًا بمعرفة من يتحمل المخاطر، ومن يُصلحها، وكيف تتوافق هذه الإجراءات مع سياسات الأمان الداخلية لديك.

مع نمو مؤسستك، الرؤية وحدها لن تكفيأنت بحاجة إلى إمكانية التتبع. هذا يعني:

- من أضاف التبعية الضعيفة؟

- من المسؤول عن الإصلاح؟

- هل يتوافق الإصلاح مع سياسات الأمان الخاصة بك؟

هنا تتكامل الأدوات المناسبة والحوكمة. عندما تتكامل SAST و SCA أدوات إنهم يدمجون سير عملك بالطريقة الصحيحة، ولا يكتفون بالعثور على المشكلات. بدلاً من ذلك، فإنهم يساعدون في فرض قواعد الأمن، تعيين المسؤولية، وتسريع الإصلاحات باستخدام تدفقات واضحة وآلية.

علاوة على ذلك، على نطاق واسع، تُصبح الحوكمة بمثابة حلقة الوصل بين الكشف والمعالجة. فبدونها، لا نجمع سوى التنبيهات، أما بفضلها، فنتخذ إجراءات فعلية.

لهذا تقدم Xygeni سياسة قائمة على guardrails، ومهام الفريق المخصصة، و إمكانية التتبع الكامل عبر دورة حياة تطوير البرامج الآمنة الخاصة بكيمكنك معرفة من قام بإدخال المخاطر، ومن يملك الحل، وما إذا كان التغيير يتوافق مع نموذج الحوكمة الخاص بك.

باختصار، لا يقتصر الأمن على الكشف، بل يصبح فعالاً فقط عندما يُسهّل نظامك على الشخص المناسب التصرف بسرعة.

هل أنت مستعد لتأمين سير عمل التطوير الخاص بك باستخدام الأدوات المناسبة؟

استكشف قوائمنا التي أعدها خبراؤنا للعثور على أفضل الحلول لفريقك:

- أفضل 10 برامج لتحليل التركيب (SCA) أدوات لفرق DevSecOps

اكتشف أفضل الأدوات لإدارة مكونات المصدر المفتوح وحماية سلسلة توريد البرامج الخاصة بك. - ★★★★ SAST أدوات لفرق DevSecOps

قم بمقارنة أدوات تحليل الكود الثابت الرائدة للكشف عن نقاط الضعف في وقت مبكر من التطوير.

أسئلة وأجوبة حول SCA vs SAST

ما هو الفرق الرئيسي بين SCA vs SAST?

SAST يقوم بفحص الكود الخاص بحثًا عن عيوب أمنية، بينما SCA يركز على مكونات الطرف الثالث والمفتوحة المصدر لتحديد نقاط الضعف ومخاطر الترخيص

يستطيع SAST و SCA يمكن استخدامها معًا؟

نعم ، باستخدام SAST و SCA يوفر معًا أمانًا كاملاً من خلال تغطية الكود الخاص والتابع لجهة خارجية، مما يقلل من المخاطر الإجمالية.

ما هي أنواع الثغرات الأمنية التي SAST يكشف؟

SAST يبحث عن مشكلات الكود، مثل حقن SQL، وتجاوزات المخزن المؤقت، وبرمجية النصوص عبر المواقع (XSS)، قبل نشر التطبيق.

لماذا SCA هل هو مهم لأمن المصادر المفتوحة؟

SCA يساعد الفرق على إدارة المخاطر في تبعيات الطرف الثالث، مثل المكتبات القديمة، ومشكلات الأمان المعروفة، ومشكلات الترخيص.

ايهما افضل: SAST or SCA?

لا يوجد أي منهما فعال بمفرده. SAST و SCA العمل معًا لتوفير الأمان الشامل لكل من الكود المخصص والخارجي

ما هو Xygeni وكيف يتم دمجه SAST و SCA?

Xygeni يوحد SAST و SCA في منصة واحدة، مما يجعل إدارة الثغرات أسرع وأذكى وأكثر كفاءة عبر دورة حياة التطوير بأكملها.