SSDLC:المفتاح لتطوير البرمجيات الآمنة #

إذا كنت تقوم ببناء تطبيقات، فمن المحتمل أنك سمعت عن SSDLC، ولكن ما هو SSDLCوكيف تتم مقارنتها بالطرق التقليدية مثل SDLC؟ في مناقشة SDLC مقابل SSDLCيكمن الاختلاف الرئيسي في كيفية التعامل مع الأمان طوال دورة حياة التطوير. بينما SDLC غالبًا ما يعامل الأمن كخطوة أخيرة، أو الأسوأ من ذلك، كفكرة لاحقة.SDLC (دورة حياة تطوير البرمجيات الآمنة) تُدمج الأمن من البداية. يضمن هذا النهج الاستباقي معالجة الثغرات الأمنية مبكرًا، مما يُقلل المخاطر، ويُوفر التكاليف، ويُنتج برمجيات ليست وظيفية فحسب، بل آمنة من حيث التصميم. في هذا المسرد، سنشرح بالتفصيل كيفية...SDLC ما هي الأعمال، ولماذا هي ضرورية في مشهد التهديدات اليوم، وكيف يمكن لفريقك تنفيذها بشكل فعال.

فريف:

ما هي الصورةSDLC? #

دورة حياة تطوير البرمجيات الآمنة (SSDLC) هو إطار عمل يدمج ممارسات الأمان بشكل منهجي في كل مرحلة من مراحل عملية التطوير. على عكس SDLC، حيث يتم التعامل مع الأمان في كثير من الأحيان في وقت متأخر - أثناء الاختبار أو النشر -SDLC يُرسّخ الأمان منذ البداية. دورة حياة تطوير البرمجيات الآمنة لا تعني إضافة تعقيدات إضافية؛ بل هي استباقية. من خلال تحديد نقاط الضعف مبكرًا والتخفيف من حدتها،SDLC يقلل المخاطر، ويخفض تكاليف الإصلاحات في المراحل المتأخرة، ويضمن الامتثال للوائح مثل اللائحة العامة لحماية البيانات (GDPR)، وقانون التأمين الصحي والمساءلة (HIPAA)، ومعايير أمان بيانات بطاقات الدفع (PCI DSS). مع SSDLCيمكن للمطورين تقديم برامج لا تعمل بسلاسة فحسب، بل وتقاوم أيضًا التهديدات السيبرانية الحديثة.

SDLC مقابل SSDLC:لماذا سSDLC هو الخيار الأكثر ذكاءً #

الفرق بين SDLC مقابل SSDLC إن الأمر لا يقتصر على كيفية تعامل الفرق مع مسألة الأمن فحسب، بل يتعلق أيضًا بكيفية تعاملهم مع هذه المسألة. build security إن الأساليب التقليدية تركز على إنشاء برامج وظيفية أولاً ثم إضافة الأمان لاحقًا أثناء الاختبار أو النشر. ويترك هذا النهج التفاعلي نقاط ضعف في البرامج، والتي يجب على الفرق إصلاحها لاحقًا، غالبًا بتكاليف عالية أو بمخاطر جسيمة.

وعلى النقيض من ذلك، يضمن النهج الأكثر استباقية أن يكون الأمان جزءًا من كل مرحلة، بدءًا من التخطيط. تحدد الفرق المخاطر وتتعامل معها مبكرًا، مما يجعل الأمان جزءًا سلسًا من سير العمل بدلاً من كونه مجرد فكرة لاحقة. وهذا لا يقلل التكاليف ويمنع التأخير فحسب، بل يساعد المطورين أيضًا على تقديم برامج قوية وجاهزة للتحديات الحديثة.

الاختلافات الرئيسية SDLC مقابل SSDLC

| البعد | SDLC دورة حياة تطوير البرمجيات | SSDLC دورة حياة تطوير البرمجيات الآمنة |

| التركيز الأمني | تفاعلي: يتم التعامل مع الأمان بعد بناء الوظيفة. غالبًا ما يتم العثور على المشكلات أثناء الاختبار أو بعد النشر. | استباقي: يتم دمج الأمان في كل مرحلة، مما يقلل من فرص ظهور نقاط الضعف. |

| توقيت الأنشطة | غالبًا ما يتأخر الأمان حتى مرحلة الاختبار أو النشر. | يتم دمج الأنشطة الأمنية، مثل تقييم المخاطر والتشفير الآمن، منذ البداية. |

| الآثار المترتبة على التكلفة | قد يكون إصلاح الثغرات الأمنية في وقت متأخر من الدورة مكلفًا ويستغرق وقتًا طويلاً. | يساعد الاكتشاف المبكر على توفير الموارد من خلال تجنب إعادة العمل المكلفة والتأخير. |

| خطر الثغرات الأمنية | ارتفاع خطر حدوث مشكلات لا يتم ملاحظتها حتى المراحل المتأخرة من الإنتاج. | انخفاض المخاطر، حيث يتم تحديد نقاط الضعف والتخفيف منها أثناء التطوير. |

| الأنشطة الرئيسية | يركز هذا البرنامج على تقديم برامج وظيفية، مع توفير الأمان كإضافة. | يعد التصميم الآمن، ونمذجة التهديدات، والترميز الآمن، والاختبار المستمر من الأولويات الأساسية. |

باختصار: sdlc مقابل سsdlc: SDLC يبني برامج تعمل. SSDLC يبني برامج تعمل و يحمي المستخدمين والبيانات وأعمالك. مع SSDLCأنت لا تقوم بتطوير البرمجيات فحسب، بل تقوم أيضًا بتطوير الثقة والمرونة منذ اليوم الأول.

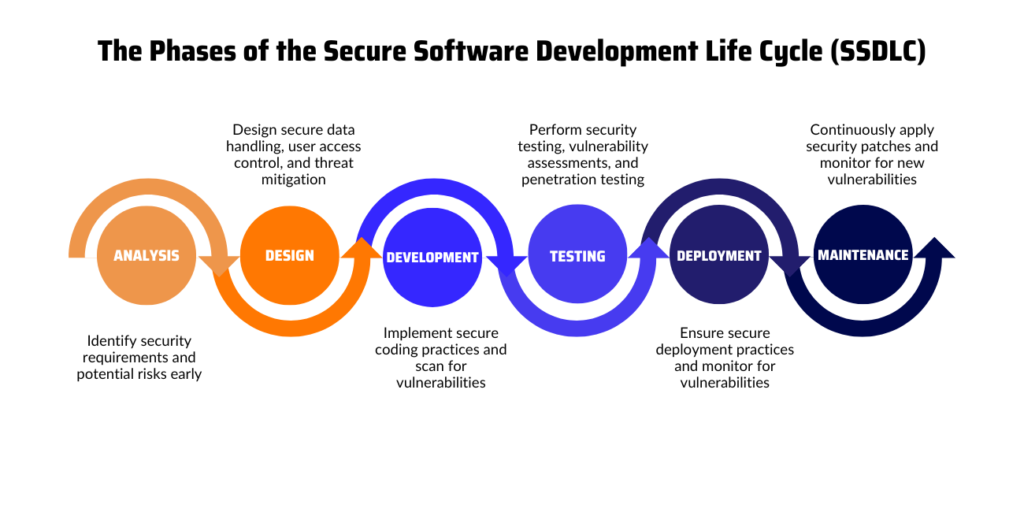

مراحل دورة حياة تطوير البرمجيات الآمنة: خطوة بخطوة #

يتساءل ما هو SSDLC عمليًا؟ إليك كيفية دمج الأمان في كل مرحلة من مراحل عملية التطوير:

التخطيط وتحليل المتطلبات

- قم بتحديد المتطلبات الوظيفية والأمنية مسبقًا.

- إجراء تقييمات المخاطر لتحديد التهديدات المحتملة في وقت مبكر.

تصميم

- التركيز على إنشاء بنية آمنة.

- استخدم نمذجة التهديدات للتنبؤ بالثغرات الأمنية والتخفيف منها قبل بدء عملية الترميز.

للتطوير

- اكتب كودًا آمنًا باتباع أفضل الممارسات.

- استخدم أدوات مثل اختبار أمان التطبيقات الثابتة (SAST) للقبض على الثغرات الأمنية أثناء كتابة الكود.

الاختبار

- اختبار الوظيفة والأمان في وقت واحد.

- قم بإجراء اختبار أمان التطبيق الديناميكي (DAST)، واختبارات الاختراق، ومراجعة التعليمات البرمجية للقبض على أي نقاط ضعف قبل النشر.

التنفيذ

- تطبيق التكوينات الآمنة.

- إنشاء أنظمة مراقبة وإنشاء خطة للاستجابة للحوادث قبل إطلاق البرنامج.

الدورية

إجراء تقييمات منتظمة للثغرات وتطبيق التصحيحات للحفاظ على وضع أمني قوي.

تضمين المراقبة المستمرة بعد النشر.

هل تريد التعمق أكثر في هذه المراحل؟ اطلع على منشور المدونة المفصل هذا حول مراحل دورة حياة تطوير البرمجيات لمزيد من الأفكار وأفضل الممارسات.

النقاط الرئيسية: ما هو SSDLC? #

- ما هي الصورةSDLC? SSDLC (دورة حياة تطوير البرمجيات الآمنة) تدمج ممارسات الأمان في كل مرحلة من مراحل SDLC عملية التخطيط والتصميم والتطوير والاختبار والنشر والصيانة لضمان أمان البرامج من البداية إلى النهاية.

- لماذا سSDLC القضايا: على عكس التقليدية SDLC، SSDLC يعمل على تضمين الأمان في وقت مبكر، مما يقلل من نقاط الضعف ومخاطر الامتثال والتكاليف طويلة الأجل.

- الفوائد الأساسية لـ SSDLC: الكشف المبكر عن الثغرات الأمنية، وتقليل جهود الإصلاح، وتحسين ثقة العملاء، والتوافق مع standardمثل GDPR و HIPAA و PCI DSS.

لماذا يجب على المطورين التحول إلى SSDLC #

التحول من SDLC إلى قSDLC قد تبدو خطوة كبيرة، لكن فوائدها تستحق العناء. إليك سبب تفضيل المطورين لدورة حياة تطوير البرمجيات الآمنة:

إنشاء برامج أكثر أمانًا: مع S.SDLCبرنامجك جاهز للتعامل مع التهديدات الحديثة.

يوفر الوقت والمال: إن اكتشاف المشكلات في وقت مبكر يعني إصلاحات أقل تكلفة لاحقًا.

يُبسِّط الأمان: يؤدي دمج الأمان في سير العمل إلى تقليل التوتر والإصلاحات في اللحظة الأخيرة.

تنفيذ SSDLC هل يمكن منع الثغرات الأمنية قبل النشر؟ #

نعم، بالفعل. تنفيذ SSDLC يُعدّ من أكثر الطرق فعاليةً لمنع الثغرات الأمنية قبل النشر. من خلال دمج ممارسات الأمان في كل مرحلة من مراحل عملية التطوير، من التخطيط والتصميم إلى البرمجة والاختبار،SDLC يُغيّر الأمن إلى اليسار. هذا يعني تحديد التهديدات والثغرات الأمنية المحتملة مبكرًا من خلال أنشطة مثل نمذجة التهديدات، ومراجعة البنية التحتية الآمنة، وتحليل الكود الثابت. أدوات مثل SAST و دست لا يتم استخدامها كفكرة لاحقة، بل كضمانات مدمجة في جميع أنحاء SDLC.الفحوصات الأمنية مع SSDLC عمليات التحديث مستمرة ومؤتمتة. بهذه الطريقة، تقل احتمالية اكتشاف المشكلات الحرجة في اللحظات الأخيرة. هذا لا يقلل فقط من تكلفة وتعقيد إصلاح الأخطاء، بل يضمن أيضًا عدم وصول الثغرات الأمنية إلى مرحلة الإنتاج.

ما هي أكثر الـS استخداما؟SDLC أدوات؟ #

لدعم دورة حياة تطوير البرمجيات الآمنة (SSDLCتعتمد فرق التطوير على مجموعة من الأدوات المصممة لتحديد المخاطر وإدارتها والحد منها في كل مرحلة من مراحل التطوير. لكل فئة دور محدد، بدءًا من كتابة شيفرة برمجية آمنة ووصولًا إلى التحقق من قدرة تطبيقك على مواجهة التهديدات الواقعية.

فيما يلي الأنواع الأكثر استخدامًا من SSDLC أدوات:

- اختبار أمان التطبيقات الثابتة (SAST):تقوم هذه الأدوات بتحليل الكود المصدر في وقت مبكر من التطوير لاكتشاف الأخطاء والوظائف غير الآمنة وعيوب الترميز قبل وصولها إلى الإنتاج.

- اختبار أمان التطبيقات الديناميكي (DAST):تعمل أدوات DAST على محاكاة الهجمات ضد التطبيقات قيد التشغيل للكشف عن نقاط الضعف في وقت التشغيل، مثل عيوب الحقن أو المصادقة المكسورة.

- تحليل تكوين البرمجيات (SCA): SCA تعمل الأدوات على البحث عن التبعيات مفتوحة المصدر المعرضة للخطر وتحديد مشكلات الترخيص، مما يساعدك على تجنب مخاطر سلسلة التوريد.

- كشف الأسرار:الأدوات في هذه الفئة مسح الكود، pipelines، والمستودعات لالتقاط بيانات الاعتماد المبرمجة، ومفاتيح API، والأسرار الحساسة الأخرى قبل أن يتم الكشف عنها.

- البنية التحتية كرمز (IaC) الماسحات الضوئية:تضمن هذه الخطوات أن تكوينات السحابة وإعدادات الحاوية الخاصة بك تتبع ممارسات آمنة افتراضيًا منذ البداية.

- CI/CD التكامل الأمني:يتم تضمين منصات مثل Xygeni في pipelines لأتمتة اكتشاف الثغرات الأمنية، وإنفاذها guardrails، وضمان الامتثال مع انتقال الكود من commit للنشر.

من خلال الجمع بين هذه SSDLC باستخدام أدوات، يمكنك إنشاء دفاع متعدد الطبقات يكتشف المخاطر مبكرًا، ويُؤتمت ممارسات الأمان، ويدعم الامتثال المستمر. لمزيد من التفاصيل، راجع هذا الدليل على الأكثر استخداما SDLC الأدوات .

كيف يبسط Xygeni SSDLC #

التحول إلى دورة حياة تطوير برمجيات آمنة لا يعني بالضرورة إصلاح سير عملك. توفر Xygeni أدوات تُسهّل تبني دورة حياة تطوير برمجيات آمنة.SDLC بدون درزات:

- Application Security Posture Management (ASPM): احصل على رؤية فورية للمخاطر، وحدد أولويات نقاط الضعف، وقم بحلها بكفاءة.

- Open Source Security: قم بمراقبة التبعيات بشكل مستمر بحثًا عن الثغرات الأمنية وقم بحظر الحزم الضارة قبل دخولها إلى قاعدة التعليمات البرمجية الخاصة بك.

- أسرار الأمن: منع تسرب المعلومات الحساسة مثل مفاتيح API أو بيانات الاعتماد أثناء التطوير.

مع Xygeni، يمكنك دمج SSDLC قم بإدخال الممارسات في عمليتك دون إبطاء فريقك.

لماذا يجب على المطورين التحول إلى SSDLC #

التحول من SDLC إلى قSDLC قد تبدو خطوة كبيرة، لكن فوائدها تستحق العناء. إليك سبب تفضيل المطورين لدورة حياة تطوير البرمجيات الآمنة:

- أنه يوفر الوقت والمال: إن اكتشاف المشكلات في وقت مبكر يعني إصلاحات أقل تكلفة لاحقًا.

- إنه يبسط الأمن: يؤدي دمج الأمان في سير العمل إلى تقليل التوتر والإصلاحات في اللحظة الأخيرة.

- إنه يبني برامج أكثر أمانًا: مع S.SDLCبرنامجك جاهز للتعامل مع التهديدات الحديثة.

ابدأ مجانًا الآن #

اتخذ الخطوة التالية اليوم! Xygeni يُبسّط SSDLC التكامل، مما يجعله فعالاً وسهل الاستخدام للمطورين. ابدأ الآن، ودعنا نساعدك على الانتقال بسلاسة من SDLC إلى قSDLC أثناء بناء برامج آمنة وموثوقة من البداية.

الأسئلة الشائعة #

لأنه يساعد المؤسسات على بناء برامج ليس فقط وظيفية، بل آمنة أيضًا. من خلال دمج الأمان في كل مرحلة من مراحل عملية التطوير،SDLC يقلل من مخاطر نقاط الضعف، ويضمن الامتثال للوائح مثل اللائحة العامة لحماية البيانات و (HIPAA)ويقلل من تكاليف الإصلاحات في المراحل المتأخرة. كما أنه يحمي سمعة مؤسستك من خلال منع الخروقات الأمنية التي قد تضر بالعملاء والعمليات التجارية.

تنفيذ SSDLC يتطلب التعاون بين جميع أصحاب المصلحة. يتولى المطورون زمام المبادرة من خلال دمج ممارسات الترميز الآمنة. ويوجه متخصصو الأمن العملية من خلال إدارة الاختبار وتخفيف التهديدات. ويعطي مديرو المشاريع الأولوية للأمان طوال دورة حياة التطوير، بينما يضمن أصحاب الأعمال توافق أهداف الأمن مع أهداف العمل. وتعمل هذه الأدوار معًا بتناغم لضمان نجاح تطبيق S.SDLC.

في حين أن كلاهما يهدف إلى بناء برامج آمنة، فإن DevSecOps وSecOpsSDLC اتخاذ نهج مختلف قليلا.

SSDLC (دورة حياة تطوير البرمجيات الآمنة) يركز على دمج الأمان في كل مرحلة من مراحل دورة حياة التطوير التقليدية - من التخطيط والتصميم إلى الترميز والاختبار والنشر.

DevSecOps ممارسة أوسع تجمع بين التطوير والأمان والعمليات. تُركّز على الأتمتة والتكامل المستمر وحلقات التغذية الراجعة الفورية عبر سلسلة أدوات DevOps بأكملها.

باختصار، سSDLC يضيف الأمان إلى خطوات التطوير، بينما يدمج DevSecOps الأمان في العملية بأكملها CI/CD سير العمل.

تنفيذ SSDLC يساعد الفرق على اكتشاف الثغرات الأمنية مبكرًا - قبل أن تصل إلى مرحلة الإنتاج. وبذلك، تتمكن المؤسسات من:

- تقليل التكلفة والجهد المبذول في إصلاح الأخطاء

- تجنب الثغرات الأمنية الشائعة مثل الحقن أو التكوينات الخاطئة

- ضمان الامتثال للأمن standardوالسياسات

- بناء الثقة مع المستخدمين وأصحاب المصلحة

في نهاية المطاف، سSDLC يجعل الترميز الآمن جزءًا من ثقافتك - وليس مجرد فحص في اللحظة الأخيرة قبل الإصدار.