في تطوير البرمجيات الحديثة، 95% من الثغرات الأمنية في البرمجيات مفتوحة المصدر تأتي من التبعيات الانتقالية. تُدخل هذه الروابط غير المباشرة مخاطر خفية غالبًا ما تمر دون أن تُلاحظ. ولكن ما هو برنامج التبعيات الانتقالية؟ إنه رابط غير مباشر موروث من حزم أخرى، مما قد يُعرّض تطبيقك لثغرات أمنية. يمكن أن تُصبح هذه المكونات الخفية نقاط ضعف، مما يجعل برنامجك أكثر عرضة للهجمات الإلكترونية. إن فهم هذا الجانب من برنامجك وتأمينه أمر بالغ الأهمية للحفاظ على بيئة مستقرة وآمنة.

التعريفات

ما هو التبعية المتعدية؟ #

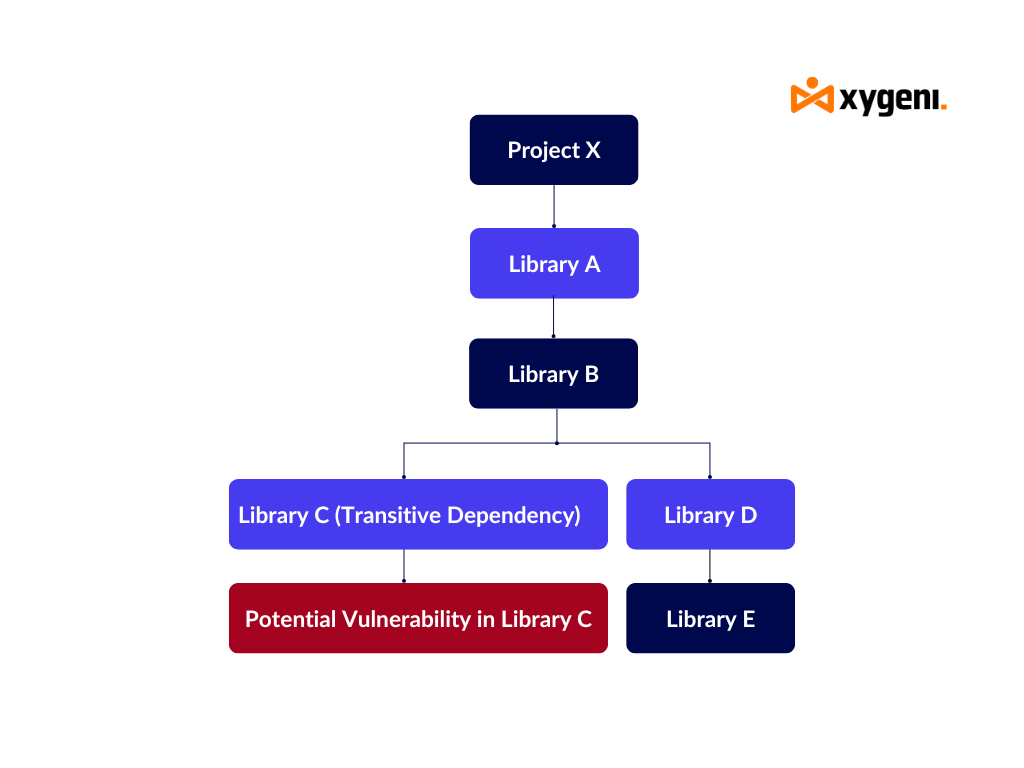

هي تبعية غير مباشرة يرثها مشروعك من حزمة أخرى. على سبيل المثال، إذا كان مشروعك يعتمد على المكتبة "أ"، وكانت المكتبة "أ" تعتمد على المكتبة "ب"، تُصبح المكتبة "ب" تبعية متعدية. يمكن أن تتراكم هذه التبعيات غير المرئية مع إضافة كل مكتبة أو وحدة نمطية لمجموعتها الخاصة من التبعيات، مما يُصعّب مراقبة برنامجك وتأمينه.

كيف تعمل التبعيات المتعدية #

لنلق نظرة على مثال بسيط:

- مشروع X يعتمد على المكتبة أ للوظائف الأساسية مثل التسجيل.

- المكتبة أ نفسه يعتمد على المكتبة ب للحصول على وظائف إضافية.

- المكتبة ب يستخدم المكتبة ج لتحليل التكوين.

في هذا السيناريو:

- المكتبة ج هو برنامج اعتماد انتقالي لـ مشروع X من خلال المكتبة أ و المكتبة ب.

- If المكتبة ج يحتوي على ثغرة أمنية، ومن المحتمل أن تؤثر على المشروع بأكمله، على الرغم من مشروع Xقد لا يكون مطورو 's على علم بذلك المكتبة جوجود.

- دعونا نوسع هذا:

- If المكتبة ج إذا كان قديمًا أو تم صيانته بشكل سيئ، فقد يحتوي على ثغرات تم تصحيحها في إصدارات أحدث. ومع ذلك، نظرًا لأنه مدفون داخل المكتبة أنظرًا لوجود العديد من التبعيات لـ "s" و"المكتبة B"، فقد يتم تجاهلها أثناء عمليات تدقيق الأمان.

- والأسوأ من ذلك هو أن المهاجمين يمكنهم استغلال هذا المسار "المخفي" من خلال استهداف الثغرات الأمنية في التبعيات الانتقالية المستخدمة على نطاق واسع والتي لا يتم التحكم فيها بشكل مباشر من قبل المطور.

تزداد هذه السلاسل من الاتصالات غير المباشرة طولاً وتعقيدًا في المشاريع البرمجية الأكبر حجمًا، مما يزيد من احتمالية تعرضها للهجوم ويجعل الرقابة الأمنية أكثر صعوبة. يمكن للمهاجمين استغلال هذه المسارات المخفية من خلال استهداف الثغرات الأمنية في المكونات المستخدمة بشكل شائع ولكنها أقل وضوحًا.

لماذا تعد التبعيات المتعدية مهمة #

- نقاط الضعف المخفية:

تؤدي التبعيات المتعدية إلى إدخال ثغرات غير مرئية لأنها لا تخضع لسيطرة أو تدقيق مباشر من قبل المطورين. وغالبًا ما تُترك هذه المخاطر دون رادع، مما يجعلها أهدافًا رئيسية للهجمات الإلكترونية. - زيادة التعقيد والمخاطر:

إن إدارة اتصالات البرامج غير المباشرة تضيف طبقات من التعقيد. وتزيد كل طبقة إضافية من خطر دخول التعليمات البرمجية القديمة أو غير الآمنة إلى مشروعك. على سبيل المثال، قد تقوم بإصلاح ثغرة أمنية في المكتبة (أ)، ولكن إذا ظلت المكتبة (ج) مكشوفة، فسيظل مشروعك معرضًا للخطر. - التدقيق المطلوب:

الأطر التنظيمية مثل نيست SBOM تُلزم المؤسسات بالحفاظ على رؤية واضحة لجميع مكونات البرامج، بما في ذلك التبعيات الانتقالية. قد يؤدي عدم تتبعها إلى فشل في الامتثال. المراقبة الشاملة ضرورية لتحقيق هذه الأهداف. standards.

كيفية إدارة التبعيات المتعدية #

- تحديد التبعيات المتعدية:

استخدم أدوات مثل تحليل تركيب البرمجيات الخاص بـ Xygeni (SCA) لرسم خريطة لشجرة التبعيات بأكملها، بما في ذلك التبعيات المباشرة والمتعدية. توفر هذه الشفافية رؤية واضحة للحزم التي يعتمد عليها مشروعك، مما يقلل من المخاطر. - إصلاح الثغرات الأمنية:

بعد تحديد نقاط الضعف، تقدم منصة Xygeni إرشادات حول تصحيح أو ترقية الحزم المعرضة للخطر ضمن التبعيات الانتقالية. تضمن المعالجة الاستباقية عدم تفاقم هذه المشكلات الخفية إلى تهديدات أمنية كبرى. - إزالة التبعيات غير الضرورية:

من خلال تحليل مخطط المكونات، يساعدك Xygeni على تحديد وإزالة التبعيات الانتقالية المكررة أو غير الضرورية. وهذا يقلل من سطح الهجوم ويبسط تحديثات الأمان.

تأمين التبعيات الانتقالية باستخدام Xygeni #

المراقبة في الوقت الفعلي واكتشاف البرامج الضارة: #

زيجيني Open Source Security تقوم منصة (OSS) بفحص التبعيات المباشرة والمتعدية باستمرار بحثًا عن نقاط الضعف. وتكتشف الحزم الضارة في السجلات العامة مثل NPM وMaven وPyPI، وتضع الحزم المتأثرة في الحجر الصحي قبل أن تعرض نظامك للخطر. وتقوم تنبيهات Xygeni بإخطار فريق الأمان الخاص بك في الوقت الفعلي.

تحديد أولويات الثغرات الأمنية وفقًا للسياق: #

ليست كل الثغرات الأمنية على نفس الدرجة من الأهمية. زيجيني Application Security Posture Management (ASPM) يُعطي الأولوية للثغرات الأمنية بناءً على عوامل مثل قابلية الاستغلال، وسهولة الوصول، والتأثير المحتمل على الأعمال. هذا يضمن تركيز فريقك على أخطر الثغرات الأمنية أولاً.

تعيين التبعية الكاملة: #

يوفر تخطيط التبعيات من Xygeni تمثيلًا مرئيًا شاملاً لكيفية تفاعل جميع مكوناتك. يُعلمك هذا التخطيط التفصيليcisأيونات حول التصحيح أو الترقية أو إزالة التبعيات غير الضرورية.

حماية على مستوى الكود: #

زيجيني Code Security يقوم الحل بفحص التعليمات البرمجية الضارة داخل تطبيقك، مما يضمن خلو التعليمات البرمجية المقدمة من خلال التبعيات الانتقالية من التهديدات. فهو يكتشف التهديدات مثل الأبواب الخلفية وبرامج الفدية قبل دخولها إلى الإنتاج، مما يكمل أدوات التحليل الثابتة (SAST).

تأمين مشروعك مع Xygeni #

الآن، أنت تعرف ما هو التبعية الانتقالية. بفضل مراقبة Xygeni الفورية، والكشف الاستباقي عن التهديدات، وأدوات الأمان الشاملة، يمكنك حماية جميع طبقات حزمة برامجك. تواصل معنا اليوم لحجز عرض توضيحي وتأمين سلسلة التوريد الخاصة بك!

احجز عرضًا اليوم لتكتشف كيف يمكن لـ Xygeni تحويل نهجك تجاه أمان البرامج.

الأسئلة الشائعة #

التبعية الجزئية يحدث عندما تعتمد السمة غير الأساسية وظيفيًا على جزء من مفتاح أساسي مركب، بدلاً من الاعتماد على المفتاح بأكمله، مما يؤدي إلى التكرار.

استخدم أدوات مثل Xygeni Open Source Security منصة لاكتشاف وإصلاح الثغرات الأمنية في حزم البرامج التي يعتمد عليها مشروعك. توفر هذه الأدوات إرشادات آلية حول كيفية تصحيح أو ترقية المكونات المتأثرة قبل أن تتفاقم وتتحول إلى مخاطر أمنية.

قم بتحليل شجرة التبعيات الخاصة بك لمعرفة الحزمة التي قدمتها. قم بتحديث أو إعادة صياغة الكود الخاص بك للتخلص منها دون تعطيل الوظيفة. تساعد منصة Xygeni في تصور هذه العلاقات وإدارتها.

استخدم أمر Maven mvn dependency:tree للتحقق من التبعيات الانتقالية. يعرض هذا الأمر تسلسلًا هرميًا كاملاً لتبعيات مشروعك. يتكامل Xygeni مع Maven لتوفير رؤى أمنية أعمق.

لترقية التبعيات الانتقالية بأمان، يمكنك البدء باستخدام أدوات لرسم خريطة لشجرة التبعيات. ستتمكن بعد ذلك من تحديد الحزمة التي تحتاج إلى تحديث. نصيحة: احرص دائمًا على نسخ الكود احتياطيًا قبل إجراء أي تغييرات. جرّب standard حدّث الأوامر أولاً. إذا لم يُحل ذلك المشكلة، فتجاوز الإصدار المُحدد أو ثبّته في ملفات التكوين. إذا لزم الأمر، يُمكنك تثبيت التبعية مباشرةً. وأخيرًا، ما عليك سوى إجراء الاختبارات للتأكد من عدم وجود أي خلل، وتوثيق التغيير، ومواصلة مراقبة الثغرات الأمنية الجديدة.