ما هو اكتشاف التهديدات والاستجابة لها (TDR) ولماذا هو مهم؟

مع تزايد تعقيد التهديدات الإلكترونية، تحتاج المؤسسات إلى استراتيجيات أمنية استباقية لحماية أصولها الرقمية. وهنا يأتي دور اكتشاف التهديدات والاستجابة لها. ما هو اكتشاف التهديدات والاستجابة لها؟ إنها عملية أمن سيبراني مصممة لتحديد التهديدات وتحليلها والاستجابة لها في الوقت الفعلي. من خلال الجمع بين اكتشاف التهديدات وتدابير الاستجابة الآلية أو اليدوية، يقلل اكتشاف التهديدات والاستجابة لها من تأثير الهجمات الإلكترونية قبل أن تتمكن من استغلال نقاط الضعف.

تطورت تقنية الكشف عن التسلل (TDR) من التقنيات السابقة مثل أنظمة الكشف عن التسلل (IDS)، وإدارة المعلومات الأمنية والأحداث (SIEM)، والكشف عن نقاط النهاية والاستجابة لها (EDR). شركات مثل Cisco و Microsoft لقد ساعدنا في تطوير حلول TDR، مما يجعلها ضرورية لاستراتيجيات الأمن السيبراني الحديثة. من خلال الاستفادة من التعلم الآلي والتحليلات السلوكية وذكاء التهديدات، يسمح TDR للشركات باكتشاف التهديدات المعروفة والناشئة والاستجابة لها بسرعة وفعالية.

فريف:

ما هو اكتشاف التهديدات والاستجابة لها (TDR)؟ #

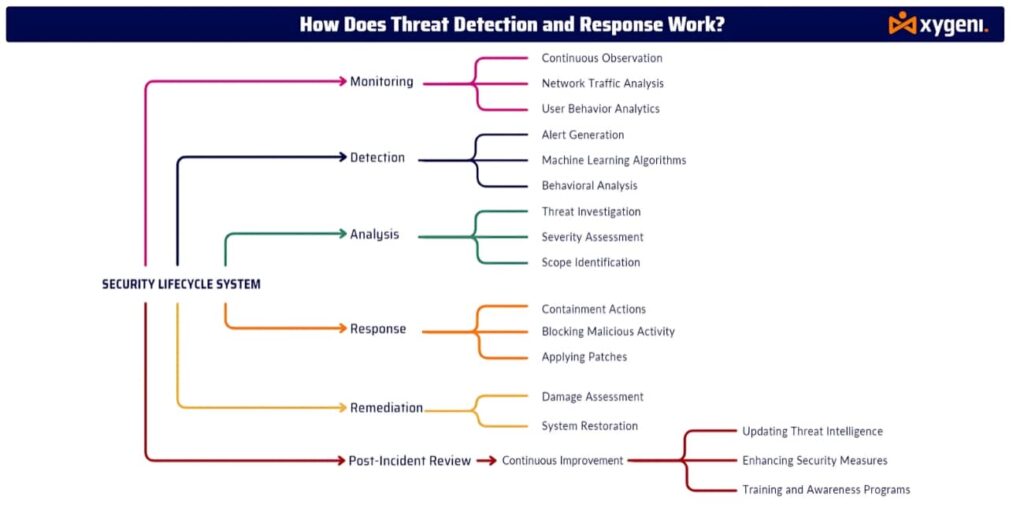

إن اكتشاف التهديدات والاستجابة لها (TDR) هي عملية أمن سيبراني مصممة للكشف عن التهديدات السيبرانية والاستجابة لها في الوقت الفعلي. من خلال مراقبة حركة الشبكة ونقاط النهاية وأنشطة النظام بشكل مستمر، يحدد TDR السلوك المشبوه أو الهجمات المحتملة ويتخذ إجراءات فورية لاحتواء أو تحييد هذه التهديدات. يجمع TDR بين تقنيات الكشف المتقدمة وتدابير الاستجابة الآلية أو اليدوية لحماية الأصول الرقمية للمؤسسة.

المكونات الرئيسية لاكتشاف التهديدات والاستجابة لها #

- المراقبة المستمرة

تراقب أنظمة TDR باستمرار حركة الشبكة ونقاط النهاية وسلوك المستخدم والبنية الأساسية لتكنولوجيا المعلومات بحثًا عن الأنشطة المشبوهة. تتيح هذه اليقظة المستمرة للمؤسسات اكتشاف التهديدات المحتملة فور ظهورها. - كشف

تستخدم أدوات TDR مزيجًا من التحليلات السلوكية, آلة التعلمو استخبارات التهديد للكشف عن التهديدات التي قد تتجاوز تدابير الأمان التقليدية. ويتضمن ذلك تحديد الشذوذ وحركة المرور غير العادية على الشبكة وتوقيعات البرامج الضارة. - تحليل التهديد

بمجرد اكتشاف النظام لتهديد ما، تقوم فرق الأمن بتحليل طبيعة الهجوم ومصدره ونطاقه. كما تقوم بتقييم التأثير المحتمل والأنظمة المتأثرة لتحديد الاستجابة المناسبة. - الرد الآلي

تستجيب أنظمة TDR تلقائيًا للتهديدات المكتشفة لتقليل الضرر. فهي تعمل بسرعة على عزل الأنظمة المخترقة، أو حظر عناوين IP، أو نشر التصحيحات دون تأخير. وبالنسبة للتهديدات الأكثر تعقيدًا، يمكن لفرق الأمن بدء الاستجابات اليدوية. - الإصلاح والتعافي

بعد احتواء التهديد المباشر، تعمل المنظمات على المعالجة - استعادة الأنظمة المتأثرة، وإغلاق الثغرات الأمنية، وتحسين دفاعات الأمن لمنع الحوادث المستقبلية. - التطوير الدائم

تقوم منصات TDR بتحديث خوارزميات الكشف الخاصة بها بانتظام بأحدث استخبارات التهديد وتعديل آليات الاستجابة لمكافحة التهديدات السيبرانية الجديدة والمتطورة. وهذا يضمن حماية المؤسسات من نواقل الهجوم الناشئة.

كيف يدعم Xygeni اكتشاف التهديدات والاستجابة لها #

عروض زيجيني الكشف عن التهديدات والاستجابة لها بشكل متكامل القدرات اللازمة لتوفير الحماية الشاملة لتطوير البرمجيات الحديثة وسلاسل التوريد. وإليك كيف تعمل Xygeni على تعزيز TDR:

- إكتشاف عيب خلقي والمراقبة في الوقت الحقيقي

تراقب منصة Xygeni باستمرار CI/CD pipelinesالكشف الفوري عن أي خلل أو أنشطة غير مصرح بها. هذا يضمن أمان عمليات تطوير برامجك وخلوها من التهديدات الإلكترونية. - أسرار الأمن

زيجيني أسرار الأمن يكتشف الحل تلقائيًا ويمنع كشف البيانات الحساسة، مثل مفاتيح API وكلمات المرور والرموز. من خلال تأمين بيئات تطوير البرامج لديك، يساعد Xygeni على منع نواقل الهجمات الشائعة المتعلقة بتسريب البيانات السرية. - الاستجابة الآلية للحوادث

تقوم Xygeni بأتمتة معالجة التهديدات من خلال عزل الأنظمة المخترقة أو تطبيق التصحيحات فور اكتشاف التهديد. وهذا يمنع التهديدات من الانتشار عبر البنية الأساسية الخاصة بك. - التطوير الدائم

من خلال الاستفادة العالمية استخبارات التهديد تعمل Xygeni باستمرار على تحديث قدراتها على اكتشاف التهديدات، مما يضمن بقاء مؤسستك في صدارة التهديدات الإلكترونية المتطورة.

لماذا يعد اكتشاف التهديدات والاستجابة لها أمرًا مهمًا؟ #

في عالم أصبحت فيه التهديدات الإلكترونية أكثر تقدمًا واستمرارًا، فإن وجود كشف التهديدات والاستجابة لها يعد النظام أمرًا بالغ الأهمية لكل منظمة. تشمل الفوائد الرئيسية لنظام TDR ما يلي:

- كشف مبكر:يساعد تحديد التهديدات في وقت مبكر على منع وقوع حوادث أمنية كبرى.

- الاستجابة الاستباقية:يؤدي أتمتة إجراءات الاستجابة إلى تقليل الإطار الزمني الذي يمكن أن تتسبب فيه التهديدات الإلكترونية في إحداث أضرار.

- انخفاض التأثير:يساعد الاكتشاف والاستجابة السريعة على تقليل الضرر المحتمل للأصول الرقمية لمؤسستك وسمعتها.

احجز عرضًا توضيحيًا اليوم لتكتشف كيف يمكن لـ Xygeni تعزيز قدرات الكشف عن التهديدات والاستجابة لها في مؤسستك والحفاظ على أصولك الرقمية آمنة من التهديدات الإلكترونية المتطورة. #

الأسئلة الشائعة (FAQs) #

ما هو الفرق بين الكشف والاستجابة في TDR؟ #

يشير الاكتشاف إلى تحديد الأنشطة أو التهديدات المشبوهة، في حين تتضمن الاستجابة اتخاذ إجراءات لاحتواء التهديد أو تحييده، مثل عزل الأنظمة أو تطبيق تصحيحات الأمان.

كيف يتكامل TDR مع تدابير الأمن السيبراني الحالية؟ #

غالبًا ما تكمل حلول TDR القائمة SIEM (منصات إدارة المعلومات الأمنية والأحداث)، والتي توفر طبقة دفاع أكثر استباقية من خلال اكتشاف التهديدات والاستجابة لها في الوقت الفعلي.

ما هي أنواع التهديدات التي يتعامل معها TDR؟ #

يمكن لـ TDR معالجة مجموعة واسعة من التهديدات السيبرانية، بما في ذلك البرمجيات الخبيثة, الفدية, التصيد, يستغل اليوم صفرو التهديدات المستمرة المتقدمة (APTs).

كيف يعمل نظام TDR الخاص بـXygeni؟ #

تدمج Xygeni TDR مع اكتشاف الشذوذ في الوقت الفعلي، إدارة الأسرار، وقدرات الاستجابة الآلية لتوفير الحماية الشاملة لبيئات تطوير البرامج وسلاسل التوريد.