Einführung: Warum Anwendungssicherheitstests wichtig sind

Wenn Sie Software entwickeln, Sicherheit für die Softwareentwicklung ist nicht nur ein Add-on, sondern ein Muss. Da sich Cyberbedrohungen täglich weiterentwickeln, spielen Anwendungssicherheitstests eine entscheidende Rolle, um Schwachstellen frühzeitig zu erkennen und eine sicherere Softwareentwicklung zu gewährleisten. Das Erkennen von Problemen ist nur die halbe Miete. Wichtiger, wie behebt man sie? Um diese Frage zu beantworten, werden wir verschiedene Arten von Anwendungssicherheitstests, Best Practices für Sicherheitstests in der Softwareentwicklung und Sanierungsstrategien das Ihnen dabei hilft, sicheren Code effizient zu versenden.

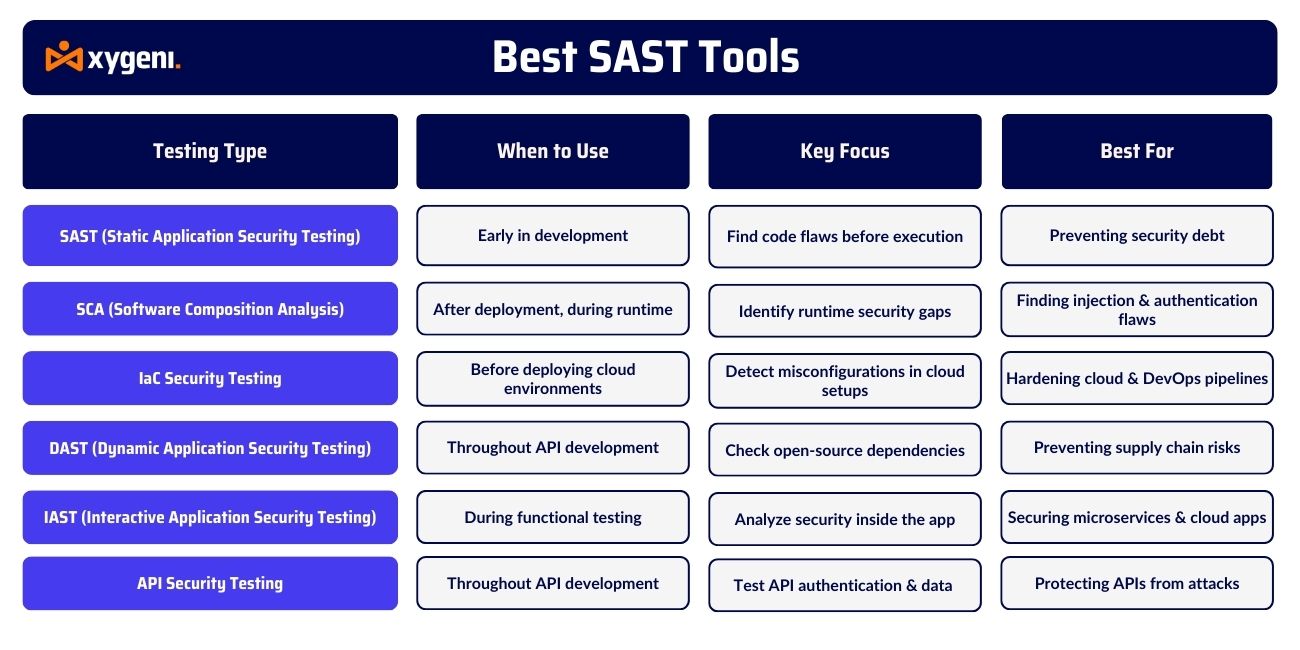

Arten von Anwendungssicherheitstests

Sicherheit für die Softwareentwicklung erfordert mehr als nur einen einzigen Testansatz. Die Sicherung von Anwendungen ist kein einheitlicher Prozess. Stattdessen helfen verschiedene Testmethoden für die Anwendungssicherheit dabei, Schwachstellen auf verschiedenen Phasen des Softwareentwicklungslebenszyklus (SDLC).

Durch die Schichtung dieser Sicherheitsansätze können Teams Anwendungen stärken, Sicherheitsrisiken reduzieren und Schwachstellen verhindern, bevor Angreifer sie ausnutzen. Jede Methode spielt eine einzigartige Rolle bei der Sicherung von Software und gewährleistet Schutz von der Codeentwicklung bis zur Bereitstellung.

Sehen wir uns die effektivsten Arten von Anwendungssicherheitstests genauer an und wie sie Teams dabei helfen, sicherere Software zu entwickeln.

1. Software Composition Analysis (SCA)

Neben der Analyse von proprietärem Code verlassen sich moderne Anwendungen stark auf Open-Source-Bibliotheken. Diese Komponenten können zwar nützlich sein, bergen jedoch auch Sicherheitsrisiken. Hier Analyse der Softwarezusammensetzung kommt ins Spiel – es hilft Teams, Abhängigkeiten von Drittanbietern kontinuierlich auf Schwachstellen und Lizenzierungsprobleme zu überwachen.

Wann zu verwenden: Kontinuierlich, über die SDLC.

So funktioniert es: Durchsucht Open-Source-Abhängigkeiten nach bekannten Schwachstellen und veralteten Komponenten.

Eignung: Verhinderung von Angriffen auf die Lieferkette und Gewährleistung der Einhaltung der Sicherheitsvorschriften standards.

2. Statische Anwendungssicherheitstests (SAST)

In erster Linie ist es wichtig, Sicherheitslücken schon in der frühen Entwicklungsphase zu erkennen. SAST ermöglicht es Entwicklern, Schwachstellen zu erkennen, bevor der Code ausgeführt wird. So wird sichergestellt, dass Probleme behoben werden, bevor sie zu kostspieligen Problemen werden.

Wann zu verwenden: Früh in der Entwicklung (Shift-Left-Sicherheit).

So funktioniert es: Scannt Code vor der Ausführung und erkennt Schwachstellen im Quellcode, im Bytecode oder in Binärdateien.

Eignung: Identifizieren von Fehlern auf Codeebene vor der Bereitstellung.

3. Infrastruktur als Code (IaC) Sicherheitstests

Angesichts der raschen Verbreitung von Cloud-Umgebungen ist die Sicherung von Infrastrukturkonfigurationen genauso wichtig wie die Sicherung von Anwendungscode. IaC security Durch Tests wird sichergestellt, dass Fehlkonfigurationen vor der Bereitstellung erkannt und korrigiert werden.

Wann zu verwenden: Vor dem Bereitstellen von Cloud-Umgebungen.

So funktioniert es: Scannt Terraform, Wolkenbildung, Kubernetes und Docker Dateien auf Sicherheitsrisiken.

Eignung: Sicherstellung sicherer Cloud-nativer Anwendungen und DevOps pipelines.

4. Dynamisches Testen der Anwendungssicherheit (DAST)

Im Gegensatz zu SAST, das statischen Code analysiert, DAST verfolgt einen anderen Ansatz indem Sie Anwendungen testen, während sie ausgeführt werden. Durch die Simulation realer Angriffe DAST identifiziert Sicherheitslücken, die erst bei der Ausführung auftreten.

Wann zu verwenden: Nach der Bereitstellung, während der Laufzeit.

So funktioniert es: Greift die App wie ein Hacker an und erkennt Sicherheitslücken in einer Live-Umgebung.

Eignung: Auffinden von Injektionsangriffen, Authentifizierungsfehlern und Fehlkonfigurationen.

5. Interaktives Testen der Anwendungssicherheit (IAST)

Einige Schwachstellen können sowohl durch statische als auch dynamische Tests schlüpfen. Um diese Lücke zu schließen, IAST bietet Echtzeit-Sicherheitsanalysen während der Anwendungsausführung, sodass Teams Schwachstellen dynamisch erkennen und gleichzeitig den Codekontext bewahren können.

Wann zu verwenden: Während der Funktionsprüfung.

So funktioniert es: Nutzt Echtzeitanalysen innerhalb der Anwendung, um Sicherheitsrisiken zu identifizieren.

Eignung: Microservices, containerisierte Apps und Cloud-native Anwendungen.

6. API-Sicherheitstests

Da APIs zum Rückgrat moderner Anwendungen werden, sind sie zunehmend Ziel von Cyberangriffen. API-Sicherheitstests stellen sicher, dass Endpunkte vor Fehlkonfigurationen und unbefugtem Zugriff geschützt bleiben.

Wann zu verwenden: Während der gesamten API-Entwicklung.

So funktioniert es: Sucht nach schwacher Authentifizierung, falschen Konfigurationen und Datenfreigabe.

Eignung: Verhindern von API-bezogenen Sicherheitsbedrohungen und Datenlecks.

Best Practices für Sicherheitstests bei der Softwareentwicklung

Bei der Sicherung von Anwendungen geht es nicht nur darum, Tests durchzuführen – es geht darum, Sicherheit zu einem natürlichen Bestandteil des Entwicklungsprozesses zu machen. Durch Befolgen dieser Best Practices können Teams Schwachstellen frühzeitig erkennen, Sicherheitsprüfungen automatisieren und sich auf die Behebung echter Bedrohungen konzentrieren, ohne die Entwicklung zu verlangsamen.

1. Sicherheit nach links verschieben

Sicherheit sollte beginnen früh im Entwicklungslebenszyklus, nicht nach der Bereitstellung.

- Führen Sie SAST , SCA scannt sobald Code geschrieben wird, um zu verhindern, dass Sicherheitsprobleme in die Produktion gelangen.

- Geben Sie Entwicklern umsetzbares Feedback damit sie Schwachstellen beheben können, bevor diese zu großen Risiken werden.

2. Automatisieren Sie die Sicherheit in CI/CD Pipelines

Sicherheit sollte funktionieren bei DevOps-Geschwindigkeit, nicht verlangsamen.

- Integrieren SAST, DAST und SCA für Ihre CI/CD pipelines jeden Code zu scannen commit automatisch.

- Arbeiten jederzeit weiterbearbeiten können. Jede Präsentation und jeder KI-Avatar, den Sie von Grund auf neu erstellen oder hochladen, Richtlinienbasierte Kontrollen um die Bereitstellung von unsicherem Code zu verhindern.

3. Sichern Sie Ihre Abhängigkeiten

Moderne Anwendungen auf Open-Source-Software angewiesen, was versteckte Sicherheitsrisiken mit sich bringen kann.

- Automatisiere Prozesse mit Technologie SCA Scannen um anfällige Bibliotheken von Drittanbietern zu erkennen, bevor sie zum Problem werden.

- Entfernen veraltete Abhängigkeiten und wenden Sie Patches an, sobald diese verfügbar sind.

4. Priorisieren Sie Schwachstellen nach Risiko

Nicht alle Schwachstellen sind gleich – konzentrieren Sie sich auf die Behebung der tatsächlich wichtig.

- Arbeiten jederzeit weiterbearbeiten können. Jede Präsentation und jeder KI-Avatar, den Sie von Grund auf neu erstellen oder hochladen, EPSS-Bewertung und Erreichbarkeitsanalyse zu priorisieren ausnutzbare Risiken über kleinere Probleme.

- Reduziert Alarm Müdigkeit indem Sicherheitswarnungen mit geringer Auswirkung herausgefiltert werden.

5. Überwachen Sie in Echtzeit auf Anomalien

Sicherheitsbedrohungen enden nicht mit der Bereitstellung von Code –Kontinuierliche Überwachung ist der Schlüssel.

- Arbeiten jederzeit weiterbearbeiten können. Jede Präsentation und jeder KI-Avatar, den Sie von Grund auf neu erstellen oder hochladen, Echtzeit-Anomalieerkennung zur Verfolgung nicht autorisierter Änderungen in CI/CD pipelines und Cloud-Konfigurationen.

- Fangen und Sicherheitsdrifts beheben bevor es zu einem Verstoß kommt.

Was ist EPSS und warum ist es wichtig?

Nicht jede Schwachstelle stellt eine echte Bedrohung dar und Sicherheitsteams können nicht alles auf einmal beheben. Das Exploit Prediction Scoring System (EPSS) hilft bei der Priorisierung von Schwachstellen auf Grundlage der tatsächlichen Ausnutzbarkeit und stellt sicher, dass sich die Teams auf die wahrscheinlichsten Angriffe konzentrieren.

- So funktioniert es: Anstatt alle Schwachstellen gleich zu behandeln, weist EPSS eine Risiko-Score basierend auf tatsächlichen Exploit-Trends. Dadurch können Teams Beheben Sie zuerst kritische Probleme bevor Angreifer sie ausnutzen.

- Warum es nützlich ist: Täglich tauchen Tausende neuer Schwachstellen auf. EPSS filtert unnötige Alarme heraus damit Teams Fokus auf Hochrisikothemen anstatt Zeit mit kleineren Bedrohungen zu verschwenden.

- Wie Xygeni es verwendet: Um EPSS zu verbessern, Xygeni stellt sicher, dass die Erreichbarkeitsanalyse einbezogen wirdund stellt Teams zur Verfügung, um Beheben Sie nur ausnutzbare Schwachstellen und gleichzeitig die Vermeidung von Warnungen mit geringer Auswirkung.

Durch die Verwendung von EPSS hilft Xygeni Sicherheits- und DevOps-Teams, die richtigen Probleme zu beheben – schneller und intelligenter.

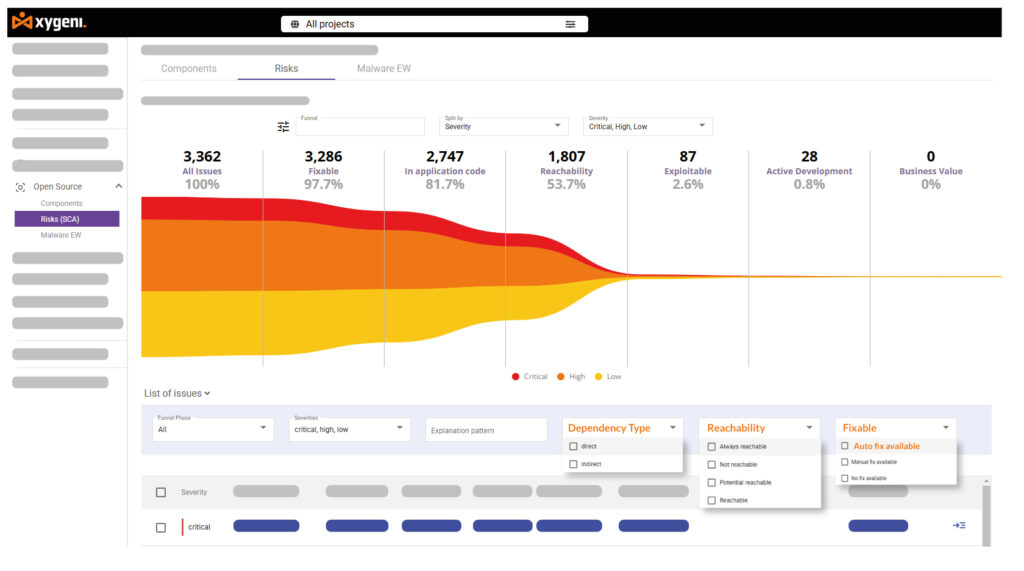

Xygeni-Tools zum Testen der Anwendungssicherheit

Bei Xygeni glauben wir, dass Sicherheit ermächtigen Entwicklung, nicht verlangsamen. Unsere Lösungen zum Testen der Anwendungssicherheit sind dafür gebaut Geschwindigkeit, Genauigkeit und nahtlose DevOps-Integration. Das zeichnet Xygeni aus:

- Klassenbester SAST – Schwachstellen erkennen bevor Code ausgeführt wird und beheben Sie Sicherheitsprobleme frühzeitig, um die technische Schuld zu reduzieren.

- Intelligent SCA – Open-Source-Abhängigkeiten überwachen in Echtzeit, um Angriffe auf die Lieferkette zu verhindern.

- Mühelose DevOps-Integration – Funktioniert mit Jenkins, GitHub-Aktionen, GitLab CI/CD, Bitbucket Pipelines und Azure DevOps für automatisierte Sicherheitsscans.

- Intelligente Priorisierung, kein Lärm – EPSS-Scoring und Erreichbarkeitsanalyse stellen sicher, dass Teams Beheben Sie das Wesentliche, keine Fehlalarme.

- Schnellere Fehlerbehebungen durch Automatisierung – Sanierungshinweise beschleunigen die Lösung, Produktivität der Entwickler aufrechterhalten.

Mit Xygeni können Teams Erstellen Sie sichere Software ohne Komplexität– damit sie schneller und zuverlässiger versenden.

Fazit: Intelligentere Sicherheit für Anwendungssicherheitstests

Bei der Sicherheit in der Softwareentwicklung geht es nicht nur darum, Schwachstellen zu finden, sondern diese effizient zu beheben, ohne die Veröffentlichung zu verlangsamen. Mit den richtigen Arten von Anwendungssicherheitstests und Best Practices für Sicherheitstests in der Softwareentwicklung können Teams Sicherheit zu einem nahtlosen Bestandteil ihres Arbeitsablaufs machen.

Zu Vereinfachen Sie die Sicherheit ohne Kompromissesollten die Teams:

- Integrieren Sie Sicherheit frühzeitig um Schwachstellen zu verhindern, bevor sie kostspielig werden.

- Automatisieren Sie die Sicherheit in CI/CD pipelines um Probleme zu erkennen vor der Bereitstellung.

- Abhängigkeiten überwachen und SCA um Lieferkettenrisiken zu vermeiden.

- Konzentrieren Sie sich auf die wirklichen Bedrohungen mit automatisierten EPSS und Erreichbarkeitsanalyse.

- Testen Sie APIs und Infrastruktur kontinuierlich, um Sicherheitslücken vorzubeugen.

At Xygeni, Sicherheit hält mit DevOps Schritt– schnell, effizient und für moderne Entwicklungsteams konzipiert.

Möchten Sie Ihre Software ohne Hindernisse sichern? Kontaktieren Sie Xygeni noch heute und verbessern Sie Ihre Sicherheitsstrategie.