¿Sabías que una sola línea de código defectuoso puede costarle un... empresa millones de dolaresGarantizar la integridad y la seguridad del software es crucial. Aquí es donde la atestación de software y la atestación de compilaciones desempeñan un papel clave. Estas prácticas proporcionan una prueba verificable de que las compilaciones de software cumplen con estrictas normas de seguridad. standards, fomentando la confianza y reduciendo las amenazas a lo largo del ciclo de vida del desarrollo. Como factor innovador en DevSecOps, la atestación refuerza la seguridad en cada etapa del desarrollo.

¿Sabía que un error en el código de Knight Capital Group, una empresa de comercio de alta frecuencia, provocó una pérdida de 460 millones de dólares en sólo 45 minutos en 2012? El código defectuoso envió millones de pedidos de acciones erróneos, provocando un caos en el mercado y pérdidas financieras importantes para la empresa.

¿Qué es la certificación de software? Build Security?

Certificación de software en build security Es un proceso crítico dentro de DevSecOps que genera evidencia verificable para confirmar que las compilaciones de software cumplen con las políticas y procedimientos de seguridad predeterminados. Este proceso es vital para proteger las cadenas de suministro de software de las ciberamenazas. La certificación garantiza que los equipos sigan estrictas normas de seguridad. standards en cada etapa del ciclo de vida del desarrollo de software (SDLC). Muchos de estos standardLos riesgos se describen en los marcos integrales de ciberseguridad del NIST.

Los pilares de la certificación de la construcción

Pilares definidos de apoyo build security Certificación, que sustenta la integridad, confiabilidad y confianza del software dentro de la práctica de DevSecOps. Estos son los principios, procesos y componentes importantes contenidos en el build security Ejecución e implementación de la certificación. Analizaremos cada uno de los pilares.

Recopilación de todas las evidencias necesarias a lo largo de todo el proceso. SDLC

El primer pilar implica analizar y recopilar registros, configuraciones y datos de puntos clave del proceso de construcción. Al recopilar sistemáticamente esta evidencia, las organizaciones mantienen la transparencia, la trazabilidad y la rendición de cuentas durante todo el desarrollo. pipeline.

Almacenamiento seguro

Implica el uso de mecanismos de almacenamiento cifrado y de acceso controlado para garantizar la integridad y confidencialidad de los datos de certificación. Estos mecanismos protegen contra la vulneración o el acceso no autorizado. Este pilar garantiza que las pruebas permanezcan inmutables y fiables. Mediante la verificación se establece una fuente fiable de la verdad.

Motor de certificación

El motor de certificación evalúa si las compilaciones de software cumplen con los estándares de seguridad definidos. standards. Produce constancias que documentan el cumplimiento de estas standardEn el núcleo de este proceso, el motor de atestación automatiza la atestación para garantizar comprobaciones de seguridad oportunas, precisas y consistentes. Esto garantiza la integridad de la compilación.

Verificación independiente

El cuarto pilar se basa en la verificación independiente para respaldar el papel de las certificaciones generadas. La verificación imparcial garantiza que las certificaciones se ajusten a las políticas y los procedimientos de seguridad y valida su integridad. Este pilar garantiza que el proceso de certificación sea objetivo, responsable y confiable. Reduce el riesgo de sesgo o manipulación durante la certificación.

Informes y conocimientos

El pilar final proporciona información completa y conocimiento sobre el proceso de certificación. dashboard Nuestra herramienta de informes ofrece visibilidad sobre la seguridad de las compilaciones de software. Muestra si se cumple con las normas de seguridad. standardSe cumple o no se cumple. Esto ayuda a identificar exposiciones, hacer un seguimiento del rendimiento y tomar decisiones informadas.cisiones para mejorar la seguridad.

La sólida combinación de estos pilares constituye la base para la creación de una certificación de seguridad. Esto ayuda a las organizaciones que desarrollan software a protegerse contra las ciberamenazas emergentes. La adopción de estos principios en los procesos y las tecnologías fomenta una cultura de creación de software segura, integral y confiable.

El flujo de trabajo de certificación de software: cómo garantizar la integridad y la confianza

El flujo de trabajo de certificación sigue un proceso claro para verificar la autenticidad de cada componente de software. Comienza con la firma de un contrato. Este contrato describe los requisitos para la certificación, como la descripción de la imagen del contenedor o la inclusión de una lista de materiales del software.SBOM) para certificaciones de alta evidencia. Garantiza que todos los procesos de construcción sigan los estándares establecidos. standards.

Al integrar este flujo de trabajo en la Integración Continua (CI) pipelineLos equipos pueden crear certificaciones sin problemas. Estas certificaciones rastrean el progreso del software a través del desarrollo, las pruebas y la implementación. Los equipos aplican estrictas medidas de seguridad y verifican rigurosamente la precisión de las certificaciones con el contrato.

El proceso de certificación se desarrolla a través de varias fases distintas, cada una de ellas fundamental para la integridad de la build security:

- Preparación: Establecer el marco de atestación y definir políticas de seguridad.

- Recolección de evidencia: :Recopilación de datos a lo largo de SDLC para garantizar una visión general de seguridad completa.

- Generación de atestación: Evaluar la evidencia para producir certificaciones que afirmen el cumplimiento de las políticas de seguridad.

- Verificación: Verificar certificaciones de forma independiente para confirmar la integridad de seguridad de la compilación.

- Informes y conocimientos:Análisis de los resultados de certificación para proporcionar información útil para mejorar build security.

Beneficios de la certificación de software en Build Security

Uso de la certificación en build security aporta muchos beneficios, importantes para mantener el desarrollo de software seguro y confiable:

- Mejor seguridad:Garantiza que las compilaciones sean seguras y sigan las reglas de seguridad.

- Mayor confianza:Fomenta la transparencia y la rendición de cuentas, creando confianza con las partes interesadas.

- Cumplimiento:Ayuda a cumplir con la seguridad standards y seguir las regulaciones.

- Reducción de riesgos:Encuentra y corrige riesgos de seguridad en las primeras etapas del proceso de desarrollo.

- Eficiencia:Agrega seguridad a la CI/CD pipeline, haciendo más eficiente el proceso.

Software Formatos y modelos de certificación

Los formatos y modelos de certificación ofrecen formas estructuradas de representar componentes o eventos de software. Estos marcos permiten a los certificadores organizar los metadatos con claridad, lo que garantiza que las certificaciones se puedan utilizar en diferentes entornos de desarrollo de software. Esta coherencia ayuda a mantener las prácticas claras y... standardized

Elementos clave de los formatos y modelos de certificación de software

Objetivo:Los formatos y modelos de certificación verifican la confianza y autenticidad de los artefactos o eventos de software. Incluyen información como la creación, el origen, las dependencias y los atributos de seguridad del software.

Standardización:Los formatos y modelos de certificación tienen como objetivo standardOptimizar los procesos para lograr consistencia y compatibilidad entre herramientas, plataformas y ecosistemas. Asociaciones del sector, standard-Los organismos o comunidades de establecimiento de normas suelen definir estas standards. Proporcionan esquemas, estructuras de datos y protocolos comunes para garantizar una comunicación clara.

Tipos de formatos de certificación de software

Procedencia: Los SLSA (Niveles de garantía de software de la cadena de suministro) Formato de procedencia Es un formato ampliamente adoptado en las cadenas de suministro de código abierto. Proporciona información detallada sobre cómo se crearon los artefactos de software, incluido el entorno, las dependencias y los comandos de creación.

Lista de materiales del software (SBOM): SBOM Ofrece una lista formateada de artefactos de software, junto con sus dependencias y relaciones. Transparenta la composición de la compilación de software, permitiendo a las partes interesadas evaluar la seguridad, el cumplimiento normativo y las obligaciones de licencia.

Formatos personalizados:Las organizaciones pueden personalizar los formatos de certificación para satisfacer necesidades de cumplimiento específicas o de la industria. standards. Pueden agregar metadatos adicionales, reglas de validación basadas en políticas organizacionales o mecanismos criptográficos según sea necesario.

Elementos del modelo de certificación de software:

Los modelos de certificación incluyen varios elementos estructurados en un standard camino. Diferentes modelos o formularios indican qué debe incluirse en la atestación y cómo debe estructurarse.

- Sobre: Proporciona autenticidad e integridad del mensaje de atestación normalmente mediante certificado o firma digital criptográfica.

- Comunicado: Contiene el contenido real o la declaración que se está certificando, es decir, detalles sobre el artefacto de software, su procedencia o estado de cumplimiento.

- Firma: Indica el certificador que creó la certificación, lo que garantiza la responsabilidad y la autenticidad.

- Predicado: Contendrá metadatos sobre el tema de la atestación; esto incluye los atributos del artefacto, las propiedades del artefacto o su estado de cumplimiento.

- Formentera Bundle : Una colección de múltiples certificaciones o artefactos que están relacionados de manera relacionada, lo que facilita la organización y gestión de los datos de la certificación.

Interoperabilidad y adopción

Mediante el uso de standardGracias a los formatos y modelos de certificación personalizados, se integran fácilmente en herramientas, flujos de trabajo o marcos de seguridad existentes. Esto garantiza un proceso de adopción sin problemas. Además, permite el procesamiento, la validación y la verificación automatizados de diferentes entornos durante el desarrollo y la implementación de software.

Prácticas recomendadas de seguridad para certificaciones de software

Las mejores prácticas en atestación se refieren a las directrices, métodos y enfoques dentro del desarrollo de software y sus ecosistemas de cadena de suministro, que garantizan la eficacia, seguridad y confiabilidad de los procesos de atestación. Algunas de las mejores prácticas clave para guiar a las entidades a tener un marco de certificación sólido que respalde la confianza, la transparencia y la rendición de cuentas incluyen las siguientes:

Representación de las Certificaciones

StandardSe debe cumplir con la normativa en cuanto a formatos, esquemas y protocolos para la representación de las certificaciones. Utilizar la industria. standards siempre que sea posible para garantizar la coherencia y compatibilidad con las herramientas, plataformas y ecosistemas con los que interactuará la solución resultante.

Autenticación e integridad

Implementar mecanismos sólidos, como signos criptográficos, certificados digitales o funciones hash, para garantizar que la identidad de la atestación y su contenido no se alteren, protegiendo contra cualquier forma de manipulación, falsificación u otras modificaciones no autorizadas de los datos atestados.

Control de acceso y autorización

Aplique reglas de autorización y control de acceso para limitar quién puede acceder a los datos de certificación, siguiendo los principios de necesidad de conocer o de privilegios mínimos. Solo las personas o los sistemas adecuados deben tener permiso para crear, cambiar o ver las certificaciones. Esto evita el acceso no autorizado y mantiene los datos seguros.

Almacenaje

Guarde las certificaciones en contenedores o repositorios seguros y a prueba de manipulaciones, que estén cifrados, tengan control de acceso y tengan registros de auditoría para mantener la confidencialidad y la resistencia de los datos. Deben estar disponibles cuando se necesiten para fines de verificación o auditoría.

Gestión del ciclo de vida

Establezca procesos claros para la gestión del ciclo de vida de las certificaciones, incluida la creación, la validación, la expiración y la revocación. Actualice periódicamente las certificaciones para reflejar los cambios en las compilaciones de software, las dependencias o las posturas de seguridad.

Auditoría y Monitoreo

Establecer mecanismos de auditoría y monitoreo para rastrear y auditar las actividades de certificación, incluidas la creación, verificación y consumo. Esto permite la detección y respuesta oportunas a incidentes de seguridad dentro de las certificaciones.

Fácil integración con terceros

Garantizar una fácil integración de los procesos de certificación con herramientas, servicios o plataformas de terceros utilizados dentro del ecosistema de desarrollo de software y cadena de suministro, incluidos CI/CD pipelines, repositorios de artefactos, escáneres de vulnerabilidades y motores de aplicación de políticas.

Transparencia y Documentación

Mantener la apertura y la documentación en los procesos, políticas y procedimientos de certificación. Documente los fundamentos, los criterios y las metodologías para generar, verificar e interpretar las certificaciones para garantizar que todas las partes involucradas comprendan y rindan cuentas.

Capacitación y Concienciación

Proporcionar programas de capacitación y concientización para todo el personal involucrado en el proceso de certificación, como desarrolladores, profesionales de seguridad y auditores, asegurándose de que comprendan sus funciones, responsabilidades y mejores prácticas para la certificación.

Mejora continua

Fomentar una cultura de mejora continua mediante la retroalimentación, las revisiones y las mejoras iterativas dentro de los marcos tecnológicos y de gobernanza. Evaluar y perfeccionar periódicamente las prácticas de certificación para adaptarlas a los riesgos, las regulaciones y las necesidades cambiantes. standards.

Solución de certificación de software de Xygeni: elevando el nivel de la ciberseguridad

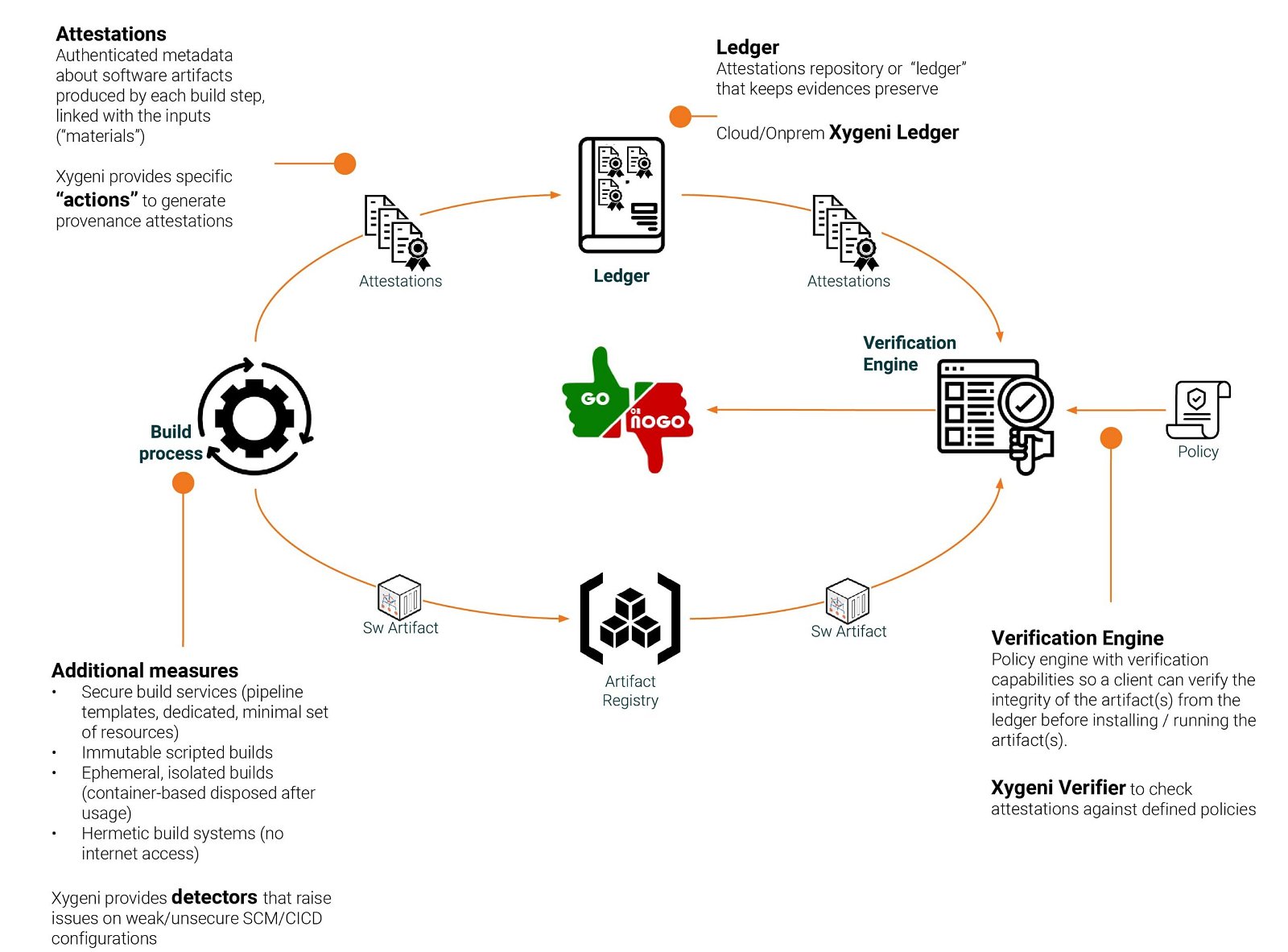

La solución de certificación de software de Xygeni garantiza que cada parte del ciclo de vida del desarrollo de software (SDLC) sigue los más altos estándares de seguridad y cumplimiento. standards. Al agregar certificación a su CI/CD pipelines, Xygeni proporciona pruebas de que su software se mantiene seguro e intacto desde la compilación hasta la implementación.

La plataforma de Xygeni maneja de forma segura build attestations a través de un sistema automatizado que crea, almacena y verifica las certificaciones. Esto garantiza que el recorrido de su software, desde el código hasta la implementación, esté monitoreado, verificado y protegido contra manipulaciones. Nuestra solución utiliza certificaciones de niveles de cadena de suministro para artefactos de software (SLSA) para crear una cadena de confianza, lo que evita que los cambios no autorizados o las vulnerabilidades ingresen a su código.

Características principales de la solución de certificación de Xygeni:

- Automatización completa: Las certificaciones se generan automáticamente durante el proceso de compilación, lo que garantiza que sus componentes de software cumplan con las normas de seguridad. standards sin intervención manual.

- Predicado de certificación in-toto: Este standard El formato para certificaciones ofrece una narrativa clara y documentada del proceso de desarrollo del software, lo que garantiza la transparencia.

- Motor de verificación: La plataforma de Xygeni incluye un motor de verificación robusto, que cruza referencias de certificaciones con políticas predefinidas para garantizar el cumplimiento y la validez.

- Almacenamiento seguro: Las certificaciones se cifran y almacenan de forma segura, lo que las protege contra manipulaciones.

- Procedencia y SBOM Integración: :La solución de Xygeni se integra con el software Bill of Materials (SBOM) para proporcionar una descripción detallada de todos los componentes del software, garantizando la trazabilidad completa de las dependencias de código abierto y propietarias.

Al utilizar la solución de certificación de Xygeni, las empresas pueden mejorar activamente su seguridad, mantenerse a la vanguardia de las nuevas amenazas y cumplir con las normas cambiantes como NIST y SLSA standardsEsto genera confianza en su cadena de suministro de software y ayuda a satisfacer estrictas necesidades de cumplimiento, creando un proceso de desarrollo seguro y sólido.

Para organizaciones que buscan adoptar Software Supply Chain Security (SSCS), las herramientas de certificación de Xygeni ofrecen visibilidad, control y confianza inigualables en cada etapa del desarrollo.